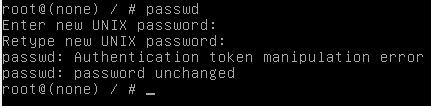

В Linux команда passwd используется для установки или изменения паролей учетных записей пользователей, в то время как при использовании этой команды иногда пользователи могут столкнуться с ошибкой: passwd: Authentication token manipulation error, как показано ниже.

Недавно я зашел на мой CentOS-сервер, используя мое имя пользователя tecmint. Как только я вошел в систему я пытаюсь изменить свой пароль с помощью утилиты passwd, но через секунду после получаю следующие сообщения об ошибках.

# su - tecmint $ passwd tecmint Changing password for user tecmint Changing password for tecmint (current) UNIX password: passwd: Authentication token manipulation error

В этой статье мы расскажем о различных способах исправления ошибки в системах Linux.

1. Перезагрузка системы

Первым основным решением является перезагрузка системы.

Я не могу сказать, почему это сработало, но это сработало для меня на моем CentOS 7.

$ sudo reboot

Если это не удается, попробуйте следующие решения.

2. Установите правильные настройки модуля PAM

Другой возможной причиной ошибки является неправильный параметр PAM (Pluggable Authentication Module).

Это делает модуль неспособным получить введенный новый токен аутентификации.

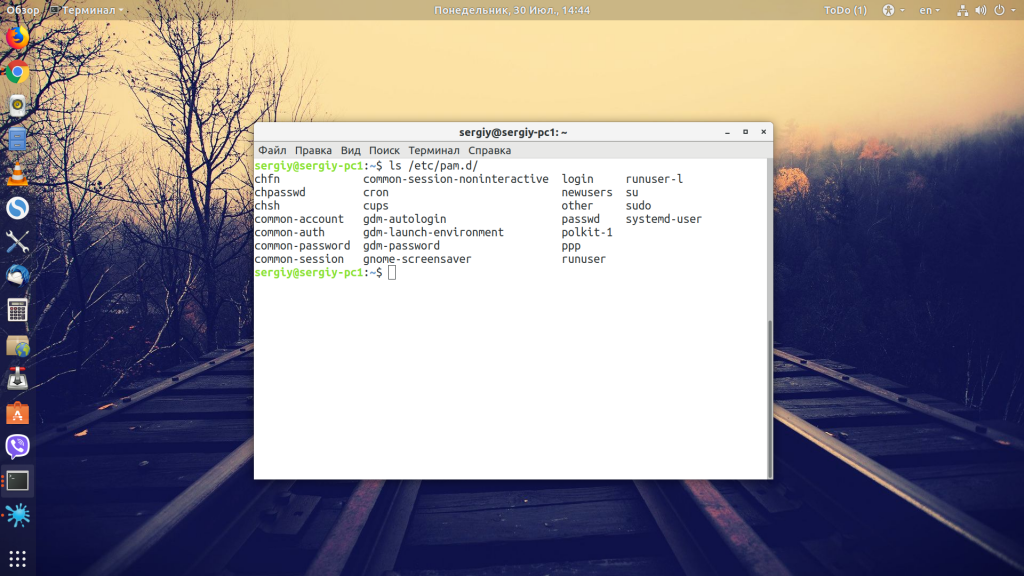

Различные параметры для PAM находятся в /etc/pam.d/.

$ ls -l /etc/pam.d/ -rw-r--r-- 1 root root 142 Mar 23 2017 abrt-cli-root -rw-r--r-- 1 root root 272 Mar 22 2017 atd -rw-r--r-- 1 root root 192 Jan 26 07:41 chfn -rw-r--r-- 1 root root 192 Jan 26 07:41 chsh -rw-r--r-- 1 root root 232 Mar 22 2017 config-util -rw-r--r-- 1 root root 293 Aug 23 2016 crond -rw-r--r-- 1 root root 115 Nov 11 2010 eject lrwxrwxrwx 1 root root 19 Apr 12 2012 fingerprint-auth -> fingerprint-auth-ac -rw-r--r-- 1 root root 659 Apr 10 2012 fingerprint-auth-ac -rw-r--r-- 1 root root 147 Oct 5 2009 halt -rw-r--r-- 1 root root 728 Jan 26 07:41 login -rw-r--r-- 1 root root 172 Nov 18 2016 newrole -rw-r--r-- 1 root root 154 Mar 22 2017 other -rw-r--r-- 1 root root 146 Nov 23 2015 passwd lrwxrwxrwx 1 root root 16 Apr 12 2012 password-auth -> password-auth-ac -rw-r--r-- 1 root root 896 Apr 10 2012 password-auth-ac ....

Например, неверно сконфигурированный файл /etc/pam.d/common-password может привести к этой ошибке, и при запуске команды pam-auth-update с правами root можно исправить эту проблему.

$ sudo pam-auth-update

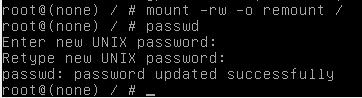

3. Перезапись раздела root

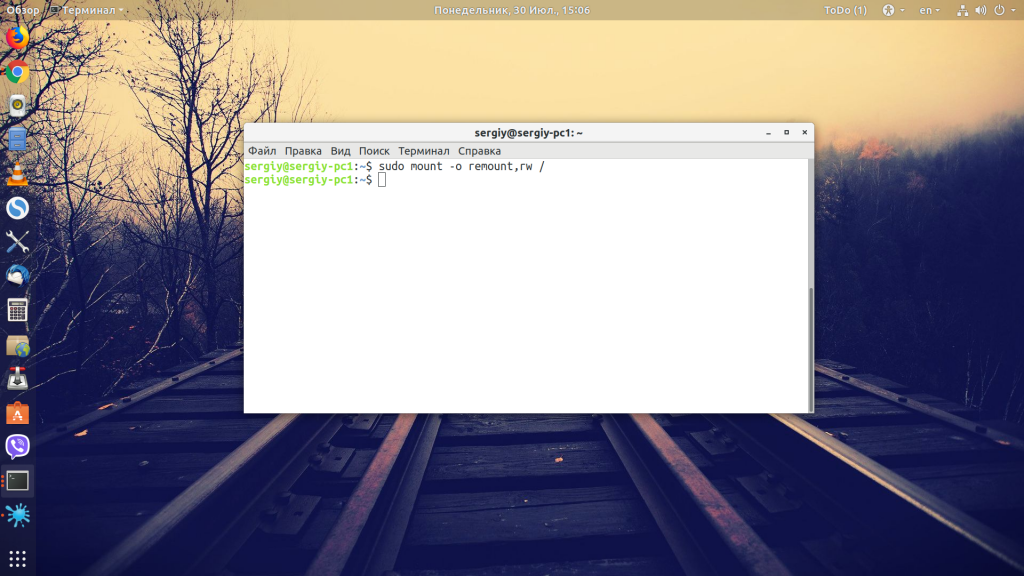

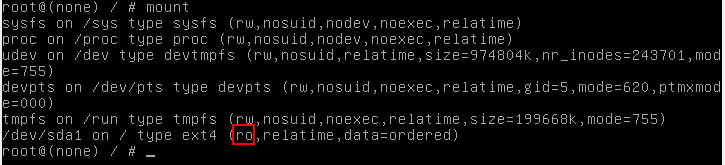

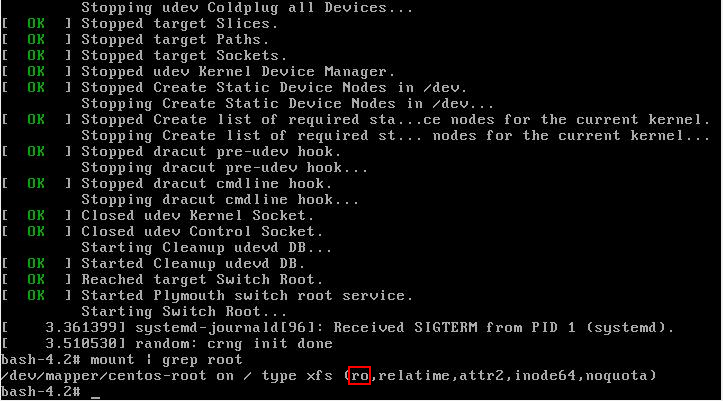

Вы также можете увидеть эту ошибку, если / partition установлен только для чтения, что означает, что файл не может быть изменен, поэтому пароль пользователя не может быть установлен или изменен.

Чтобы исправить эту ошибку, необходимо установить корневой раздел как чтение / запись, как показано ниже:

$ sudo mount -o remount,rw /

4. Установите правильные разрешения в файле shadow

Неправильные разрешения на файл /etc/shadow, который хранит фактические пароли для учетных записей пользователей в зашифрованном формате, также могут вызвать эту ошибку.

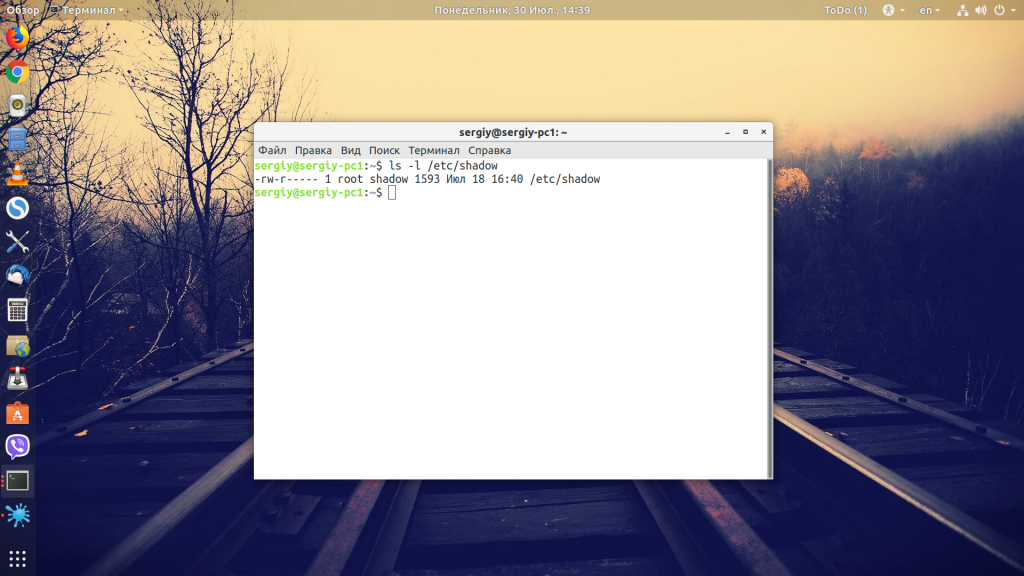

Чтобы проверить разрешения для этого файла, используйте следующую команду.

$ ls -l /etc/shadow

Чтобы установить для него правильные разрешения, используйте команду chmod следующим образом.

$ sudo chmod 0640 /etc/shadow

5. Восстановление и исправление ошибок файловой системы.

Незначительные ошибки накопителя или файловой системы также могут вызвать ошибку.

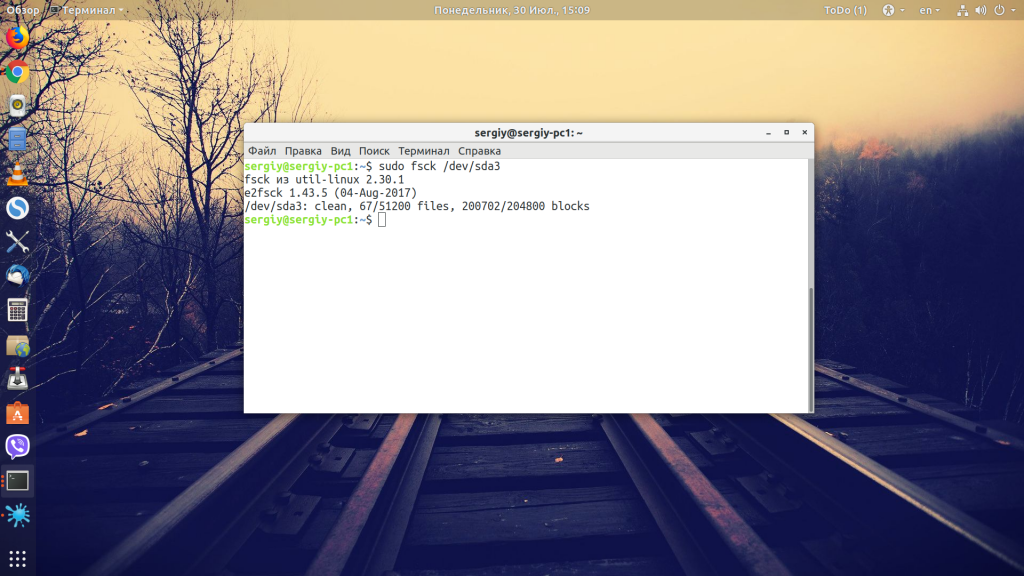

Вы можете использовать инструменты для проверки диска Linux, такие как fsck, для исправления таких ошибок.

6. Освободите дисковое пространство

Кроме того, если ваш диск заполнен, вы не можете изменять какой-либо файл на диске, особенно когда размер файла должен увеличиваться.

Это также может привести к вышеуказанной ошибке.

Для смены паролей пользователей в Linux можно использовать утилиту passwd. Утилита позволяет сменить пароль для текущего пользователя или для любого другого, если у вас есть полномочия суперпользователя. Иногда при попытке смены пароля вы можете получить ошибку Authentication token manipulation error.

В этой статье мы рассмотрим, как исправить её, а также почему она возникает.

Если переводить дословно, то эта ошибка означает, что утилита для управления паролями passwd не может манипулировать токеном. Под токеном здесь подразумивается хєш пароля, который вы указали. Это может возникнуть из-за невозможности записать новый хэш в файл конфигурации, потому что:

- У программы нет прав на запись в файл /etc/shadow;

- Файловая система примонтирована в режиме только для чтения;

- Повреждение файловой системы;

- На диске нет свободного места;

- Используется неверный модуль аутентификации;

А теперь давайте рассмотрим, как исправить каждую из этих проблем, чтобы убрать ошибку.

Как исправить «Authentication token manipulation error»

1. Права доступа

Ошибка в работе утилиты может возникнуть, если установлены неправильные полномочия на файл /etc/shadow, в котором хранятся пароли. Смотрим текущие полномочия командой:

ls -l /etc/shadow

У вас чтение и запись должны быть выставлены как на снимке, если это не так, выполните такую команду:

sudo chmod 0640 /etc/shadow

2. Файловая система только для чтения

Если вы загрузились в режиме восстановления Ubuntu или подобном режиме другого дистрибутива, то по умолчанию файловая система будет находиться в режиме только для чтения, соответственно утилита не сможет ничего записать. Чтобы перемонтировать её для записи, используйте:

sudo mount -o remount,rw /

3. Модули аутентификации

Ещё одной причиной может быть неправильная настройка модулей аутентификации, из-за которой утилита не может сохранить пароль. Доступные модули можно посмотреть командой:

ls /etc/pam.d/

Запустить обновление настроек модулей можно, выполнив от имени суперпользователя:

sudo pam-auth-update

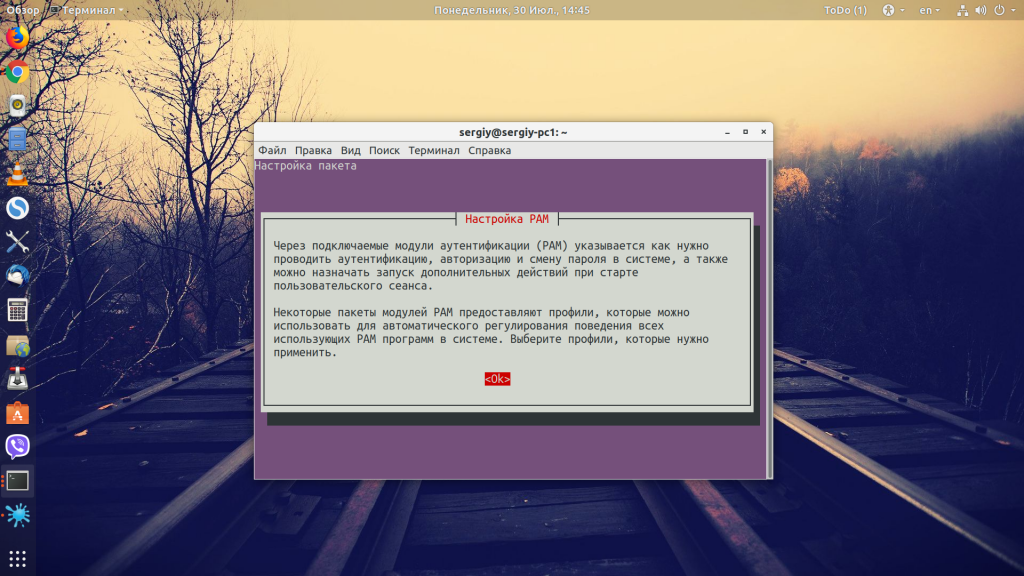

На первом шаге надо нажать Ok:

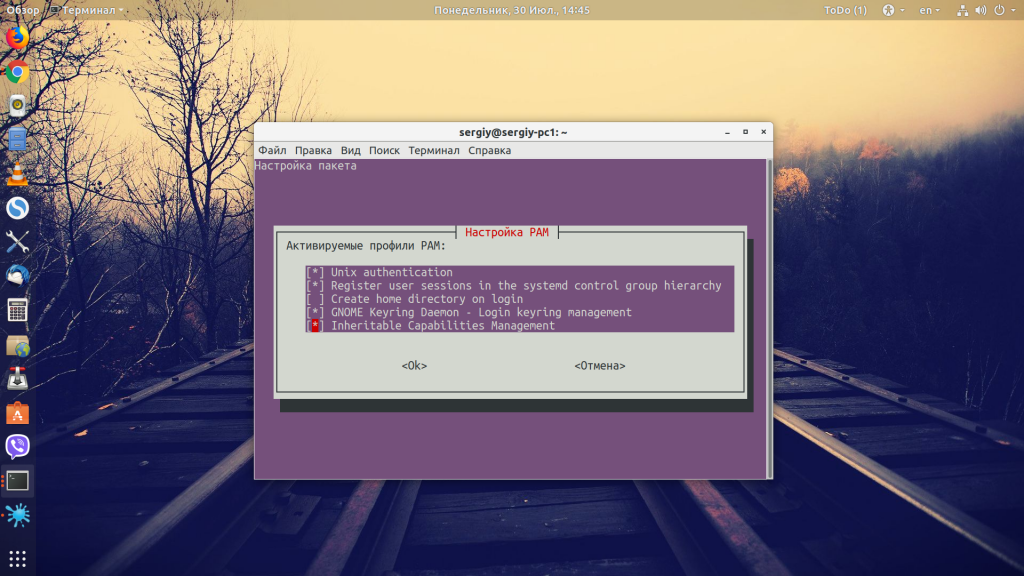

Затем выбрать с помощью пробела и стрелок нужные модули, переключиться с помощью Tab на Ok и сохранить.

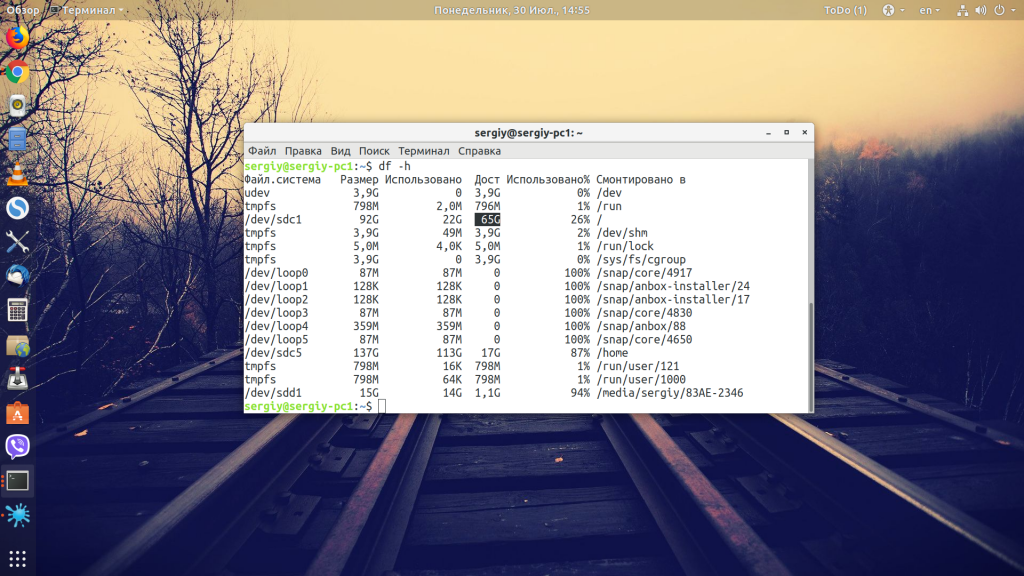

4. Свободное место на диске

Естественно, утилита не сможет изменить пароль, если на диске не будет свободного места. Убедитесь, что есть, как минимум, несколько сотен свободных мегабайт на корневом разделе. Это можно сделать с помощью команды:

df -h

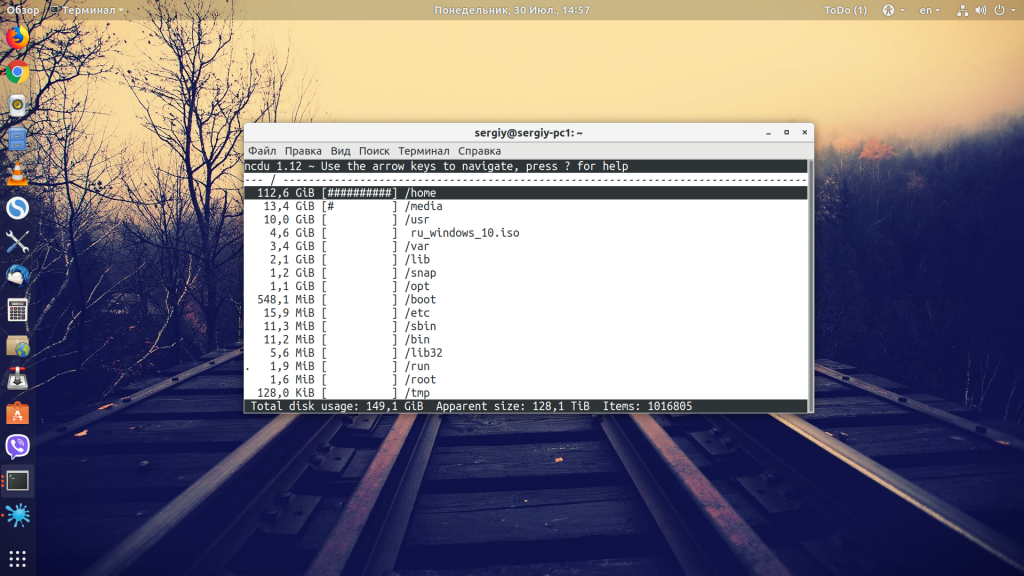

А посмотреть, какие файлы занимают больше всего места, и удалить ненужное можно с помощью ncdu:

sudo ncdu /

Если утилита не установлена, то её можно установить с помощью пакетного менеджера. Название пакета такое же как и у команды:

sudo apt install ncdu

5. Ошибки файловой системы

Если файловая система была повреждена, то это тоже может стать причиной проблем с изменением пароля. Для проверки и восстановления файловой системы можно использоваться fsck. Но для работы утилиты файловая система должна быть отмонтирована.

fsck /dev/sda3

Здесь вместо /dev/sda3 необходимо указать адрес вашего раздела жёсткого диска.

6. Другие решения

Ещё многие советуют перезагрузить систему, возможно, это поможет:

sudo reboot

Также можно не изменять пароль, а сначала удалить старый такой командой:

sudo passwd -d имя_пользоватлея

А затем установить новый:

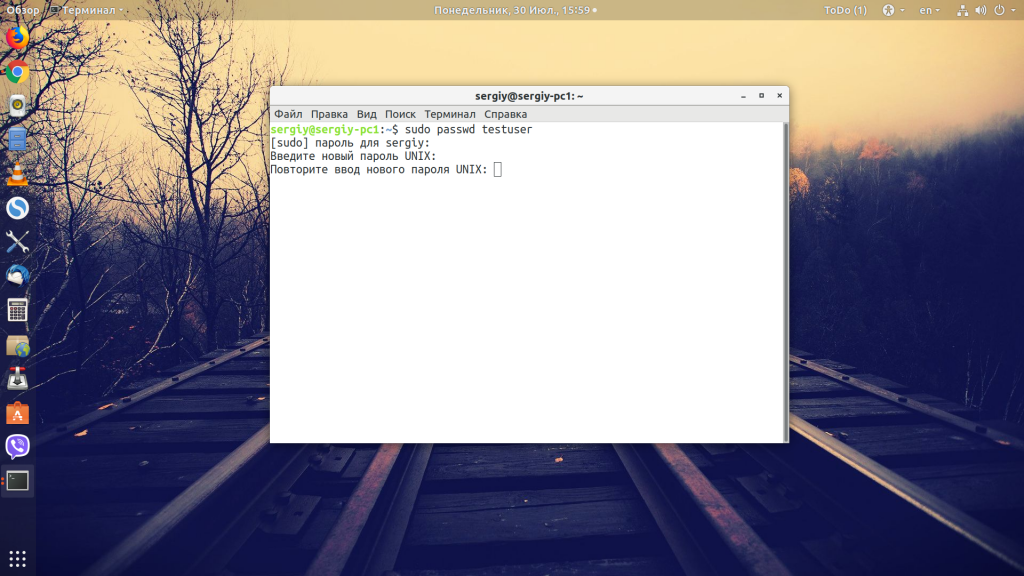

sudo passwd имя_пользователя

Выводы

В этой статье мы рассмотрели, как исправить ошибку «passwd: Authentication token manipulation error». Теперь вы знаете, что с ней делать, если она возникнет на вашем компьютере.

Статья распространяется под лицензией Creative Commons ShareAlike 4.0 при копировании материала ссылка на источник обязательна .

Об авторе

Основатель и администратор сайта losst.ru, увлекаюсь открытым программным обеспечением и операционной системой Linux. В качестве основной ОС сейчас использую Ubuntu. Кроме Linux, интересуюсь всем, что связано с информационными технологиями и современной наукой.

In this article, we are going to see how to Fix “passwd: Authentication token manipulation error” in Linux. In a Linux system when you try to change your password you will come across Authentication Token Manipulation Error and what this means is, for some reason your password change was not successful at all.

There can be many reasons for that like if you don’t supply the password output will give you the information “No password supply” or if the password is mismatched output will give you the information “Sorry, passwords do not match” then in both the cases you will be getting Authentication Token Manipulation Error. Well in these cases you know what is causing the error right and you can simply fix it

But there are cases where you won’t see any information, and the output will be an Authentication token manipulation error

Let’s see the other cases and how to fix the error:

Method 1: Reboot System

Try rebooting the system it does work, and you won’t get the same error

$ sudo reboot

After rebooting the system try again it does fix the error.

Method 2: Set Correct Permissions on Shadow File.

In a Linux system, the /etc/shadow file keeps the password or stores the actual password for a user account in an encrypted format and this can be the reason behind the error. It can be fixed by setting the correct permission on it

To set the correct permissions on it, use the below chmod command.

$ sudo chmod 0640 /etc/shadow

Method 3: Remount Root Partition

If the partition is mounted as read-only as you will get the error that means no files can be modified, which means a user’s password can’t be changed, since you have to change the password you must mount the root partition as read/write

The below command will do that and will fix the error:

$ sudo mount -o remount,rw /

Method 4: Clean the Disk Space

Sometimes, when your disk gets full then also creates an Authentication token manipulation error. So in this case we will clear all the space and try to log in again. There are some tools you can use to clean the disk space: Agedu, BleachBit.

Method 5: Repair the Filesystem file.

We can also use this technique to overcome this error, you can use disk cleaning space such as fsck tools.

On centos 7 I have the following pam config:

cat /etc/pam.d/passwd

#%PAM-1.0

auth include system-auth

account include system-auth

password substack system-auth

-password optional pam_gnome_keyring.so use_authtok

password substack postlogin

and

cat /etc/pam.d/system-auth

#%PAM-1.0

# This file is auto-generated.

# User changes will be destroyed the next time authconfig is run.

auth required pam_env.so

auth sufficient pam_unix.so try_first_pass nullok

auth required pam_deny.so

account required pam_unix.so

password requisite pam_pwquality.so try_first_pass local_users_only retry=3 authtok_type=

password sufficient pam_unix.so try_first_pass use_authtok nullok sha512 shadow nis

password required pam_deny.so

session optional pam_keyinit.so revoke

session required pam_limits.so

-session optional pam_systemd.so

session [success=1 default=ignore] pam_succeed_if.so service in crond quiet use_uid

session required pam_unix.so

account required pam_slurm.so

but when I run «passwd» as a user it asks me for the current passwd, new password and retype and then fails with

passwd

Changing password for user test.

Changing password for test.

(current) UNIX password:

New password:

Retype new password:

passwd: Authentication token manipulation error

And ideas how to fix or debug this?

Note: yppasswd works fine, just passwd fails

Update: I tried the same config with a different server and there it works. So I figure the problem is server side, not client. Still no idea how debug this properly.

Содержание

- Как исправить ошибку “passwd: Authentication token manipulation error” на Linux

- 1. Перезагрузка системы

- 2. Установите правильные настройки модуля PAM

- 3. Перезапись раздела root

- 4. Установите правильные разрешения в файле shadow

- 5. Восстановление и исправление ошибок файловой системы.

- 6. Освободите дисковое пространство

- 2 thoughts on “ Как исправить ошибку “passwd: Authentication token manipulation error” на Linux ”

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Как в Linux сбросить забытый пароль входа

- Как поменять пароль для пользователя Linux

- Что делать если забыт пароль от входа Linux

- Сброс пароля в Linux Mint, Ubuntu, Debian, Kali Linux (также должно работать для других производных Debian)

- Как сбросить пароль в Arch Linux, BlackArch (а также в других производных Arch Linux)

- Сброс пароля в RHEL/CentOS 7

- Что такое группа wheel в Linux

- Что такое однопользовательский режим в Unix

- В GRUB 2 нельзя изменить пароль в однопользовательском режиме?

- Операционные системы Astra Linux

- Рекомендации по установке и настройке Astra Linux 1.6

- Рекомендации по установке ОС с диска

- Установка пароля и прав для пользователя root

- Установка пароля для пользователя root

- Восстановление прав пользователя root

- Создание и использование локального репозитория

- Установка обновлений

- Настройка сетевых интерфейсов и их автостарт

- Настройка ssh

- Включение общепринятых alias’ов

- Настройка grub

- Освобождение GID 1001, UID 1000 и 1001 для штатных пользователей ЖС

- Установка системных пакетов

Как исправить ошибку “passwd: Authentication token manipulation error” на Linux

В Linux команда passwd используется для установки или изменения паролей учетных записей пользователей, в то время как при использовании этой команды иногда пользователи могут столкнуться с ошибкой: passwd: Authentication token manipulation error, как показано ниже.

Недавно я зашел на мой CentOS-сервер, используя мое имя пользователя tecmint. Как только я вошел в систему я пытаюсь изменить свой пароль с помощью утилиты passwd, но через секунду после получаю следующие сообщения об ошибках.

В этой статье мы расскажем о различных способах исправления ошибки в системах Linux.

1. Перезагрузка системы

Первым основным решением является перезагрузка системы.

Я не могу сказать, почему это сработало, но это сработало для меня на моем CentOS 7.

Если это не удается, попробуйте следующие решения.

2. Установите правильные настройки модуля PAM

Другой возможной причиной ошибки является неправильный параметр PAM (Pluggable Authentication Module).

Это делает модуль неспособным получить введенный новый токен аутентификации.

Различные параметры для PAM находятся в /etc/pam.d/.

Например, неверно сконфигурированный файл /etc/pam.d/common-password может привести к этой ошибке, и при запуске команды pam-auth-update с правами root можно исправить эту проблему.

3. Перезапись раздела root

Вы также можете увидеть эту ошибку, если / partition установлен только для чтения, что означает, что файл не может быть изменен, поэтому пароль пользователя не может быть установлен или изменен.

Чтобы исправить эту ошибку, необходимо установить корневой раздел как чтение / запись, как показано ниже:

4. Установите правильные разрешения в файле shadow

Неправильные разрешения на файл /etc/shadow, который хранит фактические пароли для учетных записей пользователей в зашифрованном формате, также могут вызвать эту ошибку.

Чтобы проверить разрешения для этого файла, используйте следующую команду.

Чтобы установить для него правильные разрешения, используйте команду chmod следующим образом.

5. Восстановление и исправление ошибок файловой системы.

Незначительные ошибки накопителя или файловой системы также могут вызвать ошибку.

Вы можете использовать инструменты для проверки диска Linux, такие как fsck, для исправления таких ошибок.

6. Освободите дисковое пространство

Кроме того, если ваш диск заполнен, вы не можете изменять какой-либо файл на диске, особенно когда размер файла должен увеличиваться.

Это также может привести к вышеуказанной ошибке.

2 thoughts on “ Как исправить ошибку “passwd: Authentication token manipulation error” на Linux ”

Подскажите, пожалуйста, какие именно настройки нужно выбрать в пункте 2?

В зависимости от ваших требований. Там обширный файл и опций полно

Источник

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как в Linux сбросить забытый пароль входа

Если вы не можете войти в систему Linux из-за того, что забыли пароль учётной записи пользователя, то не всё потеряно! Хотя этот пароль нельзя узнать (простыми методами), но его можно сбросить и заменить на новый, данная инструкция расскажет, что делать, если забыли пароль пользователя в Linux.

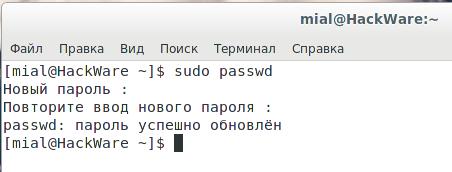

Как поменять пароль для пользователя Linux

Любые пользователи из группы администраторов (чей аккаунт входит в группу wheel) могут поменять пароль для любого другого пользователя – как для непривилегированных учётных записей, так и для других администраторов, в том числе для root’a. Т.е. если вы забыли пароль root, но помните пароль пользователя, имеющего право на выполнение команд с sudo, то пароль может восстановить командой passwd. Чтобы поменять пароль пользователя root выполните:

Чтобы поменять пароль любого пользователя выполните:

Где вместо имя_пользователя нужно подставить имя учётной записи пользователя Linux.

Что делать если забыт пароль от входа Linux

Если у вас нет других административных учёток и, забыв пароль учётной записи Linux, вы не можете войти в операционную систему, то для сброса пароля нам понадобиться однопользовательский режим.

В однопользовательском режиме для входа не спрашиваются учётные данные (логин, пароль), при этом вошедший обладает правами суперпользователя. В данном режиме, используя знакомую команду passwd, есть возможность задать новый пароль.

Алгоритм во всех дистрибутивах Linux схож:

Обратите внимание, что изменения, внесённые на втором шаге (изменение опций загрузки), являются временными – действуют только на одну последующую загрузку. Поэтому при перезагрузке на пятом шаге не нужно ничего предпринимать – система включится в обычном режиме.

Для перемещения в конец строки и в начало строки (на втором шаге) используйте сочетания клавиш Ctrl+a и Ctrl+e.

Хотя алгоритм сброса пароля root схож, но в различных дистрибутивах могут быть свои нюансы, рассмотрим их подробнее.

Примечание для UEFI: Если у вас используется UEFI вместо GRUB, то смотрите также эту статью, в ней рассказано, как изменить опции загрузки в этом случае.

Кстати: если вы хотите защитить систему от смены пароля, описанного в этой статье, смотрите материал «Как защитить загрузчик GRUB паролем».

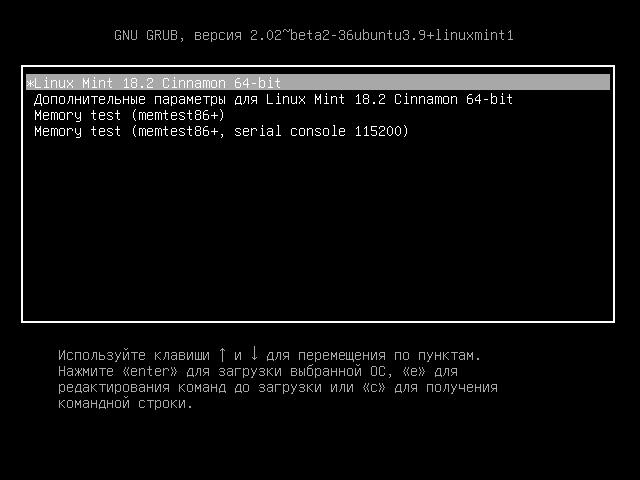

Сброс пароля в Linux Mint, Ubuntu, Debian, Kali Linux (также должно работать для других производных Debian)

Чтобы прервать загрузку GRUB (первый шаг) во время запуска компьютера нажмите и удерживайте клавишу SHIFT – это работает всегда, даже на Linux Mint, где по умолчанию показ меню GRUB отключён.

Остановите загрузку удерживая клавишу SHIFT при запуске компьютера, вы увидите:

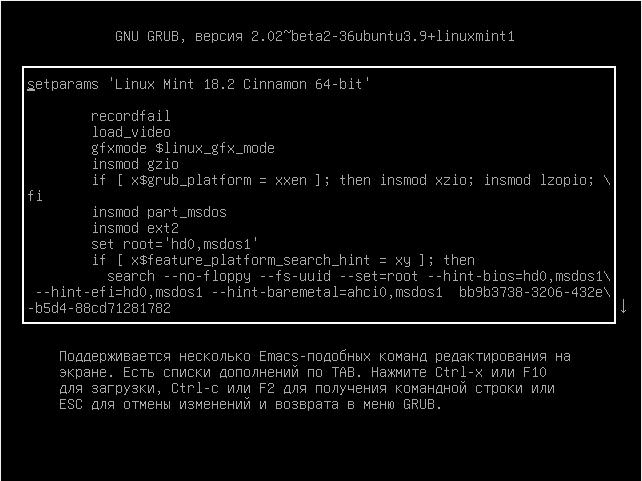

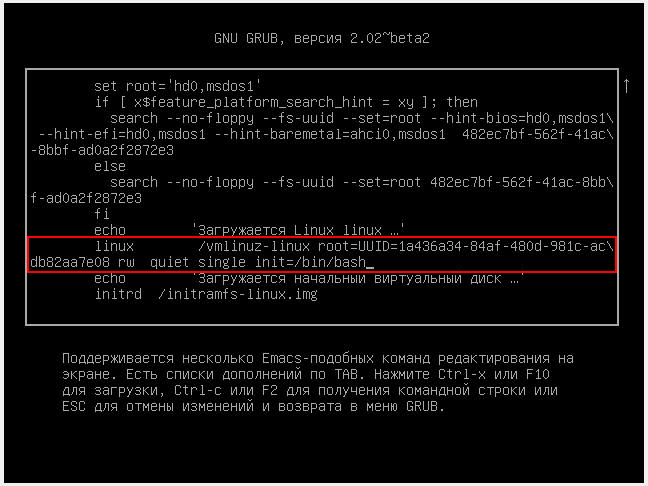

Нажмите клавишу «e» и вы перейдёте к редактированию настроек загрузки:

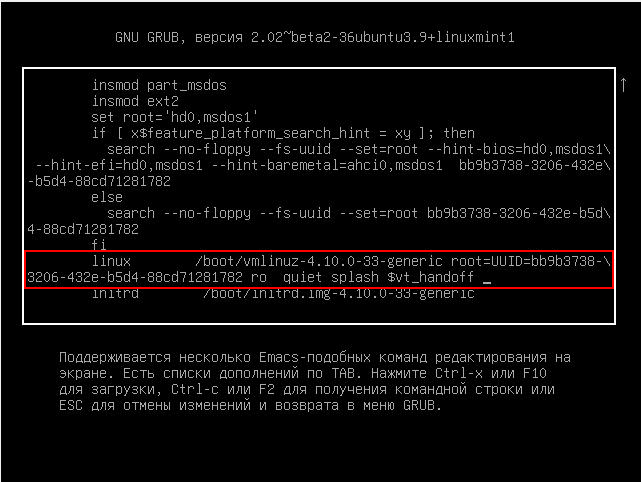

На экране отсутствует нужная нам строка, пролистните курсорными клавишами вниз и найдите строку, начинающуюся с linux:

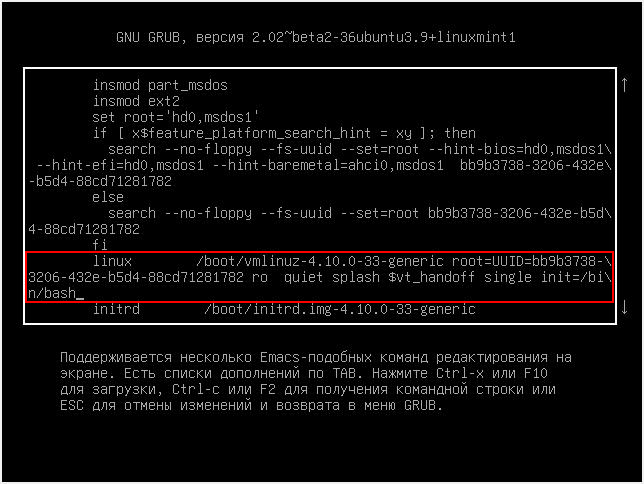

Перейдите в конец этой строки, поставьте пробел и допишите:

Должно получиться примерно так (номер ядра может отличаться):

Когда всё готово нажмите Ctrl+x или F10, чтобы загрузка продолжилась с установленными опциями.

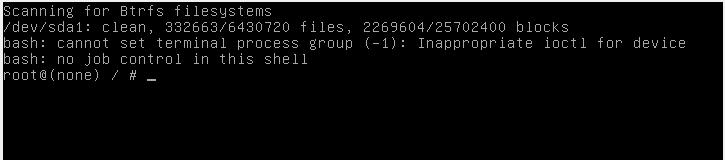

Вы увидите приглашение оболочки, также обратите внимание, что мы вошли как root, т.е. у нас имеются повышенные привилегии, в том числе на использование команды passwd:

Командой passwd меняем пароль, как можно увидеть, команда passwd завершилась ошибкой:

Чтобы понять причину ошибки, введём команду:

Буквы ro говорят о том, что файловая система смонтирована только для чтения и по этой причине сделанные изменения не могут быть сохранены. Перемонтируем файловую систему:

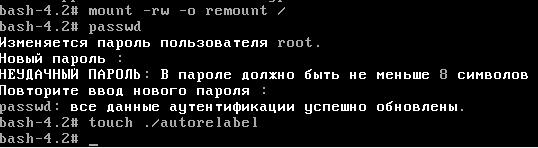

Как видим, после этого смена пароля прошла успешно:

Для выхода наберите:

Чтобы выключить компьютер выполните:

Или перезагрузите компьютер командой:

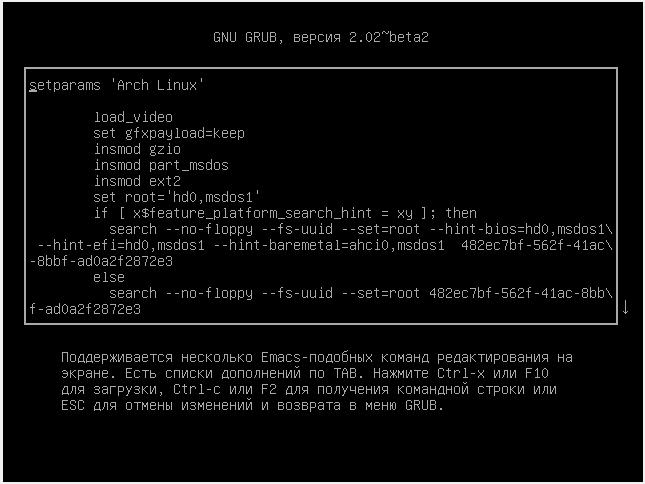

Как сбросить пароль в Arch Linux, BlackArch (а также в других производных Arch Linux)

Во время появления меню GRUB нажмите клавишу «a», чтобы остановить загрузку:

Затем нажмите «e» для перехода к редактированию параметров загрузки:

На экране отсутствует нужная нам строка, пролистните курсорными клавишами вниз и найдите строку, начинающуюся с linux.

Перейдите в конец этой строки, поставьте пробел и допишите:

Должно получиться примерно так:

Когда всё готово нажмите Ctrl+x или F10, чтобы загрузка продолжилась с установленными опциями.

В Arch Linux файловая система по умолчанию монтируется с правами на запись. Поэтому можно сразу перейти к смене пароля с помощью команды

Для выхода наберите:

Чтобы выключить компьютер выполните:

Или перезагрузите компьютер командой:

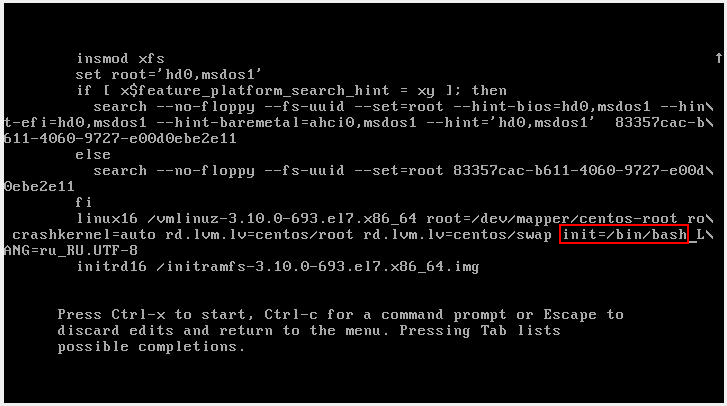

Сброс пароля в RHEL/CentOS 7

Кроме необходимости смонтировать файловую систему для запиши, в RHEL/CentOS 7 также имеется особенность, связанная с наличием SELinux.

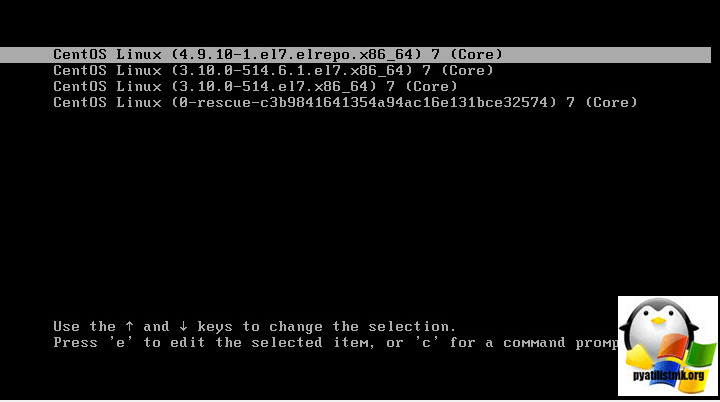

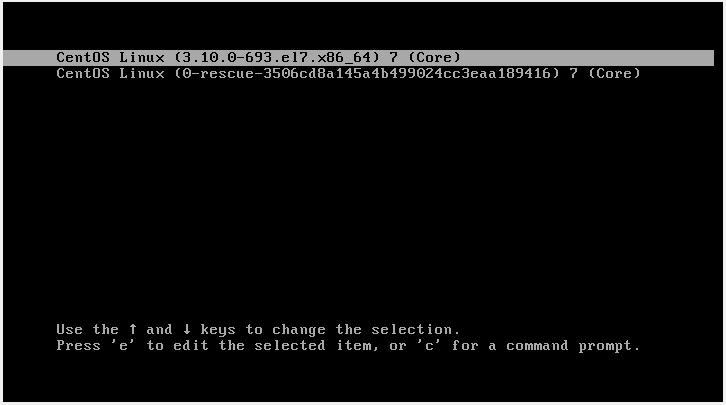

Во время появления меню GRUB нажмите клавишу «a», чтобы остановить загрузку:

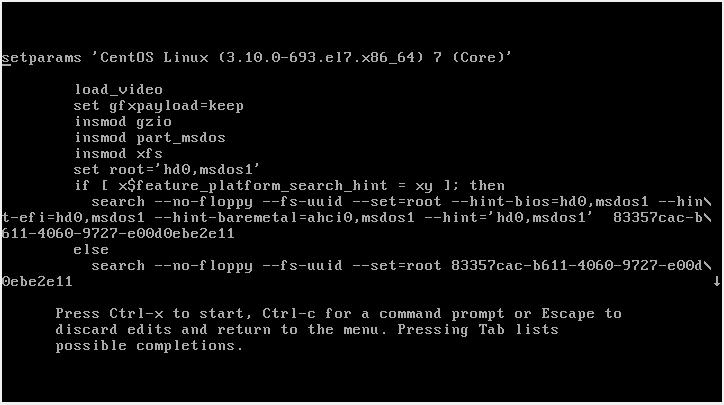

Затем нажмите «e» для перехода к редактированию параметров загрузки:

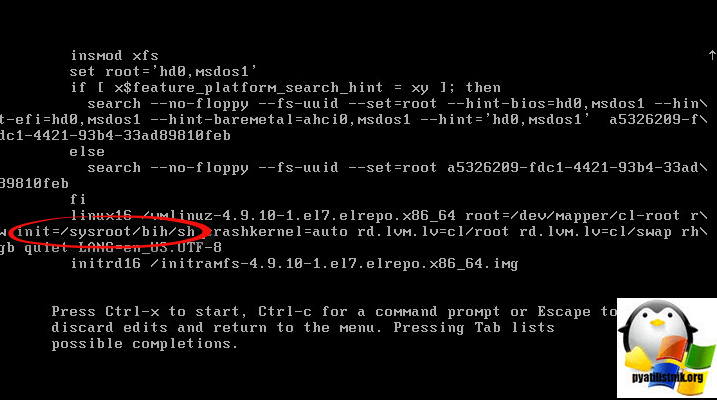

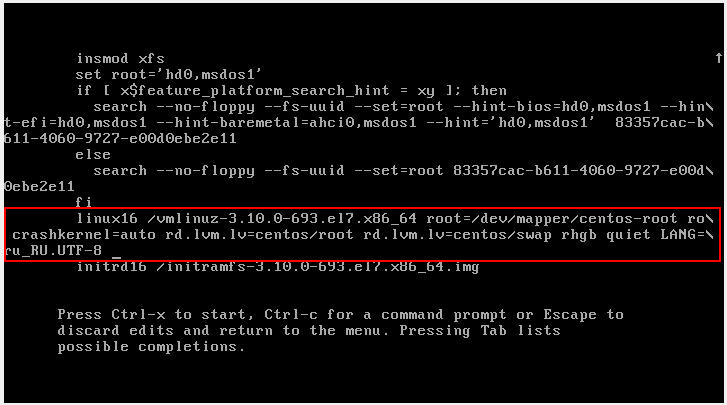

На экране отсутствует нужная нам строка, пролистните курсорными клавишами вниз и найдите строку, начинающуюся с linux16:

Найдите часть строки

Должно получиться примерно так:

Когда всё готово нажмите Ctrl+x или F10, чтобы загрузка продолжилась с установленными опциями.

Проверим права на запись:

Как можно убедиться, права на запись отсутствуют. Перемонтируем файловую систему с правами записи:

Пароль изменён, но дело ещё не закончено. Нам нужно переобозначить контекст SELinux. Если мы не выполним переобозначение всего контекста SELinux, мы не сможем войти используя новый пароль. Для этого:

Для выхода наберите:

Чтобы выключить компьютер выполните:

Или перезагрузите компьютер командой:

Что такое группа wheel в Linux

Применительно к компьютерам, термин wheel относится к учётным записям пользователя с битом wheel – системному параметру, который предоставляет дополнительные специальные системные привилегии, которые позволяют пользователю выполнять команды для служебного пользования, к которым обычные пользователи не могут получить доступ. Этот термин происходит от сленговой фразы big wheel (букв. «большое колесо»), отсылающего на человека с большой властью или влиянием. Он был впервые использован в этом контексте в отношении операционной системы TENEX, позже распространенной под названием TOPS-20 в 1960-х и начале 1970-х годов.

Этот термин был принят пользователями Unix в 1980-х годах из-за движения разработчиков операционной системы и пользователей от TENEX/TOPS-20 к Unix.

Современные системы Unix обычно используют группы пользователей в качестве протокола безопасности для управления правами доступа. Группа wheel – это особая группа пользователей, используемая в некоторых системах Unix для управления доступом к команде sudo, которая позволяет пользователю маскироваться как другой пользователь (обычно суперпользователь).

Что такое однопользовательский режим в Unix

Однопользовательский режим – это режим, в котором многопользовательская компьютерная операционная система загружается в одиночного суперпользователя. Этот режим в основном используется для обслуживания многопользовательских сред, таких как сетевые серверы. Для некоторых задач может потребоваться эксклюзивный доступ к общим ресурсам, например, запуск fsck в сетевом ресурсе. Этот режим также может использоваться в целях безопасности – сетевые службы не запускаются, что исключает возможность внешних помех. В некоторых системах потерянный пароль суперпользователя можно изменить, переключившись на однопользовательский режим. Поскольку при входе в этот решим не запрашивается никакой пароль, это можно рассматривать как уязвимость безопасности.

Unix-подобные операционные системы обеспечивают однопользовательский режим работы либо с помощью уровня выполнения в стиле System V, либо с загрузчиками в стиле BSD, либо с другими параметрами загрузки.

Уровень выполнения обычно изменяется с помощью команды init, уровень выполнения 1 или S будет загружаться в однопользовательский режим.

приведет к перезагрузке в однопользовательском режиме.

В GRUB 2 нельзя изменить пароль в однопользовательском режиме?

В официальной документации Red Hat мне встретилось утверждение, что в GRUB 2 больше не выполняется сброс пароля в однопользовательском режиме, как это было в GRUB. И что теперь для работы в однопользовательском режиме, а также в аварийном режиме требуется пароль рута. Возможно, это применимо только к последним версиям Red Hat Enterprise Linux, поскольку, как видно из этой инструкции и скриншотов, в GRUB 2 можно изменить пароль в однопользовательском режиме. В документации, на которую дана ссылка, описано два способа сброса пароля root в Red Hat Enterprise Linux на тот случай, если описанный здесь метод не сработал.

Источник

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Источник

Рекомендации по установке и настройке Astra Linux 1.6

Рекомендации по установке ОС с диска

Установка Astra Linux 1.6 выполняется с диска в режиме графической установки в соответствии с руководством по установке, прилагаемом к дистрибутиву (см. «Операционная система специального назначения «ASTRA LINUX SPECIAL EDITION» РУСБ.10015-01. Версия 1.6 «Смоленск». Руководство по установке).

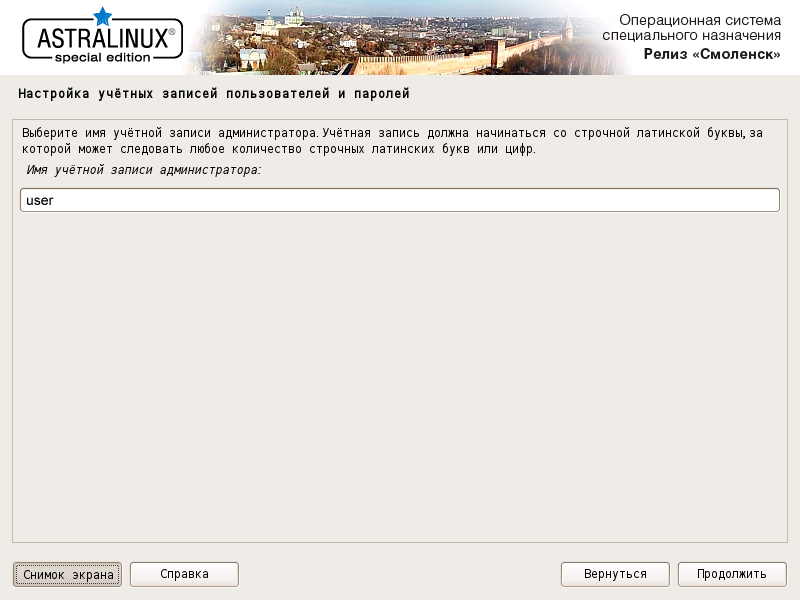

В процессе установки ОС необходимо учесть следующее:

1. В окне «Настройки учетных записей пользователей и паролей» рекомендуется создать фиктивного пользователя user с паролем useruser (ввод пароля осуществляется после нажатия на кнопку «Продолжить»).

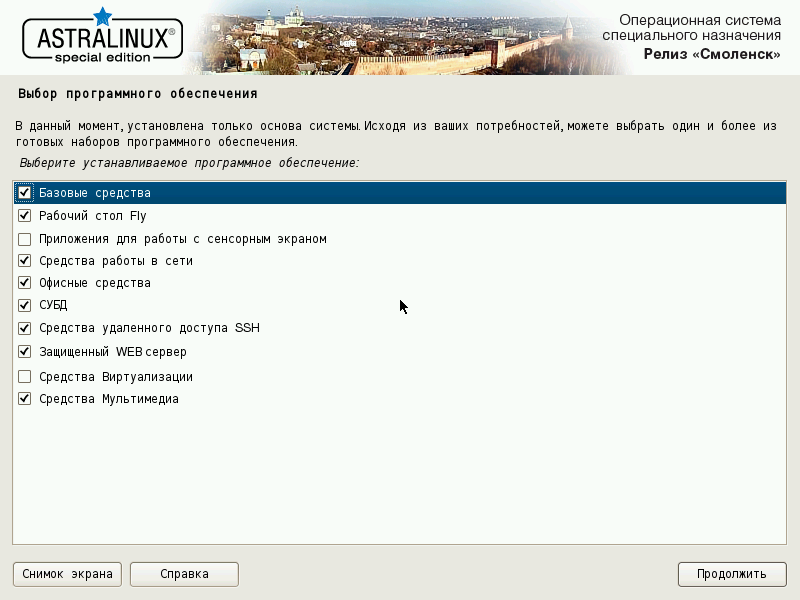

2. В окне «Выбор программного обеспечения» выберите все, кроме «Приложения для работы с сенсорным экраном» и «Средства Виртуализации»:

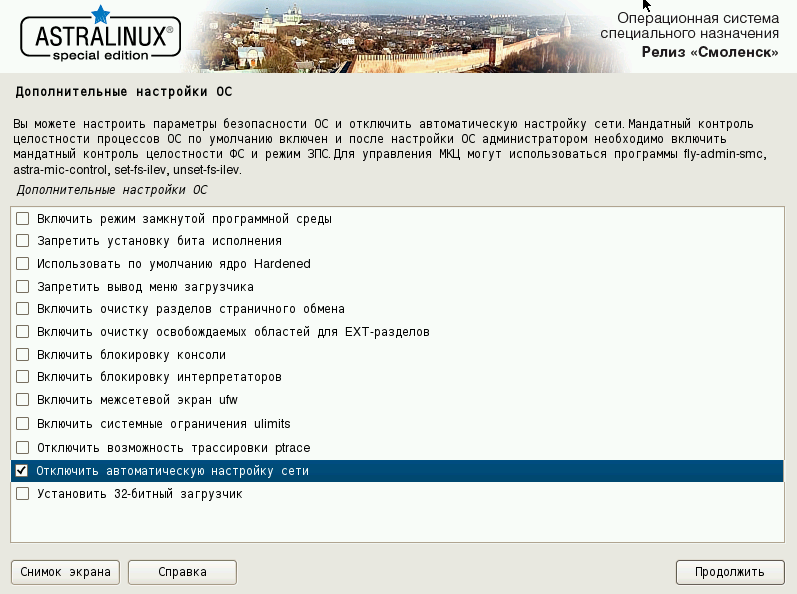

4. Если в процессе дальнейшей работы будет использован статический IP-адрес (как бывает в большинстве случаев), то в окне «Дополнительные настройки ОС» включите настройку «Отключить автоматическую настройку сети».

Установка пароля и прав для пользователя root

Установка пароля для пользователя root

Восстановление прав пользователя root

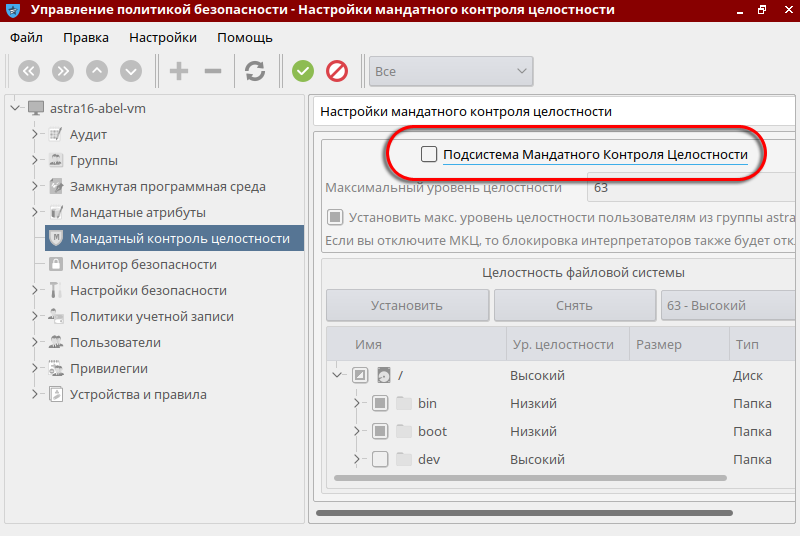

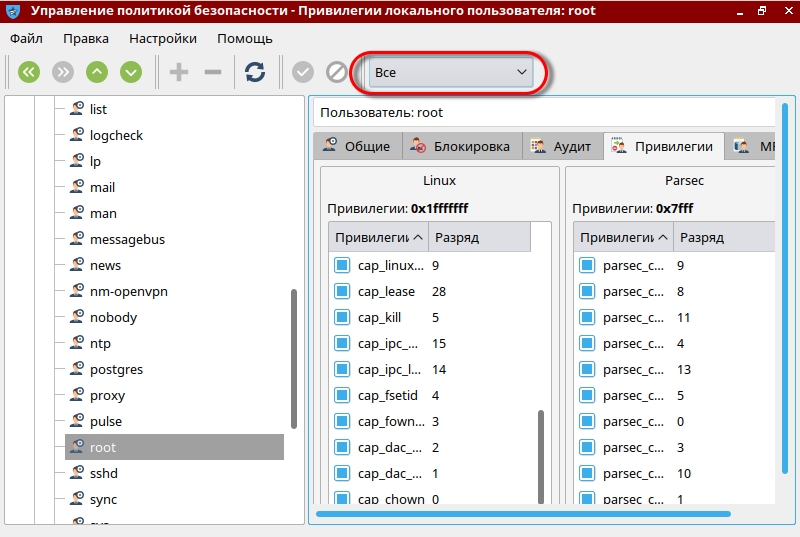

Изначально в Astra Linux 1.6 пользователь root не имеет полный набор прав (например, он не может создавать каталоги в «/» или ставить пакеты). Для восстановления прав пользователя root выполните следующие действия:

Создание и использование локального репозитория

1. Зарегистрируйтесь пользователем root.

2. Создайте каталог репозитория, например /.1/astra, выполнив команду:

3. В созданном каталоге репозитария создайте каталог conf, выполнив команду:

4. В conf создайте файл distributions.

Для создания файла выполните команду:

В открывшемся окне редактора введите следующее содержимое файла:

Если по какой-либо причине указанная выше команда для создания файла не была выполнена, то воспользуйтесь командой vi, выполнив следующие действия:

4.2. Нажмите клавишу Insert для входа в режим редактирования.

4.3. Введите содержимое файла (приведено выше).

4.4. По окончании ввода текста (редактирования) нажмите клавишу Esc.

4.5. Для сохранения файла дважды нажмите Shift+z.

5. Вставьте первый диск дистрибутива и установите пакет reprepro, выполнив команды:

6. Инициализируйте репозиторий, выполнив команды:

7. Скопируйте пакеты в репозитарий, выполнив команду:

8. Проверьте, чтобы все терминалы и процессы, которые используют точку монтирования /mnt/cdrom, были завершены. Отмонтируйте диск, выполнив команду:

9. Вставьте второй диск дистрибутива и скопируйте пакеты, выполнив команды:

10. Отмонтируйте второй диск, выполнив команду:

11. Для подключения репозитария отредактируйте файл /etc/apt/sources.list, выполнив команду:

Откроется окно редактора, в котором будет выведено содержимое заданного файла. Удалите весь текст и вставьте следующую строку:

Примечание. Если планируется использовать сетевой репозитарий, расположенный на ftp-сервере, то содержимое файла /etc/apt/sources.list должно выглядеть следующим образом:

где вместо servername нужно прописать имя ftp-сервера или его IP-адрес.

12. Выполните команду:

Установка обновлений

Установка обновлений выполняется пользователем root и включает выполнение следующих действий:

1. Создайте каталог, в который будут скачаны файлы обновлений, выполнив команду:

2. Скачайте обновления для Astra Linux 1.6 с официального источника:

Сохраните скачиваемые файлы в созданный каталог /.1/iso.

3. Создайте каталог репозитория, например /.1/astra-upd, выполнив команду:

4. В созданном каталоге создайте подкаталог conf, выполнив команду:

5. В conf создайте файл distributions. Для создания файла выполните команду:

В открывшемся окне редактора введите следующее содержимое файла:

Если по какой-либо причине указанная выше команда для создания файла не была выполнена, то воспользуйтесь командой vi, выполнив следующие действия:

4.2. Нажмите клавишу Insert для входа в режим редактирования.

4.3. Введите содержимое файла (приведено выше).

4.4. По окончании ввода текста (редактирования) нажмите клавишу Esc.

4.5. Для сохранения файла дважды нажмите Shift+z.

6. Инициализируйте репозиторий, выполнив команду:

7. Cмонтируйте первый образ обновления и скопируйте пакеты, выполнив команды:

8. Отмонтируйте образ, выполнив команду:

9. Смонтируйте второй образ обновления и скопируйте пакеты, выполнив команды:

10. Отмонтируйте второй диск, выполнив команду:

11. Добавьте обновление в /etc/apt/sources.list. Для этого откройте этот файл на редактирование, выполнив команду:

12. Добавьте в файл строку следующего содержания:

13. Выполните команды:

Настройка сетевых интерфейсов и их автостарт

Если при установке Astra Linux 1.6 была отключена автоматическая настройка сети (см. выше п. «Рекомендации по установке ОС с диска», шаг 4), то требуется сконфигурировать сетевые интерфейсы вручную. Для настройки сетевых интерфейсов выполните следующие действия:

1. Откройте на редактирование файл /etc/network/interfaces, воспользовавшись командой mkedit или iv (подробно см. выше п. «Создание и использование локального репозитория», шаг 4), и добавьте в его конец следующие строки:

Обратите внимание, данные строки, настраивающие поднятие интерфейса eth0, в тексте редактируемого файла должны быть написаны ниже имеющихся в файле строк:

В противном случае инициализация сети в момент загрузки будет занимать очень продолжительное время.

3. Изменения вступят в силу после перезагрузки. Для этого выполните команду:

Настройка ssh

По-умолчанию, ssh-сервер выключен, а также блокирует попытки входа пользователем root. Для изменения настроек ssh-сервера, выполните следующие действия, зарегистрировавшись пользователем root:

1. Откройте файл /etc/ssh/sshd_config на редактирование, выполнив команду

Если команда mcedit не была выполнена, то воспользуйтесь командой iv (подробно см. выше п. «Создание и использование локального репозитория», шаг 4).

2. Запустите ssh-сервер и добавьте его в автозагрузку, выполнив команды:

Включение общепринятых alias’ов

По-умолчанию, у пользователей выключены общепринятые alias’ы, такие как ll. Для их активации рекомендуется отредактировать файл .bashrc, который находится в домашнем каталоге пользователя.

Для пользователя root откройте на редактирование файл /root/.bashrc, воспользовавшись командой mkedit или iv (подробно см. выше п. «Создание и использование локального репозитория», шаг 4), и удалите символ комментария (#) в следующих строках:

Для всех остальных пользователей отредактируйте файл /home/ /.bashrc, удалив символ комментария в следующих строках:

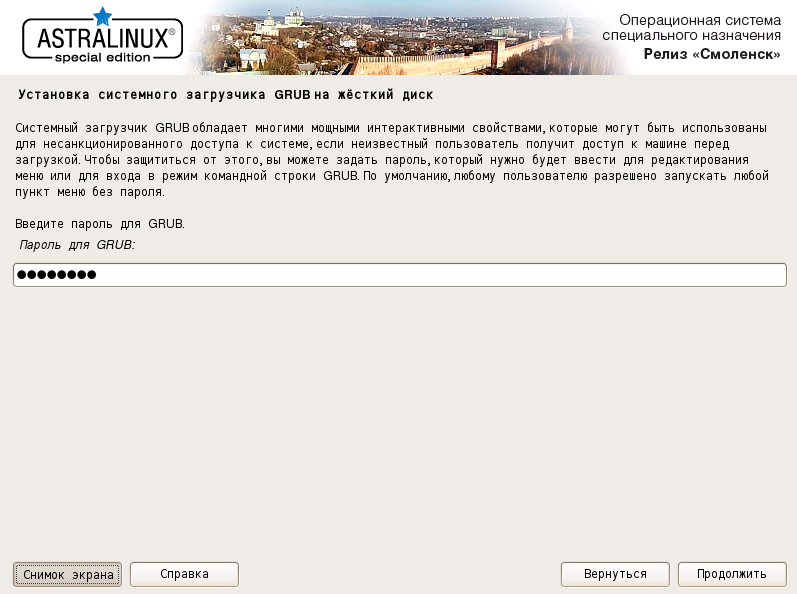

Настройка grub

Откройте на редактирование файл /boot/grub/grub.cfg, воспользовавшись командой mkedit или iv (подробно см. выше п. «Создание и использование локального репозитория», шаг 4).

Что именно загружается по-умолчанию, определяется параметрами set default (19-я строка файла). Этот параметр указывает на уникальный идентификатор со строкой menuentry.

Так, например, параметр

указывает на строку

Освобождение GID 1001, UID 1000 и 1001 для штатных пользователей ЖС

Внимание! Выполняйте данный пункт только после отключения мандатного контроля целостности и восстановления пользователя root в правах (подробно см. выше п. «Установка пароля и прав для пользователя root»).

В ходе установки Astra Linux 1.6 штатные GID/UID занимает безусловно-создаваемый пользователь. Для освобождения GID/UID выполните следующие действия пользователем root:

1. Откройте на редактирование файл /etc/passwd, воспользовавшись командой mkedit или iv (подробно см. выше п. «Создание и использование локального репозитория», шаг 4).

2. Откройте на редактирование файл /etc/group.

3. Восстановите права на домашний каталог пользователя user, выполнив команду:

4. Создайте группу afis, выполнив команду:

5. Создайте пользователя admin с обязательным использованием ключа -m, иначе домашняя директория пользователя создана не будет:

Назначьте созданному пользователю пароль, выполнив команду:

6. Создайте пользователя st с обязательным использованием ключа -m, выполнив команду:

Назначьте ему пароль, выполнив команду:

Установка системных пакетов

Перед установкой ПО «ЖС» и «Фильтр» нужно обязательно нужно установить следующие пакеты:

Источник

Issue

- Users not able to change password using

passwdand getting error as «passwd: Authentication token manipulation error» - Some users are not able to change their own password:

# su - testuser

$ passwd

Changing password for user testuser

Changing password for testuser

(current) UNIX password:

passwd: Authentication token manipulation error

I am trying to change a user password and neither root can perform this operation:

# passwd testuser

Changing password for user testuser.

passwd: Authentication token manipulation error

root can change passwords for local users. Newly added users can also change their password, however existing users can not change their passwords.

Environment

- Red Hat Enterprise Linux (RHEL)

- passwd

- shadow

Subscriber exclusive content

A Red Hat subscription provides unlimited access to our knowledgebase, tools, and much more.

Current Customers and Partners

Log in for full access

Log In

Обновлено 12.04.2017

Добрый день уважаемые читатели, продолжаем наше изучение Linux платформ. Бывают ситуации, что вы установили сервер и он благополучном работает, через год вам нужно его обновить, но вот незадача вы забыли пароль от CentOS или наоборот вам по наследству достался сервер пароля от которого вы и не знали, я вам расскажу как выходить из таких ситуаций и научу, как производится сброс пароля root CetnOS 7 и CetnOS 6, все что вам потребуется это физический или KVM-ный доступ к серверу, давайте приступать.

Как сбросить пароль root в CetnOS 6

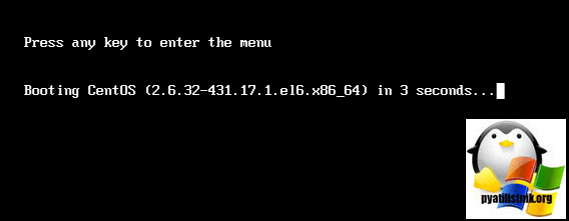

Пока весь мир производит установку Windows 10 1703, а затем лечит синий экран dpc watchdog violation, мы будем ломать пароль root-а в операционной системе CentOS 6, привожу шестую версию, потому, что в ней в отличии от седьмой версии все иначе делается. Перезагружаете вас сервер с CentOS 6 и ждете когда появится экран с обратным отчетом к загрузке, нажимаете любую клавишу, чтобы попасть в меню загрузки.

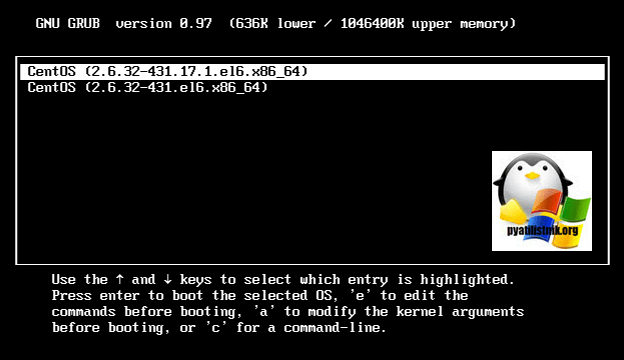

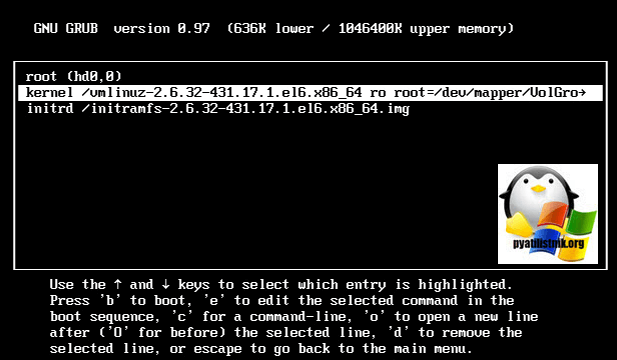

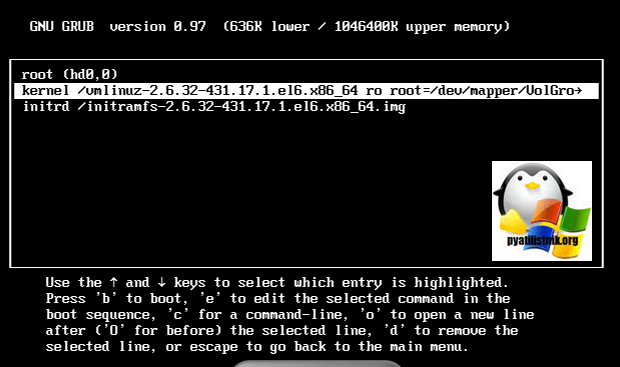

В итоге вы попадете в GNU GRUB меню, у вас тут будут перечислены все ваши загрузки. Самым первым пунктом идет основное ядро загрузки, его и оставляете, затем вы нажимаете клавишу «e», для того чтобы попасть в меню редактирования с командной строкой.

Далее вы должны выбрать пункт:

kernel /vmlinuz-2.6.32-431.17.1.el6.x86_64 ro root=/dev/mapper/VolGro

И так же нажимаете «e» для редактирования

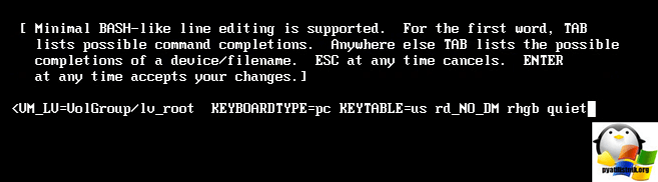

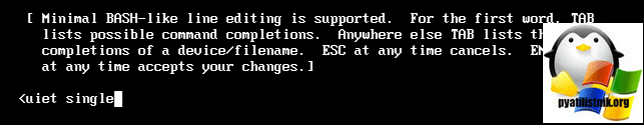

В открывшемся окне, вам нужно дописать в этой строке через пробел слово single или просто s

В итоге должно получиться вот так и можно жать Enter.

После чего вы попадаете в меню загрузки, где на kernel /vmlinuz нужно нажать клавишу «b», для загрузки с отредактированным ядром.

В итоге вы загрузитесь в командную строку CentOS 6.

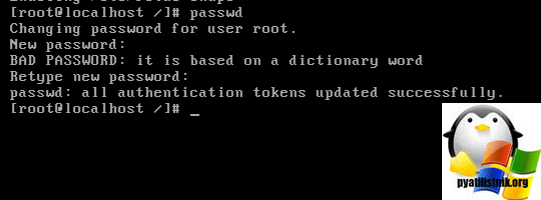

Теперь вводите команду passwd и два раза задаете новый пароль root.

Все теперь перезагружаете вашу операционную систему и радуетесь взломанному паролю в CentOS 6.

Как сбросить пароль root в CetnOS 7

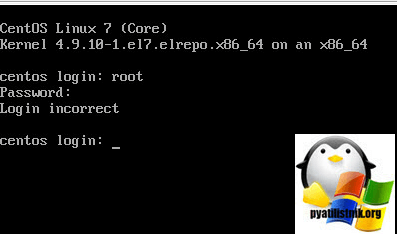

В CentOS 7, процедура сброса пароля у любой учетной записи очень простая и похожая на шестую версию. И так при попытке зайти на сервер вы видите надпись «Login incorrect», перезагружаем сервер.

Попадаем в меню выбора загрузчика GRUB, выбираем верхний и нажимаем клавишу «e» для попадания в режим редактирования.

Находим строку linux16 /vlinux и в ней участок с «ro»

ставим после «ro» пробел и пишем init=/sysroot/bin/sh, после чего нажимаем CTRL+X для запуска изменений.

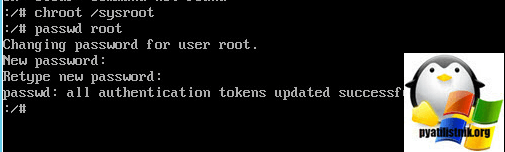

Вы загрузитесь в режиме командной строки.

Чтобы получить права на систему, введите команду chroot /sysroot. После чего вы можете изменить пароль root, для этого введите passwd root и два раза новый пароль. После чего можно перезагрузиться и радоваться жизни.

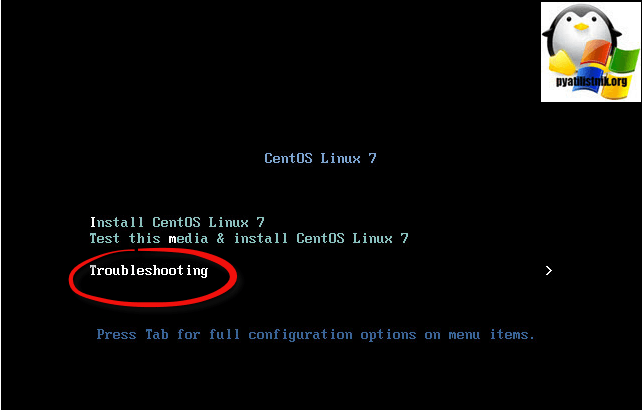

Как сбросить пароль root через установочный диск CentOS

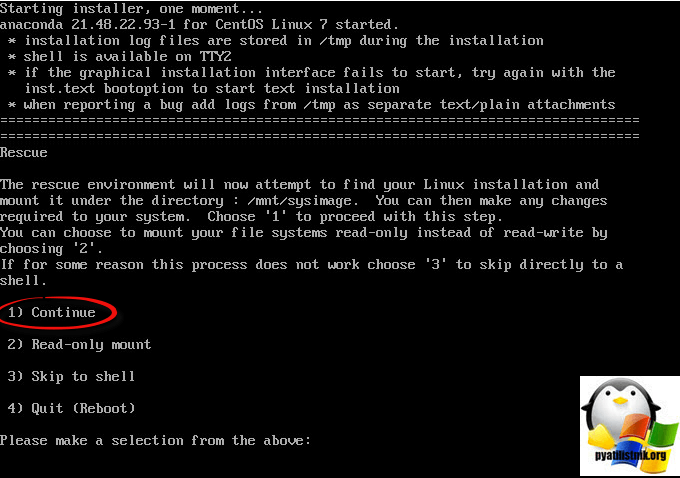

То же простой способ, в нем вы изменим пароль пользователя root, через установочный диск CentOS 7 (либо загрузочную флешку). Загружаемся с носителя и выбираем режим Troubleshooting.

Далее выбираем пункт Rescue a CentOS Linux System

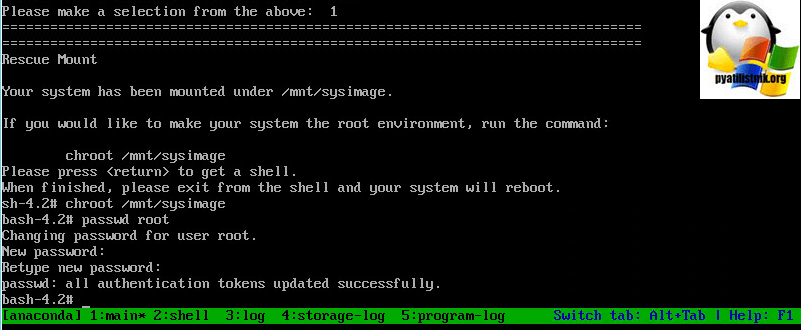

Дожидаемся загрузки и выбираем первый пункт Continue.

У вас будет смонтирована файловая система, но только для чтения, чтобы это исправить нажмите enter и введите chroot /mnt/sysimage. После чего вы с помощью команды passwd легко поменять пароль root в CentOS 7.

Как видите это ничем не сложнее, чем сбросить пароль администратора в Windows, так что вперед.