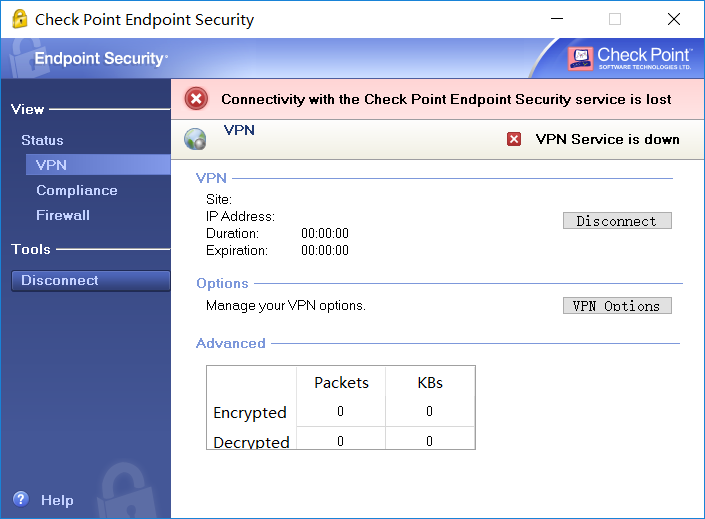

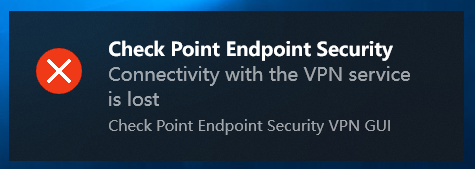

Уже не первый раз сталкиваюсь с проблемой «Connectivity with the Check Point Endpoint Security Service is lost» после установки Check Point Endpoint Security VPN.

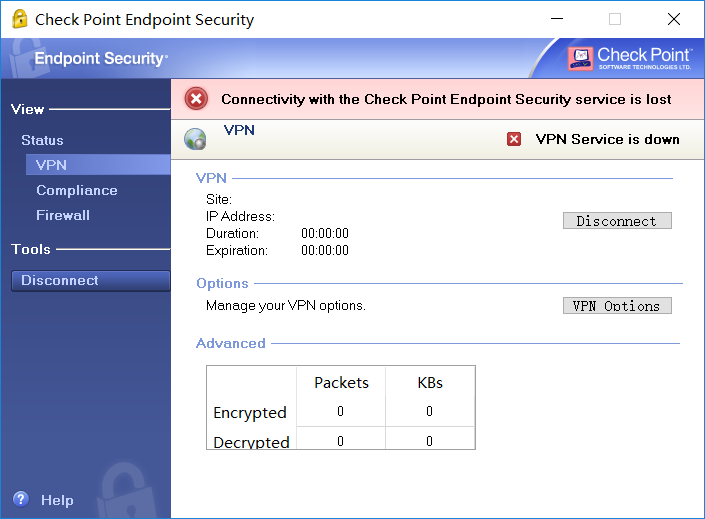

Выглядит ошибка «Connectivity with the Check Point Endpoint Security Service is lost» следующим образом:

В попытках решить данную проблему можно наткнуться на несколько советов:

- https://stackoverflow.com/questions/23624209/checkpoint-vpn-issue-connectivity-with-vpn-service-is-lost .

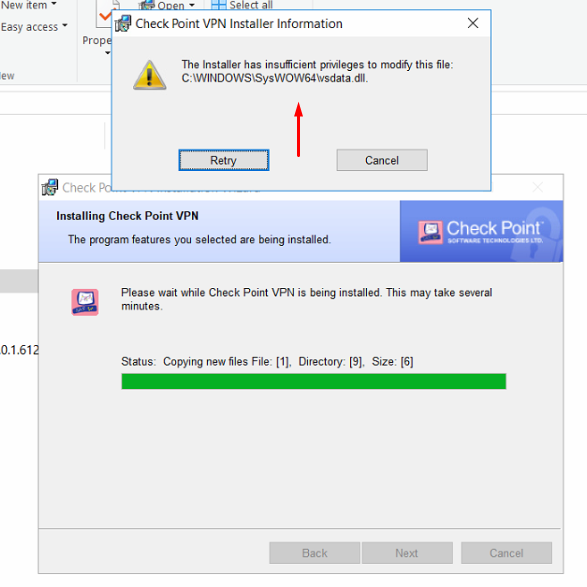

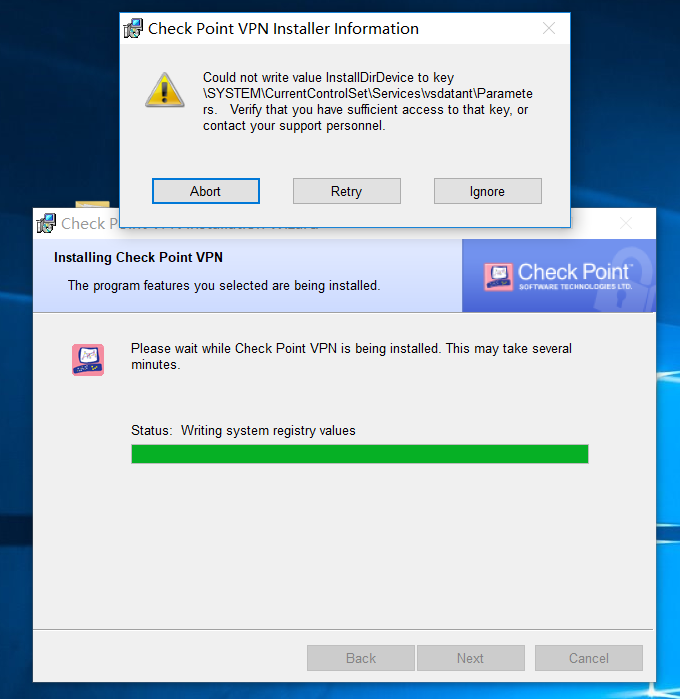

В данном примере советуют открыть список установленных приложений и попытаться запустить «Repair». Но очень вероятно мы получим ошибку «The installer has insufficient privileges to modify this file: C:WINDOWSSysWOW64vsdata.dll» (vsdata.dll, vsutil.dll и vsinit.dll):

2. https://answers.microsoft.com/en-us/windows/forum/all/unable-to-install-checkpoint-vpn/7f07632e-01fc-4028-b8df-88f187ac9d05.

В данном случае нам рекомендуют переименовать библиотеку vsdata.dll. Но и переименовать мы ее не сможем, поскольку получим: «Запросите разрешение от СИСТЕМА на изменение этой папки или файла». И как на зло, даже инструкция по смене владельца файла не помогает.

3. https://community.checkpoint.com/t5/Remote-Access-VPN/E80-87-CheckPointVPN-connectivity-with-the-vpn-service-is-lost/td-p/17718.

Теоретически, можно загрузиться с какого-нибудь Live CD и сменить имя библиотекам «vsdata.dll, vsinit.dll, vsutil.dll».

4. И, наконец, способ, который помог мне.

Чудом наткнулся на патч, который решает проблему «Connectivity with the Check Point Endpoint Security Service is lost» — https://supportcenter.checkpoint.com/supportcenter/portal?action=portlets.DCFileAction&eventSubmit_doGetdcdetails=&fileid=111732.

Скачиваем, запускаем.

Если помогло и вам, благодарности принимаю в комментариях :).

-

#1

Привет всем! Давно не появлялся чо-то тут.. Подскажите по проблеме — есть ноутбук с windows 7, в нем установлен checkpoint endpoint security VPN. Почему то checkpoint VPN не подключается к шлюзу checkpoint 6700. Все другие удаленные пользователи подключаются без проблем и через толстый клиент и через SSL extender + mobile portal. Проблема еще в том что он даже не дает сконфигурировать к чему подключаться — выдает такую ошибку:

Connectivity with the Check Point Endpoint Security Service is lost

VPN service is down

Пробовал переустанавливать — не помогает, пробовал

- Панель управления

- Программы и компоненты

- Check Point Endpoint Security VPN

- Правой кнопкой мыши

- Восстановить

Тоже не помогло.

Пробовал отключать брандмауэры, пробовал подключать 4G модем и выходить в интернет через него — пофигу, тоже самое.

Подскажите в чем может быть дело?? Проблемы со стороны шлюза исключаем так как много народу подключается без проблем и это единичный случай.

Поможите кто чем может

-

#2

Проверьте что службы запущены, проверьте — Пуск — Выполнить — msconfig там надо убедиться что службы запускаются с windows

-

#3

Нужно проверить что в службах чекпойнтовские службы запущены и не отключены. Это может привести к ошибкам, в том числе и ошибке:

Unable to load Virtual Network Adapter

Еще вариант:

- Click Start, click Run, type cmd.exe, and then press ENTER.

- Type set devmgr_show_nonpresent_devices=1, and then press ENTER.

- Type Start DEVMGMT.MSC, and then press ENTER.

- Click View, and then click Show Hidden Devices.

- Expand the Network Adapters tree.

- Right click on Check Point Virtual Network Adapter For Endpoint VPN Client select Disable and then again and Enable

- Attempt to connect now.

-

#4

Нужно проверить что в службах чекпойнтовские службы запущены и не отключены. Это может привести к ошибкам, в том числе и ошибке:

Еще вариант:

- Click Start, click Run, type cmd.exe, and then press ENTER.

- Type set devmgr_show_nonpresent_devices=1, and then press ENTER.

- Type Start DEVMGMT.MSC, and then press ENTER.

- Click View, and then click Show Hidden Devices.

- Expand the Network Adapters tree.

- Right click on Check Point Virtual Network Adapter For Endpoint VPN Client select Disable and then again and Enable

- Attempt to connect now.

Про это не подумал и не проверял. Проверю позже — сейчас ноутбука нет под рукой

-

#5

Может ли такой эффект давать установленный Kaspersky Security Connection ?

-

#6

Привет всем! Давно не появлялся чо-то тут.. Подскажите по проблеме — есть ноутбук с windows 7, в нем установлен checkpoint endpoint security VPN. Почему то checkpoint VPN не подключается к шлюзу checkpoint 6700. Все другие удаленные пользователи подключаются без проблем и через толстый клиент и через SSL extender + mobile portal. Проблема еще в том что он даже не дает сконфигурировать к чему подключаться — выдает такую ошибку:

Посмотреть вложение 10960

Пробовал переустанавливать — не помогает, пробовал

- Панель управления

- Программы и компоненты

- Check Point Endpoint Security VPN

- Правой кнопкой мыши

- Восстановить

Тоже не помогло.

Пробовал отключать брандмауэры, пробовал подключать 4G модем и выходить в интернет через него — пофигу, тоже самое.

Подскажите в чем может быть дело?? Проблемы со стороны шлюза исключаем так как много народу подключается без проблем и это единичный случай.

Поможите кто чем может

Попробуйте сбросить TCP/IP

netsh winsock reset

-

#7

я думаю дело в операционной системе и ее компонентах — win 7 sp1 . Попробую обновиться и установить .NET Framework новый.

-

#8

Попробуйте винду переставить

-

#9

Попробуйте винду переставить

Я как раз уже по этому пути пошел, вопрос кстати решился. Всем спасибо.

Содержание

- Решение проблемы «Connectivity with the Check Point Endpoint Security Service is lost» в Check Point Endpoint Security VPN

- Error 1922 service check point endpoint security network protection vsmon

- Are you a member of CheckMates?

- Как отключить checkpoint endpoint security

- Удаление приложения автозапуска (в Windows 10)

- 1 ответ на вопрос

- Как отключить политику безопасности с помощью контрольной точки VPN-1 защищенного клиента?

- Удалить Symantec Endpoint Protection без пароля

- Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

- Check Point. Что это, с чем его едят или коротко о главном

Решение проблемы «Connectivity with the Check Point Endpoint Security Service is lost» в Check Point Endpoint Security VPN

Уже не первый раз сталкиваюсь с проблемой «Connectivity with the Check Point Endpoint Security Service is lost» после установки Check Point Endpoint Security VPN.

Выглядит ошибка «Connectivity with the Check Point Endpoint Security Service is lost» следующим образом:

В попытках решить данную проблему можно наткнуться на несколько советов:

В данном примере советуют открыть список установленных приложений и попытаться запустить «Repair». Но очень вероятно мы получим ошибку «The installer has insufficient privileges to modify this file: C:WINDOWSSysWOW64vsdata.dll» (vsdata.dll, vsutil.dll и vsinit.dll):

В данном случае нам рекомендуют переименовать библиотеку vsdata.dll. Но и переименовать мы ее не сможем, поскольку получим: «Запросите разрешение от СИСТЕМА на изменение этой папки или файла». И как на зло, даже инструкция по смене владельца файла не помогает.

Теоретически, можно загрузиться с какого-нибудь Live CD и сменить имя библиотекам «vsdata.dll, vsinit.dll, vsutil.dll».

4. И, наконец, способ, который помог мне.

Чудом наткнулся на патч, который решает проблему «Connectivity with the Check Point Endpoint Security Service is lost» — https://supportcenter.checkpoint.com/supportcenter/portal?action=portlets.DCFileAction&eventSubmit_doGetdcdetails=&fileid=111732.

Если помогло и вам, благодарности принимаю в комментариях :).

Источник

Error 1922 service check point endpoint security network protection vsmon

Celebrate 2023 with CheckMates!

CPX 360 2023

The Industry’s Premier Cyber Security Summit and Expo

YOU DESERVE THE BEST SECURITY

Stay Up To Date

CheckMates Go:

Protect Yourself

- CheckMates

- :

- Products

- :

- Harmony

- :

- Remote Access VPN

- :

- Check Point Endpoint Security — Connectivity with .

- Subscribe to RSS Feed

- Mark Topic as New

- Mark Topic as Read

- Float this Topic for Current User

- Bookmark

- Subscribe

- Mute

- Printer Friendly Page

Are you a member of CheckMates?

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Report Inappropriate Content

Monday I used the E83.10 version of the VPN with success, without any problem. However, yesterday and today the same message error «Connectivity with the Check Point Endpoint Security Service is lost». No windows update happened between this time and neither a single program was installed.

I tried to repair and then reinstall that version of the VPN, but I always had that error output. Then I installed the most recent version of the VPN E85.10, but the same error appears.

The Windows I am currently using is the Windows 10 Enterprise (Version 20H2 Compilation SO 19042.1110).

I went to the computer «Services» to try to have some more information of this, and I notice that the service «Check Point Endpoint Client Watchdog is active, but the same cannot be said for «Check Point Endpoint Security VPN», which I cannot even start the service as an error appears «The Windows could not start the service Check Point Endpoint Security VPN in the local computer. Error 1068: The dependency service or group failed to start.»

Furthermore, in «Device Manager» the «Check Point Virtual Network Adapter For Endpoint VPN Client» driver icon is found with an exclamation point attached. I tried to deactivate and to activate it, but no changes were observed.

Hopefully, a way to fix this will be released.

Thanks for your attention!

Источник

Как отключить checkpoint endpoint security

Удаление приложения автозапуска (в Windows 10)

Я установил Check Point Endpoint Security VPN на мой компьютер с Windows 10 (x64). Программное обеспечение автоматически загружается при запуске — чего я не хочу.

Однако, программное обеспечение не перечислены в диспетчере задач на вкладке «Автозагрузка». Также я не могу найти применение ни в одном из этих разделов реестра.

Нет ли лучшего способа удалить приложение из автозапуска? Это не должно быть так сложно. Я даже пытался использовать стороннее программное обеспечение, как это, но даже это едва ли перечисляет больше того, что уже делает менеджер задач.

1 ответ на вопрос

Проверьте папку или реестр, если он может быть найден.

Местоположение папки запуска для всех пользователей выглядит следующим образом:

Местоположение папки запуска для текущего пользователя выглядит следующим образом:

Местоположение реестра запуска для всех пользователей выглядит следующим образом:

Местоположение запуска реестра для текущего пользователя выглядит следующим образом:

Как отключить политику безопасности с помощью контрольной точки VPN-1 защищенного клиента?

Чтобы подключиться к клиентской сети, мне пришлось установить Check point VPN-1 secure client .

Информация о версии:

Инструмент блокирует весь входящий трафик на мой компьютер. (Это нормально для меня, пока я подключен к удаленному сайту, но даже если VPN-соединение неактивно, мой компьютер не может быть подключен (например, для сеанса VNC сотрудника в нашей корпоративной сети).

Я уже попробовал:

- Отключить брандмауэр Windows (также полностью сервис)

- отключить / остановить службу Check Point VPN-1 Securemote + службу наблюдения

- (материал, который Павел предложил в своем ответе, см. в комментариях там)

Я не могу использовать [Иконка в трее Check Point] -> [Инструменты] -> [Отключить политику безопасности], так как это выделено серым цветом.

Как я могу полностью отключить эту вещь?

У меня есть полный доступ администратора на моей машине (как еще я могу отключить свой брандмауэр (сервис!) и служба Windows CP.

Это машина Win XP sp3.

Повторюсь: я не против, чтобы инструмент блокировал то, что он хочет, пока он активен, но он также полностью блокирует входящие соединения, когда он не активен — даже когда его служба Windos даже не работает! (Обратите внимание, что диагностическая утилита Check Point показывает в своем журнале пропущенные входящие пакеты.)

Еще одно уточнение: инструмент не блокирует исходящий трафик, то есть я могу просматривать сеть, проверять почту и т.д., Даже когда он активен, просто отлично. Однако это действительно блокирует все входящие соединения ( в основном , как брандмауэр Windows будет делать по умолчанию, сбросив все входящие пакеты).

Я могу только предположить, что я либо пропустил другую службу этого, либо установил драйвер устройства или какой-либо корневой набор для обеспечения своей так называемой политики безопасности, пока она даже не используется.

Удалить Symantec Endpoint Protection без пароля

Если вы работаете в корпоративной среде, вы и ваш компьютер можете стать не подозревающей жертвой ужасного программного обеспечения от Symantec под названием Endpoint Protection. Это гигантский гигант программы, которая включает в себя защиту от шпионских программ, антивирус, обнаружение сетевых угроз и все виды других мер безопасности.

Я, конечно, понимаю необходимость этих программ и использую их сам, но Endpoint Protection — это огромные ресурсы. Кроме того, почти невозможно отключить или убить. На самом деле я пытался убить все процессы, связанные с ним, и он все еще продолжает работать.

Хуже всего в этой программе является то, что она потребляет всю мощность процессора на вашем компьютере. Мой компьютер никогда не падал со 100% загрузки процессора во время работы программы. Я пытался снять галочку с сервисов и программ запуска, используя MSCONFIG, но безрезультатно.

Наконец, я попытался удалить его и даже не смог этого сделать! Программа была защищена паролем, так что ни один здравомыслящий человек не мог удалить это дерьмо! Я понимаю, что пароль существует для того, чтобы сотрудники не могли его деинсталлировать, но если вы не можете выполнять какую-либо работу из-за невыносимо медленной работы компьютера, он должен по крайней мере разрешить удаление и уведомить администратора.

Кроме того, вы должны попробовать пароль по умолчанию symantec или Symantec с большой буквы S. Это, вероятно, не так, если ваш администратор не очень ленив, но стоит попробовать. В любом случае, если вы находитесь в аналогичной ситуации, когда вы не знаете пароль для удаления Endpoint Protection, вы будете рады узнать о быстром способе обхода пароля и удаления программы.

Когда появится запрос пароля, перейдите в диспетчер задач, нажав CTRL + ALT + DEL и выбрав диспетчер задач, затем перейдите на вкладку Процессы. Теперь найдите процесс msiexec.exe и убейте его!

Изображение выше на самом деле из Process Explorer, а не из Task Manager, но там оно тоже будет иметь такое же имя. Как только вы завершите процесс, запрос пароля исчезнет, а удаление продолжится! Msiexec.exe — это утилита установщика Windows, которая вызывается при установке или удалении программы.

Я не уверен, будет ли это работать с более новыми версиями Endpoint, такими как 13 или 14, потому что я не пробовал. Дайте нам знать в комментариях, работает ли он для вас или нет.

После удаления программы загрузка процессора моего компьютера снизилась до нормальных 2%. Разговор об ужасной программе. Если вы хотите действительно хороший антивирус, используйте Kaspersky. Наслаждайтесь!

Источник

Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

Компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года.

Примечательно, что компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года, но, судя по всему, некоторые клиенты Check Point пропустили сообщение или не смогли применить исправление из-за политик организаций.

На прошлой неделе компания выпустила еще одно уведомление, в котором предупредила, что решения Endpoint/VPN E80.81 — E81.10 (только версия для Windows ) и агент SandBlast E80.61 — E81.10 (только версия для Windows) перестанут нормально работать с 1 января 2021 года.

«Эти более не поддерживаемые решения прекратят функционировать 1 января 2021 года. Начиная с этой даты, после перезагрузки компьютера, версии клиента Remote Access VPN and Endpoint Security Client E81.10 и ниже могут перестать работать, а обновиться не получится», — предупредила компания.

Как рассказал изданию The Register один из читателей, работающий в правительственной организации, из-за истекшего срока действия сертификата примерно 1 600 ноутбуков, выделенных сотрудникам, не смогли подключиться к сети. Предлагаемый Check Point патч заменяет .SYS файл без задействования администратора, что запрещено правилами организации, пояснил источник.

В свою очередь, представители Check Point сообщили изданию, что начали информировать пользователей устаревших версий о проблеме еще до нового года. Сколько клиентов уже применили патч, в компании не сообщили.

Источник

Check Point. Что это, с чем его едят или коротко о главном

Здравствуйте, уважаемые читатели хабра! Это корпоративный блог компании TS Solution. Мы являемся системным интегратором и по большей части специализируемся на решениях безопасности ИТ-инфраструктуры (Check Point, Fortinet) и системах анализа машинных данных (Splunk). Начнем мы наш блог с небольшого введения в технологии Check Point.

Мы долго размышляли над тем, стоит ли писать данную статью, т.к. в ней нет ничего нового, чего нельзя было бы найти в сети Интернет. Однако, несмотря на такое обилие информации при работе с клиентами и партнерами мы довольно часто слышим одни и те же вопросы. Поэтому было решено написать некое введение в мир технологий Check Point и раскрыть суть архитектуры их решений. И все это в рамках одного “небольшого” поста, так сказать быстрый экскурс. Причем мы постараемся не вдаваться в маркетинговые войны, т.к. мы не вендор, а просто системный интегратор (хоть мы и очень любим Check Point) и просто рассмотрим основные моменты без их сравнения с другими производителями (таких как Palo Alto, Cisco, Fortinet и т.д.). Статья получилась довольно объемной, зато отсекает большую часть вопросов на этапе ознакомления с Check Point. Если вам это интересно, то добро пожаловать под кат…

UTM/NGFW

Начиная разговор о Check Point первое с чего стоить начать, так это с объяснения, что такое UTM, NGFW и чем они отличаются. Сделаем мы это весьма лаконично, дабы пост не получился слишком большим (возможно в будущем мы рассмотрим этот вопрос немного подробнее)

UTM — Unified Threat Management

Если коротко, то суть UTM — консолидация нескольких средств защиты в одном решении. Т.е. все в одной коробке или некий all inclusive. Что понимается под “несколько средств защиты”? Самый распространенный вариант это: Межсетевой экран, IPS, Proxy (URL фильтрация), потоковый Antivirus, Anti-Spam, VPN и так далее. Все это объединяется в рамках одного UTM решения, что проще с точки зрения интеграции, настройки, администрирования и мониторинга, а это в свою очередь положительно сказывается на общей защищенности сети. Когда UTM решения только появились, то их рассматривали исключительно для небольших компаний, т.к. UTM не справлялись с большими объемами трафика. Это было по двум причинам:

- Способ обработки пакетов. Первые версии UTM решений обрабатывали пакеты последовательно, каждым “модулем”. Пример: сначала пакет обрабатывается межсетевым экраном, затем IPS, потом его проверяет Антивирус и так далее. Естественно такой механизм вносил серьезные задержки в трафик и сильно расходовал ресурсы системы (процессор, память).

- Слабое “железо”. Как было сказано выше, последовательная обработка пакетов сильно отъедала ресурсы и “железо” тех времен (1995-2005) просто не справлялось с большим трафиком.

Но прогресс не стоит на месте. С тех пор значительно увеличились аппаратные мощности, а обработка пакетов изменилась (надо признать, что далеко не у всех вендоров) и стала позволять практически одновременный анализ сразу в нескольких модулях (МЭ, IPS, AntiVirus и т.д.). Современные UTM решения могут “переваривать” десятки и даже сотни гигабит в режиме глубокого анализа, что дает возможность использовать их в сегменте крупного бизнеса или даже датацентов.

Ниже представлен знаменитый магический квадрант Гартнера для UTM решений за август 2016 года:

Не буду сильно комментировать данную картинку, просто скажу, что в верхнем правом углу находятся лидеры.

NGFW — Next Generation Firewall

Название говорит само за себя — межсетевой экран следующего поколения. Данный концепт появился значительно позже, чем UTM. Главная идея NGFW — глубокий анализ пакетов (DPI) c помощью встроенного IPS и разграничение доступа на уровне приложений (Application Control). В данном случае IPS как раз и нужен, чтобы в потоке пакетов выявлять то или иное приложение, что позволяет разрешить, либо запретить его. Пример: Мы можем разрешить работу Skype, но запретить передачу файлов. Можем запретить использовать Torrent или RDP. Также поддерживаются веб-приложения: Можно разрешить доступ к VK.com, но запретить игры, сообщения или просмотр видео. По сути, качество NGFW зависит от количества приложений, которые он может определять. Многие считают, что появление понятия NGFW было обычным маркетинговым ходом на фоне которого начала свой бурный рост компания Palo Alto.

Магический квадрант Гартнера для NGFW за май 2016:

Очень частый вопрос, что же лучше? Однозначного ответа тут нет и быть не может. Особенно если учитывать тот факт, что почти все современные UTM решения содержат функционал NGFW и большинство NGFW содержат функции присущие UTM (Antivirus, VPN, Anti-Bot и т.д.). Как всегда “дьявол кроется в мелочах”, поэтому в первую очередь нужно решить, что нужно конкретно Вам, определиться с бюджетом. На основе этих решений можно выбрать несколько вариантов. И все нужно однозначно тестировать, не веря маркетинговым материалам.

Мы в свою очередь в рамках нескольких статей попытаемся рассказать про Check Point, как его можно попробовать и что в принципе можно попробовать (практически весь функционал).

Три сущности Check Point

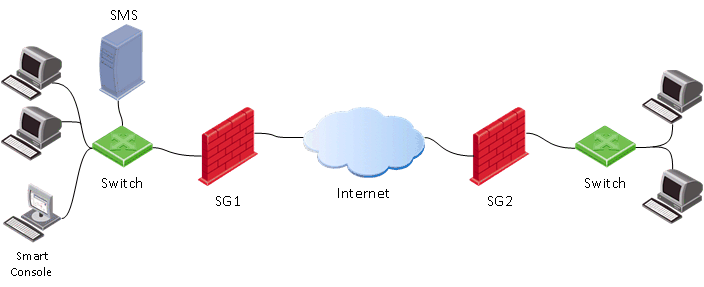

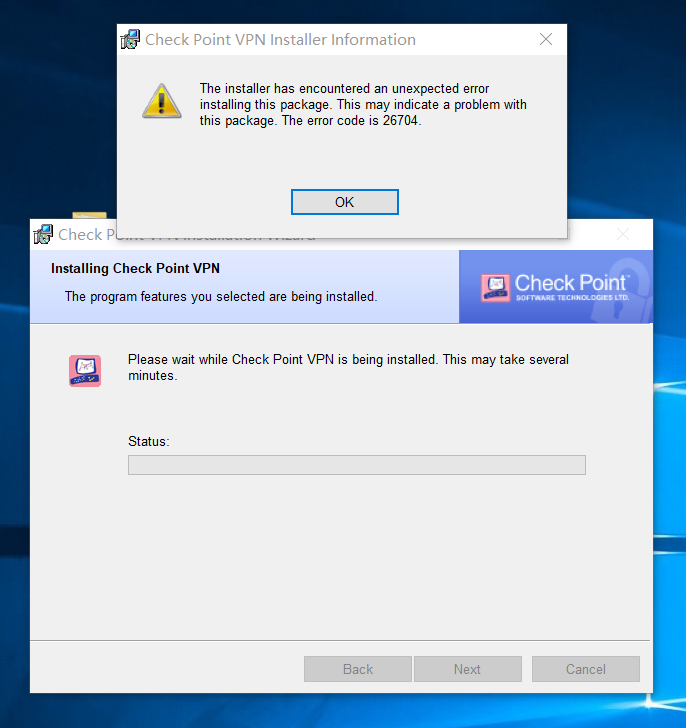

При работе с Check Point вы обязательно столкнетесь с тремя составляющими этого продукта:

- Security Gateway (SG) — собственно сам шлюз безопасности, который как правило ставится на периметр сети и выполняет функции межсетевого экрана, потокового антивируса, антибота, IPS и т.д.

- Security Management Server (SMS) — сервер управления шлюзами. Практически все настройки на шлюзе (SG) выполняются с помощью данного сервера. SMS также может выступать в качестве Лог-сервера и обрабатывать их встроенной системой анализа и корреляции событий — Smart Event (подобие SIEM для Check Point), но об этом чуть позже. SMS используется для централизованного управления несколькими шлюзами (кол-во шлюзов зависит от модели SMS, либо от лицензии), однако вы обязаны его использовать, даже если у вас всего один шлюз. Тут следует отметить, что Check Point одни из первых стали применять подобную централизованную систему управления, которая уже много лет подряд признается “золотым стандартом” по отчетам компании Gartner. Есть даже шутка: “Если у бы Cisco была нормальная система управления, то Check Point бы никогда не появился”.

- Smart Console — клиентская консоль для подключения к серверу управления (SMS). Как правило устанавливается на компьютер администратора. Через эту консоль осуществляются все изменения на сервере управления, а уже после этого можно применить настройки к шлюзам безопасности (Install Policy).

Операционная система Check Point

Говоря об операционной системе Check Point можно вспомнить сразу три: IPSO, SPLAT и GAIA.

- IPSO — операционная система компании Ipsilon Networks, которая принадлежала компании Nokia. В 2009 года Check Point купила этот бизнес. Больше не развивается.

- SPLAT — собственная разработка Check Point, основана на ядре RedHat. Больше не развивается.

- Gaia — актуальная операционная система от Check Point, которая появилась в результате слияния IPSO и SPLAT, вобрав в себя все самое лучшее. Появилась в 2012 году и продолжает активно развиваться.

Говоря о Gaia следует сказать, что на текущий момент самая распространенная версия это R77.30. Относительно недавно появилась версия R80, которая существенно отличается от предыдущей (как в плане функциональности, так и управления). Теме их отличий мы посвятим отдельный пост. Еще один важный момент — на текущий момент сертификат ФСТЭК имеет только версия R77.10 и идет сертификация версии R77.30.

Варианты исполнения (Check Point Appliance, Virtual machine, OpenSerever)

Здесь нет ничего удивительного, как и многие вендоры Check Point имеет несколько вариантов продукта:

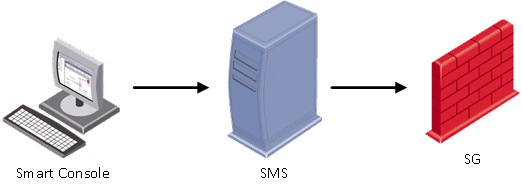

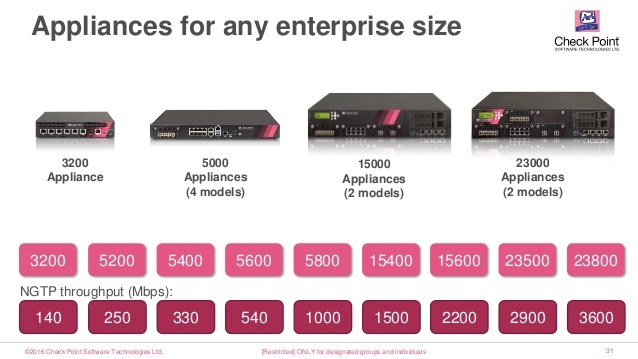

- Appliance — программно-аппаратное устройство, т.е. своя “железка”. Моделей очень много, которые отличаются по производительности, функционалу и исполнению (есть варианты для промышленных сетей).

Варианты внедрения (Distributed или Standalone)

Чуть выше мы уже обсудили что такое шлюз (SG) и сервер управления (SMS). Теперь обсудим варианты их внедрения. Есть два основных способа:

- Standalone (SG+SMS) — вариант, когда и шлюз и сервер управления устанавливаются в рамках одного устройства (или виртуальной машины).

Такой вариант подходит когда у вас всего один шлюз, который слабо нагружен пользовательским трафиком. Этот вариант наиболее экономичен, т.к. нет необходимости покупать сервер управления (SMS). Однако при серьезной нагрузке шлюза вы можете получить “тормозящую” систему управления. Поэтому перед выбором Standalone решения лучше всего проконсультироваться или даже протестировать данный вариант.

Distributed — сервер управления устанавливается отдельно от шлюза.

Оптимальный вариант в плане удобства и производительности. Используется когда необходимо управлять сразу несколькими шлюзами, например центральным и филиальными. В этом случае требуется покупка сервера управления (SMS), который также может быть в виде appliance (железки) или виртуальной машины.

Как я уже говорил чуть выше, у Check Point есть собственная SIEM система — Smart Event. Использовать ее вы сможете только в случае Distributed установки.

Режимы работы (Bridge, Routed)

Шлюз безопасности (SG) может работать в двух основных режимах:

- Routed — самый распространенный вариант. В этом случае шлюз используется как L3 устройство и маршрутизирует трафик через себя, т.е. Check Point является шлюзом по умолчанию для защищаемой сети.

- Bridge — прозрачный режим. В этом случае шлюз устанавливается как обычный “мост” и пропускает через себя трафик на втором уровне (OSI). Такой вариант обычно применяется, когда нет возможности (или желания) изменить уже существующую инфраструктуру. Вам практически не придется менять топологию сети и не надо задумываться о смене IP — адресации.

Хотелось бы отметить, что в Bridge режиме есть некоторые ограничения по функционалу, поэтому мы как интегратор советуем всем своим клиентам использовать именно Routed режим, конечно если это возможно.

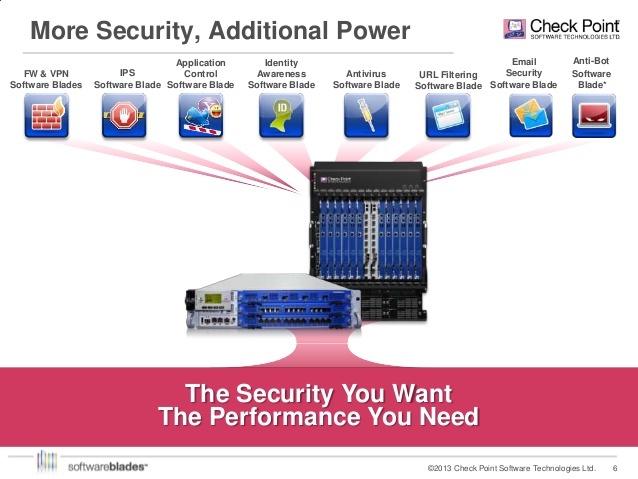

Программные блейды (Check Point Software Blades)

Мы добрались чуть ли не до самой главной темы Check Point, которая вызывает больше всего вопросов у клиентов. Что такое эти “программные блейды”? Под блейдами подразумеваются определенные функции Check Point.

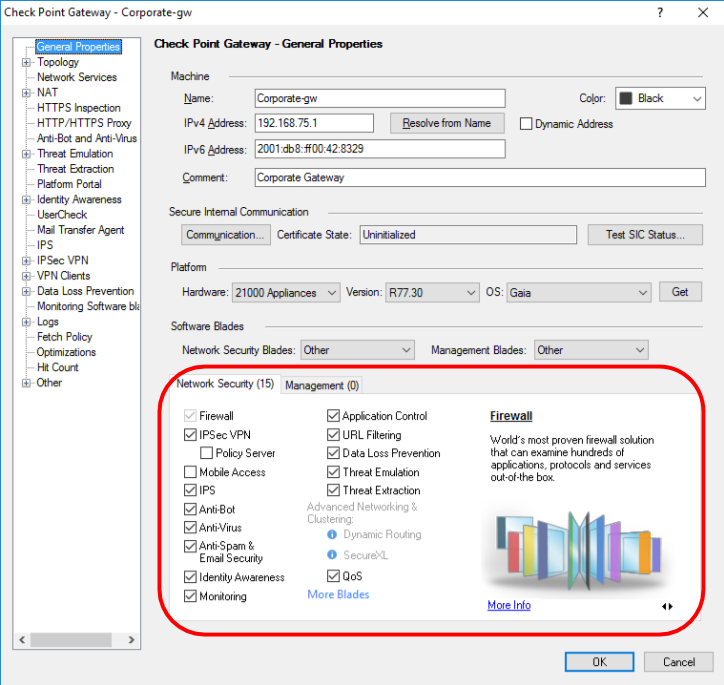

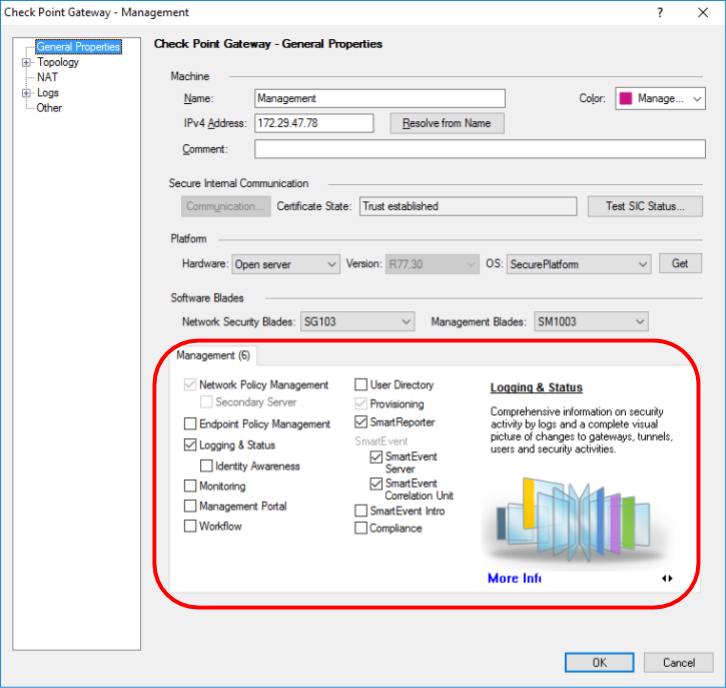

Данные функции могут включаться или выключаться в зависимости от нужд. При этом есть блейды которые активируются исключительно на шлюзе (Network Security) и только на сервере управления (Management). На картинках ниже приведены примеры для обоих случаев:

1) Для Network Security (функционал шлюза)

Опишем вкратце, т.к. каждый блейд заслуживает отдельной статьи.

- Firewall — функционал межсетевого экрана;

- IPSec VPN — построение частные виртуальных сетей;

- Mobile Access — удаленный доступ с мобильных устройств;

- IPS — система предотвращения вторжений;

- Anti-Bot — защита от ботнет сетей;

- AntiVirus — потоковый антивирус;

- AntiSpam & Email Security — защита корпоративной почты;

- Identity Awareness — интеграция со службой Active Directory;

- Monitoring — мониторинг практически всех параметров шлюза (load, bandwidth, VPN статус и т.д.)

- Application Control — межсетевой экран уровня приложений (функционал NGFW);

- URL Filtering — безопасность Web (+функционал proxy);

- Data Loss Prevention — защита от утечек информации (DLP);

- Threat Emulation — технология песочниц (SandBox);

- Threat Extraction — технология очистки файлов;

- QoS — приоритезация трафика.

Буквально через несколько статей мы подробно рассмотрим блейды Threat Emulation и Threat Extraction, уверен что будет интересно.

2) Для Management (функционал сервера управления)

- Network Policy Management — централизованное управление политиками;

- Endpoint Policy Management — централизованное управление агентами Check Point (да, Check Point производит решения не только для сетевой защиты, но и для защиты рабочих станций (ПК) и смартфонов);

- Logging & Status — централизованный сбор и обработка логов;

- Management Portal — управление безопасностью из браузера;

- Workflow — контроль над изменением политик, аудит изменений и т.д.;

- User Directory — интеграция с LDAP;

- Provisioning — автоматизация управления шлюзами;

- Smart Reporter — система отчетности;

- Smart Event — анализ и корреляция событий (SIEM);

- Compliance — автоматическая проверка настроек и выдача рекомендаций.

Мы не будем сейчас подробно рассматривать вопросы лицензирования, дабы не раздувать статью и не запутать читателя. Скорее всего мы вынесем это в отдельный пост.

Архитектура блейдов позволяет использовать только действительно нужные функции, что сказывается на бюджете решения и общей производительности устройства. Логично, что чем больше блейдов вы активируете, тем меньше трафика можно “прогнать”. Именно поэтому к каждой модели Check Point прилагается следующая таблица производительности (для примера взяли характеристики модели 5400):

Как видите здесь приводятся две категории тестов: на синтетическом трафике и на реальном — смешанном. Вообще говоря, Check Point просто вынужден публиковать синтетические тесты, т.к. некоторые вендоры используют подобные тесты как эталонные, не исследуя производительность своих решений на реальном трафике (либо намеренно скрывают подобные данные ввиду их неудовлетворительности).

В каждом типе теста можно заметить несколько вариантов:

- тест только для Firewall;

- тест Firewall+IPS;

- тест Firewall+IPS+NGFW (Application control);

- тест Firewall+Application Control+URL Filtering+IPS+Antivirus+Anti-Bot+SandBlast (песочница)

Внимательно смотрите на эти параметры при выборе своего решения, либо обратитесь за консультацией.

Думаю на этом можно закончить вводную статью, посвященную технологиям Check Point. Далее мы рассмотрим, как можно протестировать Check Point и как бороться с современными угрозами информационной безопасности (вирусы, фишинг, шифровальщики, zero-day).

Если вы хотите подробнее ознакомиться с Check Point, научиться настраивать основные системные параметры, управлять политиками безопасности и еще многому другому, нажмите сюда.

Источник

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

- Вы используете версию VPN удаленного доступа к конечным точкам Check Point, которая является более ранней, чем E80.50.

- Успешно запущены Windows 8 (Store Apps) и классические настольные приложения.

- Подключение к корпоративной сети с помощью клиентского программного обеспечения Check Point VPN в «концентраторном режиме» (то есть весь трафик проходит через виртуальный сетевой адаптер).

- После подключения индикатор состояния сети показывает, что подключение к Интернету полностью доступно.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Решение проблемы «Connectivity with the Check Point Endpoint Security Service is lost» в Check Point Endpoint Security VPN

Уже не первый раз сталкиваюсь с проблемой «Connectivity with the Check Point Endpoint Security Service is lost» после установки Check Point Endpoint Security VPN.

Выглядит ошибка «Connectivity with the Check Point Endpoint Security Service is lost» следующим образом:

В попытках решить данную проблему можно наткнуться на несколько советов:

В данном примере советуют открыть список установленных приложений и попытаться запустить «Repair». Но очень вероятно мы получим ошибку «The installer has insufficient privileges to modify this file: C:WINDOWSSysWOW64vsdata.dll» (vsdata.dll, vsutil.dll и vsinit.dll):

В данном случае нам рекомендуют переименовать библиотеку vsdata.dll. Но и переименовать мы ее не сможем, поскольку получим: «Запросите разрешение от СИСТЕМА на изменение этой папки или файла». И как на зло, даже инструкция по смене владельца файла не помогает.

Теоретически, можно загрузиться с какого-нибудь Live CD и сменить имя библиотекам «vsdata.dll, vsinit.dll, vsutil.dll».

4. И, наконец, способ, который помог мне.

Чудом наткнулся на патч, который решает проблему «Connectivity with the Check Point Endpoint Security Service is lost» — https://supportcenter.checkpoint.com/supportcenter/portal?action=portlets.DCFileAction&eventSubmit_doGetdcdetails=&fileid=111732.

Если помогло и вам, благодарности принимаю в комментариях :).

Источник

Пользователи VPN-сервиса Check Point столкнулись с проблемами из-за просроченного сертификата

Компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года.

Примечательно, что компания предупреждала о наличии патча, исправляющего проблему, еще в августе 2019 года, но, судя по всему, некоторые клиенты Check Point пропустили сообщение или не смогли применить исправление из-за политик организаций.

На прошлой неделе компания выпустила еще одно уведомление, в котором предупредила, что решения Endpoint/VPN E80.81 — E81.10 (только версия для Windows ) и агент SandBlast E80.61 — E81.10 (только версия для Windows) перестанут нормально работать с 1 января 2021 года.

«Эти более не поддерживаемые решения прекратят функционировать 1 января 2021 года. Начиная с этой даты, после перезагрузки компьютера, версии клиента Remote Access VPN and Endpoint Security Client E81.10 и ниже могут перестать работать, а обновиться не получится», — предупредила компания.

Как рассказал изданию The Register один из читателей, работающий в правительственной организации, из-за истекшего срока действия сертификата примерно 1 600 ноутбуков, выделенных сотрудникам, не смогли подключиться к сети. Предлагаемый Check Point патч заменяет .SYS файл без задействования администратора, что запрещено правилами организации, пояснил источник.

В свою очередь, представители Check Point сообщили изданию, что начали информировать пользователей устаревших версий о проблеме еще до нового года. Сколько клиентов уже применили патч, в компании не сообщили.

Источник

Checkpoint проблемы с подключением

Full Member Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Народ. Есть проблема. Есть CheckPoint и. как его настраивать никто не знает. В сети нигде описалова конкретного нет. Может кто помогёт личным опытом. или может кто кинет линку на доки (желательно по русски) по этому зверю.

Заранее спасибо.

Добавляете, плиз, полезную информацию в шапку.

Цитата:

CheckPoitn встает под Linux нормально. Я даже по Solaris ставил

Есть кое-какие доки на Ftp из варезной темы.. Всего записей: 525 | Зарегистр. 02-07-2002 | Отправлено: 18:55 09-07-2002 | Исправлено: Out, 18:06 15-08-2006

| Artempv

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору medet

Посмотрите этот пост на CPUG (The Check Point User Group) — hxxp://www.cpug.org/forums/installing-upgrading/5267-new-r60-installation-securemote-issues-need-create-ica-reset-sic.html Описана аналогичная ситуация. |

| Всего записей: 119 | Зарегистр. 07-02-2005 | Отправлено: 14:40 13-08-2010 |

| Aluf

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору доброго дня всем, примите к сведению что ночью со вчера на сегодня все UTM Edge appliances Checkpoint решили организованно сделать reboot по неясной пока причине (просто день такой тяжелый у них

http://www.cpug.org/forums/check-point-utm-1-edge-appliances/14606-all-edge-firewalls-rebooted-10-30-2010-8-58-p-m.html#post64014 |

| Всего записей: 167 | Зарегистр. 28-12-2003 | Отправлено: 21:54 31-10-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Добрый день! Прошу помощи в следующей ситуации. Есть шлюз CheckPoint R70 на Windows 2003. У шлюза два интерфейса: внутренний и внешний (интернет). Сделано одно правило типа: any any accept. Сделана трансляция Automatic Hide NAT. Все остальные настройки после установки не изменялись. Проблема заключается в том, что при обращении из внутренней сети к сайтам через браузер какие-то сайты нормально открываются, какие-то открываются, но медленно, какие-то совсем не открываются. Те сайты, которые открывались быстро, через какое-то время перестают открываться совсем. Проблем в сайтах и в интернет-канале нет, т.к. если подключаться в интернет с рабочей станции напрямую, таких проблем нет. При этом, после перезагрузки шлюза с CheckPoint все сайты 1-2 минуты открываются нормально, после этого получается описанная выше картина. При этом все сайты пингуются за 30-40 ms, даже если долго открываются или не открываются браузером. Если запустить Wireshark на внутреннем интерфейсе шлюза, то он показывается SYN-пакеты, которые идут из внутренней сети, но к ним нет SYN-ACK и т.д. Мне кажется, проблема с работой TCP-сессий через CheckPoint, но в чём конкретно не понятно. Подскажите, пожалуйста, в чём может быть причина проблемы и как её устранить? Если нужна дополнительная информация, то какая? |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 16:50 01-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору ipconfig /all и route print для полноты картины не помешали бы. А так же инофрмация о том, как настроен объект чекпоинт, включен ли IPS, настроена ли правильно топология. пока всё. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 19:31 01-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Aluf Статья на чекпоинте сегодня появилась  The cause of this problem is related to a specific counter that elapses every 13.6 years and is not expected to happen again in the life time of the device. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 11:28 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Вот дополнительная информация. На шлюзе ChekPoint. ipconfig -all Имя компьютера . . . . . . . . . : go-to-internet WAN — Ethernet адаптер: DNS-суффикс этого подключения . . : LAN — Ethernet адаптер: DNS-суффикс этого подключения . . : Там же на шлюзе CheckPoint. IPv4 таблица маршрута Настройки шлюза (через CheckPoint SmartDashboard). Вкладка Топология: Вкладка NAT: пустая. Сделан объект Internal — сеть 10.5.64.0. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 12:07 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору По настройкам всё ок. Симптомы очень странные и больше похожи на реакцию IPS, или антиспуфинга. Smart Tracker смотрел? Попробуй отключить антиспуфинг. Много хостов во внутренней сетке? |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 12:27 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Выключили Antispoofing на обоих интерфейсах, картина та же.

В Smart Tracker встречаются такие события: Такое подозрение, что CheckPoint сбрасывает сессию, и ответные пакеты считает новой сессией, ждёт SYN. И тогда эти пакеты не пройдут из-за NAT. Во внутренней сети 10 хостов, сейчас при экспериментах 1-2 хоста используем. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 13:20 02-11-2010 |

| sensemilya2

Newbie |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Цитата: DNS-серверы . . . . . . . . . . . : 127.0.0.1 В настройках объекта CP -> advanced -> configure servers -> DNS server галка стоит? |

| Всего записей: 12 | Зарегистр. 22-03-2007 | Отправлено: 14:45 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Garryncha Это настраивается в Global Properties -> Stateful Inspections. Но проблема странная. Ты в этих настройках не лазил? При установленных по умолчанию должно всё нормально работать, по идее. И нагрузки практически то нет, чтобы не хватало памяти ему и он сессии начинал терять. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 14:51 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Галки не было. Галку поставили, картина осталась та же. Сначала сайт открывается быстро, потом медленнее, потом ещё медленнее, потом просто страница не доступна. Добавлено: |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 15:06 02-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Garryncha Нее, попробуй наоборот там время увеличить, а если не поможет, то отключить дропы out of state пакетов на время и посмотреть, что будет. Подозреваю дровишки могут быть кривые на сетевые карты. Либо сами сетевые глючные. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 15:38 02-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору Убирали drop пакетов в Stateful Inspection — не помогло. Таймеры не пробовали увеличить. Зато делали следующий эксперимент. На встроенную сетевую карту, где был внутренний интерфейс, назначали внешний адрес, а на внешнюю — внутренний (т.е. наоборот по отношению к тому, что было). Дальше запускали программку-авторизатор для подключения к провайдеру, CheckPoint был выключен — всё работало нормально. Если запускали CheckPoint, то программка-авторизатор разрывала соединение. Подозреваем, что дело во встроенной сетевой карте. Драйвера на неё для Windows XP, для 2003 не нашли у производителя. Дальше обратимся в техподдержку на компьютер, может быть, конкретно наша встроенная сетевая карта неисправна, и нам поменяют материнскую плату по гарантии. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 13:23 03-11-2010 |

| dshf21391

Advanced Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Цитата: Если запускали CheckPoint, то программка-авторизатор разрывала соединение. Забавно =)) Ну и доступ в интернет. Цитата: Драйвера на неё для Windows XP, для 2003 не нашли у производителя. На такое железо ставить чекпоинт — это извращение. |

| Всего записей: 954 | Зарегистр. 29-06-2005 | Отправлено: 15:03 03-11-2010 |

| Garryncha

Newbie |

Редактировать | Профиль | Сообщение | ICQ | Цитировать | Сообщить модератору dshf21391, Цитата: Купите самый дешёвый сервер брэндовый. При немаленькой цене на чекпоинт экономить на железе — это жесть. Это верно. |

| Всего записей: 17 | Зарегистр. 16-03-2006 | Отправлено: 12:10 06-11-2010 |

| BiB2

Junior Member |

Редактировать | Профиль | Сообщение | Цитировать | Сообщить модератору Добрый день! Прошу помочь. Checkpoint Firewall NGX R65 on SPLAT. Для доступа к email серверу используется следующее: source destination service action где pop3_mapped и smtp_mapped services: SRV_REDIRECT(110,адрес Email сервера,11011 (pop3 порт Email сервера)) and SRV_REDIRECT(25,адрес Email сервера,2525 (smtp порт Email сервера)) после включения антивируса (быда приобретена подписка), smtp pop3 mapping service не работает — когда я пытаюсь подключиться telnet к 110 порту Firewall host получаю ошибку» -ERR No POP3 service here» Number: 21715 Number: 21716 Источник Adblock |

Содержание

- Connectivity with the vpn service is lost checkpoint windows 10

- Answered by:

- Question

- Answers

- Checkpoint VPN issue: Connectivity with VPN service is lost [closed]

- 10 Answers 10

- Современные приложения не могут подключаться при использовании VPN-подключения Check Point

- Симптомы

- Причина

- Решение

- Обходной путь

- Connectivity with the vpn service is lost checkpoint windows 10

- Modern Apps can’t connect when you use a Check Point VPN connection

- Symptoms

- Cause

- Resolution

- Workaround

Connectivity with the vpn service is lost checkpoint windows 10

This forum has migrated to Microsoft Q&A. Visit Microsoft Q&A to post new questions.

Answered by:

Question

I have just updated my Windows 8.1 to Windows 10. I used to have problem with the Checkpoint as reported here, Checkpoint VPN Problem with no permanent solution and was hoping that Windows 10 will resolve the issue.

After upgrading my Windows however, it turns to be the worst. The whole Checkpoint VPN driver is gone from my Windows installation. All my previous Checkpoint VPN connection do not work anymore. Tried to create a new one, but could not find the Checkpoint VPN driver anymore from the list. Is the Checkpoint VPN no longer supported in Windows 10?

I checked the following thread, but no solutions are available. Windows 10 Checkpoint VPN problem, the thread seems to be going round without any solutions, even though one is marked as answer.

Answers

I have actually found the solution to the problem.

My initial problem was from Windows 8, using the Checkpoint VPN provided by the Windows 8. I t had problem, and was not resolved. Hoping for Windows 10 to resolve it. After the upgrade, I could not find the Checkpoint VPN provider as part of the VPN list provider under VPN section.

I ended up installing the Checkpoint VPN software separately and got it working. But having to install complete software was not nice since the options were there in previous version of Windows.

After searching for clue and answer, I was introduced to Capsule VPN (also by Checkpoint), the same software I used on my Android phone. The Capsule VPN was available on the Store and download and install it. I went to the VPN setup, and found the Capsule VPN as one of the option in the VPN provider. Set it up for connection and got it working.

Источник

Checkpoint VPN issue: Connectivity with VPN service is lost [closed]

Want to improve this question? Update the question so it’s on-topic for Stack Overflow.

I have installed SecuRemote Client of checkpoint E75.30 on my computer running Windows 8.

When I try to perform any of SecuRemote functions e.g. See client, Add client, See options etc. it gives the error «Connectivity with VPN service is lost» I checked if the Check Point Endpoint Security VPN service would start automatically, but it did not.

When I try to start it manually I get «Error 1075: Dependency service does not exist or has been marked for deletion», however Dependency service is DHCP client which is running fine.

Any help will be appreciated.

10 Answers 10

I managed to fix this issue on Windows 7 by going to

I managed to solve it by going into ‘services’ (start menu, type services) and noticed that checkpoint service was disabled. once you enable it, you should be all set.

It’s happening a lot in windows 10 updates. To solve, just found the Check point services, there are two, and start then. In msconfig, check the services to start with windows. I don´t know why, windows 10 updates disable this services.

I found a solution to this problem.

I had McAfee installed on a new laptop (win 10 x64). Installed VPN, Error connecting. Uninstalled McAfee. Error. Repaired Checkpoint VPN. Error. Restart and repair. Error. Always got the error «Unable to load Virtual Network Adapter».

I am a contractor to a client who uses Checkpoint so cannot view checkpoint’s KB articles. So cannot view any of their solutions. Client cannot give me login.

Источник

Современные приложения не могут подключаться при использовании VPN-подключения Check Point

В этой статье данная статья позволяет решить проблему, из-за которой современные приложения не могут подключаться к Интернету после подключения к корпоративной сети с помощью VPN-программного обеспечения Check Point.

Применяется к: Windows 8

Исходный номер КБ: 2855849

Симптомы

Рассмотрим следующий сценарий.

В этом сценарии классические приложения могут успешно подключаться к Интернету. Однако современные приложения не могут подключаться. Кроме того, компьютерная версия Windows Internet Explorer 10 не может подключиться, если включен режим расширенной безопасности.

Причина

Эта проблема возникает из-за того, что установленный брандмауэр не может устанавливать правила, позволяющие современным приложениям общаться через виртуальную частную сеть.

Решение

Чтобы устранить эту проблему, установите check Point VPN E80.50 (ожидается, что она будет доступна осенью 2013 г.) на следующем веб-сайте Центра поддержки контрольных точек:

Обходной путь

Точно следуйте всем указаниям из этого раздела. Внесение неправильных изменений в реестр может привести к возникновению серьезных проблем. Прежде чем приступить к изменениям, создайте резервную копию реестра для восстановления на случай возникновения проблем.

Чтобы решить эту проблему, запустите следующий Windows PowerShell, чтобы изменить скрытое свойство для виртуального сетевого интерфейса в реестре:

Этот сценарий также задокументирован на следующем веб-сайте Check Point: Microsoft Store (Windows

В этой статье упомянуты программные продукты независимых производителей. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.

Контактные данные сторонних организаций предоставлены в этой статье с целью помочь пользователям получить необходимую техническую поддержку. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность этих сторонних контактных данных.

Источник

Connectivity with the vpn service is lost checkpoint windows 10

Check Point and Alkira

Better Together!

Protect Endpoints from

Ransomware and Phishing Attacks

Try out the new

CheckMates Labs!

The Premier Virtual Event for

Cloud Security

CheckMates Go:

The Things They’re Missing

I have installed E80.87_CheckPointVPN on my pc(win 10, 64 bit), but it can not work.

I upgrade all the network and system drivers, the problem still not been solved

please help me, thanks

I would recommend opening a TAC case so we can troubleshoot what’s going on.

One question, though: Are you using another VPN or firewall program as well?

Thanks for your reply.

Actually,yesterday I wanted to update my vpn client, so I uninstalled the old checkpoint VPN,maybe E60.. I cannot remember,at the same time, i installed the new E80.87, so, a series of problems appeared.

Now I find that I cannot install all vpn clients,E80.86,E80.87,E80.88 these 3 versions prompt a series of problems like this.

another all previous versions (before E80.86), prompt

My laptop have another vpn client but not in using,and before i uninstalled the old checkpoint vpn, they were all available.

Thanks for your recommendation. I will open a TAC case in this week.

Источник

Modern Apps can’t connect when you use a Check Point VPN connection

This article provides a solution to an issue where Modern Apps can’t connect to the Internet after you connect to the corporate network by using Check Point VPN software.

Applies to: В Windows 8

Original KB number: В 2855849

Symptoms

Consider the following scenario:

In this scenario, Classic Apps can connect successfully to the Internet. However, Modern Apps can’t connect. Also, the desktop version of Windows Internet Explorer 10 can’t connect if Enhanced Security Mode is enabled.

Cause

This issue occurs because the installed firewall can’t set rules that allow Modern Apps to communicate through the virtual private network.

Resolution

To resolve this issue, install Check Point VPN E80.50 (expected to be available Fall 2013) from the following Check Point Support Center website:

Workaround

Follow the steps in this section carefully. Serious problems might occur if you modify the registry incorrectly. Before you modify it, back up the registry for restoration in case problems occur.

To work around this issue, run following Windows PowerShell script to change the hidden property for the virtual network interface in the registry:

This script is also documented at the following Check Point website: Microsoft Store (Windows

The third-party products that this article discusses are manufactured by companies that are independent of Microsoft. Microsoft makes no warranty, implied or otherwise, about the performance or reliability of these products.

Microsoft provides third-party contact information to help you find technical support. This contact information may change without notice. Microsoft doesn’t guarantee the accuracy of this third-party contact information.

Источник