Введение

Несмотря на то, что серверы у меня могут быть как постоянные так и «на поиграться», почту на всех них я не обслуживаю, но очень хочу получать сервисные письма от своих скриптов и системных служб.

Очевидное решение — сделать свой «порядочный» почтовый шлюз и все остальные серверы настраивать на пересылку почты через этот шлюз. Минусы такого решения очевидны:

- Отдельный сервер стоит денег, даже если это дешевая VPSка

- IP-адрес надо постоянно отслеживать в черных списках

- Настройка почтового шлюза требует времени, которое зависит от ваших скиллов

Из-за вышеперечисленных причин я пошёл искать другое решение, и, что характерно, нашёл.

Решение

Я обнаружил возможность схалявить, воспользовавшись сервисом «Почта для Домена» от Yandex. На тот момент у меня было поднято 3 сервера и в DNS были следующие А-записи:

| Хост | Тип | Значение |

|---|---|---|

| example.com | A | 123.123.123.120 |

| server1.example.com | A | 123.123.123.121 |

| server2.example.com | A | 123.123.123.122 |

| server3.example.com | A | 123.123.123.123 |

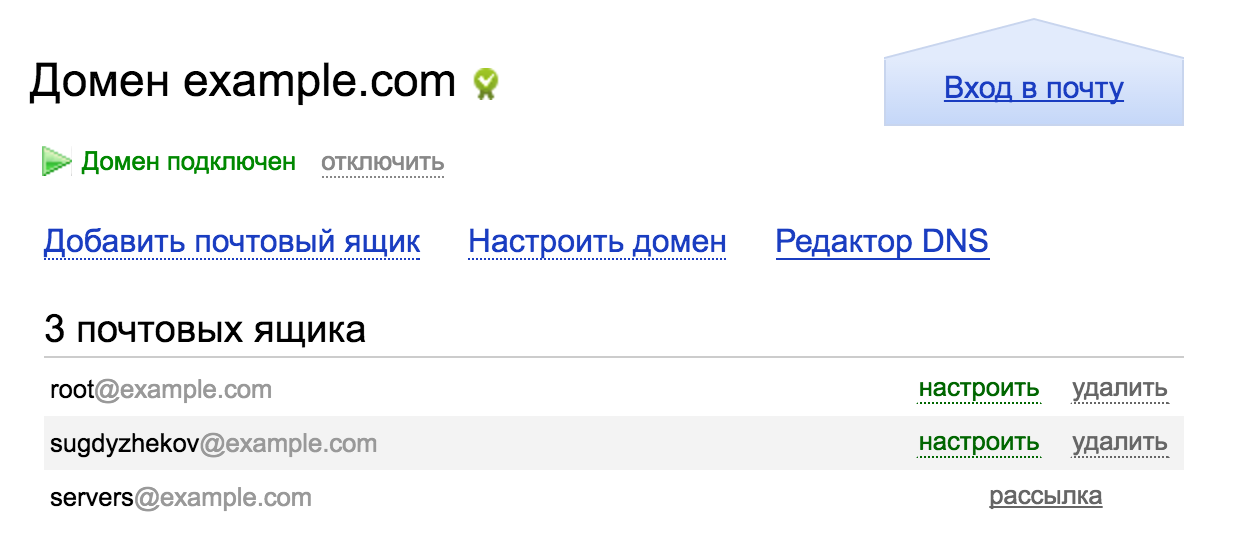

Я зарегистрировал свой технический домен в «Почте для Домена» и создал аккаунт: root@example.com. Попробовал отправить письма с одного из своих серверов, используя этот SMTP-аккаунт и получил следующую ошибку:

553 5.7.1 Sender address rejected: not owned by auth user.

envelope from address root@server1.example.com not accepted by the serverYandex не разрешает подставлять какие попало данные в envelope-from. Но как же быть, если хочется понимать, с какого сервера пришло то или иное письмо, без дополнительных ухищрений?

Чтобы соблюсти правила Yandex’a, нужно выполнить следующие шаги на стороне их сервиса:

-

Зарегистрировать основной домен и его поддомены в pdd.yandex.ru. Проще всего пройти подтверждение домена через добавление CNAME-записи:

Хост Тип Значение example.com CNAME verification-code server1.example.com CNAME verification-code server2.example.com CNAME verification-code server3.example.com CNAME verification-code -

Так же для каждого домена создаем MX-запись:

Хост Тип Приоритет Значение example.com MX 10 mx.yandex.ru server1.example.com MX 10 mx.yandex.ru server2.example.com MX 10 mx.yandex.ru server3.example.com MX 10 mx.yandex.ru -

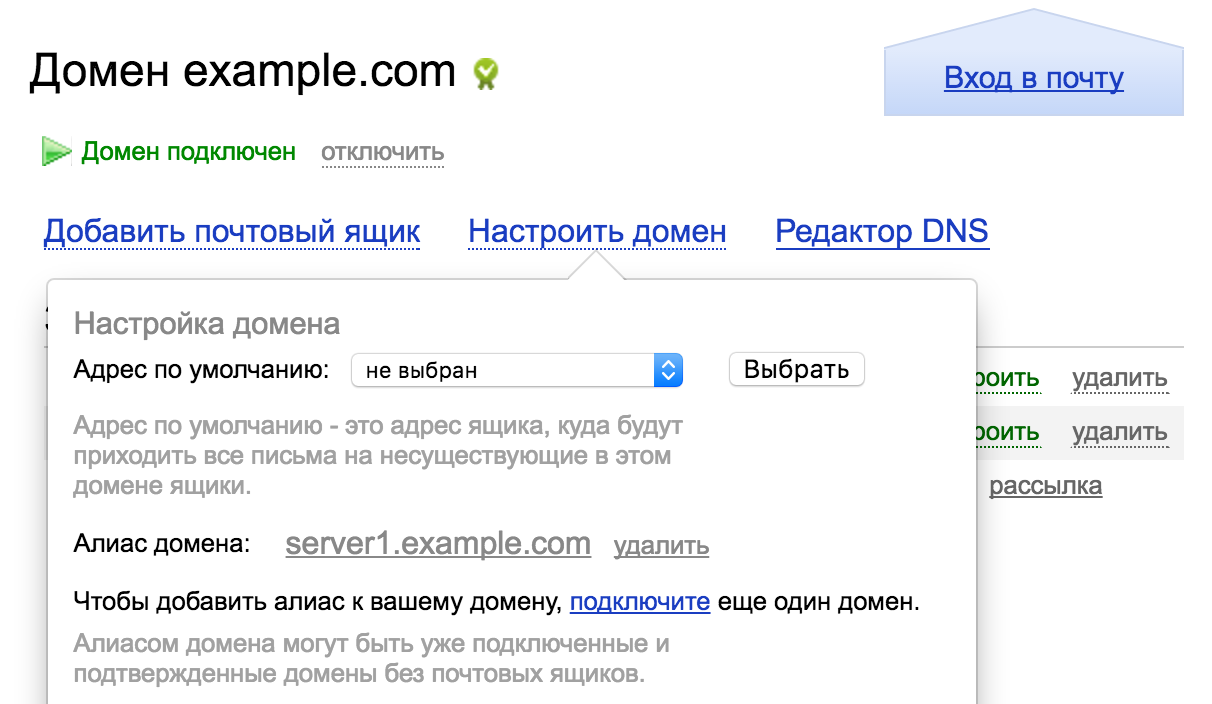

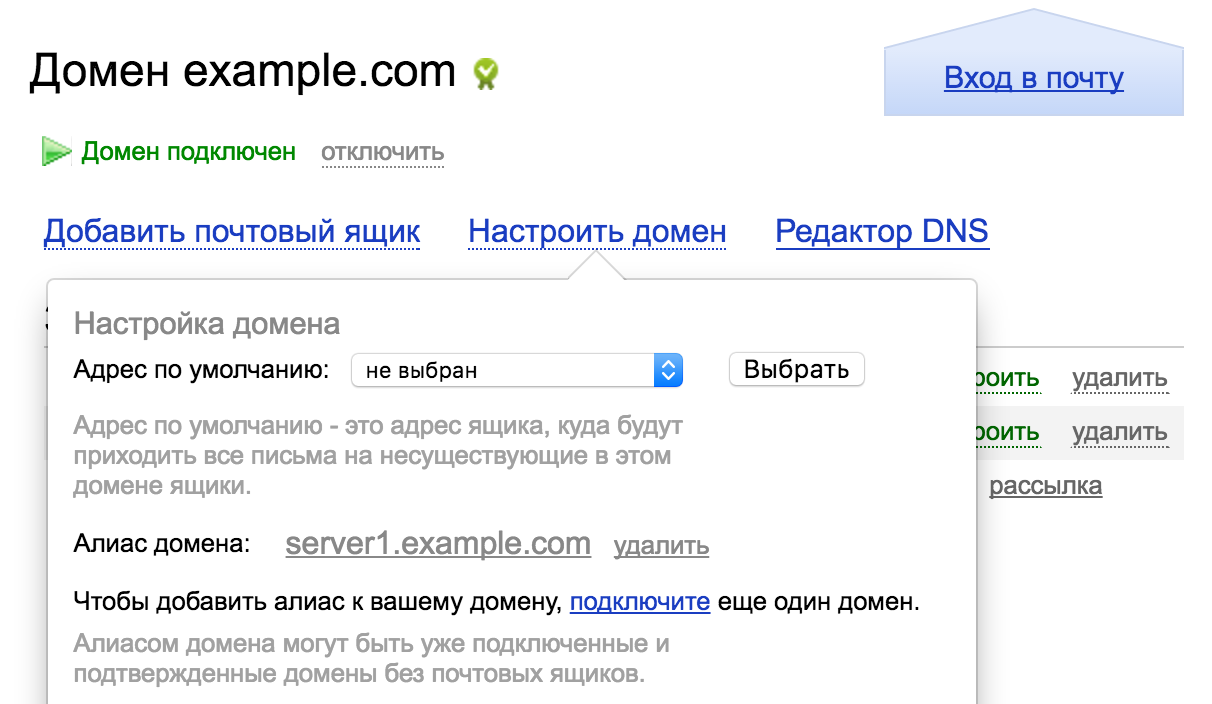

В настройках основного домена указать поддомены как алиасы этого домена.

-

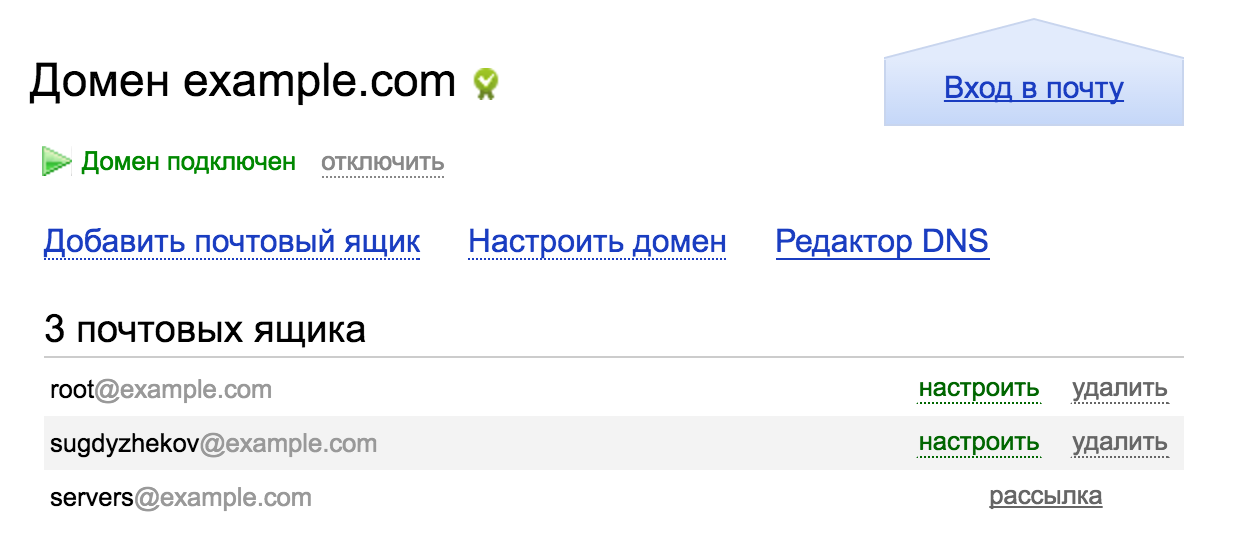

Создаём почтовый аккаунт

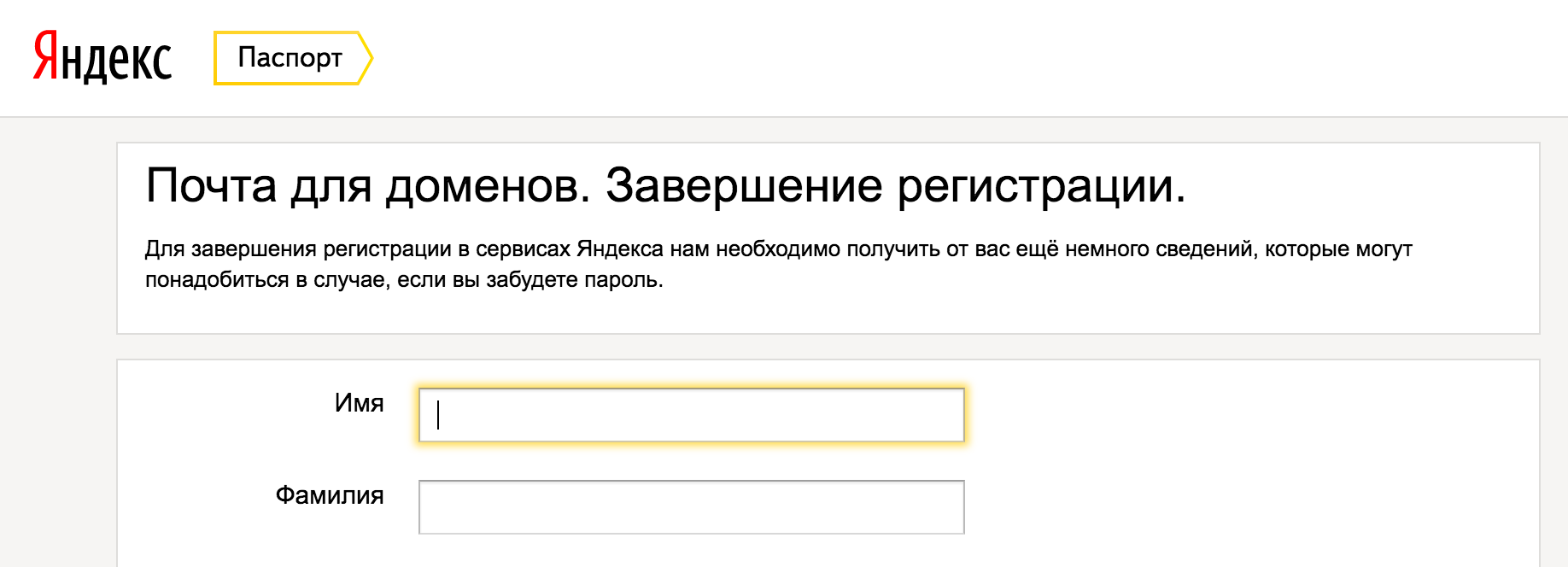

root@example.com, если он ещё не создан - Обязательно нужно зайти в аккаунт через веб-интерфейc и активировать его, иначе получите ошибку:

535 5.7.8 Error: authentication failed: Please accept EULA first. https://mail.yandex.ru/for/example.com

Дальше требуется работа на нашей стороне — настраиваем сервера:

- Устанавливаем

msmtp— миниатюрный SMTP-клиент, который предоставляет свою реализациюsendmail -

Настраиваем его:

defaults syslog LOG_MAIL tls_certcheck off tls on auto_from on # server hostname maildomain server1.example.com account default host smtp.yandex.ru port 25 auth on user root@example.com password 123qwe - Отправляем тестовое письмо с отладкой:

echo -e "test message" | /usr/bin/msmtp --debug -t -i sugdyzhekov@plesk.comи смотрим результат:

loaded system configuration file /etc/msmtprc ignoring user configuration file /root/.msmtprc: No such file or directory falling back to default account using account default from /etc/msmtprc host = smtp.yandex.ru port = 25 proxy host = (not set) proxy port = 0 timeout = off protocol = smtp domain = localhost auth = choose user = root@example.com password = * ntlmdomain = (not set) tls = on tls_starttls = on tls_trust_file = (not set) tls_crl_file = (not set) tls_fingerprint = (not set) tls_key_file = (not set) tls_cert_file = (not set) tls_certcheck = off tls_min_dh_prime_bits = (not set) tls_priorities = (not set) auto_from = on maildomain = server1.example.com from = root@server1.example.com add_missing_from_header = on add_missing_date_header = on remove_bcc_headers = on dsn_notify = (not set) dsn_return = (not set) logfile = (not set) syslog = LOG_MAIL aliases = (not set) reading recipients from the command line and the mail <-- 220 smtp3h.mail.yandex.net ESMTP (Want to use Yandex.Mail for your domain? Visit http://pdd.yandex.ru) --> EHLO localhost <-- 250-smtp3h.mail.yandex.net <-- 250-8BITMIME <-- 250-PIPELINING <-- 250-SIZE 42991616 <-- 250-STARTTLS <-- 250-AUTH LOGIN PLAIN XOAUTH2 <-- 250-DSN <-- 250 ENHANCEDSTATUSCODES --> STARTTLS <-- 220 Go ahead TLS certificate information: Owner: Common Name: smtp.yandex.ru Organization: Yandex LLC Organizational unit: ITO Locality: Moscow State or Province: Russian Federation Country: RU Issuer: Common Name: Yandex CA Organization: Yandex LLC Organizational unit: Yandex Certification Authority Country: RU Validity: Activation time: Mon 12 Oct 2015 03:41:24 PM MSK Expiration time: Wed 11 Oct 2017 03:41:24 PM MSK Fingerprints: SHA1: B7:0E:62:55:E1:3A:C0:F3:08:12:35:B2:9D:4B:25:D0:B8:C1:C6:39 MD5: BC:15:CE:B6:D4:FF:0D:95:4F:E5:1A:A7:3A:DF:DA:65 --> EHLO localhost <-- 250-smtp3h.mail.yandex.net <-- 250-8BITMIME <-- 250-PIPELINING <-- 250-SIZE 42991616 <-- 250-AUTH LOGIN PLAIN XOAUTH2 <-- 250-DSN <-- 250 ENHANCEDSTATUSCODES --> AUTH PLAIN AhJvb3ARY29uzMlntS5ydQBXYw5VcMMlazk= <-- 235 2.7.0 Authentication successful. --> MAIL FROM:<root@server1.example.com> --> RCPT TO:<sugdyzhekov@plesk.com> --> DATA <-- 250 2.1.0 <root@server1.example.com> ok <-- 250 2.1.5 <sugdyzhekov@plesk.com> recipient ok <-- 354 Enter mail, end with "." on a line by itself --> From: root@server1.example.com --> Date: Mon, 06 Jun 2016 16:17:00 +0300 --> test message --> . <-- 250 2.0.0 Ok: queued on smtp3h.mail.yandex.net as 1465219021-86hlZkGCpZ-H0J8ORE2 --> QUIT <-- 221 2.0.0 Closing connection.Отлично, успех! Письмо ушло, правда, найдем мы его в спаме, так как оно почему-то пустое. Давайте проверим более привычным и «человеческим» способом:

echo "test message" | mailx -s 'test subject' sugdyzhekov@plesk.comВот, теперь в ящике нормальное письмо. Здорово!

DKIM & SPF

А еще можно для каждого домена прописать записи DKIM и SPF. Если вы, как я, используете свой DNS-хостинг, то просто скопируйте соответствующие значения из “DNS редактора” в интерфейсе Яндекса. Внимание: для каждого домена и алиаса свой ключ!

Хост Тип Значение mail._domainkey.example.com TXT v=DKIM1; k=rsa; t=s; p=MIGf… mail._domainkey.server1.example.com TXT v=DKIM1; k=rsa; t=s; p=MIGf… mail._domainkey.server2.example.com TXT v=DKIM1; k=rsa; t=s; p=MIGf… mail._domainkey.server3.example.com TXT v=DKIM1; k=rsa; t=s; p=MIGf… Отсылаем с сервера письмо и смотрим в заголовки:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=mail; t=1467009762; bh=Pb6s/Xlf4... Authentication-Results: smtp14.mail.yandex.net; dkim=pass header.i=@example.comЛепота!

В случае если отправка почты для домена будет происходить только через сервера Яндекс и с заранее известных IP-адресов, то можно смело прописать SPF-записи в соответствии с документацией https://yandex.ru/support/pdd/troubleshooting/dns.xml#step2

Хост Тип Значение example.com TXT v=spf1 redirect=_spf.yandex.net server1.example.com TXT v=spf1 redirect=_spf.yandex.net server2.example.com TXT v=spf1 redirect=_spf.yandex.net server3.example.com TXT v=spf1 redirect=_spf.yandex.net Нюансы

Скорее всего, вы молодцы, и ваше приложение работает не из под root’а. Попытка послать письмо из-под обычного пользователя опять приведёт к знакомой ошибке в логе msmtp:

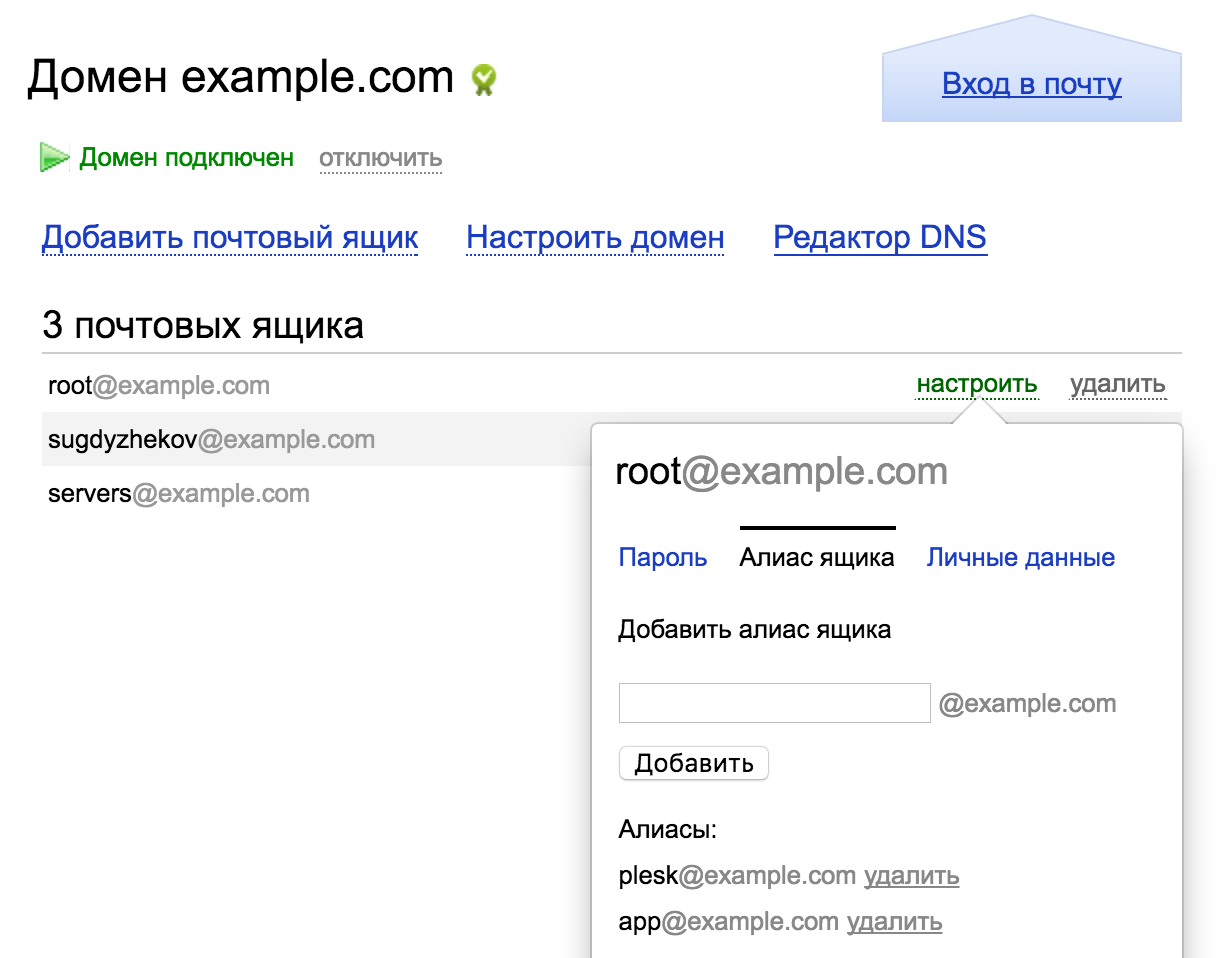

Jun 6 14:21:24 server1 msmtp: host=smtp.yandex.ru tls=on auth=on user=root@example.com from=app@server1.example.com recipients=sugdyzhekov@plesk.com smtpstatus=553 smtpmsg='553 5.7.1 Sender address rejected: not owned by auth user.' errormsg='envelope from address user@server1.example.com not accepted by the server' exitcode=EX_DATAERRМожно решить эту проблему по-разному. Например, можно явно указывать пользователя, отключив опцию

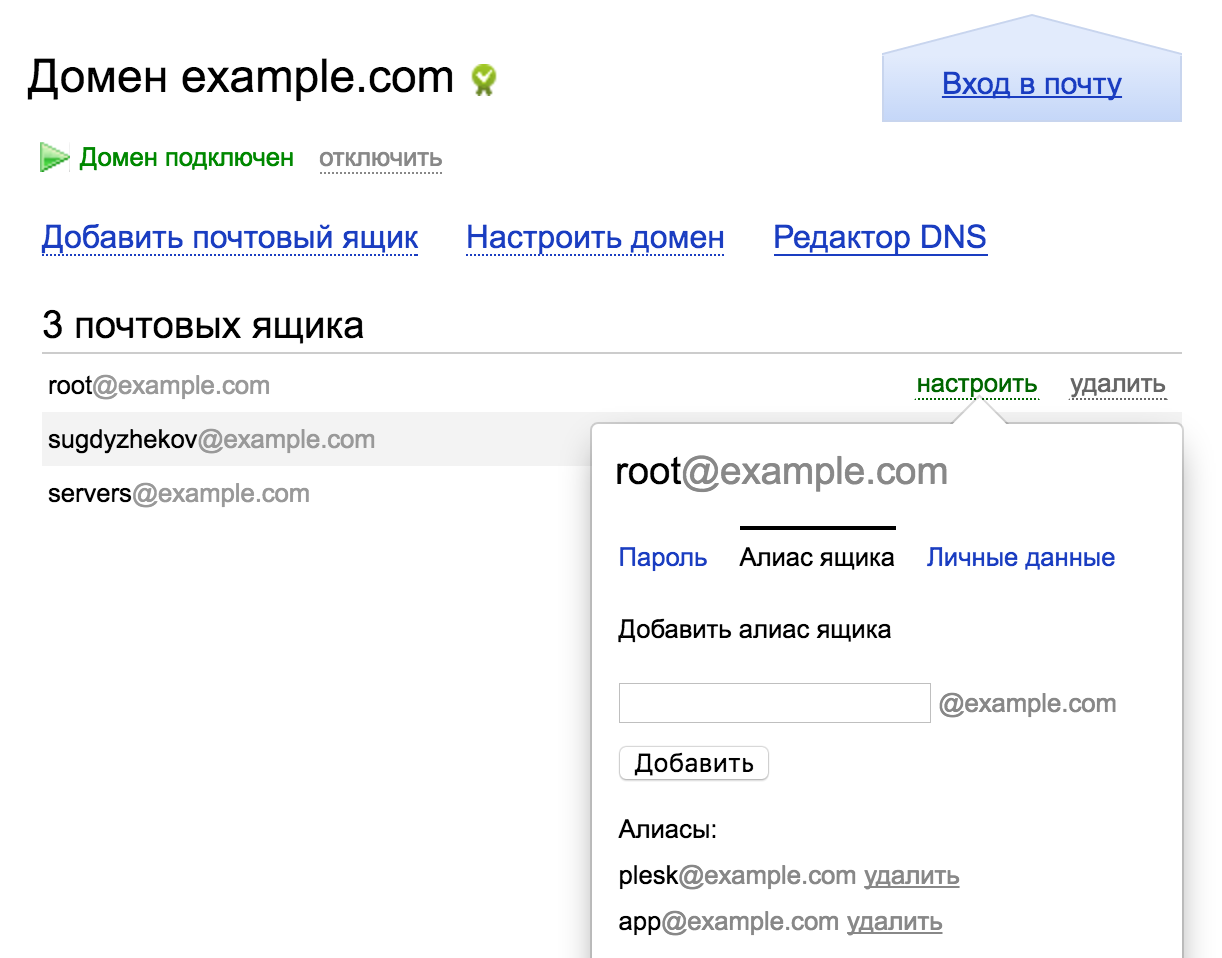

auto_from offвmsmtp. Но я уже решил, что меня это не устраивает.Правильное решение — добавить пользователя как алиас для нашего основного адреса:

Локальный релей

Если вам требуется локальный SMTP-релей, то данная конфигурация вам тоже подходит. Нужно просто заменить msmtp на postfix или exim, настроенные на использование серверов Яндекса в качестве smart host’a (гуглить можно, например, по ключевым словам exim smarthost).

Резюме

Теперь любой сервер, который я поднимаю для своих задачек, сразу же получает настроенный канал отправки почты. В DNS и pdd.yandex.ru я заранее прописал несколько поддоменов про запас. Так как сервера я разворачиваю через SaltStack, то конфигурацию msmtp мои сервера получают автоматически.

Что я получил в итоге:

- Самое главное — нет заморочек с черными списками и IP-адресами серверов, так как письма уходят через сервера Яндекса

- DKIM/SPF «из коробки» — письма не попадают в спам

- msmtp простой SMTP-клиент, которому даже в памяти сервера висеть не нужно — запускается по необходимости

- msmtp — простейшая настройка в отличие от «взрослых» postfix, exim

- можно не беспокоиться о PTR-записях для ваших IP-адресов с точки зрения почтовой системы.

Надеюсь эта инструкция кому-нибудь пригодится. Буду рад узнать из комментариев, кто и как решает подобную проблему.

Содержание

- Yandex «Почта для домена» как почтовый шлюз для ваших серверов

- Введение

- Решение

- DKIM & SPF

- Нюансы

- Локальный релей

- Резюме

- Как использовать smtp.yandex.ru в laravel?

- Настройка почты в 1С

- Возможные сложности

- Настройка почты 1с

- Настройка почтового клиента в 1С 8.2

- Настройка почтового клиента для 1С:Предприятие 8.3

- Возможные трудности при настройке в 1С

- Возможные сложности работы 1С и почтовых серверов.

- Настройка почтового клиента в 1С

- Возможные сложности

- Настройка почты в 1С

- Настройка почты в 1С 8.3 Бухгалтерия

- Отправка почты из 1С 8.3 программно

- Как настроить подпись на почте

- Настройка электронной почты в 1С:Бухгалтерии 3.0

- Введение

- Решение

- DKIM & SPF

- Нюансы

- Резюме

- Как Яндекс.Почта работает с POP3?

- Настройки для Яндекс.Почты IMAP Access

- Настройки SMTP Яндекса для отправки сообщения

- Примечание:

- Примечание:

- Примечание:

- Совет:

- Настройки Яндекс.Почты POP3 для Конфигурации Outlook

- POP3 Настройки для настройки Яндекс.Почты с Outlook:

- Как работает Яндекс.Почта POP Access?

Yandex «Почта для домена» как почтовый шлюз для ваших серверов

Введение

Несмотря на то, что серверы у меня могут быть как постоянные так и «на поиграться», почту на всех них я не обслуживаю, но очень хочу получать сервисные письма от своих скриптов и системных служб.

Очевидное решение — сделать свой «порядочный» почтовый шлюз и все остальные серверы настраивать на пересылку почты через этот шлюз. Минусы такого решения очевидны:

- Отдельный сервер стоит денег, даже если это дешевая VPSка

- IP-адрес надо постоянно отслеживать в черных списках

- Настройка почтового шлюза требует времени, которое зависит от ваших скиллов

Из-за вышеперечисленных причин я пошёл искать другое решение, и, что характерно, нашёл.

Решение

Я обнаружил возможность схалявить, воспользовавшись сервисом «Почта для Домена» от Yandex. На тот момент у меня было поднято 3 сервера и в DNS были следующие А-записи:

| Хост | Тип | Значение |

|---|---|---|

| example.com | A | 123.123.123.120 |

| server1.example.com | A | 123.123.123.121 |

| server2.example.com | A | 123.123.123.122 |

| server3.example.com | A | 123.123.123.123 |

Я зарегистрировал свой технический домен в «Почте для Домена» и создал аккаунт: root@example.com . Попробовал отправить письма с одного из своих серверов, используя этот SMTP-аккаунт и получил следующую ошибку:

Yandex не разрешает подставлять какие попало данные в envelope-from . Но как же быть, если хочется понимать, с какого сервера пришло то или иное письмо, без дополнительных ухищрений?

Чтобы соблюсти правила Yandex’a, нужно выполнить следующие шаги на стороне их сервиса:

Зарегистрировать основной домен и его поддомены в pdd.yandex.ru. Проще всего пройти подтверждение домена через добавление CNAME-записи:

| Хост | Тип | Значение |

|---|---|---|

| example.com | CNAME | verification-code |

| server1.example.com | CNAME | verification-code |

| server2.example.com | CNAME | verification-code |

| server3.example.com | CNAME | verification-code |

Так же для каждого домена создаем MX-запись:

| Хост | Тип | Приоритет | Значение |

|---|---|---|---|

| example.com | MX | 10 | mx.yandex.ru |

| server1.example.com | MX | 10 | mx.yandex.ru |

| server2.example.com | MX | 10 | mx.yandex.ru |

| server3.example.com | MX | 10 | mx.yandex.ru |

В настройках основного домена указать поддомены как алиасы этого домена.

Создаём почтовый аккаунт root@example.com , если он ещё не создан

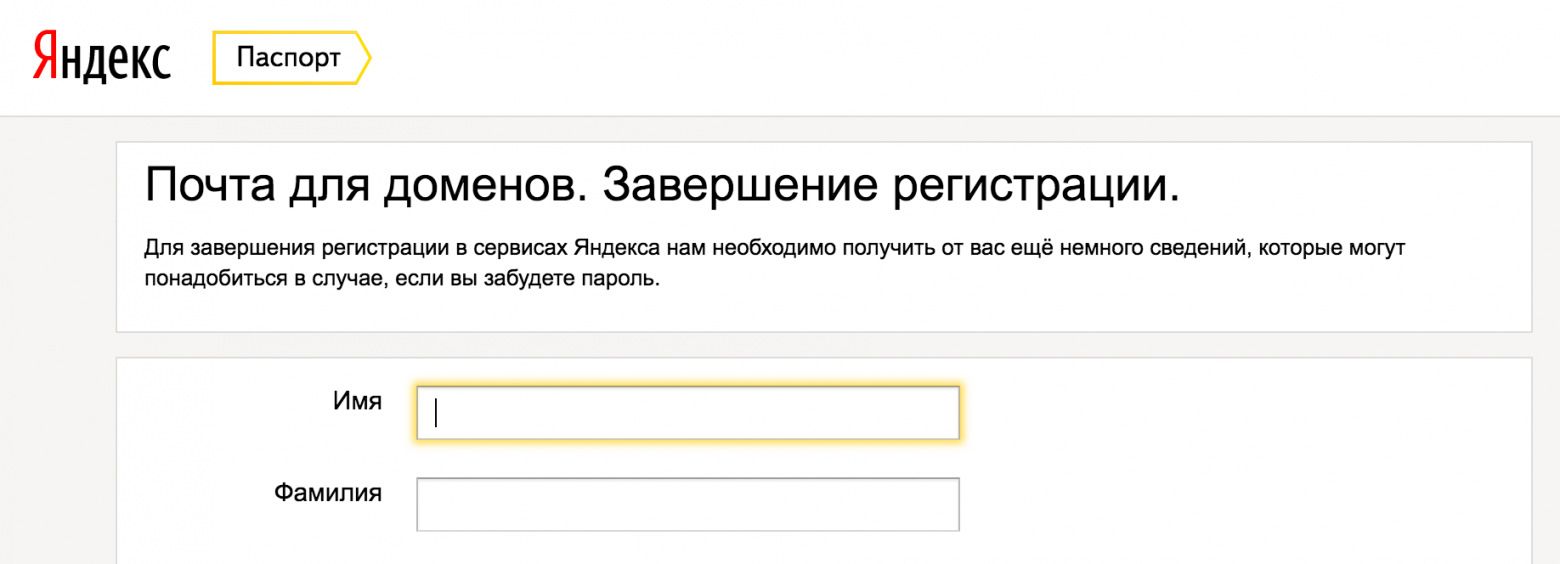

Обязательно нужно зайти в аккаунт через веб-интерфейc и активировать его, иначе получите ошибку:

Дальше требуется работа на нашей стороне — настраиваем сервера:

- Устанавливаем msmtp — миниатюрный SMTP-клиент, который предоставляет свою реализацию sendmail

Отправляем тестовое письмо с отладкой:

и смотрим результат:

Отлично, успех! Письмо ушло, правда, найдем мы его в спаме, так как оно почему-то пустое. Давайте проверим более привычным и «человеческим» способом:

Вот, теперь в ящике нормальное письмо. Здорово!

DKIM & SPF

А еще можно для каждого домена прописать записи DKIM и SPF. Если вы, как я, используете свой DNS-хостинг, то просто скопируйте соответствующие значения из “DNS редактора” в интерфейсе Яндекса. Внимание: для каждого домена и алиаса свой ключ!

| Хост | Тип | Значение |

|---|---|---|

| mail._domainkey.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf. |

| mail._domainkey.server1.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf. |

| mail._domainkey.server2.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf. |

| mail._domainkey.server3.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf. |

Отсылаем с сервера письмо и смотрим в заголовки:

В случае если отправка почты для домена будет происходить только через сервера Яндекс и с заранее известных IP-адресов, то можно смело прописать SPF-записи в соответствии с документацией https://yandex.ru/support/pdd/troubleshooting/dns.xml#step2

| Хост | Тип | Значение |

|---|---|---|

| example.com | TXT | v=spf1 redirect=_spf.yandex.net |

| server1.example.com | TXT | v=spf1 redirect=_spf.yandex.net |

| server2.example.com | TXT | v=spf1 redirect=_spf.yandex.net |

| server3.example.com | TXT | v=spf1 redirect=_spf.yandex.net |

Нюансы

Скорее всего, вы молодцы, и ваше приложение работает не из под root’а. Попытка послать письмо из-под обычного пользователя опять приведёт к знакомой ошибке в логе msmtp:

Можно решить эту проблему по-разному. Например, можно явно указывать пользователя, отключив опцию auto_from off в msmtp . Но я уже решил, что меня это не устраивает.

Правильное решение — добавить пользователя как алиас для нашего основного адреса:

Локальный релей

Если вам требуется локальный SMTP-релей, то данная конфигурация вам тоже подходит. Нужно просто заменить msmtp на postfix или exim, настроенные на использование серверов Яндекса в качестве smart host’a (гуглить можно, например, по ключевым словам exim smarthost).

Резюме

Теперь любой сервер, который я поднимаю для своих задачек, сразу же получает настроенный канал отправки почты. В DNS и pdd.yandex.ru я заранее прописал несколько поддоменов про запас. Так как сервера я разворачиваю через SaltStack, то конфигурацию msmtp мои сервера получают автоматически.

Что я получил в итоге:

- Самое главное — нет заморочек с черными списками и IP-адресами серверов, так как письма уходят через сервера Яндекса

- DKIM/SPF «из коробки» — письма не попадают в спам

- msmtp простой SMTP-клиент, которому даже в памяти сервера висеть не нужно — запускается по необходимости

- msmtp — простейшая настройка в отличие от «взрослых» postfix, exim

- можно не беспокоиться о PTR-записях для ваших IP-адресов с точки зрения почтовой системы.

Надеюсь эта инструкция кому-нибудь пригодится. Буду рад узнать из комментариев, кто и как решает подобную проблему.

Источник

Как использовать smtp.yandex.ru в laravel?

Добрый день. Подскажите, что я делаю не так. Пытаюсь настроить smtp yandex в проекте laravel, но получаю ответ

«Swift_TransportException in AbstractSmtpTransport.php line 383:

Expected response code 250 but got code «530», with message «530 5.7.1 Authentication required

«

Файл настроек .env

- Вопрос задан более трёх лет назад

- 22599 просмотров

Оценить 3 комментария

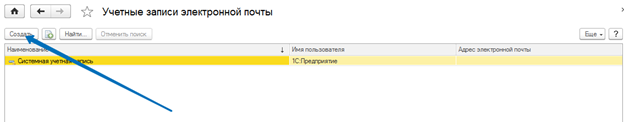

Все дело в безопасности самих почтовый сервисов (Гугл или Яндекс без разницы). Чтобы дать возможность вашему приложению отправлять письма на другой почтовый ящик (в моем случае отправка из Лaравел в мой Gmail) нужно разрешить отправку из чужих небезопасных источников.

В гугле например это делается таким образом:

Просто нажимаете на кнопку «Выкл» и дальше просто передвигаете тоггл и все

Тоже долго мучался.

Решил на следующий день коренным образом.

Выпилил все Mail-настройки из .env

И вписал в config/mail.php следующее:

Аналогичны настройки и для отправки с Gmail.

Authenticator LOGIN returned Swift_TransportException: Expected response code 235 but got code «535», with message «535 5.7.8 Error: authentication failed: Please accept EULA first.

Вся проблема была, в том что не вошла в свежесозданный почтовый ящик (не завершила регистрацию).

Та же проблема была. Привожу полный конфиг в .env файле для почты:

Затем в консоли команду

php artisan config:cache

И на всякий случай перезагрузил сервер. Хотя скорее всего не надо было.

Оказывается теперь Яндекс еще может не отправлять письма с «подозрительных» аккаунтов.

Пол дня промучился с настройкой, в итоге написал в саппорт, на что получил ответ:

Данная проблема вызвана тем, что регистрация Вашего логина показалась подозрительной нашей системе безопасности.

Чтобы устранить проблему с отправкой и получением писем, необходимо указать на странице https://passport.yandex.ru/passport?mode=passport достоверные персональные данные. Там же необходимо будет привязать мобильный телефон (ссылка «номера телефонов»), если Вы этого еще не сделали и, в случае, если появляется запрос капчи (контрольных символов), ввести ее. После этого блокировка снимется автоматически.

Обратите внимание, что для снятия блокировки потребуется несколько часов — за это время система должна получить и запомнить внесённые Вами изменения.

Источник

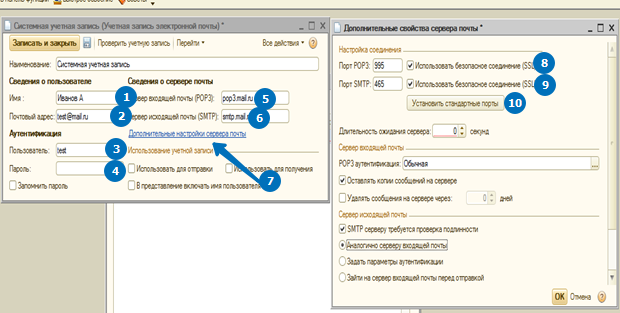

Настройка почты в 1С

Настройка почтового клиента для баз 1С:Предприятие 8.2 (на примере Mail.Ru)

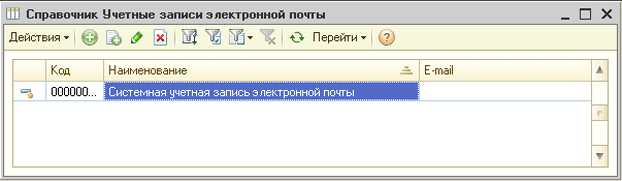

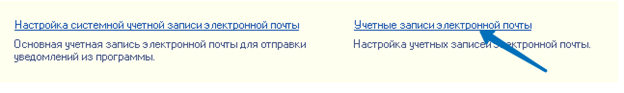

1. Открыть справочник учетных записей почты: Справочники — Электронная почта — Учетные записи электронной почты.

2. Создать новую учетную запись, которую необходимо настроить, либо выбрать Системная учетная запись для настройки отправки по умолчанию.

3. Ввести параметры учетной записи электронной почты.

email: ваш почтовый адрес

SMTP-сервер: зависимости от вашего почтового сервиса (Yandex Почта, Google Mail, Mail.ru)

IMAP или POP3-сервер: в зависимости от вашего почтового сервиса.

флаг Использовать безопасное соединение SSL должен быть отмечен

Время ожидания сервера — не менее 60 секунд.

4. После введения настроек нужно нажать «Проверить настройки учетной записи«, чтобы убедиться, что почта настроена корректно.

Настройка почтового клиента для 1С:Предприятие 8.3 (на примере Google Mail)

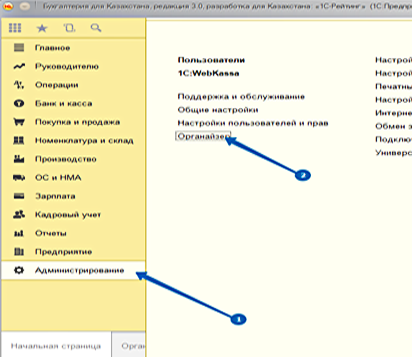

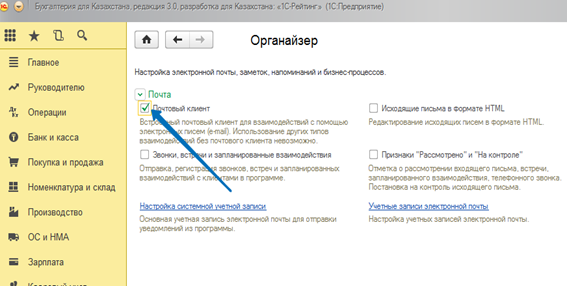

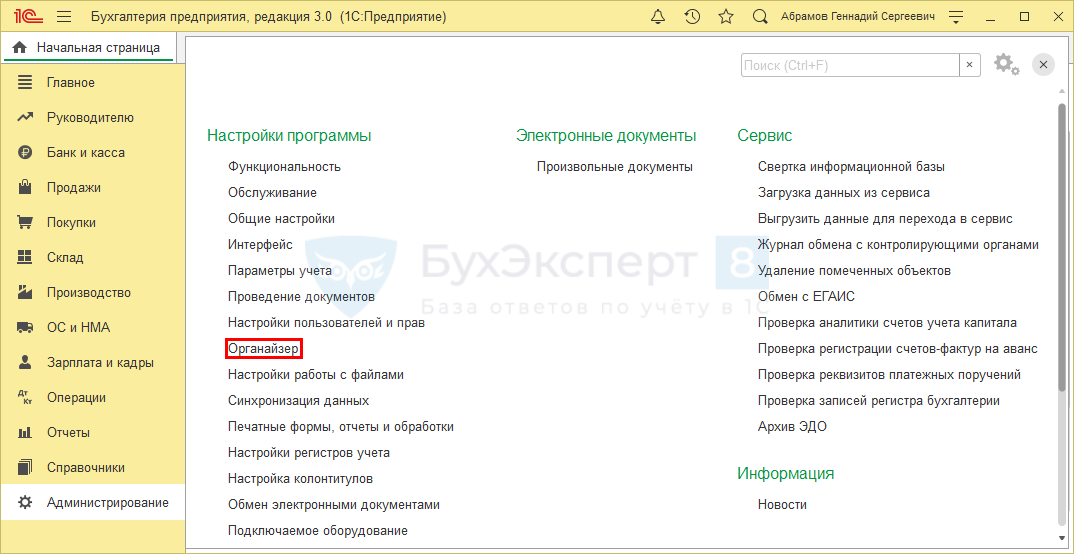

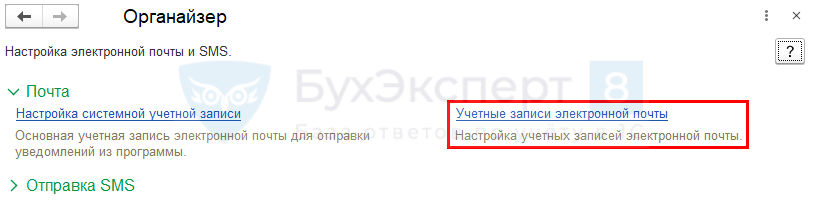

1. Активировать встроенный почтовый клиент. Открыть вкладку Администрирование, перейти в раздел Органайзер, установить флаг Почтовый клиент.

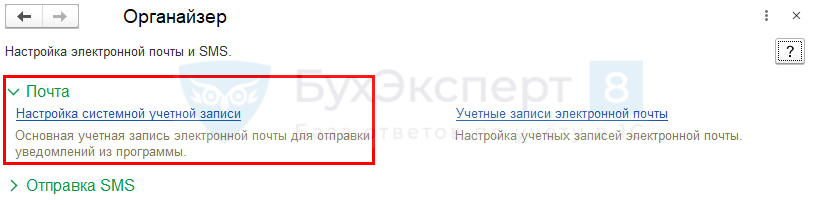

2. Перейти к настройке учетной записи. Можно создать новую учетную запись для пользователя (Учетные записи электронной почты), либо выбрать Настройка системной учетной записи для настройки отправки писем из 1С по умолчанию.

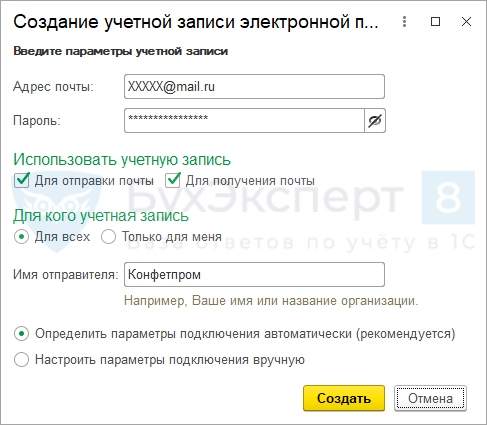

3. Заполните поля Адрес Электронной почты, Пароль, установите переключатель Определить параметры подключения автоматически.

Если настройка завершилась ошибкой, проверьте параметры:

SMTP-сервер: зависимости от вашего почтового сервиса (Yandex Почта, Google Mail, Mail.ru)

IMAP или POP3-сервер: в зависимости от вашего почтового сервиса.

флаг Использовать безопасное соединение SSL должен быть отмечен

Время ожидания сервера — не менее 60 секунд.

4. Перейдите по ссылке https://accounts.google.com/b/0/DisplayUnlockCaptcha и нажмите кнопку «Продолжить»

5. После введения настроек нужно нажать «Проверить учетную запись«, чтобы убедиться, что почта настроена корректно.

Возможные сложности

Если при настройке почтового клиента возникают сложности, рекомендуем дополнительно проверить настройки вашего почтового аккаунта.

Google Mail

В настройках почтового аккаунта для работы с 1С необходимо разрешить доступ к email непроверенным приложениям (т.е. приложениям, отличным от стандартных почтовых программ).

Для этого достаточно зайти в настройки аккаунта https://www.google.com/settings/security/lesssecureapps и Включить опцию Доступ к Аккаунту.

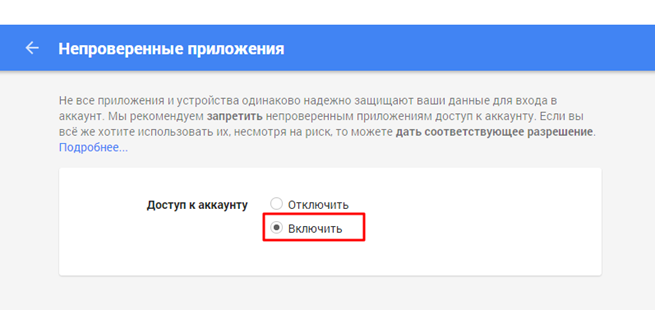

Так же убедитесь, что в настройках почты разрешено использование IMAP или POP (в зависимости от того, какой способ настройки выбран в 1С).

Яндекс Почта

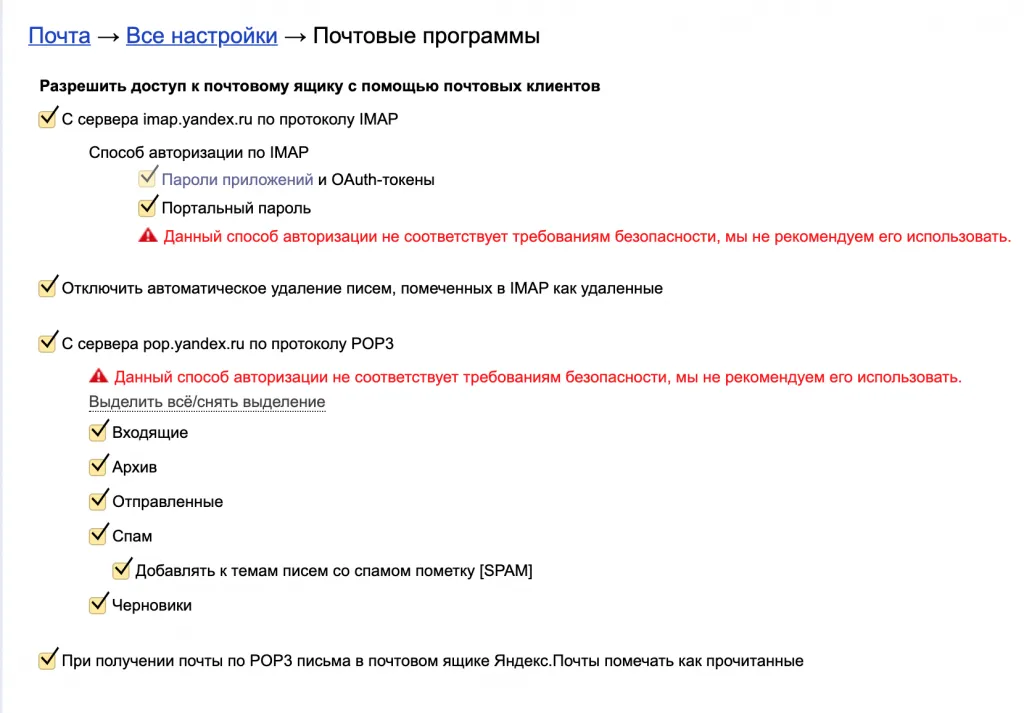

Для отправки почты из 1С в настройках ящика Яндекс проверьте, включены ли параметры Разрешить доступ к почтовому ящику с помощью почтовых клиентов в разделе Почта / Все настройки / Почтовые программы

Настройка почты 1с

Если вы знаете, для чего в 1С существует настройка почтового клиента, тот может не читать и перейти сразу к инструкциям. Для неискушенных: рассмотрим эту замечательную возможность и преимущества.

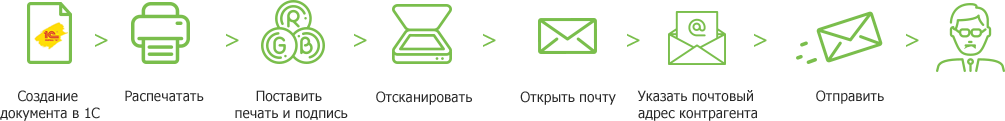

Пример 1: отправка счета на оплату!

Создание документа в 1С

Сохранение на диск

Указать почтовый адрес контрагента

Данная процедура займет пару минут, остальное время можно потратить более продуктивно: попить вкусный чай с коллегами) или заняться другим делом.

Отправлять почтой с 1С можно не только счета, любые документы.

Итак, все что необходимо — выполнить настройку 1 раз

Настройка почтового клиента в 1С 8.2

В обновленных версиях конфигурации поддерживается настройка почтового клиента из 1С с поддержкой SSL. В случае, если после настройки почты согласно инструкции, вы получаете ошибки рекомендуем выполнить обновление конфигурации.

Настройка почтового клиента для баз 1С: Предприятие 8.2 (на примере Mail.Ru)

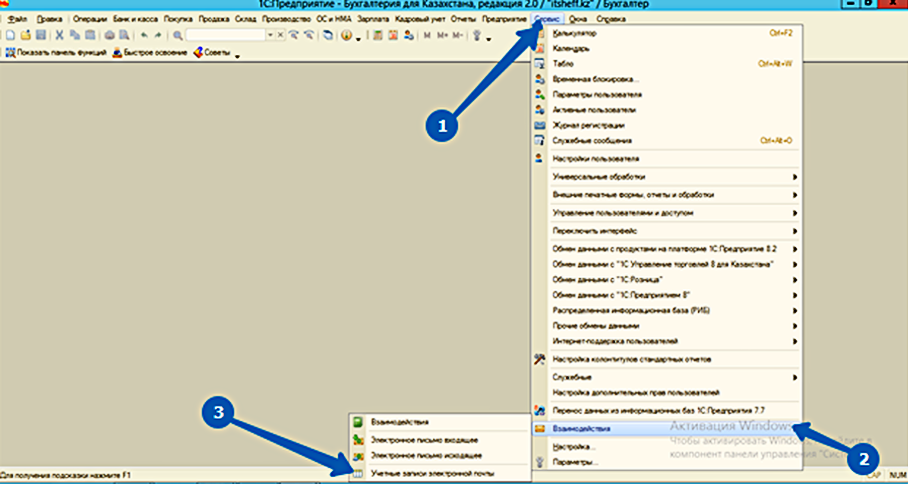

1. Открыть: Сервис / Взаимодействия / Учетные записи электронной почты.

2. Создать новую учетную запись, которую необходимо настроить, либо выбрать Системная учетная запись для настройки отправки по умолчанию.

3. Ввести параметры учетной записи электронной почты.

| Имя – Имя которым будут подписываться письма | |

| Почтовый адрес – Ваш электронный адрес | |

| Пользователь – Пользователь электронной почты (по умолчанию у все обычно часть почтового адреса до символа @) | |

| Сервер входящей почты – Yandex Почта, Google Mail, Mail.ru | |

| Сервер исходящей почты — Yandex Почта, Google Mail, Mail.ru | |

| Нажать, проставятся порты по умолчанию | |

| Длительность ожидания сервера установить не менее 60 секунд | |

| Сервер исходящей почты отметить как на рисунке смотрите выше |

После введения настроек нужно нажать «

Настройка почтового клиента для 1С:Предприятие 8.3

Настройка почтового клиента для 1С:Предприятие 8.3 (на примере Mail.Ru)

1. Активировать встроенный почтовый клиент. Открыть вкладку Администрирование, перейти в раздел Органайзер,

1.1 Установить флаг Почтовый клиент.

2. Перейти к настройке учетной записи. Можно создать новую учетную запись для пользователя (Учетные записи электронной почты), либо выбрать Настройка системной учетной записи для настройки отправки писем из 1С по умолчанию.

3. Заполните поля Адрес Электронной почты, Пароль, установите переключатель Определить параметры подключения автоматически.

Возможные трудности при настройке в 1С

Если настройка завершилась ошибкой, проверьте параметры:

- 1. SMTP-сервер: зависимости от вашего почтового сервиса (Yandex Почта, Google Mail, Mail.ru)

- 2. IMAP или POP3-сервер: в зависимости от вашего почтового сервиса.

- 3. Использовать безопасное соединение SSL должен быть отмечен флаг

- 4. Время ожидания сервера — не менее 60 секунд.

Возможные сложности работы 1С и почтовых серверов.

Если при настройке почтового клиента возникают сложности, рекомендуем дополнительно проверить настройки вашего почтового аккаунта.

В настройках почтового аккаунта для работы с 1С необходимо разрешить доступ к email непроверенным приложениям (т.е. приложениям, отличным от стандартных почтовых программ).

Для этого достаточно зайти в настройки аккаунта https://www.google.com/settings/security/lesssecureapps и Включить опцию Доступ к Аккаунту.

Так же убедитесь, что в настройках почты разрешено использование IMAP или POP (в зависимости от того, какой способ настройки выбран в 1С). https://mail.google.com/mail/u/0/#settings/fwdandpop

Для отправки почты из 1С в настройках ящика Яндекс проверьте, включены ли параметры Разрешить доступ к почтовому ящику с помощью почтовых клиентов в разделе Почта / Все настройки / Почтовые программы

Пример 2: «Отправить по почте документ с печатью и подписью»

Сложнее в классическом исполнении:

Что для этого необходимо:

- Настроить почту в 1С согласно инструкциям, описанным выше

- Внедрить внешнюю печатную форму с выводом факсимиле

Второй пункт выполнить самостоятельно в Казахстанских версиях 1С 8.2 и 8.3 без привлечения программиста не получится. У наших клиентов есть возможность заказать данную интеграцию в «Личном кабинете», раздел «Дополнительные услуги».

Заказать

Услуга платная. 3 000 тг за каждую базу

Настройка почтового клиента в 1С

Настройка почтового клиента для баз 1С:Предприятие 8.2 (на примере Mail.Ru)

1. Открыть справочник учетных записей почты: Справочники — Электронная почта — Учетные записи электронной почты.

2. Создать новую учетную запись, которую необходимо настроить, либо выбрать Системная учетная запись для настройки отправки по умолчанию.

3. Ввести параметры учетной записи электронной почты.

email: ваш почтовый адрес

SMTP-сервер: зависимости от вашего почтового сервиса (Yandex Почта, Google Mail, Mail.ru)

IMAP или POP3-сервер:в зависимости от вашего почтового сервиса.

флаг Использовать безопасное соединение SSL должен быть отмечен

Время ожидания сервера — не менее 60 секунд.

4. После введения настроек нужно нажать «Проверить настройки учетной записи«, чтобы убедиться, что почта настроена корректно.

Настройка почтового клиента для 1С:Предприятие 8.3 (на примере Google Mail)

1. Активировать встроенный почтовый клиент. Открыть вкладку Администрирование, перейти в раздел Органайзер, установить флаг Почтовый клиент.

2. Перейти к настройке учетной записи. Можно создать новую учетную запись для пользователя (Учетные записи электронной почты), либо выбрать Настройка системной учетной записи для настройки отправки писем из 1С по умолчанию.

3. Заполните поля Адрес Электронной почты, Пароль, установите переключатель Определить параметры подключения автоматически.

Если настройка завершилась ошибкой, проверьте параметры:

SMTP-сервер: в зависимости от вашего почтового сервиса (Yandex Почта, Google Mail, Mail.ru)

IMAP или POP3-сервер: в зависимости от вашего почтового сервиса.

флаг Использовать безопасное соединение SSL должен быть отмечен

Время ожидания сервера — не менее 60 секунд.

4. Перейдите по ссылке https://accounts.google.com/b/0/DisplayUnlockCaptcha и нажмите кнопку «Продолжить»

5. После введения настроек нужно нажать «Проверить учетную запись«, чтобы убедиться, что почта настроена корректно.

Возможные сложности

Если при настройке почтового клиента возникают сложности, рекомендуем дополнительно проверить настройки вашего почтового аккаунта.

Google Mail

В настройках почтового аккаунта для работы с 1С необходимо разрешить доступ к email непроверенным приложениям (т.е. приложениям, отличным от стандартных почтовых программ).

Для этого достаточно зайти в настройки аккаунта https://www.google.com/settings/security/lesssecureapps

и Включить опцию Доступ к Аккаунту.

Так же убедитесь, что в настройках почты разрешено использование IMAP или POP (в зависимости от того, какой способ настройки выбран в 1С).

Яндекс Почта

Для отправки почты из 1С в настройках ящика Яндекс проверьте, включены ли параметры Разрешить доступ к почтовому ящику с помощью почтовых клиентов в разделе Почта / Все настройки / Почтовые программы

Настройка почты в 1С

В 1С есть удобная функция — отправка электронных писем напрямую из программы. Рассмотрим, как настроить почту в 1С 8.3 Бухгалтерия и как отправлять письма.

Настройка почты в 1С 8.3 Бухгалтерия

В 1С настройка почты выполняется в меню Администрирование – Настройки программы – Органайзер.

Откройте этот раздел и перейдите по ссылке Настройка системной учетной записи.

- Введите адрес почты и пароль.

- Определите, для каких целей планируется использовать почту. Для этого установите один или оба флажка Для отправки почты и Для получения почты.

- Выберите, кто сможет пользоваться учетной записью: все пользователи или только вы.

- Введите имя отправителя.

- Для автоматической настройки установите вариант Определить параметры подключения автоматически (рекомендуется) и нажмите кнопку Создать. При необходимости задайте параметры подключения вручную, например, для настройки корпоративной почты.

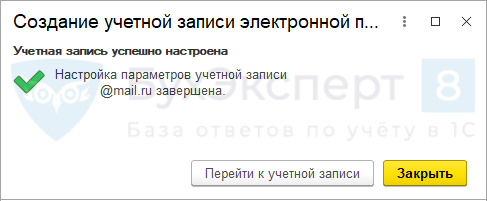

Запустится проверка настроек.

Далее выйдет сообщение о результатах.

На этом настройка почты в 1С 8.3 завершена. По кнопке Перейти к учетной записи откроются настройки почты.

Здесь вы можете проверить и изменить настройки в любое время.

Для создания новой учетной записи в разделе Органайзер перейдите по ссылке Учетные записи электронной почты и создайте новую настройку.

Отправка почты из 1С 8.3 программно

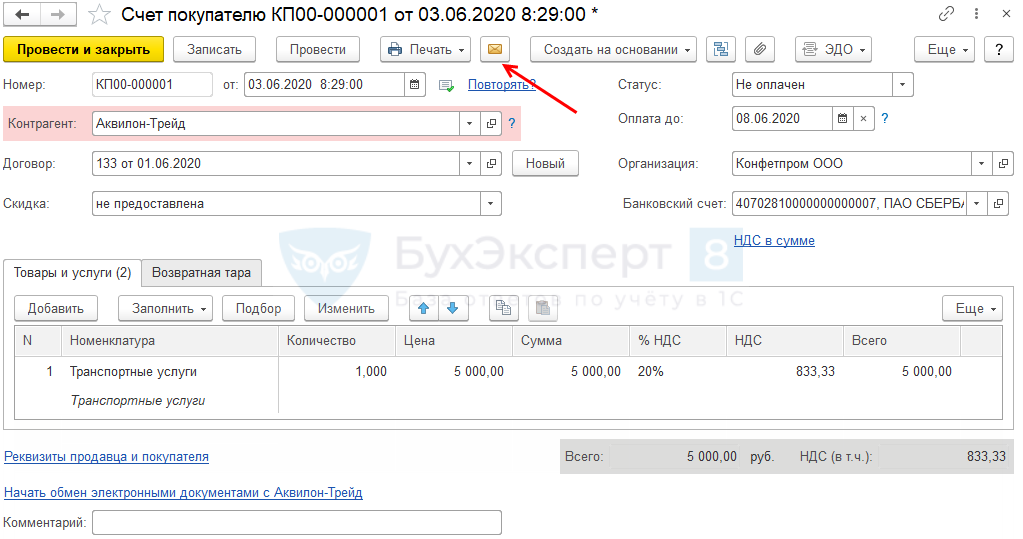

В 1С отправка почты программно возможна из различных документов, отчетов и печатных форм. Можно отправить счета, акты контрагентам, отчеты руководителю или бухгалтеру, просто произвольное письмо любому человеку.

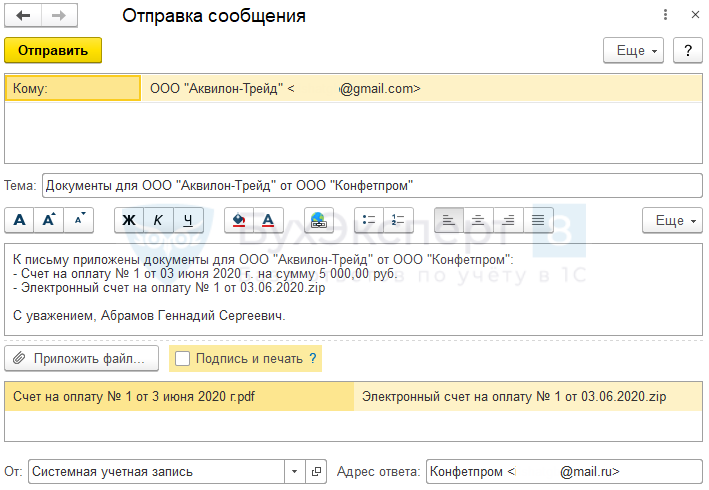

Если, например, вы хотите отправить счет покупателю, откройте документ или печатную форму счета и нажмите на кнопку с изображением электронной почты.

Такая кнопка есть и в других объектах программы.

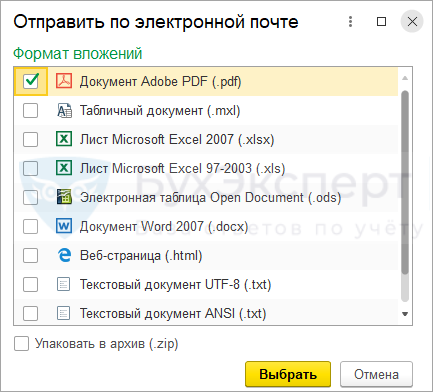

Выберите формат вложения.

Откроется окно для отправки письма.

При этом в 1С электронная почта получателя подставится автоматически из карточки контрагента, при необходимости ее можно поменять вручную. Также подставляется тема и текст письма, прикладывается файл в выбранном ранее формате.

Для отправки письма нажмите кнопку Отправить.

Как настроить подпись на почте

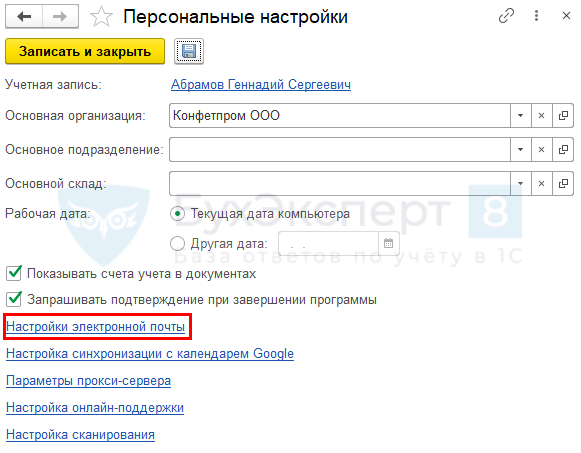

Для проверки и настройки подписи перейдите в меню Главное – Настройки – Персональные настройки.

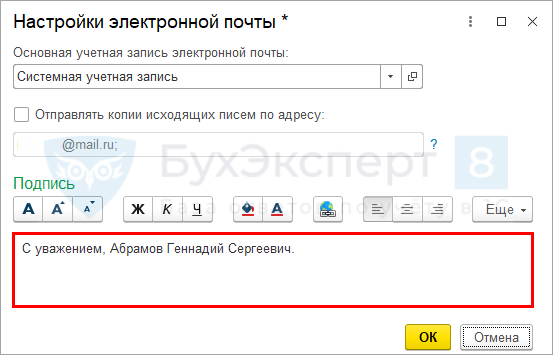

Откройте ссылку Настройки электронной почты.

В разделе Подпись задайте необходимый текст.

Подпись для электронной почты в 1С добавлена.

См. также:

Если Вы еще не подписаны:

Активировать демо-доступ бесплатно →

Оформить подписку на Рубрикатор →

После оформления подписки вам станут доступны все материалы по 1С:Бухгалтерия, записи поддерживающих эфиров и вы сможете задавать любые вопросы по 1С.

Получите еще секретный бонус и полный доступ к справочной системе БухЭксперт8 на 14 дней бесплатно

Настройка электронной почты в 1С:Бухгалтерии 3.0

В 1С:Бухгалтерии предприятия 3.0 откройте раздел Администрирование. Далее выберите пункт Органайзер в подразделе Настройка программы.

В открывшемся окне выберите Настройка системной учетной записи.

Открылось окно Создания учетной записи электронной почты. Заполните необходимые поля:

- адрес электронной почты;

- пароль — укажите пароль от электронного ящика.

Отметьте необходимые чек-боксы в блоке Использовать учетную запись:

- для отправки почты;

- для получения почты.

В блоке Для кого учетная запись установить необходимый вам переключатель:

для всех — все пользователи вашей 1С смогут отправлять письма из базы с помощью этого почтового ящика;

только для меня — только вы сможете использовать эту учетную запись для отправки писем из 1С.

Заполните поле Имя отправителя (ваше имя или название вашей компании) — именно это имя будет отображаться в письме у получателя.

Установите переключатель Определить параметры подключения автоматически и нажмите кнопку Создать.

Далее 1С проверяет правильность настроек электронной почты. Для этого потребуется 1-3 минуты.

Если настройка прошла успешно, 1С выведет для вас соответствующее сообщение. Нажмите кнопку Записать и закрыть. Настройка почты в 1С завершена.

Если настройка завершилась ошибкой, 1С повторно вернет вас на форму настройки почты. Для исправления ошибок нажмите кнопку Настроить вручную.

Открылось окно Настройки сервера исходящей почты.

Проверьте правильность заполнения полей Сервер, Порт и Шифрование (Всегда SSL или Авто) — значения зависят от вашего почтового сервиса. Проверить их можно тут:

Для продолжения настроек нажмите Далее.

Открылось окно Настройки сервера входящей почты.

Проверьте правильность заполнения полей Сервер, Порт и Шифрование (Всегда SSL или Авто) — значения зависят от вашего почтового сервиса. Проверить их можно тут:

Для продолжения настроек нажмите Далее.

Открылось окно Настройки сервера входящей почты.

В этом окне проверьте значения полей Протокол, Сервер, Порт, Шифрование (Всегда SSL или Авто). Сверить значения можно по ссылкам, указанным выше.

Для продолжения настроек нажмите Далее.

Открылось окно Дополнительные настройки.

В поле Наименование учетной записи можно оставить значение по умолчанию и указать любое другое имя.

В поле Длительность ожидания сервера установите время не менее 60 сек (рекомендованное значение — 120 сек).

Для продолжения нажмите Далее.

Если настройка прошла успешно, 1С выведет для вас соответствующее сообщение. Нажмите кнопку Записать и закрыть. Настройка почты в 1С завершена.

Каждый раз поднимая новый сервер в облаках, вы получаете случайный IP-адрес. Не все понимают, что IP-адрес может попасть к вам с «историей». Часто приходится тратить время на удаление IP из публичных черных списков. В моём случае в последний раз это была очень неторопливая переписка с mail.ru, которая ни к чему не привела. После этого, создав новый сервер, я задумался: как же сделать так, чтобы не огребать проблем с такими IP-адресами?

Введение

Несмотря на то, что серверы у меня могут быть как постоянные так и «на поиграться», почту на всех них я не обслуживаю, но очень хочу получать сервисные письма от своих скриптов и системных служб.

Очевидное решение — сделать свой «порядочный» почтовый шлюз и все остальные серверы настраивать на пересылку почты через этот шлюз. Минусы такого решения очевидны:

- Отдельный сервер стоит денег, даже если это дешевая VPSка

- IP-адрес надо постоянно отслеживать в черных списках

- Настройка почтового шлюза требует времени, которое зависит от ваших скиллов

Из-за вышеперечисленных причин я пошёл искать другое решение, и, что характерно, нашёл.

Решение

Я обнаружил возможность схалявить, воспользовавшись сервисом «Почта для Домена» от Yandex. На тот момент у меня было поднято 3 сервера и в DNS были следующие А-записи:

| Хост | Тип | Значение |

|---|---|---|

| example.com | A | 123.123.123.120 |

| server1.example.com | A | 123.123.123.121 |

| server2.example.com | A | 123.123.123.122 |

| server3.example.com | A | 123.123.123.123 |

Я зарегистрировал свой технический домен в «Почте для Домена» и создал аккаунт: [email protected] . Попробовал отправить письма с одного из своих серверов, используя этот SMTP-аккаунт и получил следующую ошибку:

Yandex не разрешает подставлять какие попало данные в envelope-from . Но как же быть, если хочется понимать, с какого сервера пришло то или иное письмо, без дополнительных ухищрений?

Чтобы соблюсти правила Yandex’a, нужно выполнить следующие шаги на стороне их сервиса:

Зарегистрировать основной домен и его поддомены в pdd.yandex.ru. Проще всего пройти подтверждение домена через добавление CNAME-записи:

| Хост | Тип | Значение |

|---|---|---|

| example.com | CNAME | verification-code |

| server1.example.com | CNAME | verification-code |

| server2.example.com | CNAME | verification-code |

| server3.example.com | CNAME | verification-code |

Так же для каждого домена создаем MX-запись:

| Хост | Тип | Приоритет | Значение |

|---|---|---|---|

| example.com | MX | 10 | mx.yandex.ru |

| server1.example.com | MX | 10 | mx.yandex.ru |

| server2.example.com | MX | 10 | mx.yandex.ru |

| server3.example.com | MX | 10 | mx.yandex.ru |

В настройках основного домена указать поддомены как алиасы этого домена.

Создаём почтовый аккаунт [email protected] , если он ещё не создан

Обязательно нужно зайти в аккаунт через веб-интерфейc и активировать его, иначе получите ошибку:

Дальше требуется работа на нашей стороне — настраиваем сервера:

- Устанавливаем msmtp — миниатюрный SMTP-клиент, который предоставляет свою реализацию sendmail

Отправляем тестовое письмо с отладкой:

и смотрим результат:

Отлично, успех! Письмо ушло, правда, найдем мы его в спаме, так как оно почему-то пустое. Давайте проверим более привычным и «человеческим» способом:

Вот, теперь в ящике нормальное письмо. Здорово!

DKIM & SPF

А еще можно для каждого домена прописать записи DKIM и SPF. Если вы, как я, используете свой DNS-хостинг, то просто скопируйте соответствующие значения из “DNS редактора” в интерфейсе Яндекса. Внимание: для каждого домена и алиаса свой ключ!

| Хост | Тип | Значение |

|---|---|---|

| mail._domainkey.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf… |

| mail._domainkey.server1.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf… |

| mail._domainkey.server2.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf… |

| mail._domainkey.server3.example.com | TXT | v=DKIM1; k=rsa; t=s; p=MIGf… |

Отсылаем с сервера письмо и смотрим в заголовки:

В случае если отправка почты для домена будет происходить только через сервера Яндекс и с заранее известных IP-адресов, то можно смело прописать SPF-записи в соответствии с документацией https://yandex.ru/support/pdd/troubleshooting/dns.xml#step2

| Хост | Тип | Значение |

|---|---|---|

| example.com | TXT | v=spf1 redirect=_spf.yandex.net |

| server1.example.com | TXT | v=spf1 redirect=_spf.yandex.net |

| server2.example.com | TXT | v=spf1 redirect=_spf.yandex.net |

| server3.example.com | TXT | v=spf1 redirect=_spf.yandex.net |

Нюансы

Скорее всего, вы молодцы, и ваше приложение работает не из под root’а. Попытка послать письмо из-под обычного пользователя опять приведёт к знакомой ошибке в логе msmtp:

Можно решить эту проблему по-разному. Например, можно явно указывать пользователя, отключив опцию auto_from off в msmtp . Но я уже решил, что меня это не устраивает.

Правильное решение — добавить пользователя как алиас для нашего основного адреса:

Если вам требуется локальный SMTP-релей, то данная конфигурация вам тоже подходит. Нужно просто заменить msmtp на postfix или exim, настроенные на использование серверов Яндекса в качестве smart host’a (гуглить можно, например, по ключевым словам exim smarthost).

Резюме

Теперь любой сервер, который я поднимаю для своих задачек, сразу же получает настроенный канал отправки почты. В DNS и pdd.yandex.ru я заранее прописал несколько поддоменов про запас. Так как сервера я разворачиваю через SaltStack, то конфигурацию msmtp мои сервера получают автоматически.

Что я получил в итоге:

- Самое главное — нет заморочек с черными списками и IP-адресами серверов, так как письма уходят через сервера Яндекса

- DKIM/SPF «из коробки» — письма не попадают в спам

- msmtp простой SMTP-клиент, которому даже в памяти сервера висеть не нужно — запускается по необходимости

- msmtp — простейшая настройка в отличие от «взрослых» postfix, exim

- можно не беспокоиться о PTR-записях для ваших IP-адресов с точки зрения почтовой системы.

Надеюсь эта инструкция кому-нибудь пригодится. Буду рад узнать из комментариев, кто и как решает подобную проблему.

Вы можете легко получить доступ к своей электронной почте из своей учетной записи Яндекс.Почты, используя любой из почтовых клиентов, таких как Outlook, Apple Mail и Mozilla Thunderbird. Однако, чтобы настроить учетную запись Яндекс.Почты, вам необходимо знать настройки POP-сервера для Яндекс.Почты.

Ниже приведены настройки POP-сервера Яндекс.Почты для доступа к входящим письмам в почтовом клиенте:

- Адрес почтового POP-сервера: pop.yandex.com

- Mail POP Имя пользователя: Ваш полный адрес электронной почты Яндекс.Почты

ПРИМЕЧАНИЕ. Сначала попробуйте ввести «@ yandex.com» или имя домена, которое вы используете для учетной записи Яндекс.Почты. В случае, если это не сработает, вы можете попробовать ввести свое имя пользователя только, то есть учетные данные до @ yandex.com

- Mail POP пароль: Ваш пароль для учетной записи Яндекс.Почты

- Тип счета: POP3

- Почтовый POP порт: 995

- Почтовый POP TLS / SSL требуется: Да, выберите SSL / TLS

- Mail POP STARTTLS требуется: нет

Как Яндекс.Почта работает с POP3?

Если вы используете POP3 с почтовым клиентом, таким как Outlook, на своем компьютере, вы сможете загружать электронные письма из Яндекс.Почты в папки на вашем компьютере. Если вы не настроили фильтры на своем почтовом клиенте для хранения писем в определенной папке, все письма будут попадать только в папку «Входящие».

При доступе к Яндекс.Почте с помощью POP3 копия электронного письма хранится на его сервере, кроме загруженной вами копии. Если вы удалите загруженную электронную почту из своего почтового клиента на компьютере, это не повлияет на сообщение, хранящееся на Яндексе.Почтовый сервер. Чтобы удалить электронную почту с сервера, вам необходимо получить доступ к веб-интерфейсу Яндекс.Почты.

Однако, если вы хотите, чтобы действие удаления работало как на вашем почтовом клиенте, так и на сервере Яндекс.Почты, вам нужно будет использовать IMAP вместо POP3 с вашим Яндекс.Почтой. Ниже мы перечислили настройки IMAP Яндекс.Почты.

Настройки для Яндекс.Почты IMAP Access

- Адрес почтового сервера: yandex.com

- Безопасность соединения: SSL

- порт: 993

- Вам нужно будет включить свой яндекс.Почтовое имя пользователя и пароль для вашей учетной записи.

- Подробнее: почта

Настройки SMTP Яндекса для отправки сообщения

Чтобы отправлять электронную почту через Яндекс.Почту с помощью почтовой программы, а также получать ее, вам необходимо знать правильные настройки SMTP. Вот настройки SMTP для Яндекс.Почты для отправки писем.

- Адрес почтового сервера: yandex.com

- Безопасность соединения: SSL

- порт: 465

- Подробнее: настройки почтового SMTP-сервера.

Итак, это настройки SMTP , IMAP и POP Почты , необходимые для доступа к Яндекс.Почте в почтовом клиенте.

Чтобы создать адрес электронной почты на основе домена, вы можете использовать любую службу, предоставляющую эту функцию, например domain.yandex.com. Настройка электронной почты с помощью этой услуги абсолютно бесплатна, быстра и проста, вам просто нужно следовать указаниям на их веб-сайте.

Что включает в себя Яндекс.Почта?

- 1000 почтовых аккаунтов

- неограниченный размер почтового ящика

- 20 ГБ облачного хранилища

- встроенный антивирус

- управление с мобильных устройств

Создать доменную учетную запись электронной почты с Яндексом.Почта:

1. Перейдите на https://domain.yandex.com, введите свое доменное имя и нажмите Подключить домен.

Примечание:

Если вы новичок в Яндексе, вам нужно будет создать учетную запись и войти в нее, чтобы приступить к настройке персонализированного почтового ящика.

2. Вам будет предложено несколько вариантов подтверждения владения вашим доменом. На шаге 1 скопируйте запись CNAME — это запись, которую необходимо указать на стороне uKit.

Примечание:

Запись CNAME уникальна для каждого домена, примером является запись на картинке.

3. Перейдите на панель инструментов uKit и выберите веб-сайт, для которого вы хотите настроить электронную почту, в левом верхнем углу. Обратите внимание, что этому веб-сайту требуется собственный домен для подключения. После этого откройте раздел Домены .

Примечание:

Если управление записями вашего домена кажется вам слишком техническим, вы можете связаться с нашими агентами поддержки, чтобы помочь вам настроить их.

4. В разделе Домены щелкните значок «шестеренка» рядом с именем подключенного домена.

5. Выберите Доменные записи и нажмите + Добавить .

6. Укажите записи CNAME для вашего домена. Введите имя субдомена, например, yamail-b0f2424480c8 для первого поля и значение mail.yandex.com для второго поля. Чтобы узнать, какие значения необходимо ввести точно, обратитесь к шагу 2 данного руководства.После добавления записей сохраните изменения и дождитесь их включения. (Для вступления в силу изменения записи CNAME может потребоваться до 72 часов, но обычно это происходит гораздо раньше.)

7. Вернитесь на страницу подтверждения домена на Яндексе и нажмите Подтвердить право собственности на домен.

8. Вы попадете на страницу с вашими записями MX. Скопируйте их, чтобы добавить в раздел Записи домена вашей панели инструментов uKit.

9.В разделе Доменные записи нажмите + Добавить . На этот раз вам нужно выбрать запись MX.

10. Вы увидите 3 поля для заполнения. Введите @ для первого, 10 для второго и mx.yandex.net для третьего, чтобы оно выглядело следующим образом :

11. Вернитесь на страницу Яндекса и нажмите Проверить записи MX.

12.Вот и все — ваша электронная почта на вашем домене была успешно настроена! Для реализации мер безопасности для вашего почтового ящика вы также можете настроить запись SPF. Таким образом, отправленные вами сообщения не попадут в папку спама.

13. На uKit Dashboard на вкладке Записи домена добавьте запись TXT с правильными значениями: @ для первого поля и v = spf1 redirect = _spf.mail.ru для второй:

- @ TXT v = spf1 redirect = _spf.yandex.net

Теперь вы сможете отправлять и получать электронные письма со своего пользовательского домена — протестируйте его, отправляя и получая сообщения через новую учетную запись Яндекса.

Совет:

Вы также можете добавить подпись DKIM для своего домена. Это не обязательно, но при этом ваши электронные письма с меньшей вероятностью будут помечены как спам. Вы можете получить эту подпись в правом нижнем углу своей панели Яндекса или на этой странице.

Если у вас есть какие-либо вопросы по настройке адреса электронной почты на основе домена, свяжитесь со службой поддержки.

Была ли эта статья полезной?

45 человек нашли эту статью полезной.

Настройки Яндекс.Почты POP3 для Конфигурации Outlook

Яндекс.Почта известна тем, что предлагает своим пользователям надежный, без спама и вирусов. Кроме того, он предлагает неограниченное пространство для хранения, что позволяет пользователям легко и эффективно отправлять файлы большого размера. Можно легко получить доступ к почте из своей учетной записи Яндекс.Почты через почтовые клиенты, такие как Apple Mail, Microsoft Outlook или Mozilla Thunderbird. Если вы хотите, чтобы соединял вашу POP3 в Яндекс.Почте с Outlook , у вас должны быть настройки сервера POP для доступа к входящим электронным письмам через Outlook.Чтобы узнать настройки Яндекс.Почты POP3 для конфигурации Outlook , следуйте приведенному ниже руководству.

POP3 Настройки для настройки Яндекс.Почты с Outlook:

- Почтовый сервер POP Адрес: pop.yandex.com

- Mail POP имя пользователя: Ваш полный адрес электронной почты Яндекс.Почты

ПРИМЕЧАНИЕ: Сначала попробуйте добавить, например, «@ yandex.com» или имя домена, которое вы используете в своей учетной записи Яндекс.Почты.Если это не сработает, попробуйте добавить учетные данные до @ yandex.com.

- Mail POP Password: введите пароль для своей Яндекс.Почты.

- Тип учетной записи: POP3

- порт: 995

- Почтовый POP TLS / SSL Требуется: Да, выберите SSL / TLS

- Mail POP STARTTLS Требуется: Нет

Как работает Яндекс.Почта POP Access?

При использовании на своем компьютере Яндекс.Почты POP3 с Outlook вы сможете загружать электронные письма из своей учетной записи Яндекса на своем компьютере.Если вы не настроили фильтры для своей учетной записи Outlook для хранения электронной почты в отдельной папке, ваши входящие электронные письма будут храниться только в папке «Входящие».

Помимо загрузки копии электронной почты, конфигурация POP3 позволяет пользователям Яндекс.Почты также хранить копию электронной почты на своем сервере. Когда вы удаляете письмо в Outlook (после настройки в нем Яндекс.Почты), это не влияет на копию письма, сохраненную на сервере Яндекс.Почты. Чтобы удалить электронную почту с сервера, вам нужно будет открыть веб-интерфейс Яндекса.Почта.

Чтобы выполнить действие по удалению в Outlook, чтобы отразить то же действие на сервере Яндекс.Почты, вам необходимо настроить учетную запись Яндекс.Почты в Outlook с использованием настроек IMAP

Источник

Сделаем так, чтобы вся исходящая почта с сервера шла через почтовый релей Яндекса. Для отправки восспользуемся учетной записью в почтовом домене, настроенном через pdd.yandex.ru.

Настраивать будем CentOS 7 и в качестве MTA использовать будем Postfix, т.к. рекомендованный в интернетах ssmtp мало того, что убог, так еще и письма шлет по 2 мин./шт.

DNS

Для начала следует убедиться, что в настройках домена корректно указаны SPF и DKIM-записи. Без них, конечно, можно, но с ними почта ходит надежнее. Для

хипстерского

CloudFlare настройки выглядят примерно так:

Содержимое записей необходимо взять со страницы настроек почтового домена на сайте pdd.yandex.ru.

Если всё хорошо, переходим непосредственно к постфиксу.

Postfix

Добавляем в конец конфигурационного файла

/etc/postfix/main.cf

# pdd.yandex.ru: SMTP-Relay config relayhost = smtp_sasl_auth_enable = yes smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd smtp_sasl_security_options = noanonymous smtp_sasl_type = cyrus smtp_sasl_mechanism_filter = login smtp_sender_dependent_authentication = yes sender_dependent_relayhost_maps = hash:/etc/postfix/sender_relay sender_canonical_maps = hash:/etc/postfix/canonical smtp_generic_maps = hash:/etc/postfix/generic # Яндекс не принимает plain-text сообщений, только зашифрованные smtp_use_tls = yes

ЕСЛИ почтовый домен совпадает с hostname сервера, меняем параметр mydestination

mydestination = localhost.$mydomain, localhost

Если этого не сделать, сервер не сможет слать письма в свой домен, т.к. будет искать адресатов в таблице локальных пользователей — разумеется безуспешно.

/etc/postfix/canonical

@example.com username@example.com

/etc/postfix/generic

root@localhost root@example.com

/etc/postfix/sasl_passwd

smtp.yandex.ru username@example.com:SuperPa$$word

/etc/postfix/sender_relay

@example.com smtp.yandex.ru

Компилируем таблицы в понятный постфиксу формат:

postmap /etc/postfix/canonical postmap /etc/postfix/generic postmap /etc/postfix/sasl_passwd postmap /etc/postfix/sender_relay

Перегружаем постфикс:

service postfix restart

Отправляем тестовое письмо:

echo "Hello world" | mail -s "Test message from Yandex Relay" private_user@gmail.com

Открываем лог и ждем строку:

tail -f /var/log/maillog | grep "status=sent"

Feb 21 21:46:58 example postfix/smtp[12505]: 98E6A412B0: to=, relay=smtp.yandex.ru[93.158.134.38]:25, delay=558, delays=557/0.03/0.49/0.62, dsn=2.0.0,

status=sent (250 2.0.0 Ok: queued on smtp3m.mail.yandex.net as 1424573218-tNOrxpBlCe-kvfWmMS7)

Если видим — значит все работает. Ура!

Если что-то пошло не так

Feb 21 21:34:04 example postfix/smtp[12070]: warning: SASL authentication failure: No worthy mechs found

Feb 21 21:34:04 example postfix/smtp[12070]: 914EF41295: SASL authentication failed; cannot authenticate to server smtp.yandex.ru[213.180.204.38]: no mechanism available

Необходимо доустановить в систему недостающие SASL-библиотеки:

yum install cyrus-sasl{,-plain}

Feb 21 21:37:40 example postfix/smtp[12233]: 98E6A412B0: SASL authentication failed; server smtp.yandex.ru[213.180.204.38] said: 530 5.7.7 Email sending without SSL/TLS encryption is not allowed. Please see: http://help.yandex.ru/mail/mail-clients/ssl.xml

В конф. файле забыт параметр:

/etc/postfix/main.cf

smtp_use_tls = yes

Feb 21 21:42:13 example postfix/smtp[12394]: 914EF41295: to=, relay=smtp.yandex.ru[87.250.250.38]:25, delay=564, delays=532/0.07/33/0, dsn=4.7.8, status=deferred (SASL authentication failed; server smtp.yandex.ru[87.250.250.38] said: 535 5.7.8 Error: authentication failed: Please accept EULA first. https://mail.yandex.ru/for/example.com)

Надо этим пользователем зайти «руками» через браузер и прямо на первом экране поставить галочку напротив «EULA».

Литература

- codeable.io/community/how-to-set-up-wordpress-vps/

- admway.bystrov.net/2014/07/postfix-pddyandex-relay.html

- dev.1c-bitrix.ru/community/forums/forum32/topic66827/

- www.stankowic-development.net/?p=5317&lang=en

- ipbskins.ru/forum/topic3352.html

- support.cloudflare.com/hc/en-us/articles/200168726-How-do-I-add-SRV-records-

- help.yandex.ru/pdd/chat.xml

- stackoverflow.com/questions/18377813/postfix-status-bounced-unknown-user-myuser

- Статус

- В этой теме нельзя размещать новые ответы.

-

#1

Собственно вот какая ошибка появляется на сервере после регистрации нового пользователя, письма не доходят:

Информация об ошибке

Zend_Mail_Protocol_Exception: Email to adukhovnyy@list.ru failed: 5.7.8 Error: authentication failed: Please accept EULA first.У Вас недостаточно прав для просмотра ссылок.

Вход или Регистрация— library/Zend/Mail/Protocol/Abstract.php:431

Сгенерирована пользователем: Неизвестная учётная запись, 22 мин. назад

Трассировка стэка

#0 /home/a/anohin86/(сайт)/public_html/library/Zend/Mail/Protocol/Smtp/Auth/Login.php(95): Zend_Mail_Protocol_Abstract->_expect(235)

#1 /home/a/anohin86/(сайт)/public_html/library/Zend/Mail/Protocol/Smtp.php(217): Zend_Mail_Protocol_Smtp_Auth_Login->auth()

#2 /home/a/anohin86/(сайт)/public_html/library/Zend/Mail/Transport/Smtp.php(200): Zend_Mail_Protocol_Smtp->helo(‘localhost’)

#3 /home/a/anohin86/(сайт)/public_html/library/Zend/Mail/Transport/Abstract.php(348): Zend_Mail_Transport_Smtp->_sendMail()

#4 /home/a/anohin86/(сайт)/public_html/library/Zend/Mail.php(1194): Zend_Mail_Transport_Abstract->send(Object(Zend_Mail))

#5 /home/a/anohin86/(сайт)/public_html/library/XenForo/Mail.php(175): Zend_Mail->send(Object(Zend_Mail_Transport_Smtp))

#6 /home/a/anohin86/(сайт)/public_html/library/XenForo/Mail.php(152): XenForo_Mail->sendMail(Object(Zend_Mail))

#7 /home/a/anohin86/(сайт)/public_html/library/XenForo/Model/UserConfirmation.php(153): XenForo_Mail->send(‘adukhovnyy@list…’, ‘AlexDuh’)

#8 /home/a/anohin86/(сайт)/public_html/library/XenForo/ControllerPublic/Register.php(424): XenForo_Model_UserConfirmation->sendEmailConfirmation(Array)

#9 /home/a/anohin86/(сайт)/public_html/library/XenForo/FrontController.php(351): XenForo_ControllerPublic_Register->actionRegister()

#10 /home/a/anohin86/(сайт)/public_html/library/XenForo/FrontController.php(134): XenForo_FrontController->dispatch(Object(XenForo_RouteMatch))

#11 /home/a/anohin86/(сайт)/public_html/index.php(13): XenForo_FrontController->run()

#12 {main}

Содержимое запроса

array(3) {

[«url»] => string(36) »У Вас недостаточно прав для просмотра ссылок.

Вход или Регистрация«

[«_GET»] => array(0) {

}

[«_POST»] => array(14) {

[«username»] => string(0) «»

[«e9e73143c028e7179c64d13b99fd2afb»] => string(7) «AlexDuh»

[«f2e861f5c6fa0a47395a6bc8676bb6ce»] => string(18) «adukhovnyy@list.ru»

[«1aa64c0fc09dc49a938a14958d442248»] => string(4) «male»

[«dob_month»] => string(1) «3»

[«dob_day»] => string(2) «13»

[«dob_year»] => string(4) «1988»

[«7a45b618decf2ee0d575189d81da319d»] => array(1) {

[«ngvknwq»] => string(0) «»

}

[«custom_fields_shown»] => array(1) {

[0] => string(7) «ngvknwq»

}

[«5448c6b2c8251dbc13ef2f391de2b9bb»] => string(13) «Asia/Tashkent»

[«g-recaptcha-response»] => string(910) «03AHJ_Vuso3IbaPCYMEZ7fckuqlmypHqSS8ix2wMEA3vc8mSCvt0XweVoP7kFMcuymrYhGtecQW8F96ynBXlhb_45pmSBh0iJipA637OmUYwHnCPam-6LYjla1bI1WMvqrSkpEQnLEYEauAzLaPdP6hZeVYhpZUkpDexIyksdxp1AjHBdlYJexw-AiOTBl8hHc_9bwWQJqQJ6jlCytOH-6RrESyBmcLgxMNenOAhTb4zopk0u4DFj24Wm3Gzf3c8fPDxMbL9FVsQUVdlqRiVsl28AH6AHv4P8DkIKuKv6_Q0mEF1V3Je9NvE-OFtAGGwgWSzWbMVEzylfxdRxYPWN23yDC4MSbqy158qCXCTk7iX4tapUmyCPIYXYSl8Nk9U4-yoDz8vIOP8DrWjoglTmwLRpIv7oa98bfRU56WgHeImK0VLmC9tyeBobClloDQEo62Xi_BvbCp1y-BZg5O3SeFFWKvBKKLF5-TX3trZBa6wsMjEqKPoMda4ZKqGePZ4mru7P-K2IFAa61tUzG_MPCUl72MCpPkcubTX0PGSCwZkP7SfK7lR75aipZA1jN7Vwz2daLLSKsu4CMqU7GeNAyQoE2MIRPUrvqJbjM41PjkIcfc8uIU0-hwwjXoexggoccEA5AjzY0dnPBKe67eBqHWsmZt4rT0_SpiX9cqKB-oMqEIGIgH943Bmt0iUeoM1Lzxh8vvhfU6n1-rhJhKAhK7EhBKtQK7SYokbxvWjBMkCjYlums5AaXwdUlWY2YWyDb6RA79q_GvIPnvhvRF45s8sDw6dxoASwviSpboLjjvnWemC2nfwFkePiT7wphxngPkJHF2DC5GR4SsZacznl5ukiWQBlOKS-Y1S-taqbf35v-BIxvHO6PqiZRBkObtvuiDktTQDHXhz0J»

[«agree»] => string(1) «1»

[«_xfToken»] => string(8) «********»

[«reg_key»] => string(32) «4ed5d39b204dce7162b22b031822287a»

}

}

Просьба помочь, кто знает в чем причина?

- Меценат

-

#3

Код:

Error: authentication failed: Please accept EULA first. https://mail.yandex.ru/for/(сайт) -Яндекс заблокировал или сам аккаунт или исчерпан суточный лимит отправки.

У Вас недостаточно прав для просмотра ссылок.

Вход или Регистрация

-

#4

Похоже вы правы, так как зашел на сам почтовый ящик и увидел что он висите в статусе подтверждения, заполнил необходимые поля и все заработало!)

Спасибо за помощь. Это лучше, чем просто ТУПО отписаться «мол, гугл в помощь», никого не упрекаю, но если бы нашел решение проблемы в поиске, то не стал бы создавать этот топик!

- Меценат

-

#5

но если бы нашел решение проблемы в поиске, то не стал бы создавать этот топик!

Так само решение написано в ошибке. Если внимательно читать ошибки, можно получить немало полезных советов.

- Статус

- В этой теме нельзя размещать новые ответы.

Контакты

ООО «АЕЗА ГРУПП»

ИНН 2312304914

ОГРН 1212300056430

г. Краснодар, ул. Маяковского 160, офис 2.4

Всегда после установки виртуальной машины Битрикс, настраиваю отправку почты через Яндекс. Это один из самых удобных и бесплатных вариантов настройки отправки писем с сайта + без попадания в спам и тд.

И вот недавно у клиента возникла проблема с отправкой писем. Все работало и внезапно перестали отправляться письма. Занялся поиском решения.

Смотрим логи отправки почты и там видим:

Nov 30 20:54:24 host=smtp.yandex.ru tls=on auth=on user=noreply@***.by from=noreply@***.by recipients=***@gmail.com smtpstatus=535 smtpmsg='535 5.7.8 Error: authentication failed: This user does not have access rights to this service' errormsg='authentication failed (method PLAIN)' exitcode=EX_NOPERM

С виду ясно что нам не дают авторизоваться пользователю. Вопрос: почему?

Заходим на эту почту с указанным паролем в настройках сервера, все ок. Авторизоваться удалось. Значит проблема не с паролем, хотя если была бы проблема с паролем, именно такое сообщение в логах бы и было.

Но спустя недолгое время разбирательств, выяснилось что нужно установить вот эти параметры в почте пользователя (а конкретно, портальный пароль для IMAP):

-

Главная

-

Инструкции

-

Linux

-

Как исправить ошибку аутентификации SSH

Основные механизмы аутентификации пользователей при подключении через SSH — проверка пароля и сверка ключей. Их можно применять вместе или по отдельности, это настраивается в файле конфигурации SSH. Оба способа надежные, но иногда при их использовании можно столкнуться с ошибкой authentication failed. В этой статье разберемся, какие у этого сбоя могут быть причины и как их устранить.

В чем суть ошибки

У сообщения «authentication failed» перевод на русский предельно простой. Этот вывод в терминале говорит о том, что аутентификация пользователя не удалась.

Аутентификация — это проверка подлинности. Например, у вас есть сервер на cloud.timeweb.com. Вы настроили SSH для удаленного подключения. Чтобы система защиты вас пропустила, нужно пройти процедуру аутентификации – подтвердить, что это действительно вы.

Метод проверки подлинности закреплен в конфигурационном файле SSH. По умолчанию это аутентификация по паролю.

Другой вариант — использование пары SSH-ключей для проверки подлинности. В таком случае у пользователя на компьютере хранится закрытая часть ключа. На сервере располагается открытая часть. При попытке установить соединение эти части сравниваются. При совпадении доступ открывается. Если совпадения нет, появляется сообщение об ошибке — например, следующая ошибка SSH:

Permission denied (publickey)Но причины появления ошибки не ограничиваются только неправильным паролем или не теми ключами. Сбой может возникать также из-за повреждения системных файлов или неверно выставленных прав доступа.

Ниже разберемся с наиболее частыми ситуациями.

Ошибка при использовании пароля

Обычно проблемы возникают из-за неверного имени пользователя или пароля. Также стоит обратить внимание на конфигурацию сервера — может стоять запрет на аутентификацию через пароль. Как это проверить:

- Откройте файл конфигурации на сервере. Он находится по пути /etc/ssh/sshd_config.

- Найдите строку PasswordAuthentication. По умолчанию у неё значение `yes`. Это значит, что проверка по паролю разрешена.

- Если в вашем файле конфигурации параметр PasswordAuthentication имеет значение `no`, то подключиться по паролю не получится. Чтобы исправить ситуацию, измените значение на `yes`.

С паролем связано и появление ошибки su authentication failure. Вернее, с отсутствием парольной проверки у пользователя root. Если при такой конфигурации выполнить команду `su` без параметров, то вернется ошибка. Чтобы ее устранить, достаточно назначить пользователю root парольную защиту.

Ошибка при использовании ключей

Одна из самых распространенных проблем — использование не тех ключей при установке соединения. Часто это происходит, если с одного компьютера приходится подключаться к разным хостам. Самый простой способ не запутаться — давать понятные названия с указанием на то, для каких целей вы используете файлы аутентификации.

Использование большого количества ключей без явного указания нужного приводит еще к одной ошибке:

Too many authentication failures for userПричина сбоя — превышение числа попыток. Это случается из-за того, что SSH-клиент пытается подключиться к хосту, используя все доступные ключи. Исправить ситуацию можно с помощью опций IdentitiesOnly и IdentityFile. Пример запроса на подключение:

ssh -o IdentitiesOnly=yes

-o IdentityFile=id1.key

user@example.comЧтобы каждый раз не прописывать это в командной строке при подключении, можно указать необходимую настройку в конфигурационном файле SSH ~/.ssh/config. Пример такой настройки:

Host 192.168.3.44

IdentityFile ~/.ssh/id_rsa

Host *

IdentitiesOnly=yesВ этом случае SSH будет использовать только идентификаторы, указанные в файлах ssh_config, плюс идентификатор, указанный в командной строке. Идентификаторы, предоставленные агентом, будут игнорироваться.

При использовании ssh-ключей может возникнуть еще одна ошибка:

Permission denied (publickey, password)Ее причиной может быть ввод неверной ключевой фразы.

Если вы потеряете ключевую фразу, восстановить ее будет невозможно. Вам нужно будет сгенерировать новую пару значений для Secure Shell.

Восстановление открытого ключа

Если у вас есть закрытый ключ, но вы потеряли открытую часть, то эту проблему можно решить стандартными средствами OpenSSH.

Самый просто способ — использовать утилиту ssh-keygen.

Запустите терминал и выполните команду:

ssh-keygen -y -f ~/.ssh/id_rsaЗдесь ~/.ssh/id_rsa — это путь к закрытому части, которая хранится на компьютере. В ответ вы получите последовательность символов. Это и есть открытая часть, которую необходимо добавить на сервер.

В среде Windows решить ту же задачу можно с помощью утилиты PuTTYgen, которая входит в набор PuTTY. В ней есть кнопка Load, через которую вы можете загрузить закрытый ключ. Для этого нужно лишь знать директорию, в которой он хранится на компьютере.

После импорта вы увидите окно с полем `Public key for…`. В нём отобразится открытая часть, которую можно скопировать и отправить на сервер.

Восстановить закрытую часть по открытой нельзя — это противоречит основам безопасности.

На что еще обратить внимание

У понятия «authentication failed» перевод дает весьма общее представление о причине сбоя. Проблема может крыться не только в пароле или ключах. Значение имеют также выставленные права доступа и алгоритмы шифрования.

Неправильная конфигурация клиента

Распространенная ошибка — использование клиента SSH/SFTP (SSH, PuTTY, Filezilla) без правильной настройки всех необходимых параметров, таких как хост, порт, имя пользователя или закрытый ключ.

Другая частая проблема возникает, когда вы используете неподдерживаемый сертификат. Например, пытаетесь добавить в PuTTY файл ключа *.pem вместо файла ключа *.ppk.

Противоречия в файле конфигурации

Убедитесь, что в файле /etc/ssh/sshd_config установлены параметры, которые не противоречат друг другу. Такое может быть, например, при отключении парольной проверки или запрете на подключение для пользователя root.

Распространенный пример конфликта: у параметра PasswordAuthentication установлено значение `yes`, а у параметра PermitRootLogin — значение `no` или `without-password`. Из-за этого сервер не понимает, как проверять пользователей, и не пускает никого.

Настройка прав доступа

У OpenSSH строгие правила к тому, кто должен быть владельцем файлов и какие на них должны быть выставлены права доступа.

Убедитесь, что на сервере выставлены следующие доступы:

- ~./ssh – 700.

- ~./ssh принадлежит текущему аккаунту.

- ~/.ssh/authorized_keys – 600.

- ~/.ssh/authorized_keys принадлежит текущему аккаунту.

На клиенте также проверьте разрешения следующих файлов:

- ~ / .ssh / config – 600.

- ~ / .ssh / id_ * – 600.

Почему важен владелец? Например, вы настраивали доступ через Secure Shell от имени одного пользователя, а затем пытаетесь подключиться под другим аккаунтом, у которого нет прав даже на чтение содержимого защищенных директорий с аутентификационными данными.

Использование устаревших алгоритмов

В OpenSSH начиная с седьмой версии не поддерживаются старые ключи, которые используют алгоритм цифровой подписи — DSA. Ключи ssh-dss считаются слишком слабыми для того, чтобы можно было доверять им защиту подключения к серверу.

Если у вас старые ключи, оптимальное решение — сгенерировать и добавить на хосты новые, которые основаны на более стойких алгоритмах.

Есть и альтернатива, но пользоваться ей придется на свой страх и риск. Речь идет об изменении файла конфигурации /etc/ssh/sshd_config. Если установить параметру PubkeyAcceptedKeyTypes значение `+ssh-dss`, то можно будет использовать ключи, сгенерированные с помощью устаревшего алгоритма цифровой подписи.

Дополнительные опции могут понадобиться и на SSH-клиенте. Например, при подключении к серверу с ПО, которое давно не обновлялось. В частности, такие проблемы возникают при подключении к хостам на CentOS 6, поддержка которой прекращена в конце 2020 года. Чтобы исправить эту ошибку, необходимо добавить опцию `-oHostKeyAlgorithms=+ssh-dss`:

ssh -oHostKeyAlgorithms=+ssh-dss user@legacyhost

Ошибки на сторонних сервисах

Проблемы аутентификации могут возникать и при использовании сторонних сервисов. Например, при подключении к VK API пользователи сталкиваются с сообщением user authorization failed invalid session. Устранить такой сбой самостоятельно не получится — нужно обращаться в поддержку.

Заключение

Причина ошибки аутентификации может быть как на стороне клиента, так и на стороне сервера. Начинайте диагностику с самого простого: проверьте правильность имени пользователя и пароля, если он используется, выбор SSH-ключа в агенте. Если это не помогает устранить сбой, проверьте конфигурацию подключения и права доступа к файлам, которые OpenSSH использует для проверки подлинности пользователей.

Содержание

- 1 Яндекс.Коннект

- 2 Как создать доменную почту Яндекс

- 3 Настройка доменной почты Яндекс

- 4 Управление доменной почтой Яндекс

- 5 Войти в доменную почту Яндекс

- 5.1 Заключение

- 6 Введение

- 7 Решение

- 8 DKIM & SPF

- 9 Нюансы

- 10 Резюме

Доменная почта от Яндекса — это быстрый и бесплатный способ получить корпоративную почту. Благодаря сервису Яндекс.Коннект любой владелец или администратор домена сможет не только получить почту вида @site.ru, но и дополнительную CRM-систему, а также вики-словарь для своей команды.

Наличие корпоративной почты «Яши» можно не только не беспокоиться о том, что e-mail рассылка пройдет модерацию и не будет вызывать подозрение, но и позволит сэкономить память на сервере, так как письма и вложения будут храниться на серверах.

Управление всей почтой можно осуществлять с одного аккаунта, а добавляя новых пользователей можно сразу же передавать все возможности сервисов отечественного поисковика.

Яндекс.Коннект

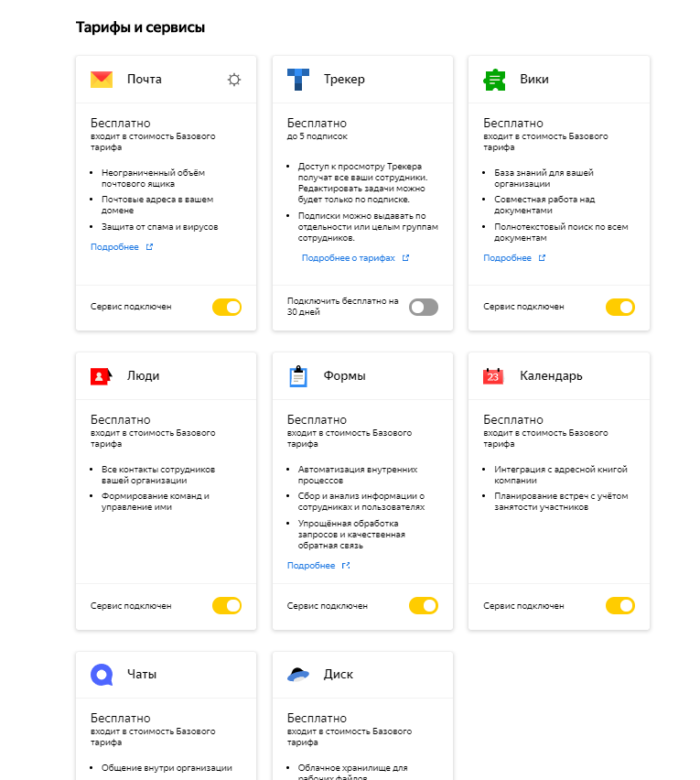

Яндекс.Коннект представляет собой универсальный инструмент для управления корпоративной почтой и CRM, а также дает ряд преимуществ пользователям, например:

- Подключение доменной почты;

- Дополнительное место на Яндекс.Диске. Всем сотрудникам компании будет выдано 30 бесплатный гигабайт для работы;

- Вики. Позволяет хранить информацию и создавать документацию для обучения новых сотрудников;

- Администрирование. Это новая система Яндекса, позволяющая общаться с командой, а также управлять своим доменом, в частности DNS, таким образом можно будет легко добавлять новые записи и создавать поддомены;

- Трекер. CRM-система, дающая возможность следить за результативностью сотрудников, а также ставить задачи и не забывать о них;

- Формы. Новый инструмент, аналог Google Forms, созданный для проведения опросов и понимания желаний своих клиентов;

- Чаты. Позволяет использовать инструменты для привлечения клиентов в качестве способа общения с пользователями.

Сервис полностью бесплатный, однако, при желании можно оформить платную подписку, позволяющую расширить его возможности.

Как создать доменную почту Яндекс

Для того, чтобы создать доменную почту Яндекс потребуется посетить сайт https://connect.yandex.ru и войти в свою учетную запись.

После этого нажимаем на кнопку «Попробовать» и вводим адрес домена, который необходимо подключить.

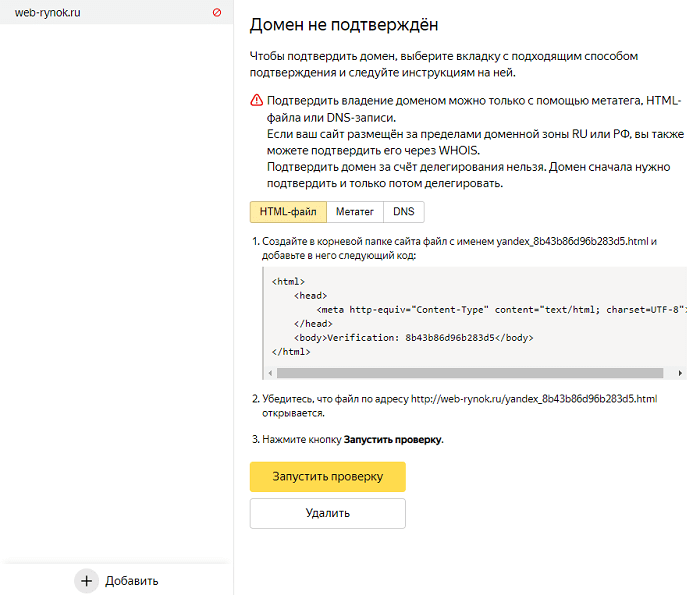

Как только домен будет подключен понадобиться, подтвердить права на него, что можно сделать аналогично, как и в случае с Вебмастером, через:

- HTML-файл. Что очень удобно, если есть доступ к хостингу. Для подтверждения достаточно добавить файл в корневую папку сайта и нажать на Запустить проверку;

- Метатег. В этом случае достаточно добавить небольшой элемент HTML в шапку сайта;

- DNS. Наиболее надежный способ, подразумевающий под собой создание TXT записи в домене, что сможет подтверждать проверку в будущем, даже если полностью сменить файлы сайта.

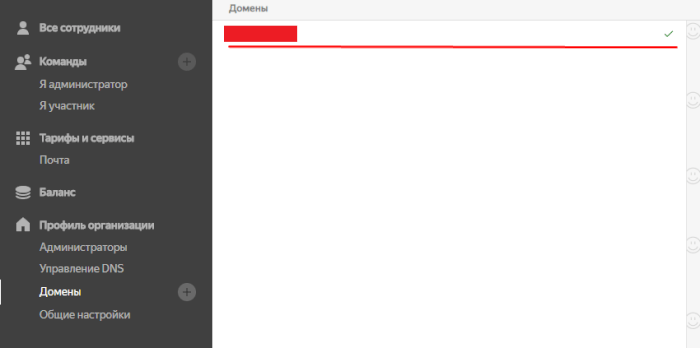

После прохождения проверки потребуется подтвердить отправку писем с серверов Яндекса, что можно сделать лишь через добавление MX-записи. Запись должна содержать следующие данные:

- Значение: mx.yandex.net;

- Приоритет: 10;

- Имя домена: @. В некоторых случаях понадобиться указать полное название домена или же оставить поле пустым.

Как только условие будет выполнено в течение нескольких минут можно будет увидеть соответствующий знак, подтверждающий возможность использования корпоративной почты.

Настройка доменной почты Яндекс

Для настройки данного сервиса потребуется для начала подключить один из сервисов: Почта. Предоставляется в базовом пакете бесплатно;

- Трекер. Платный инструмент, но 30 дней бесплатного использования возможен для всех доменов;

- Вики. Бесплатно можно создать до нескольких десятков страниц, когда безграничное количество страниц возможно только в платном тарифе;

- Люди. Также предоставляется бесплатно;

- Формы. Бесплатный инструмент для автоматизации расчетов, для использования которых не понадобиться доплачивать;

- Календарь. Еще один стандартный инструмент Яндекса;

- Диск. Бесплатное место на диске в размере 30 Гб для предприятия предоставляется безвозмездно;

- Чаты. Для того, чтобы воспользоваться данной функцией потребуется подключить чат для бизнеса.

Управление доменной почтой Яндекс

Сама по себе настройка осуществляется при помощи создания новых сотрудников и почтовых ящиков, которые можно выдавать сотрудникам компании.

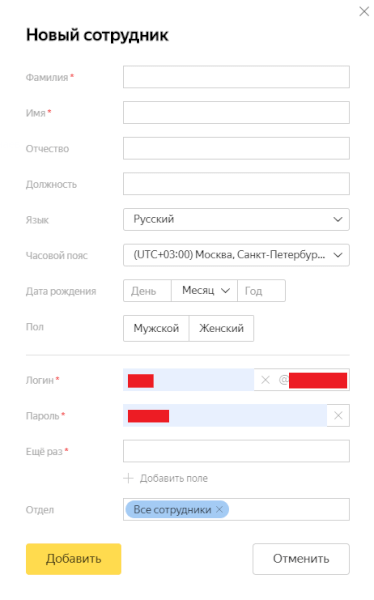

Для этого потребуется войти в раздел «Все сотрудники», где нужно нажать на «Добавить сотрудника».

Теперь заполняем данные:

- Фамилия;

- Имя;

- Отчество;

- Должность;

- Язык;

- Часовой пояс;

- Дата рождения;

- Пол;

- Логин. Нужно заполнить лишь первую часть, домен будет подставляться автоматически;

- Пароль и его подтверждение;

- Отдел. Если они созданы, то лучше всего добавить сотрудника в нужную часть организации.

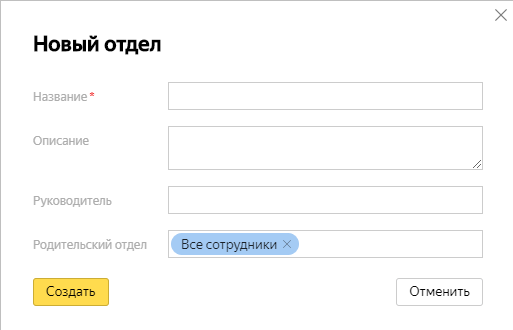

Если организация достаточно велика, то потребуется разделить команду на отделы, что можно сделать заполнив поля:

- Название;

- Описание;

- Руководитель. Нужно выбрать из уже созданных сотрудников;

- Родительский отдел. Поле заполняется лишь если у него уже есть управляющий отдел (стоящий выше).

Важно понимать, что администратор может менять пароли и данные о каждом сотруднике, когда у пользователя не будет доступа к этим данным.

Однако, в этом случае пользователь может быть добавлен в качестве администратора, что позволит ему также управлять данными сотрудников.

Также нужно знать, что всем пользователям, которым выдается корпоративная почта, одновременно создается Яндекс.Аккаунт, позволяющий использовать все те же сервисы, что и рядовым людям, имеющим почту в доменной зоне @yandex.ru.

Войти в доменную почту Яндекс

Для входа в почту созданную для корпоративного аккаунта можно использовать 3 основных способа:

- Сайт Яндекс.Почты. Для этого достаточно войти на сайт mail.yandex.ru после чего ввести логин и пароль. Однако, для того, чтобы использовать почту в полной мере понадобиться в Яндекс.Паспорте подтвердить учетную запись через мобильный телефон;

- Мобильное приложение Яндекс.Почты;

- Другие сервисы. Сюда включается Outlook или Bat, для подключения которых нужно будет ввести специальные данные.

Для сбора писем в Outlook понадобиться подключиться через:

- Способ связи: imap;

- Для получения почты: imap.yandex.ru;

- Соединение: SSL;

- Порт: 993;

- Для отправки почты: smtp.yandex.ru;

- Соединение: SSL;

- Порт: 465.

Благодаря данным настройкам можно легко и просто собирать данные у себя на сервере и управлять сразу несколькими аккаунтами.

Заключение

Яндекс.Коннект и его доменная почта позволяет организациям, имеющим свой сайт повысить доверие клиентов, так как все сотрудники будут использовать собственный аккаунт вида @site.ru. Также его использование дает следующие преимущества:

- Нет необходимости приобретать отдельные сервера для хранения почты в любых объемах;

- 30 Гб диска для команды и удаленной работы;

- Бесплатная CRM-система;

- Система управления доменом. Благодаря ему можно легко менять записи домена и подключать новые сервисы и все из одного аккаунта;

- Возможность создавать e-mail рассылку, которую не заблокируют сервисы отправки писем.

Особой популярностью сервис пользуется за счет отсутствия абонентской платы, так как, например, стоимость в Google для одного пользователя составит от 5 долларов США.

С уважением, Алексей Даренский.

- Tutorial

Введение

Несмотря на то, что серверы у меня могут быть как постоянные так и «на поиграться», почту на всех них я не обслуживаю, но очень хочу получать сервисные письма от своих скриптов и системных служб.

Очевидное решение — сделать свой «порядочный» почтовый шлюз и все остальные серверы настраивать на пересылку почты через этот шлюз. Минусы такого решения очевидны:

- Отдельный сервер стоит денег, даже если это дешевая VPSка

- IP-адрес надо постоянно отслеживать в черных списках

- Настройка почтового шлюза требует времени, которое зависит от ваших скиллов

Из-за вышеперечисленных причин я пошёл искать другое решение, и, что характерно, нашёл.

Решение

Я обнаружил возможность схалявить, воспользовавшись сервисом «Почта для Домена» от Yandex. На тот момент у меня было поднято 3 сервера и в DNS были следующие А-записи:

| Хост | Тип | Значение |

|---|---|---|

| example.com | A | 123.123.123.120 |

| server1.example.com | A | 123.123.123.121 |

| server2.example.com | A | 123.123.123.122 |

| server3.example.com | A | 123.123.123.123 |

Я зарегистрировал свой технический домен в «Почте для Домена» и создал аккаунт: root@example.com. Попробовал отправить письма с одного из своих серверов, используя этот SMTP-аккаунт и получил следующую ошибку: