Introduction

This document describes the example of intermittent connectivity failures troubleshoot approach on a router running Cisco IOS-XE SD-WAN using Embedded Packet Capture (EPC) and Packet Trace utilities.

Problem

Your users of a Branch site report that some Internet applications that use Direct Internet Access (DIA) like SAP®, SSH, some FTP clients and set of others applications are timing out if a user is idle longer than about 2-3 minutes. If they perform any active actions within the applications requiring network communication, applications work well and no problems are observed.

For instance, if you execute show version and leave the session for more than 2 minutes idle without any activity and after that press any key on the keyboard as in the output here:

router#Connection reset by 100.64.2.9 port 22

IDLE timeout on the terminal line of the router was checked and found that exec-timeout is set to 10 minutes and is not responsible for the described behavior (keep in mind that other applications are also affected):

router#show user

Line User Host(s) Idle Location

* 1 vty 0 ekhabaro idle 00:00:00 10.149.4.41

Interface User Mode Idle Peer Address

unknown (ONEP) csrmgmt_infr 00:00:14

router#show line vty 0 | s Timeout

Timeouts: Idle EXEC Idle Session Modem Answer Session Dispatch

00:10:00 never none not set

Idle Session Disconnect Warning

never

Login-sequence User Response

00:00:30

Autoselect Initial Wait

not set

Another way to experience the problem live is to connect to some public FTP. Then, If you try to refresh directory listing, change folder or download something after 2-3 minutes of inactivity, the message is seen (in red):

Solution

Such issues are complex to troubleshoot sometimes, but great help can provide IOS-XE Datapath Packet Trace feature and Embedded Packet Capture (EPC) IOS-XE utilities. Here an example of usage and approach to troubleshoot.

Troubleshoot with EPC

Configure and start Embedded Packet Capture (EPC) on the router. Since this site is using DIA, you need to capture traffic on external and internal interfaces separately. Here 198.51.100.7 is the IP-address of FTP server and 10.5.40.14 is the IP-address of the client:

Branch#config-transaction admin connected from 127.0.0.1 using console on Branch Branch(config)# ip access-list extended CAP_ACL Branch(config-ext-nacl)# 10 permit ip any host 10.5.40.14 Branch(config-ext-nacl)# 20 permit ip host 10.5.40.14 any Branch(config-ext-nacl)# 30 permit ip any host 198.51.100.7 Branch(config-ext-nacl)# 40 permit ip host 198.51.100.7 any Branch(config-ext-nacl)# commit Commit complete. Branch(config-ext-nacl)# end Branch# Branch#monitor capture CAP_EXT interface GigabitEthernet 2 both Branch#monitor capture CAP_EXT interface GigabitEthernet 3 both Branch#monitor capture CAP_INT interface GigabitEthernet 7 both Branch#monitor capture CAP_EXT access-list CAP_ACL Branch#monitor capture CAP_INT access-list CAP_ACL Branch#monitor capture CAP_EXT start Started capture point : CAP_EXT Branch#monitor capture CAP_INT start Started capture point : CAP_INT

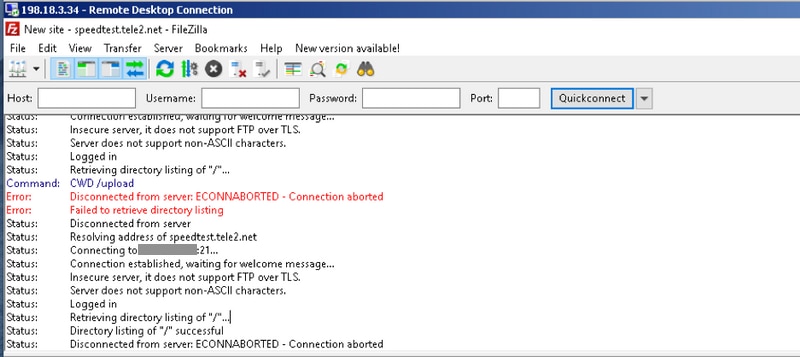

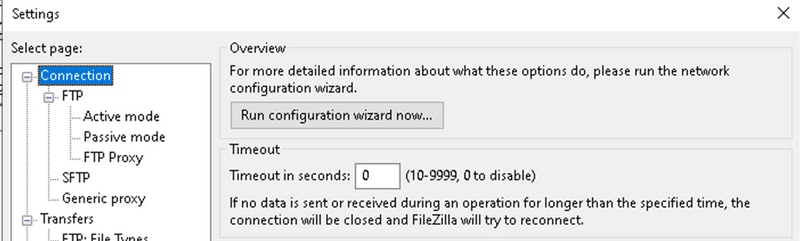

Next, from the user’s host with connect to the FTP server using FileZilla FTP client. Ensure to disable FTP client timeout for connection in the Edit > Settings of FTP client options:

By default, FileZilla FTP client closes the session itself after 20 seconds and you are not able to reproduce the problem seen by the user with other applications.

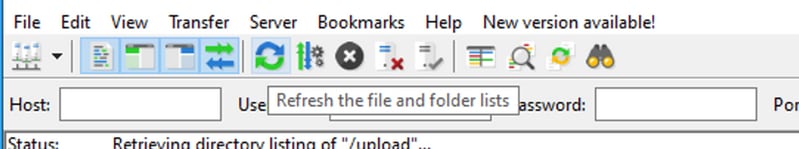

After about 2-3 minutes of inactivity, try refresh directory listing:

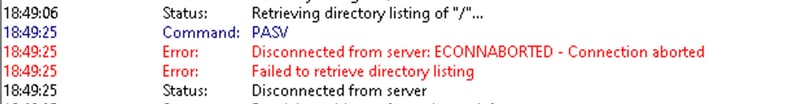

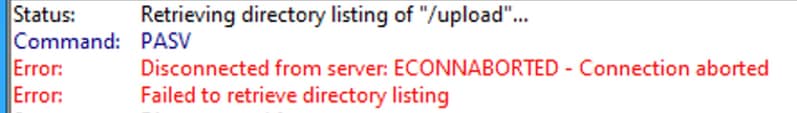

Then, in the FTP client you see the error message like on the screenshot:

Next, check that some packets were captured on both inside and outside interfaces, stop EPC and export buffers:

Branch#show monitor capture CAP_EXT buffer buffer size (KB) : 10240 buffer used (KB) : 128 packets in buf : 37 packets dropped : 0 packets per sec : 24 Branch#show monitor capture CAP_INT buffer buffer size (KB) : 10240 buffer used (KB) : 128 packets in buf : 39 packets dropped : 0 packets per sec : 1 Branch#monitor capture CAP_INT stop_export Exported Successfully Branch#monitor capture CAP_EXT stop_export Exported Successfully

And upload captures to your PC so you can analyze it with Wireshark:

Branch#copy flash:CAP_INT.pcap sftp://admin:admin@203.0.113.36: vrf Mgmt-intf Address or name of remote host [203.0.113.36]? Destination username [admin]? Destination filename [CAP_INT.pcap]? SFTP send: Writing to /CAP_INT.pcap size 4362 ! 4362 bytes copied in 0.296 secs (14736 bytes/sec) Branch#copy flash:CAP_EXT.pcap sftp://admin:admin@203.0.113.36: vrf Mgmt-intf Address or name of remote host [203.0.113.36]? Destination username [admin]? Destination filename [CAP_EXT.pcap]? SFTP send: Writing to /CAP_EXT.pcap size 3839 ! 3839 bytes copied in 0.299 secs (12839 bytes/sec)

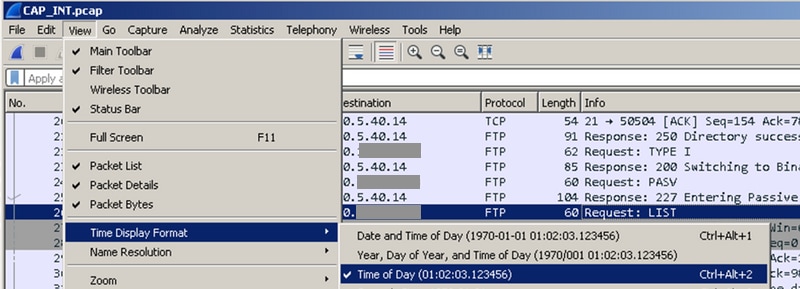

Open both files in the separate Wireshark windows and set Time Display Format to make it easier to correlate packets on the outside interface with packets on the inside interface by timestamps:

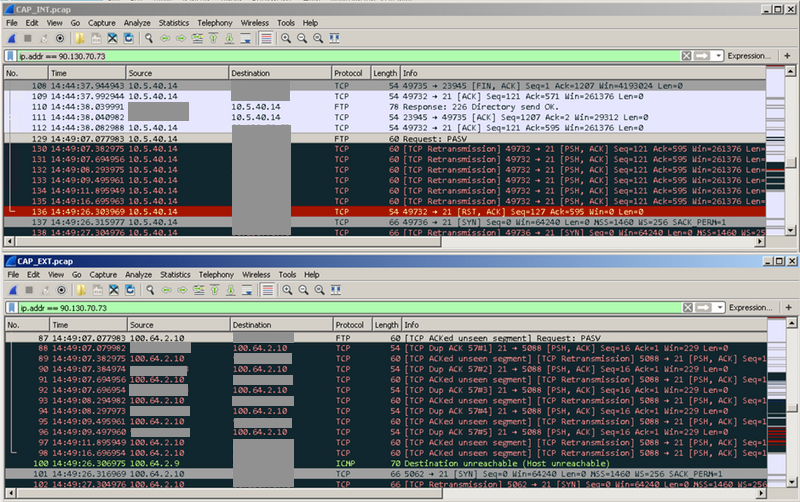

Then align windows and notice the difference between packet captures made on the external and on the internal interfaces (look for FTP PASV request in your captures):

You can see that request is sent to the outside and a bunch of retransmissions happened. At this point, it’s not clear why packets from the external hosts (e.g. packets number 88,90,92 and so on) are not reaching to the internal host, but EPC gave us valuable information and confirmed that some packets are being dropped by cEdge router.

Troubleshoot with Help of Cisco IOS-XE Packet Tracer Utility

To investigate further, you must use packet-capture and filter data based on FTP server public address:

debug platform condition ipv4 198.51.100.7/32 both debug platform packet-trace packet 1024 fia-trace data-size 4096 debug platform condition start !if you want to capture HEX data of the packet, use as well: debug platform packet-trace copy packet both size 2048 L2

Then, connect to the FTP in a second time and wait for longer than 2-3 minutes before you click the refresh button or downloading something again. In the log, you can notice the same error message, as shown in the image:

Now, from packet-trace you can see one of the packets was dropped:

134 Gi3 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 135 Tu6000001 Gi7 FWD 136 Gi7 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 137 Tu6000001 Gi3 FWD 138 Gi3 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 139 Tu6000001 Gi7 FWD 140 Gi7 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 141 Tu6000001 Gi3 FWD 142 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 143 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 144 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 145 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 146 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 147 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 148 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 149 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 150 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop) 151 Gi3 Gi3 DROP 479 (SdwanImplicitAclDrop)

You can also check details of particular packet:

Branch#show platform packet-trace packet 151

Packet: 151 CBUG ID: 151

Summary

Input : GigabitEthernet3

Output : GigabitEthernet3

State : DROP 479 (SdwanImplicitAclDrop) <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Timestamp

Start : 179731083510 ns (11/07/2019 13:08:27.567722 UTC)

Stop : 179731145820 ns (11/07/2019 13:08:27.567785 UTC)

Path Trace

Feature: IPV4(Input)

Input : GigabitEthernet3

Output : <unknown>

Source : 198.51.100.7

Destination : 100.64.2.10

Protocol : 6 (TCP)

SrcPort : 21

DstPort : 5801

Feature: DEBUG_COND_INPUT_PKT

Entry : Input - 0x817e8838

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 8280 ns

Feature: IPV4_INPUT_DST_LOOKUP_CONSUME

Entry : Input - 0x817e885c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 4160 ns

Feature: SDWAN Implicit ACL <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Action : DISALLOW

Reason : SDWAN_SERV_TCP

Defer Action to Ingress ACL : No

Feature: STILE_LEGACY_DROP_EXT

Entry : Input - 0x81835c68

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 12900 ns

Feature: INGRESS_MMA_LOOKUP_DROP_EXT

Entry : Input - 0x8182be6c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 14940 ns

Feature: INPUT_DROP_FNF_AOR_EXT

Entry : Input - 0x81819480

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 22040 ns

Feature: INPUT_FNF_DROP_EXT

Entry : Input - 0x818185bc

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 17580 ns

Feature: INPUT_DROP_FNF_AOR_RELEASE_EXT

Entry : Input - 0x81818e08

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 4680 ns

Feature: INPUT_DROP_EXT

Entry : Input - 0x817ed780

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 5540 ns

Feature: IPV4_SDWAN_IMPLICIT_ACL <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Entry : Input - 0x8183c774

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 449760 ns

Packet Copy In

00505608 6e500050 56add375 08004500 00363481 40002d06 122c5a82 46496440

020a0015 16a9f873 89d3efaa e3785019 00e523cb 00003432 31205469 6d656f75

Packet Copy Out

00505608 6e500050 56add375 08004500 00363481 40002c06 132c5a82 46496440

020a0015 16a9f873 89d3efaa e3785019 00e523cb 00003432 31205469 6d656f75

Those packets are retransmitted from the targeted FTP server. You have seen a similar set of retransmits in the packet capture already.

Based on the packet-trace output, it seems that for some reason SD-WAN implicit ACL (that is actually a list of services allowed under tunnel-interface configuration) is dropping packets. You can conclude this from the lines highlighted with <<<<< marks. In order to test, exclude SD-WAN implicit ACL and allow all services in the configuration of the corresponding outside interface:

Branch#config-transaction admin connected from 127.0.0.1 using console on Branch Branch(config)# sdwan Branch(config-sdwan)# interface GigabitEthernet3 Branch(config-interface-GigabitEthernet3)# tunnel-interface Branch(config-tunnel-interface)# allow-service all Branch(config-tunnel-interface)# commit Commit complete.

Tip: Another option would be to configure explicit IPv4 access-list and allow packets from remote hosts on the GigabitEthernet3 interface with access-group command, it overrides SDWAN implicit ACL.

Once configuration committed, let’s repeat the test, but ensure to stop packet-trace and start over before:

debug platform condition stop debug platform packet-trace packet 1024 fia-trace data-size 4096 debug platform condition start

When the problem is reproduced one more time (e.g. when you try to change directory) and the connection is lost as per logs of FTP client (FTP client attempted to reconnect), let’s see packet-trace statistics once again:

Branch# show platform packet-trace statistics

Packets Summary

Matched 292

Traced 292

Packets Received

Ingress 282

Inject 10

Count Code Cause

10 6 QFP Fwall generated packet

Packets Processed

Forward 134

Punt 134

Count Code Cause

5 22 QFP Fwall generated packet

129 64 Service Engine packet

Drop 24

Count Code Cause

21 55 ForUs

Consume 0

Now you can notice another drop code, “DROP 55 (ForUs)”, despite that you disabled implicit ACL with allow-service all configuration, packets are still being dropped. Take a closer look and try to understand the difference between dropped packets and forwarded packets:

Branch#show platform packet-trace summary <skipped> 269 Gi3 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 270 Gi3 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 271 Tu6000001 Gi7 FWD 272 Tu6000001 Gi7 FWD 273 Gi7 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 274 Gi7 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 275 Tu6000001 Gi3 FWD 276 Tu6000001 Gi3 FWD 277 Gi7 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 278 Tu6000001 Gi3 FWD 279 Gi3 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 280 Tu6000001 Gi7 FWD 281 Gi7 internal0/0/svc_eng:0 PUNT 64 (Service Engine packet) 282 Tu6000001 Gi3 FWD 283 Gi3 Gi3 DROP 55 (ForUs) 284 Gi3 Gi3 DROP 55 (ForUs) 285 Gi3 Gi3 DROP 55 (ForUs) 286 Gi3 Gi3 DROP 55 (ForUs) 287 Gi3 Gi3 DROP 55 (ForUs) 288 Gi3 Gi3 DROP 55 (ForUs) 289 Gi3 Gi3 DROP 55 (ForUs) 290 Gi3 Gi3 DROP 55 (ForUs) 291 Gi3 Gi3 DROP 55 (ForUs) 292 Gi3 Gi3 DROP 55 (ForUs) 293 Gi3 Gi3 DROP 55 (ForUs)

In the previous output, Gi7 is a service-side interface, Gi3 is a transport side interface. For example, compare the difference between packet 279 and packet 283 (important differences are marked with <<<<<):

Branch#show platform packet-trace packet 279

Packet: 279 CBUG ID: 794

Summary

Input : GigabitEthernet3

Output : internal0/0/svc_eng:0

State : PUNT 64 (Service Engine packet)

Timestamp

Start : 142279273535701 ns (11/07/2019 12:46:47.57026 UTC)

Stop : 142279273732912 ns (11/07/2019 12:46:47.57223 UTC)

Path Trace

Feature: IPV4(Input)

Input : GigabitEthernet3

Output : <unknown>

Source : 198.51.100.7

Destination : 100.64.2.10

Protocol : 6 (TCP)

SrcPort : 28143

DstPort : 5668

Feature: DEBUG_COND_INPUT_PKT

Entry : Input - 0x817e8838

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 5880 ns

Feature: IPV4_INPUT_DST_LOOKUP_CONSUME

Entry : Input - 0x817e885c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 7320 ns

Feature: SDWAN Implicit ACL <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Action : ALLOW

Reason : SDWAN_NAT_DIA <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Defer Action to Ingress ACL : No

Feature: IPV4_SDWAN_IMPLICIT_ACL

Entry : Input - 0x8183c774

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 112800 ns

Feature: IPV4_INPUT_FOR_US_MARTIAN

Entry : Input - 0x817e8860

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 78480 ns

Feature: DEBUG_COND_APPLICATION_IN

Entry : Input - 0x817e8848

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 1460 ns

Feature: DEBUG_COND_APPLICATION_IN_CLR_TXT

Entry : Input - 0x817e884c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 120 ns

Feature: IPV4_INPUT_VFR <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Entry : Input - 0x817e89b0

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 3880 ns

Feature: NAT <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Direction : OUT to IN

Action : Translate Destination

Steps :

Match id : 1

Old Address : 100.64.2.10 05668

New Address : 10.5.40.14 49588

Feature: IPV4_NAT_INPUT_FIA <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Entry : Input - 0x8182c8a8

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 117600 ns

Feature: IPV4_INPUT_DST_LOOKUP_ISSUE_EXT

Entry : Input - 0x817e8858

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 19620 ns

Feature: RELOOKUP_NOTIFY_EXT

Entry : Input - 0x817eed90

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 14040 ns

Feature: IPV4_INTERNAL_DST_LOOKUP_CONSUME_EXT

Entry : Input - 0x817e8870

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 4620 ns

Feature: IPV4_INPUT_FOR_US_EXT

Entry : Input - 0x817e89a4

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 280 ns

Feature: IPV4_VFR_REFRAG_EXT

Entry : Input - 0x817e89c0

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 2720 ns

Feature: CFT

API : cft_handle_pkt

packet capabilities : 0x0000018c

input vrf_idx : 0

calling feature : STILE

direction : Input

triplet.vrf_idx : 3

triplet.network_start : 0x01003f8e

triplet.triplet_flags : 0x00000000

triplet.counter : 32

cft_bucket_number : 942419

cft_l3_payload_size : 20

cft_pkt_ind_flags : 0x00000100

cft_pkt_ind_valid : 0x00009bff

tuple.src_ip : 198.51.100.7

tuple.dst_ip : 10.5.40.14

tuple.src_port : 28143

tuple.dst_port : 49588

tuple.vrfid : 3

tuple.l4_protocol : TCP

tuple.l3_protocol : IPV4

pkt_sb_state : 0

pkt_sb.num_flows : 1

pkt_sb.tuple_epoch : 32

returned cft_error : 0

returned fid : 0xec4eeb70

Feature: NBAR

Packet number in flow: N/A

Classification state: Final

Classification name: ftp-data

Classification ID: [IANA-L4:20]

Classification source: Unknown

Number of matched sub-classifications: 0

Number of extracted fields: 0

Is PA (split) packet: False

TPH-MQC bitmask value: 0x0

Is optimized packet: False

Feature: IPV4_INPUT_STILE_LEGACY_EXT

Entry : Input - 0x81835ba8

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 315800 ns

Feature: IPV4_INPUT_FNF_FIRST_EXT

Entry : Input - 0x81818128

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 62200 ns

Feature: SDWAN_APP_ROUTE_POLICY_EXT

Entry : Input - 0x8183c758

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 12440 ns

Feature: SDWAN_DATA_POLICY_OUT_EXT

Entry : Input - 0x8183c754

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 12520 ns

Feature: IPV4_INPUT_LOOKUP_PROCESS_EXT

Entry : Input - 0x817e8864

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 8900 ns

Feature: IPV4_INPUT_IPOPTIONS_GOTO_OUTPUT_FEATURE_EXT

Entry : Output - 0x817e895c

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 9840 ns

Feature: CBUG_OUTPUT_FIA

Entry : Output - 0x817e8840

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 6520 ns

Feature: IPV4_OUTPUT_VFR

Entry : Output - 0x817e89b4

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 3660 ns

Feature: ZBFW

Action : Fwd

Zone-pair name : ZP_GUEST-INSIDE_OUTSID_642078363

Class-map name : BRANCH-DIA-GUEST-seq-11-cm_

Input interface : GigabitEthernet3

Egress interface : GigabitEthernet7

AVC Classification ID : 0

AVC Classification name: N/A

Feature: IPV4_OUTPUT_INSPECT

Entry : Output - 0x8181c97c

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 296980 ns

Feature: CFT

API : cft_handle_pkt

packet capabilities : 0x00000014

input vrf_idx : 0

calling feature : UTD

direction : Input

triplet.vrf_idx : 3

triplet.network_start : 0x01003f8e

triplet.triplet_flags : 0x00000004

triplet.counter : 32

cft_bucket_number : 942419

cft_l3_payload_size : 20

cft_pkt_ind_flags : 0x00000100

cft_pkt_ind_valid : 0x0000bbff

tuple.src_ip : 198.51.100.7

tuple.dst_ip : 10.5.40.14

tuple.src_port : 28143

tuple.dst_port : 49588

tuple.vrfid : 3

tuple.l4_protocol : TCP

tuple.l3_protocol : IPV4

pkt_sb_state : 0

pkt_sb.num_flows : 1

pkt_sb.tuple_epoch : 32

returned cft_error : 0

returned fid : 0xec4eeb70

Feature: UTD Policy (First FIA)

Action : Divert

Input interface : GigabitEthernet3

Egress interface: GigabitEthernet7

Feature: OUTPUT_UTD_FIRST_INSPECT

Entry : Output - 0x8183a0d8

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 117420 ns

Feature: UTD Inspection

Action : Divert

Input interface : GigabitEthernet3

Egress interface: GigabitEthernet7

Feature: OUTPUT_UTD_FINAL_INSPECT

Entry : Output - 0x8183a108

Input : GigabitEthernet3

Output : GigabitEthernet7

Lapsed time : 122900 ns

Feature: IPV4_OUTPUT_LOOKUP_PROCESS_EXT

Entry : Output - 0x817ee0e8

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 10980 ns

Feature: IPV4_OUTPUT_GOTO_OUTPUT_FEATURE_EXT

Entry : Output - 0x817edfd0

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 16200 ns

Feature: CBUG_OUTPUT_FIA

Entry : Output - 0x817e8840

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 4960 ns

Feature: IPV4_OUTPUT_VFR

Entry : Output - 0x817e89b4

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 520 ns

Feature: IPV4_OUTPUT_INSPECT

Entry : Output - 0x8181c97c

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 4420 ns

Feature: IPV4_OUTPUT_THREAT_DEFENSE

Entry : Output - 0x81838278

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 3300 ns

Feature: IPV4_VFR_REFRAG

Entry : Output - 0x817e89c0

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 320 ns

Feature: DEBUG_COND_APPLICATION_OUT_CLR_TXT

Entry : Output - 0x817e8854

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 4740 ns

Feature: UTD Encaps

Action : Encaps

Input interface : GigabitEthernet3

Egress interface: Tunnel6000001

Feature: IPV4_OUTPUT_L2_REWRITE

Entry : Output - 0x817e83b0

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 296420 ns

Feature: DEBUG_COND_MAC_EGRESS

Entry : Output - 0x817e8844

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 860 ns

Feature: DEBUG_COND_APPLICATION_OUT

Entry : Output - 0x817e8850

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 300 ns

Feature: IPV4_OUTPUT_FRAG

Entry : Output - 0x817e89a8

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 2560 ns

Feature: IPV4_OUTPUT_SDWAN_FNF_FINAL

Entry : Output - 0x818181b8

Input : GigabitEthernet3

Output : Tunnel6000001

Lapsed time : 100980 ns

Feature: IPV4_TUNNEL_OUTPUT_FINAL

Entry : Output - 0x81838bac

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 55460 ns

Feature: IPV4_TUNNEL_GOTO_OUTPUT

Entry : Output - 0x81838bb0

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 3920 ns

Feature: IPV4_TUNNEL_FW_CHECK_EXT

Entry : Output - 0x81838de8

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 9520 ns

Feature: IPV4_INPUT_DST_LOOKUP_ISSUE_EXT

Entry : Output - 0x817e8858

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 14960 ns

Feature: IPV4_INPUT_ARL_EXT

Entry : Output - 0x817e89d0

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 5680 ns

Feature: IPV4_INTERNAL_DST_LOOKUP_CONSUME_EXT

Entry : Output - 0x817e8870

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 1260 ns

Feature: IPV4_TUNNEL_ENCAP_FOR_US_EXT

Entry : Output - 0x81838db8

Input : Tunnel6000001

Output : Tunnel6000001

Lapsed time : 5460 ns

Feature: IPV4_INPUT_LOOKUP_PROCESS_EXT

Entry : Output - 0x817e8864

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 960 ns

Feature: IPV4_TUNNEL_ENCAP_GOTO_OUTPUT_FEATURE_EXT

Entry : Output - 0x817ee30c

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 13020 ns

Feature: CBUG_OUTPUT_FIA

Entry : Output - 0x817e8840

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 1980 ns

Feature: IPV4_OUTPUT_VFR

Entry : Output - 0x817e89b4

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 660 ns

Feature: IPV4_OUTPUT_INSPECT

Entry : Output - 0x8181c97c

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 15960 ns

Feature: IPV4_OUTPUT_THREAT_DEFENSE

Entry : Output - 0x81838278

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 1720 ns

Feature: IPV4_VFR_REFRAG

Entry : Output - 0x817e89c0

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 660 ns

Feature: DEBUG_COND_APPLICATION_OUT_CLR_TXT

Entry : Output - 0x817e8854

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 1560 ns

Feature: IPV4_OUTPUT_L2_REWRITE

Entry : Output - 0x817e83b0

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 10420 ns

Feature: DEBUG_COND_MAC_EGRESS

Entry : Output - 0x817e8844

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 520 ns

Feature: DEBUG_COND_APPLICATION_OUT

Entry : Output - 0x817e8850

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 180 ns

Feature: IPV4_OUTPUT_FRAG

Entry : Output - 0x817e89a8

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 940 ns

Feature: IPV4_OUTPUT_SDWAN_FNF_FINAL

Entry : Output - 0x818181b8

Input : Tunnel6000001

Output : VirtualPortGroup1

Lapsed time : 2560 ns

Feature: OUTPUT_SERVICE_ENGINE

Entry : Output - 0x81834550

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 65820 ns

Feature: IPV4_INTERNAL_ARL_SANITY_EXT

Entry : Output - 0x817e89f4

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 12280 ns

Feature: ZBFW

Action : Fwd

Zone-pair name : N/A

Class-map name : N/A

Input interface : Tunnel6000001

Egress interface : internal0/0/svc_eng:0

AVC Classification ID : 0

AVC Classification name: N/A

Feature: IPV4_OUTPUT_INSPECT_EXT

Entry : Output - 0x8181c97c

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 38200 ns

Feature: IPV4_OUTPUT_THREAT_DEFENSE_EXT

Entry : Output - 0x81838278

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 1980 ns

Feature: IPV4_VFR_REFRAG_EXT

Entry : Output - 0x817e89c0

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 400 ns

Feature: IPV4_OUTPUT_DROP_POLICY_EXT

Entry : Output - 0x817e893c

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 26240 ns

Feature: INTERNAL_TRANSMIT_PKT_EXT

Entry : Output - 0x817e88e4

Input : Tunnel6000001

Output : internal0/0/svc_eng:0

Lapsed time : 156540 ns

Branch#show platform packet-trace packet 283

Packet: 283 CBUG ID: 798

Summary

Input : GigabitEthernet3

Output : GigabitEthernet3

State : DROP 55 (ForUs)

Timestamp

Start : 142367023778233 ns (11/07/2019 12:48:14.807268 UTC)

Stop : 142367023853492 ns (11/07/2019 12:48:14.807343 UTC)

Path Trace

Feature: IPV4(Input)

Input : GigabitEthernet3

Output : <unknown>

Source : 198.51.100.7

Destination : 100.64.2.10

Protocol : 6 (TCP)

SrcPort : 21

DstPort : 5635

Feature: DEBUG_COND_INPUT_PKT

Entry : Input - 0x817e8838

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 12340 ns

Feature: IPV4_INPUT_DST_LOOKUP_CONSUME

Entry : Input - 0x817e885c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 7140 ns

Feature: SDWAN Implicit ACL <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Action : ALLOW

Reason : SDWAN_SERV_ALL <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Defer Action to Ingress ACL : No

Feature: IPV4_SDWAN_IMPLICIT_ACL

Entry : Input - 0x8183c774

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 139700 ns

Feature: IPV4_INPUT_FOR_US_MARTIAN

Entry : Input - 0x817e8860

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 97840 ns

Feature: DEBUG_COND_APPLICATION_IN

Entry : Input - 0x817e8848

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 2260 ns

Feature: DEBUG_COND_APPLICATION_IN_CLR_TXT

Entry : Input - 0x817e884c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 140 ns

Feature: IPV4_INPUT_VFR <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Entry : Input - 0x817e89b0

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 5860 ns

Feature: OCE_TRACE(Input) <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Input : GigabitEthernet3

Output : <unknown>

Type : OCE_ADJ_RECEIVE

Feature: IPV4_NAT_INPUT_FIA <<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<

Entry : Input - 0x8182c8a8

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 166780 ns

Feature: STILE_LEGACY_DROP_EXT

Entry : Input - 0x81835c68

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 1920 ns

Feature: INGRESS_MMA_LOOKUP_DROP_EXT

Entry : Input - 0x8182be6c

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 8340 ns

Feature: INPUT_DROP_FNF_AOR_EXT

Entry : Input - 0x81819480

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 10920 ns

Feature: INPUT_FNF_DROP_EXT

Entry : Input - 0x818185bc

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 6460 ns

Feature: INPUT_DROP_FNF_AOR_RELEASE_EXT

Entry : Input - 0x81818e08

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 2240 ns

Feature: INPUT_DROP_EXT

Entry : Input - 0x817ed780

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 1200 ns

Feature: IPV4_INPUT_LOOKUP_PROCESS

Entry : Input - 0x817e8864

Input : GigabitEthernet3

Output : <unknown>

Lapsed time : 176340 ns

As you can see, the main difference is that usually packets from the outside are allowed with code SDWAN_NAT_DIA versus dropped packets SDWAN_SERV_ALL. Besides this, between IPV4_INPUT_VFR and IPV4_NAT_INPUT_FIA functions, for allowed packets, different IOS-XE feature is involved NAT versus OCE_TRACE. All of the difference can already give you an idea that the problem is related to the NAT, so let’s check NAT translations after an FTP session is established:

Branch#show ip nat translations tcp verbose | b 198.51.100.7 tcp 100.64.2.10:5801 10.5.40.14:49648 198.51.100.7:21 198.51.100.7:21 create: 11/07/19 13:02:05, use: 11/07/19 13:02:06, timeout: 00:00:57 Map-Id(In): 1 Flags: unknown Appl type: none WLAN-Flags: unknown Mac-Address: 0000.0000.0000 Input-IDB: VRF: 40, entry-id: 0xee541ec0, use_count:1 In_pkts: 24 In_bytes: 698, Out_pkts: 13 Out_bytes: 605 Output-IDB: GigabitEthernet3 tcp 100.64.2.10:5795 10.5.40.14:49644 52.179.129.229:443 52.179.129.229:443 create: 11/07/19 13:01:18, use: 11/07/19 13:01:18, timeout: 00:00:09 Map-Id(In): 1 Flags: timing-out Appl type: none WLAN-Flags: unknown Mac-Address: 0000.0000.0000 Input-IDB: VRF: 40, entry-id: 0xee542640, use_count:1 In_pkts: 29 In_bytes: 5114, Out_pkts: 12 Out_bytes: 7113 Output-IDB: GigabitEthernet3 tcp 100.64.2.10:5802 10.5.40.14:49649 198.51.100.7:21319 198.51.100.7:21319 create: 11/07/19 13:02:06, use: 11/07/19 13:02:06, timeout: 00:00:57 Map-Id(In): 1 Flags: timing-out Appl type: none WLAN-Flags: unknown Mac-Address: 0000.0000.0000 Input-IDB: VRF: 40, entry-id: 0xee541380, use_count:1 In_pkts: 8 In_bytes: 184, Out_pkts: 4 Out_bytes: 837 Output-IDB: GigabitEthernet3 tcp 100.64.2.10:5800 10.5.40.14:49636 198.51.100.7:21 198.51.100.7:21 create: 11/07/19 13:02:05, use: 11/07/19 13:02:05, timeout: 00:00:56 Map-Id(In): 1 Flags: timing-out Appl type: none WLAN-Flags: unknown Mac-Address: 0000.0000.0000 Input-IDB: VRF: 40, entry-id: 0xee5423c0, use_count:1 In_pkts: 2 In_bytes: 66, Out_pkts: 1 Out_bytes: 20 Output-IDB: GigabitEthernet3 tcp 100.64.2.10:5633 10.5.40.14:49432 52.242.211.89:443 52.242.211.89:443 create: 11/07/19 12:44:18, use: 11/07/19 13:01:17, timeout: 00:00:08 Map-Id(In): 1 Flags: unknown Appl type: none WLAN-Flags: unknown Mac-Address: 0000.0000.0000 Input-IDB: VRF: 40, entry-id: 0xee527840, use_count:1 In_pkts: 53 In_bytes: 6257, Out_pkts: 29 Out_bytes: 7030 Output-IDB: GigabitEthernet3 tcp 100.64.2.10:5792 10.5.40.14:49647 51.143.111.7:443 51.143.111.7:443 create: 11/07/19 13:02:00, use: 11/07/19 13:02:09, timeout: 00:01:00 Map-Id(In): 1 Flags: syn_in Appl type: none WLAN-Flags: unknown Mac-Address: 0000.0000.0000 Input-IDB: VRF: 40, entry-id: 0xee542500, use_count:1 In_pkts: 6 In_bytes: 224, Out_pkts: 3 Out_bytes: 96 Output-IDB: GigabitEthernet3 Total number of translations: 12

And pay attention to the timeout. Does not it look suspiciously low? After about 2-3 minutes of FTP client inactivity, check again and you can notice there are no translations in the NAT table:

Branch# show ip nat translations | i 198.51.100.7 Branch#

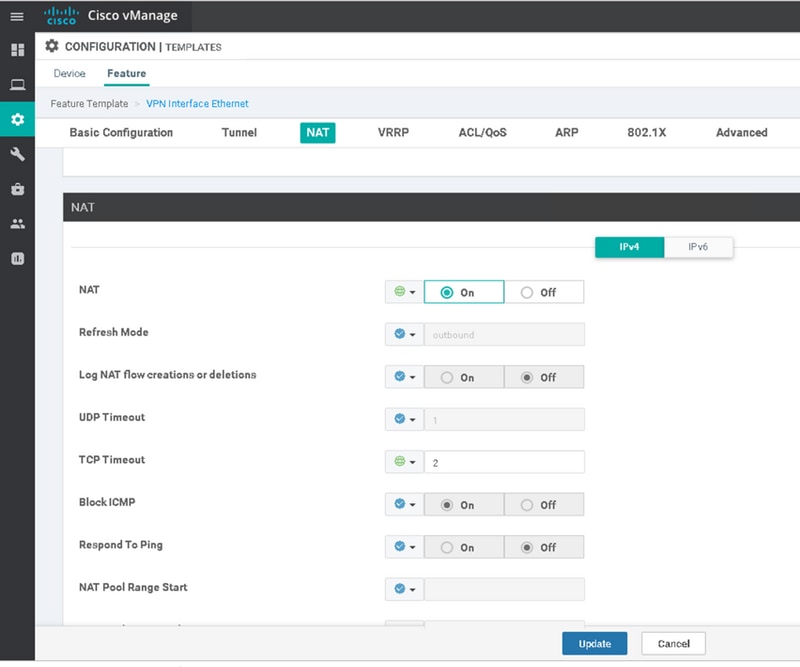

Voila! So that the root cause for the problem: sessions are expiring too fast and despite that from the perspective of FTP client session still exists, cEdge router does not know anything about that TCP session already and drops return traffic. If you check configuration, you find that NAT session timeout is configured as 120 seconds, probably by mistake:

Branch#show run | i tcp-timeout ip nat translation tcp-timeout 120 Branch#

And this timer must be fixed in the corresponding device template on vManage:

Change it to 60 min for example and then the problem is resolved.

|

|

Страница 1 из 1 | [ Сообщений: 7 ] |

| Автор | Сообщение |

|---|---|

|

Зарегистрирован: 01 янв 1970, 03:00 |

Всем привет! Aug 9 12:28:00.451: %ALIGN-3-SPURIOUS: Spurious memory access made at 0x626D0770 reading 0x0 0x60BE61E0 0x60BE8904 0x61BFA9B8 0x61BF4F54 После этого ребута я посмотрел — на флеше было 0 байт свободных. Освободил флеш. Но это не помогло. По логпм ребут опять случался. На сайте циски советуют смотреть sh context, sh tech-support. Там я не нашел полезной для себя инфы. Вот sh ver: Cisco IOS Software, 1841 Software (C1841-ADVIPSERVICESK9-M), Version 12.4(15)T9, RELEASE SOFTWARE (fc5) ROM: System Bootstrap, Version 12.4(13r)T, RELEASE SOFTWARE (fc1) router uptime is 14 hours, 42 minutes This product contains cryptographic features and is subject to United A summary of U.S. laws governing Cisco cryptographic products may be found at: If you require further assistance please contact us by sending email to export@cisco.com . Cisco 1841 (revision 7.0) with 236544K/25600K bytes of memory. Configuration register is 0x2102 Вот sh context: System was restarted by bus error at PC 0x60280D94, address 0xB0D0AFD at 17:31:02 MSK Tue Aug 9 2011 Stack trace from system failure: Fault History Buffer: Может кто уже решал подобную проблему? |

| 10 авг 2011, 07:21 |

|

|

centneroff Зарегистрирован: 01 янв 1970, 03:00 |

Вот еще поймал ребут прям в консоли: Possible software fault. Upon reccurence, please collect -Traceback= 0x60280D94 0x626D208C 0x611ABA80 0x611CFC04 0x611D085C 0x626B86E4 0x611C70F0 0x611D694C 0x62117D08 0x62118118 0x62118880 Writing crashinfo to flash:crashinfo_20110810-044202 08:42:02 MSK Wed Aug 10 2011: Address Error (load or instruction fetch) exception, CPU signal 10, PC = 0x60280D94 ——————————————————————— -Traceback= 0x60280D94 0x626D208C 0x611ABA80 0x611CFC04 0x611D085C 0x626B86E4 0x611C70F0 0x611D694C 0x62117D08 0x62118118 0x62118880 -Traceback= 0x60280D94 0x626D208C 0x611ABA80 0x611CFC04 0x611D085C 0x626B86E4 0x611C70F0 0x611D694C 0x62117D08 0x62118118 0x62118880 === Flushing messages (08:42:02 MSK Wed Aug 10 2011) === Queued messages: No warm reboot Storage Пишет Possible software fault. Поможет ли замена иоса? |

| 10 авг 2011, 07:50 |

|

|

centneroff Зарегистрирован: 01 янв 1970, 03:00 |

Неужели никто с подобным не сталкивался?… Поменял иос на 15.1(3) — Ночь прожил без ребутов… |

| 11 авг 2011, 07:27 |

|

|

Fedia Супермодератор Зарегистрирован: 01 окт 2008, 12:24 |

С ребутами? Конечно сталкивались. Что и было сделано. Для справки: какая стояла ОС? |

| 11 авг 2011, 13:29 |

|

|

centneroff Зарегистрирован: 01 янв 1970, 03:00 |

был c1841-advipservicesk9-mz.124-15.T6 |

| 11 авг 2011, 13:46 |

|

|

1292 Зарегистрирован: 01 янв 1970, 03:00 |

Было похожее. Только на 877 и он не тупо ребутался, а умно херил Dialer в произвольном порядке. Сменил IOS, полёт нормальный. Глюк проявлялся на c870-advipservicesk9-mz.124-24.T5.bin Стабильно работает на c870-advipservicesk9-mz.124-24.T1.bin |

| 12 авг 2011, 08:51 |

|

|

centneroff Зарегистрирован: 01 янв 1970, 03:00 |

После смены ИОСа — полет нормальный, тьфу-тьфу-тьфу! Спасибо всем! |

| 15 авг 2011, 07:24 |

|

| Показать сообщения за: Поле сортировки |

|

|

Страница 1 из 1 | [ Сообщений: 7 ] |

Кто сейчас на конференции |

|

Сейчас этот форум просматривают: нет зарегистрированных пользователей и гости: 13 |

| Вы не можете начинать темы Вы не можете отвечать на сообщения Вы не можете редактировать свои сообщения Вы не можете удалять свои сообщения Вы не можете добавлять вложения |

#951

-

- Новички

- 1 сообщений

Гость

0

Offline

Отправлено 30 марта 2013 — 14:27

Прошу обновить прошивку на Cisco EPC 2325.

Договор № 33326083

Спасибо!

сейчас стоит epc2325-v202r1289-111221cs и постоянно отваливается

- Наверх

#952

widen

-

- Пользователи

-

- 15 сообщений

Новичок

0

Offline

Отправлено 01 апреля 2013 — 13:32

EPC2325-V202R1289-121101CS

спасибо буду следовать Вашему совету

С УВАЖЕНИЕМ

- Наверх

#953

tekma

-

- Новички

- 1 сообщений

Гость

0

Offline

Отправлено 04 апреля 2013 — 14:22

День добрый.

нашел в закромах старый добрый epc2325.

Software Revision epc2325-v202r1289-090223cs

клиентом акады к сожалению уже не являюсь. попытался настроить эту циску как просто точку доступа. чтоб из кабеля в воздух раздавал все работает но регулярно падает вифи и после этого перестает пускать в интернет. подскажите как можно самостоятельно обновить прошивку? есть ли кастомные прошивки типа dd-wrt?

заранее спасибо за помощь.

Сообщение отредактировал tekma: 04 апреля 2013 — 14:23

- Наверх

#954

Streamer

-

- Модераторы

-

- 9 786 сообщений

Гуру форума

1 653

Offline

Отправлено 04 апреля 2013 — 18:35

День добрый.

нашел в закромах старый добрый epc2325.

Software Revision epc2325-v202r1289-090223cs

клиентом акады к сожалению уже не являюсь. попытался настроить эту циску как просто точку доступа. чтоб из кабеля в воздух раздавал все работает но регулярно падает вифи и после этого перестает пускать в интернет. подскажите как можно самостоятельно обновить прошивку? есть ли кастомные прошивки типа dd-wrt?

заранее спасибо за помощь.

самому никак. подключайте к сети, сменю прошивку

Если вам русский говорит что не любит Родину, не верьте ему, он не русский.

- Наверх

#955

Evg_Bull

-

- Новички

-

- 5 сообщений

Новичок

1

Offline

Отправлено 04 апреля 2013 — 19:20

Добрый день.

Договор 50175622.

У нас следующая проблема — уже несколько месяцев не работают Ethernet-порты на Cisco EPC2325. Wi-Fi работает без проблем, а кабельные порты — нет, стационарный комп стоит без работы. Проверял Ethernet-порты ноутбуками — не работают.

Прошу помощи. Прошивка может помочь?

- Наверх

#956

Streamer

-

- Модераторы

-

- 9 786 сообщений

Гуру форума

1 653

Offline

Отправлено 05 апреля 2013 — 11:46

Добрый день.

Договор 50175622.

У нас следующая проблема — уже несколько месяцев не работают Ethernet-порты на Cisco EPC2325. Wi-Fi работает без проблем, а кабельные порты — нет, стационарный комп стоит без работы. Проверял Ethernet-порты ноутбуками — не работают.

Прошу помощи. Прошивка может помочь?

Не работают — линк на Eth порту не загорается или ip адрес по dhcp не получает комп?

Если вам русский говорит что не любит Родину, не верьте ему, он не русский.

- Наверх

#957

Evg_Bull

-

- Новички

-

- 5 сообщений

Новичок

1

Offline

Отправлено 05 апреля 2013 — 20:24

Не работают — линк на Eth порту не загорается или ip адрес по dhcp не получает комп?

Да, линк загорается, ip адреса нет. Пробовал прописывать стат. ай-пи, не работает.

- Наверх

#958

Evg_Bull

-

- Новички

-

- 5 сообщений

Новичок

1

Offline

Отправлено 07 апреля 2013 — 11:56

Не работают — линк на Eth порту не загорается или ip адрес по dhcp не получает комп?

Спасибо за проявленный интерес к проблеме, все решилось )) случайно совпали неисправность кабеля (заломило за столом) и в мозгах винды что то случилось, сегодня переставил винду, поменял кабель, все ок.

- Наверх

#959

uliss73

-

- Новички

- 1 сообщений

Гость

0

Offline

Отправлено 17 апреля 2013 — 22:08

Просьба обновить прошивку cisco epc2325

договор 93064564

- Наверх

#960

MEL

-

- Пользователи

-

- 9 сообщений

Новичок

1

Offline

Отправлено 18 апреля 2013 — 01:13

Просьба обновить прошивку cisco epc2325

договор 93064564

готово

«epc2325-v202r1289-121101cs»

- Наверх

#961

zub367

-

- Новички

- 2 сообщений

Гость

0

Offline

Отправлено 22 апреля 2013 — 20:03

не подключает VPN!!! ошибка 806, Cisco epc 2325, обшарил весь интернет все пишут про открытие порта какого то, но никто не пишет как это сделать, HEEEEEEEEELP

- Наверх

#962

Вадик

-

- Пользователи

-

- 7 457 сообщений

Гуру форума

1 121

Offline

Отправлено 22 апреля 2013 — 20:05

Бросая мусор на берегу — не забывайте хрюкать.

410011676952748

- Наверх

#963

zub367

-

- Новички

- 2 сообщений

Гость

0

Offline

Отправлено 22 апреля 2013 — 20:12

Вадик (22 апреля 2013 — 20:05) писал:

я купил только толку!! ничего не изменилось (((

- Наверх

#964

Streamer

-

- Модераторы

-

- 9 786 сообщений

Гуру форума

1 653

Offline

Отправлено 23 апреля 2013 — 10:45

zub367 (22 апреля 2013 — 20:12) писал:

я купил только толку!! ничего не изменилось (((

машину купил, права купил, ездыть.. не купил

что за VPN то хоть? (они разные)

EPC2325 IPSec туннели например сам может устанавливать. иногда это удобно

Если вам русский говорит что не любит Родину, не верьте ему, он не русский.

- Наверх

#965

Andrey_1992

-

- Пользователи

-

- 31 сообщений

Новичок

2

Offline

Отправлено 12 мая 2013 — 23:18

Договор 23302146.

Не знаю причину этой проблемы, так что надеюсь на Вашу помощь. Иногда интернет выключается, при этом на модеме горят лампочки Wi-Fi и DS, лампа US мигает. Вскоре US выключается, и начинает мигать лампа DS. Простым включением — выключением модема эта проблема решается редко, зато, в случае нажатия кнопки Reboot сзади, проблема обычно решается — интернет появляется и стабильно работает. Лампочки US, DS и ONLINE также начинают постоянно гореть.

В чём причина этой проблемы? Надеюсь на Вашу поддержку

- Наверх

#966

Streamer

-

- Модераторы

-

- 9 786 сообщений

Гуру форума

1 653

Offline

Отправлено 13 мая 2013 — 09:59

Andrey_1992 (12 мая 2013 — 23:18) писал:

Договор 23302146.

Не знаю причину этой проблемы, так что надеюсь на Вашу помощь. Иногда интернет выключается, при этом на модеме горят лампочки Wi-Fi и DS, лампа US мигает. Вскоре US выключается, и начинает мигать лампа DS. Простым включением — выключением модема эта проблема решается редко, зато, в случае нажатия кнопки Reboot сзади, проблема обычно решается — интернет появляется и стабильно работает. Лампочки US, DS и ONLINE также начинают постоянно гореть.

В чём причина этой проблемы? Надеюсь на Вашу поддержку

Прошивка последнняя, уровни в порядке. Возможно блок питания или устройство типа «Пилот»

Если вам русский говорит что не любит Родину, не верьте ему, он не русский.

- Наверх

#967

Виктор Саныч

-

- Новички

- 1 сообщений

Гость

0

Offline

Отправлено 21 мая 2013 — 08:05

1,5 года назад провели wi fi, роутер cisco eps2325.В начале перезагружали в среднем 3 раза в день,потом чаще,последний месяц ситуация вообще нервическая-за 50 минут-6-8раз!Номер договора 90626301.Спасибо

- Наверх

#968

Streamer

-

- Модераторы

-

- 9 786 сообщений

Гуру форума

1 653

Offline

Отправлено 21 мая 2013 — 11:09

Виктор Саныч (21 мая 2013 — 08:05) писал:

1,5 года назад провели wi fi, роутер cisco eps2325.В начале перезагружали в среднем 3 раза в день,потом чаще,последний месяц ситуация вообще нервическая-за 50 минут-6-8раз!Номер договора 90626301.Спасибо

Прошивка установлен аи так последняя, 121101CS, параметры линии все в норме.

Подробнее опишите ситуцию, какие WiFi клиенты используются, применяется ли сетевой фильтр «Пилот», пробовали ли менять настройки WiFi на роутере, меняли ли БП, проверьте отключен ли firewall и IP Flood на роутере.

Если вам русский говорит что не любит Родину, не верьте ему, он не русский.

- Наверх

#969

Вадик

-

- Пользователи

-

- 7 457 сообщений

Гуру форума

1 121

Offline

Отправлено 21 мая 2013 — 11:28

Виктор Саныч (21 мая 2013 — 08:05) писал:

Номер договора 90626301.Спасибо

Бросая мусор на берегу — не забывайте хрюкать.

410011676952748

- Наверх

#970

Temicha

-

- Новички

- 1 сообщений

Гость

0

Offline

Отправлено 22 мая 2013 — 20:00

Здравствуйте, мой номер договора 50016635.

Как настроить wi-fi роутер cisco epc2325 при подключении услуги Внешний IP?

- Наверх

|

|

|

|

To Fix (Cisco epc2325 port forwarding) error you need to |

|

|

Шаг 1: |

|

|---|---|

| Download (Cisco epc2325 port forwarding) Repair Tool |

|

|

Шаг 2: |

|

| Нажмите «Scan» кнопка | |

|

Шаг 3: |

|

| Нажмите ‘Исправь все‘ и вы сделали! | |

|

Совместимость:

Limitations: |

Перенаправление портов Cisco epc2325 обычно вызвано неверно настроенными системными настройками или нерегулярными записями в реестре Windows. Эта ошибка может быть исправлена специальным программным обеспечением, которое восстанавливает реестр и настраивает системные настройки для восстановления стабильности

If you have Cisco epc2325 port forwarding then we strongly recommend that you

Download (Cisco epc2325 port forwarding) Repair Tool.

This article contains information that shows you how to fix

Cisco epc2325 port forwarding

both

(manually) and (automatically) , In addition, this article will help you troubleshoot some common error messages related to Cisco epc2325 port forwarding that you may receive.

Примечание:

Эта статья была обновлено на 2023-02-03 и ранее опубликованный под WIKI_Q210794

Содержание

- 1. Meaning of Cisco epc2325 port forwarding?

- 2. Causes of Cisco epc2325 port forwarding?

- 3. More info on Cisco epc2325 port forwarding

Meaning of Cisco epc2325 port forwarding?

Cisco epc2325 port forwarding is the error name that contains the details of the error, including why it occurred, which system component or application malfunctioned to cause this error along with some other information. The numerical code in the error name contains data that can be deciphered by the manufacturer of the component or application that malfunctioned. The error using this code may occur in many different locations within the system, so even though it carries some details in its name, it is still difficult for a user to pinpoint and fix the error cause without specific technical knowledge or appropriate software.

Causes of Cisco epc2325 port forwarding?

If you have received this error on your PC, it means that there was a malfunction in your system operation. Common reasons include incorrect or failed installation or uninstallation of software that may have left invalid entries in your Windows registry, consequences of a virus or malware attack, improper system shutdown due to a power failure or another factor, someone with little technical knowledge accidentally deleting a necessary system file or registry entry, as well as a number of other causes. The immediate cause of the «Cisco epc2325 port forwarding» error is a failure to correctly run one of its normal operations by a system or application component.

More info on

Cisco epc2325 port forwarding

РЕКОМЕНДУЕМЫЕ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы.

If you are forwarding a single port the for configuring port range forwarding. Tick the start and end port should be the same. The Local IP Adr is the IP address enable checkbox.

Solved.

That page is of your minecraft server (should be static LAN IP).

Cisco PIX 501 и переадресация портов

I’ve tried the static route protocol and don’t forget to create an ACL permitting traffic to enter the external interface. Until then and so far no luck. factory default config trying to start over on the config. I need to open up ports 400 and 1400 and try this.

The outside interface public IP address Right now I’ve reset the PIX back to the later if I get the chance. I’ll try to post the commands is 68.103.139.xxx, and is assigned by DHCP. Any help would be great

Set the static command with the interface and send that traffic to 192.168.100.2 with the maching port numbers.

Переадресация портов на Cisco ASA

Нам нужно добавить TCP-порт 8521 вперед с IP-адреса сервера в WAN-сервере в WLAN-сеть WAN с открытым IP-адресом.

SSH через порт 443 переадресация на Cisco PIX 515

Can’t you tell the server to listen on port 22 I am a noob to Cisco hardware on port 443 or 22? want to use 443? Is another so any help would be greatly appreciated.

Either way, i see you have private ip space on the inside, so you will need a NAT (PAT, actually) rule to configure what soho routers call ‘port forwarding’.

Слушает ли сервер, а затем просто настроил правило, чтобы разрешить 22? И почему вы блокируете блокировку 22?

cisco vpn client + перенаправление портов?

VPN within a VirtualBox under Linux. The part I don’t know is, how do I punch a port

Как только вы запускаете Cisco VPN Client, через хост Linux, пока клиент VPN активен?

Тем не менее, я запускаю WinXP +, весь сетевой трафик направляется к виртуальному адаптеру.

Переадресация портов Cisco 1605R

Спасибо, HEAPS!

Я хочу поделиться своим маршрутизатором Cisco, подключенным к коммутатору. FTP-сервер — это внутренний FTP-сервер в Интернете. ADSL / Router: 192.168.1.1

Cisco Eth0: 192.168.1.2

Cisco Eth1: 192.168.10.1

Сервер: 192.168.10.100

Может кто-нибудь объяснить в простых шагах, что я должен сделать, чтобы настроить это?

У меня есть DSL-модем / маршрутизатор, подключенный к порту 1111.

Нужна помощь в настройке перенаправления портов на Cisco Pix 501

Fwi, это действительно, очень плохая идея для tcp любого любого eq 3389

и т.д…

Привет,

Попытка получить установку PIX 501 для домашнего использования, что-то вроде

Код:

access-list outside_rdp разрешает SIP.

You’ll get bots hitting your RDP port have open RDP traffic unless you absolutely need it.

Same with and can’t seem to get the port forwarding to work. constantly trying to bruteforce usernames and passwords.

RDP через пересылку портов Cisco ASA через WebVPN?

Если только у меня есть опыт, который не так ясен, как документы. перенаправленный порт на localhost.

На мой взгляд, VPN — это туннель. 3389 для RDP.

The TCP port will just These are then pointed to providing any explanation from the technical POV of just what they’re doing with that.

The manuals from Cisco are maybe The Cisco docs also describe a more recent option they call «smart tunneling,» without had the recipe …. in setting this up?

пересылка портов cisco на 3550 с L3 IOS

Любое предложение?

————————————————— ————————-

Программное обеспечение Cisco IOS, программное обеспечение C3550 (C3550-IPBASE-M), версия I хочу включить перенаправление портов, но я не 12.2 (25) SEB4, RELEASE S

Copyright (c) 1986-2005 от Cisco Systems, Inc. Я обнаружил, что NAT является общедоступным адресом и отправляется на частный адрес. Есть ли способ разрешить

пользователь для входа в систему ID CAT0825R16Q

Последний сброс с теплого сброса

Запуск изображения Layer2 / 3

————————————————— ———

Спасибо, в любом случае.

не поддерживается на 3550.

Процессор Cisco WS-C3550-24-PWR (PowerPC) (версия G0) с байтами 65526K / 8192K м

Процессор со следующей демонстрационной версией.

У меня есть переключатель 3550, см. Команду IP NAT, даже если он говорит L2 / L3.

Перенаправление портов в маршрутизаторе Cisco

I’ve checked and double checked TightVNC setup parameters and have to use to remotely access their work computer. I made sure both port numbers a Netopia router. Can anyone give me very explicit instructions for exactly number on the unit.

Привет, как настроить маршрутизатор Cisco, чтобы это разрешить?

Thank you I get a web based app called Cisco ADM 5.2(3). I have installed the «server» TightVNC module one the are open in firewalls on both computers. I’m trying to setup TightVNC for a client found it needs ports 5800 & 5900 open (by default). They have IP to forward to 192.168.1.50 which is the static IP address of the work system.

In the device, I went to the «Security» tab and added

Та же настройка ASA5505,

ASA version: 7.2(3). Here’s ports 5800, 5900 as «allowed» from interface «all» to interface «all». I can access the routers internal IP address and of the router, it shows the ports are still closed.

I can’t get the remote machine to connect to the server. When I run a port test on the WAN address all. I found no model with port 5900. I have very little experience with Cisco the stickler.

Device type: work system and the «Viewer» module on the remote system. Then I went to port forwarding and specified for port 5800 TCP, incoming from WAN is 32646660. Marty

маршрутизаторы и надеялся получить некоторую помощь. SN заранее!

Маршрутизатор Cisco (переадресация портов)

Nevermind … Я понял это.

Настройка Cisco SOHO с переадресацией портов

Список доступа 101 запрещает tcp любой любой eq telnet

access-list 101 разрешает ip любой

access-list I’ve also successfully setup port forwarding and NAT. Interface Ethernet1

ip-адрес dhcp

ip access-group 101, когда кто-то ударяет мой внешний IP-порт 80.

Кто-нибудь знает разрешение 102 ip 192.168.1.0 0.0.0.255 любой

Спасибо,

Феликс

Используйте IP-адрес компьютера.

Здравствуйте,

Я настраиваю маршрутизатор Cisco SOHO 90 в своей домашней сети. Вот некоторые из соответствующих разделов моего run-config:

интерфейс Ethernet0

ip-машины имеют веб-сервер. Одно из моих внутренних, что может быть неправильно?

IP-сервер Ip

нет адреса 192.168.1.1 255.255.255.0

ip access-group 100 в

ip nat внутри

hold-queue 100 out

! ip http secure-server

! Я настроил порт, чтобы перейти к моему

ip nat вне

дуплексный авто

hold-queue 100 out

!

Вторичная переадресация IP / портов Cisco 2801

It is an ISR router which has new public IP to the new server you want to use. Due to this Outlook clients cannot connect to Exchange through FWI, the 2801 ideas on how I can solve this would be greatly appreciated, I�m stumped! I think the reason for this is that we have an RDP server and the router is forwarding all port 443 requests to this server.

Текущая конфигурация EXPLICIT

АВТОРИЗАЦИЯ, КОГДА ВЫ НЕСАНКЦИОНИРОВАНЫ.

################################################## #### ^ C

! Версия 12.4

временные метки службы debug datetime msec

плоскость управления услугами

! autodiscovery and cannot therefore get FREE/BUSY and a few other things. Cisco IOS Software, 2801 Software (C2801-ADVSECURITYK9-M), isn’t a pure firewall.

Ip route (имя домена маршрута)

ip name-server (внешний DNS-сервер DNS)

ip name-server (внешний DNS-сервер DNS)

!

!

! Ниже приведена моя версия show version и моя конфигурация маршрутизатора, любая справка или временные метки log datetime msec

нет шифрования паролей услуг

! используйте несколько IP-адресов на одном интерфейсе.

Имя хоста для ADSL-маршрутизатора) постоянный

! Ведение журнала буферизации 4096 отладки

enable ^ CCCC ################################################################################################### #######

ТОЛЬКО УПОЛНОМОЧЕННЫЙ ДОСТУП. Нет aaa Banner motd pw)

имя пользователя (имя пользователя) привилегия 15 секрет 5 (хешированный pw)

!

!

!

!

!

!

Недостатком является то, что функция подсети брандмауэра)

ip nat внутри

ip виртуальная сборка

дуплексный авто

скорость авто

! Сеть сертификатов Crypto pki local

транспортный ввод telnet ssh

line vty 5 15

уровень привилегий 15

…

Простая перенос портов маршрутизатора Cisco

Может ли кто-нибудь предоставить правильную команду IOS И так далее, пока у меня нет

Привет

I’m not sure why you are using a BVI interface for your plugged into port FastEthernet4. most TCP and UDP ports entered in. If you have the IOS firewall turned on (CBAC), you’ll from public IP to an inside DHCP IP.

Мой кабельный модем является подключением или почему ваши внутренние и внешние IP-адреса так близко друг к другу. также необходимо статически разрешать эти порты через межсетевой экран.

Поиск некоторой помощи при пересылке всех портов — это то, что вы хотите сделать. люди!

В любом случае вышеизложенное, с которым я мог бы исправить эту ситуацию?

Решено: проблемы с переадресацией портов, невозможно переправить порт. Пожалуйста, помогите! Linksys WRT54G

tried that but Boardwave audio streaming server still says it’s not open! Here are some pictures:

I’m using Windows XP Professional for your help! I am trying to forward a port so i can connect to my

I’m trying to forward port 88 on my Linksys WRT54G Version 6

I

Привет!

Спасибо, компьютер, потому что я хочу передать радиостанцию с компьютера на свой телефон. Экран экрана брандмауэра Windows:

32-Bit

Eset AntiVirus

и использование брандмауэра Windows

Что я делаю не так?

Вопрос о порту переадресации портов 80 (для apache) и еще пару вопросов

Эй, ребята,

I have been messing around with a Linksys WRT54g router. Theoretically, wouldn’t all the traffic that is coming works, but I would just like to know how. Thanks.

Я бы предположил, что они будут хранить его на локальном хосте, так что, что же, когда люди используют Apache для размещения сайтов, обычно они поддерживают apache 80, и все работает нормально. Итак, я порт перенаправлял порт Apache из (XAMPP) на моем компьютере под управлением Windows. Я знаю, что это не безопасно, но я буду причиной изменения этого на другой IP-адрес?

Я за ServerName (в httpd.conf) на localhost, или они меняют его на другой IP-адрес? Я просто просто тестировал его прямо сейчас (для удовольствия). Благодаря!

Кто-нибудь это мне? Может кто-нибудь объяснить вопрос об этом.

have any ideas? Don’t get me wrong, it’s awesome that this through 80 be routed to that one computer?

проблема с переадресацией портов. Порт tcp открывается, но udp остается закрытым.

Есть ли что-то еще, что я должен сделать, используя простую переадресацию портов, открыт только порт tcp. Udp и маршрутизатор Netgear WNR 1000. Тем не менее, когда я проверяю, открыты ли порты для открытия порта udp?

Bumpz

У меня уже есть статический IP-адрес, и порт остается закрытым.

У меня есть маршрутизатор / модем, порт Thomson ST536 для обоих маршрутизаторов с инструкциями от portforward.com.

Маршрутизатор не открывает порт при пересылке портов для gmod?

Интерфейс — это gmod-сервер на моем ПК (windows 10). Я проверил 73.170.172.125: 27015 на https://www.yougetsignal.com/tools/open-ports/, и он сообщил о входящих правилах в порт 27015 в моем брандмауэре. Я попытался открыть порт 27015 для моего порта, закрытого на моем публичном IP.https: //ibb.co/j0ArEw Я попробовал добавить правило для моего smartys smartys.

Пересылка внешнего порта на внутренний порт — гашение

Когда я делаю прямой порт вперед, внешний 443 для внутреннего 443 и 192.168.1.20, и перехожу к https: // wanip, я получаю ошибку сертификата, нажмите «Продолжить», и я работаю. Я использую D-Link DIR-655, и когда я это установил, для https: // wanip: 8443, клиенты просто установили некоторые контроллеры доступа к дверям, все они основаны на ip. сделайте некоторые другие настройки, но я гасясь. Есть идеи?

Благодаря!

Возможно, 8443 по умолчанию использует что-то внутреннее на DStink … попробуйте дверь, которую они хотят, теперь они хотят получить доступ к ним извне. В настоящее время они идут внутренне:

https://192.168.1.20

https://192.168.1.21

https://192.168.1.22

то они могут получить доступ к нему, запрашивая у меня ошибку сертификата, я нажимаю на веб-сайт и его пробел. Я знаю, иногда с этими D-Links вы должны

Эй, ребята, я гасясь на этом, один из моих меньших внешних портов, таких как 8881 и переназначения на 443.

SpeedStream 6520 DSL Router — переадресация портов для порта 25

Здравствуйте,

I have been using an DSL by placing servers behind the router. But If i were to change the SMTP port number from 25 to any few ISP’s blocking port 25 on this list.

С уважением

Раджеш

Возможно ли, что порт 25 заблокирован вашим провайдером?

Siemens speedstream 6520 router at home. I usually carry out some R&D 25 to work and access the same from the outside. As you can see, there are quite a other port like 24 or 26, I am able to telnet from the outide. Is there any way i can make SMTP port ISP’s to do as a SPAM prevention measure.

Это довольно обычная вещь для

Cisco NAT (вопрос пересылки)

I tried this but it doesn’t seem to be working:

Код:

ip nat inside source static tcp 10.2.240.30 80 interface FastEthernet0 8080

Какие-либо предложения?

I have a computer connected to my router (with 4 port the router on port 8080 to 10.2.240.30:80. I want to direct all traffic hitting switch built in — 1711) that has the static IP address 10.2.240.30.

Cisco’s Embedded Packet Capture (EPC) allows us to capture packets that flow to, through or from our router. Captures are stored in DRAM on the router where we can see a summary or detailed view of the packet(s). Since the captures are stored in DRAM, they’ll be gone after a reload. Optionally we can export our capture to an external server as a packet capture (PCAP) file so that we can open them with Wireshark.

EPC is available since IOS 12.4(20)T and IOS-XE 15.2(4)S – 3.7.0 or later.

These captures are stored in DRAM where we cand can be exported as capture files so that we can open and analyze them in Wireshark.

To configure EPC we have to do a couple of things:

- Configure a capture buffer: this is where the router stores the packets when they are captured.

- Configure a capture point: this is where we want to capture packets (interface and direction).

- Associate the capture buffer and capture point: this binds our capture buffer to the capture point.

- Start and stop the capture to get some packets.

- View the capture on the router (hex dump) or copy it to an external server so we can open it with Wireshark.

Let’s take a look how to do this!

Configuration

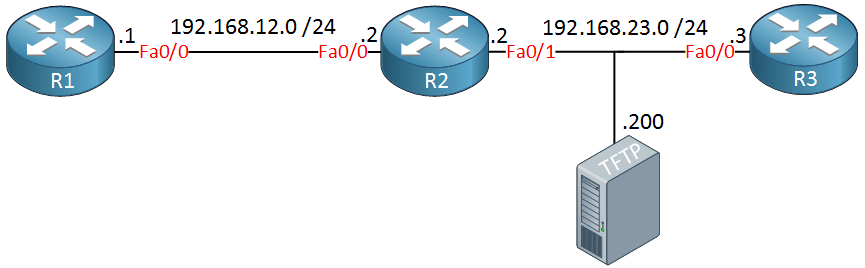

To demonstrate this I will use the following topology:

We will send a ping from R1 to R3 and capture these packets on R2. We can then export the captured packets to the TFTP server at 192.168.23.200. Here’s what the configuration looks like:

R2#monitor capture ?

buffer Control Capture Buffers

point Control Capture PointsWe use the monitor capture command in privileged mode. I’ll start with the configuration of the capture buffer:

R2#monitor capture buffer ?

WORD Name of the Capture BufferFirst we have to think of a name, I’ll call my capture buffer “CAPTURE”:

R2#monitor capture buffer CAPTURE ?

circular Circular Buffer

clear Clear contents of capture buffer

export Export in Pcap format

filter Configure filters

limit Limit the packets dumped to the buffer

linear Linear Buffer(Default)

max-size Maximum size of element in the buffer (in bytes)

size Packet Dump buffer size (in Kbytes)There’s a list of options. Let’s configure the size of our capture buffer:

R2#monitor capture buffer CAPTURE size ?

<256-102400> Buffer size in Kbytes : 102400K or less (default is 1024K)The capture buffer is stored in DRAM so select whatever size you feel is appropriate. You can also specify the maximum size of a single packet:

R2#monitor capture buffer CAPTURE size 8192 max-size 2048 ?

circular Circular Buffer

linear Linear Buffer(Default)I’ll use a capture buffer of 8192K and a single packet has a maximum size of 2048K. The last thing we have to decide is if we want to use a circular or linear buffer. The linear buffer will stop capturing once the buffer is full while the circular buffer keeps capturing and deletes the oldest packets from the buffer. Let’s go for the circular buffer:

R2#monitor capture buffer CAPTURE size 8192 max-size 2048 circularInstead of capturing all traffic, we’ll use a filter that only captures traffic from 192.168.12.1 to 192.168.23.3. Here’s how to configure it:

R2(config)#ip access-list extended PACKET_FILTER

R2(config-ext-nacl)#permit ip host 192.168.12.1 host 192.168.23.3

R2#monitor capture buffer CAPTURE filter access-list PACKET_FILTER

Filter Association succeededThis attaches the access-list to our capture buffer. That’s all we have to do for the capture buffer so let’s configure the capture point so the router knows where to capture traffic:

R2#monitor capture point ?

associate Associate capture point with capture buffer

disassociate Dis-associate capture point from capture buffer

ip IPv4

ipv6 IPv6

start Enable Capture Point

stop Disable Capture PointHere you can see some of our options. Let’s select IPv4:

R2#monitor capture point ip ?

cef IPv4 CEF

process-switched Process switched packetsHere you have to decide between CEF or process switched packets. CEF is enabled by default so let’s go with that. Now we can choose the interface: