Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Что такое RoMON?

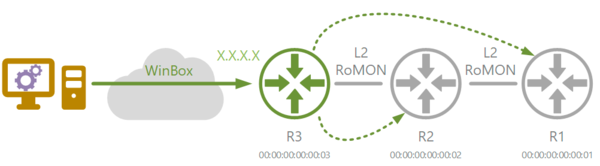

RoMON (Router Management Overlay Network) — специальная технология компании Mikrotik предназначенная для обнаружения одноранговых устройств с Router OS и построения сети управления между ними. Для этого используется давно известная всем администраторам Mikrotik возможность подключения к устройству по MAC-адресу. RoMON позволяет обнаруживать устройства в общем широковещательном сегменте L2 и устанавливать связи между ними, при этом работа не ограничена только одним широковещательным сегментом, мы можем соединять роутеры как гирлянды и управлять ими с любого доступного нам устройства.

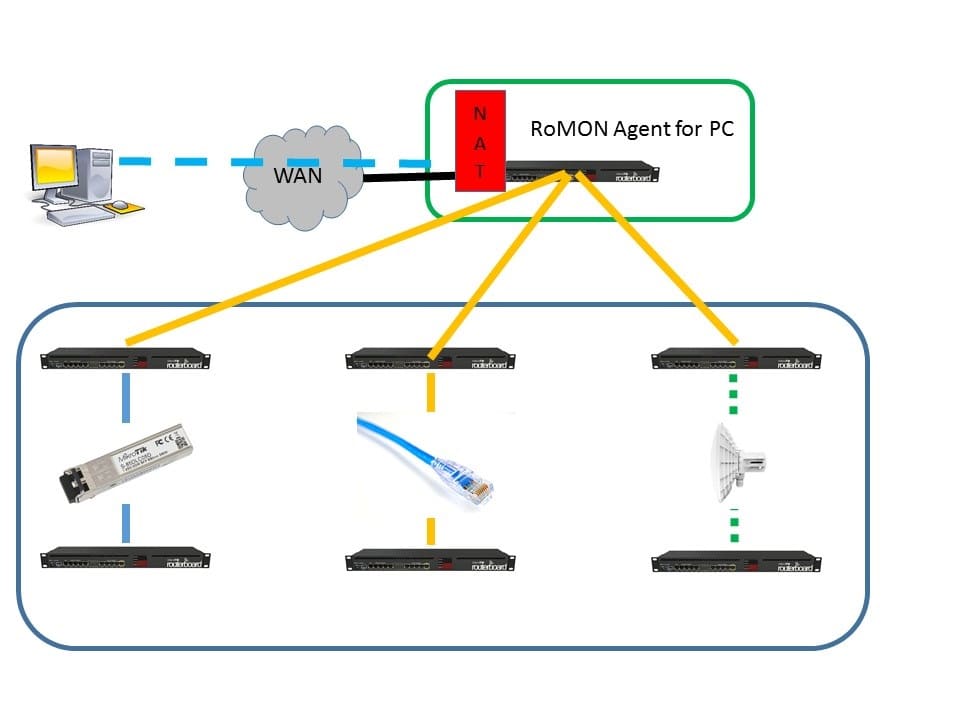

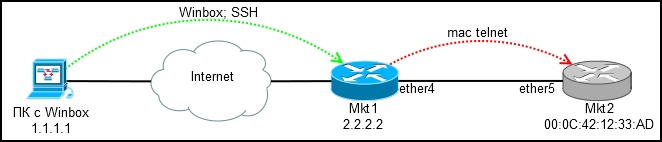

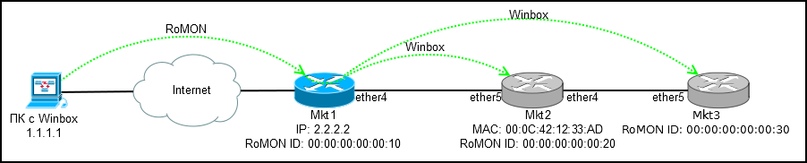

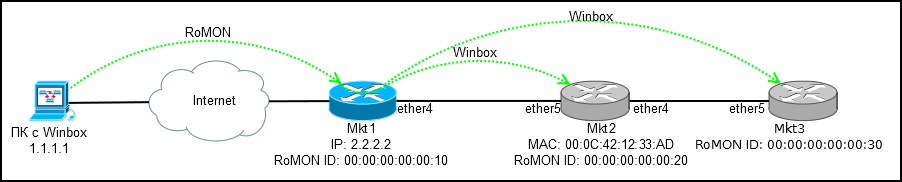

Рассмотрим следующую схему:

Таким образом можно строить достаточно длинные цепочки между роутерами не снижая уровень безопасности и не создавая подключений извне туда, где это будет нежелательно, да и защитить одно устройство, с которого будет осуществляться доступ к остальному сетевому оборудованию проще, чем поддерживать безопасность множества узлов.

Настройка RoMON

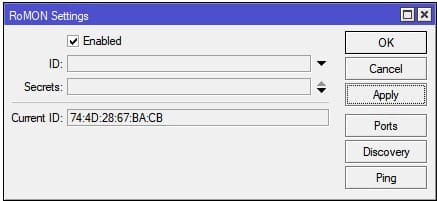

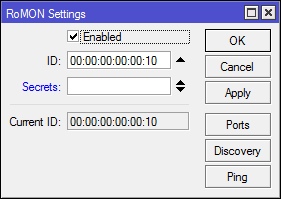

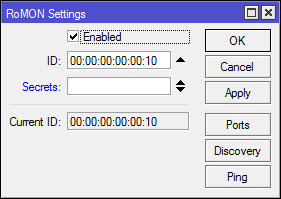

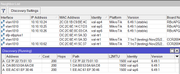

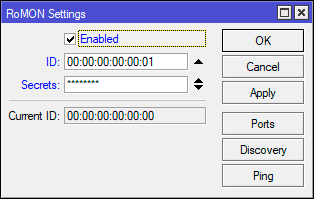

Настройка RoMON проста, для этого откроем Winbox на целевом роутере и перейдем в Tools — RoMON, в открывшемся окне установите флаг Enabled и укажите в поле Secrets секретную фразу для взаимной аутентификации роутеров. Внутри RoMON сети устройства определяются при помощи идентификаторов, в качестве которых используется один из MAC-адресов устройства, это может быть неудобно, поэтому можно задать собственные идентификаторы, для этого откорректируйте поле ID.

/tool romon

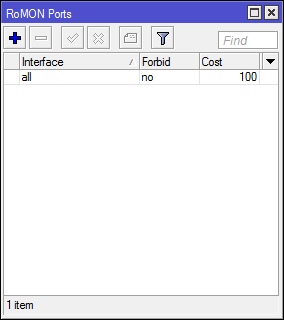

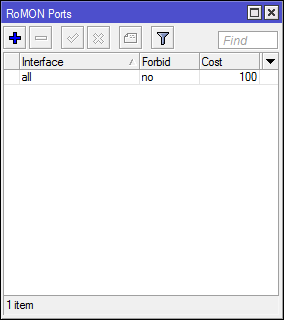

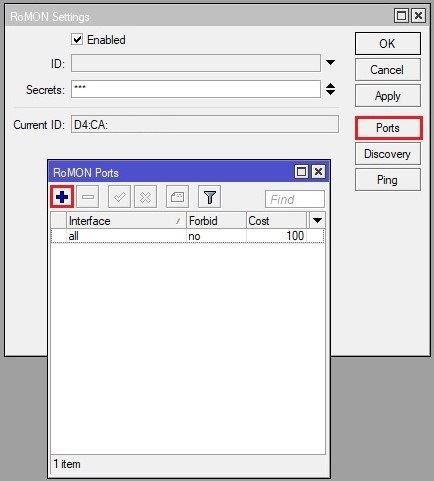

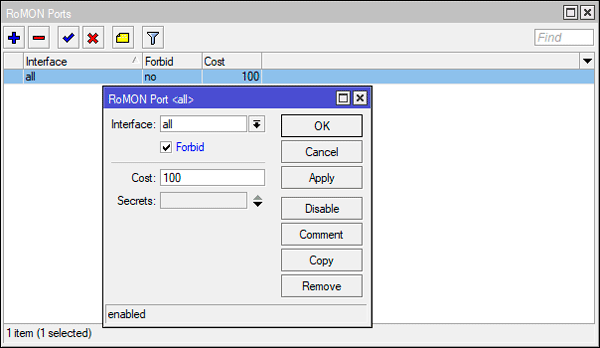

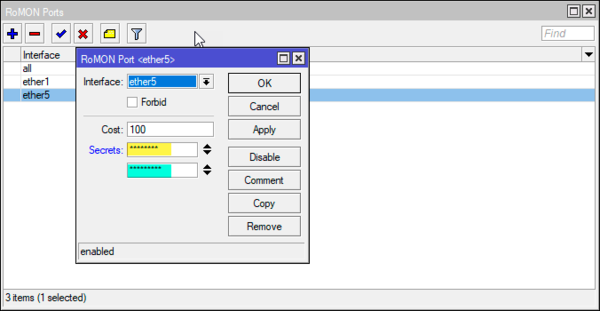

set enabled=yes id=00:00:00:00:00:01 secrets=MySecretНа этом настройку можно бы было и закончить, но в этом случае RoMON будет работать на всех интерфейсах, что нежелательно по соображениям безопасности. Поэтому выполним ряд дополнительных настроек. В предыдущем окне нажмем кнопку Ports и прежде всего запретим подключаться с любого интерфейса. Откроем единственную имеющуюся запись с указанием в поле Interface — all и установим для нее флаг Forbid.

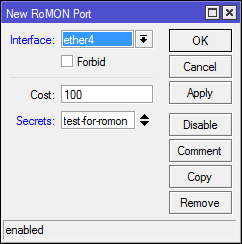

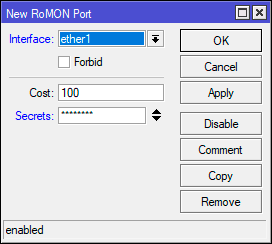

Для добавления правила нажмем плюс и в открывшемся окне укажем желаемый порт и секрет для него. Обращаем ваше внимание, что RoMON использует вначале секрет, указанный для порта, а в его отсутствии глобальный секрет, который мы указали при включении RoMON.

Теперь вариант команд для терминала, здесь мы приведем пример для роутера R2 и настроим сразу два интерфейса:

/tool romon port

set [ find default=yes ] forbid=yes

add disabled=no interface=ether1 secrets=MySecret

add disabled=no interface=ether5 secrets=MySecretАналогичные настройки следует выполнить на каждом роутере входящем в цепочку. Никаких особых сложностей они не представляют.

Некоторые важные уточнения: RoMON не использует шифрование, защита передаваемых данных полностью лежит на прикладном приложении, вы можете использовать Winbox или SSH. Секрет используется только для взаимной аутентификации роутеров и должен быть одинаков у всех устройств входящих в сеть управления. Мы рекомендуем задавать как локальный секрет для порта, так и глобальный, что повысит уровень безопасности даже при неверных настройках RoMON (открыт доступ со всех портов).

Использование RoMON

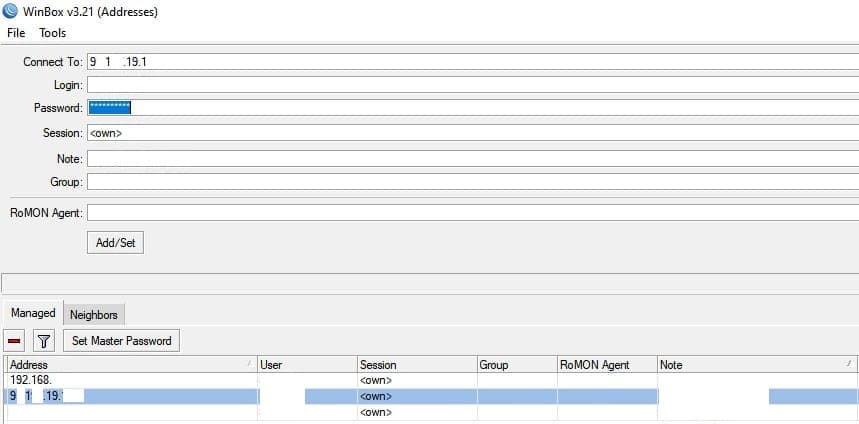

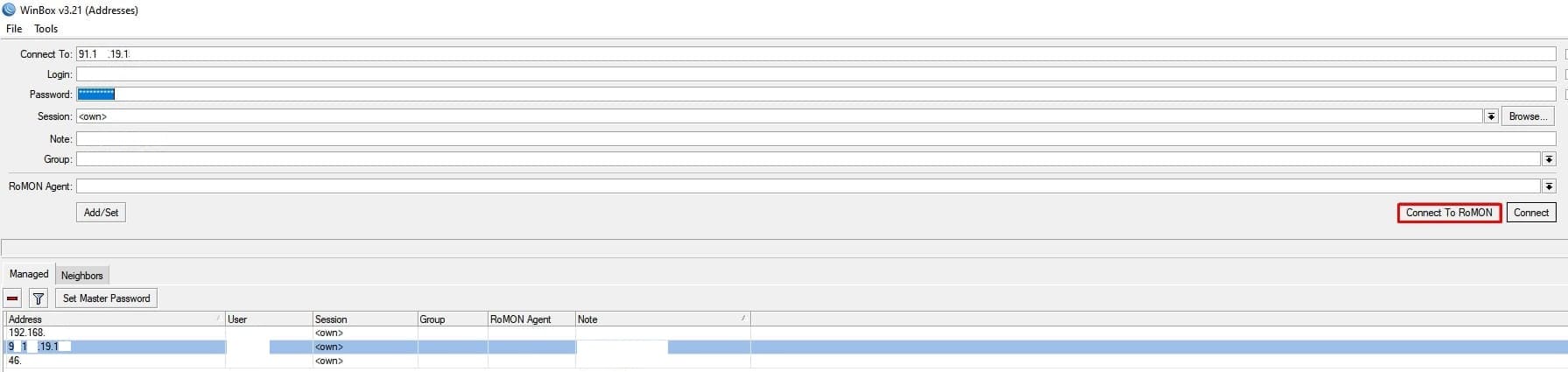

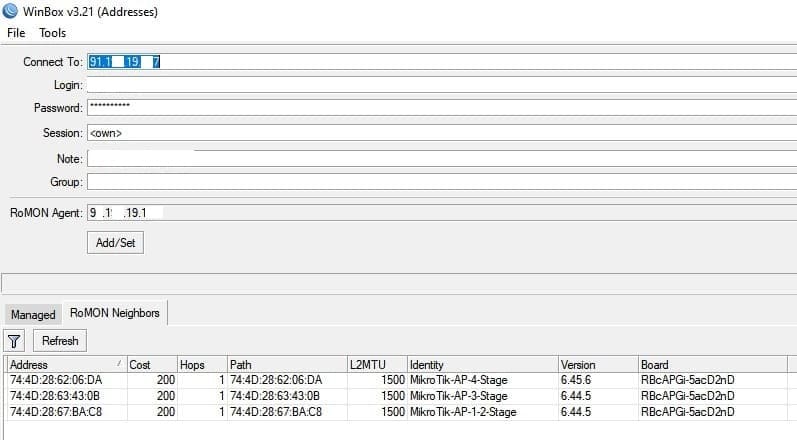

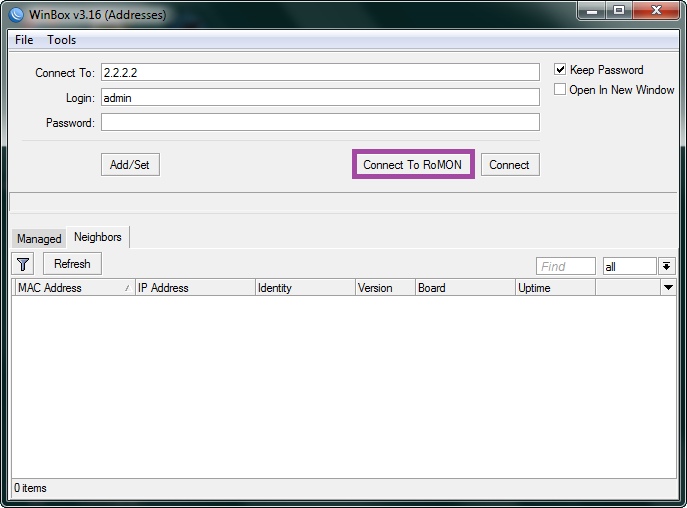

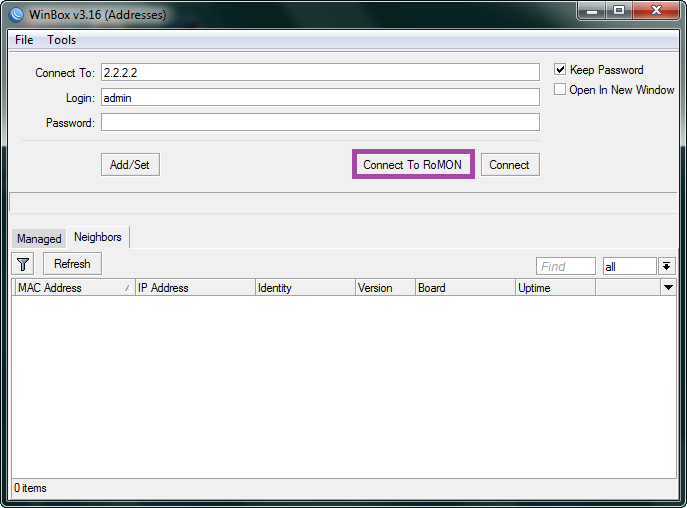

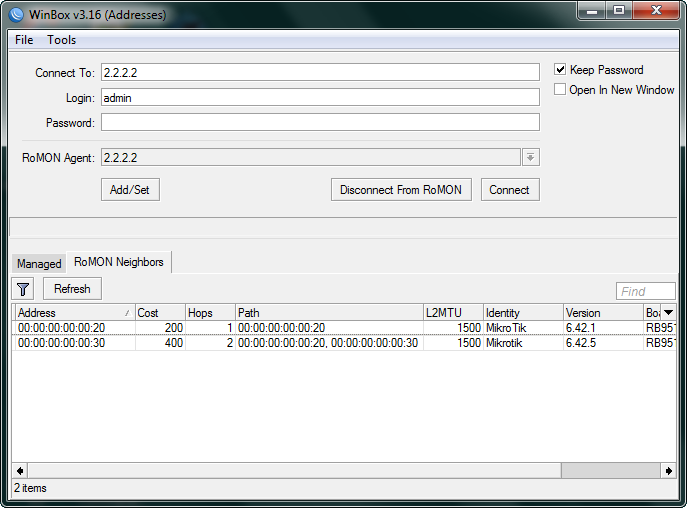

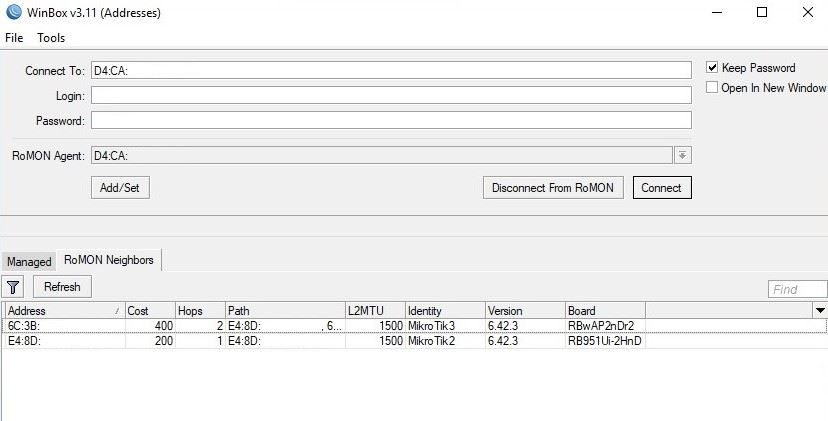

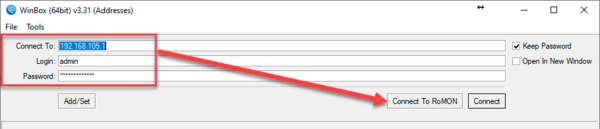

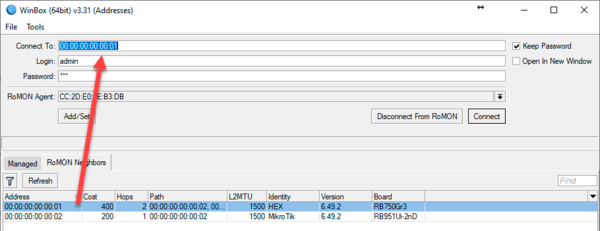

Согласно условиям задачи мы имеем возможность подключения через Winbox к роутеру R3. Теперь, после того как настроили RoMON мы можем подключиться к сети управления нажав на кнопку Connect To RoMON и указав при этом параметры доступа к нужному роутеру.

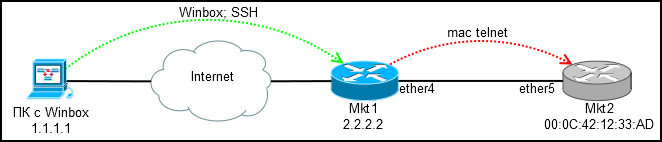

Подключение к роутеру по MAC Telnet

Данная тема не относится напрямую к RoMON, но очень близко связана с ней. В процессе работы у вас может появиться удаленное новое устройство, которое либо нужно настроить для работы в удаленной сети, либо вообще после настройки передать далее. И хорошо если у вас есть возможность подключиться к одному из узлов удаленной сети, запустить там Winbox и выполнить необходимые настройки. А если нет?

Второй вариант — это настройка RoMON, как мы видели, для этого нужно получить доступ к каждому устройству, что тоже не всегда возможно. Что делать? Выезжать на точку? Не спешите, в большинстве случаев все можно сделать удаленно.

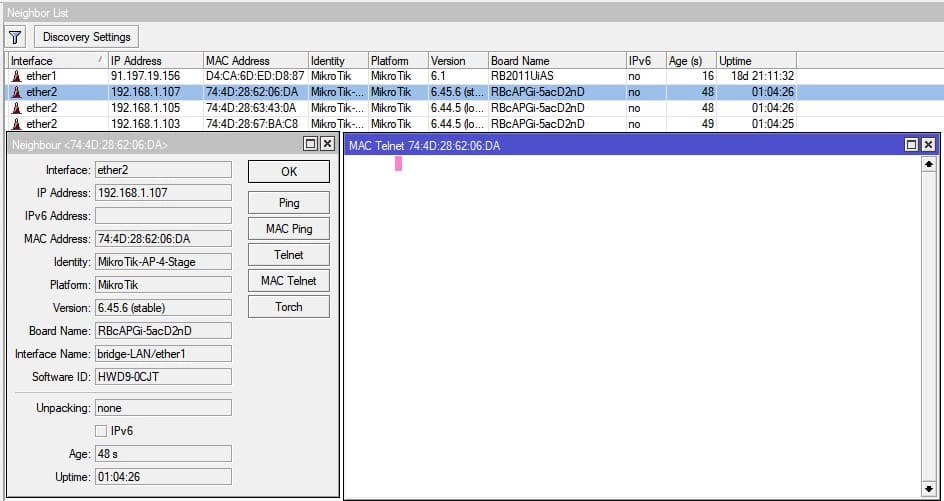

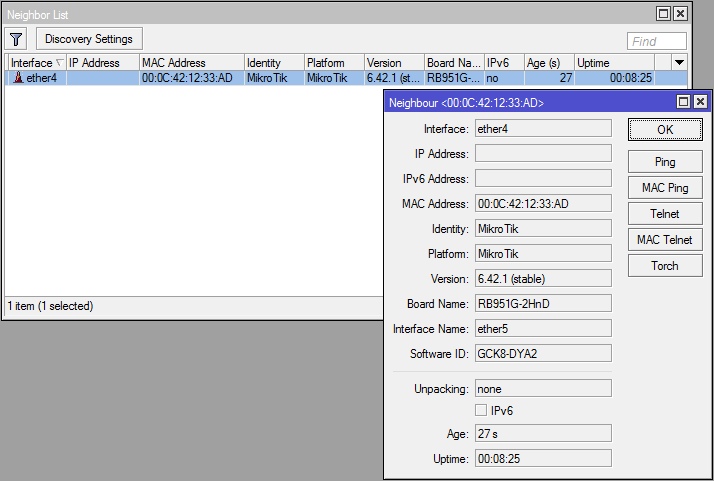

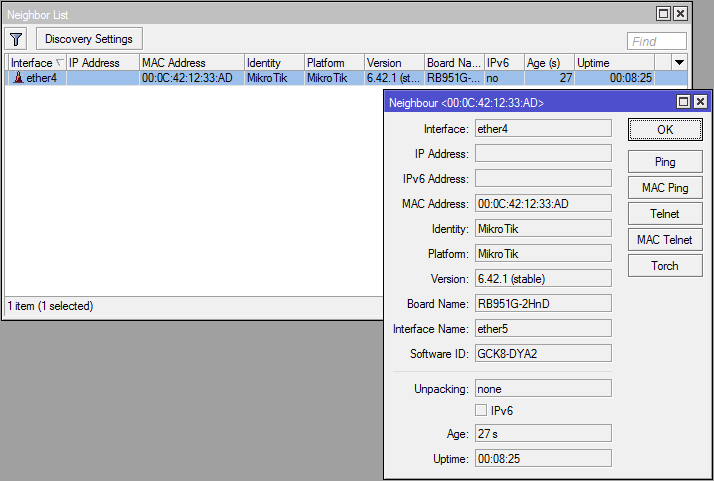

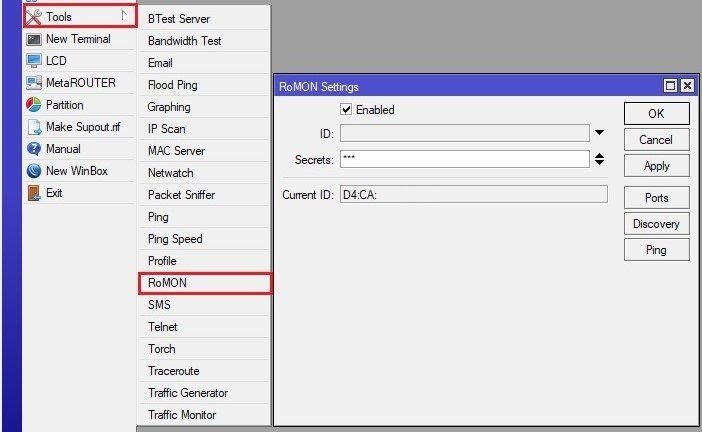

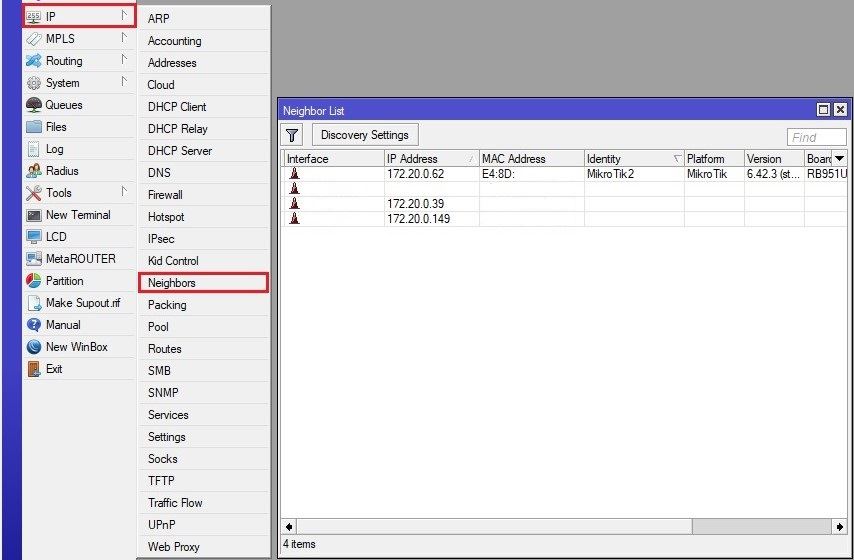

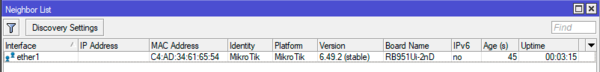

По умолчанию обнаружение и подключение через MAC Telnet доступны на всех портах, кроме «внешнего», таким в SOHO-устройствах обычно является ether1, поэтому достаточно подключить новое устройство в сеть любым портом, кроме первого. Затем переходим на контролируемое устройство, имеющее доступ в тот же широковещательный сегмент что и новый роутер и открываем IP — Neighbor где мы можем увидеть всех соседей в одноранговой сети. Все что нам понадобится отсюда — это MAC-адрес нужного устройства.

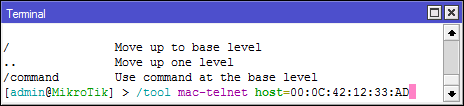

/tool mac-telnet host=01:12:34:56:78:90Где 01:12:34:56:78:90 — MAC-адрес требуемого устройства. Теперь мы можем полноценно работать с данным роутером в терминале, даже можем выполнить полный сброс, доступ через MAC Telnet будет активирован по умолчанию:

/system reset-configuration no-defaults=yes skip-backup=yesПосле чего достаточно активировать RoMON и получить полный доступ к устройству.

Смена секрета RoMON

В процессе эксплуатации сети RoMON может возникнуть потребность изменить секрет, либо установить его, если вы ранее не использовали аутентификацию, очень важно сделать это так, чтобы не потерять в процессе смены секрета доступ к управляемым устройствам. К счастью, сделать это несложно, нужно лишь строго соблюдать необходимую последовательность действий.

Напомним, что RoMON не использует шифрование, а секретная фраза используется для вычисления хеш-функции при помощи которой производится аутентификация сообщений, таким образом, все узлы, которые владеют секретом могут убедиться, что пакет пришел от доверенного узла и примут его.

RoMON позволяет указать несколько секретов, как глобальных, так и для порта. При этом сам узел будет использовать первый в списке секрет, но сможет принимать пакеты с хешами сформированными при помощи любых других секретов, перечисленных в списке. Эту возможность мы и будем использовать.

Откроем список секретов и добавим в него новый секрет, при этом первым в списке располагаем старый секрет (выделен желтым), а ниже новый секрет (выделено зеленым).

/tool romon

set enabled=yes id=00:00:00:00:00:02 secrets=old_secret,new_secretДля порта:

/tool romon port

add disabled=no interface=ether5 secrets=old_secret,new_secretДанный шаг следует выполнить на всех управляемых устройствах. После чего каждое из них будет продолжать использовать старый секрет, но сможет принимать пакеты с хешем сформированным при помощи нового секрета.

Выполнив указанное действие переходим к следующему: для каждого из устройств в списке паролей ставим первым новый секрет, а вторым старый. Также повторяем это действие на всех управляемых устройствах. Теперь роутеры для связи друг с другом будут использовать новые секреты, но смогут принимать пакеты со старым хешем.

После того, как на всех роутерах первым в списке установлен новый секрет, и вы убедились в наличии связи с каждым из них — можно перейти к заключительному этапу — удалить из списков старый секрет.

На первый взгляд процедура может показаться немного сложной и избыточной, но именно такой порядок действий гарантирует что вы не потеряете связь ни с одним устройством в процессе изменения секретов на них. Также учтите, что пустой секрет тоже является секретом и, если вы до этого не использовали аутентификацию в качестве старого секрета следует оставлять пустое поле, а в терминале использовать пустое значение, состоящее из двух, идущих подряд, кавычек.

secrets="",new_secretКак видим, RouterOS предоставляет администратору достаточно широкий круг простых и удобных инструментов управления и RoMON — один из них. Он не претендует на универсальность и его нельзя однозначно рекомендовать к употреблению везде где-только можно, но в ряде сценариев он может оказаться незаменимым, обеспечивая привычный уровень удобства администрирования даже при отсутствии прямого доступа к устройству.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

-

-

semmy07

just joined

- Posts: 5

- Joined: Tue Sep 06, 2016 4:36 pm

failure on import config file

Tue Sep 06, 2016 6:14 pm

I trying to configure RouterOs v6.34. I removed default configurations and then import my config file (import verbose=yes file-name=config1.rsc). I have an error «failure: can not have multiple enabled entries with same interface». In RouterOs v6.29 I entered «all» and it works, but now it does not work. Which command I need to enter in this version?http://oi68.tinypic.com/25gdieo.jpg

-

-

pukkita

Trainer

- Posts: 3051

- Joined: Wed Dec 04, 2013 11:09 am

- Location: Spain

Re: failure on import config file

Wed Sep 07, 2016 2:34 pm

You can safely omit that last RoMON setting, default config once you enable it is to allow all interfaces anyway.

-

-

semmy07

just joined

- Posts: 5

- Joined: Tue Sep 06, 2016 4:36 pm

Topic Author

Re: failure on import config file

Wed Sep 07, 2016 4:32 pm

You can safely omit that last RoMON setting, default config once you enable it is to allow all interfaces anyway.

Thank you for answer. But when I trying to connect RoMON there is an error: «ERROR: RoMON is not enabled on the router». What can I do here?

-

-

Deantwo

Member

- Posts: 328

- Joined: Tue Sep 30, 2014 4:07 pm

Re: failure on import config file

Wed Sep 07, 2016 4:45 pm

«failure: can not have multiple enabled entries with same interface»

Can’t have two entries with the same interface. Sounds pretty self explanatory.

Check is there isn’t an entry defined with «interface=all» by default, and if there is, simply remove that line from your configuration.

Alternatively you can make your configuration script check if the entry exist already before trying to add it.

Like this:

/tool romon port

:if ([:len [find disabled=no interface=all]] = 0) do={

add disabled=no interface=all

}You can safely omit that last RoMON setting, default config once you enable it is to allow all interfaces anyway.

Thank you for answer. But when I trying to connect RoMON there is an error: «ERROR: RoMON is not enabled on the router». What can I do here?

RoMON doesn’t seem to be enabled on my test router when I removed the default configuration.

Did you remember to enable the RoMON?

/tool romon

set enabled=yes-

-

semmy07

just joined

- Posts: 5

- Joined: Tue Sep 06, 2016 4:36 pm

Topic Author

Re: failure on import config file

Wed Sep 07, 2016 5:48 pm

«failure: can not have multiple enabled entries with same interface»

Can’t have two entries with the same interface. Sounds pretty self explanatory.

Check is there isn’t an entry defined with «interface=all» by default, and if there is, simply remove that line from your configuration.Alternatively you can make your configuration script check if the entry exist already before trying to add it.

Like this:/tool romon port :if ([:len [find disabled=no interface=all]] = 0) do={ add disabled=no interface=all }You can safely omit that last RoMON setting, default config once you enable it is to allow all interfaces anyway.

Thank you for answer. But when I trying to connect RoMON there is an error: «ERROR: RoMON is not enabled on the router». What can I do here?

RoMON doesn’t seem to be enabled on my test router when I removed the default configuration.

Did you remember to enable the RoMON?/tool romon set enabled=yes

Thank you for answer. I did all this commands, but it still does not work. Here is screenshot:

-

-

Deantwo

Member

- Posts: 328

- Joined: Tue Sep 30, 2014 4:07 pm

Re: failure on import config file

Wed Sep 07, 2016 5:58 pm

You could just use the menu instead of the terminal, it is a bit easier.

Once you actually made it work, export the RoMON configuration.

This will give you the commands needed to apply it on another router.

Apart from that I can’t help much more, since I actually don’t know what the RoMON is or how it is used.

-

-

semmy07

just joined

- Posts: 5

- Joined: Tue Sep 06, 2016 4:36 pm

Topic Author

Re: failure on import config file

Wed Sep 07, 2016 6:00 pm

You could just use the menu instead of the terminal, it is a bit easier.

Once you actually made it work, export the RoMON configuration.This will give you the commands needed to apply it on another router.

Apart from that I can’t help much more, since I actually don’t know what the RoMON is or how it is used.

Thank you so much =)

-

-

pukkita

Trainer

- Posts: 3051

- Joined: Wed Dec 04, 2013 11:09 am

- Location: Spain

Re: failure on import config file

Wed Sep 07, 2016 6:42 pm

To enable RoMON:

/tool romon set enabled=yesBeware some laptops may give you headaches if you try to connect using the ethernet connection while the laptop wireless interface is enabled. Try disabling wireless if you’re confident RoMON is enabled, and retry.

Does the router appear on main Winbox «Neighbors» tab?? When does the RoMON connection fail, when selecting it and clicking «Connect to RoMON»?

@2Deantwo: RoMON = mac winbox on steroids… could not live without it.

Одной из приятных функций Winbox является автообнаружение устройств по MAC адресу. Это абсолютно полезная опция становится частым решением в настройке оборудования MikroTik.

Утилита RoMON(Router Management Overlay Network) предоставляет доступ к функции автообнаружения через уникальные идентификаторы RoMON ID. Из-за того, что данный тип соединение ни как не шифруется, принято использовать только на LAN интерфейсах.

Как работает RoMON в MikroTik

Частой задачей при настройки больших сетей являет доступ не только к центральному маршрутизатору(роутеру) MikroTik, но также и к коммутатору или точке доступа WiFi. Как подобные задачи решаются без RoMON?

К каждому устройству нужно пробрасывать внешний порт или создавать VPN подключение и уже с локальной сети пытаться подключиться к нужному устройству. Ситуации бывают разные и иногда RoMON становится единственным доступным решением.

Ссылки на смежные статьи:

- Проброс портов в MikroTik, настройка DMZ →

- Настройка MikroTik VPN L2TP сервер, удаленное подключение →

Если у вас не работает RoMON – просмотрите наглядную инструкцию по активации и подключению к устройствам MikroTik на реальном примере.

Пример настройки RoMON на MikroTik hAP ac2 и MikroTik cAP ac

Имеется стандартная сеть на устройствах MikroTik, состоящая из маршрутизатора(роутера) и внутренних WiFi точках. Список действий будет состоять из пунктов:

- Подключение к роутеру MikroTik по внешнему IP адресу;

- Активация RoMON на центральном роутере MikroTik;

- Просмотр локальных устройств через закладку Neighbors;

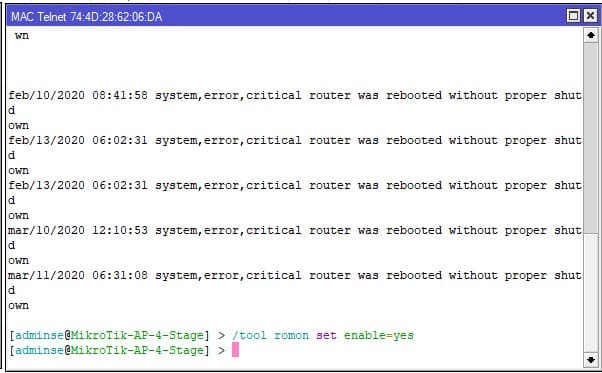

- Подключение к устройству через MAC Telnet;

- Активация на устройстве утилиты RoMON;

- Переподключение к роутеру MikroTik кнопкой “Connect to RoMON”;

- Обновление списка устройств в закладке Neighbors;

- Повторить п. 1-6 для каждого устройства.

Подключение к роутеру MikroTik по внешнему IP адресу

Активация RoMON на центральном роутере MikroTik

Настройка находится в System→RoMON

/tool romon set enabled=yes

Просмотр локальных устройств через закладку Neighbors, подключение к устройству через MAC Telnet

Настройка находится в IP→Neighbors

Активация на устройстве утилиты RoMON

/tool romon set enabled=yes

Переподключение к роутеру MikroTik кнопкой “Connect to RoMON”

Обновление списка устройств в закладке Neighbors

Есть вопросы или предложения по настройке RoMON в MikroTik? Активно предлагай свой вариант настройки! Оставить комментарий →

У всех бывали ситуации, когда необходимо настроить удаленное оборудование(иногда новое), а доступ имеется только к другим сетевым девайсам, никаких ПК/Ноутбуков и пользователей с телефонами. В случае с Mikrotik эту проблему можно решить двумя путями: встроенный в RouterOS mac-telnet и RoMON. О них и пойдет речь ниже.

Mac Telnet с роутера

Для тех кто забыл: Mac telnet работает на Layer2, поэтому подключение возможно в пределах одного сегмента сети.

Подключаемся по winbox или ssh к настроенному роутеру(Mkt1) и через него по mac-telnet к новому(Mkt2).

Где найти mac-telnet:

- [IP]->[Neighbors] — если включено обнаружение соседей

* [IP]->[ARP] — если на новом роутере есть какой-то ip и он резолвится в mac

* [Tools]->[Telnet] — тут помимо mac-telnet есть обычный telnet и ssh

* /tool mac-telnet — из консоли

Что стоит помнить: если на устройстве присутствует дефолтная конфигураци, то mac-telnet будет доступен только на lan портах(все кроме ether1, обычно), так что явно говорите монтажникам куда подключать кабель, иначе никакой mac-telnet и RoMON вам не поможет.

Доступ есть, можно настраивать, но ведь хочется удобства? Особенно при настройке деревьев очередей и большого числа правил фаервола.

Подключение через RoMON

RoMON(Router Management Overlay Network) — Возможность использовать одно устройство mikrotik к которому есть доступ по ip в качестве транзита для подключения к устройству по mac.

RoMON отключен по умолчанию. Клиентская часть встроена в winbox, так что ничего доустанавливать не потребуется.

Настройка на транзитном роутере (Mkt1):

[Tools]->[RoMON]

- Enabled — Включение RoMON

* ID — Ручная установка RoMON ID, по умолчанию выбирается один из mac адресов роутера

* Secrets — Набор паролей для аутентификации по RoMON, используются, если явно не указан пароль на порту. На wiki подробна расписана процедура выбора пароля.

[Tools]->[RoMON]->[Ports]

По дефолту включены ВСЕ порты, что не особо безопасно и отключить all не представляется возможным, так что устанавливаем у него Forbid=yes, более точные правила для интерфейсов перекроют all.

Создаем правило для ether4:

- Interface — порт для которого производим натсройки

* Forbid — запретить работу RoMON на интерфейсе

* Cost — учитывается при построении пути в больших герляндах

* Secrets — Набор паролей для аутентификации

Консольный вариант:

/tool romon set enabled=yes id=00:00:00:00:00:10 /tool romon port set [ find default=yes ] forbid=yes add disabled=no interface=ether4 secrets=test-for-romon

Настройка на удаленном роутере (Mkt2):

Тут у нас подключение по mac-telnet, так что и настройки будут консольными:

/tool romon set enabled=yes id=00:00:00:00:00:20 /tool romon port set [ find default=yes ] forbid=yes add disabled=no interface=ether5 secrets=test-for-romon

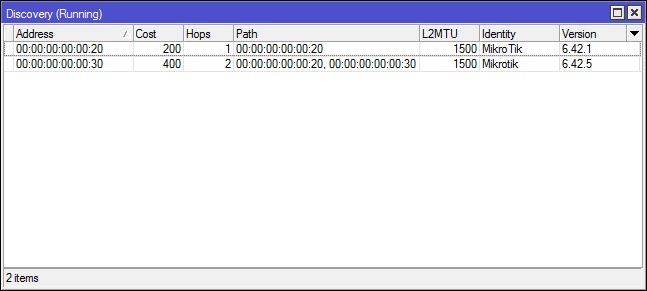

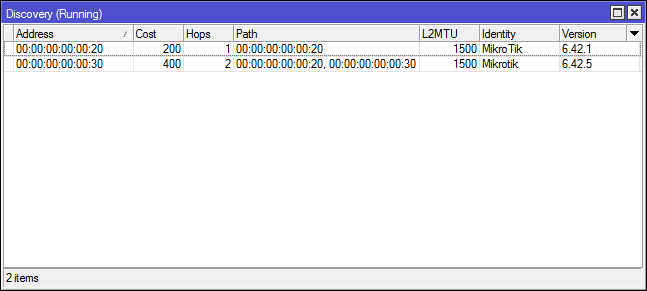

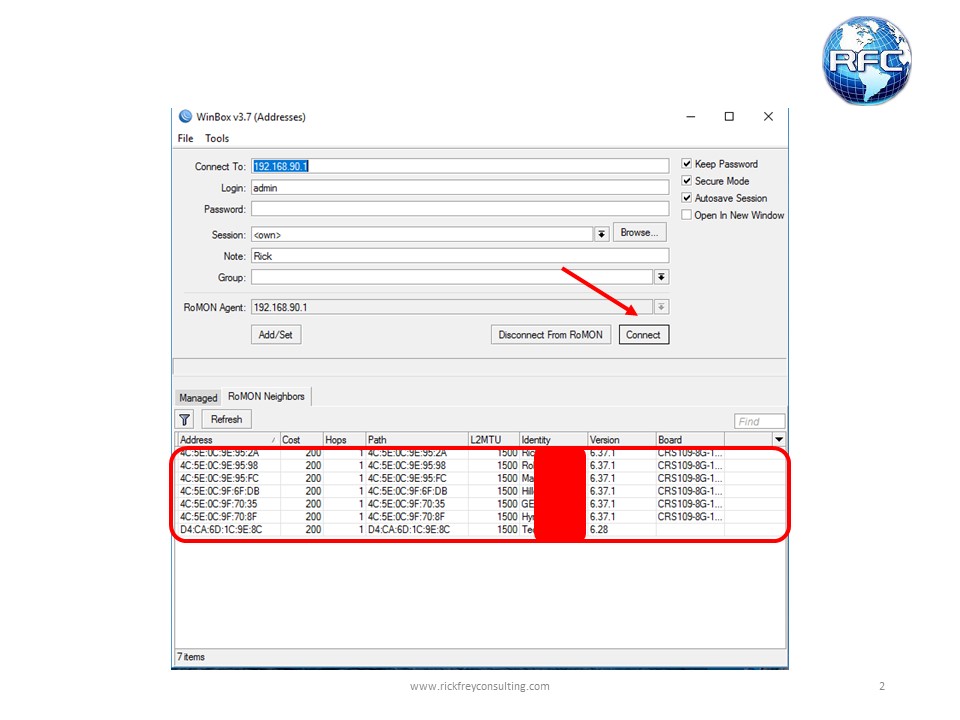

Теперь в [Tools]->[RoMON]->[Discovery] на Mkt1 мы видим соседа:

И еще одного соседа, который подключен транзитом через Mkt2, оставляю настройку этого соединения в качестве самостоятельного задания, все аналогично.

Подключение

Запускаем Winbox и коннектимся к 2.2.2.2 в режиме RoMON используя обычную учетную запись и пароль, secrets в RoMON относится только к связи между роутерами:

И тут мы видим самое интересное — все роутеры в цепочке RoMON доступны для подключения через единственный транзитный Mikrotik.

Выбираем один из адресов(RoMON ID) и подключаемся к интересующему роутеру.

Итог: Получаем прозрачный доступ до всех роутеров в цепочке, без необходимости последовательного логина через mac-telnet.

Дополнительно

[Tools]->[RoMON]->[Ping] — утилита для пинга роутеров по RoMON ID.

Обычный mac-telnet не является безопасным каналом связи, при наличии RoMON можно устанавливать ssh подключение по RoMON ID.

/tool romon ssh <romon id>

Подключение через RoMON в режиме коммандной строки(для ярлыков):

winbox.exe --romon <RouterIP> <RoMON ID> <user> <password>

На этом все. Функционал не для повседневного использования, но полезно о нем помнить и знать как настроить.

У всех бывали ситуации, когда необходимо настроить удаленное оборудование(иногда новое), а доступ имеется только к другим сетевым девайсам, никаких ПК/Ноутбуков и пользователей с телефонами. В случае с Mikrotik эту проблему можно решить двумя путями: встроенный в RouterOS mac-telnet и RoMON. О них и пойдет речь ниже.

Mac Telnet с роутера

Для тех кто забыл: Mac telnet работает на Layer2, поэтому подключение возможно в пределах одного сегмента сети.

Подключаемся по winbox или ssh к настроенному роутеру(Mkt1) и через него по mac-telnet к новому(Mkt2).

Где найти mac-telnet:

* [IP]->[Neighbors] — если включено обнаружение соседей

* [IP]->[ARP] — если на новом роутере есть какой-то ip и он резолвится в mac

* [Tools]->[Telnet] — тут помимо mac-telnet есть обычный telnet и ssh

* /tool mac-telnet — из консоли

Что стоит помнить: если на устройстве присутствует дефолтная конфигураци, то mac-telnet будет доступен только на lan портах(все кроме ether1, обычно), так что явно говорите монтажникам куда подключать кабель, иначе никакой mac-telnet и RoMON вам не поможет.

Доступ есть, можно настраивать, но ведь хочется удобства? Особенно при настройке деревьев очередей и большого числа правил фаервола.

Подключение через RoMON

RoMON(Router Management Overlay Network) — Возможность использовать одно устройство mikrotik к которому есть доступ по ip в качестве транзита для подключения к устройству по mac.

RoMON отключен по умолчанию. Клиентская часть встроена в winbox, так что ничего доустанавливать не потребуется.

Настройка на транзитном роутере (Mkt1):

[Tools]->[RoMON]

* Enabled — Включение RoMON

* ID — Ручная установка RoMON ID, по умолчанию выбирается один из mac адресов роутера

* Secrets — Набор паролей для аутентификации по RoMON, используются, если явно не указан пароль на порту. На wiki подробна расписана процедура выбора пароля.

[Tools]->[RoMON]->[Ports]

По дефолту включены ВСЕ порты, что не особо безопасно и отключить all не представляется возможным, так что устанавливаем у него Forbid=yes, более точные правила для интерфейсов перекроют all.

Создаем правило для ether4:

* Interface — порт для которого производим натсройки

* Forbid — запретить работу RoMON на интерфейсе

* Cost — учитывается при построении пути в больших герляндах

* Secrets — Набор паролей для аутентификации

/tool romon

set enabled=yes id=00:00:00:00:00:10

/tool romon port

set [ find default=yes ] forbid=yes

add disabled=no interface=ether4 secrets=test-for-romon

Настройка на удаленном роутере (Mkt2):

Тут у нас подключение по mac-telnet, так что и настройки будут консольными:

/tool romon

set enabled=yes id=00:00:00:00:00:20

/tool romon port

set [ find default=yes ] forbid=yes

add disabled=no interface=ether5 secrets=test-for-romon

Теперь в [Tools]->[RoMON]->[Discovery] на Mkt1 мы видим соседа:

И еще одного соседа, который подключен транзитом через Mkt2, оставляю настройку этого соединения в качестве самостоятельного задания, все аналогично.

Подключение

Запускаем Winbox и коннектимся к 2.2.2.2 в режиме RoMON используя обычную учетную запись и пароль, secrets в RoMON относится только к связи между роутерами:

И тут мы видим самое интересное — все роутеры в «герлянде» RoMON доступны для подключения через единственный транзитный Mikrotik.

Выбираем один из адресов(RoMON ID) и подключаемся к интересующему роутеру.

Итог: Получаем прозрачный доступ до всех роутеров в цепочке, без необходимости последовательного логина через mac-telnet.

Дополнительно

[Tools]->[RoMON]->[Ping] — утилита для пинга роутеров по RoMON ID.

Обычный mac-telnet не является безопасным каналом связи, при наличии RoMON можно устанавливать ssh подключение по RoMON ID.

/tool romon ssh <romon id>

Подключение через RoMON в режиме коммандной строки(для ярлыков):

winbox.exe —romon <RouterIP> <RoMON ID> <user> <password>

На этом все. Функционал не для повседневного использования, но полезно о нем помнить и знать как настроить.

Источник публикации

-

viter_alex

- Сообщения: 8

- Зарегистрирован: 05 дек 2021, 22:02

Всем привет.

Имеется новый роутер CCR2004-16G-2S+ v7.0.4

и несколько коммутаторов CRS326-24G-2S+ v6.49.1 с таким конфигом:

Почему-то не romon на роутере не работает: коммутаторы не видны. Хотя сами коммутаторы друг друга по RoMon видят.

Почему так? Я предполагаю, что проблема в какой-то новой дефолтной настройке в ROS v7.x, но в какой именно не понимаю.

Пытался смотреть Wireshark. На коммутаторах есть такие сообщения:

Код: Выделить всё

116 23:13:02,402830 2c:c8:1b:3b:b0:83 Spanning-tree-(for-bridges)_88:bf 0x88bf 98 Ethernet II

117 23:13:02,402980 2c:c8:1b:3b:b0:83 dc:2c:6e:14:c7:d3 0x88bf 72 Ethernet II

118 23:13:02,403176 2c:c8:1b:3b:b0:83 2c:c8:1b:c9:be:4c 0x88bf 72 Ethernet II

Мак b0:83 это адрес бриджа на коммутаторе, be:4c, c7:d3 — маки точек доступа.

Тогда как на роутере картина такая (фреймы отфильтрованы)

Код: Выделить всё

No. Time Source Destination Protocol Length Info

12 19:17:03,113876 dc:2c:6e:41:5c:37 2c:c8:1b:c9:be:4c 0x88bc 42 Ethernet II

18 19:17:03,753908 dc:2c:6e:41:5c:37 dc:2c:6e:0c:03:ca 0x88bc 42 Ethernet II

26 19:17:03,995322 dc:2c:6e:41:5c:37 dc:2c:6e:14:c7:d3 0x88bc 42 Ethernet II

38 19:17:05,708410 dc:2c:6e:41:5c:37 Spanning-tree-(for-bridges)_88:bf 0x88bf 98 Ethernet II

44 19:17:06,213584 dc:2c:6e:41:5c:37 Spanning-tree-(for-bridges)_88:bf 0x88bf 98 Ethernet II

48 19:17:06,709234 dc:2c:6e:41:5c:37 Spanning-tree-(for-bridges)_88:bf 0x88bf 98 Ethernet II

54 19:17:07,213605 dc:2c:6e:41:5c:37 Spanning-tree-(for-bridges)_88:bf 0x88bf 98 Ethernet II

55 19:17:07,709422 dc:2c:6e:41:5c:37 Spanning-tree-(for-bridges)_88:bf 0x88bf 98 Ethernet II

Систему обновил до ROSv7.1rc7. То же самое.

Лучше день потерять — потом за пять минут долететь!

-

gmx

- Модератор

- Сообщения: 3055

- Зарегистрирован: 01 окт 2012, 14:48

06 дек 2021, 08:50

Что с фаерволлом на ccr? Пробовали ли отключать все правила?

-

viter_alex

- Сообщения: 8

- Зарегистрирован: 05 дек 2021, 22:02

06 дек 2021, 08:57

Файервол ещё не настраивал. Пустой

Лучше день потерять — потом за пять минут долететь!

-

gmx

- Модератор

- Сообщения: 3055

- Зарегистрирован: 01 окт 2012, 14:48

06 дек 2021, 09:01

Секрет слова нет в настройках других устройств микротика, которое вы забыли указать в ccr???

Если уверены, что делаете все правильно, то, наверное, надо писать в техподдержку микротика.

Но я бы все проверил еще несколько раз, в конце концов, собрал бы временную лабораторию из пару устройств с заводским конфигом и проверил все.

-

mafijs

- Сообщения: 495

- Зарегистрирован: 03 сен 2017, 03:08

- Откуда: Marienburga

06 дек 2021, 10:31

Убрать на CCR2004 , оставить по умолчанию «all ports»

Код: Выделить всё

/tool romon port

set [ find default=yes ] forbid=yes

add disabled=no interface=vlan1010

-

viter_alex

- Сообщения: 8

- Зарегистрирован: 05 дек 2021, 22:02

06 дек 2021, 10:51

gmx писал(а): ↑

06 дек 2021, 09:01

Секрет слова нет в настройках других устройств микротика, которое вы забыли указать в ccr???

Нет, секрет слова нет. Настраиваю всё с нуля, без дефолтной конфигурации. Это не первые девайсы, на которых я применяю такую схему. Но ROSv7.x использую впервые.

Специально брал новый CCR, чтобы попробовать. А теперь страшно клиенту отдавать, мало ли что там ещё выскочит?

Прикладываю скриншот того, что я вижу на CRS. В romon только точки доступа, а в Neighbors и роутер виден

Лучше день потерять — потом за пять минут долететь!

-

viter_alex

- Сообщения: 8

- Зарегистрирован: 05 дек 2021, 22:02

06 дек 2021, 10:54

mafijs писал(а): ↑

06 дек 2021, 10:31

Убрать на CCR2004 , оставить по умолчанию «all ports»

Да, это работает. Но у меня есть влан управления и зачем светить на все интерфейсы, мне непонятно. В принципе, наличие Romon не критично, вся сеть маршрутизируемая и там будет ospf, но хочется понять

Лучше день потерять — потом за пять минут долететь!

-

mafijs

- Сообщения: 495

- Зарегистрирован: 03 сен 2017, 03:08

- Откуда: Marienburga

06 дек 2021, 13:12

Vlan это виртуальный нитерфейс, а для ROMON нужен физический итерфейс. Я так думаю.

-

viter_alex

- Сообщения: 8

- Зарегистрирован: 05 дек 2021, 22:02

06 дек 2021, 13:31

Для Romon нужен L2. В модели OSI нет отдельно виртуальных и физических интерфейсов.

Коммутаторы отлично видят друг друга через влан

Лучше день потерять — потом за пять минут долететь!

-

gmx

- Модератор

- Сообщения: 3055

- Зарегистрирован: 01 окт 2012, 14:48

06 дек 2021, 14:48

Напишите в микротик. Возможно и поправят.

Один из множества полезных сервисов, работающих на платформе RouterOS — RoMON (Router Management Overlay Network). Эта утилита позволяет получить доступ через Winbox к тем устройствам Mikrotik, которые находятся в одной локальной сети — по принципу обнаружения «соседних» устройств и пересылки MAC адресов. Отличный сервис, который не будет лишним, например, при удаленном администрировании.

Стоит учесть, что протокол RoMON не предоставляет шифрования.

Итак, ваши действия для запуска службы:

1. На первом микротике (предположим, что он у вас — главный) открываем Tools-RoMON. В окне RoMON Settings ставим галочку на Enabled, а также прописываем пароль (учтите, что этот пароль должен будет совпадать на всех маршрутизаторах в одной сети RoMON — иначе служба их не увидит). При включении службы RoMON ID назначается автоматически (это MAC адрес оборудования), однако при желании можете его изменить.

2. На остальных микротиках службу можно запустить так же — или затратив чуть меньше времени: с помощью обнаружения соседних устройств.

Во втором случае открываем на основном микротике вкладку IP-Neighbors.

Находим нужные устройства, жмем ПКМ на них и выбираем MAC Telnet.

Вводим логин и пароль для подключения на микротик, а в открывшемся окне терминала — следующий скрипт:

/tool romon set enabled=yes secrets=123

(где secrets = пароль, которые вы назначили службе RoMON на первом микротике).

Также стоит учесть, что служба RoMON по умолчанию работает на всех интерфейсах подключенных микротиков. Чтобы назначить конкретные порты, откройте раздел IP-RoMON-RoMON Settings — Ports, нажмите на синий плюсик и добавьте нужный вам интерфейс (естественно, назначив на него ваш пароль для работы службы).

3. Теперь, чтобы увидеть всё оборудование, подключенное к сети RoMON, открываем winbox, вводим IP (или MAC) одного из устройств, а также логин и пароль, и жмем Connect To RoMON.

Во вкладке RoMON Neighbors отобразятся все устройства данной сети — и теперь к каждому из них можно подключиться через RoMON ID и вашу пару логин/пароль.

Starting in RouterOS version 6.28, MikroTik has included a new tool, which is arguably the most valuable to you can have in your toolbox. RoMON stands for Router Management Overlay Network. The basic idea is, as long as RoMON is turned on and you can access one router on your network, you can access all of your routers on that network over a Layer 2 connection. Its a lot like MAC-Telnet, but on steroids. What makes RoMON so valuable? Let’s look at a few different scenarios.

Network Management Beyond NAT

First, let’s say that nothing is actually broken on our network, but because of masquerade we would not normally be able to Winbox into the whole network from the outside, only the gateway router. Now, in truth, this is a very common scenario and it is usually handled either with NAT rules or with a tunnel, but RoMON can make this even easier. RoMON works over any “Ethernet-like” connection such as Ethernet, Fiber, Layer 2 tunnels, bridged wireless, and so on. The limitation that the tunnel and the NAT fixes have is that we really need Layer 3 connectivity to all devices for it to work well. We have MAC-Telnet at our disposal if something gets broken, but this is very cumbersome for people who are not comfortable with the command line interface. With RoMON, as long as we could reach the gateway router in this network, we could winbox into every participating router… whether they were configured properly or not!

That means we can make major changes remotely and with confidence. That means fewer trucks rolls and higher up times. That also means it a little bit safer to let the new guy try to make changes first (under supervision, of course). Since the majority of MikroTik users are more comfortable with Winbox over the command line, now there is a tool that will let them work the same sort of magic that advanced users of MAC-Telent have been doing for years. There are a few limitations though. First, RoMON’s default setting is disabled, so you have to log into every router and turn it on. Secondly, this is a MikroTik proprietary protocol, so that means we need devices between MikroTik routers to be in a layer 2 configuration. Third, encryption takes places at a higher level that Layer 2, so the security requires some careful considerations. Some of those considerations will be at the end of this tutorial.

Reaching Out To Mis-configured Routers

Now, let’s take another look at this network, but this time our perspective has changed and we are on the inside… something gets broken and we lost Layer 3 connectivity. This could be because routes were removed, we made a bad change to a routing protocol, we made a bad change to the firewall, or any number of other possibilities. All of us have been in this boat at some point, but now as long as we can get access to one router and that router has Layer 2 connectivity to another router… an another… and however many we have on our network… we can easily winbox into all of them. Each router will act as a sort of proxy for any other routers that it has Layer 2 connectivity to and this continues until all of the routers can be accessed. Since this is Layer 2, that means we have access even if we make a mistake in our Layer 3 firewall (most of the time). When I first learned about “Safe Mode” I thought that had to have been the best safety mechanism that any product ever implemented. RoMON actually surpasses “Safe Mode” in shear usefulness… and that’s a pretty impressive accomplishment.

RoMON Configuration

Let’s take a look at how easy it is to use RoMON.

Step 1 – Set the System Identity on all routers by going to System -> Identity. RoMON uses the lowest MAC address on the router as the default identity, so naming your routers will be important to remove confusion.

Step 2 – Enable RoMON on all routers by going to Tools -> RoMON and putting a check in the enabled checkbox. Many people could be done configuring RoMON at this point and be ready to use it, but keep reading in case your network is not one of those.

Connecting to RoMON

RoMON also works from the command line, but we are going to focus on its use with Winbox. To connect, point Winbox to the router that you have Layer 3 connectivity to, but instead of selecting the “Connect” button you will click on the “Connect to RoMON” button. Within a few seconds a new list of devices will appear. This is all of the routers that can be seen from the one you have a connections to. Click on the appropriate device from this new list and then click the “Connect” button. See below:

Disconnecting from RoMON

Sometimes when your connection gets broken, Winbox will still have the “RoMON Agent” field filled with the last device you connected to and Winbox will have trouble connecting to something. To get Winbox to work normally again, just clear that field out.

Extra features

RoMON also works from the command line as stated earlier and file transfers will work over RoMON as well.

Enjoy 🙂