Назначение имён устройствам

Как маршрутизаторы, так и коммутаторы имеют имя (hostname). Имя это по большей части используется для удобства администратора, чтобы можно было отличать множество устройств друг от друга. Изначально все маршрутизаторы имеют имя «Router», а коммутаторы – «Switch», что не сильно удобно. Правилом хорошего тона является настройка имени устройства первым делом, до каких-либо других действий. Имена должны удовлетворять следующим правилам:

- Начинаться с буквы

- Не содержать пробелов

- Заканчиваться буквой или цифрой

- Разрешается использовать только английские буквы, цифры и дефисы

- Имя должно быть не длиннее 64-х символов

Выбирать имя для устройства надо в соответствии с правилами принятыми в организации. Например, устройства могут именоваться по принципу Модель-Место расположения, или по любому другому, удобному для вас.

Имя устройства всегда выводится в приглашении командной строки, что достаточно удобно, так как подключившись удалённо, например, к маршрутизатору, по SSH, вы всегда видите, к тому ли устройству вы подключились. Это позволяет избежать частой ошибки, когда конфигурация применяется не на том устройстве, для которого она предназначалась.

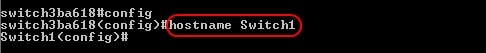

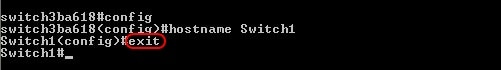

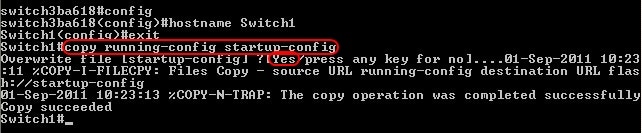

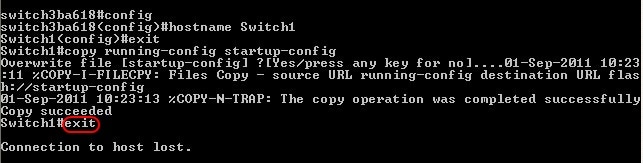

Имя задаётся командой hostname, которую можно вести только в режиме глобальной конфигурации. Пример задания имени:

Обратите внимание, что сразу же после изменения имени, в следующей строчке формат приглашения поменялся.

Имя hostname не является доменным именем, ему не ставится в соответствие ip-адрес, то есть, маршрутизатор в данном примере нельзя, например, пропинговать по этому имени. Оно используется в основном для локальной идентификации устройств, в протоколе CDP и в некоторых других специфических случаях.

Артём Саннников

Чтобы присвоить имя коммутатору, необходимо выполнить команду hostname в CLI.

Switch> enable //переходим в привилегированный режим EXEC

Switch# configure terminal // переходим в режим глобальной конфигурации

Switch(config)# hostname S1 //присваиваем имя S1 текущему коммутатору

S1(config)# exit //выходим из режима настроек

S1#

Если вы в первый раз столкнулись с оборудование cisco, то совершенно очевидно, что необходимо понять как с ним обращаться, создать своего первого пользователя, задать имя вашего устройства, задать время, настроить возможность удаленного подключения и т.д.

Данную статью я решил посвятить ряду подобных вопросов и как результат решил назвать ее «Первоначальная настройка маршрутизаторов Cisco». Сразу хочу заметить, что мы не будем вдаваться в настройки детально, а просто пройдемся по ряду опций, что бы иметь необходимое представление по теме.

Итак, хватит лирики, давайте перейдем непосредственно к делу.

Допустим к нам в руки попал маршрутизатор cisco.

Задачи, которые мы будем выполнять:

1) Ознакомимся с интерфейсом.

2) Определим какие бывают уровни доступа.

3) Посмотрим, что такое режим конфигурации.

4) Настроим такие параметры как имя устройства, имя домена, время.

5) Зайдем в режим настройки портов устройства и зададим на них ip адреса.

6) Зададим пароль на привилегированный режим и создадим пользователя в локальной базе данных.

7) Настроим возможность удаленного подключения по telnet

Подключаемся к устройству посредством консольного кабеля и видим приблизительно следующее

Press RETURN to get started.

Жмем Enter попадаем в нашу консоль:

Что-ж, давайте попробуем посмотреть как оно работает. Нажимаем «?» и видим приблизительно следующее:

Я думаю вы уже поняли что мы воспользовались подсказкой и увидили все доступные нам на данном этапе команды. Более того, давайте попробуем сделать так:

Cisco подсказывает нам какие варианты дальнейшего написание команды у нас есть. Опция действительно очень полезная, а главное, что доступна на любом этапе написания команды.

Давайте попробуем сделать еще вот так:

То есть мы можем поставить знак «?» абсолютно в любом месте и cisco предложит нам все возможные пути продолжения.

В данном случае мы видим, что за счет символа «е» cisco говорит, что есть две команды соответствующие данному критерию и показывает что это за команды.

Должен отметить, что не обязательно набирать команды целиком, т.е. что бы разлогиниться с cisco не надо набирать команду exit полностью. Достаточно будет набрать «ex». При наборе команд «не полностью» нужно понимать что у системы не должно быть выбора и можно было идентифицировать одну команду подходящую заданному критерию.

2. Всего в системе существует 16 возможных уровней доступа от 0 до 15. Нам для понимания нужно будет только 3- privilege level 0 — режим в котором мы оказались, когда подключились к маршрутизатору- privilege level 1 — пользовательский режим, который включает в себя пользовательские команды- privilege level 15 — привелигированный режим, который включает в себя все команды.

Что бы попасть в него нужно набрать команду enable, после чего вместо «Router>» мы увидим «Router#». Знак «#» собственно и означает, что мы находимся в привилигированном режиме.

3. В пункте 2 мы попали в привилигированный режим.

Теперь, если мы хоти производить на роутере какие-либо настройки нам нужно будет перейти в режим конфигурации. Для этого воспользуемся командой configure terminal, или же можно набрать сокращенно conf t

4. Теперь можно попробовать произвести ряд настроек.

Должен сказать, что прямой необходимости в настройке имени устройства, домена и времени нет. Но если это не последняя статья, которую вы читаете, вероятность того что настройка этих параметров еще пригодится очень высока. Что бы настроить имя устройства воспользуемся командой hostname

что мы можем прекрасно видеть Для настройки имени домена воспользуемся командой ip domain-name

Теперь наше доменное имя test.ru

Настройка времени чуть сложнее, т.к. состоит из настройки часового пояса и непосредственно времени. Для задания часового пояса воспользуемся командой clock timezone.

Для настройки времени необходимо выйти из режима конфигурации и воспользовать командой clock set, то есть «время установить» если перевести дословно.

Проверить наши настройки можно посредством команды show.

Так же, для вывода всей конфигурации можно воспользоваться командой show run

Вывод результата данной команды довольно объемный и я не буду постить его. Скажу только, что результат содержит информацию обо всех параметрах, которые есть на маршрутизаторе.

5. Давайте разберем настройки портов на маршрутизаторе и зададим ip адреса.

Порт в сетевом оборудовании cisco называется interface. Что бы вывести список доступных интерфейсов можно воспользоваться командой show interfaces. Однако вывод будет довольно объемным. Для более компактного вывода можно воспользоваться командой show ip int brief

Теперь мы можем видеть список доступных физических портов.

Предположен что порт GigabitEthernet0/0 подключен к подсети 192.168.0.0 с маской подсети 255.255.255.0, а порт GigabitEthernet0/1 подключен к подсети 192.168.1.0 с маской подсети 255.255.255.0. Соответственно мы решили задать на GigabitEthernet0/0 ip адрес 192.168.0.1, а на GigabitEthernet0/1 ip адрес 192.168.1.1.

Все это нужно для того что бы компьютеры первой сети могли обращаться к компьютерам второй сети и наоборот. Можем приступить к конфигурации.

TEST#conf t — идем в режим конфигурации

TEST(config)#interface gigabitethernet0/0 — команда interface позволяет нам перейти в режим настройки нужного нам порта на маршрутизаторе

TEST(config-if)#ip address 192.168.0.1 255.255.255.0 — задаем ip адрес для подсети 192.168.0.0

TEST(config-if)#no shutdown — команда включения порта на маршрутизаторе

TEST(config-if)#exit — выходим из настройки порта

TEST(config)#int gi0/1 — заходим в настройки второго порта.

Название портов можно сокращать как показано в данном случае

TEST(config-if)#ip address 192.168.1.1 255.255.255.0 — задаем ip адрес для подсети 192.168.1.0

TEST(config-if)#exit

Все ip адреса настроены и связь между сетями 192.168.0.0 и 192.168.1.0 налажена.

Допустим если мы ошиблись и задали неверный ip адрес (пусть будет 192.168.0.2) или неправильно указали маску, тогда отменить изменения можно будет посредством команды «no».

TEST(config-if)#no ip address 192.168.0.2 255.255.255.0 — данная команда снимет ip адрес 192.168.0.2 на интерфейсе.

Команда «no» применима не только к параметру ip адрес. Ей можно пользоваться для отмены и других параметров маршрутизатора.

6. Мы уже знаем как попасть в привилигированный режим, причем мы это делали без какой-либо авторизации. Предлагаю, для повышения безопасности, задать пароль на привилегированный режим. Сделать это можно посредством команды enable secret [password

]TEST#conf t — заходим в режим конфигурации

TEST(config)#enable secret 0 cisco — теперь наш пароль на привилегированный режим будет cisco.

Должен отметить, что 0 означает, что мы вводим пароль просто текстом. Если у нас есть пароль в зашифрованном виде мы можем выбрать другую опцию. Посмотреть возможные опции можно посредством enable secret ?

TEST(config)#enable secret ?

0 Specifies an UNENCRYPTED password will follow

4 Specifies an SHA256 ENCRYPTED secret will follow

5 Specifies an MD5 ENCRYPTED secret will follow

LINE The UNENCRYPTED (cleartext) ‘enable’ secret

level Set exec level password

Чтож, пароль на привилегированный режим мы задали. Предлагаю создать своего собственного пользователя в системе, которого мы в дальнейшем будем использовать для подключения к устройству удаленно через telnet или ssh. Для этого дадим вот такую команду:

TEST(config)#username user1 privilege 15 secret password1

В результате ее выполнения система создаст пользователя с именем user1, паролем password1 и уровнем доступа 15 (привилегированный режим) 7. У нас есть подсети, есть пользователь в локальное базе данных. Теперь можно настроить подключение к устройству через telnet. Для этого нам нужно будет зайти в настройки line vty (виртуальная терминальная линия). Перейдем к конфигурирования и все станет ясно.

TEST#conf t — заходим в режим конфигурации

TEST(config)#line vty 0 4 — заходим в настройку терминальных линий.

На разных устройствах может быть разное количество терминальных линий. В нашем случае их 5, т.е. от 0 до 4, что отражено в команде. Количество терминальных линий говорит о количестве возможных одновременных подклюений к маршрутизатору. Когда кто-то подключается, то ему присваивается первая свободная линия vty.

TEST(config-line)#transport input telnet — мы говорим, что к нашему устройству можно подключаться удаленно посредством telnet

TEST(config-line)#login local — данная команда говорит, залогиниться по vty можно использую локальную базу данных пользователей.

Соответственно мы сможем зайти под пользователем, которого создали в пункте 6. Теперь можно подключиться к устройству удаленно посредством telnet, с какого-нибудь компьютера из ранее созданных подсетей 192.168.0.0 или 192.168.1.0 8. Использовать telnet достаточно удобно, но не безопасно, т.к. он передает логин и пароль по сети в открытом виде. Т.е. если кто-нибудь отловит нужные пакеты, то сможет увидеть пароль. Поэтому я рекомендую настраивать подключение через протокол ssh. Для этого необходимо выполнение ряда требований. Должны быть заданы параметры hostname (см. пункт 4), domain-name (см. пункт 4), так как исходя из этих параметров происходит шифрование, а так же необходимо сгенерировать пару ключей шифрования, посредством команды:

TEST(config)#crypto key generate rsa modulus 1024 — где 1024 разрядность шифрования наших ключей.

Теперь нужно разрешить подключение через ssh на наших vty линиях.

TEST(config)#line vty 0 4 — заходим в настройку терминальных линий

TEST(config-line)#transport input telnet ssh — мы говорим нашему устройству, что можно подключиться как через telnet так и через ssh. На самом деле можно указать только ssh, но тогда подключиться по telnet уже не получится.

TEST(config-line)login local — говорим маршрутизатору использовать локальную базу данных пользователей. Если вы уже давали эту команду из пункта 7, то она не обязательна. Все. Теперь можно подключиться к нашему устройству удаленно и главное безопасно посредством ssh.

В конце предлагаю сохранить все сделанные нами настройки командой write. Таким образом после перезагрузки устройства все параметры сохранятся. Если не произвести сохранение, тогда после перезагрузки устройство будет «девственно» чистым как будто на нем ничего не меняли.

TEST#write

Building configuration…

[OK]TEST#

Базовая настройка маршрутизатора для CCNA и ICND. Назначение IP-адресов на интерфейсы маршрутизатора.

Предположим, что после деления сети 192.168.0.0/24 на 3 подсети A, B и C (по 100, 50, 2 хоста соответственно) мы получили такие подсети: A — 192.168.0.0/25, B — 192.168.0.128/26, C — 192.168.0.192/30.

Первый адрес подсети A надо назначить на интерфейс маршрутизатора fastethernet 0/0.

Первый адрес подсети B надо назначить на интерфейс маршрутизатора fastethernet 0/1.

Первый адрес подсети C надо назначить на интерфейс маршрутизатора serial 0/0/0. Причем на один конец кабеля (DCE) для интерфейса serial необходимо назначить clock rate (задать время для синхронизации сигнала), а для другого (DTE) этого делать не надо.

// Так я буду обозначать комментарии.

-

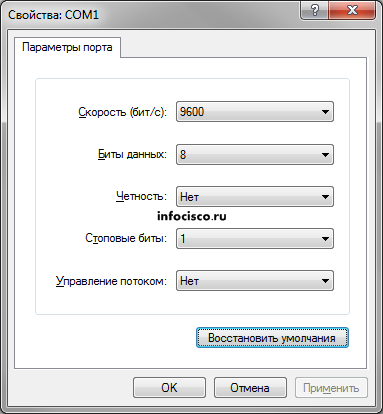

Устанавливаем консольное соединение через гипертерминал со следующими настройками:

- Скорость: 9600; Биты данных: 8; Четность: Нет; Стоповые биты: 1; Управление потоком: Нет;

- Router>enable//Входим в привилегированный режим.

- Router#

- Router#erase startup-config//Очищаем маршрутизатор от предыдущих настроек.

- Router#reload//Перезагружаем маршрутизатор.

- Would you like to enter the initial configuration dialog? [yes/no]: no//После перезагрузки маршрутизатора IOS спросит, надо ли настраивать маршрутизатор в режиме диалога. Откажитесь.

- Router>enable//Снова входим в привилегированный режим.

- Router#

- Router#configure terminal//входим в режим глобальной конфигурации

- Router(config)#hostname R1//даём имя маршрутизатору, в данном случае R1

- R1(config)#no ip domain-lookup//выключаем поиск DNS

- R1(config)#enable secret class//включаем пароль на вход привилегированного режима

- R1(config)#banner motd #//Настраиваем сообщение дня (message of the day). Между знаками «#» пишем сообщение.

!!!ACCESS DENIED!!!

# - R1(config)#line console 0//Входим в режим настройки консоли.

- R1(config-line)#password cisco//Назначаем пароль на вход.

- R1(config-line)#login//Включаем запрос пароля перед входом в консоль.

- R1(config-line)#exit

- R1(config)#line vty 0 4//Входим в режим настройки телнета.

- R1(config-line)#password cisco//Назначаем пароль на вход.

- R1(config-line)#login//Включаем запрос пароля перед входом с помощью телнета.

- R1(config-line)#end

- R1#show running-config//Проверяем введенные данные.

- R1#copy running-config startup-config//Сохраняем произведенную настройку в энерго-независимую память. Сейвы помогают не только геймерам

Были случаи когда ПакетТрейсер вис и приходилось всё делать заново.

- R1#configure terminal//снова заходим в режим глобальной конфигурации

- R1(config)#interface fastethernet 0/0//заходим в режим конфигурации интерфейса

- R1(config-if)#ip address 192.168.0.1 255.255.255.128//назначаем IP-адрес интерфейсу и маску 255.255.255.128 (эта маска является расшифровкой префикса /25)

- R1(config-if)#des Subnet A//краткое описание интерфейса

- R1(config-if)#no shutdown//включаем интерфейс

- R1(config)#interface fastethernet 0/1//заходим в режим конфигурации интерфейса

- R1(config-if)#ip address 192.168.0.129 255.255.255.192//назначаем IP-адрес интерфейсу и маску 255.255.255.128 (эта маска является расшифровкой префикса /25)

- R1(config-if)#des Subnet B//краткое описание интерфейса

- R1(config-if)#no shutdown//включаем интерфейс

- R1(config)#interface serial 0/0/0//заходим в режим конфигурации интерфейса

- R1(config-if)#ip address 192.168.0.193 255.255.255.252//назначаем IP-адрес интерфейсу и маску 255.255.255.128 (эта маска является расшифровкой префикса /25)

- R1(config-if)#des Link to R2//краткое описание интерфейса

- R1(config-if)#clock rate 64000//задаем время сигнала для синхронизации со вторым роутером. На втором роутере этого делать не надо!

- R1(config-if)#no shutdown//включаем интерфейс

- R1(config-line)#end//выходим в привилегированный режим EXEC Mode

- R1#show running-config//Проверяем введенные данные.

- R1#copy running-config startup-config//Сохраняем произведенную настройку в энерго-независимую память.

Скачать выполненное задание настройки роутера

Предлагаю скачать файл с выполненным заданием для программы эмулятора PacketTracer, открыть его и посмотреть на реализацию (пароль на консольный вход — cisco, на привилегированный режим — class).

Заметьте, что компьютер PC1 может нормально пинговать компьютер PC2, но не может пинговать PC3. Это происходит из-за не настроенной маршрутизации. А настроим мы её в следующей шпаргалке

Настройка роутера копированием конфигурации

-

Для автоматической базовой настройки (всё, что выше) маршрутизатора выполните следующие действия:

- 1. Скопируйте текст ниже в буфер обмена: выделите всё, кликните правой кнопкой по выделенному и выберите «Копировать».

- 2. При необходимости очистите роутер от всех настроек и перезагрузите его.

- 3. Войдите в режим глобальной конфигурации и вызовите меню Гипер Терминала «Правка», а в нём «Передать главному компьютеру».

- 4. Обязательно проверьте настройки с помощью команды

show running-config - 5. При необходимости включите интерфейсы командой no shutdown из режима каждого интерфейса

Read the article BASIC CONFIGURATION OF THE CISCO ROUTER. ACCESS TO THE INTERNET in English

Рассмотрим схему подключения офиса к сети Интернет с помощью маршрутизатора Cisco. Для примера возьмем модель Cisco 881. Команды для настройки других маршрутизаторов (1841, 2800, 3825…) будут аналогичными Различия могут быть в настройке интерфейсов, вернее в их названиях и нумерации.

В схеме присутствуют:

- канал в Интернет со статическим адресом

- несколько компьютеров в локальной сети офиса

- маршрутизатор

- коммутатор, который используется для организации локальной сети офиса

Задача: обеспечить доступ компьютеров локальной сети в Интернет.

Шаг 0. Очистка конфигурации

Первое, с чего стоит начать настройку нового маршрутизатора – полностью очистить стартовую конфигурацию устройства. (Выполнять только на новом или тестовом оборудовании!) Для этого нужно подключиться с помощью специального кабеля к консольному порту маршрутизатора, зайти в командную строку и выполнить следующее:

Войти в привилегированный режим(#), возможно потребуется ввести логин/пароль.

router> enable

Удалить стартовую конфигурацию

router# write erase

/подтверждение/

Перезагрузить маршрутизатор

router# reload

/подтверждение/

После выполнения маршрутизатор должен перезагрузиться в течение 3ех минут, а при старте вывести запрос о начале базовой настройки. Следует отказаться.

Would you like to enter the basic configuration dialog (yes/no): no

В текущей конфигурации маршрутизатора будут только технологические строки по умолчанию, и можно приступать к основной настройке.

Шаг 1. Имя устройства

Задание имени маршрутизатора для удобства последующего администрирования выполняется командой hostname «название устройства»

router#conf t

router (config)#hostname R-DELTACONFIG

R-DELTACONFIG(config)#

Шаг 2. Настройка интерфейсов

Необходимо настроить 2 интерфейса: внешний и внутренний.

Через внешний интерфейс будет осуществляться связь с Интернет. На нем будут те ip адрес и маска сети, которые предоставил Интернет провайдер.

Внутренний интерфейс будет настроен для локальной сети 192.168.0.0 /24

Предположим, что оператор связи предоставил нам следующие адреса:

- Сеть 200.150.100.0

- Маска подсети 255.255.255.252 или /30

- Шлюз по умолчанию 200.150.100.1

Настроим внешний интерфейс: зададим ip адрес и сетевую маску, и включим его командой no shut

R-DELTACONFIG#conf t

R-DELTACONFIG (config)#

interface Fa 4

ip address 200.150.100.2 255.255.255.252

no shutdown

После этого соединяем этот интерфейс маршрутизатора с портом оборудования провайдера при помощи прямого патч корда и далее проверяем его доступность командой ping.

Сначала собственный интерфейс

R-DELTACONFIG#ping 200.150.100.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 200.150.100.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

Затем соседний адрес — шлюз провайдера

R-DELTACONFIG#ping 200.150.100.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 200.150.100.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 2/4/10 ms

Убедившись в доступности шлюза Провайдера, переходим к настройке внутреннего интерфейса.

В локальной сети будет использоваться следующая адресация

- Сеть 192.168.0.0

- Маска подсети 255.255.255.0

- Внутренний адрес маршрутизатора, который выполняет роль шлюза в Интернет для всех хостов в сети, 192.168.0.1

- Диапазон внутренних адресов сети (пользователи, принтеры, серверы и.т.д.) советую начинать с адреса 192.168.0.5

- Максимально возможный доступный для использования адрес в этой сети будет 192.168.0.254

- Адреса с 192.168.0.2 до 192.168.0.4 оставим про запас для непредвиденных технологических нужд

Для настройки внутреннего интерфейса локальной сети следует зайти в режим конфигурирования виртуального интерфейса Vlan 1, задать на нем ip адрес и соотнести ему один из физических интерфейсов маршрутизатора (Fa 0).

R-DELTACONFIG#conf t

interface Vlan 1

Ip address 192.168.0.1 255.255.255.0

no shutdown

Выбираем физический интерфейс маршрутизатора и соотносим его с виртуальным Vlan

interface Fa 0

switchport access vlan 1

no shutdown

Для наглядности:

ip address => interface Vlan X => interface Fastethernet Y

Ip адрес присваивается виртуальному интерфейсу Vlan X, а он привязывается к физическому интерфейсу Fastethernet Y.

Интерфейс маршрутизатора Fa 0 нужно соединить с коммутатором, где располагаются рабочие станции локальной сети или напрямую с рабочей станцией администратора. После этого проверить доступность этого интерфейса маршрутизатора с помощью ping из командной строки.

Шаг 3 Настройка удаленного доступа к маршрутизатору

Получить доступ к консоли маршрутизатора можно не только с помощью консольного кабеля, но и удаленно с помощью протоколов Telnet(данные передаются в открытом виде) или SSH(защищенное соединение).

Рассмотрим настройку безопасного подключения.

Включаем протокол SSH 2 версии и задаем произвольное имя домена

R-DELTACONFIG (config)#

ip ssh ver 2

ip domain-name xxx.ru

Генерируем ключи rsa, необходимые для подключения. При запросе указываем 1024.

crypto key generate rsa

How many bits in the modulus [512]: 1024

Задаем имя пользователя с правами администратора и его пароль (*****)

username admin privilege 15 secret 0 *****

Включаем авторизацию через локальную базу устройства (тот пользователь, которого создали строчкой выше)

line vty 0 4

login local

Задаем пароль на привилегированный режим

enable secret 0 *****

После этого при помощи специальной программы, поддерживающей протокол SSH можно зайти в командную строку маршрутизатора удаленно с любой из рабочих станций локальной сети. При авторизации следует ввести логин и пароль, которые были задан. Подробнее про доступ на устройство по протоколу SSH написано в этой статье.

Шаг 4. Шлюз по умолчанию

Для маршрутизации пакетов в сеть Интернет на устройстве необходимо указать шлюз по умолчанию(default gateway).

R-DELTACONFIG (config)#

ip route 0.0.0.0 0.0.0.0 200.150.100.1

После этого можно проверить не только доступность оборудования провайдера, но и полностью канала в Интернет. Для этого необходимо запустить ping до любого адреса во внешней сети в цифровой форме(DNS для локальной сети лучше настраивать после настройки маршрутизатора). Для примера возьмем адрес лидера на рынке ping – www.yandex.ru (93.158.134.3)

R-DELTACONFIG#ping 93.158.134.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 93.158.134.3, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/5/10 ms

Важно!

Обратите внимание, что на данный момент ping внешних адресов работает только(!) будучи запущенным из консоли управления маршрутизатором. Рабочие станции локальной сети все еще не имеют доступа в Интернет.

Шаг 5 Настройка трансляции адресов (NAT)

Для доступа в Интернет из локальной сети необходимо динамически транслировать все внутренние адреса в определенный внешний ip адрес. В нашем случае, так как провайдер предоставляет только один внешний адрес 200.150.100.2 (определяется маской подсети /30 в условиях примера), то все адреса локальной сети должны транслироваться в него.

Указываем список внутренних адресов, которые будем транслировать во внешний адрес.

R-DELTACONFIG (config)#

ip access-list standard ACL_NAT

permit 192.168.0.0 0.0.0.255

Указываем внутренний интерфейс для процедуры трансляции

Interface Vlan 1

ip nat inside

Указываем внешний интерфейс для процедуры трансляции

Interface Fa 4

ip nat outside

Создаем правило трансляции (NAT)

ip nat inside source list ACL_NAT interface fa4

В результате должен появиться доступ с любой рабочей станции локальной сети в Интернет при условии, что шлюзом по умолчанию указан внутренний ip адрес маршрутизатора (192.168.0.1). Проверить можно с помощью команды ping до адреса в Интернет из командной строки. Желательно, чтобы проверяемый адрес был в цифровом виде, чтобы исключить потенциальные проблемы с DNS именами.

Важно!

В указанном примере меняется собственный адрес источника. Если в процессе работы необходимо транслировать адрес назначения — пускать траффик на вымышленный адрес, чтобы попасть на некий настоящий, то прочитайте статью ip nat outside.

Важно!

Не стоит оставлять полный доступ в Интернет со всех адресов локальной сети. Советую после проверки работоспособности соединения для безопасности ограничить доступ в Интернет и разрешить его только с конкретных адресов — например с прокси сервера и рабочих станций администратора и/или директора. О том как это сделать можно прочитать в статье «немного об access lists«.

Важно!

Не забудьте сохранить конфигурацию на всех устройствах командой write или copy run start. Иначе после перезагрузки все изменения будут потеряны.

R-DELTACONFIG#write

Building configuration...

[OK]

Перейти к оглавлению

Assign Device Host Name on 300 Series Managed Switches Using Command Line Interface

Objectives

A host name is a label that is given to a device to distinguish it from other devices. The default device name for a Series 300 Switch is «switch» combined with the last 6 characters of the MAC address for the device. The device host name shows up in the command prompt after every command, and it might be more meaningful to assign a different name to distinguish this device from other devices while using the command line interface.

This document explains how to assign the device host name to a 300 Series Switch using the Command Line Interface.

Applicable Devices

• 300 Series Switches

Step-by-Step Procedure

Note: Changing the device host name requires user privilege level 15.

Assign device host name

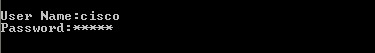

Step 1. Using the command prompt, enter telnet 192.168.1.254 to access the command line interface for this device on the default IP address.

Step 2. Enter the User Name and Password.

Note: The default User Name is cisco and the default Password is cisco.

Step 3. Enter config to enter Global Configuration mode.

Step 4. To modify the device host name, there are two options:

• Enter hostname [name] to assign a new hostname to the device.

Note: The name must start with a letter, end with a letter or digit, and can only contain letters, numbers, and hyphens.

• Enter no hostname to restore the host name back to the default.

Step 5. Enter exit to exit Global Configuration mode.

Step 6. (Optional) Any settings changed will be lost if the switch loses power. To make the changes permanent enter copy running-config startup-config and enter Yes to copy the current configuration file to the startup configuration file.

Step 7. Enter exit again to end the session.

Revision History

| Revision | Publish Date | Comments |

|---|---|---|

|

1.0 |

13-Dec-2018 |

Initial Release |

В последнее время приходится часто настраивать с нуля маршрутизаторы Cisco (в основном 800-1800 серии) для филиалов моей компании и дабы не набирать одни и теже команды третий десяток раз составил для себя небольшой шаблон настроек на разные случаи жизни. Сразу скажу что сертификаты от Cisco не получал, книжек по данным роутерам особо не читал, весь свой опыт приобрел методом научного тыка, курением мануалов на cisco.com и кое каким вдумчивым заимствованием кусков чужих конфигов…

Итак распаковываем роутер, заливаем последнюю прошивку (для SSH необходим минимум Advanced Security), делаем

#erase startup-config

дабы избавится от преднастроеного мусора и перегружаемся.

Настройка авторизации и доступа по SSH

! включаем шифрование паролей

service password-encryption

! используем новую модель ААА и локальную базу пользователей

aaa new-model

aaa authentication login default local

! заводим пользователя с максимальными правами

username admin privilege 15 secret PASSWORD

! даем имя роутеру

hostname <...>

ip domain-name router.domain

! генерируем ключик для SSH

crypto key generate rsa modulus 1024

! тюнингуем SSH

ip ssh time-out 60

ip ssh authentication-retries 2

ip ssh version 2

! и разрешаем его на удаленной консоли

line vty 0 4

transport input telnet ssh

privilege level 15

Настройка роутинга

! включаем ускоренную коммутацию пакетов

ip cef

Настройка времени

! временная зона GMT+2

clock timezone Ukraine 2

clock summer-time Ukraine recurring last Sun Mar 2:00 last Sun Oct 2:00

! обновление системных часов по NTP

ntp update-calendar

! ntp сервера лучше задавать по айпи, ибо если при перегрузке DNS-сервера не доступны то настройки по именам слетают…

ntp server NTP.SERVER.1.IP

ntp server NTP.SERVER.2.IP

Архивирование конфигов

! включаем архивирование всех изменений конфига, скрывая пароли в логах

archive

log config

logging enable

hidekeys

! историю изменения конфига можно посмотреть командой

show archive log config all

Настройка DNS

! включить разрешение имен

ip domain-lookup

! включаем внутренний DNS сервер

ip dns server

! прописываем DNS провайдера

ip name-server XXX.XXX.XXX.XXX

! на всякий случай добавляем несколько публичных DNS серверов

ip name-server 4.2.2.2

ip name-server 208.67.222.222

ip name-server 208.67.220.220

Настройка локальной сети

! обычно порты внутреннего свитча на роутере объединены в Vlan1

interface Vlan1

description === LAN ===

ip address 192.168.???.1

! включаем на интерфейсе подсчет пакетов передаваемых клиентам — удобно просматривать кто съедает трафик

ip accounting output-packets

! посмотреть статистику можно командой

show ip accounting

! очистить

clear ip accounting

Настройка DHCP сервера

! исключаем некоторые адреса из пула

ip dhcp excluded-address 192.168.???.1 192.168.???.99

! и настраиваем пул адресов

ip dhcp pool LAN

network 192.168.???.0 255.255.255.0

default-router 192.168.???.1

dns-server 192.168.???.1

Настройка Internet и Firewall

! настраиваем фильтр входящего трафика (по умолчанию все запрещено)

ip access-list extended FIREWALL

permit tcp any any eq 22

! включаем инспектирование трафика между локальной сетью и Интернетом

ip inspect name INSPECT_OUT dns

ip inspect name INSPECT_OUT icmp

ip inspect name INSPECT_OUT ntp

ip inspect name INSPECT_OUT tcp router-traffic

ip inspect name INSPECT_OUT udp router-traffic

ip inspect name INSPECT_OUT icmp router-traffic

! настраиваем порт в Интернет и вешаем на него некоторую защиту

interface FastEthernet0/0

description === Internet ===

ip address ???.???.???.??? 255.255.255.???

ip virtual-reassembly

ip verify unicast reverse-path

no ip redirects

no ip directed-broadcast

no ip proxy-arp

no cdp enable

ip inspect INSPECT_OUT out

ip access-group FIREWALL in

! ну и напоследок шлюз по умолчанию

ip route 0.0.0.0 0.0.0.0 ???.???.???.???

Настройка NAT

! на Интернет интерфейсе

interface FastEthernet0/0

ip nat outside

! на локальном интерфейсе

interface Vlan1

ip nat inside

! создаем список IP имеющих доступ к NAT

ip access-list extended NAT

permit ip host 192.168.???.??? any

! включаем NAT на внешнем интерфейсе

ip nat inside source list NAT interface FastEthernet0/0 overload

! добавляем инспекцию популярных протоколов

ip inspect name INSPECT_OUT http

ip inspect name INSPECT_OUT https

ip inspect name INSPECT_OUT ftp

Отключение ненужных сервисов

no service tcp-small-servers

no service udp-small-servers

no service finger

no service config

no service pad

no ip finger

no ip source-route

no ip http server

no ip http secure-server

no ip bootp server

UPD. Убрал лишнее по советам хаброюзеров

UPD2. Добавил отключение ненужных сервисов

UPD3. Изменил настройка файрвола (спасибо Fedia)

Не уходите — ведь прочитав наше руководство, вы научитесь тому, чего не умеет большинство системных администраторов!

Знать основы построения современных вычислительных сетей должен каждый инженер, работающий в it-сфере. В этом процессе маршрутизаторы занимают одну из основных ролей. Поэтому мы решили опубликовать материал, посвященный базовой настройке маршрутизатора Cisco.

Оглавление:

- Физическая установка устройства

- Удаление старой конфигурации

- Задаем имя для устройства

- Настройка пароля

- Активация службы DNS

- Протокол CDP

- Настройка доступа к маршрутизатору через локальную сеть

- Настройка DHCP сервера

- Видео к статье

- Заключение

- Наши рекомендации

- Стоит почитать

Физическая установка устройства

После того, как вы определились с топологией сети, и провели прокладку всех кабелей, самое время установить маршрутизатор. В нашем примере мы не будем усложнять, и рассмотрим новый маршрутизатор со всеми необходимыми модулями.

Распакуйте его, и визуально рассмотрите:

На задней панели расположены все интерфейсы, с которыми мы будем работать.

Для начала, давайте подключим кабели локальной сети. Если мы используем коммутатор, то все рабочие станции будут подсоединяться через него. Нам останется только соединить непосредственно коммутатор с маршрутизатором. Следует обращать внимание на кабель. В случае соединение коммутатор-маршрутизатор, мы должны использовать кросс-кабель.

Если речь идет о небольшой сети, то как правило, используются маршрутизаторы с установленными платами коммутации на небольшое количество портов (от 4 до 8). В таком случае, рабочие станции будут подключаться напрямую к маршрутизатору.

Теперь нам нужно подключить кабель, идущий от провайдера сети Интернет. Необходимо знать, какой тип кабеля используется в этом подключении, и подсоединить его в соответствующий разъем. Это может быть коаксиальный, последовательный, или стандартный 8 жильный кабели. На задней панели ищите интерфейс с пометками «WAN» или «Serial«.

Осталось только подключить маршрутизатор к компьютеру, для проведения настройки, и дать ему питание с помощью соответствующего кабеля. Теперь мы подключаемся к нашему устройству с помощью любого доступного способа — терминальное, ssh подключения. И переходим к непосредственной настройке.

Смотрите также: ssh клиент для windows.

Удаление старой конфигурации

Перед тем, как начать непосредственно настройку, мы должны перейти в привилегированный режим работы. Делается это вводом команды:

Router#enable

Сразу напомним, что обозначение до знака «#» является заданным именем роутера. Если вы не вводили его, по умолчанию будет значение «Router». Позже в нашей инструкции мы изменим его.

По умолчанию, на устройствах cisco присутствует предустановленная конфигурация. Нам она не нужна — ведь мы будет устанавливать и настраивать маршрутизатор с нуля. Поэтому имеет смысл удалить ее. Делается это следующей командой:

Router#erase startup configuration

Для вступления изменений в силу, мы должны перезагрузить устройство:

Router#reload

После того, как маршрутизатор загрузится и не найдет настроенной конфигурации, он предложит вам провести настройку с помощью мастера. В таком случае вы увидите следующее сообщение:

Would you like to enter the initial configuration dialog? [yes/no]: no

Мы будем проводить ручную настройку, поэтому отвечаем отказом, набирая «no». Теперь давайте перейдем в режим глобальной конфигурации:

Router#configure terminal

И перейдем к последующей настройке.

Задаем имя для устройства

Сейчас мы увидим, как изменить имя маршрутизатора. Это необходимо для уникализации каждого устройства в сети. Набираем команду:

Router(config)#hostname Router-primer

Теперь наше системное приглашение будет выглядеть вот так — «Router-primer#».

Настройка пароля

Для обеспечения безопасности, нам следует назначить пароль доступа к устройству. И провести настройку таким образом, чтобы пароли хранились в зашифрованном виде. Напоминаем, что на устройствах Cisco уровень доступа считается от 0 до 15. Последний — самый максимальный.

Давайте заведет пользователя Root, назначим для него пароль, и дадим ему максимальный уровень привилегий.

Router-primer(config)#username root privilege 15 secret parol

Router-primer(config)#service password-encryption

В качестве примера, мы назначили такой пароль — parol. Вы должны использовать более сложные варианты. Более серьезные настройки безопасности помогут избежать DDOS атак.

Активация службы DNS

Сетевые устройства работают с использованием числовых адресов. Человеку же более удобно буквенное обозначение. Именно для этого и служит служба DNS — чтобы переводит числовые значения имен устройств в буквенные.

Включаем службу DNS на нашем маршрутизаторе:

Router-primer(config)#ip domain-lookup

Теперь нам нужно указать адрес используемого в сети DNS сервера:

Router-primer(config)#ip name-server 100.1.1.1

Обратите внимание, что при отсутствии доступа к серверу, маршрутизатор не сможет работать с буквенными обозначениями хостов. Поэтому целесообразно критические узлы назначить вручную. Для этого нужно прописать их именование и ip-адрес.

Router(config)#ip host host-primer 100.1.1.100

Для просмотра известных хостов, используется следующая команда:

Router(config)#show hosts

Настройка даты и времени

Хорошим тоном при базовой настройке маршрутизатора cisco, считается установка даты, времени и часового пояса. Давайте научимся это делать.

Для настройки времени используется стандартная 24-х часовая система. Вводить в формате ЧЧ.ММ.СС

Router-primer#clock set 20:00:00 14 dec 2014

В примере мы добавили и текущую дату.

Что касается часового пояса, то он настраивается следующим образом:

Router(config)#clock timezone UTC 3

Данная команда задаст часовой пояс +3 по Гринвичу, что соответствует средней полосе России.

Настройка синхронизации времени

Если в вашей сети присутствует сервер времени, можно настроить сетевые узлы таким образом, чтобы они имели возможность синхронизировать часы. Для этого служит протокол NTP. С его помощью можно также использовать мировые сервера времени. Для его работы нужно только явно указать ip-адрес соответствующего сервера:

Router-primer(config)#ntp server 100.1.1.99

Протокол CDP

Протокол CDP разработан и используется только на устройствах компании Cisco. Его задача — собирать данные об устройствах, которые находятся на другой стороне кабеля, подключенного к нашему маршрутизатору или коммутатору. С помощью протокола CDP можно собирать всю необходимую информацию о структуре сети. Для инженеров, чьей задачей является проектирование и мониторинг сети, протокол CDP является основным из используемых средств при работе. Включается протокол одной простой командой:

Router-primer(config)#cdp run

Настройка доступа к маршрутизатору через локальную сеть

Чаще всего для настройки маршрутизаторов, подключение к ним идет через локальную сеть. Давайте настроим наше устройство, чтобы оно имело такую возможность:

Входим в режим конфигурирования терминальных линий:

Router-primer(config)#line vty 0 4

Задаем необходимость ввода пароля при входе:

Router-primer(config-line)#login

Задаем пароль:

Router-primer(config-line)#password pass

Задаем временной интервал, через который сессия автоматически закроется, если находится в неактивном состоянии:

Router-primer(config-line)#session-timeout 10 output

Выходим из режима конфигурирования линий:

Router-primer(config-line)#exit

Настройка DHCP

В том случае, если маршрутизатор будет использовать в качестве сервера автоматической раздачи ip-адресов, нам следует настроить службу DHCP. Мы зададим сеть, пул доступных адресов и DNS сервер:

Router-primer(config)#ip dhcp pool LAN

Задаем подсеть:

Router-primer(dhcp-config)#network 10.1.1.0 255.0.0.0

Адрес маршрутизатора по умолчанию:

Router-primer(dhcp-config)#default-router 10.1.1.100

Адрес сервера DNS

Router-primer(dhcp-config)#dns-server 10.1.1.101

Видео к статье

Заключение

Выполнив настройку вашего маршрутизатора cisco, следуя нашим инструкциям, вы подготовите устройство к дальнейшей работе. Далее нужно исходить из поставленных задач, и проводить последующую настройку, основываясь на текущей сети.

Наши рекомендации

При работе с сетевыми устройствами вам придется работать с MAC-адресом. Узнать его можно прочитав техническую документацию, которая идет в комплекте поставки.

Вам обязательно нужно прочитать материал — как узнать маску подсети.

Стоит почитать

Зачем искать информацию на других сайтах, если все собрано у нас?

- Настройка cisco vpn

- Как настроить Интернет через bluetooth

- Эмулятор андроид для windows

- Восстановление системы Windows

- Настройка cisco acl