Как защитить домен от спуфинга и фишинга и предотвратить попадание ваших писем в спам

Для кого предназначена эта статья

Эта статья адресуется тем, кто имеет опыт настройки почтовых серверов. Она содержит подробные технические сведения о записях SPF (Sender Policy Framework), включая предъявляемые к ним требования, используемый синтаксис и то, как записи влияют на доставку почты. Примеры стандартных записей SPF для отправки почты как с помощью только Google Workspace, так и с помощью Google Workspace в сочетании с другими почтовыми серверами и сервисами можно найти в

этой статье

.

Запись SPF определяет почтовые серверы и домены, которым разрешено отправлять электронную почту от имени вашего домена. Кроме того, она сообщает серверам-получателям, что делать с письмами после их проверки. Почтовые серверы, принимающие электронные письма от вашего домена, с помощью SPF могут убедиться, что они отправлены с разрешенных вами серверов. У домена может быть только одна запись SPF, но в ней можно указать несколько серверов и сторонних почтовых сервисов.

Set up SPF

Настройте SPF, добавив соответствующую TXT-запись DNS на сайте регистратора домена.

Формат записи SPF

Запись SPF – это строка обычного текста со списком тегов и значений. Эти теги называются механизмами. Значениями обычно являются IP-адреса и доменные имена.

Вы можете добавить запись SPF та сайте регистратора домена в виде TXT-записи DNS. Подробнее о TXT-записях DNS…

Запись SPF может содержать до 255 символов. Размер файла записи TXT не должен превышать 512 байт.

Механизмы записи SPF

В таблице ниже перечислены механизмы, используемые при создании записей SPF. Почтовые серверы получателей проверяют письма на соответствие механизмам в том порядке, в котором они указаны в записи SPF.

Важно!

- Помимо механизмов можно использовать необязательные квалификаторы записи SPF.

- В записи TXT для SPF можно упоминать не более 10 других доменов и серверов. Эти упоминания называются запросами. Подробнее о том, как проверить DNS-запросы в записи SPF…

| Механизм | Описание и допустимые значения |

|---|---|

v |

Версия SPF. Этот тег является обязательным и должен быть первым тегом в записи. Этот механизм должен иметь следующее значение:

|

ip4 |

Задает разрешенные почтовые серверы на основе IPv4-адреса или диапазона адресов. Значение должно представлять собой IPv4-адрес или диапазон в стандартном формате. Например:

или

|

ip6 |

Задает разрешенные почтовые серверы на основе IPv6-адреса или диапазона адресов. Значение должно представлять собой IPv6-адрес или диапазон в стандартном формате. Например:

или

|

a |

Задает разрешенные почтовые серверы на основе доменного имени. Например:

|

mx |

Задает один или несколько разрешенных почтовых серверов на основе записи MX домена. Например:

Если в записи SPF нет этого механизма, по умолчанию используются записи MX домена, в котором создана эта запись SPF. |

include |

Задает разрешенных сторонних отправителей электронной почты на основе домена. Например:

|

all |

Указывает, что механизм применяется ко всем входящим письмам. Рекомендуем всегда включать его в запись SPF. Механизм Какой вариант следует использовать: ~all или —all?Если запись SPF содержит элемент Если запись SPF содержит элемент Совет. Чтобы защитить от спуфинга домены, которые не отправляют почту, задайте для домена запись SPF |

Квалификаторы записи SPF

Квалификатор – это необязательный префикс, который можно добавить к любому механизму в записи SPF. Он сообщает почтовым серверам получателей, следует ли считать письмо прошедшим аутентификацию при совпадении с механизмом в записи SPF.

v=spf1 include:_spf.google.com -all

В этом примере запись SPF разрешает отправлять электронную почту от имени вашего домена только системе Google Workspace. Для механизма all используется квалификатор отказа (—), поэтому все письма от любых других отправителей не проходят проверку SPF и могут отклоняться сервером получателя.

Механизмы проверяются в том порядке, в котором они указаны в записи. Если обнаруживается совпадение с механизмом, у которого нет квалификатора, по умолчанию применяется квалификатор «Допуск». Если письмо не соответствует ни одному из механизмов, к нему по умолчанию применяется нейтральное действие: оно не проходит аутентификацию, но и не отклоняется.

Используйте необязательные квалификаторы, чтобы указать, какое действие почтовым серверам получателей следует предпринимать в отношении писем, соответствующих механизмам в записи SPF.

| Квалификатор | Действие, которое сервер-получатель предпринимает в случае соответствия |

|---|---|

+ |

Аутентификация считается пройденной. Серверу с соответствующим IP-адресом разрешена отправка почты от имени домена. Письма проходят аутентификацию. Это действие по умолчанию, когда у механизма нет квалификатора. |

- |

Аутентификация считается непройденной. Серверу с соответствующим IP-адресом запрещена отправка почты от имени домена. В записи SPF нет IP-адреса или доменного имени сервера, поэтому отправленные с него письма не пройдут аутентификацию. |

~ |

Аутентификация с неполным отказом. Скорее всего, серверу с соответствующим IP-адресом запрещена отправка почты от имени домена. Сервер получателя обычно принимает такие письма и помечает их как подозрительные. |

? |

Нейтральный. Аутентификация не считается ни пройденной, ни непройденной. В записи SPF явно не указано, что этому IP-адресу разрешена отправка почты от имени домена. Для записей SPF с нейтральными результатами часто используется квалификатор ?all. |

Дальнейшие действия

Создав запись SPF, добавьте ее на сайте регистратора своего домена.

Эта информация оказалась полезной?

Как можно улучшить эту статью?

SPF — это не только уровень защиты от солнечных лучей. Это еще и мощная технология, которая ограждает домен отправителя от действий мошенников. О том, как она работает и почему без настроенной SPF все меры по защите почтовой репутации летят коту под хвост — рассказываем.

P.S. будет много технических терминов, но мы их просто объясним.:)

SPF: что? зачем? и как?

SPF (Sender Policy Framework/структура политики отправителя) — это метод борьбы со спамом, который работает по принципу паспорта. Как главный документ удостоверяет нашу личность, так SPF подтверждает, что емейл пришел с проверенного надежного адреса. Но в отличие от объемной книжечки, Sender Policy Framework представляет собой одну строку в TXT-записи домена. Например, такую:

example.org. IN TXT «v=spf1 +a +mx -all»,

где v=spf1 — это используемая версия SPF, а +a +mx -all — механизм и условия защиты домена от мошенников.

Это самый простой пример записи, который говорит о том, что отправлять письма от имени домена example.org могут все все сервера, указанные в записях a и mx. Другие же адреса должны быть удалены: -all.

Более сложный уровень SPF-защиты для того же домена может выглядеть так:

example.org. IN TXT «v=spf1 mx ip4:195.3.159.250 +a:smtp.mail.ru include:gmail.com ~all»

и означает, что отправлять сообщения от имени домена example.org. могут все сервера, указанные в mx-записях, а также отправленные с IP 195.3.159.250. Кроме того, можно принимать письма с серверов, указанных в SPF-записи домена gmail.com. Письма со всех остальных серверов нужно отправить в спам без проверки: ~all«.

И это далеко не самая сложная SPF-запись. При необходимости, она может вмещать до 10 параметров. Для удобства, мы собрали их все в одном месте:

+ принимать сообщение. Например: +all — принимать все письма;

— отклонить сообщение. Например: -all — отклонять все письма;

~ принять емейл, но пометить как СПАМ. ~all — отправлять все письма в СПАМ;

? нейтральное отношение;

mx все адреса, указанные в MX-записях домена;

ip4 указывает конкретный IP-адрес. Например: ip4:195.3.156.134 — принимать письма с IP 195.3.156.134;

a указывает действие, которое нужно сделать при получении письма от конкретного домена. Например: +a — принять все письма, которые присланы с IP, который совпадает с IP-адресом в записи отправляющего домена;

include разрешает принимать письма с серверов, разрешенных SPF-записями домена. Например: include:gmail.com — принимать письма с айпишников, которые указаны в SPF домена gmail.com;

all все остальные IP, которые не указаны в SPF-записи;

exists проверяет работоспособность доменного имени;

redirect указывает, что нужно проверять SPF указанного домена, вместо текущего; задает сообщение об ошибке, которое передается отправителю. Например:

exp example.org. IN TXT «v=spf1 +a +mx -all exp=spf.example.org»

spf.example.org. IN TXT «You host not allowed e-mail to me from this domain!»

Главная функция SPF — предотвратить попытки спуфинга и других атак на репутацию отправителя. Ее длина и сложность зависит от нужного уровня защиты и навыков специалиста. Зачастую ее можно прописать самостоятельно, и мы расскажем как — чуть дальше:)

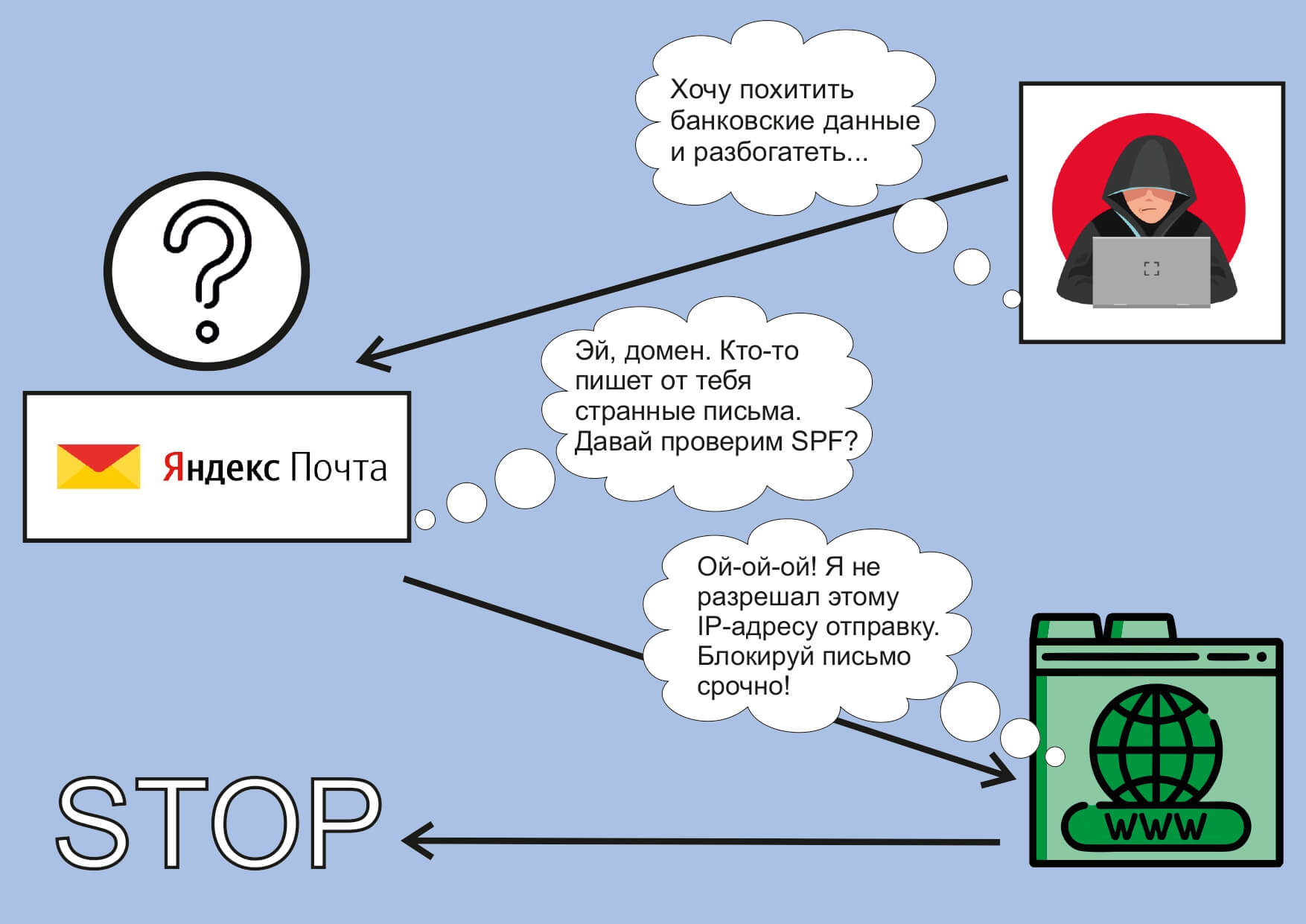

Как SPF защищает домен от спуфинга?

Как известно, основной метод спуфинга — это подмена адреса в поле “FROM”. SPF-запись, как противоядие, направлено именно на это поле, поскольку оно содержит главный критерий для проверки: домен отправителя и его IP адрес. Сопоставляя его с теми айпишниками, которые прописаны в SPF-записи как разрешенные, сервер-получатель принимает решение о безопасности сообщения.

Коротко, алгоритм работы SPF проходит четыре этапа. Для примера, возьмем отправку сообщения с адреса [email protected] на адрес [email protected] через почтовый сервис Estismail:

- сервер Estismail с IP (для примера) 1.3.4.7 отправляет письмо с адреса [email protected] на адрес [email protected];

- почтовый сервер beispiel.com проверяет DNS запись о типе TXT для домена example.com и определяет IP отправляющего домена;

- мейл-сервер beispiel.com ищет IP адрес 1.3.4.7, среди тех, которым SPF-запись example.com разрешает делать отправку от своего имени;

- если IP отправителя есть в списке “правильных” айпишников, письмо поступает во “Входящие”. Если нет — “отбивается” или попадает в СПАМ.

И такие этапы проходит каждое письмо. Графически, преодоление SPF-фильтра выглядит следующим образом:

Базовую роль в проверке домена играет список IP адресов, указанных в SPF-записи. Именно он подтверждает честные намерения отправителя. Поэтому постарайтесь вписать в этот список все возможные IP, которым вы разрешаете отправку: все корпоративные адреса, а также не забудьте о сервисах почтовых рассылок.

Как настроить и проверить SPF-запись для своего домена самостоятельно?

Создание SPF — простая операция. В большинстве случаев для установки базовой защиты достаточно прописать одну строку в TXT-записи домена. Но и здесь есть много подводных камней:

- SPF работает на уровне домена и не передается на поддомены. Это значит, что на каждый уровень нужно создавать свою SPF-запись.

- В проверке домена SPF ориентируется исключительно на поле “FROM”, поэтому она работает вместе с DKIM и DMARC, которые задают параметры поиска мошенника не только в поле “Отправитель”, но и в тексте сообщения.

Процесс настройки SPF-записи проходит на сайте провайдера и состоит из 5 этапов. Последний из них — проверка работоспособности и правильности SPF. Ее можно провести на одном из специальных сервисах:

- Kitterman Technical Services;

- MXToolBox.

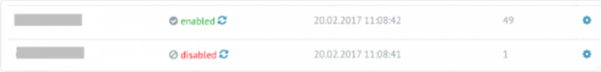

или в личном аккаунте почтового сервиса Estismail. Зеленая галочка в разделе “Статус” означает, что SPF прописана и внедрена в TXT — запись домена верно:

Поздравляем, теперь Вы можете самостоятельно за несколько минут настроить SPF-запись для своего домена и обеспечить мощную защиту репутации отправителя. Тем не менее, одному лишь SPF не под силу полностью оградить домен от фишинга и спуфинга. Для полной защиты нужно действие трех магов: SPF, DMARC и DKIM. Если хотя бы один из них будет не настроен, то в защите отправляющего домена образуется брешь, через которую спуферы смогут подменить информацию об отправителе. В результате — ваши клиенты от вашего же имени получают спам или вирус, а вы — ни сном ни духом. Чтобы избежать такой ситуации — проверьте все записи или обратитесь в нашу службу поддержки. Мы всегда поможем.

В данной статье рассмотрим что такое SPF и немного рассмотрим детали её настройки.

SPF (Sender Policy Framework) — это специальная TXT-запись в DNS, в которой указано с каких почтовых серверов может быть отправлена почта для домена.

С помощью данной записи можно снизить общее количество СПАМа, уменьшить вероятность того, что домен будет скомпрометирован и защититься от СПАМа, который использует поле обратного адреса.

Пример SPF-записи:

domain.ru. IN TXT «v=spf1 include:anymailserver.org ~all»

Далее рассмотрим:

- Основной синтаксис

- Пример SPF для общего случая

- Пример SPF для индивидуального случая

- Пример 1 — include

- Пример 2 — redirect

- Пример 3 — advantshop + retailcrm

- Пример 4 — advantshop + retailcrm + yandex

- Как проверить всё ли правильно прописано.

Основной синтаксис

1) Любая SPF-запись начинается с v=spf1, этот параметр не изменяется.

2) Далее указываются параметры (механизмы). Чаще всего используются следующие: all, ip4, ip6, a, mx, include, redirect

3) Помимо механизмов используются префиксы (определители):

- «-» — Fail, отклонять почту.

- «~» — SoftFail, «мягко» отклонять (принимать почту, но помещать ее в «Спам»).

- «?» — нейтрально (обрабатывать как обычное письмо).

Подробнее можно почитать тут — Wikipedia SPF

В целом всё, мы выбираем какие почтовые сервисы нам нужны, и перечисляем их как «include:»

Например:

v=spf1 include:server1 include:server2 include:server3 ~all

Означает, что мы размещаем отправку сервисам server1, server2, и server3.

Отлично, далее мы покажем SPF-записи для разных вариантов работы с отправкой почты.

Случай #1 Общий — spf.on-advantshop.net

Владельцам интернет-магазина в облаке, кто использует, для отправки писем, следующие службы (одну или несколько сразу):

- Yandex mail

- Mail.ru

- Google Mail

- Unisender и Unione

- Почтовую службу AdvantShop

Нужно прописать унифицированную SPF-запись:

Хост: @ или пустой

Тип: TXT

Значение: «v=spf1 redirect=spf.on-advantshop.net»

Если требуется указать TTL, укажите 600.

Если у Вас возникли сложности с добавлением TXT записей, пожалуйста обратитесь в поддержку, мы поможем.

Случай #2 Индивидуальный — spfcore.on-advantshop.net

Если Вы используете какой-то почтовый сервис, отличный от перечисленных выше (в случае 1), и прописали дефолтную SPF запись («v=spf1 redirect=spf.on-advantshop.net»), то нужно сделать следующее:

1. Удалить запись «v=spf1 redirect=spf.on-advantshop.net» (если она была)

2. Добавить нужную запись в соответствии с рекомендациями Вашего сервиса по работе с email.

3. После этого, обязательно, нужно добавить в Вашу новую SPF дополнительный блок:

include:spfcore.on-advantshop.net

Это необходимо сделать, чтобы почтовая служба advantshop смогла работать корректно.

Пример 1:

Почтовый сервис выдал Вам запись: «v=spf1 include:XXXXXXXXXXX ~all»

Необходимо в неё добавить блок:

include:spfcore.on-advantshop.net

Если в выданной записи присутствует include, то всё просто, добавляем ещё один блок include.

По формату, запись получится вот такая:

v=spf1 include:XXXXXXXXXXX include:spfcore.on-advantshop.net ~all

Где XXXXXXXXXXX это Ваша, почтовая служба.

Пример 2:

Почтовый сервис выдал Вам запись: «v=spf1 redirect=XXXXXXXXXXX«

Необходимо в неё добавить блок:

include:spfcore.on-advantshop.net

Если в выданной записи присутствует redirect, то необходимо «redirect=» заменить на «include:» и добавить ещё один блок include.

По формату, запись получится вот такая:

v=spf1 include:XXXXXXXXXXX include:spfcore.on-advantshop.net ~all

Где XXXXXXXXXXX это Ваша, почтовая служба.

Далее рассмотрим несколько реальных примеров.

Реальный пример 1 «advantshop + retailcrm»

Если Вы используете retailcrm и почтовую службу advantshop, то необходимо прописать вот так:

v=spf1 include:spf.retailcrm.pro include:spfcore.on-advantshop.net ~all

Реальный пример 2 «advantshop + retailcrm + yandex»

Если Вы используете retailcrm и почтовую службу advantshop и яндекс, то необходимо прописать вот так:

v=spf1 include:spf.retailcrm.pro include:_spf.yandex.net include:spfcore.on-advantshop.net ~all

Далее по аналогии с примерами можно комбинировать использование SPF от различных сервисов:

- include:_spf.mail.ru

- include:_spf.google.com

- include:_spf.yandex.net

- include:mailer.rees46.com

- include:spf.retailcrm.pro

- include:_spf.amocrmmail.com

- include:mxsspf.sendpulse.com

- include:sendgrid.net

- include:servers.mcsv.net

- include:spf.protection.outlook.com

- include:spf2.esputnik.com

- include:spf.mindbox.ru

Важно помнить

Для корректной работы почтовой службы advantshop у почтового домена должен присутствовать один из вариантов:

- Либо целиком запись вида: «v=spf1 redirect=spf.on-advantshop.net»

- Либо отдельно добавленный, в существующую SPF-запись, блок «include:spfcore.on-advantshop.net»

Как проверить всё ли правильно настроено

Ниже опишем универсальный способ как проверить верно ли синтаксически указана SPF-запись.

1) Находим свою SPF-запись у почтового домена.

Например, если наш почтовый ящик info@m2bee.ru, то наш почтовый домен будет «m2bee.ru»

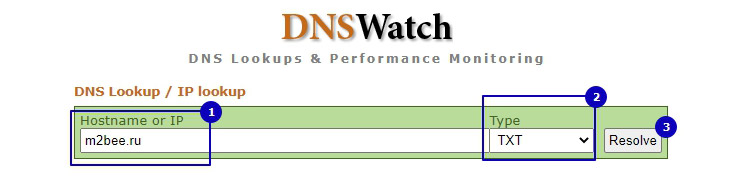

Затем переходим на сайт https://www.dnswatch.info/

Указываем свой почтовый домен, в текстовое поле и выбираем тип «TXT», нажимаем кнопку «Resolve» (Рис. 1).

Рисунок 1. Проверяем TXT записи домена.

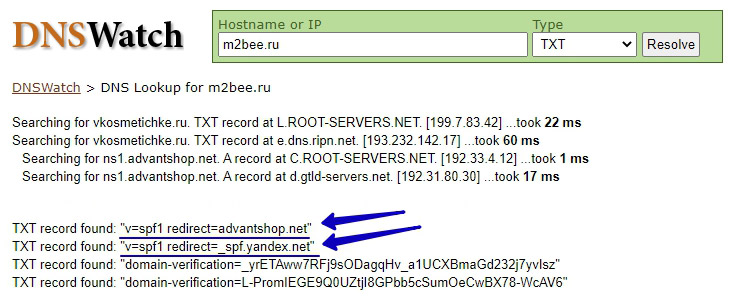

Находим TXT запись в которая начинается на «v=spf1…» (Рис. 2).

Рисунок 2. Проверяем какие SPF есть у домена.

Важно

Если у Вас 2 или более SPF-записей — это является ошибкой!

Должна присутствовать только одна SPF-запись.

Копируем строчку и переходим к пункту 2.

2) Проверяем SPF-запись

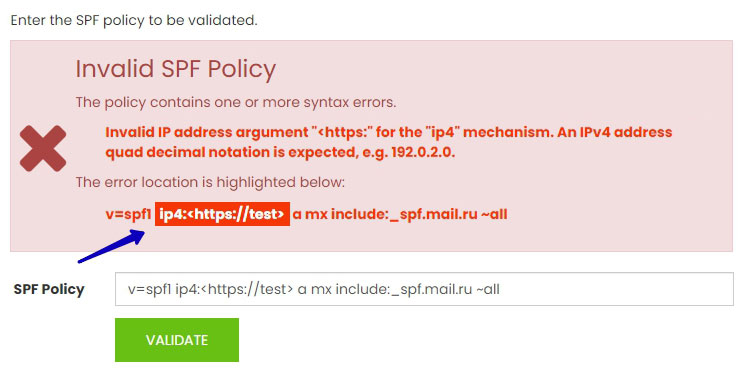

Для этого переходим на страницу — https://vamsoft.com/support/tools/spf-syntax-validator

Указываем нашу запись в текстовое поле и нажимаем «Validate», после чего смотрим на результат (Рис. 3).

Рисунок 3. Ошибка в SPF-записи.

Если результат «зелёный» — всё хорошо.

Если показывается ошибка, необходимо внести корректировки.

3) Проверяем SPF-запись по домену.

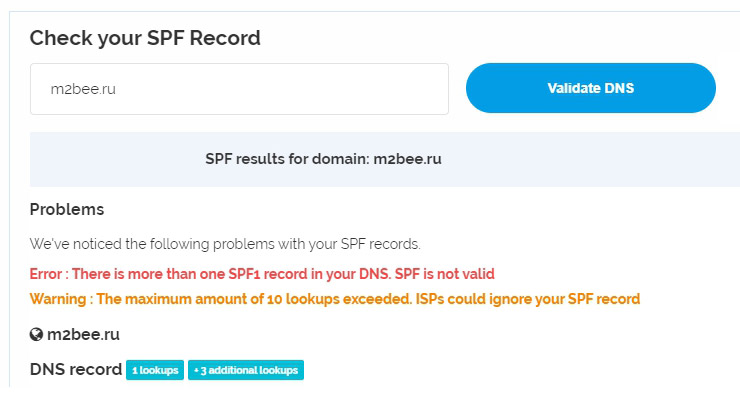

Так же, можно проверить ещё в одном сервисе, указав только почтовый домен.

Для этого переходим на страницу — https://www.dmarcanalyzer.com/spf/checker/

Указываем почтовый домен в текстовое поле и нажимаем «Validate DNS», после чего смотрим на результат (Рис. 4).

Рисунок 4. Проверка SPF-записи по домену.

Если один из сервисов выдаёт ошибку и Вам не удаётся исправить свою SPF, обратитесь к нам в поддержку, мы поможем.

Всё готово. В данной статье мы рассмотрели, что такое SPF-запись и как её корректно настроить.

Тэги: spf, v=spf1, spf.yandex, spf.google, spf.mail, all, ip4, ip6, a, mx, include, redirect

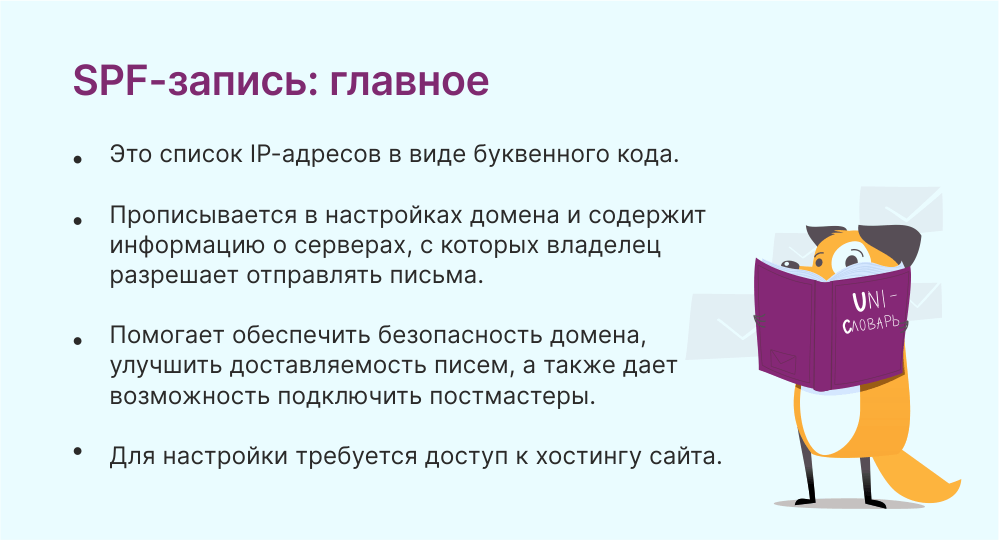

SPF (Sender Policy Framework) — это список IP-адресов в виде буквенного кода, который прописывается в настройках домена и содержит информацию о серверах, с которых владелец разрешает отправлять письма.

SPF-запись выглядит, например, так:

v=spf1 ip4:176.57.223.0/24 -all

где v — версия SPF, всегда принимает значение v=SPF1;

ip4 — IP-адрес, с которого разрешена отправка писем;

-all — механизм работы с письмами, отправленными с других IP-адресов.

Данная SPF-запись простая и весьма строгая. Она разрешает отправку писем только с указанного IP. Все остальные письма должны быть заблокированы, так как указан механизм «-all».

Как работает SPF-запись

После отправки письма почтовый сервер получателя проверяет, с какого IP-адреса пришло сообщение. Он сверяет его со списком, который прописан в SPF.

Если адрес есть в списке, значит, все в порядке. Письмо попадает во входящие. Если IP-адреса нет в списке, то письмо может быть заблокировано почтовым провайдером.

А вот если SPF не прописан, велика вероятность, что письмо будет доставлено. И тогда мошенники легко могут написать сообщение от вашего имени и украсть личные данные подписчиков.

Для чего нужна SPF-запись

Часто владельцы доменов пренебрегают SPF. А зря. Настройка этой записи займет несколько минут, но убережет от многих проблем.

Иногда SPF и хотелось бы настроить, но нет такой возможности. Довольно часто встречаю хостинги и даже сервисы рассылок, которые ограничиваются только настройкой DKIM и дополнительных механизмов аутентификации отправителя (проверки подлинности) не предусматривают.

Алексей Ефимов

email-маркетолог, основатель блога «Практичный email маркетинг» и автор книг по email-маркетингу

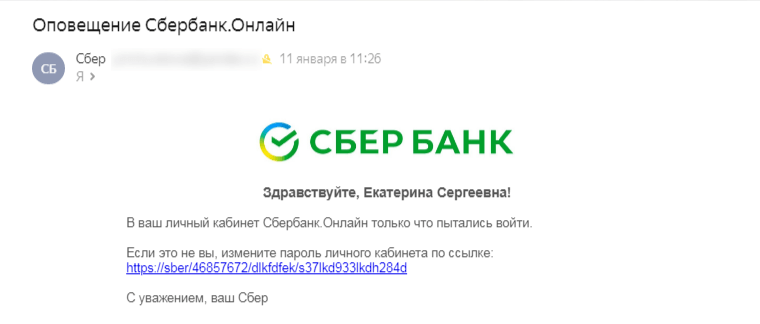

Защита домена от спуфинга. Главная причина настроить SPF — это обеспечить безопасность вашего домена.

Иногда мошенники отправляют письма от имени другой компании или человека, маскируются под известный бренд, присылают сообщения «от банка» о переводе средств и просят перейти по ссылке. Они делают это, чтобы украсть данные пользователей, деньги с карты или поселить в компьютер вирусную программу.

Если вам пришло подобное письмо, проверьте, с какого адреса оно отправлено и сверьте его с официальным. А лучше позвоните на горячую линию компании. Банки обычно не пишут такие сообщения

Схема, при которой отправитель письма пытается выдать себя за другого, использует чужой логотип и похожий email-адрес, называется спуфинг-атакой. Чтобы защитить корпоративную почту и домен от блокировки, а ваших подписчиков от мошенников, нужно настроить SPF. Тогда подмена отправителя будет уже менее страшна.

Доставка писем во входящие. Почтовые провайдеры лояльны к отправителям, которые настроили email-аутентификацию, в том числе прописали SPF. Почтовики с большей вероятностью пропускают письма таких компаний во входящие.

Дополнительные возможности. Если вы добавили SPF-запись, то сможете подключить сервисы расширенной статистики по отправленным рассылкам — постамстеры. Правда, для этого еще потребуется настроить DKIM.

Механизмы SPF-записи

Любая SPF-запись начинается с v=spf1, это значение не меняется.

Далее указываются параметры, или механизмы. Чаще всего используют следующие: all, ip4, ip6, a, mx, include, redirect.

Параметры «ip4/ip6» указывают конкретные адреса, с которых можно отправлять письма. Параметр «a» проверяет A-запись домена, «mx» — МХ-запись домена.

А-запись домена отвечает за связь с IP-адресом сервера. Если A-запись не прописана, сайт не будет работать. А вот МХ-запись отвечает за сервер, через который работает почта.

Механизмы include, redirect позволяют применять настройки SPF другого домена. Их используют компании, у которых несколько доменов и почтовых серверов. Тогда можно прописать настройки SPF один раз и тем самым упростить работу.

Параметр «all» задает обработку всех писем с адресов, не указанных в SPF-записи. Как именно почтовик будет поступать с этими письмами, зависит от префикса, прописанного перед параметром.

Префиксы (или определители) диктуют действия, которые следует применить к письмам отправителя:

«+» — pass, принимать почту.

«-» — fail, отклонять почту.

«~» — softFail, принимать почту, но помещать ее в спам.

«?» — обрабатывать как обычное письмо.

Пара примеров для закрепления:

v=spf1 a include:other-domain.com -all

Принимать почту с А-записи текущего домена и серверов, указанных в SPF-записи домена other-domain.com. Остальные письма отклонять.

v=spf1 ip6:2002:db7 ~all

Принимать почту с указанного адреса, остальные письма отправлять в спам.

Как настроить SPF для рассылок

Если вы отправляете письма только через почтовые провайдеры, сделайте SPF-запись в настройках аккаунта. У Яндекс, Google и Mail.ru есть подробные инструкции.

Если вы используете сервис рассылок, то для настройки SPF вам потребуется доступ к хостингу вашего сайта. Мы написали пошаговую инструкцию, как настроить SPF с нуля в Unisender.

На всякий случай уточню такой нюанс: SPF-запись для домена в DNS делается только одна. И в неё уже включаются все IP-адреса, с которых допустима отправка писем.Например, если мы используем для рассылок несколько сервисов: какой-то сервис для массовых рассылок, отдельный сервис для отправки писем с товарными рекомендациями, отдельное решение для отправки транзакционных писем — то везде у них будут разные IP-адреса для отправки. Все их понадобится включить в единую SPF-запись. В этом отличие от DKIM, которых может быть добавлено в DNS несколько (в данном конкретном примере это будет три отдельных DKIM-подписи для трёх разных сервисов отправки писем).

Алексей Ефимов

email-маркетолог, основатель блога «Практичный email маркетинг» и автор книг по email-маркетингу

Как проверить SPF

При настройке SPF через сервисы рассылок достаточно проверить статус записи в разделе email-аутентификации. Например, в Unisender корректно настроенная SPF-запись будет отмечена зеленым цветом.

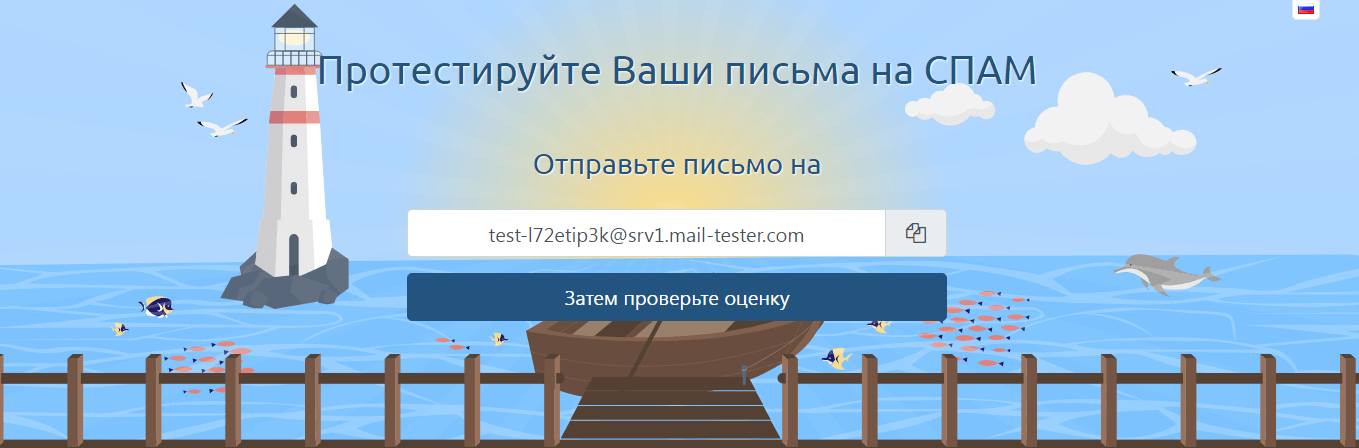

Еще один способ проверить SPF-запись — специальные сервисы, например MailTester.com.

Отправьте ваше письмо на указанный адрес, а сервис проверит, каковы его шансы попасть во входящие.

После отправки сервис покажет общий рейтинг, а также статус настроек email-аутентификации.

Итак, SPF-запись помогает предотвратить спуфинг-атаку на домен, улучшить доставляемость писем и защитить ваших подписчиков от спама.

Главные мысли

-

1.

В независимости от панели управления в зону домена необходимо добавить следующие ресурсные записи (Что такое «Ресурсные записи DNS» ):

Имя записи Тип записи Приоритет (только для MX) Значение записи mail A 123.123.123.123 @ MX 1 mail.mysite.ru Данные DNS-записи необходимо добавить на DNS-серверах: Как узнать, какие DNS-серверы прописаны для домена

- Для домена прописаны ns1.reg.ru и ns2.reg.ru. Пропишите DNS-записи по инструкции: Настройка ресурсных записей DNS для домена;

- Для домена прописаны ns5.hosting.reg.ru и ns6.hosting.reg.ru. В этом случае DNS-записи будут настроены автоматически при добавлении домена в ISPmanager;

- Для домена прописаны другие DNS. Обратитесь к вашему поставщику DNS с вопросом добавления записей.

-

2.

Откройте панель управления ISPmanager;

Добавьте домен на VPS, если вы не сделали этого ранее:

Добавить домен в ISPmanager

Перейдите в раздел Пользователи и нажмите Создать пользователя:

Придумайте логин пользователя и пароль. Рекомендуем воспользоваться встроенным генератором паролей:

Выберите функции, которые будут доступны пользователю. Рекомендуем выставить настройки в соответствии со скриншотом:

впоследствии вы сможете изменить данные настройки.

Поставьте галочку Создать почтовый домен и задайте Имя почтового домена. Затем кликните Далее:

Подтвердите создание новых объектов, нажав Завершить:

-

3.

Войдите в панель управления под пользователем, под которым был добавлен домен. Для этого перейдите в раздел Пользователи и кликните по имени пользователя. Наведите курсор на три точки и нажмите Войти под пользователем:

-

4.

Создайте почтовый ящик:

Создать ящик в ISPmanagerперейдите в раздел Почта и нажмите Создать ящик:

введите имя почтового ящика, в выпадающем списке выберите домен, на котором будет создан ящик. Сгенерируйте пароль и нажмите Ok:

-

5.

Для отправки и получения корреспонденции рекомендуем настроить почтовый клиент: Настройка почтовых клиентов

Или воспользоваться Web-интерфейсом почты. Для этого перейдите в раздел Почта, кликните по почтовому ящику и нажмите Почтовый клиент:

Готово, при входе в Web-интерфейс необходимо указывать адрес ящика полностью example@domain.ru и пароль к нему.

Как настроить SPF-запись

SPF-запись позволяет указать в TXT-записи домена список серверов, которые имеют право отправлять сообщения от имени e-mail адресов этого домена. Проще говоря, SPF-запись помогает защититься от злоумышленников, рассылающих СПАМ от имени вашего домена. Подробнее об SPF-записи вы можете узнать в статье Что такое ресурсные записи DNS?

Как должна выглядеть SPF-запись

В SPF-записи необходимо указать все сервера, с которых могут быть отправлены сообщения. Если вы отправляете сообщения только с одного сервера (почтовые клиенты не считаются), то в SPF-записи будет достаточно указать IP-адрес этого сервера: Как узнать IP-адрес сервера. Вместо 123.123.123.123 пропишите IP-адрес вашего сервера:

| Имя записи | Тип записи | Значение записи |

|---|---|---|

| mysite.ru. | TXT | v=spf1 ip4:123.123.123.123 ~all |

Если сообщения отправляются с нескольких серверов, в SPF-записи необходимо указать IP-адреса всех серверов. Такое может быть тогда, когда почтовые ящики расположены на одном сервере, а сам сайт на другом. Пример такой записи:

| Имя записи | Тип записи | Значение записи |

|---|---|---|

| mysite.ru. | TXT | v=spf1 ip4:123.123.123.123 ip4:233.233.233.233 ~all |

Более подробно и о настройке SPF-записи вы можете прочитать на тематических форумах в сети интернет.

Как добавить SPF-запись

SPF-запись прописывается в TXT-записи домена. Фактически вам необходимо добавить TXT-запись, в значение которой вставить SPF-запись.

Добавлять TXT-запись необходимо на тех DNS-серверах, которые прописаны для вашего домена. Вы можете добавить TXT-запись по инструкции: Как добавить запись TXT.

Как настроить DKIM на VPS сервере

- 1.

-

2.

Перейдите в раздел Почта и выберите Почтовые домены:

-

3.

Кликните по домену и нажмите Изменить:

-

4.

Поставьте галочку напротив Включить DKIM для домена, нажмите Ok:

Проверка записи

В Windows

-

1.

Нажмите «Пуск» и в строке поиска «Найти программы и файлы» наберите команду nslookup и нажмите «Enter». Перед вами появится окно с командной строкой;

-

2.

Наберите команду

server *IP-адрес вашего сервера*и нажмите «Enter»; -

3.

Наберите команду

ls -t TXT *название домена*и нажмите «Enter». В результате вы увидите ключ DKIM.

В Linux

Откройте встроенный терминал и наберите команду: host -t TXT dkim._domainkey.mysite.ru 123.123.123.123

где 123.123.123.123 — IP адрес вашего сервера. Вывод должен быть примерно таким:

host -t TXT dkim._domainkey.mysite.ru 123.123.123.123

Using domain server:

Name: 123.123.123.123

Address: 123.123.123.123#53

Aliases: dkim._domainkey.mysite.ru descriptive text "v=DKIM1; k=rsa; s=email; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDtoh2UMKtbzc4hpsrgSpBg0DC7gpmRgx9n+cQBWdqaUgfAK03wZzUSI4NZ9KUDR8V/YtQtLmrgdRvDTotVhAXE7xhUtKeNrxoNk3ffe0rY5fOcVNdTBpGOW5vMK6qyp+XD2Ws0s2GJalhxXtTGiXfxb3AGJMAKC0S2SYBV9zd8twIDAQAB"Также вы можете произвести проверку при помощи on-line сервиса DKIMCore. Однако в этом случае перед проверкой придется подождать обновления DNS серверов.

Возможные проблемы

Не устанавливается или не включается Opendkim в панели управления

Не устанавливается или не включается Opendkim в панели управления. Проблема наблюдается при установленном Exim в качестве MTA. Как правило, установка всё же происходит, но панель управления этого не показывает. Как решить:

- В разделе Возможности выделите «Почтовый сервер (SMTP)» и нажмите Вкл.;

- После этого выделите «Opendkim — фильтр DKIM» и нажмите Установить, затем Вкл..

При проверке не видна TXT-запись с ключом DKIM

Например, на этапе проверки записи вы наблюдаете надпись:

«dkim._domainkey.mysite.ru has no TXT record»

Как решить:

-

1.

В панели управления перейдите в раздел Управление зоной;

-

2.

Выделите необходимый домен и нажмите Управлять DNS записями;

-

3.

Кликните на TXT-запись вида «dkim._domainkey» и нажмите Изменить:

Проверьте запись на наличие пробелов. Затем нажмите Ok:

Отправка почты с дополнительного IP-адреса

Внимание. Данная инструкция подходит только в том случае, если в качестве MTA (почтового сервера) на VPS-сервере установлен Exim.

-

1.

Откройте файл /etc/exim4/domainips через панель управления ISPmanager или по SSH;

-

2.

Пропишите в файле строку:

где site.ru — это домен, для которого вы хотите изменить IP-адрес для отправки почты, а 123.123.123.123 — сам IP-адрес;

-

3.

Сохраните и закройте файл. Для вступления изменений в силу перезапустите Exim под пользователем root:

- через ISPmanager. Перейдите в раздел Система — Службы, выделите сервис Exim и нажмите Рестарт;

- по SSH. Введите команду

service exim restart;

Готово, после перезапуска SMTP-сервера, почта для выбранного домена будет отправляться с нового IP-адреса.

VPS с установленной CentOS

Закажите сервер с чистой CentOS или панелью управления ISPmanager всего за пару минут.

Заказать VPS c Centos