- Вся активность

Массовая проблема с роутерами Keenetic

Тут массовая проблема с актуальными роутерами Keenetic нарисовалась (прошивка 3.5.6)

Из-за проблем с сертификатом пропадает веб-доступ до роутера, а сам роутер начинает через некоторое время глючить, CPU под 100%

Нужно заходить telnet’ом и убирать сертификат

ip http ssl acme revoke <буквыцифры>.keenetic.io

Либо сбрасывать роутер в заводские и перенастраивать.

Разработчики Keenetic на голубом глазу говорят «проблема известная, обновляйтесь»

Соотв. рекомендуется обновиться, где можно/важно, чтобы потом не мудохаться

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

6 часов назад, azhur сказал:

А что за проблема с сертификатом, просрочился или что-то не такое тривиальное?

https://4pda.to/forum/index.php?showtopic=883101&st=14780#entry106789105

Цитата

проблема в длине цепочки SSL-сертификатов для домена ***.keenetic.io, которая возникает при записи в память устройства

3 часа назад, VolanD666 сказал:

Не понял. Это вы просто информацию доносите или что-то спросить хотите?

Я информирую.

Разочаровал Keenetic — за такие деньги ещё такие косяки. Эти игры с Облаками и сертификатами от letsencrypt.

Рекомендовали роутеры Keenetic всем, а теперь ТП надо их сбрасывать в заводские и перенастраивать, т.к. не работают из-за 100% загрузки CPU и без доступа до веб.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

если именно кинетик — белый корпус, то обновление через телнет до последней версии, если зухель-кинетик — чёрный корпус, то обновление до последней беты?

команды телнет

белый кинетик:

Цитата

components list stable components commit

чёрный зухель-кинетик:

Цитата

components list delta components commit

отсюда — https://help.keenetic.com/hc/ru/articles/360021607760-Обновление-прошивки-микропрограммы-роутера-через-интерфейс-командной-строки

В 01.06.2021 в 13:37, Urs_ak сказал:

Разочаровал Keenetic — за такие деньги ещё такие косяки. Эти игры с Облаками и сертификатами от letsencrypt.

ну это, по моему не только к кинетику относится, а ко всем железякам которые лепят с https вэбмордой, сертификат имеет сроки, и после окончания которых производителю придётся выпускать новую прошивку с обновлёнными сертификатами? а если не будет выпускать — кирпич? или танцы с бубном и игры с таймерами?

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Может сделать скрипт и просто обновить все роутеры в сети или они не ваши? Либо сделать кнопку ТП, при обращении- предлагать обновление

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

4 часа назад, sheft сказал:

если зухель-кинетик — чёрный корпус, то обновление до последней беты?

Старые кинетики не подвержены

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

29 минут назад, jffulcrum сказал:

Старые кинетики не подвержены

Подвержены, в комнате стоит zyxel keenetik air, понадобилось включить на нём 2.4 для ковыряния старого смартфона, всё остальное работает в 5ггц и всё, зайти на него я не смог, плевался и чертыхался с ноута и смарта, ошибка в браузере, перепробовал всё что было начинае с IE6, подумал что умер роутер, но как то очень странно что раздача интернета работало и проблем со связью не было, только неуправляемый. Хорошо что не отключил управление по телнету на нём…

Зависит от того какая прошивка на нём стоит, есть ещё у меня зухель кинетик 4г с прошивкой v2.08(AAUR.4)C2 — вебморда http без сертификатов, с ней проблем нет.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Стоит дома в спальне Keenetc City. Чистые http, telnet, ssh. Никаких эсов. Он, правда, в режиме бриджа, роутер не он. Может, поэтому.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Join the conversation

You can post now and register later.

If you have an account, sign in now to post with your account.

Прошло почти 3 месяца с моей предыдущей статьи, я решил написать ещё одну. Она частично будет повторять мою предыдущую статью и статью, на основе которой она была написана. Исходя из различных комментариев на форумах и под этими статьями, я попытался в этой инструкции показать, как можно использовать различные обходы блокировок. Для большинства специалистов по этой теме ничего нового тут не будет. А для остальных, думаю, будет что почитать и чем заняться на досуге. Сильно страшного в этой инструкции, как и в предыдущих, ничего нет, нужно просто двигаться по ней, не пропуская ни одного шага.

Итак, зачем нужен этот обход блокировок:

-

Для захода на необходимые сайты, которые блокируются в любой конкретной стране.

-

Для «обмана» сайтов из других стран, которые не хотят работать для граждан конкретной страны.

С помощью действий, описанных в этой статье, Вы сможете подключить все устройства домашней сети (телефоны, смарт-тв, компьютеры и ноутбуки и другие «домашние» устройства) к данному обходу блокировок, а также подключаться к Вашему роутеру не из дома и пользоваться его обходом блокировок для доступа к любимым сайтам и приложениям. Кроме того, из обеих этих сетей (домашней и через подключение к роутеру), из любого браузера можно будет пользоваться onion-сайтами.

В данной статье будет описана работа телеграм-бота, написанного на python. С его помощью будет возможна установка данного обхода с небольшими предварительными настройками, а также работа со списками блокировок.

Для каждого конкретного обхода блокировок, мы будем устанавливать свой список сайтов и ip адресов для обхода. Изменять любой из этих списков будет достаточно легко (через телеграм бот, либо вручную, но тоже несложно), потому не пугайтесь. Частью функционала Вы можете и не пользоваться — Ваше право. Весь код будет в открытом доступе, информация о Ваших данных будет храниться на локальном роутере.

Статья разбита на 2 части. Первая для тех, кому «побыстрее чтоб работало», и для тех, кто хочет покопаться в настройках и понять как это всё работает. Так что не пугайтесь размеров статьи

Необходимо

-

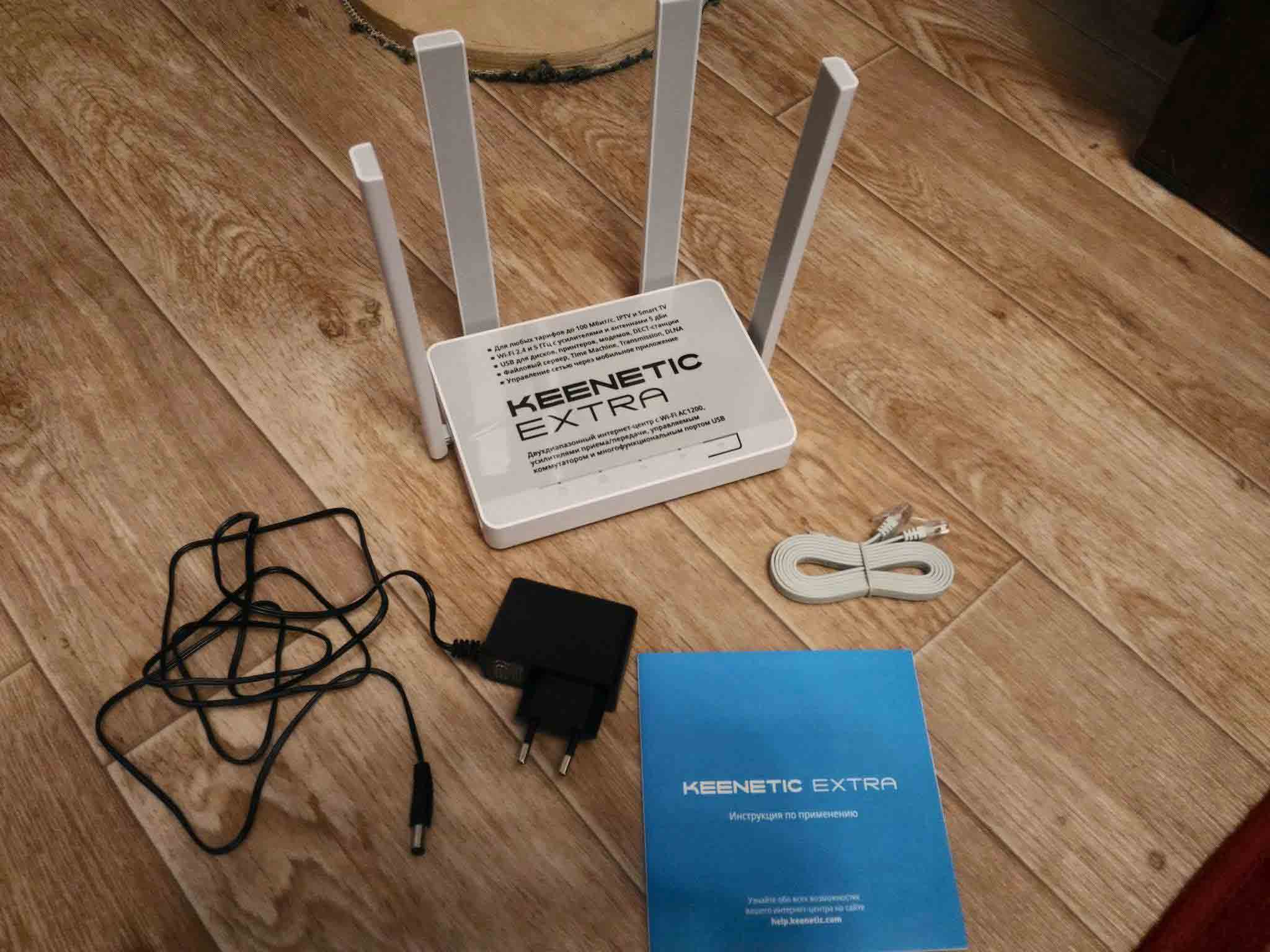

Любой Keenetic с поддержкой USB;

-

Актуальная версия KeeneticOs (на данный момент 3.8.3);

-

Flash-накопитель размером от 1Гб;

-

Не побояться прочитать инструкцию;

-

Около 30 минут времени, попивая кофе. Основная часть работы это будет время ожидания установки.

Подготовка Flash-накопителя, роутера и установка Entware

-

Используем инструкцию на сайте Keenetic. Для корректной работы телеграм-бота нам необходим будет файл подкачки. Возможно на «старших» моделях роутера это будет и необязательно, тогда можно воспользоваться предыдущей инструкцией (без файла подкачки), но на моём Keenetic Extra 1711 файл подкачки необходим. На флешке необходимо создать два раздела, один Linux Swap, второй — Ext4. Можно вместо Ext4 использовать NTFS, но для этого необходимо будет установить соответствующий компонент. Для работы с разделами в данной статье используется MiniTool Partition Wizard. Если что на всем известных сайтах можно найти взломанную версию, хотя, может, и бесплатная сработает.

-

Для установки Entware воспользуемся инструкцией на официальном сайте Keenetic.

-

Скачиваем mipsel.

-

Вставляем отформатированную флешку в роутер.

-

Заходим в раздел Управление – Приложения и выбираем нашу флешку.

В настройках роутера предварительно должно быть включено приложение «Сервер SMB» для доступа к подключаемым USB-дискам по сети.

-

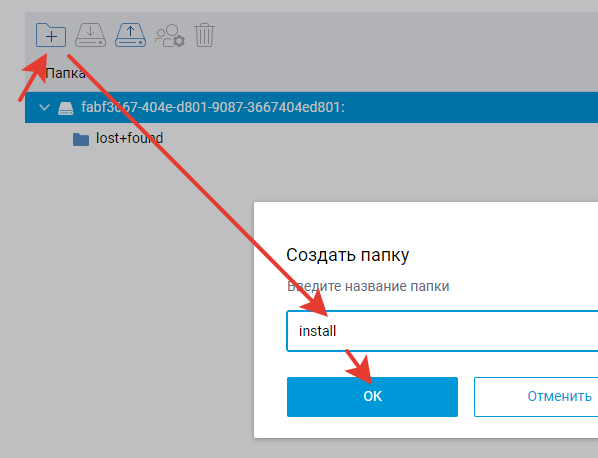

Создаём папку install:

-

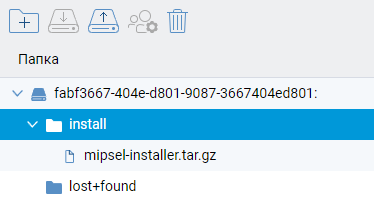

Ставим курсор на новую папку и импортируем туда файл mipsel с компьютера с помощью третьей иконки:

-

В настройках роутера заходим в раздел Управление – OPKG, выбираем нашу флешку и удаляем сценарий, если он есть и нажимаем кнопку Сохранить:

-

Примерно спустя минуту заходим обратно в Управление – Приложения и выбираем нашу флешку. Видим, что у нас установился entware по наличию некоторого количества папок. Можно также в Диагностике посмотреть ход установки:

-

Установим необходимые компоненты роутера. В настройках роутера заходим в Общие настройки -> Изменить набор компоненты:

-

Поиском ищем следующие компоненты «Прокси-сервер DNS-over-TLS», «Прокси-сервер DNS-over-HTTPS», «Протокол IPv6», «SSTP VPN-сервер», «Подготовка открытых пакетов OPKG» и «Сервер SSH» затем, после обновления и перезагрузки роутера ещё следующие компоненты: «Модули ядра подсистемы Netfilter», «Пакет расширения Xtables-addons для Netfilter» и ещё раз перезагружаем роутер.

-

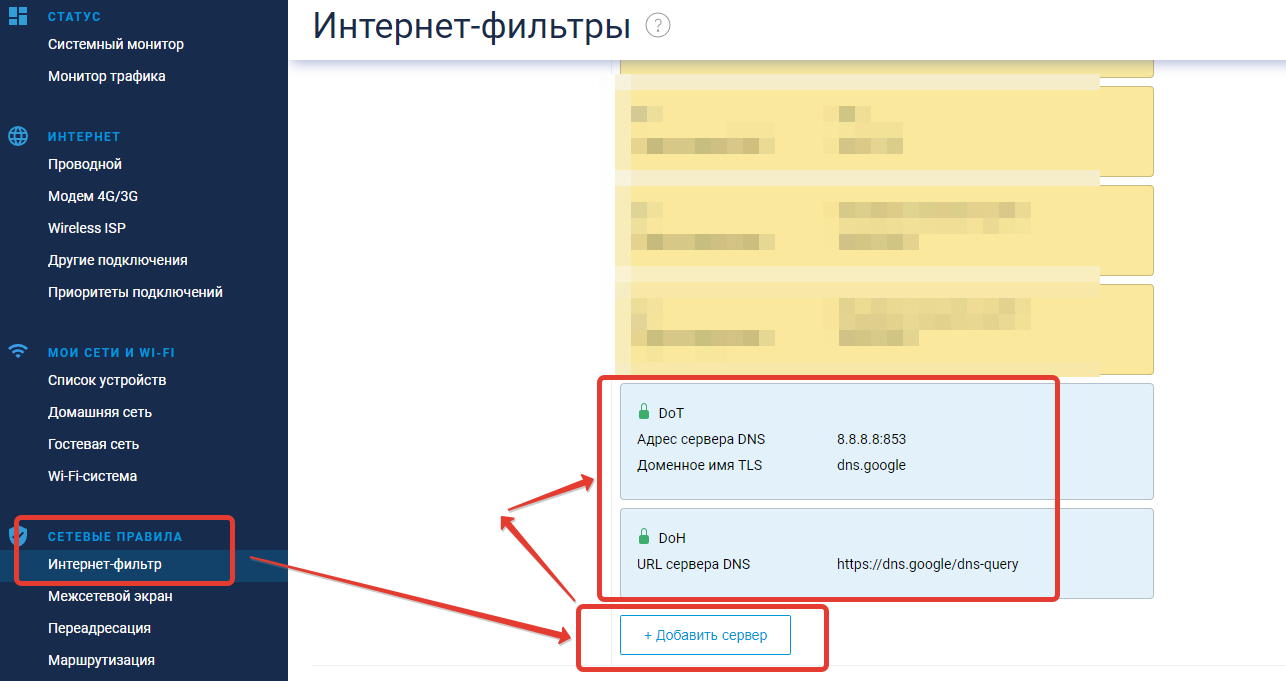

Заходим в «Сетевые правила» —> «Интернет-фильтр» и добавляем серверы DNS-over-TLS и DNS-over-HTTPS. У TLS адрес сервера 8.8.8.8:853, доменное имя TLS dns.google. У HTTPS сервер dns https://dns.google/dns-query. Должно получиться как на картинке:

-

UPD 02.01.2022: я рекомендую добавить все dns-over-http и *-tls, указанные в этой статье

-

Скачиваем Putty (на данный момент актуально putty-64bit-0.76-installer.msi) и запускаем её. Простенькие настроечки (если что их можно сохранить кнопкой Save):

При возможных предупреждениях соглашаемся (кнопка Accept).

-

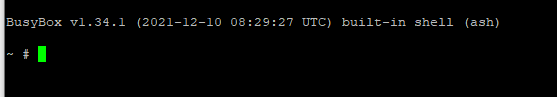

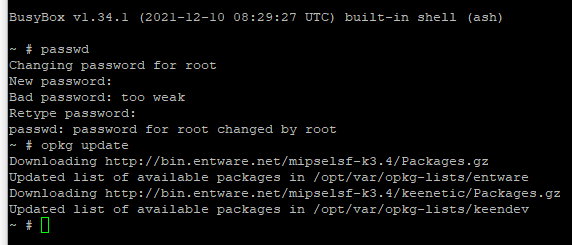

Вводим логин «root» (без кавычек), нажимаем Enter, пароль «keenetic» (также без кавычек) (при вводе пароля курсор не двигается – это нормально), также Enter. Должно отобразиться:

P.S. здесь и далее — для копирование команды в командную строку необходимо скопировать текст на этом сайте и вставить в командную строку с помощью правой кнопкой мыши

-

Вводим команду:

passwdи дважды вводим пароль. Курсор при вводе пароля также не двигается.

-

Обновим opkg:

opkg updateУстановка необходимых компонентов

-

Начинаем установку необходимых компонентов.

-

Вводим команду для установки необходимых компонентов Entware.

Сначала устанавливаем необходимые пакеты opkg, затем скачиваем pip для python’a (почему-то он не устанавливается корректно через opkg) и устанавливаем с помощью скрипта. Некоторое время у Вас это займёт, дождитесь. В конце установим три пакета расширения python.

opkg install mc tor tor-geoip bind-dig cron dnsmasq-full ipset iptables wget wget-ssl obfs4 shadowsocks-libev-ss-redir shadowsocks-libev-config python3 python3-pip

wget https://bootstrap.pypa.io/get-pip.py --no-check-certificate

python get-pip.py

pip install pyTelegramBotAPI

pip install telethon

pip install beautifulsoup4-

Устанавливаем и настраиваем бота. Он будет скачан с сайта гитхаба, это сделано для простоты обновления. Если что, там всегда будет крайняя версия скрипта. Внутри установочника некоторые файлы будут также скачиваться с сайта (по той же причине), но об этом позже.

wget https://raw.githubusercontent.com/tas-unn/bypass_keenetic/master/bot.py --no-check-certificate -O /opt/etc/bot.py

mcedit /opt/etc/bot.py-

В редакторе нашего бота нам необходимо:

-

Установить api ключ, который даст вам бот BotFather (в поиске телеграма его можно найти), спросить его команду /newbot, выбрать свободное имя и скопировать необходимый ключ в поле token

-

Копируем Username (логин) телеграма. Он будет использоваться для администрирования. Можно добавить несколько администраторов:

-

И последние две обязательные настроечки берутся с сайта https://my.telegram.org/apps:

-

Обратите внимание, все свои настройки Вы вбиваете и сохраняете на своём роутере. В конце концов код можете посмотреть сами, если умеете это делать.

-

Все данные записываем в файл в нужные места:

-

Это были необходимые минимальные настройки. Дело в том, что бот за Вас будет запрашивать ключи для ТОРа и Shadowsocks и устанавливать их. Вам в телеграм будут лишь приходить уведомления (отключите звук и другие оповещения, чтоб они Вас не раздражали).

-

Чуть ниже этих строк есть настройки, которые можно оставить по умолчанию, но на всякий случай просмотрите их.

-

Запускаем бота:

python /opt/etc/bot.py-

Заходим в свой телеграм-бот, если необходимо нажимаем /start и выбираем сначала Установку и удаление, а затем Установку переустановку:

-

В программе Putty можете наблюдать внутренние команды, а в телеграм-боте ход установки, а также полученные ключи от двух ботов. ВНИМАНИЕ: при включенной двухфакторной авторизации телеграма, Вам необходимо будет ввести данные в Putty. Не пугайтесь, всё работает исключительно на Вашем роутере.

-

После фразы, что установка завершена нам необходимо чуть-чуть донастроить роутер.

5. Отключение штатного DNS-сервера и перезагрузка маршрутизатора.

-

Запускаем командную строку в Windows (открываем пуск и начинаем писать «Командная строка» или «cmd»).

-

Пишем (ip роутера поменяете если другой).

telnet 192.168.1.1 -

Логин с паролем вводим от роутера, а не entware (скорее всего admin, а пароль лично Ваш).

-

Вписываем поочерёдно 3 команды:

opkg dns-override

system configuration save

system reboot-

Роутер перезагрузится и Вы сможете пользоваться ботом работы.

-

Внимание: если захотите переустановить флешку с нуля, то Вам необходимо в Putty ввести следующие команды и после перезагрузки роутера приступать к созданию флешки:

no opkg dns-override

system configuration save

system rebootОписание работы телеграм-бота

-

При старте бот имеет две кнопки «Установка и удаление» и «Списки обхода».

-

Первой кнопкой мы частично пользовались при установке.

-

Также после нажатия этой кнопки (см предыдущий скриншот) существует возможность переустановить скрипты (если что, обновление бота скачиваются отдельно и вручную), удалить все созданные скрипты, переустановить мосты Тор и Shadowsocks (как вручную, так и с помощью бота или сайта), если они не работают.

-

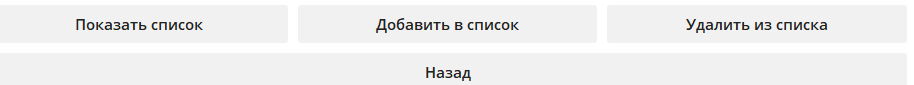

В пункте меню «Списки обхода» создаются кнопки, соответствующие названием файла и папки /opt/etc/unblock/. При изначальной установке там находятся 2 файла shadowsocks.txt и tor.txt, поэтому у нас будет 2 кнопки:

-

При нажатии на любую из них будет возможность показать конкретный список разблокировок, добавить сайт или ip адрес в список, либо его удалить оттуда.

-

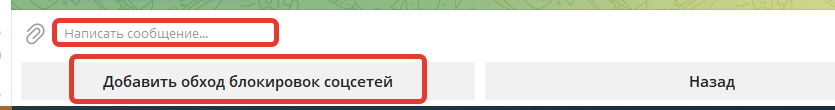

При добавлении существует возможность ЛИБО добавить обход блокировок соцсетей (скачивается вот отсюда и может редактироваться в случае необходимости), ЛИБО написать доменное имя сайта, либо IP-адрес боту:

-

Для удаления просто вписываете необходимый адрес и отправляете его боту.

Подключение к своему роутеру, используя его как собственный VPN

-

На устройствах из дома (wifi, по проводу) всё уже работает, но существует возможность подключаться к вашему роутеру и пользоваться теми же сайтами, которые Вы указали в списках разблокировок.

-

Для этого нужно воспользоваться вот этой инструкцией на сайте Keenetic.

-

А потом можно подключаться через Android, Windows, MacOS, IOs (только платный).

Установка обхода завершена! Можете пользоваться на здоровье!

-

Донаты приветствуются) куда переводить — можно найти в первых строчках бота в комментариях) но всё, естественно, по желанию.

-

Пишите в комментариях чего Вы хотите в следующих версиях.

О чём будет следующая часть статьи:

-

Рассказ о внутренних особенностях установленной системы. Если кто-то хочет покопаться, либо дать совет в настройке — милости просим.

-

Данный обход блокировок сейчас настроен на 2 сервиса — один Hi!Load VPN с помощью технологии Shadowsocks, второй — Тор, но Вы можете сами настроить необходимые Вам сервисы вручную, подключив их к своему телеграм-боту и он также сможет работать!

-

Те люди, которые не хотят тратить на это время, могут этого не делать. Остальные — welcome

-

Для тех, кто до сих пор пользуется программой teamviewer, есть способ чтобы он продолжил работать.

Детальная настройка и всё что с этим связано

-

Для установки VPN сервисов, которые поддерживаются роутером Keenetic (OpenVPN, Wireguard, IpSec, PPTP, L2TP воспользуйтесь инструкциями на официальном сайте Keenetic. Shadowsocks и Tor уже были настроены с помощью установочника телеграм-бота, здесь будет лишь отписание.

-

Через Putty заходим по SSH (см самое начало статьи).

-

Инициализируем ipset, создание множества IP-адресов unblock (100-ipset.sh).

-

Проверьте, что в системе вашего маршрутизатора есть поддержка множества hash:net:

ipset create test hash:net-

Если команда никаких ошибок и сообщений не выдала, значит поддержка есть, и просто следуйте инструкции дальше. В противном случае (есть ошибка) в следующем скрипте вам нужно заменить hash:net на hash:ip. При этом вы потеряете возможность разблокировки по диапазону и CIDR.

Скорее всего ошибок не будет у Вас.

-

Создайте пустое множество адресов с именем unblock при загрузке маршрутизатора. Для этого создайте файл /opt/etc/ndm/fs.d/100-ipset.sh:

mcedit /opt/etc/ndm/fs.d/100-ipset.sh-

Вставляем содержимое с помощью сочетания клавиш Shift+Insert. Далее в этой инструкции мы также будем использовать это сочетания клавиш.

-

Внимание: в данном файле мы создаём ровно столько множеств для обхода блокировок, сколько нам надо. В инструкции показано 3 обхода (shadowsocks, tor и какой-то VPN, подключенный исходя из инструкций на официальном сайте), но их может быть бесконечное множество. Если Вам нужно добавить ещё один обход VPN, то Вам нужно добавить ещё одну строку в следующем файле (по аналогии с 3-5 строками). Также можно удалить 1-2 строки, если будете использовать меньшее количество обходов.

#!/bin/sh [ "$1" != "start" ] && exit 0 ipset create unblocksh hash:net -exist ipset create unblocktor hash:net -exist #ipset create unblockvpn hash:net -exist #если нужно раскомментируем exit 0

-

Ссылка на скачивание (там будет храниться всегда актуальная информация).

-

После этого нажимаем сохранить (клавиша F2), соглашаемся (Enter) и выход (клавиша F10). Эти сочетания также будут использоваться далее.

-

Дайте права на исполнение:

chmod +x /opt/etc/ndm/fs.d/100-ipset.sh-

Настройка Shadowsocks на примере Highload-VPN. Не является рекламой. Пока там всё бесплатно, они обещают бесплатный доступ с небольшими ограничениями, а есть также платный доступ, доступ к российскому vpn (если например Вы из-за границы и хотите воспользоваться госуслугами или подобными сервисами). Вы можете использовать любой другой сервис, либо настроить самостоятельно Shadowsocks на своём сервере, например по этой инструкции. За основу этого пункта взята эта инструкция.

-

Используем телеграм-бота для получения ключа, нажимая соответствующую кнопку

-

Через некоторое время Вам в телеграм придёт ключ вида:

ss:/password@serverip:port/?outline=1Есть 2 способа создать файл настроек. Первый через python, вставив полученный ключ в переменную k. Второй «ручками»:

-

В данном ключе есть 3 позиции, которые нам интересны: первая часть до значка собачки (красная), вторая — после собачки до двоеточия (синяя), третья цифры после двоеточия (зелёная).

-

Первая часть это пароль, который закодирован в кодировке base64, поэтому нам нужно её раскодировать. Можем использовать этот сайт. В верхнее поле вставляем первую («красную») часть нашей ссылки и нажимаем кнопку Decode. Появится декодированная строка. Нас будет интересовать пароль, который находится после двоеточия.

-

Возвращаемся в Putty и выполняем команду:

mcedit /opt/etc/shadowsocks.json-

Редактируем наш файл. Изменяем строку server (в моём случае 5.5.5.5) на ip адрес (или доменное имя) из ключа, который мы получили на сайте (см вторую картинку наверх). Это «синяя» часть нашего ключа. «Зелёную» часть нашего ключа копируем в server_port (в моём случае 666). В поле password мы копируем пароль из декодированной строки. local_port изменяем на любой свободный порт. Можно оставить этот:

{

"server":["5.5.5.5"],

"mode":"tcp_and_udp",

"server_port":666,

"password":"mypass",

"timeout":86400,

"method":"chacha20-ietf-poly1305",

"local_address": "::",

"local_port": 1082,

"fast_open": false,

"ipv6_first": true

}Сохраняем и выходим (напомню F2,F10).

-

Редактируем исполняемый файл Shadowsocks:

mcedit /opt/etc/init.d/S22shadowsocks-

Меняем ss-local на ss-redir:

Сохраняем и выходим.

-

Настройка Tor. Эта часть инструкции взята вот отсюда, включая саму статью и комментарии.

-

Удаляем содержимое конфигурационного файла:

cat /dev/null > /opt/etc/tor/torrc-

Ищем мосты для Тора. Их можно найти вот тут или вот тут.

-

Открываем файл конфигурации Тор. Актуальный (только без актуальных мостов) можно всегда скачать отсюда.

mcedit /opt/etc/tor/torrc-

Вставьте (Shift+Insert) содержимое (сразу не закрывайте, дочитайте ещё один пункт):

User root

PidFile /opt/var/run/tor.pid

ExcludeExitNodes {RU},{UA},{AM},{KG},{BY}

StrictNodes 1

TransPort 0.0.0.0:9141

ExitRelay 0

ExitPolicy reject *:*

ExitPolicy reject6 *:*

GeoIPFile /opt/share/tor/geoip

GeoIPv6File /opt/share/tor/geoip6

DataDirectory /opt/tmp/tor

VirtualAddrNetwork 10.254.0.0/16

DNSPort 127.0.0.1:9053

AutomapHostsOnResolve 1

UseBridges 1

ClientTransportPlugin obfs4 exec /opt/sbin/obfs4proxy managed-

В конец этого файла вставляем мосты, полученные через сайт или через телеграм-бот. Перед каждым мостом (строкой) нужно написать слово «Bridge» и поставить пробел. Например:

Bridge obfs4 15.18.22.16:123 C06700D83A2D cert=q34/VfQ+hrUTBto/WhJnwB+BO9jFwBZhNfA iat-mode=0

Bridge obfs4 19.9.1.9:56789 CAF61C9210E5B7638ED00092CD cert=qMUhCi4u/80ecbInGRKAUvGU0cmsiaruHbhaA iat-mode=0-

Сохраняем и выходим.

-

Установочником бота создана папка /opt/etc/unblock. Там располагаются файлы со списками для наших различных обходов. Если Вы устанавливаете вручную, то нужна следующая команда для создания папки:

mkdir /opt/etc/unblock-

Создаём сами списки. Их должно быть ровно столько, сколько обходов мы собираемся создавать. Именно их названия будут использоваться в телеграм-боте для создания списков разблокировок. Напомню, в нашем случае их 3 (вводим последовательно):

mcedit /opt/etc/unblock/shadowsocks.txt

mcedit /opt/etc/unblock/tor.txt

mcedit /opt/etc/unblock/vpn1.txt-

В разные файлы мы можем вносить разные домены и ip-адреса. Предлагаю два из них заполнить только одним сайтом, который будет отображать ip адрес, а один из них наполнить основным списком адресов. В моём случае первый файл будет основным, а тор и vpn будет «запасными». В основной вводим свои сайты примерно в таком виде:

rutracker.org

kinozal.tv

2ip.ru

chess.com

#facebooktwitterinstagram

facebook.com

twitter.com

instagram.com

cdninstagram.com

cdnfacebook.com

facebook.net

ads-twitter.com

static.ads-twitter.com

###Пример разблокировки по IP (убрать # в начале строки)

#195.82.146.214

###Пример разблокировки по CIDR (убрать # в начале строки)

#103.21.244.0/22

###Пример разблокировки по диапазону (убрать # в начале строки)

#100.100.100.200-100.100.100.210-

В таком виде фейсубокотвиттероинстаграммы должны открываться через браузер, как и другие сайты из этого списка. Если что мой актуальный список будет тут.

Пока нет способа, который будет работать по маске. Кстати, чтобы узнать какие конкретные домены должны быть внесены в этот список, проще всего зайти через обычный тор-браузер, нажать F12 и зайти на нужный сайт. Во вкладке Network будет список различных доменов, которые используются. Это нужно для тех сайтов, где используется различные другие домены внутри основного сайта.

-

В другие два для проверки добавим по одному сайту: myip.ru и whatismyipaddress.com, а для тора ещё сайт check.torproject.org. В конце концов, изменить списки вы сможете всегда по Вашему желанию либо через Putty, либо через телеграм-бот.

-

Кстати для обхода teamviewer в любой из списков обхода добавить следующие адреса (актуальные взял вот отсюда, предварительно добавив в список обхода основной сайт teamviewer.com, чтоб данный список можно было посмотреть ):

teamviewer.com

217.146.28.192/27

37.252.239.128/27

213.227.180.128/27

188.172.221.96/27

131.100.3.192/27

162.250.7.160/27

188.172.251.192/27

162.220.222.192/27

188.172.214.128/27

162.250.2.192/27

162.220.223.160/27

94.16.21.192/27

185.228.150.128/27

188.172.245.32/27

188.172.192.160/27

213.227.162.64/27

217.146.23.96/27

37.252.227.128/27

185.116.99.128/27

37.252.230.160/27

178.255.155.224/27

213.227.181.64/27

188.172.222.0/27

188.172.223.160/27

217.146.13.96/27

94.16.102.128/27

213.227.178.128/27

94.16.26.64/27

213.227.185.192/27

188.172.235.192/27

37.252.245.96/27

213.227.167.160/27

188.172.201.160/27

217.146.11.128/27

37.252.229.192/27

188.172.203.64/27

37.252.244.192/27

37.252.243.160/27Сохраняем списки и выходим. Создайте хотя бы пустые списки, иначе телеграм-бот их не увидит.

-

Скрипт для заполнения множества unblock IP-адресами заданного списка доменов (unblock_ipset.sh) и дополнительного конфигурационного файла dnsmasq из заданного списка доменов (unblock_dnsmasq.sh).

-

Создадим скрипт /opt/bin/unblock_ipset.sh:

mcedit /opt/bin/unblock_ipset.sh-

Обратите внимание, здесь код разделён на 3 части, т.к. у нас три обхода блокировок (10-38, 45-74, 80-109). Если что добавляем ещё подобные строки, заменяя названия ipset’ов и файлов со списком адресов:

#!/bin/sh

until ADDRS=$(dig +short google.com @localhost -p 40500) && [ -n "$ADDRS" ] > /dev/null 2>&1; do sleep 5; done

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblocksh $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}-[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblocksh $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblocksh $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}' | awk '{system("ipset -exist add unblocksh "$1)}'

done < /opt/etc/unblock/shadowsocks.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblocktor $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}-[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblocktor $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblocktor $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}' | awk '{system("ipset -exist add unblocktor "$1)}'

done < /opt/etc/unblock/tor.txt

#script0

#script1

#script2

#script3

#script4

#script5

#script6

#script7

#script8

#script9-

В конце файла я оставил место под скрипты для доп. обходов (нашего vpn1), их нужно вставлять например вместо строки #script0, #script1 итд в зависимости от количества обходов. Актуальную часть скрипта можно отсюда, а на данный момент:

# unblockvpn - множество

# vpn1.txt - название файла со списком обхода

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

cidr=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}/[0-9]{1,2}')

if [ ! -z "$cidr" ]; then

ipset -exist add unblockvpn $cidr

continue

fi

range=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}-[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}')

if [ ! -z "$range" ]; then

ipset -exist add unblockvpn $range

continue

fi

addr=$(echo $line | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}')

if [ ! -z "$addr" ]; then

ipset -exist add unblockvpn $addr

continue

fi

dig +short $line @localhost -p 40500 | grep -Eo '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}' | awk '{system("ipset -exist add unblockvpn "$1)}'

done < /opt/etc/unblock/vpn1.txt-

Даём права на использование:

chmod +x /opt/bin/unblock_ipset.sh-

Создадим скрипт /opt/bin/unblock_dnsmasq.sh:

mcedit /opt/bin/unblock_dnsmasq.sh#!/bin/sh

cat /dev/null > /opt/etc/unblock.dnsmasq

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}' && continue

echo "ipset=/$line/unblocktor" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/tor.txt

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}' && continue

echo "ipset=/$line/unblocksh" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/shadowsocks.txt

#script0

#script1

#script2

#script3

#script4

#script5

#script6

#script7

#script8

#script9-

Здесь аналогичная картина — код разбит на 3 части (3-12,15-24 и доп. скрипты). При необходимости увеличиваем за счёт #script0 и т.д пока так (актуальную знаете где взять):

#vpn1 и unblockvpn меняем

while read line || [ -n "$line" ]; do

[ -z "$line" ] && continue

[ "${line:0:1}" = "#" ] && continue

echo $line | grep -Eq '[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}.[0-9]{1,3}' && continue

echo "ipset=/$line/unblockvpn" >> /opt/etc/unblock.dnsmasq

echo "server=/$line/127.0.0.1#40500" >> /opt/etc/unblock.dnsmasq

done < /opt/etc/unblock/vpn1.txtСохраняем и выходим.

-

Даём права на использование:

chmod +x /opt/bin/unblock_dnsmasq.sh-

Запускаем скрипт и затем проверяем создался ли файл. Здесь 2 команды, вводим последовательно:

unblock_dnsmasq.sh

cat /opt/etc/unblock.dnsmasqКартина будет примерно такая:

-

Скрипт ручного принудительного обновления системы после редактирования списка доменов (unblock_update.sh). Создаём его:

mcedit /opt/bin/unblock_update.sh-

Записываем содержимое, сохраняем и закрываем:

#!/bin/sh

ipset flush unblocktor

ipset flush unblocksh

#ipset flush unblockvpn # добавляем столько сколько надо и раскомментируем

/opt/bin/unblock_dnsmasq.sh

/opt/etc/init.d/S56dnsmasq restart

/opt/bin/unblock_ipset.sh &-

Даём права на использование:

chmod +x /opt/bin/unblock_update.sh-

Скрипт автоматического заполнения множества unblock при загрузке маршрутизатора (S99unblock). Создаём его:

mcedit /opt/etc/init.d/S99unblock-

Записываем содержимое, сохраняем и закрываем:

#!/bin/sh

[ "$1" != "start" ] && exit 0

/opt/bin/unblock_ipset.sh

cd /opt/etc

python /opt/etc/bot.py &-

Даём права на использование:

chmod +x /opt/etc/init.d/S99unblock-

Перенаправление пакетов с адресатами.

-

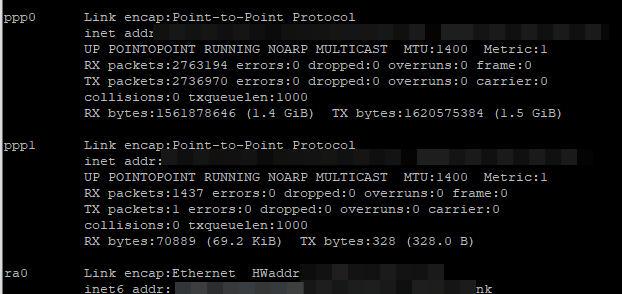

Если кроме тора и shadowsocks мы используем другие VPN, то нам нужно узнать их имена. Вводим команду:

ifconfig-

Список будет большим (может потребоваться прокрутка), но по тем параметрам, которые видны, Вы должны догадаться какой выбрать. У меня это ppp1, поэтому в следующем файле будем использовать его.

-

Здесь будут отображаться все созданные Вами vpn (кроме shadowsocks и tor).

-

Создаём ещё один файл, который будет перенаправлять пакеты с адресатами:

mcedit /opt/etc/ndm/netfilter.d/100-redirect.sh#!/bin/sh

[ "$type" == "ip6tables" ] && exit 0

ip4t() {

if ! iptables -C "$@" &>/dev/null; then

iptables -A "$@"

fi

}

if [ -z "$(iptables-save 2>/dev/null | grep unblocksh)" ]; then

ipset create unblocksh hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblocksh dst -j REDIRECT --to-port 1082

fi

if [ -z "$(iptables-save 2>/dev/null | grep "udp --dport 53 -j DNAT")" ]; then

iptables -w -t nat -I PREROUTING -i br0 -p udp --dport 53 -j DNAT --to 192.168.1.1

iptables -w -t nat -I PREROUTING -i sstp0 -p udp --dport 53 -j DNAT --to 192.168.1.1

fi

if [ -z "$(iptables-save 2>/dev/null | grep "tcp --dport 53 -j DNAT")" ]; then

iptables -w -t nat -I PREROUTING -i br0 -p tcp --dport 53 -j DNAT --to 192.168.1.1

iptables -w -t nat -I PREROUTING -i sstp0 -p tcp --dport 53 -j DNAT --to 192.168.1.1

fi

if [ -z "$(iptables-save 2>/dev/null | grep unblocktor)" ]; then

ipset create unblocktor hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -t nat -A PREROUTING -i br0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

iptables -t nat -A PREROUTING -i sstp0 -p tcp -m set --match-set unblocktor dst -j REDIRECT --to-port 9141

fi

#script0

#script1

#script2

#script3

#script4

#script5

#script6

#script7

#script8

#script9

exit 0-

По аналогии внизу (вместо #script0 и т.д.) нам необходимо вставить дополнительный код (актуальный всегда тут). Тут аккуратненько) вместо ppp1 вставляем нужное нам название интерфейса (чуть повыше я писал):

if [ -z "$(iptables-save 2>/dev/null | grep unblockvpn)" ]; then

ipset create unblockvpn hash:net -exist

iptables -I PREROUTING -w -t nat -i br0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -I PREROUTING -w -t nat -i br0 -p udp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -t nat -A PREROUTING -i br0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -t nat -A OUTPUT -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -I PREROUTING -w -t nat -i sstp0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -I PREROUTING -w -t nat -i sstp0 -p udp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

iptables -t nat -A PREROUTING -i sstp0 -p tcp -m set --match-set unblockvpn dst -j MASQUERADE -o ppp1

fi

exit 0Сохраняем и даём права на использование:

chmod +x /opt/etc/ndm/netfilter.d/100-redirect.sh-

Настройка dnsmasq и подключение дополнительного конфигурационного файла к dnsmasq.

-

Удалим содержимое конфигурационного файла dnsmasq и создадим вновь (команды вводим последовательно):

cat /dev/null > /opt/etc/dnsmasq.conf

mcedit /opt/etc/dnsmasq.conf-

Записываем содержимое. При необходимости меняем ip роутера. Сохраняем и закрываем.

user=nobody

bogus-priv

no-negcache

clear-on-reload

bind-dynamic

listen-address=192.168.1.1

listen-address=127.0.0.1

min-port=4096

cache-size=1536

expand-hosts

log-async

conf-file=/opt/etc/unblock.dnsmasq

no-resolv

server=127.0.0.1#40500

server=127.0.0.1#40508

server=/onion/127.0.0.1#9053

ipset=/onion/unblocktor-

Добавление задачи в cron для периодического обновления содержимого множества unblock.

-

Откроем файл:

mcedit /opt/etc/crontab-

В конец добавляем строку:

00 06 * * * root /opt/bin/unblock_ipset.sh-

При желании остальные строчки можно закомментировать, поставив решётку в начале. Затем сохраняем и закрываем:

SHELL=/bin/sh

PATH=/sbin:/bin:/usr/sbin:/usr/bin:/opt/bin:/opt/sbin

MAILTO=""

HOME=/

# ---------- ---------- Default is Empty ---------- ---------- #

#*/1 * * * * root /opt/bin/run-parts /opt/etc/cron.1min

#*/5 * * * * root /opt/bin/run-parts /opt/etc/cron.5mins

#01 * * * * root /opt/bin/run-parts /opt/etc/cron.hourly

#02 4 * * * root /opt/bin/run-parts /opt/etc/cron.daily

#22 4 * * 0 root /opt/bin/run-parts /opt/etc/cron.weekly

#42 4 1 * * root /opt/bin/run-parts /opt/etc/cron.monthly

00 06 * * * root /opt/bin/unblock_ipset.sh-

После перезагрузки роутера у меня почему-то пропал доступ по 222 порту через putty по ssh. В итоге я подключаюсь по 22 порту через тот же putty, ввожу логин с паролем от роутера, пишу команду:

exec shа затем:

su - rootи можно использовать любые команды Entware по типу тех, которые мы вводили в данной инструкции.

Заключение

Надеюсь Вам всё понравилось) Пишите в комментариях что бы Вы хотели улучшить, Ваши замечания. «Спасибки» и прочее также приветствуются).

История версий

Версия 1.1

1) С помощью бота можно добавлять и удалять не один сайт, а несколько (каждый новый сайт с новой строки)

2) При показе списка бот выдаёт список в алфавитном порядке и в одном сообщении

3) Добавлен вывод ошибки в файл при зависании бота. Если будет ошибка — пришлите разработчику содержимое файла /opt/etc/error.log, но, возможно, ошибка исправлена

4) Исправлено создание файла /opt/etc/crontab. Раньше при повторной установки добавлялись дополнительные ненужные строки

Версия 1.2

Добавлена возможность вручную устанавливать ключи для Shadowsocks и мосты для Тора

Версия 1.3

1) Обновлена немного работа с ботом Highload’a (shadowsocks) из-за изменений их бота

2) Добавлена возможность получать ключи через бот с помощью сайта https://hi-l.im/. Для этого пункта необходимо однократно ещё ввести команду «pip install beautifulsoup4» перед запуском бота.

3) Немного доработан скрипт S99unblock

4) Доработан бот в части установочника. Теперь при установке запускается скрипт, создающий пустые множества. Иначе иногда переставал работать интернет полностью

5) В статье есть описание добавления DNS-over-HTTPS и DNS-over-TLS. Там есть небольшой апдейт от 02.10.2022. Рекомендую проделать действия из этого раздела

6) В боте есть обработка ошибок. Ошибки, связанные с работой, можно посмотреть в файле /opt/etc/error.log

Не открывается, не грузится, не доступен, лежит или глючит?

Что не работает?

Самые частые проблемы Keenetic.pro

Что делать, если сайт KEENETIC.PRO недоступен?

Если KEENETIC.PRO работает, однако вы не можете получить доступ к сайту или отдельной его странице, попробуйте одно из возможных решений:

Кэш браузера.

Чтобы удалить кэш и получить актуальную версию страницы, обновите в браузере страницу с помощью комбинации клавиш Ctrl + F5.

Блокировка доступа к сайту.

Очистите файлы cookie браузера и смените IP-адрес компьютера.

Антивирус и файрвол. Проверьте, чтобы антивирусные программы (McAfee, Kaspersky Antivirus или аналог) или файрвол, установленные на ваш компьютер — не блокировали доступ к KEENETIC.PRO.

DNS-кэш.

Очистите DNS-кэш на вашем компьютере и повторите попытку доступа на сайт. Смотреть видео-инструкцию ↓

VPN и альтернативные службы DNS.

Настройка роутеров Keenetic

VPN: например, мы рекомендуем NordVPN.

Альтернативные DNS: OpenDNS или Google Public DNS.

Сбой драйвера микрофона

Быстро проверить микрофон: Тест Микрофона.

Форум Keenetic.pro

Подсказки? Разочарования? Обсуждаем проблемы сервиса с другими посетителями сайта:

Admin • комментарий закреплен #

Возможно, на сайте keenetic.pro некорректно настроено перенаправление с разных версий. В этом случае воспользуйтесь ссылками ниже:

Чат с регистрацией

или добавить комментарий о сегодняшнем сбое без регистрации

идентификация не требуется

комментарии с нецензурной лексикой и оскорблениями удаляются

Олее • 106 дней назад # 11 сентября 2022 + 0 —

Сотовый стал плохо или совсем не подключался к Кинетику омни.

Попытка переустановить привела к полной блокировке к доступу настроек на сервере или сайте.

Это что получается, купил железяку, а управляет ею кто то другой?

Почему не могу сам настраивать, кого допустить в инет, кому незя и так далее.

.

Гость • 318 дней назад # 11 февраля 2022 + 0 —

★ ★ ★ ☆ ☆

часто не работает вход.

Антон 2 • 649 дней назад # 16 марта 2021 + 0 —

короче подождать тупо надо

Антон • 649 дней назад # 16 марта 2021 + 0 —

скорее всего из-за нового обновления кинетиков, которое навсегда закрыло дорогу к приложению my.keenetic и доменам. Люди, пришедшие с тех доменов напрягают кенетик.про и ещё 2 основных оставшихся. мне кажется дело в этом. весь мозг изломал, 30 раз перенастраивал, но другого обьяснения нет

Источник: downradar.ru

Zyxel keenetic 4g отваливается модем

Многие пользователи роутеров серии Zyxel Keenetic сталкиваются с нестабильной работой USB 4G модема. Проблема возникает на Zyxel Keenetic 4G, Zyxel Keenetic III 4G, Keenetic omni и др., а также роутерах некоторых других производителей. Выражается она в том, что спустя произвольный промежуток времени от нескольких минут до нескольких часов модем отваливается и не работает, постоянно приходиться перезапускать роутер или передергивать модем.

Суть проблемы: Проблема кроется в питании USB. 4G модем при работе радиомодуля даёт импульсную нагрузку, которую плохо держит роутер. Особенно сильно проблема проявляется в зонах неуверенного приёма сигнала, когда модем работает на максимальной мощности, и соответственно дает высокую нагрузку на питание USB-порта. Проблема усугубляется тем, что во многих моделях Zyxel питание на USB изначально немного занижено, а для нормальной работы 4G модемов требуется стабильное питание 5в, а лучше даже чуть больше.

Решение проблемы: Можно разобрать роутер и доработать цепи питания USB, но далеко не каждый дружит с паяльником, поэтому одно из наиболее практичных решений без разборки роутера это установка регулируемого стабилизатора на модемном хвосте USB удлинителя. При использовании модернизированного кабеля USB модем всегда получает стабильное питание независимо от длины удлинителя.

Модемы Huawei очень критичны к питанию, и даже незначительная кратковременная просадка напряжения может привести к «отвалу» модема. Изготовленные мной кабели настраиваются на напряжение 5,2в, что полностью решает проблему нехватки питания, и даже самые капризные экземпляры модемов начинают стабильно работать. После этого вы забудете что ваш модем отваливается, и вам приходится решать проблемы с доступом в интернет. Стоит отметить, что активные USB удлинители и USB HUB не решают эту проблему, поскольку они усиливают сигнал, а не питание.

Готовый кабель для 4G модема со встроенным стабилизатором напряжения до 3-х метров включительно можно купить у нас за 900 руб. (доставка почтой в пределах России стоимость включена). В случае необходимости вы можете подкорректировать напряжение регулируемым сопротивлением в большую или меньшую сторону.

Интернет-центры Keenetic поддерживают управление питанием на порту USB.

NOTE: Важно! Интернет-центры первого поколения в белом корпусе (Zyxel Keenetic, Zyxel Keenetic Giga и Zyxel Keenetic 4G), а также Zyxel Keenetic DSL аппаратно не поддерживают функцию управления питанием на порту USB.

Перезагрузку USB-модема по питанию можно выполнить следующими способами:

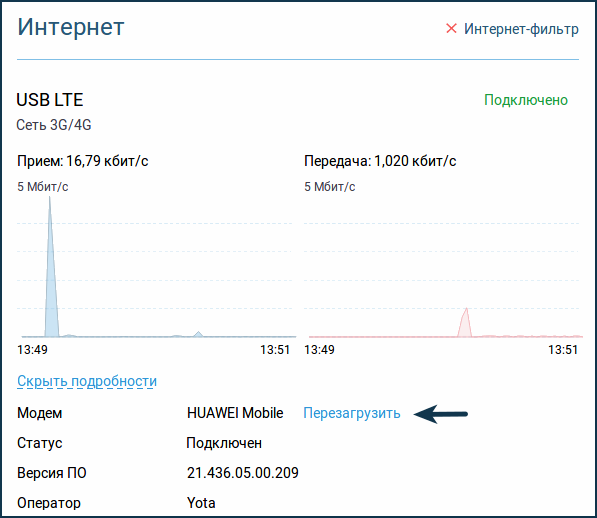

1. Перезагрузка через веб-интерфейс интернет-центра.

Подключитесь к веб-интерфейсу интернет-центра по адресу http://my.keenetic.net, либо по IP-адресу 192.168.1.1, предустановленному по умолчанию. На стартовой странице «Системный монитор» нажмите «Подробнее о соединении» для отображения дополнительной информации и в строке «Модем» нажмите «Перезагрузить».

2. Перезагрузка через интерфейс командной строки интернет-центра.

Подключитесь к интерфейсу командной строки (CLI) интернет-центра и для требуемого USB-подключения укажите команду:

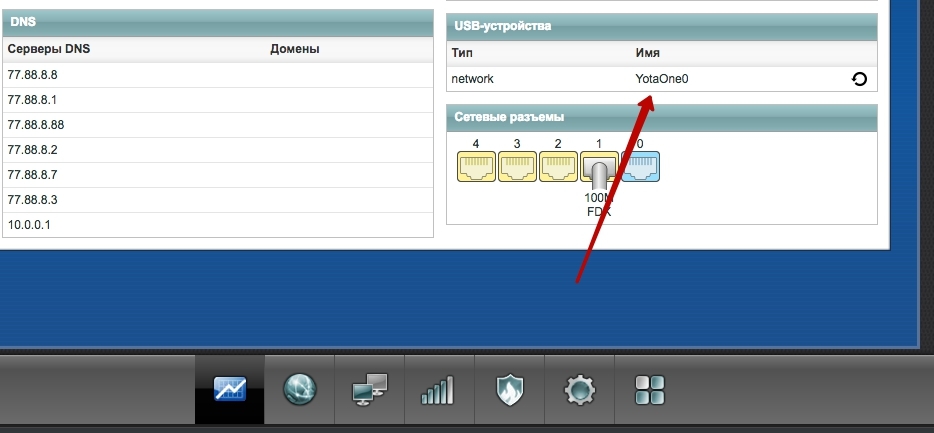

Интерфейс USB-модема может быть любого типа — UsbModem, UsbLte, YotaOne или CdcEthernet. Узнать имя нужного интерфейса можно командой show interface.

Значение — это интервал времени, на которое будет отключено питание на порту USB (в миллисекундах). Например:

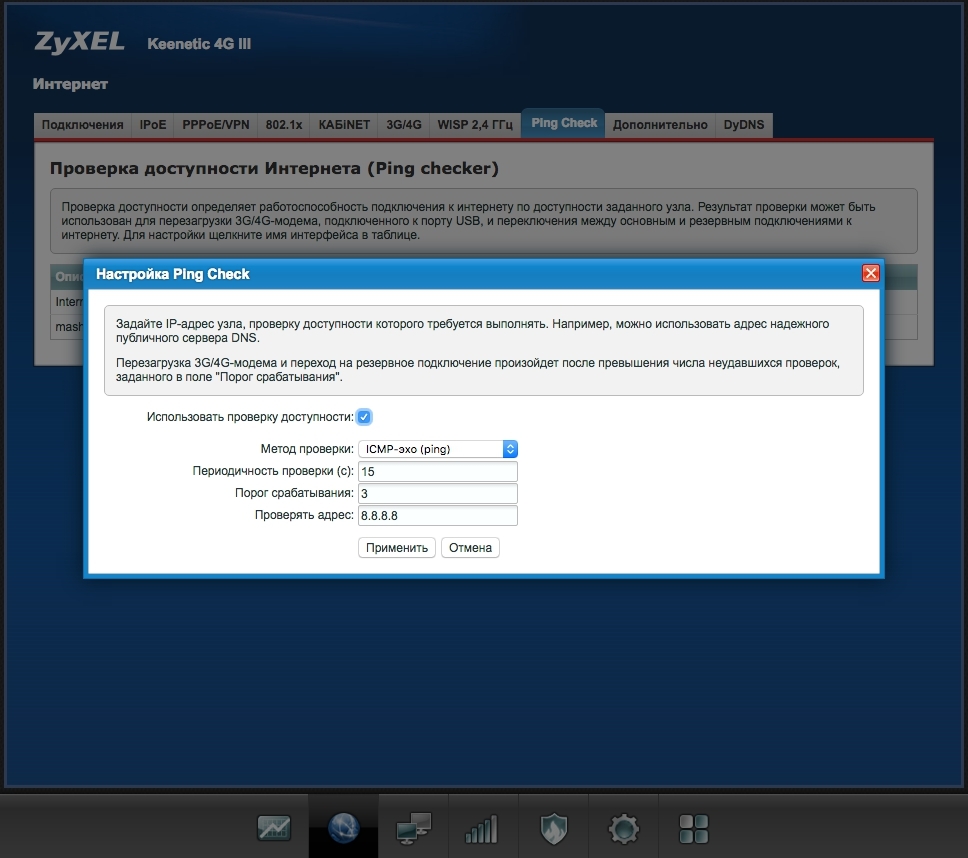

3. Автоматическая перезагрузка USB-модема при потере соединения с сетью Интернет.

В случае, если USB-модем периодически зависает, можно настроить автоматическую перезагрузку модема по питанию при потере доступа к какому-либо внешнему узлу. Для этого нужно использовать функцию Ping Check. Подробно о настройке Ping Check можно прочитать в статье «Проверка доступности Интернета (Ping Сheck)». Настраивать проверку нужно для требуемого интерфейса USB-модема.

По умолчанию при использовании функции Ping Check для интерфейса USB-модема функция перезагрузки модема при потере соединения автоматически включена, чтобы исключить зависание модема как причину потери связи. Отключить ее можно через интерфейс командной строки (CLI) командой:

Чтобы снова включить, выполните команду:

Например, для отключения автоматической перезагрузки на интерфейсе YotaOne0 выполните команду:

Примечание 1

Перезагрузка USB-модема при потере соединения производится только один раз, когда Ping Check идентифицирует обрыв связи. Если по каким-то причинам после перезагрузки модем не смог установить соединение с сетью оператора (например, в условиях нестабильного сигнала), повторной перезагрузки не будет (до тех пор, пока связь с оператором снова не установится и до очередного обрыва связи с проверочным узлом функции Ping Check). Таким образом исключена возможность выхода USB-модема из строя из-за постоянного переключения питания в случае невозможности подключения к сети оператора.

Примечание 2

Помимо потери соединения встречаются случаи, когда модем пропадает из системы физически «сам по себе», например из-за внутренних программных или аппаратных проблем модема или EMI (ElectroMagnetic Interference) — помех в USB-порту. Ядро при этом в логах выводит сообщение типа: ndmkernel: usb 1-1: USB disconnect, device number X

Причин подобной ситуации может быть много. В качестве решения можно подключить модем через короткий USB-кабель, переместить сам Keenetic с USB-модемом, в другое место, возможно помехи создает какое-либо устройство рядом с Keenetic’ом; подключить USB-модем через активный USB-хаб (с собственным питанием) к Keenetic’у; заменить модем, возможно он неисправен.

А можно решить проблему более радикально. Одному нашему заказчику, использующему большое число USB-модемов, в подобной ситуации помогла команда:

где UsbLte0 – название интерфейса модема, для Yota это будет YotaOne0.

При такой настройке, в описанной выше ситуации, USB-модем был перезагружен по питанию, после чего он начинал функционировать корректно.

Полный синтаксис команды:

Перед ее добавлением необходимо обновить ОС NDMS Keenetic до версии 2.10.С0 и выше.

Данная команда никаких действий с модемом не выполняет, а только включает дополнительные исправляющие механизмы в ситуации, когда power-cycle не привела к восстановлению работы USB-устройства. Таких механизмов три:

1. Восстановление работы повторным сбросом питания командой interface usb power-fail retry через указанный секунд на сек.

2. Восстановление работы устройства (подключения к Интернету) перезагрузкой всей системы командой interface usb power-fail reboot через сек. Повторного выключения и включения питания в этом случае не происходит. Если после power-cycle USB-устройство не появилось в системе через сек, система полностью перезагружается.

3. Восстановление работы USB-устройств, которые в результате собственных внутренних сбоев самопроизвольно отключаются от шины USB, а затем появляются в системе как устройства, которые система KeeneticOS не может опознать (не CD-ROM и не USB-модем). Из этого состояния их можно вывести только повторным принудительным отключением питания.

Этот режим восстановления работает всегда, когда активна команда power-fail. Это однократное действие, которое выполняется только при удалении устройства из порта. Оно будет повторяться, если устройство само после включения питания исчезает с шины. При этом значение , указанное в команде, игнорируется, а питание на USB-порту, к которому было подключено устройство, отключается сразу же после пропадания из системы и включается через 2 сек.

NOTE: Важно! В механизмах 1 и 2 для корректной работы значение должно быть меньше значения .

Для сохранения указанных выше настроек в памяти Keenetic, выполните команду:

Пользователи, считающие этот материал полезным: 19 из 22

Думаю многие счастливые обладатели высокоскоростного интернета от Yota сталкивались с этими двумя проблемами:

1. Соединение с интернетом пропадает полностью

2. Соединение как бы есть, но его нет (очень-очень низкая скорость)

Ниже способы борьбы с ними. Сразу отмечу, что решения для тех, у кого роутер Zyxel и usb-модем Yota.

Ping нам в помощь

Ребята из Zyxel видимо наслышаны о ситуациях, когда интернет отваливаются полностью, и сделали для нас Ping Checker. Это настройка позволяет проверять доступность какого-нибудь узла, пингуя его, если пакеты теряются, значит настало время перезагружать модем, что она автоматически и делает.

На рисунке настройки Ping Checker, 8.8.8.8 — public dns от Google вполне хороший узел для проверки.

Перезагружаем модем. Быстро, дешево, качественно

Когда соединение есть, и скорость неудовлетворительная или она просто почти на нуле, сервер гугла будет пинговаться, поэтому Ping Checker нам не поможет. Остается только перезагружать модем.

1. Вытащить модем и вставить его заново;

2. Выключить/включить роутер;

3. Зайти в веб-интерфейс и перезагрузить модем там, нажав на соответствующую кнопку;

4. Подключиться через telnet и перезагрузить через CLI.

Последний способ и будет автоматизирован дальше. Перезагрузка модема будет требовать только двойного клика по иконке. К роутеру Zyxel можно подключиться через telnet, использую тот же логин и пароль, что и в веб-интерфейсе. После открывается CLI.

Вот тут лежит гайд по этой самой CLI. Для тех же, кто не читает инструкции, будет очень полезно знать что вопросительный знак выводит список всех доступных команд, вопросительный знак после команды выводит список параметров команды.

Итак к делу. Сначала надо раздобыть называние интерфейса модема (можно посмотреть в веб-интерфейсе), у меня назывался YotaOne0:

Подключаемся через telnet, вводим логин и пароль, затем:

Все, модем должен перезагрузиться.

Остается только автоматизировать вышеописанный процесс. Здесь, конечно, все зависит от ОС, которую вы используйте. Ниже bash-скрипт, скорее всего, для Windows можно сделать что-нибудь подобное:

Создаем какой-нибудь файлик, допустим reboot_yota.command, заменяем логин и пароль на свои, выполняем:

Готово. Двойной клик по файлу, перезагружает модем.

Сразу подчеркну, тестировал только на Mac OS, работает прекрасно. Надеюсь, кому-нибудь поможет )

Нет связанных сообщений

Источник: girlgames01.ru

Keenetic: роутер не работает с облачными сервисами из-за утечки данных — ответственность за это несёт владелец

Начну с того, что я обратился в поддержку из за того что перестали работать облачные сервисы на одном из роутеров (мобильное приложение и т.д.).

15 854 просмотров

В техподдержке у меня запросили файл self test и фото устройства, предоставлен был только файл self test из за невозможности сделать фото устройства (находился на 6 метровой мачте просто так не забраться).

Выбрал данный роутер, из за удобного мобильного приложения. После получения файла self test техподдержка ответила, что данные были скомпрометированный и роутер больше не будет работать с облачным сервером. Какие данные были скомпрометированы мне конечно же не сказали, но сказали что ответственность за утечку несет владелец.

Почему я должен страдать из за того что у keenetic произошла утечка, которую они не хотят признавать? Вся суть русского бизнеса получить деньги и не нести ответственность ни за что. Всем кто планирует приобрести продукцию keenetic и хочет пользоваться облачными сервисами рекомендую подумать над тем устраивает ли вас что облачные сервисы могут перестать работать в любой момент.

UPD 21.05.21 18:08 Проблему решили, роутер в приложении появился

Показать ещё

130 комментариев

Написать комментарий.

Я кенетиком пользуюсь,и считаю,что это одни из лучших роутеров,ибо

1)адблок вшит в систему,надо только активировать

2)есть бесшовное соединение даже в самых дешёвых моделях

3)выгодно,и качество не ущербное

И вообще,как у вас устройство оказалось на высоте 6 метров? Вы его повыше сунули чтобы сигнал не принимал или как?

Пост не понятен

Развернуть ветку

К роутеру подключен модем, а модем к антенне, на высоте 6 метров, потому что участок находится в низине и что бы хоть как то ловить интернет пришлось поднять. Adguard DNS можно прописать в любом роутере. Keenetic до сих пор не выкатили роутеры с WiFi 6 и продают железо 5 летней давности в топовых моделях.

Развернуть ветку

10 комментариев

Можно поподробнее про «вшитый» адблок?

Развернуть ветку

11 комментариев

Аккаунт удален

Развернуть ветку

2 комментария

Вы интересны, когда несёте деньги, после Вы никому не нужны

Развернуть ветку

Не соглашусь с вами от имени Keenetic. Мы решили описанную проблему, и пользователь нас очень заинтересовал:

Развернуть ветку

3 комментария

Комментарий удален модератором

Развернуть ветку

Возможно, ваша учётная запись была скомпрометирована ещё до настройки доступа к облачным сервисам. Ну или эта учётка использовалась ещё где-нибудь и компания просто пробивает время от времени аккаунты на надёжность. Например, тут Have I Been Pwned.

Но у меня был интересный опыт, связанный с кинетиком — после того как я дал доступ к админке из вне к своему роутеру с помощью облачного сервиса по https, меня через несколько дней айфон и гугл оповестили об утечке. Пришлось менять все пароли где только можно было.

Так что вопросы реально есть.

P.S. Пароли всегда генерирую. Так что тут всё норм.

Развернуть ветку

Олег, у нас тоже есть вопросы: о какого рода утечках вас оповестили «айфон и гугл»? Скриншот хотя бы.

Развернуть ветку

8 комментариев

Нормальные роутеры, поддержка всегда решала все вопросы, даже с устройствами не на поддержке. У меня их больше 20 шт, разных моделей. По поводу утечки, может вы голой жопой его в интернет с admin-admin выставили или свою учётку от Keenetic Cloud скомпрометировали.

Развернуть ветку

Пароль надежный, логин естественно заменен на другой. Учётка не была скомпрометирована, даже если бы и была это повод заблокировать учетную запись, а не роутер. В данной ситуации заблокирован роутер, а не учетная запись.

Развернуть ветку

На ровном месте из пальца высосанная типа беда беденская))) По существу — техподдеожка кинетика живая и максимально помогает, лично обращался ни один раз. Вас просили подтвердить владение роутером, показать фото сервисного кода, так как иначе в их глазах Вы очередной потенциальный прошивальщик. Вы вместо этого развели истерику и побежали строчить разоблачения. По итогу которых все же осознали что нужно таки сделать фото роутера и таки его сделали. Лёгкие пути не ваш конёк.

Развернуть ветку

Но приложение все ещё не работает. Хотя фотографии я отправил.

Развернуть ветку

2 комментария

Я не понимаю сборку системы автора, но делаю например так:рэмо антенна в неё свисток с crc9, нужную длинну уличной витухи, кинетик внизу. Недавно сделал так, вариант 2: взял корпус от ubiquiti, клеевым пистолетом приклеил туда usb-rj45, туда модем, витуху вниз к кинетику с ответным переходником usb-rj45. 4g полет нормальный. Кинетики на мой взгляд одни из лучших.

Развернуть ветку

Если интересно agata mimo 2×2 box, quectel ep06e, keenetic kn1211. Все это находится наверху в гермобоксе. С антенны спускается витая пара и заходит в дом, где стоит mesh система из kn1810 и kn3010. Мобильное приложение нужно чтобы смотреть данные модема ep06(у него нет своей веб морды)

Развернуть ветку

5 комментариев

«Я не понимаю сборку системы автора, но делаю например так:рэмо антенна в неё свисток с crc9, нужную длинну уличной витухи, кинетик внизу.»

Хех, если бы в коаксиальном кабеле не было потерь. В моем например случае даже 10 м кабеля вносит такие потери, что при сотовом сигнале на высоте порядка -100 дб ловить внизу уже нечего. А удлинители USB не катят — см. ниже.

«Недавно сделал так, вариант 2: взял корпус от ubiquiti, клеевым пистолетом приклеил туда usb-rj45, туда модем, витуху вниз к кинетику с ответным переходником usb-rj45.»

Этот вариант хорошо работает при длине линии до 5 м , но при 10 м уже модем постоянно теряется и перезапускается, а при 15 м вообще почти никогда не работает. Так что остается только Кинетик возле антенны с PoE адаптером (жаль, что встроенного нет) и всепогодная витуха.

Развернуть ветку

Отрицательный звук

Замечательные роутеры, поддержка оперативная, вопросы решают. Пусть и не быстро, но не отмахиваются. Мой реквест стоит на паузе сейчас, в ожидании решения проблемы и выпуска фикса в 3.7.

Это проблема с DLNA сервером, который не видит интерфейсы br0/br1.

По функционалу тоже нареканий нет.

Вопросы в данном случае к вам и вашей компетентности. У вас и явное совпадение разных событий (репорт об утечках паролей после апдейта гугл сервисов), и использование паролей, и открытый извне порт роутера для управления.

Да вы все сделали неверно. Позовите адекватного админа. Он вам настроит аутентификацию двухфакторную и роутер обезопасит более жесткими настройками.

Не гоните на них. Кинетик реально делают хорошие устройства и прошивки. Вопреки тому что делают другие.

Развернуть ветку

Речь идёт об уникальных данных, которые используются для доступа к облаку (сервисный код и серийник). Их утечка происходит, чаще всего, при продаже этих роутеров на авито — при выкладывании фото с нижней наклейкой с этими данными. Различные мамкины прошивальщики используют данные с этих фото после перешивки аналогичных по железу роутеров прошивкой от кинетиков. Компания здесь совершенно ни при чём.

Собственно, по этой же причине к вам такое отношение без фото устройства — может это вы так и поступили, прошив очередной d-link под кинетик и теперь возмущаетесь почему не работает облако.

Развернуть ветку

На коробке роутера есть дублирующая наклейка с этими данными, т.е любой человек может сделать фото коробки, а страдает от этого конечный пользователь?

Развернуть ветку

10 комментариев

Питерский блик

Кинетиками пользуюсь уже 10 лет, до сих пор есть рабочий Zyxel Lite II который пашет как зверь как временный роутер в разных тестовых условиях. Кто хоть раз купил кинетик больше на другие роутеры не смотрит. Никогда учётка никуда не утекала.

Тут два варианта или пользователь сам отдал данные для изготовления сторонней прошивки (подсказали что делают для сяоми) или. ну оставил admin/admin и выставил пупком наружу кинетик в интернет.

В первом случае — каждый отвечает за свои действия соразмерно.

Во втором — грустно что блокируют по железу, а не по учётке. Надо вычислять настоящего собственника, а двойника блокировать. Так было бы правильней.

Развернуть ветку

Кто хоть раз купил Keenetik не смотит на другие роутеры ровно до того, пока не узнал про Mikrotik. Но для большинства он дома не нужен и вообще избыточен.

Развернуть ветку

4 комментария

Нетерпеливо стучу пальцами по экрану, где продолжение?

Развернуть ветку

Роутер в приложении появился, проблема решена.

Источник: vc.ru

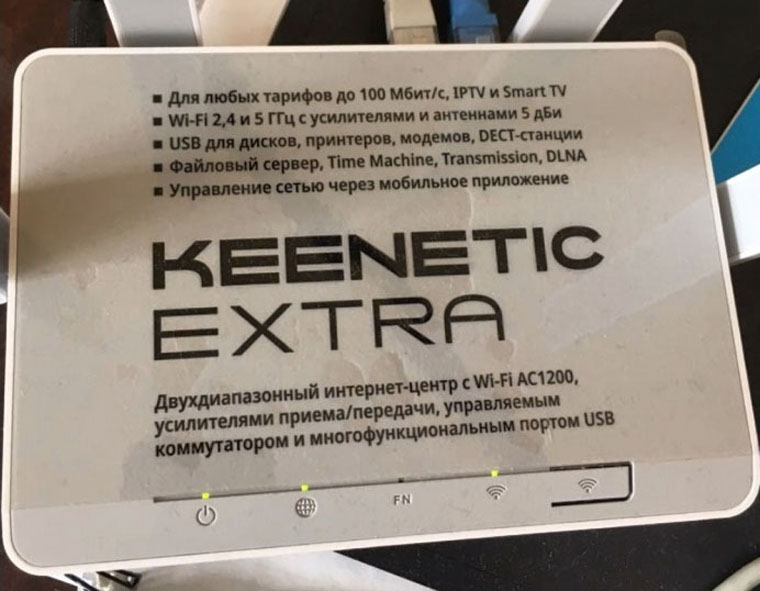

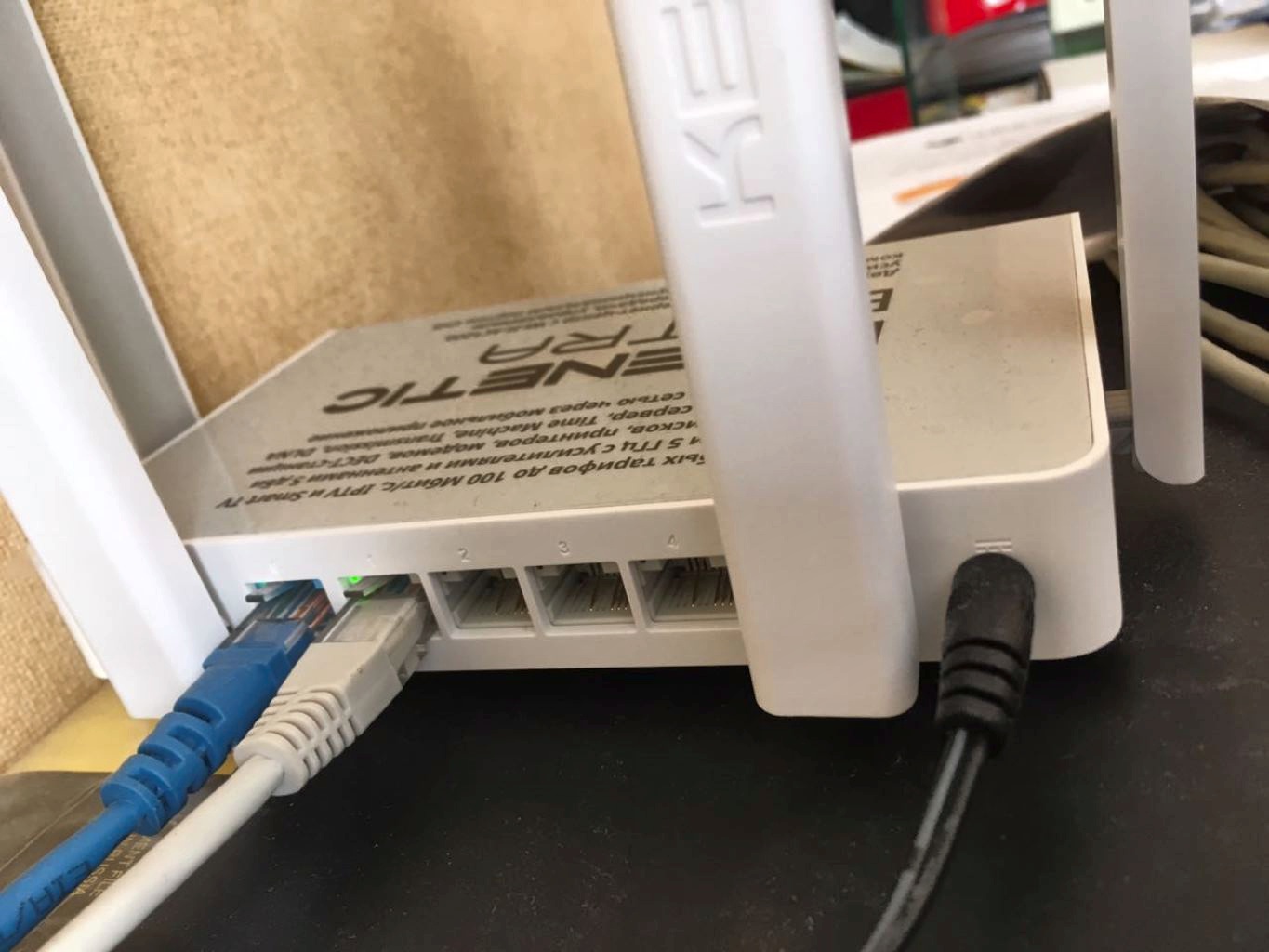

Чтобы настройка роутера Keenetic Extra не превратилась во многочасовые мучения, мы предлагаем вам изучить основные элементы роутера, освоить его индикацию, способы соединения с другими устройствами и алгоритм базовых настроек. Все это поможет вам не только быстро освоиться с роутером, но и в дальнейшем подключать другие роутеры или настраивать это же устройство при переезде в другой дом.

Назначение и расположение базовых элементов

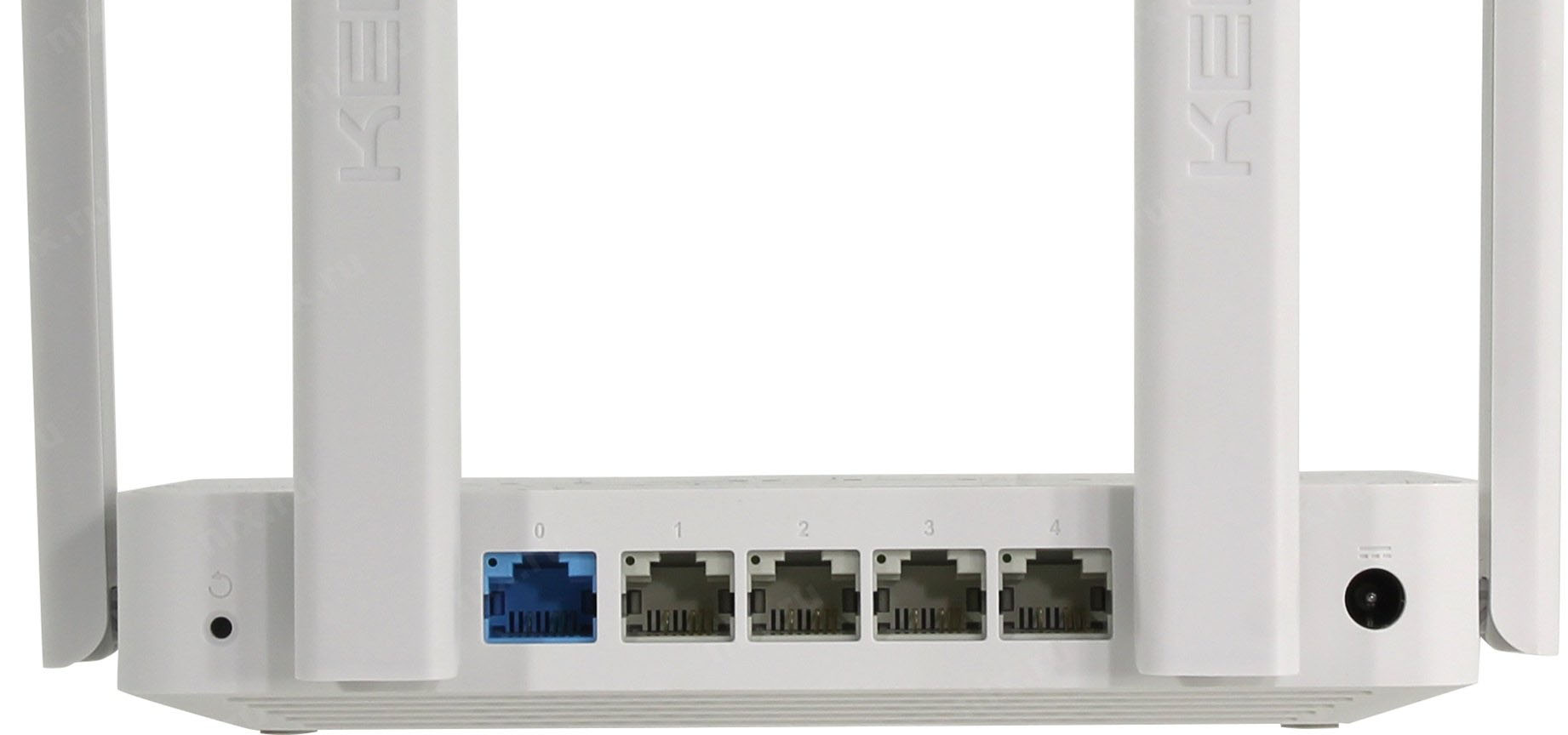

Начнем знакомство с роутером KN-1710 с рассмотрения задней панели его корпуса. Именно здесь расположились порты, которые позволят вам подключать к нему несколько устройств вроде ноутбука, медиацентра, ТВ-приставки и других домашних или офисных девайсов.

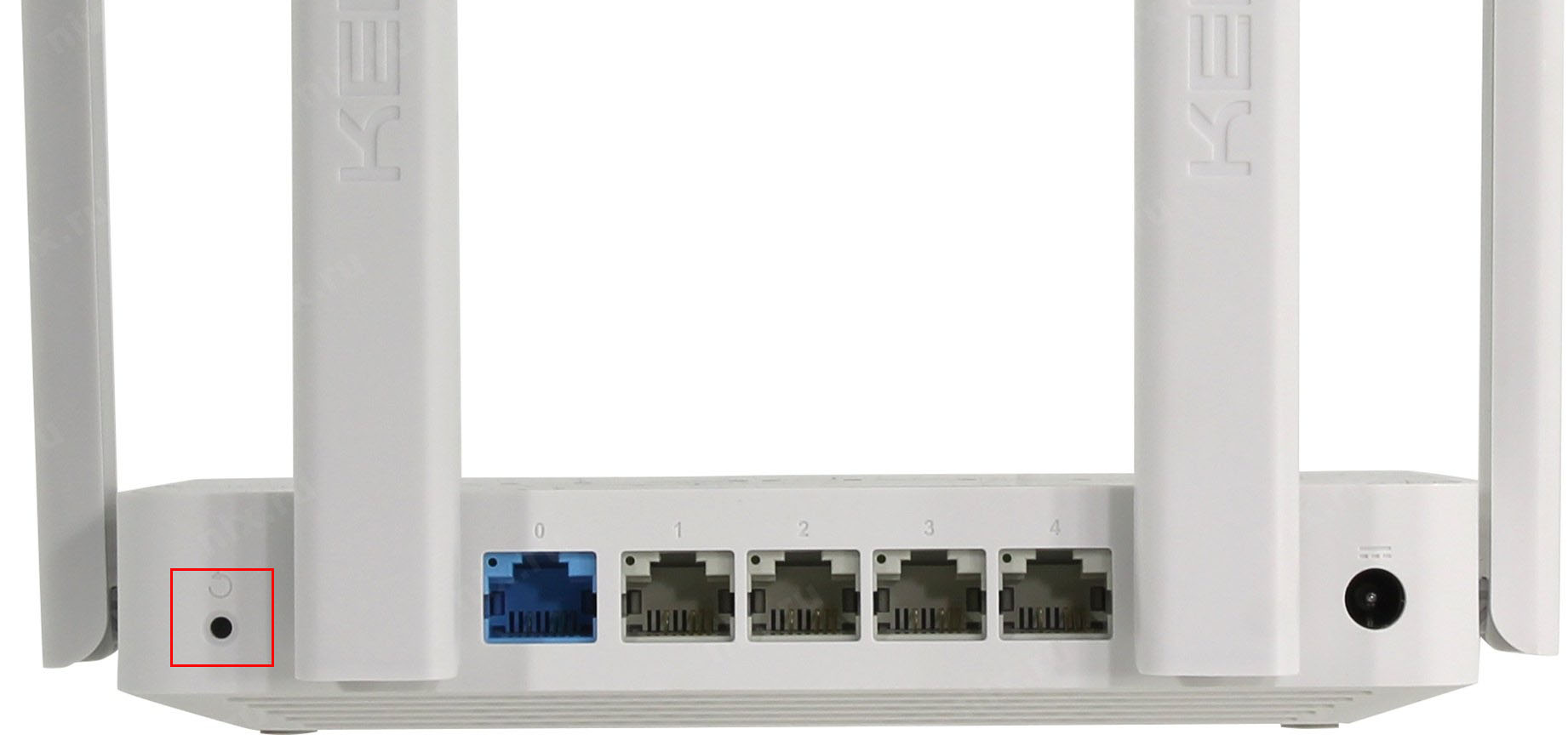

Голубой порт с номером 0 предназначен для подключения кабеля провайдера, а остальные четыре порта нужны для названных выше или других устройств. У вас в комплекте уже есть кабель для подключения такого устройства, а провода для остальных устройств вам придется приобретать самостоятельно. На этой же панели вы увидите разъем для кабеля питания и кнопку сброса. Работу последней мы рассмотрим в отдельном разделе.

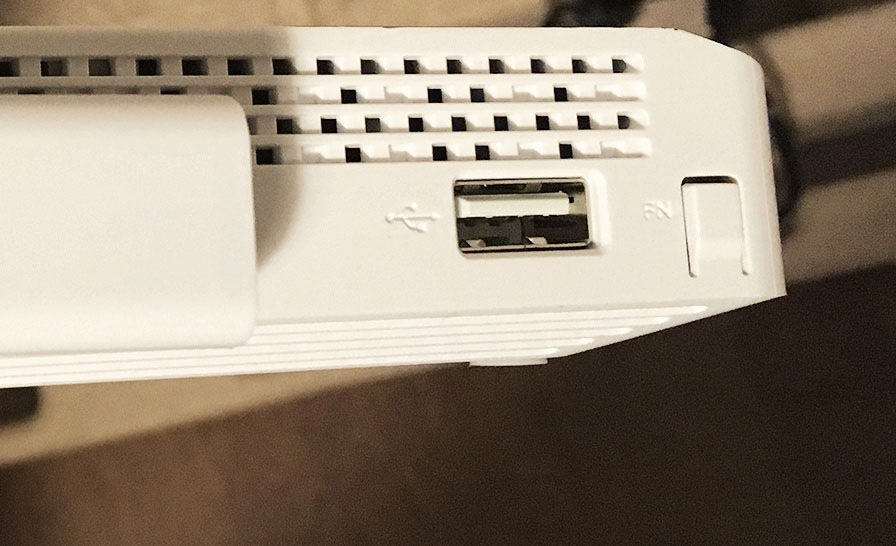

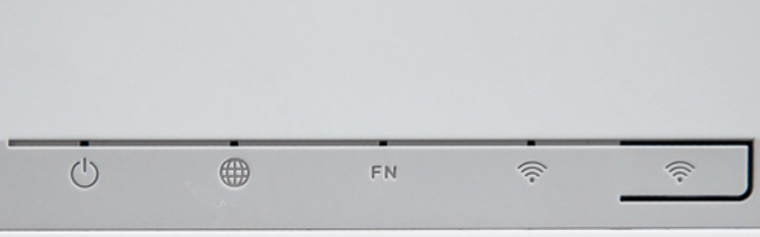

Сбоку роутера есть USB-порт, который в первую очередь позволит подключить к нему USB-модем. Также он подходит и для решения других задач, в частности, для настройки принт-сервера и сетевого хранилища. Здесь же находится кнопка FN, изначально настроенная на то, чтобы безопасно вытащить устройство из USB-порта. Однако в панели управления вы можете при желании задать другую функцию на эту кнопку. Также на задней и боковых панелях размещены четыре антенны, которые обеспечат стабильный сигнал в сети Wi-Fi.

На переднюю панель модели Keenetic Extra вынесены индикаторы, которые мы рассмотрим ниже, и кнопка Wi-Fi/WPS. Последняя необходима для управления беспроводной сетью и быстрого подключения других устройств. Рассмотрим ее работу подробнее. Если вы захотите включить или выключить Wi-Fi в доме, нажмите эту кнопку и держите в течение трех секунд. Обычное однократное нажатие запустит функцию WPS.

WPS позволяет подключить к роутеру другой роутер, смартфон, ноутбук и иное устройство без утомительного ввода паролей. Функция работает в том случае, если на втором устройстве также есть возможность включить WPS.

Значение индикаторов

Рядом с кнопкой Wi-Fi/WPS расположился индикатор с аналогичным значком. Как и кнопка, он отвечает за отображение состояния Wi‑Fi-сети и режима WPS. Если индикатор горит, значит сеть Wi‑Fi запущена, не горит — сеть не работает. Редкое мигание индикатора говорит о запуске режима WPS, а частое мигание — о передаче данных в сети.

Следующий индикатор с надписью FN показывает состояние USB-устройства: индикатор горит — устройство подключено и готово к работе, не горит — не подключено или не готово к работе. При переназначении кнопки в панели управления, индикатор будет отражать состояние новой назначенной функции.

Если он горит/не горит, роутер, соответственно, готов к работе или выключен. Постоянное мигание происходит при загрузке или обновлении операционной системы роутера. Если индикатор мигнул 2 секунды и стал гореть постоянно, значит, была нажата кнопка Wi-Fi или FN, или произошел запуск функции, назначенной кнопке. Если индикатор мигает в течение двух секунд и затем на две секунды гаснет, функция, назначенная кнопке, остановлена, нажата кнопка Wi-Fi или FN.

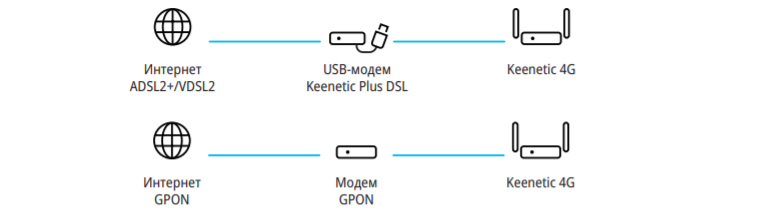

Успех настройки вашего роутера во многом зависит от того, правильно ли вы соедините все необходимые устройства. Если на этом шаге будет допущена ошибка, вам не будет доступна панель управления для дальнейшего ввода данных. Поэтому для облегчения вашего понимания вначале ответьте на вопрос, как именно вы будете подключаться к интернету. Варианты могут быть такими:

- провайдер завел к вам дом кабель,

- у вас есть USB-модем и подходящая для него сим-карта,

- у вас есть модем, а в дом заведен соответствующий ему кабель.

При любом из этих вариантов вначале вы готовите к работе роутер. Для этого разверните его антенны в вертикальное положение, подключите к сети при помощи кабеля питания и дождитесь полной загрузки.

Подключение через кабель провайдера

Если для вас подходит этот вариант, вставьте разъем кабеля провайдера в голубой порт роутера. Возьмите кабель из коробки роутера и соедините с его помощью роутер с устройством, на котором будете вести настройку (компьютер, ноутбук). При этом кабель рекомендуется вставить в порт LAN с номером 1. При наличии в устройстве Wi-Fi-модуля вы можете подключиться к сети роутера по Wi-Fi, взяв название и пароль сети с этикетки роутера.

Подключение с помощью модема

При наличии модема в вашу цепочку устройств добавляется модем, поэтому в голубой порт вы вставляете кабель модема, а интернет подключаете к самому модему тем способом, на который рассчитан модем. В частности, в DSL-модем нужно вставить телефонный провод, в GPON-модем кабель оптической сети. Для полноценной работы роутера модем нужно перевести в режим моста (при необходимости свяжитесь по этому вопросу с провайдером). Роутер точно так же соединяется с компьютером через порт LAN или по Wi-Fi, как мы описали выше.

Подключение с помощью USB-модема

В таком варианте подключения у вас будет единственный провод, соединяющий порт LAN роутера с сетевым портом компьютера. К интернету вы будете подключаться через USB-модем, который нужно вставить в USB-порт роутера. Нюансы работы здесь такие. Роутер должен быть совместим с модемом (все модели совместимых USB-модемов указаны на сайте фирмы Keenetic), а у сим-карты модема должен быть отключен запрос PIN-кода. Для сброса пин-кода вставьте сим-карту в телефон и найдите соответствующий пункт меню в настройках.

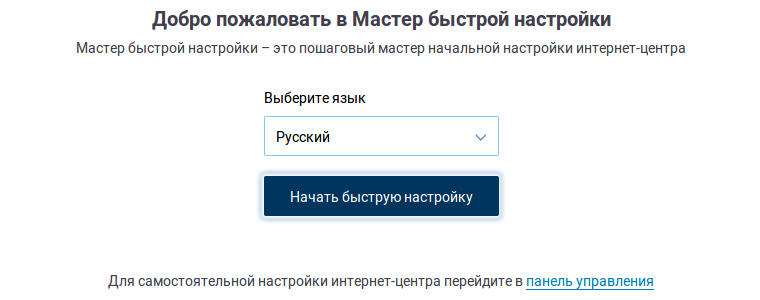

Настройка роутера через панель управления также вызывает у многих владельцев роутера Extra затруднения и приводит к долгим часам мучений. Поэтому вначале коротко разберем алгоритм ваших будущих действий. Для настройки вам нужно:

- зайти на подключенном к роутеру компьютере в панель управления;

- запустить мастер быстрой настройки (это один из вариантов настроек);

- ответить на вопросы мастера, подготовив при необходимости договор с провайдером;

- при автоматическом обновлении прошивки роутера дождаться ее, не выключая роутер;

- сменить имя и пароль к вашей сети Wi-Fi.

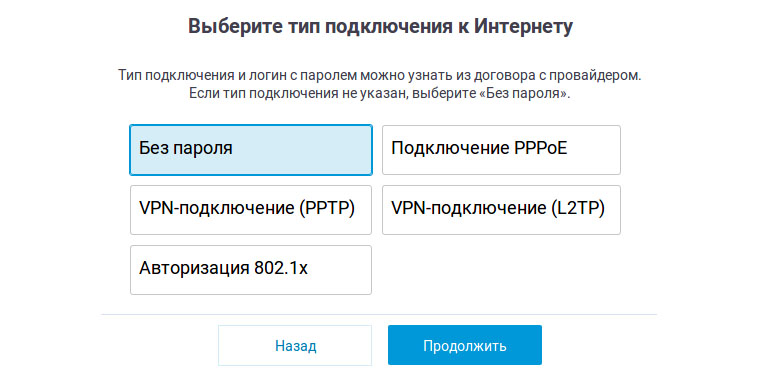

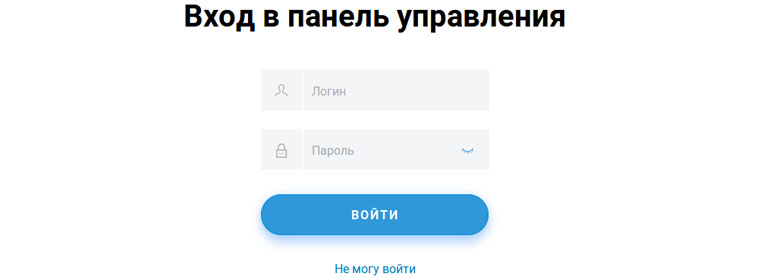

Теперь по порядку. Зайдите в браузере по адресу 192.168.1.1 или my.keenetic.net. Выберите язык и нажмите на строку «Начать быструю настройку». Задайте новое имя и пароль администратора (пароль к панели управления) и обязательно запишите их. Обратите внимание, у вас будет два пароля: к панели управления и к сети Wi-Fi. Первый нужен для входа в админ-панель, а второй для подключения к вашей беспроводной сети телефонов, планшетов и других устройств. Второй пароль вы зададите уже после того, как ответите на вопросы мастера настроек.

Вдумчиво ответьте на вопросы мастера настроек. Для этого выберите следующее. Поставьте галочку в графе Ethernet для проводного интернета или в графе 3G/4G для подключения через USB-модем. Кликните по графе «Интернет», выберите «Без VLAN» или введите номера VLAN при их наличии в договоре, выберите «По умолчанию» для MAC-адреса или введите его при наличии. Дальше выберите для IP вариант «Автоматическая» или «Ручная», если в договоре прописаны соответствующие параметры. В типе подключения выберите «Без пароля» или один из предложенных вариантов (смотрите в договоре) и при необходимости введите дополнительные параметры. Последние зависят от типа подключения. В случае сомнений позвоните провайдеру и уточните у него запрашиваемые поля.

На последних шагах мастер быстрой настройки анализирует установленную версию прошивки на предмет обновлений и при наличии свежей версии автоматически запустит ее. Будьте внимательны, так как во время обновления выключать роутер нельзя. Это может привести к выходу устройства из строя. Обновление обычно занимает несколько минут и завершается перезагрузкой роутера. На последнем шаге выберите тип защиты от сетевых угроз на свое усмотрение. После всех настроек у вас на компьютере заработает интернет, в чем можно убедиться по загрузке веб-страниц в браузере.

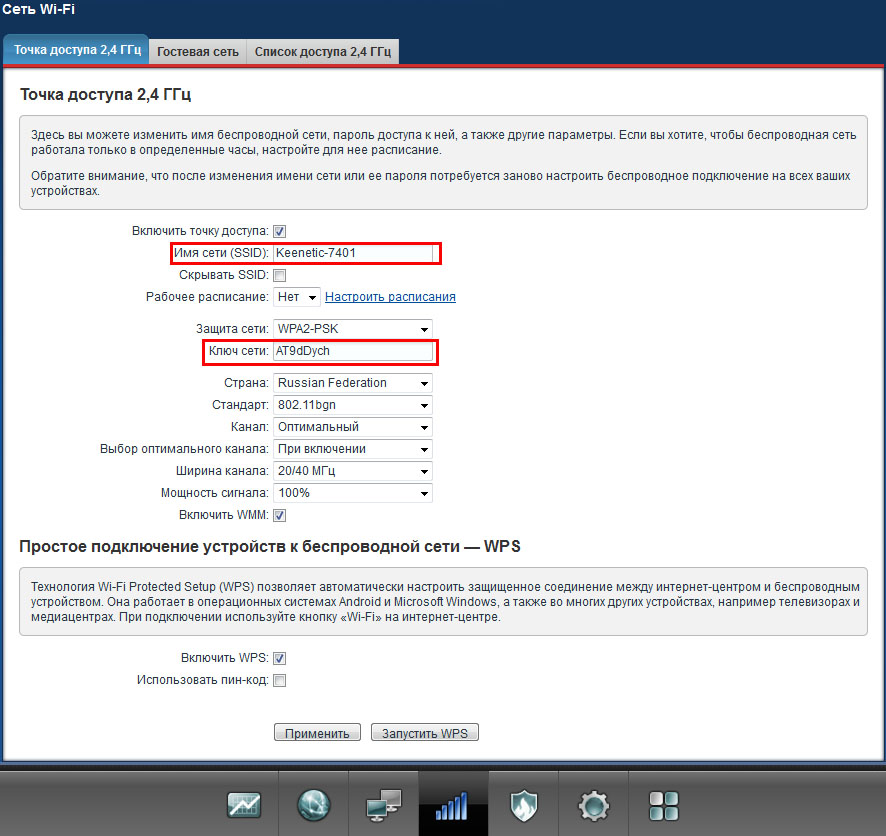

После этого рекомендуем зайти в панели управления и сменить имя и пароль сети Wi-Fi. Для этого кликните по значку сетевого соединения внизу панели управления и выберите вкладку «Точка доступа». Поменяйте имя сети и ключ сети в одноименных строках и нажмите кнопку «Применить». После перезагрузки роутера новые данные вступят в силу.

Нередко бывает так, что владелец роутера забывает пароль к панели управления и больше не может войти в нее для настроек роутера. Или делает ошибочные настройки, после которых нет ни интернета в доме, ни захода в админ-панель. Бывает и такое, что роутер до вас уже кто-то настраивал, а вы не знаете прежних данных. Во всех этих случаях поможет сброс до заводских настроек.

Во время активации этой функции все сделанные ранее настройки сбрасываются, а пароль и имя сети возвращаются до заводских. То есть после сброса вы сможете снова войти в админ-панель или сеть по паролям, указанным на этикетке роутера.

Для сброса роутера KN-1710 к начальным настройкам вооружитесь острым предметом, нажмите им кнопку «Сброс» на задней панели и удерживайте ее около 10 секунд (пока не замигает индикатор «Статус»). После этого роутер перезагрузится и вернется к заводским настройками. Теперь нужно начинать все сначала, как описано выше в разделах «Подключение» и «Настройка».

Вам придется заново вводить все характеристики и устанавливать пароли. Поэтому в случае затруднений с этими параметрами по возможности зайдите в панель управления до сброса настроек роутера и уточните нужные характеристики. После сброса вы можете не менять имя и пароль сети и админ-панели, но помните, что работа на заводских данных небезопасна.

Хотя первое подключение роутера и создание дома беспроводной сети потребует от вас терпения, в дальнейшем вы будете гораздо быстрее подключать к нему новые домашние устройства, а также создавать сеть на даче или в другом месте вне дома.

Источник: gadgetpage.ru

Коды ошибок VPN

Ошибки 600, 601, 603, 606, 607, 610, 613, 614, 616, 618, 632, 635, 637, 638, 645

Перезагрузите компьютер. Если ошибка не исчезает, попробуйте удалить текущее VPN-соединение и создать новое с помощью NetHelper . Проверьте Ваш компьютер на предмет наличия вирусов. Удалите недавно установленные программы, либо отмените недавние изменения в настройках Windows, если такие были.

Ошибки 604, 605, 608, 609, 615, 620

Телефонная книга подсистемы удаленного доступа Windows и текущая конфигурация Удаленного Доступа к Сети несовместимы друг с другом.

Перезагрузите компьютер. Если ошибка не исчезает, то удалите и заново создайте VPN соединение с помощью NetHelper.

Ошибки 611, 612

Внутренняя конфигурация сети Windows некорректно настроена.

Внутренняя конфигурация сети Windows некорректно настроена. Перезагрузите компьютер и убедитесь, что локальная сеть нормально функционирует на Вашем компьютере. Если ошибка не исчезает, то обращайтесь в службу тех. поддержки.

Внутренняя конфигурация сети Windows некорректно настроена. Кроме того, ошибка может быть вызвана нехваткой ресурсов (памяти) на Вашем компьютере. Попробуйте закрыть запущенные программы.

Ошибка 617

Windows находится в процессе подключения к Интернету, либо произошла внутренняя ошибка Windows.

Подождите несколько минут. Если подключение не установилось, и при повторном подключении ошибка повторяется, то перезагрузите компьютер.

Ошибка 619

Неправильно настроены параметры безопасности VPN соединения, VPN-трафик блокируется на пути к шлюзу, либо настройки VPN не вступили в действие.

В свойствах VPN соединения откройте вкладку «Безопасность» — должно быть выбрано «Обычные (рекомендуемые параметры)» и должна быть снята галочка «Требуется шифрование данных (иначе отключаться)». Перезагрузите компьютер и попробуйте подключиться еще раз.

Вы также можете удалить существующее VPN-соединение и создать новое автоматически, используя NetHelper.

Ошибка 624

Проблема при подключении к VPN.

Отсутствует файл RASPHONE.PBK в {папка с Windows}/system32/RAS или … Documents and Settings/{ваш юзер или все юзеры}/Application Data/Microsoft/Network/Connections/Pbk. Если файл присутствует, то попробуйте переименовать его во что-то другое, напримерRASPHONE.OLD, также можно запустить rasphone.exe, может помочь.

Стоит запрет на создание подключения. — Разрешить пользователям создавать новые подключения.

>Запрещён доступ к папке Documents and Settings/All Users/Application Data/Microsoft/Network/Connections/Pbk — Открыть доступ к папке. Но скорее всего проблему удастся решить таким образом: снять галку с пункта «Только для чтения» в свойствах файла Rasphone.pbk.

Внимание!!!

Если Вы не имеете навыков администрирования операционной системы Windows, производить описанные действия самостоятельно не рекомендуется!

Ошибка 629

Такой тип ошибки возникает, когда отсутствует связь между вашим компьютером и сервером доступа.

Эта ошибка возникает в том случае, если ваш логин и пароль уже подключены (вспомните, не давали ли вы кому нибудь из знакомых попользоваться вашим интернетом), если нет, тогда данное соединение неразорвано на сервере. Для этого подождите 10 мин, и попробуйте через это время подключиться заново… Если ничего не помогло с 3-й попытки, то советую обратиться в службу поддержки.

Ошибка 650

Сервер удаленного доступа не отвечает. Недоступен сервер доступа в Интернет.

Проверьте, включено ли «Подключение по локальной сети», исправна ли сетевая карта, исправен ли сетевой кабель, правильно-ли выставлен ли в настройках IP-соединения IP-адрес клиента.

Ошибка 651

В случае подключения к виртуальной частной сети (VPN) при настройке подключения, вероятно, был задан неправильный адрес TCP/IP, или сервер, к которому выполняется попытка подключения, в настоящий момент недоступен.

Ошибка 678

Не удалось установить подключение, поскольку удаленный компьютер не ответил на запрос подключения. Выполните следующие действия:

Проверьте правильность имени узла или IP-адреса конечного сервера и повторите попытку подключения. Чтобы просмотреть свойства подключения, щелкните нужное подключение правой кнопкой мыши, выберите команду «Свойства», а затем просмотрите сведения на вкладке «Общие». Для получения дополнительных сведений обратитесь в техподдержку.

Попытки подключения могут блокироваться сетевым устройством, таким как брандмауэр, или в результате перегрузки сети. Для получения дополнительных сведений обратитесь к администратору.

Ошибка 691

Проблема при подключении к VPN.

Нет денег на счету пользователя.

Неправильно указан логин или пароль.

Неправильно указан в настройках сервер VPN.

Установлена блокировка лицевого счета клиента в системе статистики.

Ошибка 718

Подключение по протоколу PPP было инициализировано, но его не удалось установить, поскольку удаленный компьютер не ответил своевременно или его ответ был недопустимым.>

Попробуйте ввести в поле «Имя пользователя» имя домена и имя пользователя в следующем формате: ДОМЕНимя_пользователя и повторите попытку подключения.

Попытки подключения могут блокироваться сетевым устройством, таким как брандмауэр, или в результате перегрузки сети. Попробуйте установить подключение позже. Для получения дополнительных сведений обратитесь к администратору.

Возможно, необходимо установить обновленные драйверы сетевого карты или другого коммуникационного устройства. Дополнительные сведения можно получить у изготовителя оборудования.

Ошибка 721

Удаленный компьютер не отвечает.

Эта проблема может возникнуть, если брандмауэром сети не разрешен трафик по протоколу GRE. GRE представляет собой IP-протокол 47. PPTP использует GRE для туннелирования данных. Для решения этой проблемы следует настроить брандмауэр сети на разрешение GRE-протокола 47. Следует также убедиться, что брандмауэром сети разрешен трафик TCP через порт 1723. Для установления VPN-подключения с использованием PPTP должны быть выполнены оба этих условия.

Ошибка 735

Запрошенный адрес был отвергнут сервером.

Вы неправильно настроили VPN-соединение для доступа в сеть Интернет. Скорее всего в настройках TCP/IP соединения VPN вы прописали конкретный IP-адрес, когда он должен выделяется автоматически.

Ошибка 737

Локальный и удаленный компьютер, участвовавшие в сеансе связи PPP, являются одним и тем же компьютером. Это означает, что устройство, например модем, на линии получает отраженные символы обратно. Попробуйте выполнить на устройствах операцию сброса.