Introduction

It is the sole responsibility of administrators to configure the Maximum Transmission Unit (MTU) such that intended services and applications can be successfully implemented in the network. In other words — administrators must make sure that MTUs are configured in a way that packet sizes do not exceed the capabilities of network equipment.

Originally MTU was introduced because of the high error rates and low speed of communications. Fragmentation of the data stream gives the ability to correct corruption errors only by resending corrupted fragments, not the whole stream. Also on low-speed connections such as modems, it can take too much time to send a big fragment, so in this case, communication is possible only with smaller fragments.

But in the present day we have much lower error rates and higher speed of communication, this opens a possibility to increase the value of MTU. By increasing the value of MTU we will result in less protocol overhead and reduce CPU utilization mostly due to interrupt reduction. This way some non-standard frames started to emerge:

- Giant or Jumbo frames — frames that are bigger than standard (IEEE) Ethernet MTU;

- Baby Giant or Baby Jumbo frames — frames that are just slightly bigger than standard (IEEE) Ethernet MTU;

It is common now for Ethernet interfaces to support physical MTU above standard, but this can not be taken for granted. Abilities of other network equipment must be taken into account as well — for example, if 2 routers with Ethernet interfaces supporting physical MTU 1526 are connected through an Ethernet switch, in order to successfully implement some application that will produce these big Ethernet frames, the switch must also support forwarding such frames.

Maximum Transmission Unit

|

|

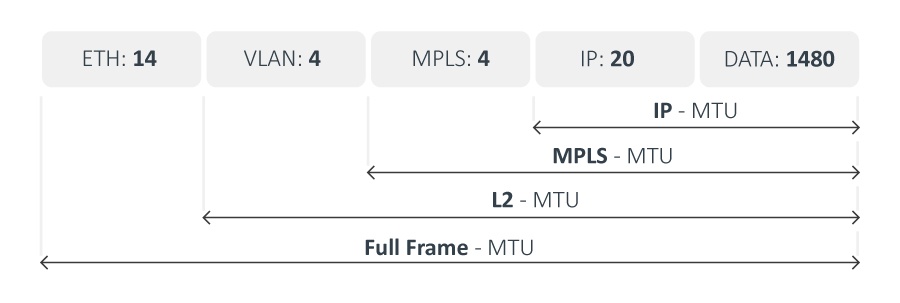

Mikrotik RouterOS recognizes several types of MTU:

|

Full frame MTU

Full frame MTU indicates the actual size of the frame that is sent by a particular interface. Frame Checksum is not included as it is removed by an ethernet driver as soon as it reaches its destination.

MAC/Layer-2/L2 MTU

L2MTU indicates the maximum size of the frame without the MAC header that can be sent by this interface.

In RouterOS L2MTU values can be seen in the «/interface» menu. L2MTU support is added for all Routerboard related Ethernet interfaces, VLANs, Bridge, VPLS, and wireless interfaces. Some of them support the configuration of the L2MTU value. All other Ethernet interfaces might indicate L2MTU only if the chipset is the same as Routerboard Ethernets.

This will allow users to check if the desired setup is possible. Users will be able to utilize additional bytes for VLAN and MPLS tags, or simply increase interface MTU to get rid of some unnecessary fragmentation.

This table shows max-l2mtu supported by Mikrotik RouterBoards (available in the «/interface print» menu as the value of the read-only «max-l2mtu» option):

| Model name | MTU description |

| RB SXT series, RB LHG, RB LDF, PL6411-2nD, PL7411-2nD, RB711 series, wAP R-2nD, RB912R-2nD-LTm (LtAP mini), RB Metal series, RB SXT Lite series, RB Groove series, Cube Lite60, LHG Lite60 | ether1:2028 |

| RB SXT G series, RB DynaDish, wAP ac, RB QRT series, RB711G series, RB911G, RB912UAG | ether1:4076 |

| RB OmniTik series, RB750, RB750UP, RB751U-2HnD, RB951-2n |

ether1:4076; ether2-ether5:2028 |

| RB OmniTik ac series, RB750GL, RB750Gr2 | ether1-ether5:4074 |

| RB mAP, RB mAP lite, RB cAP, RB wAP | ether1-ether2:2028 |

| RB750r2, RB750P-PBr2, RB750UPr2, RB941-2nD, RB951Ui/RB952Ui series | ether1-ether5:2028 |

| RB750Gr3 | ether1-ether5:2026 |

| RB751G-2HnD, RB951G-2HnD | ether1-ether5:4074 |

| RB962UiGS, RB960PGS | ether1-ether5:4074; sfp1:4076 |

| RB LHGG series | ether1:9214 |

| LHG XL 52 ac | ether1:9214; sfp1:9214 |

| RB1100Hx2, RB1100AHx2 | ether1-ether10:9498; ether11:9500; ether12-ether13:9116 |

| RB4011iGS+ series | ether1-ether10:9578; sfp-sfpplus1:9982 |

| CCR1009 series | ether1-ether4:10224; ether5-ether8:10226; sfp1:10226; sfp-sfpplus1:10226 |

| CCR1016 series | ether1-ether12:10226; sfp1-sfp12:10226; sfp-sfpplus1:10226 |

| CCR1036 series | ether1-ether12:10226; sfp1-sfp4:10226; sfp-sfpplus1-sfp-sfpplus2:10226 |

| CCR1072 series | ether1:9116; sfp-sfpplus1-sfp-sfpplus8:10226 |

| CRS109-8G-1S | ether1-ether8:4064; sfp1:4064 |

| CRS125-24G-1S | ether1-ether24:4064; sfp1:4064 |

| CRS112-8G-4S, CRS112-8P-4S | ether1-ether8:9204; sfp9-sfp12:9204 |

| CRS106-1C-5S | sfp1-sfp5:9204; combo1:9204 |

| CRS210-8G-2S+ | ether1-ether8:9204; sfp-sfpplus1:9204; sfpplus2:9204 |

| CRS212-1G-10S-1S+ | ether1:9204; sfp1-sfp10:9204; sfpplus1:9204 |

| CRS226-24G-2S+ | ether1-ether24:9204; sfp-sfpplus1:9204; sfpplus2:9204 |

| CRS326-24G-2S+, CSS326-24G-2S+ | ether1-ether24:10218; sfp-sfpplus1:10218; sfpplus2:10218 |

| CRS317-1G-16S+ | ether1:10218; sfp-sfpplus1-sfp-sfpplus16:10218 |

| CRS328-24P-4S+ | ether1-ether24:10218; sfp-sfpplus1-sfp-sfpplus4:10218 |

| CRS328-4C-20S-4S+ | combo1-combo4:10218; sfp1-sfp20:10218; sfp-sfpplus1-sfp-sfpplus4:10218 |

| CRS305-1G-4S+, CRS309-1G-8S+ | ether1:10218; sfp-sfpplus1-sfp-sfpplus4:10218 |

| CRS312-4C+8XG | combo1-combo4:10218; ether1-ether8:10218; ether9:2028 |

| CRS326-24S+2Q+ | sfp-sfpplus1-sfp-sfpplus24:10218; qsfpplus1-1-qsfpplus2-4:10218; ether1:2028 |

| CRS354-48G-4S+2Q+, CRS354-48P-4S+2Q+ | sfp-sfpplus1-sfp-sfpplus4:10218; qsfpplus1-1-qsfpplus2-4:10218; ether1-ether48:10218; ether49:2028 |

| D52G-5HacD2HnD (hAP ac²) | ether1-ether5:9124 |

| cAP ac | ether1-ether2:9124 |

| GPEN21 | ether1-ether2:10222; sfp1: 10222 |

| wAP60G, LHG60G | ether1:9124 |

| RB260GS series, CSS106-5G-1S, CSS106-1G-4P-1S | ether1-ether5:9198; sfp1:9198 |

| RBFTC11 | ether1:4046; sfp1:4046 |

| RBM33G | ether1-ether3:2026 |

| RBM11G | ether1:2026 |

| RB760iGS | ether1-ether5:2026; sfp1:2026 |

| RB411 series | ether1:1526 |

| RB433 series, RB450, RB493 series | ether1:1526; ether2-ether3:1522 |

| RB450Gx4 | ether1-ether5:9214 |

| RB411GL | ether1:1520 |

| RB433GL, RB435G , RB450G, RB493G | ether1-ether3:1520 |

| RB800 | ether1-ether2:9500; ether3:9116 |

| RB850Gx2 | ether1-ether5:1580 |

| RB921UAGS, RB922UAGS | ether1:4076; sfp1:4076 |

| D23UGS-5HPacD2HnD (NetMetal ac²) | ether1:9214 ; sfp1:9214 |

| RB953GS | ether1-ether2:4074; sfp1:4074; sfp2:4076 |

| RB2011 series | ether1-ether5:4074; ether6-ether10:2028; sfp1:4074 |

| RB3011 series | ether1-ether5:8156; ether6-ether10:8156; sfp1:8158 |

| RB5009 | ether1-ether8: 9796; sfp-sfpplus1: 9796 |

| RB44Ge | ether1-ether4:9116 |

All wireless interfaces in RouterOS (including Nstreme2) support 2290 byte L2MTU.

L2MTU configuration changes evoke all interface reloads (link down/link up) due to necessary internal processes.

It is recommended to configure L2MTU with caution by keeping in mind that it can cause short interruption with connected devices.

MPLS/Layer-2.5/L2.5 MTU

Configured in the «/mpls interface» menu, specifies the maximal size of the packet, including MPLS labels, that is allowed to send out by the particular interface (default is 1508).

Make sure that MPLS MTU is smaller or equal to L2MTU. MPLS MTU affects packets depending on what action the MPLS router is performing. It is strongly recommended that MPLS MTU is configured to the same value on all routers forming the MPLS cloud because of the effects MPLS MTU has on MPLS switched packets. This requirement means that all interfaces participating in the MPLS cloud must be configured to the smallest MPLS MTU values among participating interfaces, therefore care must be taken to properly select the hardware to be used.

MPLS Switching

If the packet with labels included is bigger than MPLS MTU, MPLS tries to guess the protocol that is carried inside the MPLS frame:

- If this is an IP packet, MPLS produces an ICMP Need Fragment error. This behavior mimics IP protocol behavior. Note that this ICMP error is not routed back to the originator of a packet but is switched towards the end of LSP so that the egress router can route it back.

- If this is not an IP packet, MPLS simply drops it, because it does not know how to interpret the contents of the packet. This feature is very important in situations where MPLS applications such as VPLS are used (where frames that are MPLS tagged are not IP packets, but e.g. encapsulated Ethernet frames as in the case of VPLS) — if somewhere along the LSP MPLS MTU will be less than packet size prepared by ingress router, frames will simply get dropped.

IP ingress

When a router first introduces a label (or labels) on an IP packet, and the resulting packet size including MPLS labels exceeds MPLS MTU, the router behaves as if interface MTU was exceeded — either fragment packet in fragments that do not exceed MPLS MTU when labels are attached (if IP Don’t Fragment is not set) or generate ICMP Need Fragmentation error that is sent back to the originator.

VPLS ingress

When the router encapsulates the Ethernet frame for forwarding over VPLS pseudowire, it checks if packet size with VPLS Control Word (4 bytes) and any necessary labels (usually 2 labels — 8 bytes), exceeds MPLS MTU of the outgoing interface. If it does, VPLS fragments packets so that it honors the MPLS MTU of the outgoing interface. A packet is defragmented at the egress point of the VPLS pseudowire.

Setup Examples

In these examples, we will take a look at frames entering and leaving the router via Ethernet interfaces.

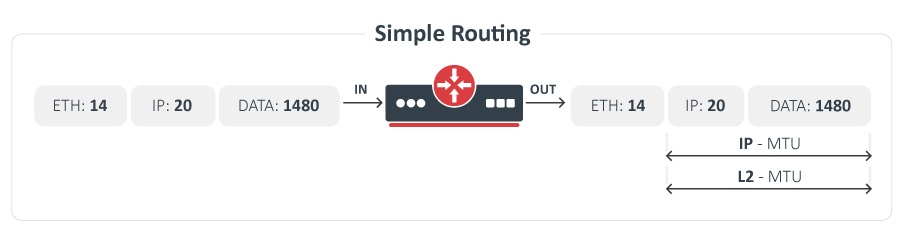

Simple Routing

The image shows the packet MTU size for simple routing, packets size is not modified.

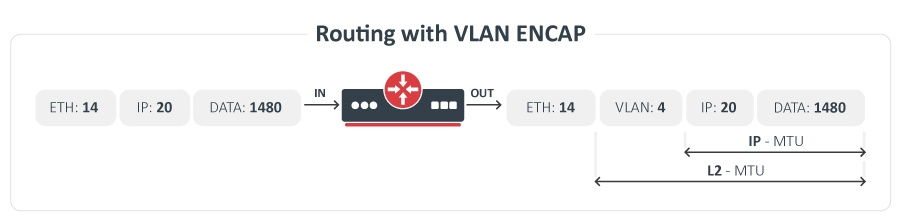

Routing with VLAN Encap

Each VLAN tag is 4 bytes long, the VLAN tag is added by a router. L2-MTU is increased by 4 bytes.

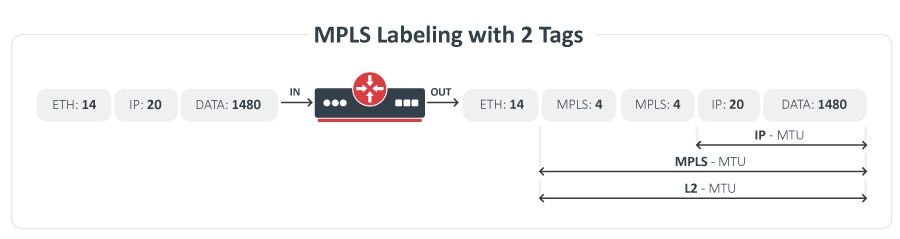

When MPLS is used as a plain replacement for IP routing, only one label is attached to every packet, therefore packet size increases by 4 bytes, we have the situation with two MPLS labels. In order to be able to forward standard size (1500 bytes) IP packets without fragmentation, MPLS MTU must be set to at least 1508 for two MPLS labels.

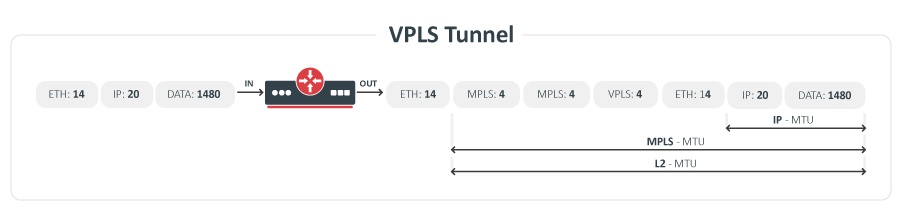

VPLS Tunnel

Two MPLS labels are present when a remote endpoint is not directly attached. One MPLS label is used to get to a remote endpoint, the second label is used to identify the VPLS tunnel.

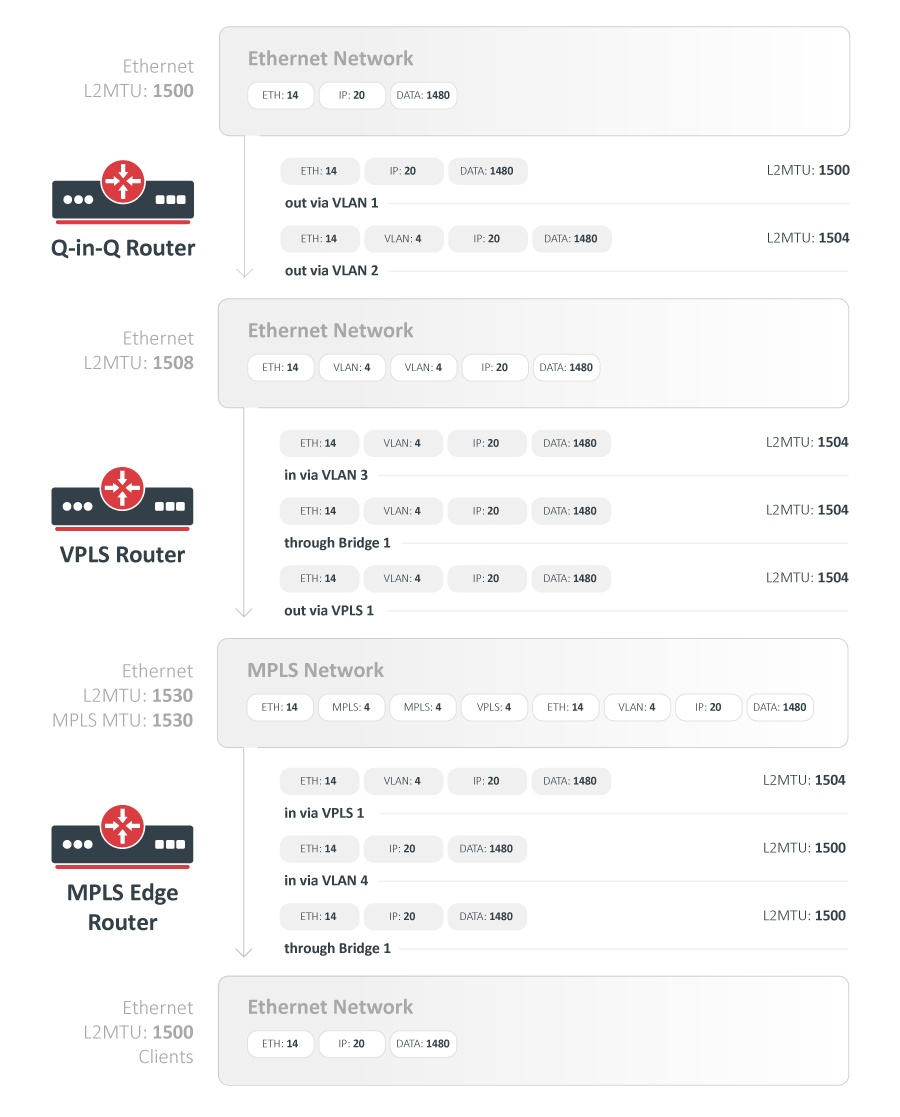

Advanced Setup Examples

In this example, we will take a closer look at the required L2MTU of all Ethernet-like interfaces including Bridge, VLAN, and VPLS interfaces.

In this setup we will have 3 routers:

- Q-in-Q router — this router will receive a standard 1500 byte Ethernet frame and will add two VLAN tags to the packet. Then packet will be sent out via an Ethernet network to the second router

- VPLS router — this router will remove the outer VLAN tag and will bridge the packet with the remaining VLAN tag with the VPLS tunnel. VPLS tunnel will take a packet through the MPLS network to the third router.

- MPLS Edge router — will remove VPLS and VLAN tags and bridge packet to the client Ethernet network.

Как настроить ipv6 tunnel в Mikrotik (RouterOS)

1. Начальные условия

Провайдер предоставляет Internet через L2TP соединение.

ip адрес прямой без NAT, динамический — меняется раз в сутки (или при переподключении L2TP соединения)

2. Значение MTU и IPv6 Fragmentation

Значение MTU означает максимальный размер фрейма (PDU) который может быть передан между устройствами. Стандартное значение MTU для Ethernet 1500 байт. Когда подключение к интернету происходит не напрямую, а например через L2TP как у меня, часть MTU (40 байт) расходуется на заголовки для L2TP туннеля. Поэтому значение MTU для соединения с Internet снижается до 1460 (1500 - 40).

Для создания ipv6 туннеля (Protocol 41) используется ещё 20 байт, поэтому ipv6 соединения будут использовать MTU = 1440 (1500 - 40 - 20).

Если размер пакета не помещается в MTU, тогда такой пакет должен быть фрагментирован. Промежуточные узлы работающие по IPv4 протоколу могут (но не обязаны) самостоятельно фрагментировать пакеты.

IPv6 не поддерживает фрагментацию на промежуточных узлах, и если промежуточное устройство получит пакет который превышает MTU, то оно отбросит пакет и вернёт ICMP сообщение Type 2 - Packet Too Big.

Поэтому для нормальной работы IPv6 важно чтобы ICMP сообщения не блокировались на Firewall. А если блокируются, то следуйте рекомендациям https://tools.ietf.org/html/rfc4890

Так же желательно знать ваше значение MTU для Internet соединения.

Можно не возиться с определением MTU для ipv6 соединений и использовать 1280 — минимальное возможное значение MTU для ipv6.

3. Определение MTU для соединения с Internet

Или считаем значение MTU используя известную информацию о протоколах например для L2TP

1500 - 40 = 1460

Или подбираем значение используя команду (Linux)

ping -M do -s 1500 1.1.1.1.

Подбираем максимальный размер пакета при котором команда ping выполняется успешно.

Команда ping может вернуть ошибку как эта

ping: local error: Message too long, mtu=1460.

В которой сразу указано доступное значение MTU.

Важно помнить что для Linux -s 1500 это размер пакета без заголовков (ip + icmp 28 байт). Реальный размер пакета будет равен (1500 + 28).

4. Создание туннеля

Проходим регистрацию на сайте https://tunnelbroker.net/

Создаём обычный туннель Create Regular Tunnel

В поле IPv4 Endpoint (Your side): нужно указать внешний IPv4 адрес.

В Available Tunnel Servers: выбираем ближайший сервер, или используя ping выбираем сервер с наименьшим временем отклика.

После создания туннеля откроется страница с информацией о нём.

Конфигурируем MTU туннеля. На вкладке Advanced изменяем MTU на значение вычисленное на предыдущем шаге - 20.

Пример:

MTU для Internet = 1460

1460 - 20 = 1440

Задаём значение 1440

По умолчанию туннель имеет значение MTU = 1480 (1500 — 20)

5. Конфигурация Mikrotik

Создание туннельного интерфейса

На вкладке Example Configurations выбираем пример конфигурации для Mikrotik — автоматически будут подставлены ip адреса туннеля.

Заменяем значения

local-addressНа локальный адрес роутера — обычно это192.168.88.1,mtu— такое же значение которое задали для туннеля на предыдущем шаге.

Пример (в примере используются несуществующие ipv6 адреса):

/interface 6to4 add comment="Hurricane Electric IPv6 Tunnel Broker" disabled=no local-address=<LOCAL_IP_ADDR> mtu=<CALCULATED_MTU> name=sit1 remote-address=216.66.84.46

/ipv6 route add comment="" disabled=no distance=1 dst-address=2000::/3 gateway=2001:db8:1:fcc::1 scope=30 target-scope=10

/ipv6 address add address=2001:db8:2:fcc::2/64 advertise=no disabled=no eui-64=no interface=sit1

Выделение ipv6 адреса клиентам в локальной сети.

Подставляем значения

Routed /64— ipv6 адрес, на странице с информацией о туннелеMTU— значение вычисленное на 3 шаге. Можно не устанавливать если MTU Discovery работает.

/ipv6 address add address=<Routed /64> interface=bridge advertise=yes

/ipv6 nd set [ find default=yes ] advertise-dns=yes mtu=<MTU>

Конфигурация dns

tunnelbroker.net предоставляет свой dns сервер можно использовать его 2001:470:20::2. Или например dns серверы от Cloudflare.

/ip dns set allow-remote-requests=yes servers=2606:4700:4700::1111,2606:4700:4700::1001,2001:470:20::2,1.1.1.1,1.0.0.1

6. Проверяем что всё работает

ping6 google.com

https://test-ipv6.com/

http://ipv6-test.com/

7. Обновление настроек туннеля при смене внешнего IPv4 адреса

Tunnelbroker предоставляет API для обновление IPv4 адреса туннеля со стороны пользователя.

Ниже скрипт в котором необходимо заменить следующие значения чтобы он работал

TUNEL_ID— значение на вкладкеIPv6 TunnelUSER_ID— значение на вкладке advancedUPDATE_KEY— значение на вкладке advancedWAN_INTERFACE_NAMEимя интерфейса с внешним ipv4 адресом, в моём случае это L2TP интерфейс

/system script

add dont-require-permissions=no name=updatet owner=admin policy=read,write,policy,test source="# Update Hurricane Electric IP

v6 Tunnel Client IPv4 address

n

n:global wanip

n

n:local userid "<USER_ID>"

n:local updatekey "<UPDATE_KEY>"

n:local tunnelid "<TUNEL_ID>"

n:local remotehostname "ipv4.tunnelbroker.net"

n:local waninterface "<WAN_INTERFACE_NAME>"

n

n:local outputfile "tunnel-update-api-output"

n

n:local currentip [/ip address get [/ip address find interface=$waninterface] address ]

n

n:put $wanip

n:put $currentip

n:if ( $wanip != $currentip ) do={

n

n:set $wanip $currentip

n

n:log info "Updating IPv6 Tunnel"

n

n/tool fetch mode=https \

n host=($remotehostname) \

n url="https://$userid:$updatekey@ipv4.tunnelbroker.net/nic/update?hostname=$tunnelid" \

n dst-path=($outputfile)

n

n/file remove $outputfile

n

n}

n

n"

И создаём расписание для выполнения скрипта

/system scheduler

add interval=10s name=trigger on-event=updatet policy=read,write,policy,test start-date=feb/1/2019 start-time=19:00:00

- Вся активность

Пытаемся связать через inet две локалки при помощи Mikrotik и тунеля EoIP между ними.

Поймали проблемы связанные с MTU.

Пытались менять MTU на интерфейсах смотрящих в inet, не помогло.

Частично проблему удалось решить при помощи задания tcpmss на Mikrotik, но это как я понимаю решение только для tcp.

Подскажите пожалуйста существует ли возможность как нибудь заставить микротик

дефрагментировать пакеты не влезающие в MTU EoIP тунеля.

Изменено 18 января, 2013 пользователем Стич

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Ну во-первых, какой туннель используете? IPOE это не туннель, это технология акцессного доступа. Во-вторых, смотрите настройки на интерфейсах, подключенных в микротик девайсов. Возможно, стоит понизить до 1400 L2MTU на интерфейсах, которые смотрят в мир

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

В туннеле EoIP нет ограничения на размер пакета, у него MTU 65535. Если туннель запустить на канальном MTU=1500, то из-за оверхеда пакеты с размером больше 1450 (примерно) будут фрагментированы при передаче, это увеличит нагрузку на основной канал, т.к. посылка будет осуществлена пакетами 1500 + 200 (примерно). Если у вас наблюдаются потери больших пакетов, нужно уменьшить MTU в настройках EoIP, написать вместо 1500 например 1400 и проверить качество работы. В дальнейшем повышать для определения нужного размера. Либо создайте туннель L2TP через сеть провайдера, тогда все проблемы уйдут (если конечно не возникнет проблем с ограничением по MTU в нем).

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Night_Snake Прошу прощение. Речь идет об EoIP, я исправил.

Saab95

Уменьшать МТU пробовали, не помогло.

Такое впечатление что микротик не хочет дефрагментировать пакеты.

Может это где то включается?

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Вы как делаете?

Создаете EoIP туннель, указываете необходимые данные. Далее добавляете его в бридж, и в этот же бридж какой-то другой порт, смотрящий в сеть. Если так, то должно все работать без проблем. Возможно где то на пути следования проблема.

Для полного исключения неприятностей создайте SSTP туннель через интернет, адреса EoIP туннеля перенастройте и попробуйте проверить канал.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Saab95 огромное спасибо.

Была та же проблема: PPTP тунель с EoIP изменения mtu не помогли. Заменил на SSTP тунель с EoIP и все взлетело без дополнительных настроек.

RB750<->RB750

Изменено 16 июля, 2013 пользователем Эдуард

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Заменили связку RB450G — RB750 на RB751 — RB751, всё заработало, дальше разбираться не стали.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Извините за глупый вопрос но EoIP поднимается поверх SSTP?

Когда тестировал один раз вроде работало (точно не помню) , после этого сколько не пробовал не запускается.

Делал так — Поднимаю SSTP, подключаюсь к нему и получаю на клиенте IP(подключаемого и серверного маршрутизатора если так можно сказать)))

Потом на данные IP адреса которые прописаны в SSTP я пытаюсь поднять туннель EoIP и вот не поднимается он…

может что не так делаю?

Изменено 17 июля, 2013 пользователем vovannovig

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Saab95 огромное спасибо.

Была та же проблема: PPTP тунель с EoIP изменения mtu не помогли. Заменил на SSTP тунель с EoIP и все взлетело без дополнительных настроек.

Только нужно понимать что SSTP туннель с шифрованием и максимальная скорость в нем на железках с 400мгц процессором не превысит 20мбит. Аналогично можно попробовать туннель L2TP и прямо в его настройках указать MTU=1300 к примеру, тогда если у провайдера косяк то так же возможно заработает.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Только нужно понимать что SSTP туннель с шифрованием и максимальная скорость в нем на железках с 400мгц процессором не превысит 20мбит. Аналогично можно попробовать туннель L2TP и прямо в его настройках указать MTU=1300 к примеру, тогда если у провайдера косяк то так же возможно заработает.

20mb за глаза. Это все-равно временное решение (нужно только переставить UBNT M5) и ширина интернет канала не большая.

Как таковой потери пакетов у меня не было в сети, была потеря пакетов при обращении к интернет ресурсам (проблем с этим у провайдера не было).

Схема такая LAN2 <-> UBNT M5 <-> UBNT M5 <-> UBNT M5 <-> UBNT M5 <-> RB750 + LAN3 <-> ШЛЮЗ В ИНТЕРНЕТ <-> ИНТЕРНЕТ <-> ШЛЮЗ В ИНТЕРНЕТ <-> LAN1 + RB750

пришлось пожертвовать неким процентом пропускной способности интернет каналов (удвоение трафика прилетело через интернет и улетело через тот же интеренет), т.к. LAN2 выходит в инет через шлюз находящийся в LAN1, зато все достаточно прозрачно и lan2 получает настройки сетевых интерфейсов по dhcp находящегося в lan1 (чего я собственно очень и хотел + домен и прочая ерунда), и в Lan1 никаких изменений. RB750 ни в lan1 ни в lan2 не является граничным шлюзом. А lan3 не в курсе ни о lan2 не о lan1. Чего также и требовалось.

Изменено 16 июля, 2013 пользователем Эдуард

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

шифрованием и максимальная скорость в нем на железках с 400мгц процессором не превысит 20мбит

Добрый день, имеюю похожую проблему. В центре стоит pptp server на микротике x86, удаленно стоит сервер за rb750gl, подключен к центру через eoip over pptp, канал до 100 мбит/сек, при включенном шифровании скорость около 15 мбит/сек, при выключенном, около 40 мбит/сек. Что поставить взамен rb750gl из RB ил x86, что-бы прокачивало максимум с шифрованием?

Изменено 20 ноября, 2013 пользователем andpuxa

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Для начала посоветовал бы посмотреть загрузку rb750 по процу, памяти и аплинк-интерфейсу. Тоже самое для x86. Чтобы точнее понять, где затыкается.

А навскидку — ставьте rb1100ahx2 с 5.26

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

шифрованием и максимальная скорость в нем на железках с 400мгц процессором не превысит 20мбит

Добрый день, имеюю похожую проблему. В центре стоит pptp server на микротике x86, удаленно стоит сервер за rb750gl, подключен к центру через eoip over pptp, канал до 100 мбит/сек, при включенном шифровании скорость около 15 мбит/сек, при выключенном, около 40 мбит/сек. Что поставить взамен rb750gl из RB ил x86, что-бы прокачивало максимум с шифрованием?

PPTP соединение само жрет ресурсы, измените его на L2TP, сразу сможете весь канал утилизировать, и отключите IP-Firewall-Connections — Tracking. Если конечно нат не используете, сможете еще увеличить производительность.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Tracking нет возможности отключить, ибо rb750 шлюз в инет c public ip, со своими полиси. l2tp пробовал, почему-то с ним скорость еще ниже

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Когда тест скорости запускаете по UDP, попробуйте вместо 1500, поставить пакеты 1400, скорость должна стать выше. Так же сделайте тест без туннеля напрямую через интернет.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Гость Maman0017

Друзья, всем дня.

2 микрота, 2 статичных ip. Pptp + eoip = mtu 1418. Рандомно не открываютя сайты

Лечение: указать mtu в бридже руками, изменить mss в mangle

Подскажите пожалуйста механизм, как это работает?

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Друзья, всем дня.

2 микрота, 2 статичных ip. Pptp + eoip = mtu 1418. Рандомно не открываютя сайты

Лечение: указать mtu в бридже руками, изменить mss в mangle

Подскажите пожалуйста механизм, как это работает?

интернет через, что выдают? если IPoE ( некоторые провайдеры сейчас так делают, спросите возможность)

вы говорите. что есть 2 внешних айпи, то зачем вам pptp? ( он уже 3 года как скомпромитирован)

EoIP имеет свой IPsec, без всяких надгрузок и MTU меньше резать будет.

Изменено 6 сентября, 2016 пользователем WY6EPT

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

Гость sas_zar

Вот пока не столкнешь и не решишь, то и решения в Интернет не найдешь.

В общем проблема была схожа. Mikrotik с обоих сторон, EoIP туннель между двумя офисами. Все вроде бы хорошо. Но некоторые сайты (https) в обоих офисах выпадали в ERR_CONNECTION_RESET.

А проблема заключалась в том, что тоннель стоит в бридже с локалкой. MTU у тоннеля было 1380.

Пока не поднял до 1500, весь бридж работал в 1380 и HTTPS сайты выпадали в ошибку.

Причем в плоть до того, что при 1490 все уже работало, но пара сайтов так и не хотели грузиться. И только при 1500 и выше, стало коннектиться все.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

а тут про тоннель никто и не говорил. тут писали. что у eoip mtu 65535.

а вот поверх чего он ходит. должно указывать, на сколько ему придётся фрагментироваться

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

С EoIP основные проблемы это с MTU, при добавлении туннеля в поле устанавливается меньшее значение, так же на разных версиях 5/6. В 5 версии мту всегда 1500, в 6 версии он меньше.

-

Вставить ник

- Цитата

- Ответить с цитированием

Поделиться сообщением

Ссылка на сообщение

Поделиться на других сайтах

- Назад

- 1

- 2

- Вперёд

- Страница 1 из 2

Join the conversation

You can post now and register later.

If you have an account, sign in now to post with your account.

Настройка роутера Mikrotik

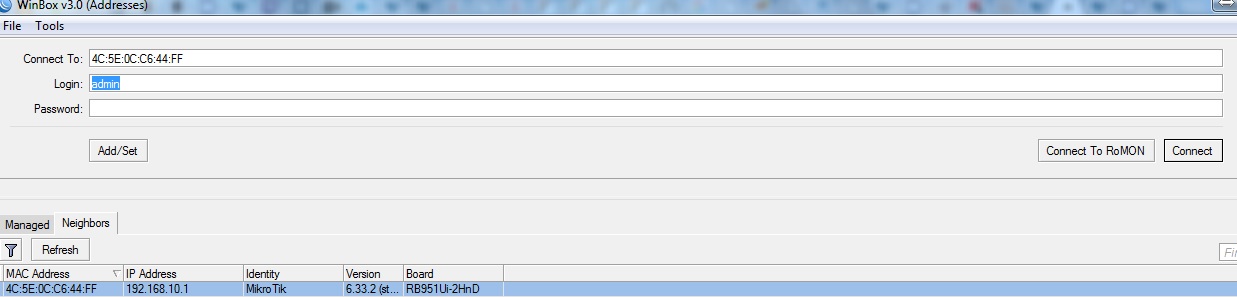

Для настройки роутера потребуется программа winbox с официального сайта.

- Основные настройки

- Доп настройка для юридических лиц

- Настройка firewall

- Обновление прошивки

Основные настройки

1. Подключаем наш Микротик в розетку, он издаст звук приветствия)

Затем опрашиваем бродкаст сети на наличие нашего роутера, он его нашел, нажимаем на мак адрес и коннект, Логин admin без пароля.

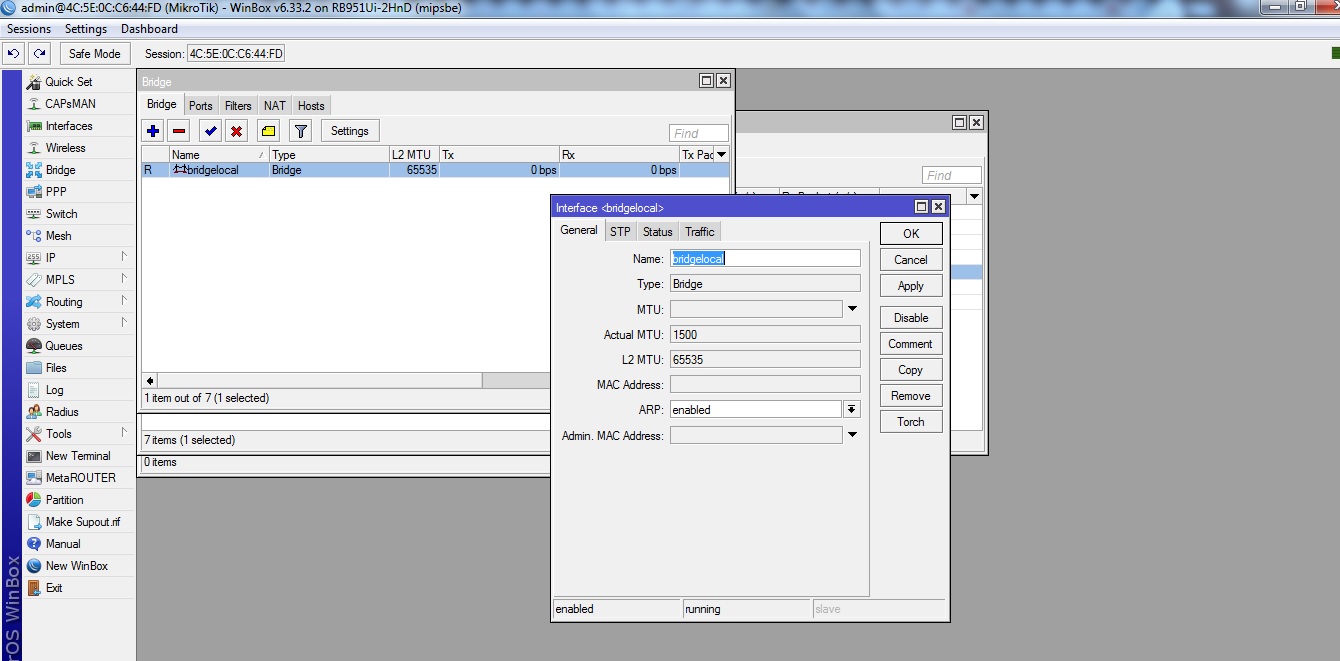

2. Создаем мост во вкладке Bridge, через синий ПЛЮС

3. Переходим во вкладку Ports.

Добавляем наш bridgelocal на локальный сетевой интерфейс, в который вы подключили компьютер. У меня это 4 порт Роутера.

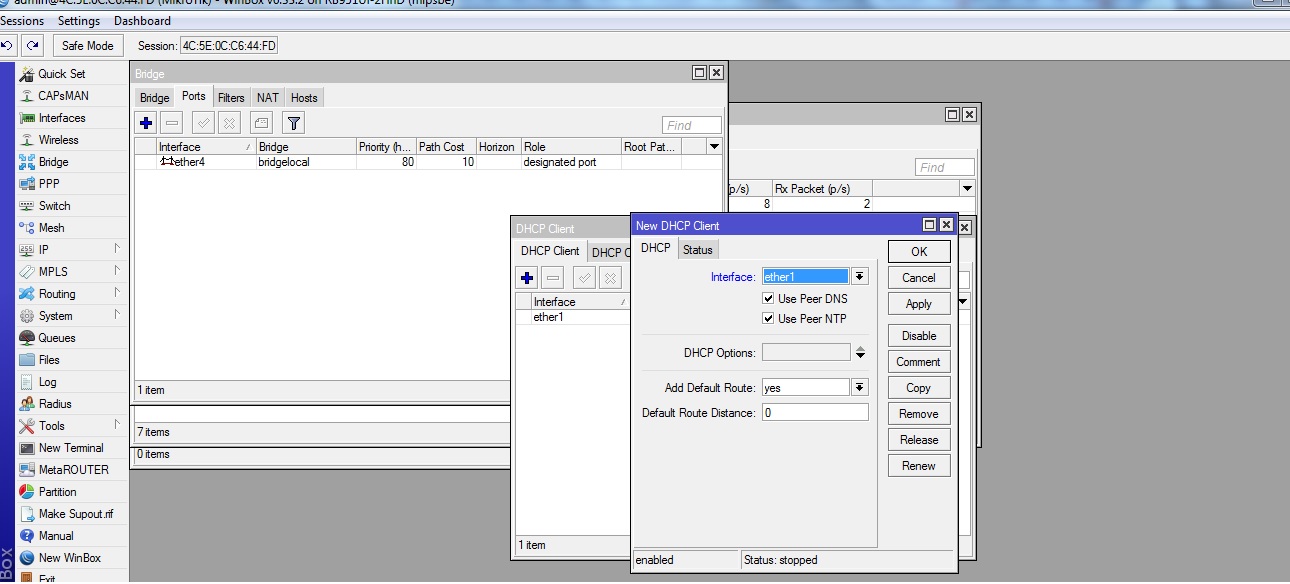

4. Дальше идем во вкладку IP>DCHP Client

Жмем Плюс добавляем интерфейс в который включен Провод от Инфолады.

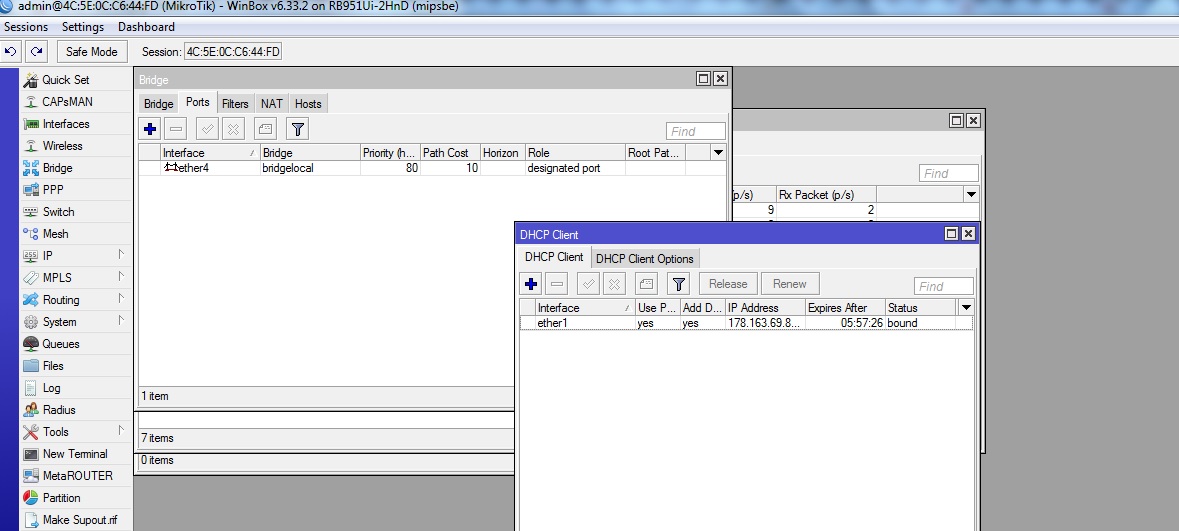

5. Видим что он получил адрес сети.

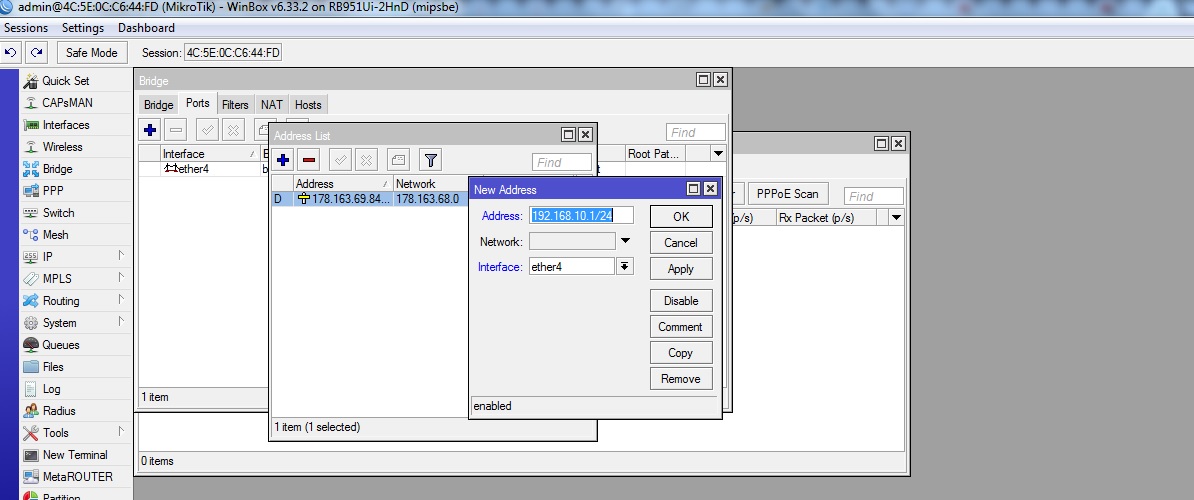

6. Далее нам необходимо дать роутеру ip адрес.

Переходим в IP>Addresses

Нажимаем Плюс и добавляем IP адрес роутера.Интерфейс выбирайте куда у вас подключен компьютер.

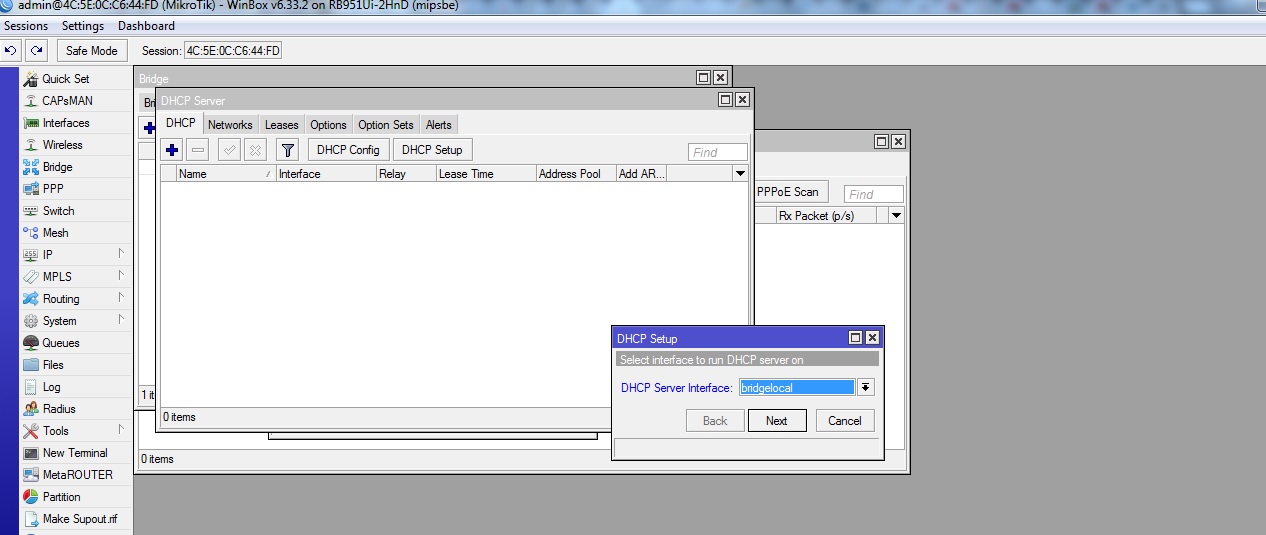

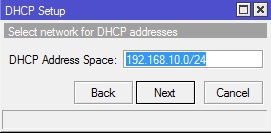

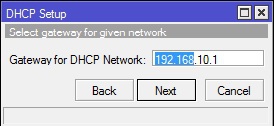

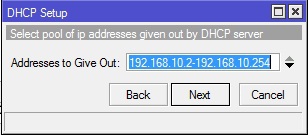

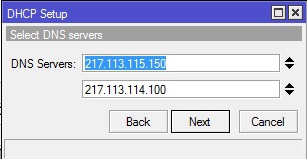

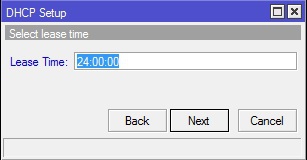

7. Теперь настраиваем DHCP Server, переходим IP>DHCP Server.

Нажимаем DCHP Setup

- Выбираем интерфейс Bridgelocal.

- Сеть оставляем как есть.

- Gateway оставляем такой же.

- Пул выдавайемых адресов оставляем.

- DNS он возьмет из интерфейса подключения.

- Время жизни IP адреса выставляем 24:00

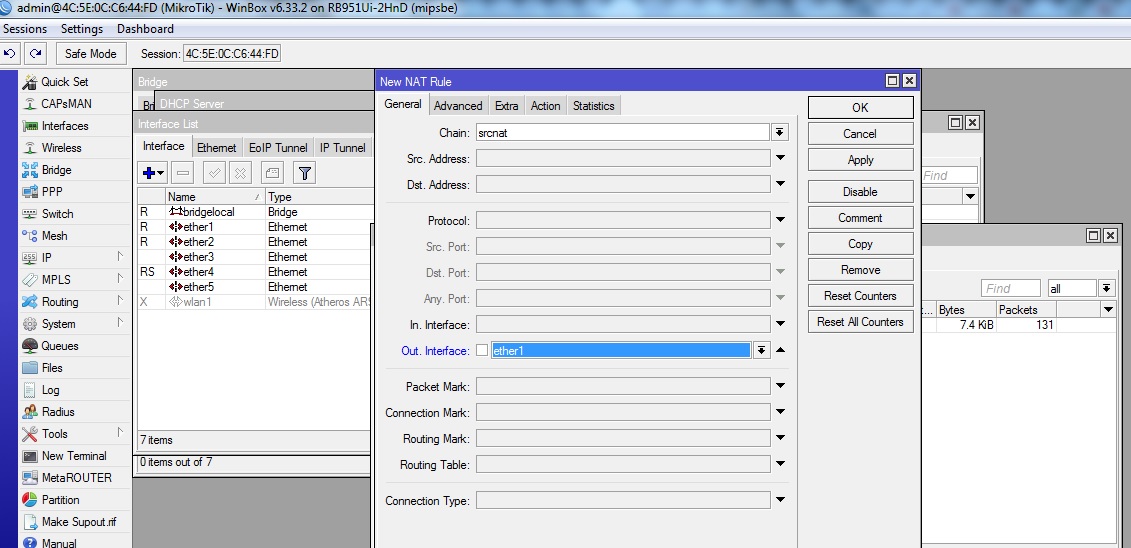

8. Теперь осталось настроить Firewall.

переходим IP>Firewall

Вкладка NAT

Плюс добавляем правило.

Chain srcnat

Out.interface выбираем интефейс порт где у вас стоит кабель от ИнфоЛада.

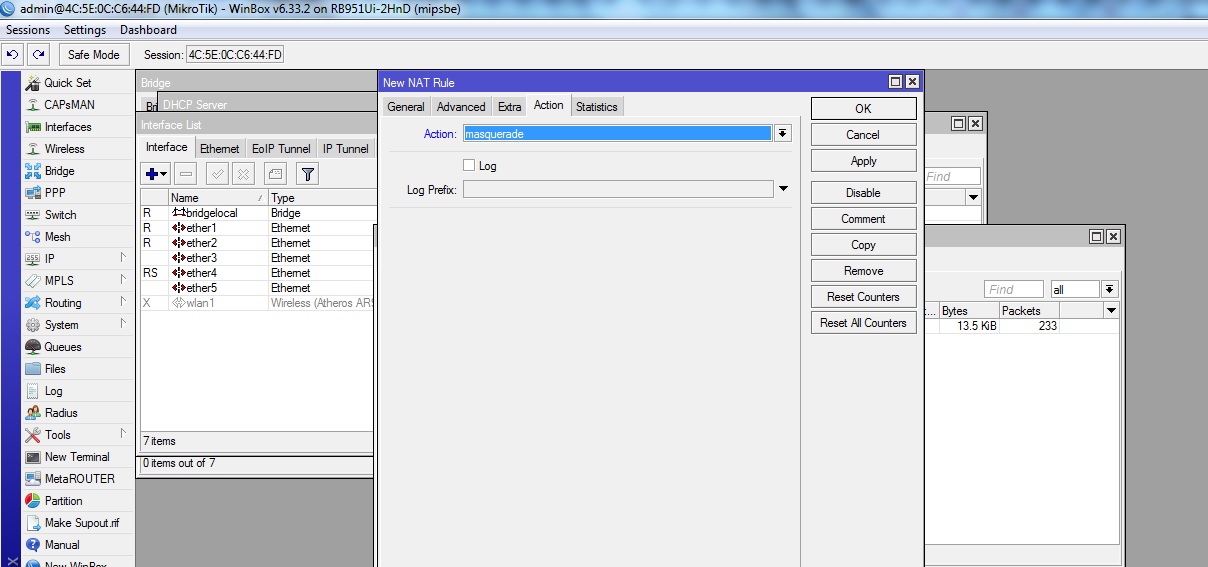

9. Далее вкладка Action

выбираем masquerade.

10. После настройки необходимо пройти авторизацию на странице start.infolada.ru

11. Доп настройки для абонентов Юридических лиц:

Для комфортного подключения к сети ООО «ИнфоЛада» необходимо изменить параметр check-gateway в разделе Route с PING (выставлено по умолчанию) на ARP.

В случае, если используется VPN, которые инициируются с вашего маршрутизатора Mikrotik, то необходимо изменить значение MTU для VPN-интерфейса, которое выставляется автоматически, на значение 1540 байт или меньше. В этом случае величина MTU наилучшим образом скажется на прохождении трафика через сети ООО «ИнфоЛада»

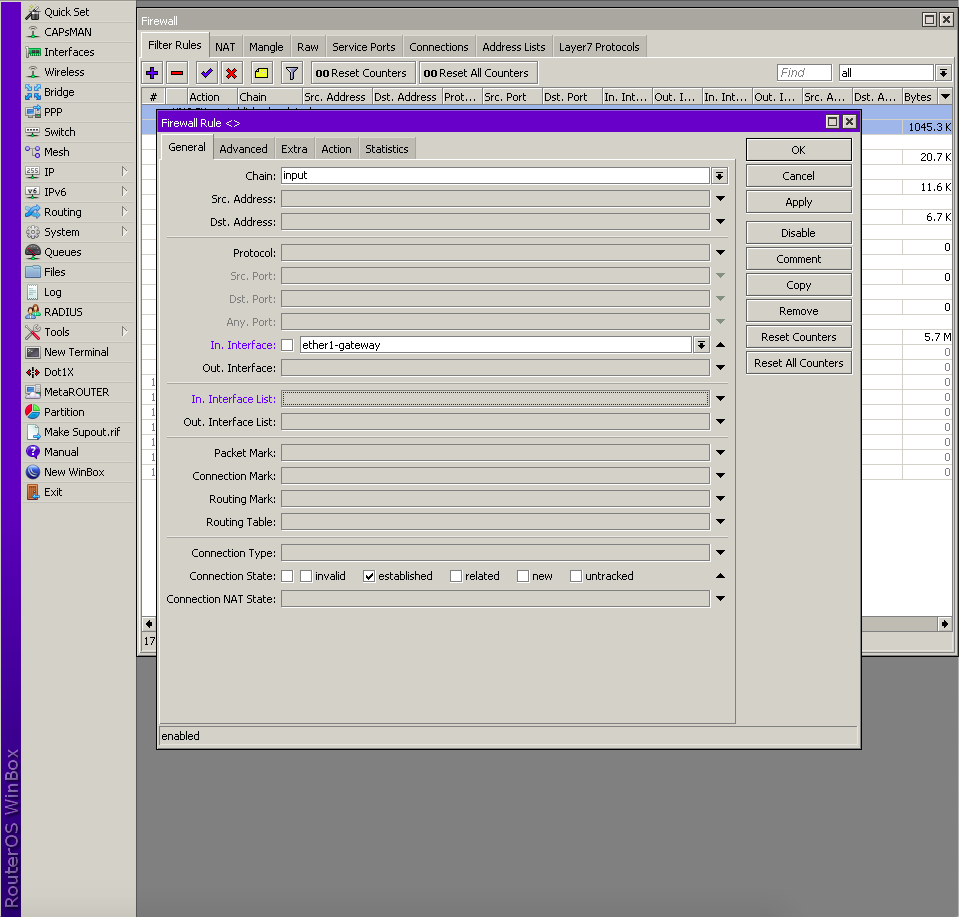

Настройка firewall

Создание правил Firewall

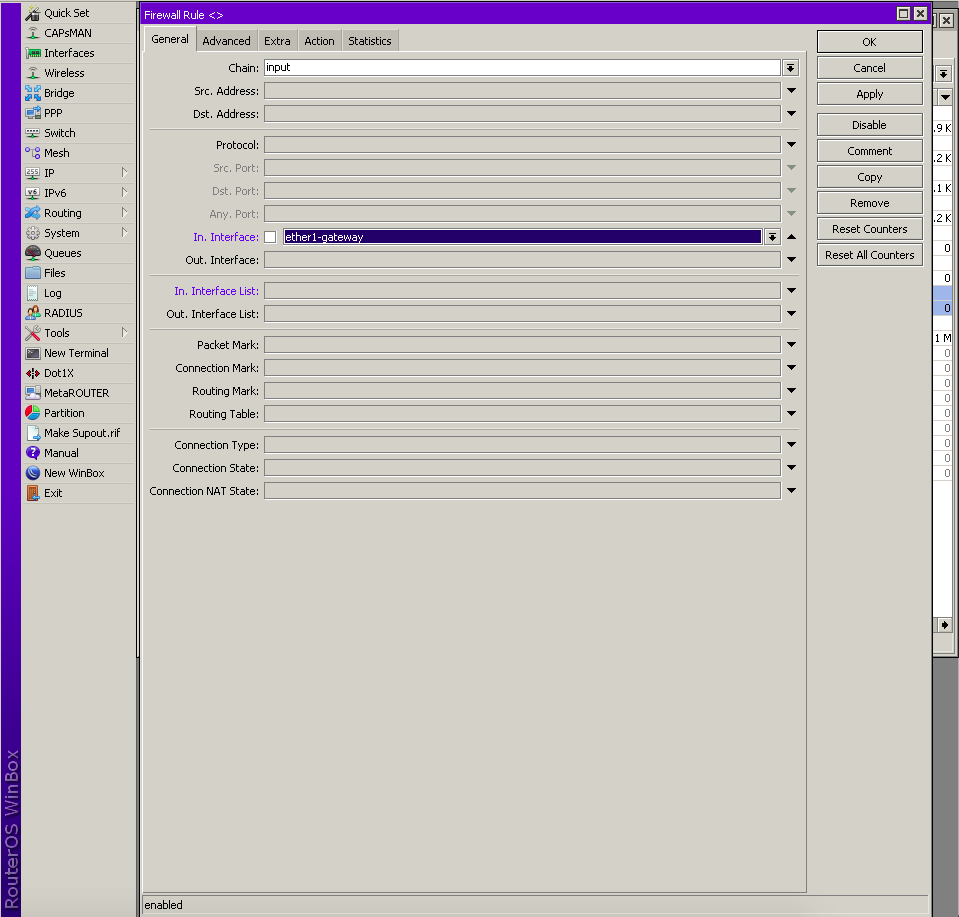

переходим IP -> Firewall

Вкладка Filter Rules

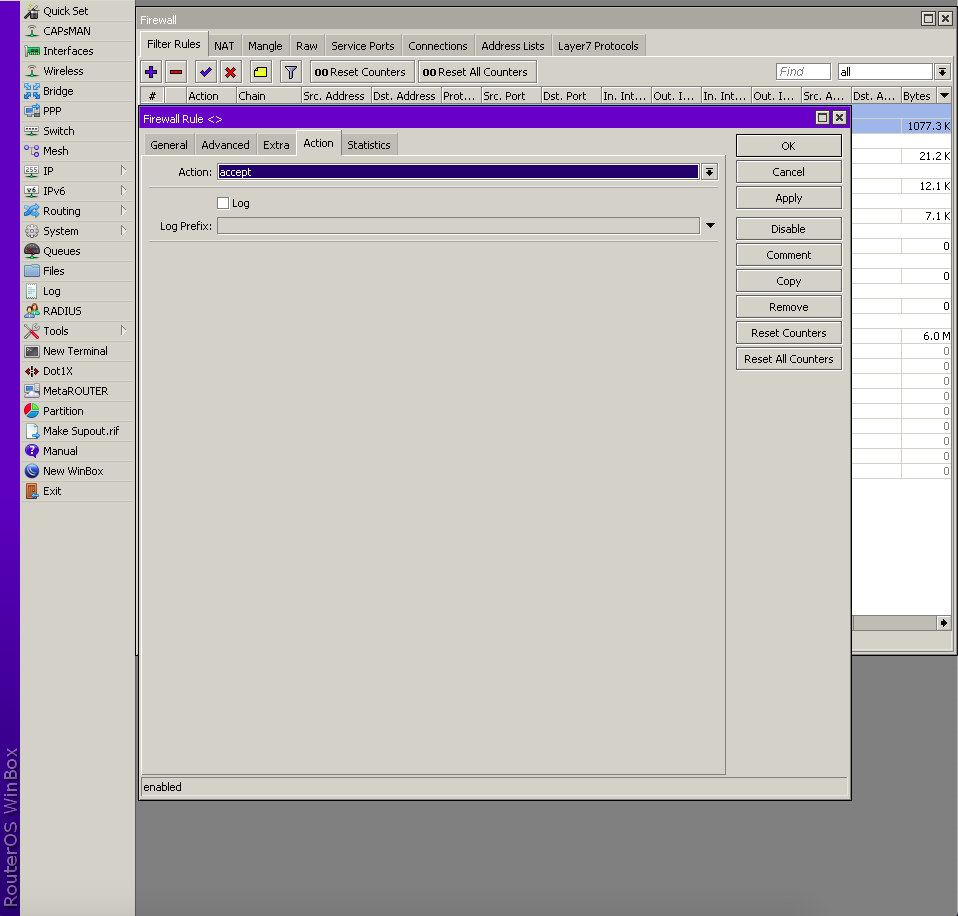

Плюс добавляем первое правило.

В правиле вкладка General:

- Chain устанавливаем input

- In. Interface выбираем интерфейс (ether1) порт где у вас стоит кабель от ИнфоЛада.

- В Connection State ставим галочку на established

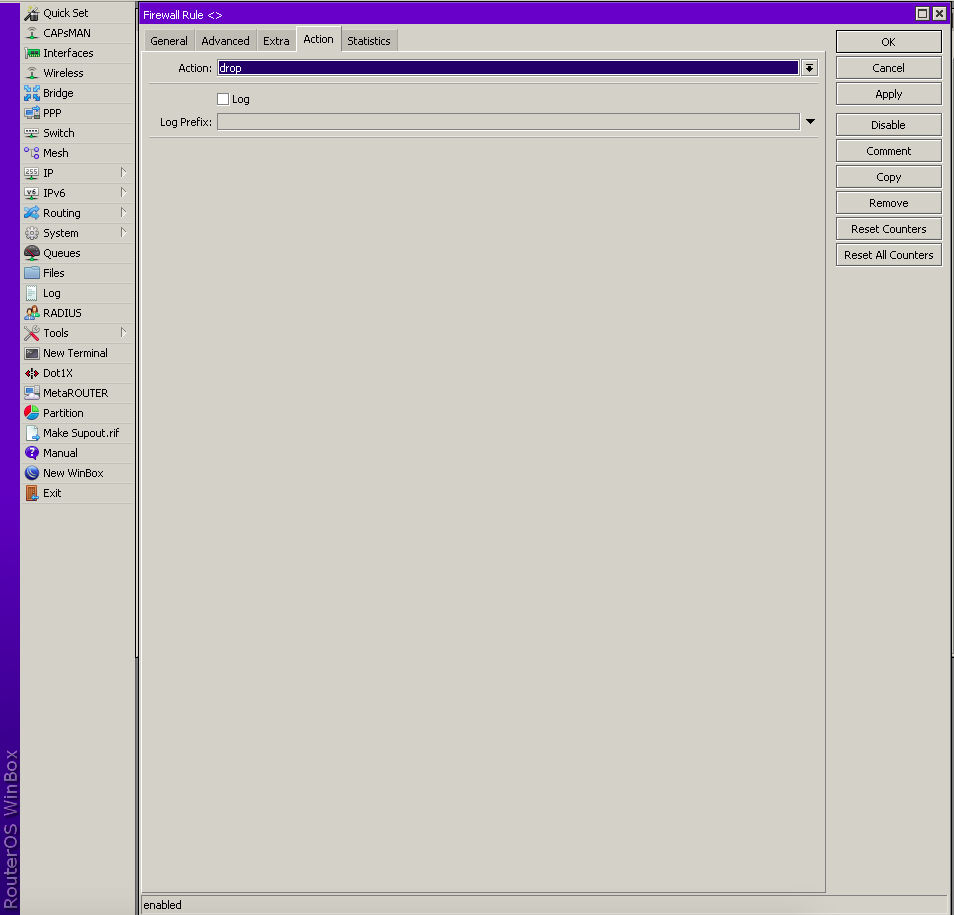

Далее переходим на вкладку Action:

- В Action устанавливаем accept

Нажимаем OK

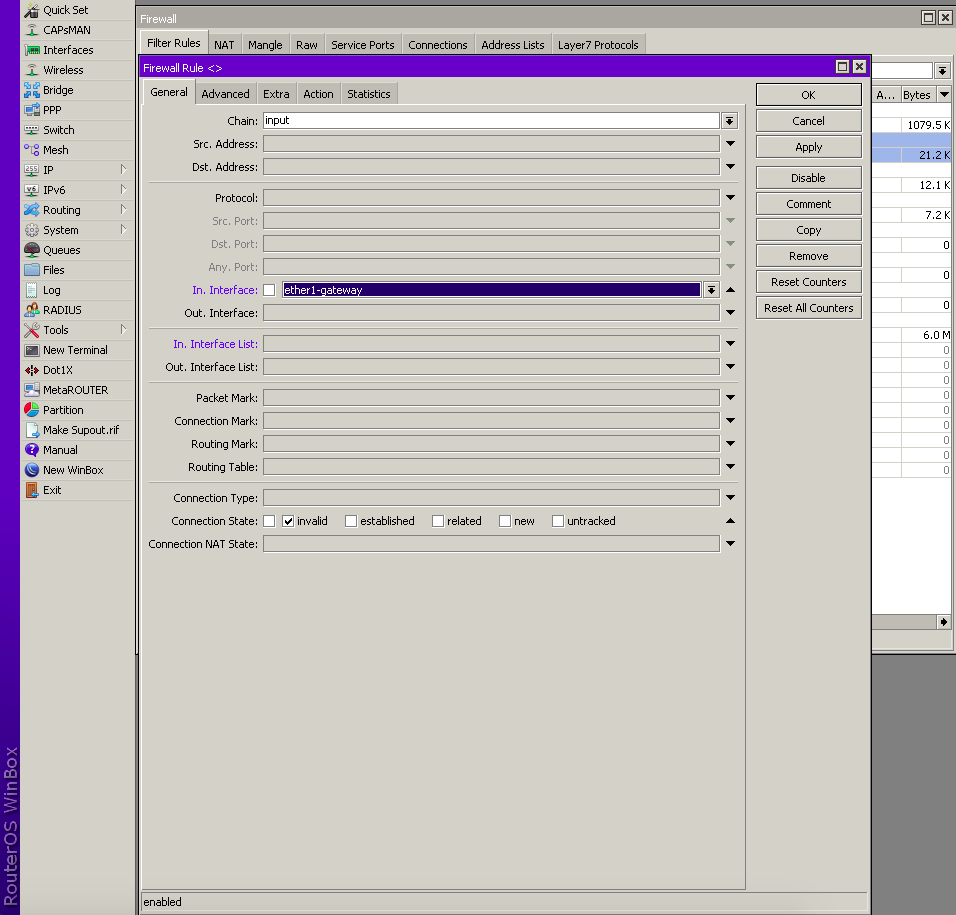

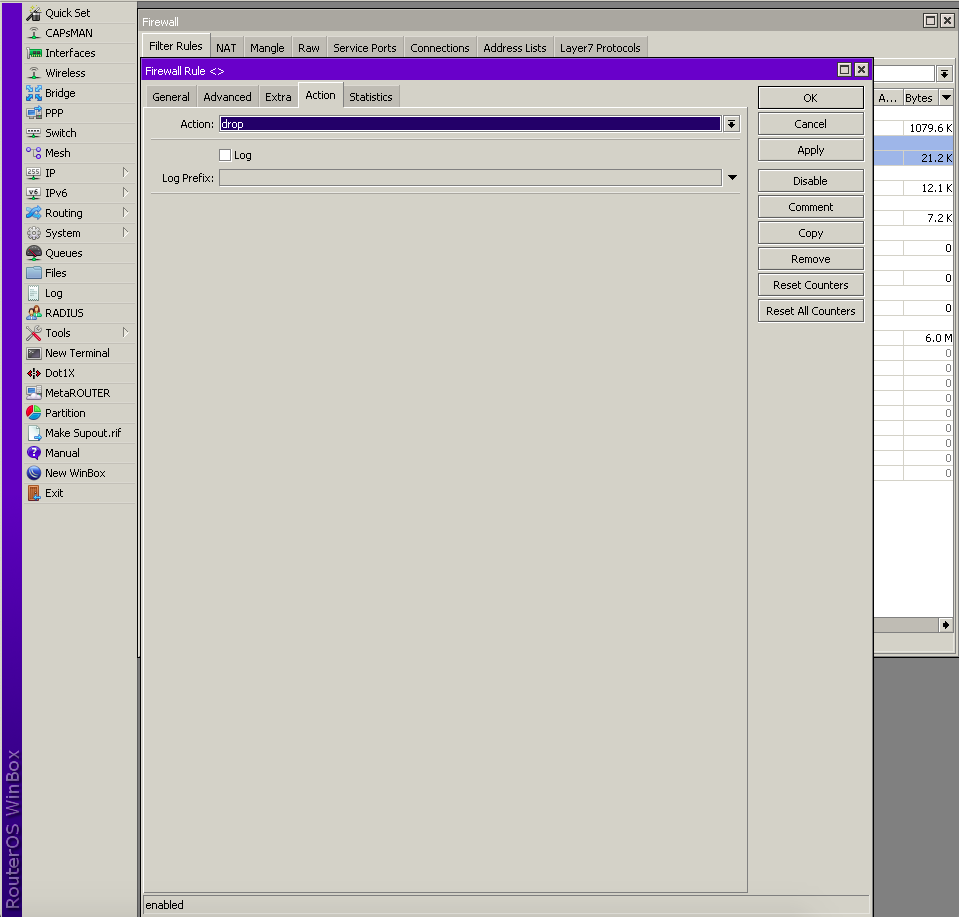

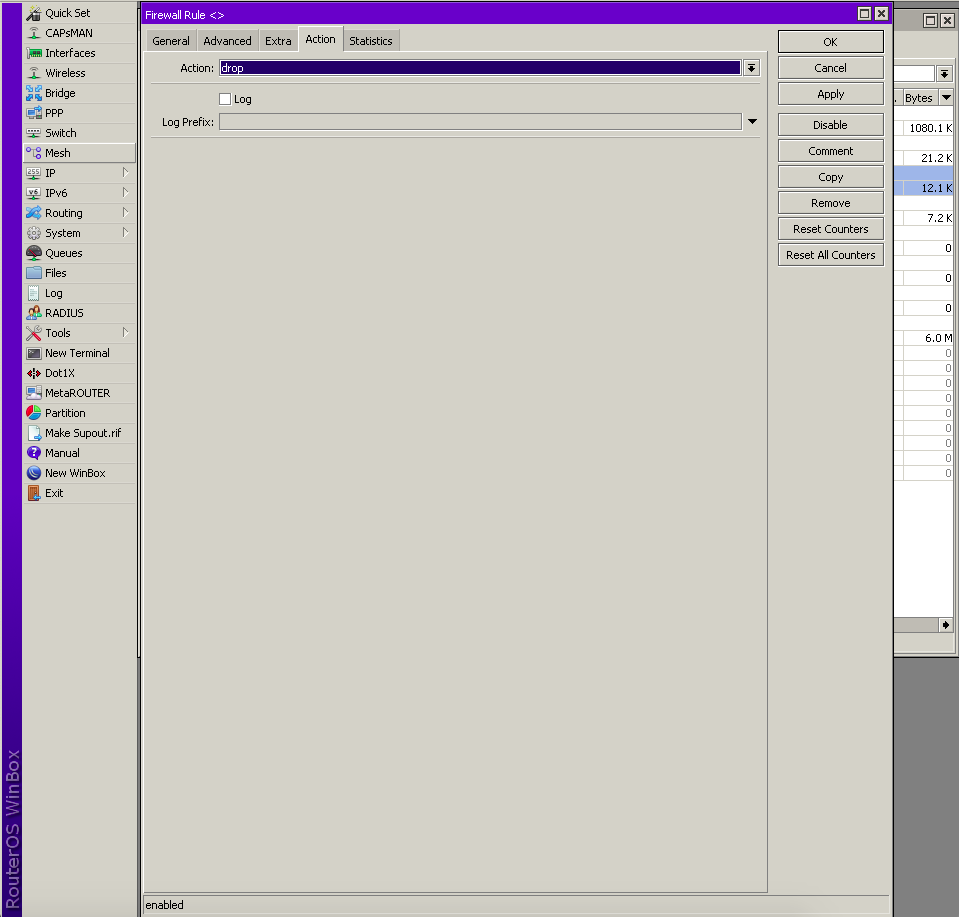

Плюс добавляем второе правило.

В правиле вкладка General:

- Chain устанавливаем input

- In. Interface выбираем интерфейс (ether1) порт где у вас стоит кабель от ИнфоЛада.

- В Connection State ставим галочку на invalid

Переходим на вкладку Action:

- В Action устанавливаем drop

Нажимаем OK

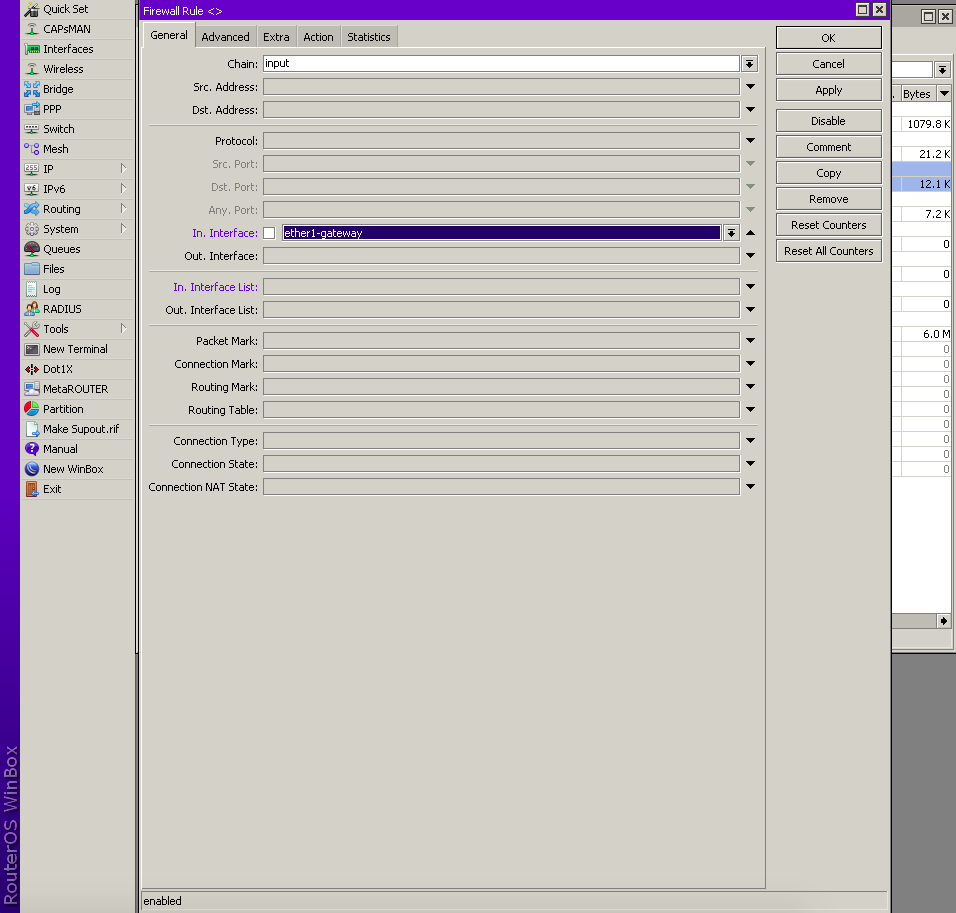

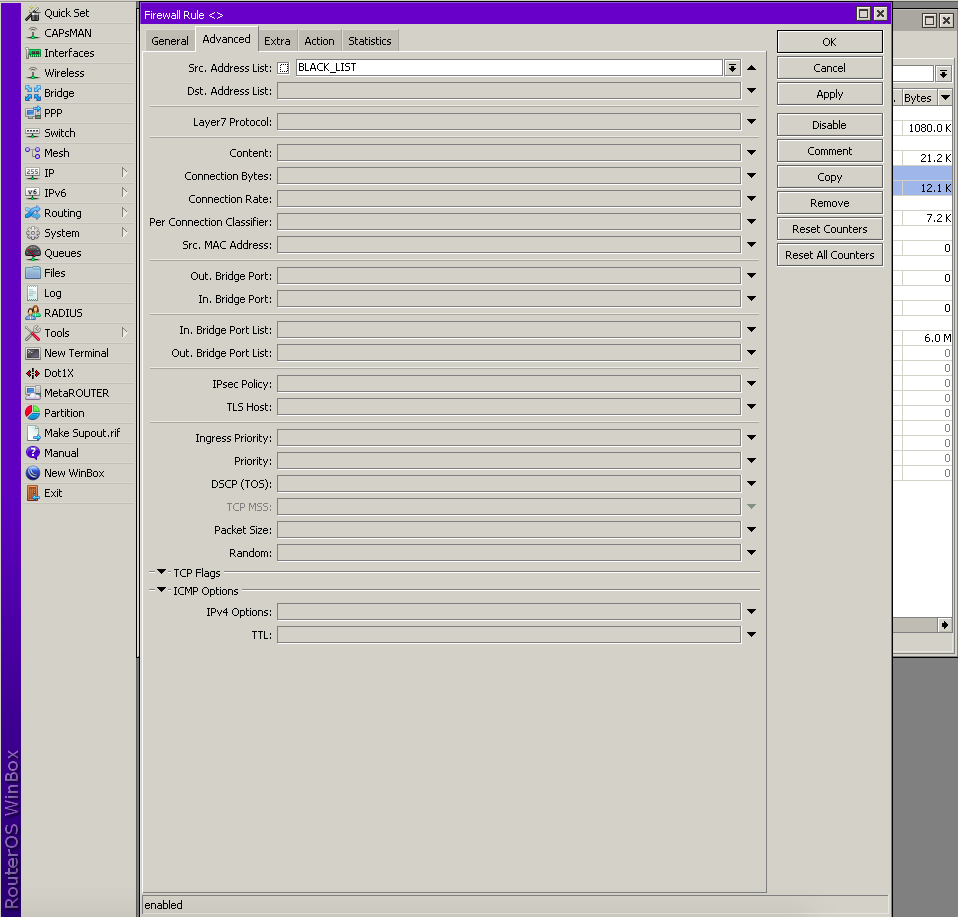

Плюс добавляем третье правило.

В правиле вкладка General:

- Chain устанавливаем input

- In. Interface выбираем интерфейс (ether1) порт где у вас стоит кабель от ИнфоЛада.

Переходим на вкладку Advanced:

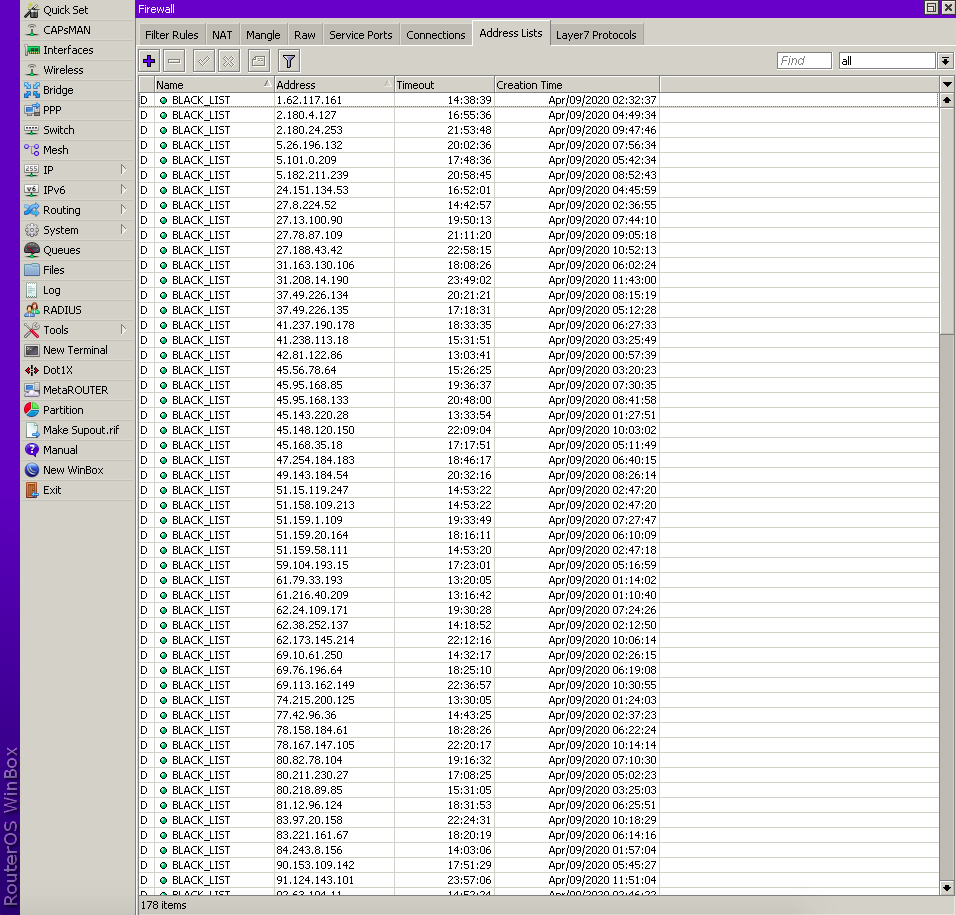

- В Address List пишем BLACK_LIST

Переходим на вкладку Action:

- В Action устанавливаем drop

Нажимаем OK

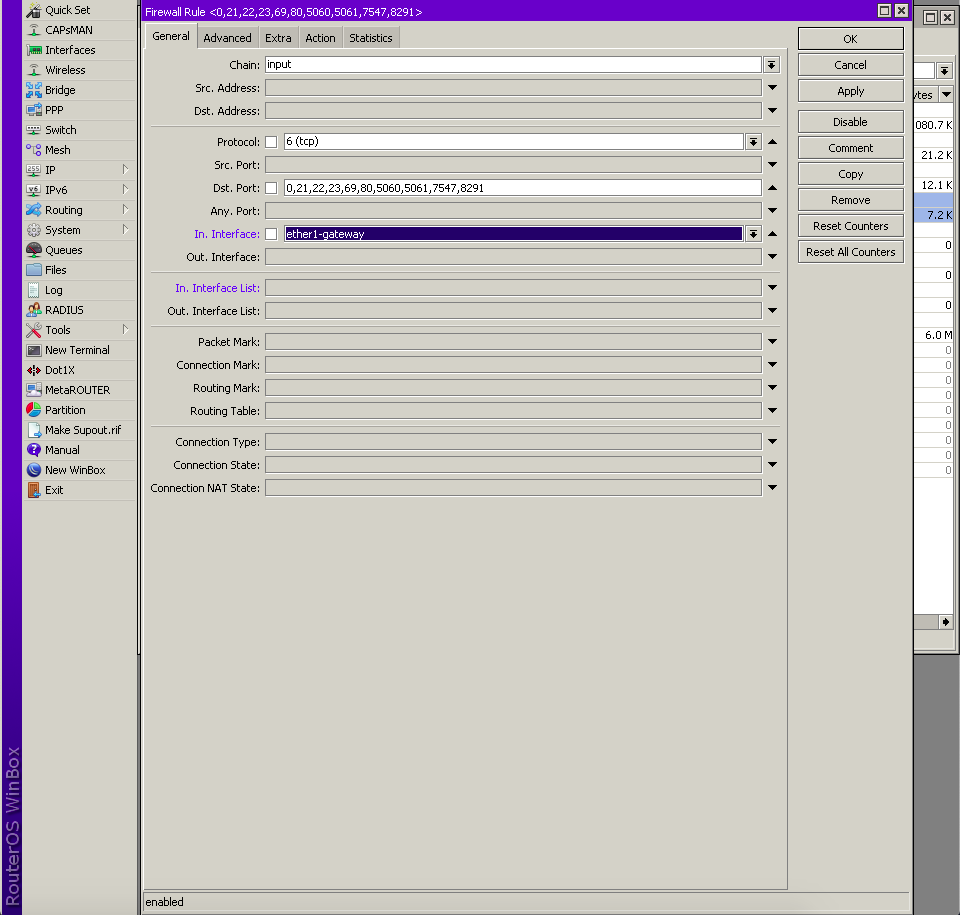

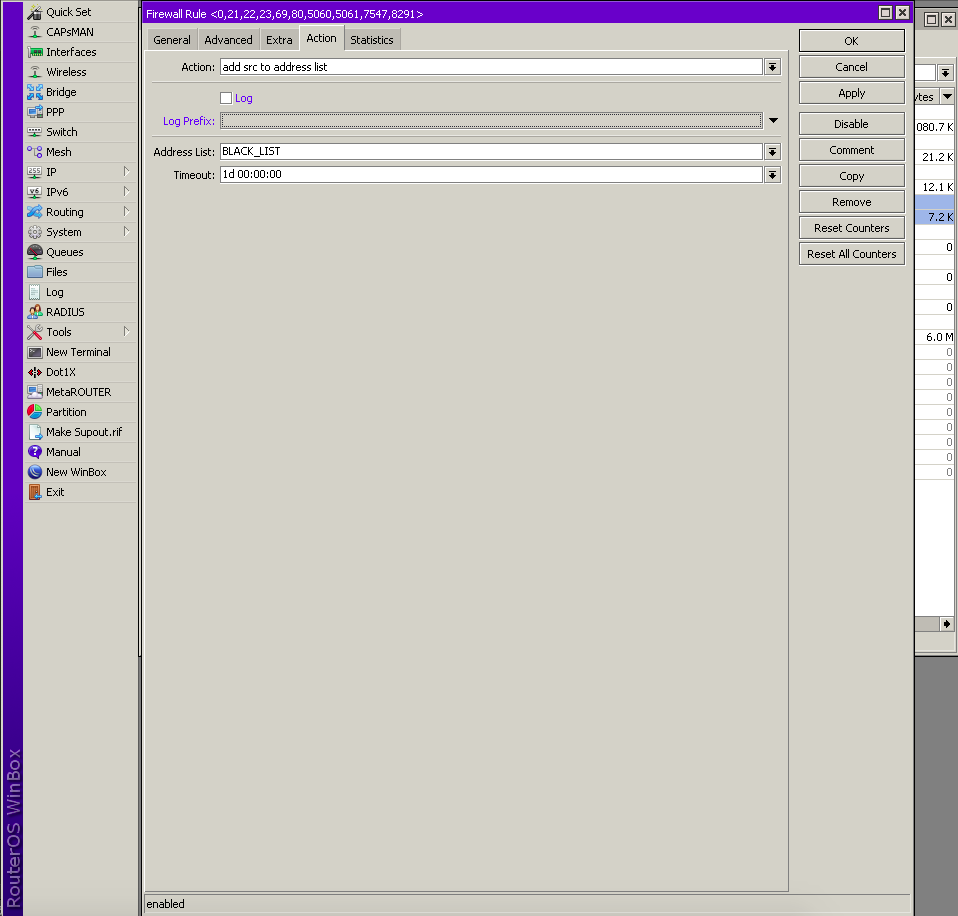

Плюс добавляем четвертое правило.

В правиле вкладка General:

- Chain устанавливаем input

- Protocol устанавливаем 6 (tcp)

- Dst. Port вписываем порты которые обычно подвержены атакам 0,21,22,23,69,80,5060,5061,7547,8291

- In. Interface выбираем интерфейс (ether1) порт где у вас стоит кабель от ИнфоЛада.

Переходим на вкладку Action:

- В Action устанавливаем add src to address list

- Address List пишем BLACK_LIST

- Timeout пишем 1d 00:00:00

Нажимаем OK

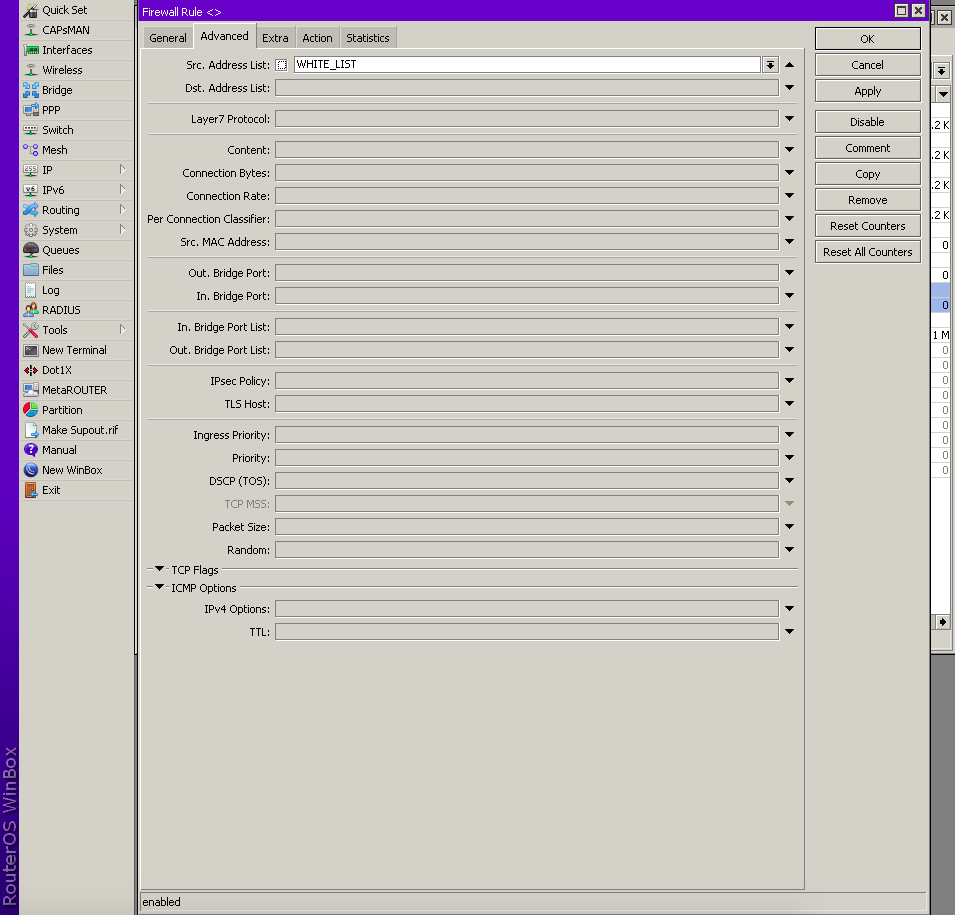

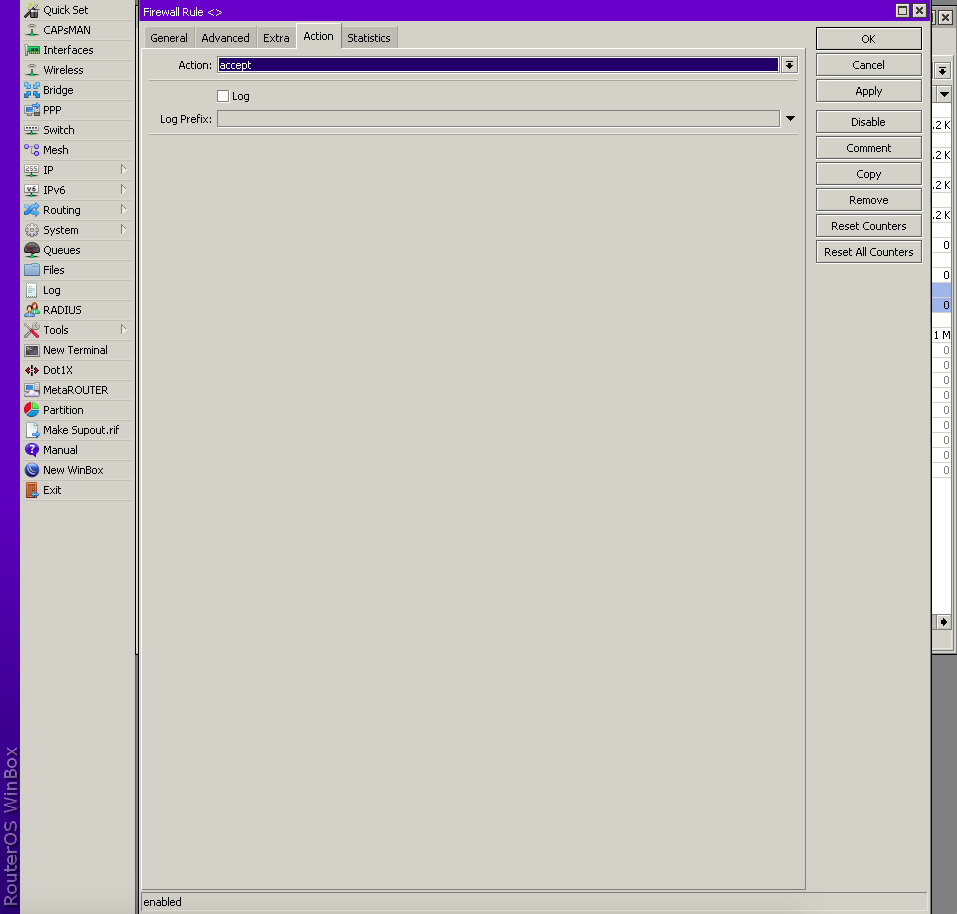

Плюс добавляем пятое правило.

В правиле вкладка General:

- Chain устанавливаем input

- In. Interface выбираем интерфейс (ether1) порт где у вас стоит кабель от ИнфоЛада.

Переходим на вкладку Advanced:

- В Address List пишем WHITE_LIST

Переходим на вкладку Action:

- В Action устанавливаем accept

Нажимаем OK

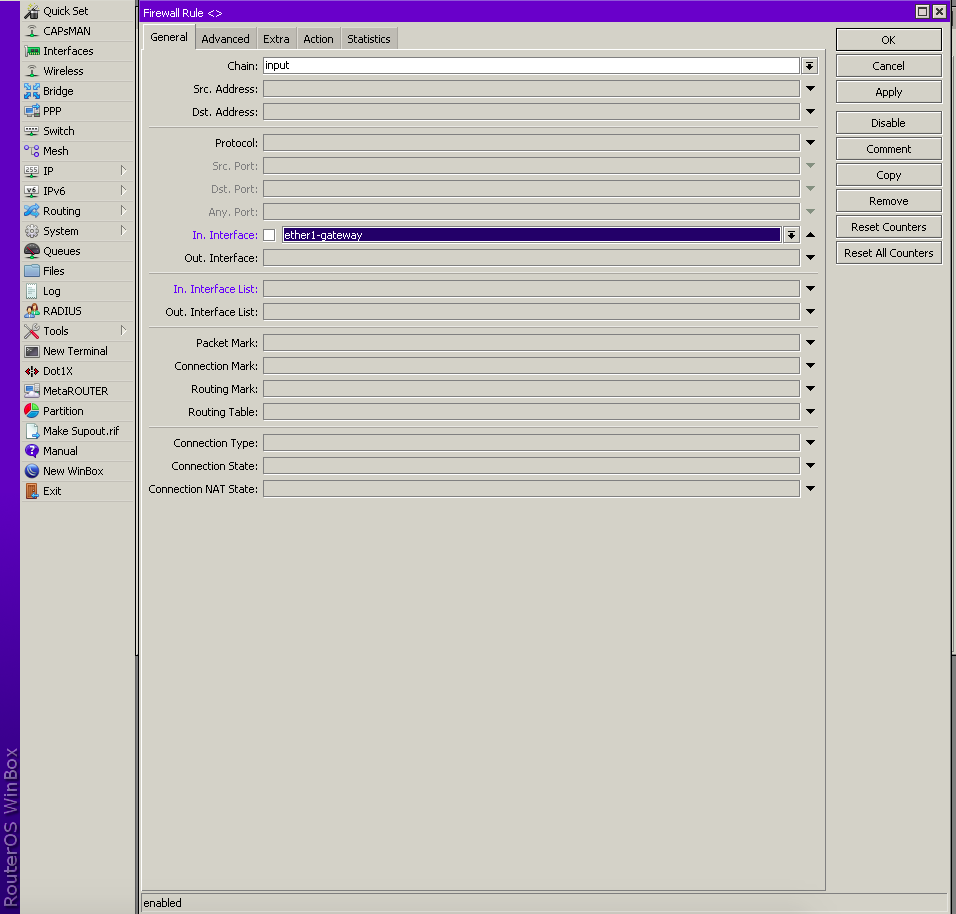

Плюс добавляем шестое правило.

В правиле вкладка General:

- Chain устанавливаем input

- In. Interface выбираем интерфейс (ether1) порт где у вас стоит кабель от Инфолады.

Переходим на вкладку Action:

- В Action устанавливаем drop

Нажимаем OK

Все правила должны идти по порядку как было указано при добавление.

Белый и черный список адресов можно посмотреть или добавить в IP -> Firewall на вкладке Address Lists

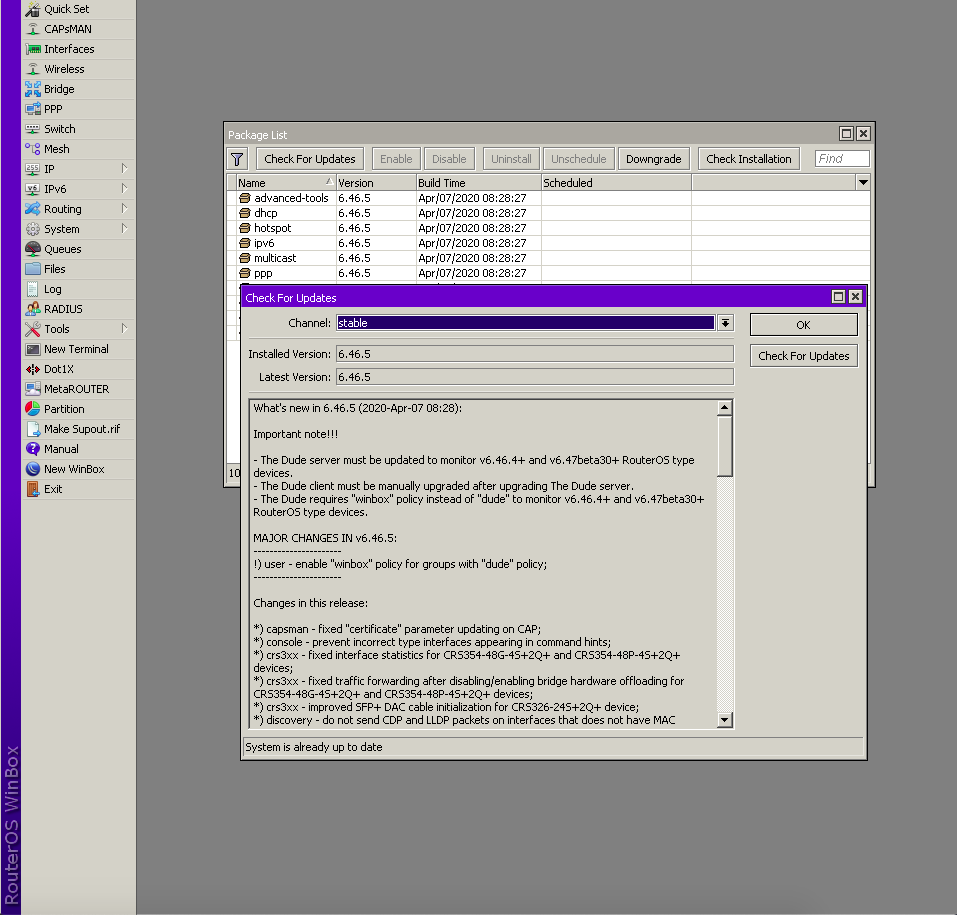

Обновление прошивки роутера

Обновление прошивки Mikrotik очень важно делать, так как компания своими прошивками закрывает всевозможные проблемы в программном обеспечении вашего роутера и нежелательные атаки из интернета.

Как обновить ваш роутер:

Заходим System -> Packages нажимаем на кнопку Check For Updates.

В открывшемся окне должен быть установлен в Channel stable, нажимаем кнопку Check For Updates. Если обновление будет найдено то в Latest Version отобразится новая версия прошивки и появятся две кнопки Download и Download&Install.

При нажатии на кнопку Download прошивка закачается, но для ее установки потребуется перезагрузить роутер самостоятельно.

При нажатии на кнопку Download&Install прошивка закачается и установится автоматически, устройство перезагрузится само без вашей помощи.

Рекомендуем устанавливать обновление в автоматическом режиме при нажатии кнопки Download&Install

По теме

Категории