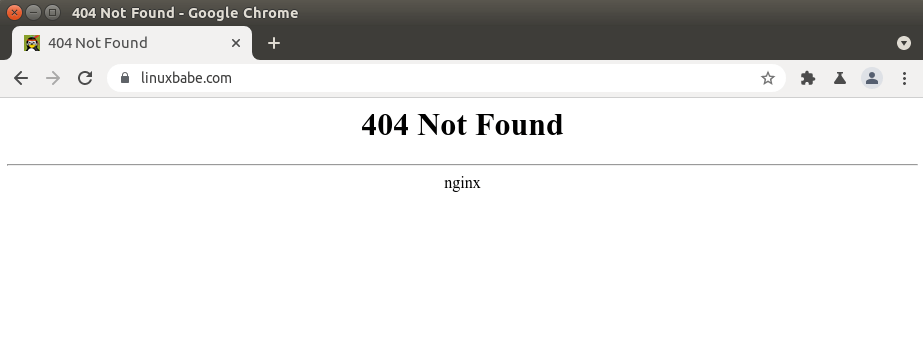

Веб-серверы Nginx и Apache мало похожи друг на друга, и их отличия касаются не только особенностей подключения пользователей, но и обработки URL на сервере. Очень часто новые пользователи Nginx получают ошибку 404 для URL, которые, по сути, должны были бы работать.

В этой статье рассмотрим, почему возникает ошибка «404 not found Nginx», а также способы её устранения и отладки.Мы не будем разбираться с ситуацией, когда файла действительно нет на сервере — это решение, не требующее пояснений. Мы рассмотрим проблему обработки location в Nginx.

Давайте сначала разберёмся, как обрабатываются URL в Nginx. Когда веб-сервер определил, к какому блоку server (сайту) нужно передать запрос пользователя, просматриваются все префиксные блоки location и выбирается тот, который подходит лучше всего. Например, рассмотрим стандартную конфигурацию для WordPress. Здесь префиксные location отмечены зелёным, а с регулярным выражением — оранжевым:

location / {

index index.html index.php;

}

location /favicon.ico {

access_log off;

}

location ~* .(gif|jpg|png)$ {

expires 30d;

}

location ~ .php$ {

fastcgi_pass localhost:9000;

fastcgi_param SCRIPT_FILENAME

$document_root$fastcgi_script_name;

include fastcgi_params;

}

Префиксные локейшены всегда начинаются с символа /. Регулярные же содержат символы регулярных выражений: ~ $ ^ * и так далее. Если пользователь запрашивает favicon.ico, то будет выбран второй location, так как он лучше всего соответствует запросу, при любом другом запросе будет выбран location /, так как он соответствует всем запросам, а других префиксных location у нас нет. Это просто, а дальше начинается магия. После того, как был найден нужный location, Nginx начинает проверять все регулярные выражения в порядке их следования в конфигурационном файле.

При первом же совпадении Nginx останавливает поиск и передаёт управление этому location. Или, если совпадений не было найдено, используется ранее обнаруженный префиксный location. Например, если запрос заканчивается на .php, то первый location будет проигнорирован, а управление передастся четвёртому (~ .php$)

Таким образом, любое неверно составленное регулярное выражение в любой части конфигурационного файла может полностью всё сломать. Поэтому разработчики рекомендуют по минимум использовать регулярные выражения. Что касается вложенных location, то обрабатываются они так же как и основные, только уже после передачи управления в нужный location. Путём чтения конфигурационного файла понять, какой location вызывает 404 сложно, поэтому, чтобы исправить ошибку, нам понадобиться режим отладки Nginx.

Как включить режим отладки Nginx?

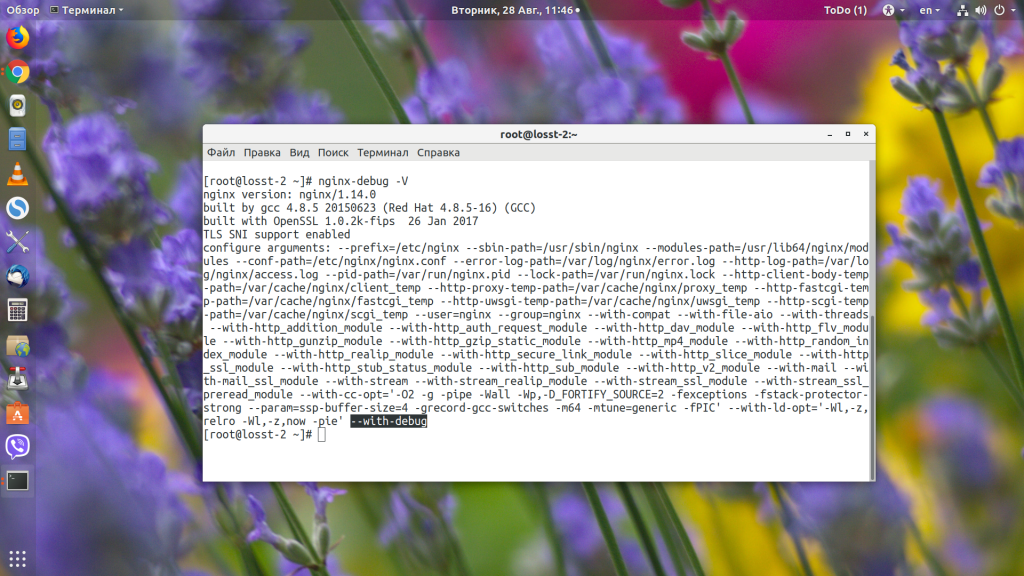

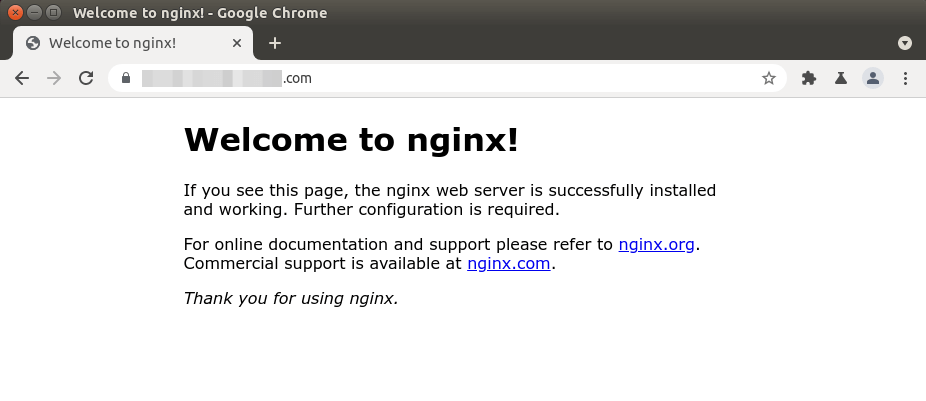

Сначала нам необходимо установить версию Nginx с поддержкой отладки. Чтобы проверить, поддерживает ли ваша текущая версия этот режим, наберите:

nginx -V

В выводе должна быть строчка «—with-debug». Если её нет, значит отладка не поддерживается, и надо установить версию с поддержкой. В CentOS такой пакет называется nginx-debug. Для его установки наберите:

sudo yum install nginx-debug

Теперь появился ещё один исполняемый файл, и он собран уже с поддержкой отладки:

nginx-debug -V

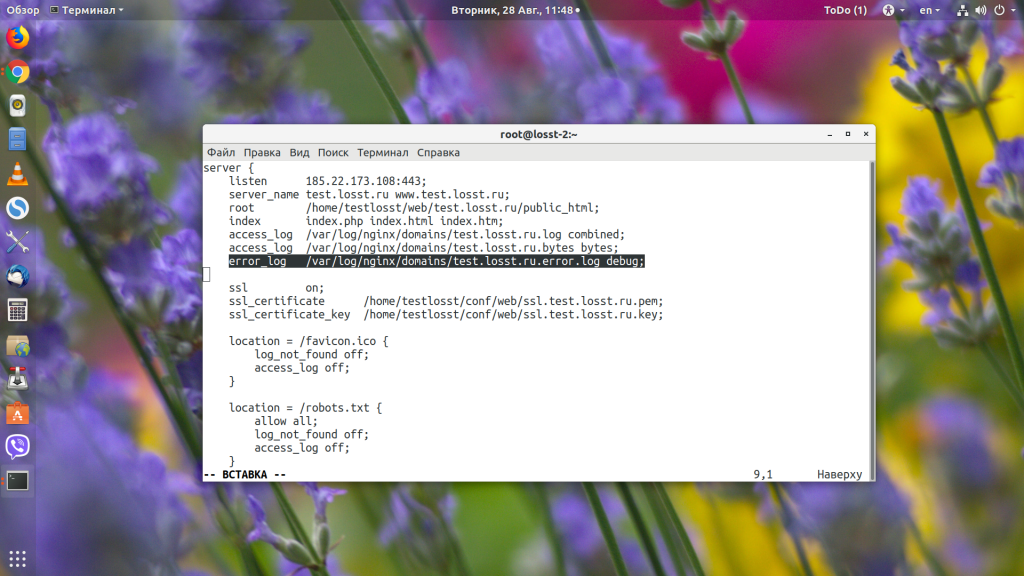

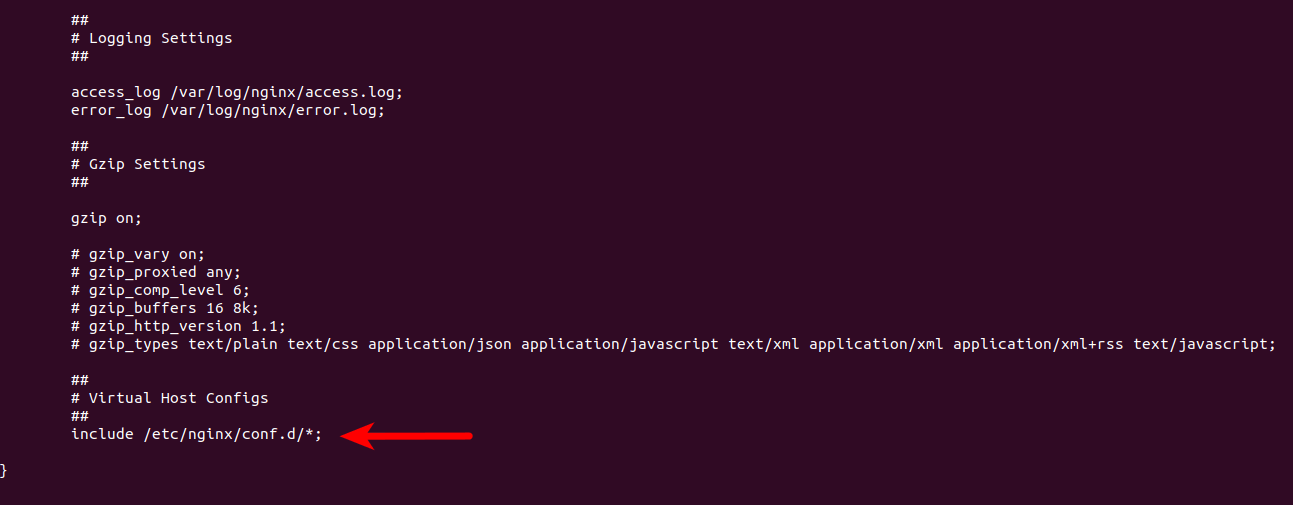

Откройте конфигурационный файл вашего сайта или глобальный конфигурационный файл, если вы не задавали настройки логов отдельно для каждого сайта, и в конце стоки error_log замените error на debug:

error_log /var/log/nginx/domains/test.losst.pro.error.log debug

Останавливаем обычную версию и запускаем версию с отладкой:

systemctl stop nginx

systemctl start nginx-debug

Как исправить «404 Not Found Nginx»?

1. Регулярные выражения

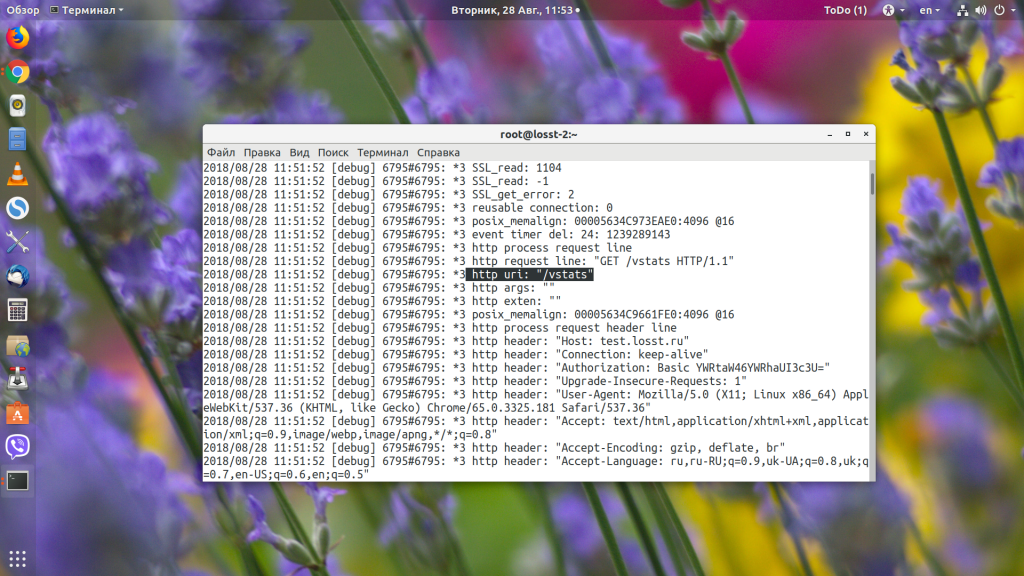

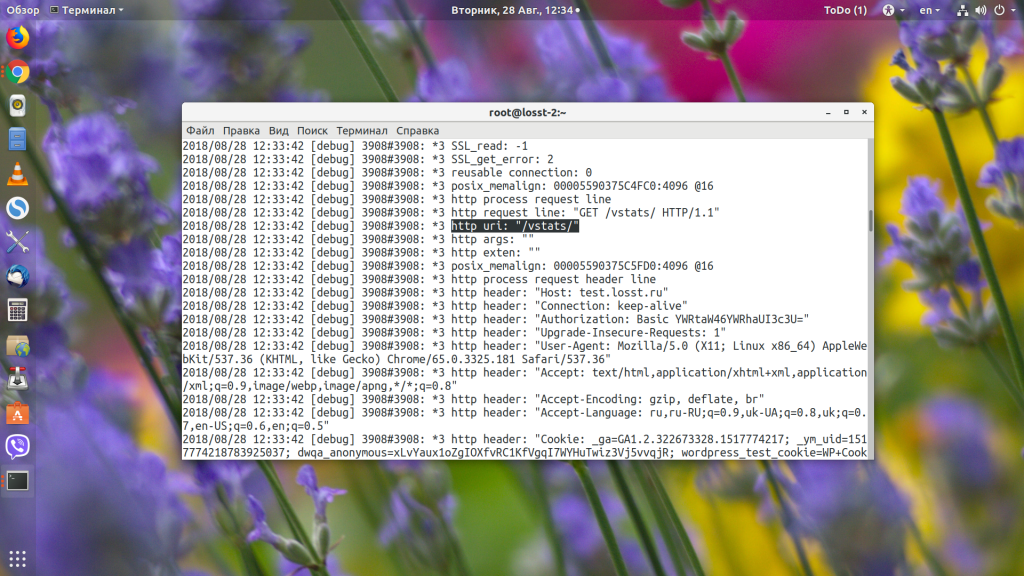

Как я уже сказал выше, самой частой проблемой, которая вызывает 404, являются регулярные выражения. Смотрим, что происходит в лог файле:

tail -f /var/log/nginx/domains/test.losst.pro.error.log

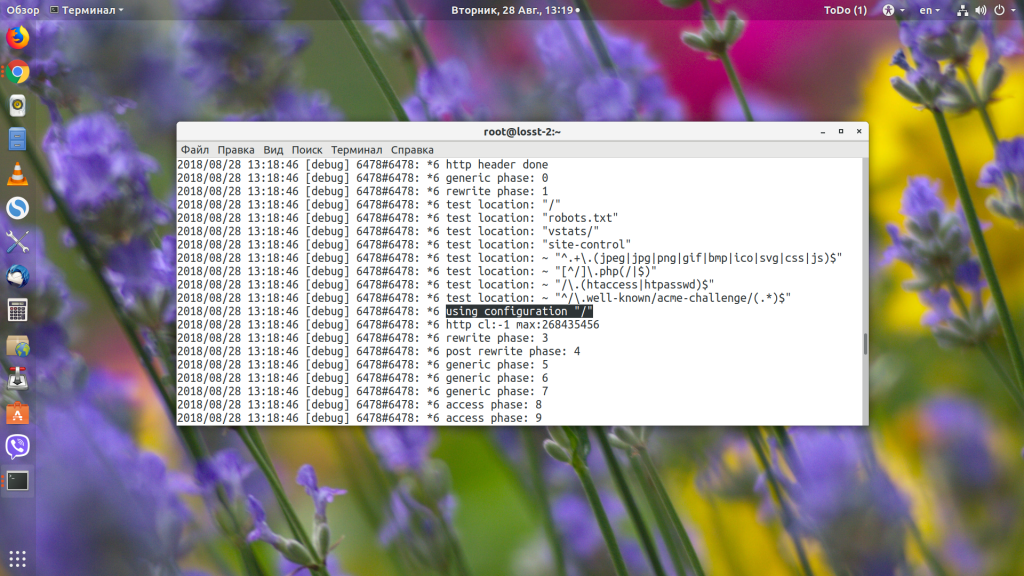

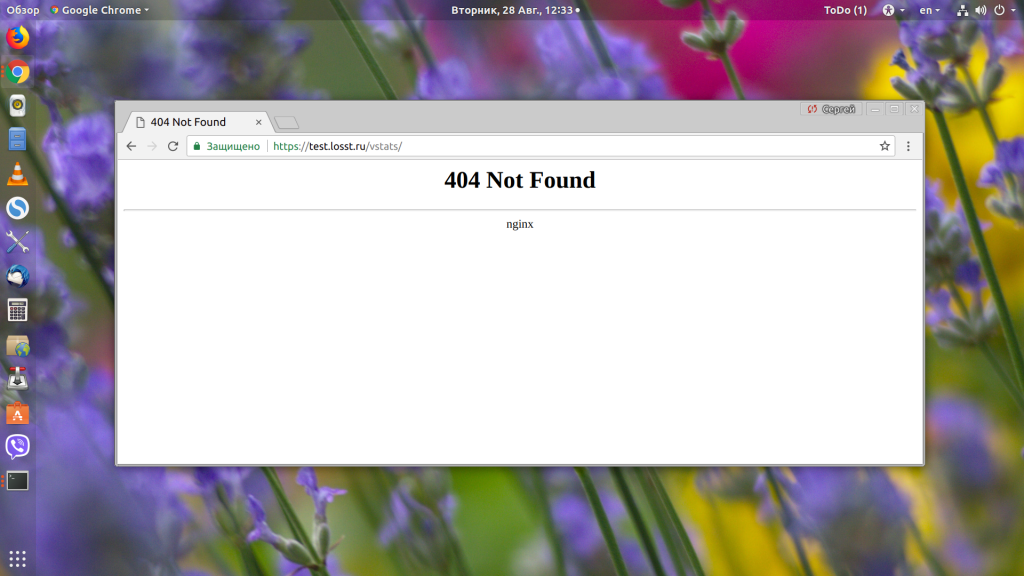

Видим, что серверу пришёл запрос /vstats. Дальше он проверяет location: /, /robots.txt, /vatsts/, /site-control/. Здесь уже можем понять, в чём проблема — промазали на один слеш. Дальше проверяются все регулярные выражения, и, так как в них ничего найдено не было, выбирается location /.

Далее директива try_files пытается найти файл /vstats, не находит и ищет index.php, который, в свою очередь, возвращает 404.

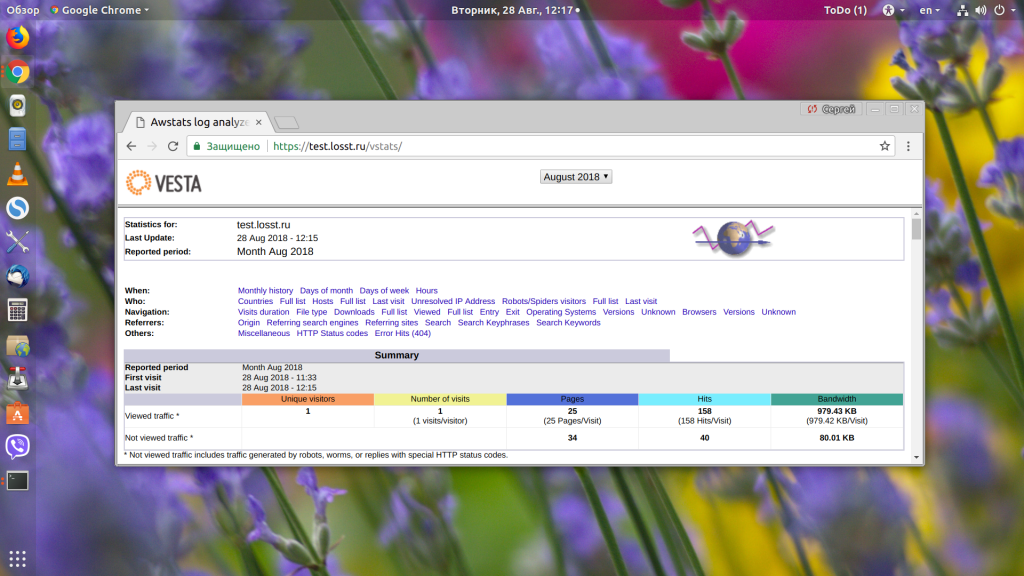

Если мы наберём, то что ожидает видеть Nginx — /vstats/, то откроется наша страница статистики.

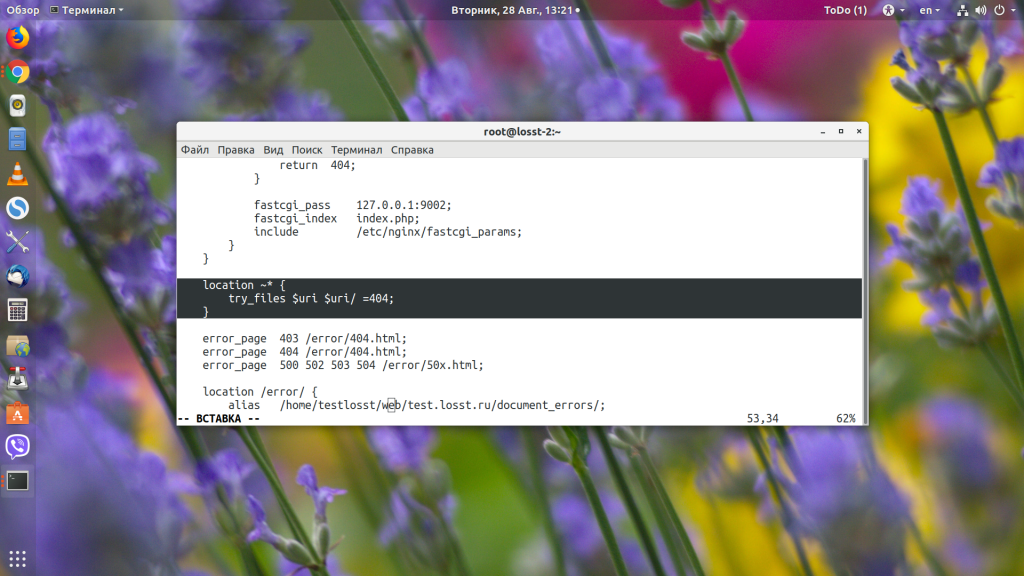

Если мы добавим к конфигурационному файлу ещё один location с регулярным выражением, например:

location ~* {

try_files $uri $uri/ =404;

}

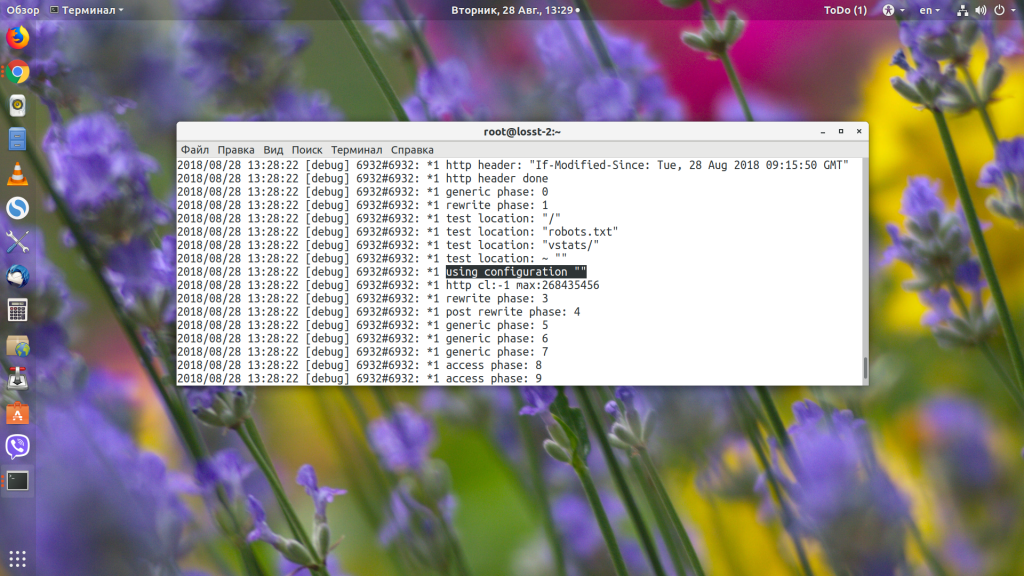

То абсолютно все запросы будут обрабатываться именно этим регулярным выражением и, естественно, что ничего работать не будет. Видим, что приходит запрос /vstats/:

Он совпадает с префиксным location, но потом Nginx видит наше регулярное выражение и передаёт управление ему.

Поэтому будьте очень осторожны с регулярными выражениями, если они вам нужны, то размещайте их только внутри префиксных location, чтобы ограничить их область действия этим location, иначе может возникнуть ошибка 404 nginx.

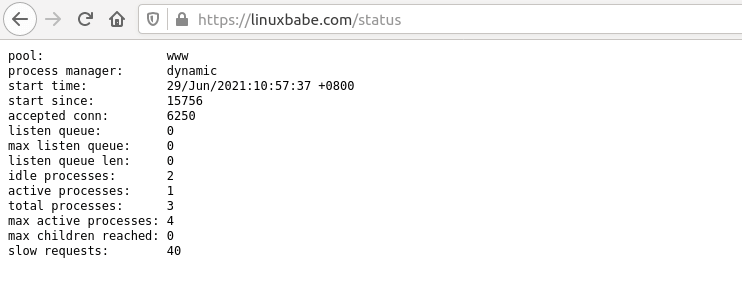

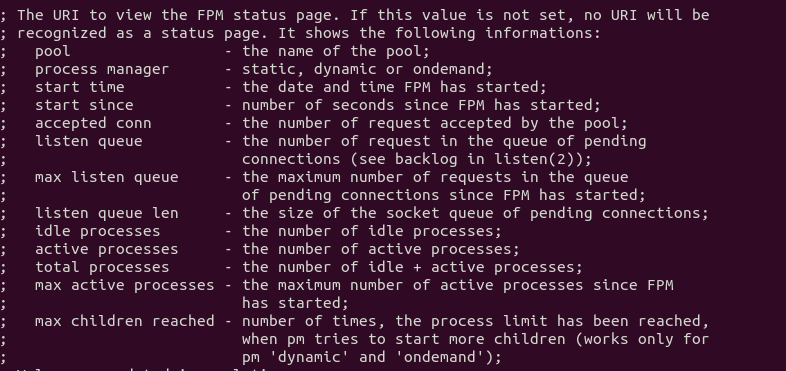

2. Недостаточно памяти

Если php-скрипту не хватило оперативной памяти для выполнения, и его процесс был убит операционной системой, то Nginx тоже может вернуть ошибку 404. Такое поведение вы будете наблюдать, когда скрипт очень долго выполняется, а потом появляется «404 Not Found» или страница ошибки вашего движка. Обычно эта неисправность тоже видна в отладочном логе.

Решить такую проблему можно, освободив память на сервере, часто такое может возникать из-за утечек памяти в php, когда процессы php-fpm занимают почти всю память на сервере. Поэтому перезапуск php-fpm решает проблему:

systemctl restart php-fpm

Чтобы избежать этой проблемы в будущем, можно настроить автоматический перезапуск процессов после обработки определённого количества запросов. Например каждые 200 запросов:

vi /etc/php-fpm.d/www.conf

pm.max_requests = 200

3. Не найден index

Если вы запрашиваете URL вида /vstats/, но в настройках Nginx не указан файл index, который нужно использовать для этой ссылки, то у вас ничего не выйдет, и вы получите 404. Вы можете добавить директиву index в ваш location:

location / {

index index.php index.html index.htm;

}

Или сразу в server, в Nginx все location наследуют директивы, установленные в server.

4. Другие проблемы

Подобных проблем, вызывающих 404 в Nginx, может быть очень много, но все они решаемы, и всё, что нужно для их решения, есть в отладочном логе Nginx. Просто анализируйте лог и на основе этого вносите исправления.

Выводы

В этой статье мы рассмотрели основные причины, из-за которых может возникнуть ошибка 404 not found Nginx. Как видите, может быть много проблем, но всё достаточно просто решается. А с какими проблемами, вызывающими эту ошибку, вы сталкивались? Как их решали? Напишите в комментариях!

Статья распространяется под лицензией Creative Commons ShareAlike 4.0 при копировании материала ссылка на источник обязательна .

Содержание

- Ошибка 404 not found Nginx

- Почему возникает ошибка 404 в Nginx

- Как включить режим отладки Nginx?

- Как исправить «404 Not Found Nginx»?

- 1. Регулярные выражения

- 2. Недостаточно памяти

- 3. Не найден index

- 4. Другие проблемы

- Выводы

- Module ngx_http_core_module

- Directives

- Embedded Variables

Ошибка 404 not found Nginx

Веб-серверы Nginx и Apache мало похожи друг на друга, и их отличия касаются не только особенностей подключения пользователей, но и обработки URL на сервере. Очень часто новые пользователи Nginx получают ошибку 404 для URL, которые, по сути, должны были бы работать.

В этой статье рассмотрим, почему возникает ошибка «404 not found Nginx», а также способы её устранения и отладки.Мы не будем разбираться с ситуацией, когда файла действительно нет на сервере — это решение, не требующее пояснений. Мы рассмотрим проблему обработки location в Nginx.

Почему возникает ошибка 404 в Nginx

Давайте сначала разберёмся, как обрабатываются URL в Nginx. Когда веб-сервер определил, к какому блоку server (сайту) нужно передать запрос пользователя, просматриваются все префиксные блоки location и выбирается тот, который подходит лучше всего. Например, рассмотрим стандартную конфигурацию для WordPress. Здесь префиксные location отмечены зелёным, а с регулярным выражением — оранжевым:

location / <

index index.html index.php;

>

location /favicon.ico <

access_log off;

>

location

* .(gif|jpg|png)$ <

expires 30d;

>

location

.php$ <

fastcgi_pass localhost:9000;

fastcgi_param SCRIPT_FILENAME

$document_root$fastcgi_script_name;

include fastcgi_params;

>

Префиксные локейшены всегда начинаются с символа /. Регулярные же содержат символы регулярных выражений:

$ ^ * и так далее. Если пользователь запрашивает favicon.ico, то будет выбран второй location, так как он лучше всего соответствует запросу, при любом другом запросе будет выбран location /, так как он соответствует всем запросам, а других префиксных location у нас нет. Это просто, а дальше начинается магия. После того, как был найден нужный location, Nginx начинает проверять все регулярные выражения в порядке их следования в конфигурационном файле.

При первом же совпадении Nginx останавливает поиск и передаёт управление этому location. Или, если совпадений не было найдено, используется ранее обнаруженный префиксный location. Например, если запрос заканчивается на .php, то первый location будет проигнорирован, а управление передастся четвёртому (

Таким образом, любое неверно составленное регулярное выражение в любой части конфигурационного файла может полностью всё сломать. Поэтому разработчики рекомендуют по минимум использовать регулярные выражения. Что касается вложенных location, то обрабатываются они так же как и основные, только уже после передачи управления в нужный location. Путём чтения конфигурационного файла понять, какой location вызывает 404 сложно, поэтому, чтобы исправить ошибку, нам понадобиться режим отладки Nginx.

Как включить режим отладки Nginx?

Сначала нам необходимо установить версию Nginx с поддержкой отладки. Чтобы проверить, поддерживает ли ваша текущая версия этот режим, наберите:

В выводе должна быть строчка «—with-debug». Если её нет, значит отладка не поддерживается, и надо установить версию с поддержкой. В CentOS такой пакет называется nginx-debug. Для его установки наберите:

sudo yum install nginx-debug

Теперь появился ещё один исполняемый файл, и он собран уже с поддержкой отладки:

Откройте конфигурационный файл вашего сайта или глобальный конфигурационный файл, если вы не задавали настройки логов отдельно для каждого сайта, и в конце стоки error_log замените error на debug:

error_log /var/log/nginx/domains/test.losst.pro.error.log debug

Останавливаем обычную версию и запускаем версию с отладкой:

systemctl stop nginx

systemctl start nginx-debug

Как исправить «404 Not Found Nginx»?

1. Регулярные выражения

Как я уже сказал выше, самой частой проблемой, которая вызывает 404, являются регулярные выражения. Смотрим, что происходит в лог файле:

tail -f /var/log/nginx/domains/test.losst.pro.error.log

Видим, что серверу пришёл запрос /vstats. Дальше он проверяет location: /, /robots.txt, /vatsts/, /site-control/. Здесь уже можем понять, в чём проблема — промазали на один слеш. Дальше проверяются все регулярные выражения, и, так как в них ничего найдено не было, выбирается location /.

Далее директива try_files пытается найти файл /vstats, не находит и ищет index.php, который, в свою очередь, возвращает 404.

Если мы наберём, то что ожидает видеть Nginx — /vstats/, то откроется наша страница статистики.

Если мы добавим к конфигурационному файлу ещё один location с регулярным выражением, например:

То абсолютно все запросы будут обрабатываться именно этим регулярным выражением и, естественно, что ничего работать не будет. Видим, что приходит запрос /vstats/:

Он совпадает с префиксным location, но потом Nginx видит наше регулярное выражение и передаёт управление ему.

Поэтому будьте очень осторожны с регулярными выражениями, если они вам нужны, то размещайте их только внутри префиксных location, чтобы ограничить их область действия этим location, иначе может возникнуть ошибка 404 nginx.

2. Недостаточно памяти

Если php-скрипту не хватило оперативной памяти для выполнения, и его процесс был убит операционной системой, то Nginx тоже может вернуть ошибку 404. Такое поведение вы будете наблюдать, когда скрипт очень долго выполняется, а потом появляется «404 Not Found» или страница ошибки вашего движка. Обычно эта неисправность тоже видна в отладочном логе.

Решить такую проблему можно, освободив память на сервере, часто такое может возникать из-за утечек памяти в php, когда процессы php-fpm занимают почти всю память на сервере. Поэтому перезапуск php-fpm решает проблему:

systemctl restart php-fpm

Чтобы избежать этой проблемы в будущем, можно настроить автоматический перезапуск процессов после обработки определённого количества запросов. Например каждые 200 запросов:

3. Не найден index

Если вы запрашиваете URL вида /vstats/, но в настройках Nginx не указан файл index, который нужно использовать для этой ссылки, то у вас ничего не выйдет, и вы получите 404. Вы можете добавить директиву index в ваш location:

location / <

index index.php index.html index.htm;

>

Или сразу в server, в Nginx все location наследуют директивы, установленные в server.

4. Другие проблемы

Подобных проблем, вызывающих 404 в Nginx, может быть очень много, но все они решаемы, и всё, что нужно для их решения, есть в отладочном логе Nginx. Просто анализируйте лог и на основе этого вносите исправления.

Выводы

В этой статье мы рассмотрели основные причины, из-за которых может возникнуть ошибка 404 not found Nginx. Как видите, может быть много проблем, но всё достаточно просто решается. А с какими проблемами, вызывающими эту ошибку, вы сталкивались? Как их решали? Напишите в комментариях!

Источник

Module ngx_http_core_module

Directives

| Syntax: | absolute_redirect on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.11.8.

If disabled, redirects issued by nginx will be relative.

| Syntax: | aio on | off | threads [ = pool ]; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 0.8.11.

Enables or disables the use of asynchronous file I/O (AIO) on FreeBSD and Linux:

On FreeBSD, AIO can be used starting from FreeBSD 4.3. Prior to FreeBSD 11.0, AIO can either be linked statically into a kernel:

or loaded dynamically as a kernel loadable module:

On Linux, AIO can be used starting from kernel version 2.6.22. Also, it is necessary to enable directio, or otherwise reading will be blocking:

On Linux, directio can only be used for reading blocks that are aligned on 512-byte boundaries (or 4K for XFS). File’s unaligned end is read in blocking mode. The same holds true for byte range requests and for FLV requests not from the beginning of a file: reading of unaligned data at the beginning and end of a file will be blocking.

When both AIO and sendfile are enabled on Linux, AIO is used for files that are larger than or equal to the size specified in the directio directive, while sendfile is used for files of smaller sizes or when directio is disabled.

Finally, files can be read and sent using multi-threading (1.7.11), without blocking a worker process:

Read and send file operations are offloaded to threads of the specified pool. If the pool name is omitted, the pool with the name “ default ” is used. The pool name can also be set with variables:

By default, multi-threading is disabled, it should be enabled with the —with-threads configuration parameter. Currently, multi-threading is compatible only with the epoll, kqueue, and eventport methods. Multi-threaded sending of files is only supported on Linux.

See also the sendfile directive.

| Syntax: | aio_write on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.9.13.

If aio is enabled, specifies whether it is used for writing files. Currently, this only works when using aio threads and is limited to writing temporary files with data received from proxied servers.

| Syntax: | alias path ; |

|---|---|

| Default: | — |

| Context: | location |

Defines a replacement for the specified location. For example, with the following configuration

on request of “ /i/top.gif ”, the file /data/w3/images/top.gif will be sent.

The path value can contain variables, except $document_root and $realpath_root .

If alias is used inside a location defined with a regular expression then such regular expression should contain captures and alias should refer to these captures (0.7.40), for example:

When location matches the last part of the directive’s value:

it is better to use the root directive instead:

| Syntax: | auth_delay time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.17.10.

Delays processing of unauthorized requests with 401 response code to prevent timing attacks when access is limited by password, by the result of subrequest, or by JWT.

| Syntax: | chunked_transfer_encoding on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Allows disabling chunked transfer encoding in HTTP/1.1. It may come in handy when using a software failing to support chunked encoding despite the standard’s requirement.

| Syntax: | client_body_buffer_size size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets buffer size for reading client request body. In case the request body is larger than the buffer, the whole body or only its part is written to a temporary file. By default, buffer size is equal to two memory pages. This is 8K on x86, other 32-bit platforms, and x86-64. It is usually 16K on other 64-bit platforms.

| Syntax: | client_body_in_file_only on | clean | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Determines whether nginx should save the entire client request body into a file. This directive can be used during debugging, or when using the $request_body_file variable, or the $r->request_body_file method of the module ngx_http_perl_module.

When set to the value on , temporary files are not removed after request processing.

The value clean will cause the temporary files left after request processing to be removed.

| Syntax: | client_body_in_single_buffer on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Determines whether nginx should save the entire client request body in a single buffer. The directive is recommended when using the $request_body variable, to save the number of copy operations involved.

| Syntax: | client_body_temp_path path [ level1 [ level2 [ level3 ]]]; |

|---|---|

| Default: | |

| Context: | http , server , location |

Defines a directory for storing temporary files holding client request bodies. Up to three-level subdirectory hierarchy can be used under the specified directory. For example, in the following configuration

a path to a temporary file might look like this:

| Syntax: | client_body_timeout time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Defines a timeout for reading client request body. The timeout is set only for a period between two successive read operations, not for the transmission of the whole request body. If a client does not transmit anything within this time, the request is terminated with the 408 (Request Time-out) error.

| Syntax: | client_header_buffer_size size ; |

|---|---|

| Default: | |

| Context: | http , server |

Sets buffer size for reading client request header. For most requests, a buffer of 1K bytes is enough. However, if a request includes long cookies, or comes from a WAP client, it may not fit into 1K. If a request line or a request header field does not fit into this buffer then larger buffers, configured by the large_client_header_buffers directive, are allocated.

If the directive is specified on the server level, the value from the default server can be used. Details are provided in the “Virtual server selection” section.

| Syntax: | client_header_timeout time ; |

|---|---|

| Default: | |

| Context: | http , server |

Defines a timeout for reading client request header. If a client does not transmit the entire header within this time, the request is terminated with the 408 (Request Time-out) error.

| Syntax: | client_max_body_size size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets the maximum allowed size of the client request body. If the size in a request exceeds the configured value, the 413 (Request Entity Too Large) error is returned to the client. Please be aware that browsers cannot correctly display this error. Setting size to 0 disables checking of client request body size.

| Syntax: | connection_pool_size size ; |

|---|---|

| Default: | |

| Context: | http , server |

Allows accurate tuning of per-connection memory allocations. This directive has minimal impact on performance and should not generally be used. By default, the size is equal to 256 bytes on 32-bit platforms and 512 bytes on 64-bit platforms.

Prior to version 1.9.8, the default value was 256 on all platforms.

| Syntax: | default_type mime-type ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Defines the default MIME type of a response. Mapping of file name extensions to MIME types can be set with the types directive.

| Syntax: | directio size | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 0.7.7.

Enables the use of the O_DIRECT flag (FreeBSD, Linux), the F_NOCACHE flag (macOS), or the directio() function (Solaris), when reading files that are larger than or equal to the specified size . The directive automatically disables (0.7.15) the use of sendfile for a given request. It can be useful for serving large files:

or when using aio on Linux.

| Syntax: | directio_alignment size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 0.8.11.

Sets the alignment for directio. In most cases, a 512-byte alignment is enough. However, when using XFS under Linux, it needs to be increased to 4K.

| Syntax: | disable_symlinks off ; disable_symlinks on | if_not_owner [ from = part ]; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.1.15.

Determines how symbolic links should be treated when opening files:

off Symbolic links in the pathname are allowed and not checked. This is the default behavior. on If any component of the pathname is a symbolic link, access to a file is denied. if_not_owner Access to a file is denied if any component of the pathname is a symbolic link, and the link and object that the link points to have different owners. from = part When checking symbolic links (parameters on and if_not_owner ), all components of the pathname are normally checked. Checking of symbolic links in the initial part of the pathname may be avoided by specifying additionally the from = part parameter. In this case, symbolic links are checked only from the pathname component that follows the specified initial part. If the value is not an initial part of the pathname checked, the whole pathname is checked as if this parameter was not specified at all. If the value matches the whole file name, symbolic links are not checked. The parameter value can contain variables.

This directive is only available on systems that have the openat() and fstatat() interfaces. Such systems include modern versions of FreeBSD, Linux, and Solaris.

Parameters on and if_not_owner add a processing overhead.

On systems that do not support opening of directories only for search, to use these parameters it is required that worker processes have read permissions for all directories being checked.

| Syntax: | error_page code . [ = [ response ]] uri ; |

|---|---|

| Default: | — |

| Context: | http , server , location , if in location |

Defines the URI that will be shown for the specified errors. A uri value can contain variables.

This causes an internal redirect to the specified uri with the client request method changed to “ GET ” (for all methods other than “ GET ” and “ HEAD ”).

Furthermore, it is possible to change the response code to another using the “ = response ” syntax, for example:

If an error response is processed by a proxied server or a FastCGI/uwsgi/SCGI/gRPC server, and the server may return different response codes (e.g., 200, 302, 401 or 404), it is possible to respond with the code it returns:

If there is no need to change URI and method during internal redirection it is possible to pass error processing into a named location:

If uri processing leads to an error, the status code of the last occurred error is returned to the client.

It is also possible to use URL redirects for error processing:

In this case, by default, the response code 302 is returned to the client. It can only be changed to one of the redirect status codes (301, 302, 303, 307, and 308).

The code 307 was not treated as a redirect until versions 1.1.16 and 1.0.13.

The code 308 was not treated as a redirect until version 1.13.0.

These directives are inherited from the previous configuration level if and only if there are no error_page directives defined on the current level.

| Syntax: | etag on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.3.3.

Enables or disables automatic generation of the “ETag” response header field for static resources.

| Syntax: | http < . > |

|---|---|

| Default: | — |

| Context: | main |

Provides the configuration file context in which the HTTP server directives are specified.

| Syntax: | if_modified_since off | exact | before ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 0.7.24.

Specifies how to compare modification time of a response with the time in the “If-Modified-Since” request header field:

off the response is always considered modified (0.7.34); exact exact match; before modification time of the response is less than or equal to the time in the “If-Modified-Since” request header field.

| Syntax: | ignore_invalid_headers on | off ; |

|---|---|

| Default: | |

| Context: | http , server |

Controls whether header fields with invalid names should be ignored. Valid names are composed of English letters, digits, hyphens, and possibly underscores (as controlled by the underscores_in_headers directive).

If the directive is specified on the server level, the value from the default server can be used. Details are provided in the “Virtual server selection” section.

| Syntax: | internal; |

|---|---|

| Default: | — |

| Context: | location |

Specifies that a given location can only be used for internal requests. For external requests, the client error 404 (Not Found) is returned. Internal requests are the following:

- requests redirected by the error_page, index, random_index, and try_files directives;

- requests redirected by the “X-Accel-Redirect” response header field from an upstream server;

- subrequests formed by the “ include virtual ” command of the ngx_http_ssi_module module, by the ngx_http_addition_module module directives, and by auth_request and mirror directives;

- requests changed by the rewrite directive.

There is a limit of 10 internal redirects per request to prevent request processing cycles that can occur in incorrect configurations. If this limit is reached, the error 500 (Internal Server Error) is returned. In such cases, the “rewrite or internal redirection cycle” message can be seen in the error log.

| Syntax: | keepalive_disable none | browser . ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Disables keep-alive connections with misbehaving browsers. The browser parameters specify which browsers will be affected. The value msie6 disables keep-alive connections with old versions of MSIE, once a POST request is received. The value safari disables keep-alive connections with Safari and Safari-like browsers on macOS and macOS-like operating systems. The value none enables keep-alive connections with all browsers.

Prior to version 1.1.18, the value safari matched all Safari and Safari-like browsers on all operating systems, and keep-alive connections with them were disabled by default.

| Syntax: | keepalive_requests number ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 0.8.0.

Sets the maximum number of requests that can be served through one keep-alive connection. After the maximum number of requests are made, the connection is closed.

Closing connections periodically is necessary to free per-connection memory allocations. Therefore, using too high maximum number of requests could result in excessive memory usage and not recommended.

Prior to version 1.19.10, the default value was 100.

| Syntax: | keepalive_time time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.19.10.

Limits the maximum time during which requests can be processed through one keep-alive connection. After this time is reached, the connection is closed following the subsequent request processing.

| Syntax: | keepalive_timeout timeout [ header_timeout ]; |

|---|---|

| Default: | |

| Context: | http , server , location |

The first parameter sets a timeout during which a keep-alive client connection will stay open on the server side. The zero value disables keep-alive client connections. The optional second parameter sets a value in the “Keep-Alive: timeout= time ” response header field. Two parameters may differ.

The “Keep-Alive: timeout= time ” header field is recognized by Mozilla and Konqueror. MSIE closes keep-alive connections by itself in about 60 seconds.

| Syntax: | large_client_header_buffers number size ; |

|---|---|

| Default: | |

| Context: | http , server |

Sets the maximum number and size of buffers used for reading large client request header. A request line cannot exceed the size of one buffer, or the 414 (Request-URI Too Large) error is returned to the client. A request header field cannot exceed the size of one buffer as well, or the 400 (Bad Request) error is returned to the client. Buffers are allocated only on demand. By default, the buffer size is equal to 8K bytes. If after the end of request processing a connection is transitioned into the keep-alive state, these buffers are released.

If the directive is specified on the server level, the value from the default server can be used. Details are provided in the “Virtual server selection” section.

| Syntax: | limit_except method . < . > |

|---|---|

| Default: | — |

| Context: | location |

Limits allowed HTTP methods inside a location. The method parameter can be one of the following: GET , HEAD , POST , PUT , DELETE , MKCOL , COPY , MOVE , OPTIONS , PROPFIND , PROPPATCH , LOCK , UNLOCK , or PATCH . Allowing the GET method makes the HEAD method also allowed. Access to other methods can be limited using the ngx_http_access_module, ngx_http_auth_basic_module, and ngx_http_auth_jwt_module (1.13.10) modules directives:

Please note that this will limit access to all methods except GET and HEAD.

| Syntax: | limit_rate rate ; |

|---|---|

| Default: | |

| Context: | http , server , location , if in location |

Limits the rate of response transmission to a client. The rate is specified in bytes per second. The zero value disables rate limiting. The limit is set per a request, and so if a client simultaneously opens two connections, the overall rate will be twice as much as the specified limit.

Parameter value can contain variables (1.17.0). It may be useful in cases where rate should be limited depending on a certain condition:

Rate limit can also be set in the $limit_rate variable, however, since version 1.17.0, this method is not recommended:

Rate limit can also be set in the “X-Accel-Limit-Rate” header field of a proxied server response. This capability can be disabled using the proxy_ignore_headers, fastcgi_ignore_headers, uwsgi_ignore_headers, and scgi_ignore_headers directives.

| Syntax: | limit_rate_after size ; |

|---|---|

| Default: | |

| Context: | http , server , location , if in location |

This directive appeared in version 0.8.0.

Sets the initial amount after which the further transmission of a response to a client will be rate limited. Parameter value can contain variables (1.17.0).

| Syntax: | lingering_close off | on | always ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in versions 1.1.0 and 1.0.6.

Controls how nginx closes client connections.

The default value “ on ” instructs nginx to wait for and process additional data from a client before fully closing a connection, but only if heuristics suggests that a client may be sending more data.

The value “ always ” will cause nginx to unconditionally wait for and process additional client data.

The value “ off ” tells nginx to never wait for more data and close the connection immediately. This behavior breaks the protocol and should not be used under normal circumstances.

To control closing HTTP/2 connections, the directive must be specified on the server level (1.19.1).

| Syntax: | lingering_time time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

When lingering_close is in effect, this directive specifies the maximum time during which nginx will process (read and ignore) additional data coming from a client. After that, the connection will be closed, even if there will be more data.

| Syntax: | lingering_timeout time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

When lingering_close is in effect, this directive specifies the maximum waiting time for more client data to arrive. If data are not received during this time, the connection is closed. Otherwise, the data are read and ignored, and nginx starts waiting for more data again. The “wait-read-ignore” cycle is repeated, but no longer than specified by the lingering_time directive.

| Syntax: | listen address [: port ] [ default_server ] [ ssl ] [ http2 | spdy ] [ proxy_protocol ] [ setfib = number ] [ fastopen = number ] [ backlog = number ] [ rcvbuf = size ] [ sndbuf = size ] [ accept_filter = filter ] [ deferred ] [ bind ] [ ipv6only = on | off ] [ reuseport ] [ so_keepalive = on | off |[ keepidle ]:[ keepintvl ]:[ keepcnt ]]; listen port [ default_server ] [ ssl ] [ http2 | spdy ] [ proxy_protocol ] [ setfib = number ] [ fastopen = number ] [ backlog = number ] [ rcvbuf = size ] [ sndbuf = size ] [ accept_filter = filter ] [ deferred ] [ bind ] [ ipv6only = on | off ] [ reuseport ] [ so_keepalive = on | off |[ keepidle ]:[ keepintvl ]:[ keepcnt ]]; listen unix: path [ default_server ] [ ssl ] [ http2 | spdy ] [ proxy_protocol ] [ backlog = number ] [ rcvbuf = size ] [ sndbuf = size ] [ accept_filter = filter ] [ deferred ] [ bind ] [ so_keepalive = on | off |[ keepidle ]:[ keepintvl ]:[ keepcnt ]]; |

|---|---|

| Default: | |

| Context: | server |

Sets the address and port for IP, or the path for a UNIX-domain socket on which the server will accept requests. Both address and port , or only address or only port can be specified. An address may also be a hostname, for example:

IPv6 addresses (0.7.36) are specified in square brackets:

UNIX-domain sockets (0.8.21) are specified with the “ unix: ” prefix:

If only address is given, the port 80 is used.

If the directive is not present then either *:80 is used if nginx runs with the superuser privileges, or *:8000 otherwise.

The default_server parameter, if present, will cause the server to become the default server for the specified address : port pair. If none of the directives have the default_server parameter then the first server with the address : port pair will be the default server for this pair.

In versions prior to 0.8.21 this parameter is named simply default .

The ssl parameter (0.7.14) allows specifying that all connections accepted on this port should work in SSL mode. This allows for a more compact configuration for the server that handles both HTTP and HTTPS requests.

The http2 parameter (1.9.5) configures the port to accept HTTP/2 connections. Normally, for this to work the ssl parameter should be specified as well, but nginx can also be configured to accept HTTP/2 connections without SSL.

The spdy parameter (1.3.15-1.9.4) allows accepting SPDY connections on this port. Normally, for this to work the ssl parameter should be specified as well, but nginx can also be configured to accept SPDY connections without SSL.

The proxy_protocol parameter (1.5.12) allows specifying that all connections accepted on this port should use the PROXY protocol.

The PROXY protocol version 2 is supported since version 1.13.11.

The listen directive can have several additional parameters specific to socket-related system calls. These parameters can be specified in any listen directive, but only once for a given address : port pair.

In versions prior to 0.8.21, they could only be specified in the listen directive together with the default parameter.

setfib = number this parameter (0.8.44) sets the associated routing table, FIB (the SO_SETFIB option) for the listening socket. This currently works only on FreeBSD. fastopen = number enables “TCP Fast Open” for the listening socket (1.5.8) and limits the maximum length for the queue of connections that have not yet completed the three-way handshake.

Do not enable this feature unless the server can handle receiving the same SYN packet with data more than once.

Prior to version 1.3.4, if this parameter was omitted then the operating system’s settings were in effect for the socket.

Inappropriate use of this option may have its security implications.

| Syntax: | location [ = | |

|---|

] uri < . >

location @ name < . > Default: — Context: server , location

Sets configuration depending on a request URI.

The matching is performed against a normalized URI, after decoding the text encoded in the “ %XX ” form, resolving references to relative path components “ . ” and “ .. ”, and possible compression of two or more adjacent slashes into a single slash.

A location can either be defined by a prefix string, or by a regular expression. Regular expressions are specified with the preceding “

* ” modifier (for case-insensitive matching), or the “

” modifier (for case-sensitive matching). To find location matching a given request, nginx first checks locations defined using the prefix strings (prefix locations). Among them, the location with the longest matching prefix is selected and remembered. Then regular expressions are checked, in the order of their appearance in the configuration file. The search of regular expressions terminates on the first match, and the corresponding configuration is used. If no match with a regular expression is found then the configuration of the prefix location remembered earlier is used.

location blocks can be nested, with some exceptions mentioned below.

For case-insensitive operating systems such as macOS and Cygwin, matching with prefix strings ignores a case (0.7.7). However, comparison is limited to one-byte locales.

Regular expressions can contain captures (0.7.40) that can later be used in other directives.

If the longest matching prefix location has the “ ^

” modifier then regular expressions are not checked.

Also, using the “ = ” modifier it is possible to define an exact match of URI and location. If an exact match is found, the search terminates. For example, if a “ / ” request happens frequently, defining “ location = / ” will speed up the processing of these requests, as search terminates right after the first comparison. Such a location cannot obviously contain nested locations.

In versions from 0.7.1 to 0.8.41, if a request matched the prefix location without the “ = ” and “ ^

” modifiers, the search also terminated and regular expressions were not checked.

Let’s illustrate the above by an example:

The “ / ” request will match configuration A, the “ /index.html ” request will match configuration B, the “ /documents/document.html ” request will match configuration C, the “ /images/1.gif ” request will match configuration D, and the “ /documents/1.jpg ” request will match configuration E.

The “ @ ” prefix defines a named location. Such a location is not used for a regular request processing, but instead used for request redirection. They cannot be nested, and cannot contain nested locations.

If a location is defined by a prefix string that ends with the slash character, and requests are processed by one of proxy_pass, fastcgi_pass, uwsgi_pass, scgi_pass, memcached_pass, or grpc_pass, then the special processing is performed. In response to a request with URI equal to this string, but without the trailing slash, a permanent redirect with the code 301 will be returned to the requested URI with the slash appended. If this is not desired, an exact match of the URI and location could be defined like this:

| Syntax: | log_not_found on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables logging of errors about not found files into error_log.

| Syntax: | log_subrequest on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables logging of subrequests into access_log.

| Syntax: | max_ranges number ; |

|---|---|

| Default: | — |

| Context: | http , server , location |

This directive appeared in version 1.1.2.

Limits the maximum allowed number of ranges in byte-range requests. Requests that exceed the limit are processed as if there were no byte ranges specified. By default, the number of ranges is not limited. The zero value disables the byte-range support completely.

| Syntax: | merge_slashes on | off ; |

|---|---|

| Default: | |

| Context: | http , server |

Enables or disables compression of two or more adjacent slashes in a URI into a single slash.

Note that compression is essential for the correct matching of prefix string and regular expression locations. Without it, the “ //scripts/one.php ” request would not match

and might be processed as a static file. So it gets converted to “ /scripts/one.php ”.

Turning the compression off can become necessary if a URI contains base64-encoded names, since base64 uses the “ / ” character internally. However, for security considerations, it is better to avoid turning the compression off.

If the directive is specified on the server level, the value from the default server can be used. Details are provided in the “Virtual server selection” section.

| Syntax: | msie_padding on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables adding comments to responses for MSIE clients with status greater than 400 to increase the response size to 512 bytes.

| Syntax: | msie_refresh on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables issuing refreshes instead of redirects for MSIE clients.

| Syntax: | open_file_cache off ; open_file_cache max = N [ inactive = time ]; |

|---|---|

| Default: | |

| Context: | http , server , location |

Configures a cache that can store:

- open file descriptors, their sizes and modification times;

- information on existence of directories;

- file lookup errors, such as “file not found”, “no read permission”, and so on.

Caching of errors should be enabled separately by the open_file_cache_errors directive.

The directive has the following parameters:

max sets the maximum number of elements in the cache; on cache overflow the least recently used (LRU) elements are removed; inactive defines a time after which an element is removed from the cache if it has not been accessed during this time; by default, it is 60 seconds; off disables the cache.

| Syntax: | open_file_cache_errors on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables caching of file lookup errors by open_file_cache.

| Syntax: | open_file_cache_min_uses number ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets the minimum number of file accesses during the period configured by the inactive parameter of the open_file_cache directive, required for a file descriptor to remain open in the cache.

| Syntax: | open_file_cache_valid time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets a time after which open_file_cache elements should be validated.

| Syntax: | output_buffers number size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets the number and size of the buffers used for reading a response from a disk.

Prior to version 1.9.5, the default value was 1 32k.

| Syntax: | port_in_redirect on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables specifying the port in absolute redirects issued by nginx.

The use of the primary server name in redirects is controlled by the server_name_in_redirect directive.

| Syntax: | postpone_output size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

If possible, the transmission of client data will be postponed until nginx has at least size bytes of data to send. The zero value disables postponing data transmission.

| Syntax: | read_ahead size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets the amount of pre-reading for the kernel when working with file.

On Linux, the posix_fadvise(0, 0, 0, POSIX_FADV_SEQUENTIAL) system call is used, and so the size parameter is ignored.

On FreeBSD, the fcntl(O_READAHEAD, size ) system call, supported since FreeBSD 9.0-CURRENT, is used. FreeBSD 7 has to be patched.

| Syntax: | recursive_error_pages on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables doing several redirects using the error_page directive. The number of such redirects is limited.

| Syntax: | request_pool_size size ; |

|---|---|

| Default: | |

| Context: | http , server |

Allows accurate tuning of per-request memory allocations. This directive has minimal impact on performance and should not generally be used.

| Syntax: | reset_timedout_connection on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables resetting timed out connections and connections closed with the non-standard code 444 (1.15.2). The reset is performed as follows. Before closing a socket, the SO_LINGER option is set on it with a timeout value of 0. When the socket is closed, TCP RST is sent to the client, and all memory occupied by this socket is released. This helps avoid keeping an already closed socket with filled buffers in a FIN_WAIT1 state for a long time.

It should be noted that timed out keep-alive connections are closed normally.

| Syntax: | resolver address . [ valid = time ] [ ipv4 = on | off ] [ ipv6 = on | off ] [ status_zone = zone ]; |

|---|---|

| Default: | — |

| Context: | http , server , location |

Configures name servers used to resolve names of upstream servers into addresses, for example:

The address can be specified as a domain name or IP address, with an optional port (1.3.1, 1.2.2). If port is not specified, the port 53 is used. Name servers are queried in a round-robin fashion.

Before version 1.1.7, only a single name server could be configured. Specifying name servers using IPv6 addresses is supported starting from versions 1.3.1 and 1.2.2.

By default, nginx will look up both IPv4 and IPv6 addresses while resolving. If looking up of IPv4 or IPv6 addresses is not desired, the ipv4=off (1.23.1) or the ipv6=off parameter can be specified.

Resolving of names into IPv6 addresses is supported starting from version 1.5.8.

By default, nginx caches answers using the TTL value of a response. An optional valid parameter allows overriding it:

Before version 1.1.9, tuning of caching time was not possible, and nginx always cached answers for the duration of 5 minutes.

To prevent DNS spoofing, it is recommended configuring DNS servers in a properly secured trusted local network.

The optional status_zone parameter (1.17.1) enables collection of DNS server statistics of requests and responses in the specified zone . The parameter is available as part of our commercial subscription.

| Syntax: | resolver_timeout time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets a timeout for name resolution, for example:

| Syntax: | root path ; |

|---|---|

| Default: | |

| Context: | http , server , location , if in location |

Sets the root directory for requests. For example, with the following configuration

The /data/w3/i/top.gif file will be sent in response to the “ /i/top.gif ” request.

The path value can contain variables, except $document_root and $realpath_root .

A path to the file is constructed by merely adding a URI to the value of the root directive. If a URI has to be modified, the alias directive should be used.

| Syntax: | satisfy all | any ; |

|---|---|

| Default: | |

| Context: | http , server , location |

| Syntax: | send_lowat size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

If the directive is set to a non-zero value, nginx will try to minimize the number of send operations on client sockets by using either NOTE_LOWAT flag of the kqueue method or the SO_SNDLOWAT socket option. In both cases the specified size is used.

This directive is ignored on Linux, Solaris, and Windows.

| Syntax: | send_timeout time ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets a timeout for transmitting a response to the client. The timeout is set only between two successive write operations, not for the transmission of the whole response. If the client does not receive anything within this time, the connection is closed.

| Syntax: | sendfile on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location , if in location |

Enables or disables the use of sendfile() .

Starting from nginx 0.8.12 and FreeBSD 5.2.1, aio can be used to pre-load data for sendfile() :

In this configuration, sendfile() is called with the SF_NODISKIO flag which causes it not to block on disk I/O, but, instead, report back that the data are not in memory. nginx then initiates an asynchronous data load by reading one byte. On the first read, the FreeBSD kernel loads the first 128K bytes of a file into memory, although next reads will only load data in 16K chunks. This can be changed using the read_ahead directive.

Before version 1.7.11, pre-loading could be enabled with aio sendfile; .

| Syntax: | sendfile_max_chunk size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Limits the amount of data that can be transferred in a single sendfile() call. Without the limit, one fast connection may seize the worker process entirely.

Prior to version 1.21.4, by default there was no limit.

| Syntax: | server < . > |

|---|---|

| Default: | — |

| Context: | http |

Sets configuration for a virtual server. There is no clear separation between IP-based (based on the IP address) and name-based (based on the “Host” request header field) virtual servers. Instead, the listen directives describe all addresses and ports that should accept connections for the server, and the server_name directive lists all server names. Example configurations are provided in the “How nginx processes a request” document.

| Syntax: | server_name name . ; |

|---|---|

| Default: | |

| Context: | server |

Sets names of a virtual server, for example:

The first name becomes the primary server name.

Server names can include an asterisk (“ * ”) replacing the first or last part of a name:

Such names are called wildcard names.

The first two of the names mentioned above can be combined in one:

It is also possible to use regular expressions in server names, preceding the name with a tilde (“

Regular expressions can contain captures (0.7.40) that can later be used in other directives:

Named captures in regular expressions create variables (0.8.25) that can later be used in other directives:

If the directive’s parameter is set to “ $hostname ” (0.9.4), the machine’s hostname is inserted.

It is also possible to specify an empty server name (0.7.11):

It allows this server to process requests without the “Host” header field — instead of the default server — for the given address:port pair. This is the default setting.

Before 0.8.48, the machine’s hostname was used by default.

During searching for a virtual server by name, if the name matches more than one of the specified variants, (e.g. both a wildcard name and regular expression match), the first matching variant will be chosen, in the following order of priority:

- the exact name

- the longest wildcard name starting with an asterisk, e.g. “ *.example.com ”

- the longest wildcard name ending with an asterisk, e.g. “ mail.* ”

- the first matching regular expression (in order of appearance in the configuration file)

Detailed description of server names is provided in a separate Server names document.

| Syntax: | server_name_in_redirect on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables the use of the primary server name, specified by the server_name directive, in absolute redirects issued by nginx. When the use of the primary server name is disabled, the name from the “Host” request header field is used. If this field is not present, the IP address of the server is used.

The use of a port in redirects is controlled by the port_in_redirect directive.

| Syntax: | server_names_hash_bucket_size size ; |

|---|---|

| Default: | |

| Context: | http |

Sets the bucket size for the server names hash tables. The default value depends on the size of the processor’s cache line. The details of setting up hash tables are provided in a separate document.

| Syntax: | server_names_hash_max_size size ; |

|---|---|

| Default: | |

| Context: | http |

Sets the maximum size of the server names hash tables. The details of setting up hash tables are provided in a separate document.

| Syntax: | server_tokens on | off | build | string ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables emitting nginx version on error pages and in the “Server” response header field.

The build parameter (1.11.10) enables emitting a build name along with nginx version.

Additionally, as part of our commercial subscription, starting from version 1.9.13 the signature on error pages and the “Server” response header field value can be set explicitly using the string with variables. An empty string disables the emission of the “Server” field.

| Syntax: | subrequest_output_buffer_size size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

This directive appeared in version 1.13.10.

Sets the size of the buffer used for storing the response body of a subrequest. By default, the buffer size is equal to one memory page. This is either 4K or 8K, depending on a platform. It can be made smaller, however.

The directive is applicable only for subrequests with response bodies saved into memory. For example, such subrequests are created by SSI.

| Syntax: | tcp_nodelay on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables the use of the TCP_NODELAY option. The option is enabled when a connection is transitioned into the keep-alive state. Additionally, it is enabled on SSL connections, for unbuffered proxying, and for WebSocket proxying.

| Syntax: | tcp_nopush on | off ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Enables or disables the use of the TCP_NOPUSH socket option on FreeBSD or the TCP_CORK socket option on Linux. The options are enabled only when sendfile is used. Enabling the option allows

- sending the response header and the beginning of a file in one packet, on Linux and FreeBSD 4.*;

- sending a file in full packets.

| Syntax: | try_files file . uri ; try_files file . = code ; |

|---|---|

| Default: | — |

| Context: | server , location |

Checks the existence of files in the specified order and uses the first found file for request processing; the processing is performed in the current context. The path to a file is constructed from the file parameter according to the root and alias directives. It is possible to check directory’s existence by specifying a slash at the end of a name, e.g. “ $uri/ ”. If none of the files were found, an internal redirect to the uri specified in the last parameter is made. For example:

The last parameter can also point to a named location, as shown in examples below. Starting from version 0.7.51, the last parameter can also be a code :

Example in proxying Mongrel:

Example for Drupal/FastCGI:

In the following example,

the try_files directive is equivalent to

try_files checks the existence of the PHP file before passing the request to the FastCGI server.

Example for WordPress and Joomla:

| Syntax: | types < . > |

|---|---|

| Default: | |

| Context: | http , server , location |

Maps file name extensions to MIME types of responses. Extensions are case-insensitive. Several extensions can be mapped to one type, for example:

A sufficiently full mapping table is distributed with nginx in the conf/mime.types file.

To make a particular location emit the “ application/octet-stream ” MIME type for all requests, the following configuration can be used:

| Syntax: | types_hash_bucket_size size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets the bucket size for the types hash tables. The details of setting up hash tables are provided in a separate document.

Prior to version 1.5.13, the default value depended on the size of the processor’s cache line.

| Syntax: | types_hash_max_size size ; |

|---|---|

| Default: | |

| Context: | http , server , location |

Sets the maximum size of the types hash tables. The details of setting up hash tables are provided in a separate document.

| Syntax: | underscores_in_headers on | off ; |

|---|---|

| Default: | |

| Context: | http , server |

Enables or disables the use of underscores in client request header fields. When the use of underscores is disabled, request header fields whose names contain underscores are marked as invalid and become subject to the ignore_invalid_headers directive.

If the directive is specified on the server level, the value from the default server can be used. Details are provided in the “Virtual server selection” section.

| Syntax: | variables_hash_bucket_size size ; |

|---|---|

| Default: | |

| Context: | http |

Sets the bucket size for the variables hash table. The details of setting up hash tables are provided in a separate document.

| Syntax: | variables_hash_max_size size ; |

|---|---|

| Default: | |

| Context: | http |

Sets the maximum size of the variables hash table. The details of setting up hash tables are provided in a separate document.

Prior to version 1.5.13, the default value was 512.

Embedded Variables

The ngx_http_core_module module supports embedded variables with names matching the Apache Server variables. First of all, these are variables representing client request header fields, such as $http_user_agent , $http_cookie , and so on. Also there are other variables:

$arg_ name argument name in the request line $args arguments in the request line $binary_remote_addr client address in a binary form, value’s length is always 4 bytes for IPv4 addresses or 16 bytes for IPv6 addresses $body_bytes_sent number of bytes sent to a client, not counting the response header; this variable is compatible with the “ %B ” parameter of the mod_log_config Apache module $bytes_sent number of bytes sent to a client (1.3.8, 1.2.5) $connection connection serial number (1.3.8, 1.2.5) $connection_requests current number of requests made through a connection (1.3.8, 1.2.5) $connection_time connection time in seconds with a milliseconds resolution (1.19.10) $content_length “Content-Length” request header field $content_type “Content-Type” request header field $cookie_ name the name cookie $document_root root or alias directive’s value for the current request $document_uri same as $uri $host in this order of precedence: host name from the request line, or host name from the “Host” request header field, or the server name matching a request $hostname host name $http_ name arbitrary request header field; the last part of a variable name is the field name converted to lower case with dashes replaced by underscores $https “ on ” if connection operates in SSL mode, or an empty string otherwise $is_args “ ? ” if a request line has arguments, or an empty string otherwise $limit_rate setting this variable enables response rate limiting; see limit_rate $msec current time in seconds with the milliseconds resolution (1.3.9, 1.2.6) $nginx_version nginx version $pid PID of the worker process $pipe “ p ” if request was pipelined, “ . ” otherwise (1.3.12, 1.2.7) $proxy_protocol_addr client address from the PROXY protocol header (1.5.12)

The PROXY protocol must be previously enabled by setting the proxy_protocol parameter in the listen directive.

$proxy_protocol_port client port from the PROXY protocol header (1.11.0)

The PROXY protocol must be previously enabled by setting the proxy_protocol parameter in the listen directive.

$proxy_protocol_server_addr server address from the PROXY protocol header (1.17.6)

The PROXY protocol must be previously enabled by setting the proxy_protocol parameter in the listen directive.

$proxy_protocol_server_port server port from the PROXY protocol header (1.17.6)

The PROXY protocol must be previously enabled by setting the proxy_protocol parameter in the listen directive.

$proxy_protocol_tlv_ name TLV from the PROXY Protocol header (1.23.2). The name can be a TLV type name or its numeric value. In the latter case, the value is hexadecimal and should be prefixed with 0x :

The following TLV type names are supported:

- alpn ( 0x01 ) — upper layer protocol used over the connection

- authority ( 0x02 ) — host name value passed by the client

- unique_id ( 0x05 ) — unique connection id

- netns ( 0x30 ) — name of the namespace

- ssl ( 0x20 ) — binary SSL TLV structure

The following SSL TLV type names are supported:

- ssl_version ( 0x21 ) — SSL version used in client connection

- ssl_cn ( 0x22 ) — SSL certificate Common Name

- ssl_cipher ( 0x23 ) — name of the used cipher

- ssl_sig_alg ( 0x24 ) — algorithm used to sign the certificate

- ssl_key_alg ( 0x25 ) — public-key algorithm

Also, the following special SSL TLV type name is supported:

- ssl_verify — client SSL certificate verification result, 0 if the client presented a certificate and it was successfully verified, non-zero otherwise.

The PROXY protocol must be previously enabled by setting the proxy_protocol parameter in the listen directive.

$query_string same as $args $realpath_root an absolute pathname corresponding to the root or alias directive’s value for the current request, with all symbolic links resolved to real paths $remote_addr client address $remote_port client port $remote_user user name supplied with the Basic authentication $request full original request line $request_body request body

The variable’s value is made available in locations processed by the proxy_pass, fastcgi_pass, uwsgi_pass, and scgi_pass directives when the request body was read to a memory buffer.

$request_body_file name of a temporary file with the request body

At the end of processing, the file needs to be removed. To always write the request body to a file, client_body_in_file_only needs to be enabled. When the name of a temporary file is passed in a proxied request or in a request to a FastCGI/uwsgi/SCGI server, passing the request body should be disabled by the proxy_pass_request_body off, fastcgi_pass_request_body off, uwsgi_pass_request_body off, or scgi_pass_request_body off directives, respectively.

$request_completion “ OK ” if a request has completed, or an empty string otherwise $request_filename file path for the current request, based on the root or alias directives, and the request URI $request_id unique request identifier generated from 16 random bytes, in hexadecimal (1.11.0) $request_length request length (including request line, header, and request body) (1.3.12, 1.2.7) $request_method request method, usually “ GET ” or “ POST ” $request_time request processing time in seconds with a milliseconds resolution (1.3.9, 1.2.6); time elapsed since the first bytes were read from the client $request_uri full original request URI (with arguments) $scheme request scheme, “ http ” or “ https ” $sent_http_ name arbitrary response header field; the last part of a variable name is the field name converted to lower case with dashes replaced by underscores $sent_trailer_ name arbitrary field sent at the end of the response (1.13.2); the last part of a variable name is the field name converted to lower case with dashes replaced by underscores $server_addr an address of the server which accepted a request

Computing a value of this variable usually requires one system call. To avoid a system call, the listen directives must specify addresses and use the bind parameter.

$server_name name of the server which accepted a request $server_port port of the server which accepted a request $server_protocol request protocol, usually “ HTTP/1.0 ”, “ HTTP/1.1 ”, or “HTTP/2.0” $status response status (1.3.2, 1.2.2) $tcpinfo_rtt , $tcpinfo_rttvar , $tcpinfo_snd_cwnd , $tcpinfo_rcv_space information about the client TCP connection; available on systems that support the TCP_INFO socket option $time_iso8601 local time in the ISO 8601 standard format (1.3.12, 1.2.7) $time_local local time in the Common Log Format (1.3.12, 1.2.7) $uri current URI in request, normalized

Источник

Директивы

| Синтаксис: |

absolute_redirect

|

|---|---|

| Умолчание: |

absolute_redirect on; |

| Контекст: |

http, server, location

|

Эта директива появилась в версии 1.11.8.

Если запрещено, то перенаправления, выдаваемые nginx’ом, будут относительными.

См. также директивы server_name_in_redirect

и port_in_redirect.

| Синтаксис: |

aio

|

|---|---|

| Умолчание: |

aio off; |

| Контекст: |

http, server, location

|

Эта директива появилась в версии 0.8.11.

Разрешает или запрещает использование файлового асинхронного ввода-вывода (AIO)

во FreeBSD и Linux:

location /video/ {

aio on;

output_buffers 1 64k;

}

Во FreeBSD AIO можно использовать, начиная с FreeBSD 4.3.

До FreeBSD 11.0

AIO можно либо собрать в ядре статически:

options VFS_AIO

либо загрузить динамически через загружаемый модуль ядра:

kldload aio

В Linux AIO можно использовать только начиная с версии ядра 2.6.22.

Кроме того, необходимо также дополнительно включить

directio,

иначе чтение будет блокирующимся:

location /video/ {

aio on;

directio 512;

output_buffers 1 128k;

}

В Linux

directio

можно использовать только для чтения блоков, выравненных

на границу 512 байт (или 4К для XFS).

Невыравненный конец файла будет читаться блокированно.

То же относится к запросам с указанием диапазона запрашиваемых байт

(byte-range requests) и к запросам FLV не с начала файла: чтение

невыравненных начала и конца ответа будет блокирующимся.

При одновременном включении AIO и sendfile в Linux

для файлов, размер которых больше либо равен указанному

в директиве directio, будет использоваться AIO,

а для файлов меньшего размера

или при выключенном directio — sendfile:

location /video/ {

sendfile on;

aio on;

directio 8m;

}

Кроме того, читать и отправлять

файлы можно в многопоточном режиме (1.7.11),

не блокируя при этом рабочий процесс:

location /video/ {

sendfile on;

aio threads;

}

Операции чтения или отправки файлов будут обрабатываться потоками из указанного

пула.

Если пул потоков не задан явно,

используется пул с именем “default”.

Имя пула может быть задано при помощи переменных:

aio threads=pool$disk;

По умолчанию поддержка многопоточности выключена, её сборку следует

разрешить с помощью конфигурационного параметра

--with-threads.

В настоящий момент многопоточность совместима только с методами

epoll,

kqueue

и

eventport.

Отправка файлов в многопоточном режиме поддерживается только на Linux.

См. также директиву sendfile.

| Синтаксис: |

aio_write

|

|---|---|

| Умолчание: |

aio_write off; |

| Контекст: |

http, server, location

|

Эта директива появилась в версии 1.9.13.

При включённом aio разрешает его использование для записи файлов.

В настоящий момент это работает только при использовании

aio threads

и ограничено записью временных файлов с данными,

полученными от проксируемых серверов.

| Синтаксис: |

alias

|

|---|---|

| Умолчание: |

— |

| Контекст: |

location

|

Задаёт замену для указанного location’а.

Например, при такой конфигурации

location /i/ {

alias /data/w3/images/;

}

на запрос

“/i/top.gif” будет отдан файл

/data/w3/images/top.gif.

В значении параметра путь можно использовать переменные,

кроме $document_root и $realpath_root.

Если alias используется внутри location’а, заданного

регулярным выражением, то регулярное выражение должно содержать

выделения, а сам alias — ссылки на эти выделения

(0.7.40), например:

location ~ ^/users/(.+.(?:gif|jpe?g|png))$ {

alias /data/w3/images/$1;

}

Если location и последняя часть значения директивы совпадают:

location /images/ {

alias /data/w3/images/;

}

то лучше воспользоваться директивой

root:

location /images/ {

root /data/w3;

}

| Синтаксис: |

auth_delay

|

|---|---|

| Умолчание: |

auth_delay 0s; |

| Контекст: |

http, server, location

|

Эта директива появилась в версии 1.17.10.

Задерживает обработку неавторизованных запросов с кодом ответа 401

для предотвращения атак по времени в случае ограничения доступа по

паролю, по

результату подзапроса

или по JWT.

| Синтаксис: |

chunked_transfer_encoding

|

|---|---|

| Умолчание: |

chunked_transfer_encoding on; |

| Контекст: |

http, server, location

|

Позволяет запретить формат передачи данных частями (chunked transfer

encoding) в HTTP/1.1.

Это может понадобиться при использовании программ, не поддерживающих

chunked encoding, несмотря на требования стандарта.

| Синтаксис: |

client_body_buffer_size

|

|---|---|

| Умолчание: |

client_body_buffer_size 8k|16k; |

| Контекст: |

http, server, location

|

Задаёт размер буфера для чтения тела запроса клиента.

Если тело запроса больше заданного буфера,

то всё тело запроса или только его часть записывается во

временный файл.

По умолчанию размер одного буфера равен двум размерам страницы.

На x86, других 32-битных платформах и x86-64 это 8K.

На других 64-битных платформах это обычно 16K.

| Синтаксис: |

client_body_in_file_only

|

|---|---|

| Умолчание: |

client_body_in_file_only off; |

| Контекст: |

http, server, location

|

Определяет, сохранять ли всё тело запроса клиента в файл.

Директиву можно использовать для отладки и при использовании переменной

$request_body_file

или метода

$r->request_body_file

модуля

ngx_http_perl_module.

При установке значения on временные файлы

по окончании обработки запроса не удаляются.

Значение clean разрешает удалять временные файлы,

оставшиеся по окончании обработки запроса.

| Синтаксис: |

client_body_in_single_buffer

|

|---|---|

| Умолчание: |

client_body_in_single_buffer off; |

| Контекст: |

http, server, location

|

Определяет, сохранять ли всё тело запроса клиента в одном буфере.

Директива рекомендуется при использовании переменной

$request_body

для уменьшения требуемого числа операций копирования.

| Синтаксис: |

client_body_temp_path

|

|---|---|

| Умолчание: |

client_body_temp_path client_body_temp; |

| Контекст: |

http, server, location

|

Задаёт каталог для хранения временных файлов с телами запросов клиентов.

В каталоге может использоваться иерархия подкаталогов до трёх уровней.

Например, при такой конфигурации

client_body_temp_path /spool/nginx/client_temp 1 2;

путь к временному файлу будет следующего вида:

/spool/nginx/client_temp/7/45/00000123457

| Синтаксис: |

client_body_timeout

|

|---|---|

| Умолчание: |

client_body_timeout 60s; |

| Контекст: |

http, server, location

|

Задаёт таймаут при чтении тела запроса клиента.

Таймаут устанавливается не на всю передачу тела запроса,

а только между двумя последовательными операциями чтения.

Если по истечении этого времени клиент ничего не передаст,

обработка запроса прекращается с ошибкой

408 (Request Time-out).

| Синтаксис: |

client_header_buffer_size

|

|---|---|

| Умолчание: |

client_header_buffer_size 1k; |

| Контекст: |

http, server

|

Задаёт размер буфера для чтения заголовка запроса клиента.

Для большинства запросов достаточно буфера размером в 1K байт.

Однако если в запросе есть длинные cookies, или же запрос

пришёл от WAP-клиента, то он может не поместиться в 1K.

Поэтому, если строка запроса или поле заголовка запроса

не помещаются полностью в этот буфер, то выделяются буферы

большего размера, задаваемые директивой

large_client_header_buffers.

Если директива указана на уровне server,

то может использоваться значение из сервера по умолчанию.

Подробнее см. в разделе

“Выбор

виртуального сервера”.

| Синтаксис: |

client_header_timeout

|

|---|---|

| Умолчание: |

client_header_timeout 60s; |

| Контекст: |

http, server

|

Задаёт таймаут при чтении заголовка запроса клиента.

Если по истечении этого времени клиент не передаст полностью заголовок,

обработка запроса прекращается с ошибкой

408 (Request Time-out).

| Синтаксис: |

client_max_body_size

|

|---|---|

| Умолчание: |

client_max_body_size 1m; |

| Контекст: |

http, server, location

|

Задаёт максимально допустимый размер тела запроса клиента.

Если размер больше заданного, то клиенту возвращается ошибка

413 (Request Entity Too Large).

Следует иметь в виду, что

браузеры не умеют корректно показывать

эту ошибку.

Установка параметра размер в 0 отключает

проверку размера тела запроса клиента.

| Синтаксис: |

connection_pool_size

|

|---|---|

| Умолчание: |

connection_pool_size 256|512; |

| Контекст: |

http, server

|

Позволяет производить точную настройку выделения памяти