|

psa_stas89 |

|

|

Статус: Новичок Группы: Участники

|

Добрый день! Наблюдаю проблемы: 1. КриптоПро TLS. Ошибка 0x80090009 при обращении к CSP: Указаны неправильные флаги. КриптоПРО 4.0.9842 КС2 (Обновил с 3.6) На что обратить внимание? Поиск на форуме по коду ошибки результата не дал. |

|

|

|

Максим Коллегин |

|

|

Статус: Сотрудник Группы: Администраторы Сказал «Спасибо»: 21 раз |

При каких операциях ошибки? |

|

Знания в базе знаний, поддержка в техподдержке |

|

|

WWW |

|

psa_stas89 |

|

|

Статус: Новичок Группы: Участники

|

В том-то и проблема, что не пойму. На сервере нет ПО которое на текущий момент должно использовать КриптоПРО, но планируется его использование. |

|

|

|

acc200acc |

|

|

Статус: Новичок Группы: Участники

|

Нужна помощь! Журналы Windows-Приложения однако утром 29.03 перестали работать очень важные сервисы. 30.03 снова возникла та же ошибка, снова переустановка в режиме «Исправление», доступность сервисов восстановилась. Интернет сервисы прописаны в регламенты бизнес-процессов версия КриптоПро CSP v.3.6 пять лет не вызывала нареканий в работе. |

|

|

|

Максим Коллегин |

|

|

Статус: Сотрудник Группы: Администраторы Сказал «Спасибо»: 21 раз |

Решено в ЛС, была проблема с устаревшими сертификатами. |

|

Знания в базе знаний, поддержка в техподдержке |

|

|

WWW |

|

acc200acc |

|

|

Статус: Новичок Группы: Участники

|

Проблема была решена путем переустановки с КриптоПРО 4.0.9842 на КриптоПРО 4.0.9944 После переустановки ошибка по количеству пользователей КриптоПро в версии 9944 далее не проявлялась, Отредактировано пользователем 9 апреля 2018 г. 15:53:29(UTC) |

|

|

|

Андрей Писарев |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 451 раз |

Здравствуйте. А можете здесь или в ЛС описать более подробно. Вы удаляли просроченный сертификат из хранилища, чтобы «заработало» расшифрование в вашем приложении? >что поставщик информации просит не удалять старые сертификаты, для возможности чтения старых документов. Спасибо. |

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

acc200acc |

|

|

Статус: Новичок Группы: Участники

|

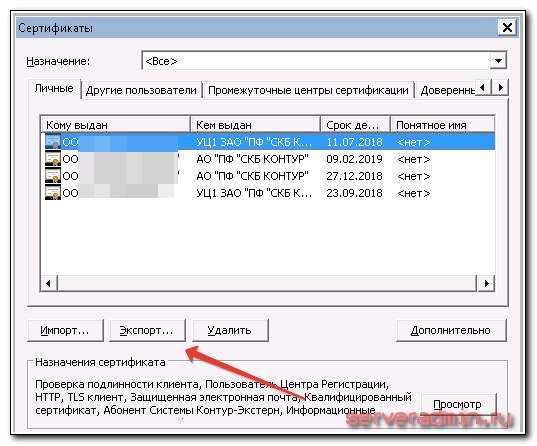

В случае с пользователем старый сертификат был обнаружен IE-Свойства браузера-Содержание-Сертификаты-Личные получается, что в контейнере пользователя находились два сертификата. У другого пользователя IE-Свойства браузера-Содержание-Сертификаты-Личные был только старый сертификат и не было нового, пришлось добавить. В случае с утилитой, внимательно изучили пути размещения сертификата и в числе путей нашли не используемый контейнер, т.е. там не один путь был, каждый год просто дописывали новый и всё. |

|

|

|

Андрей Писарев |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 451 раз |

Автор: acc200acc В случае с пользователем старый сертификат был обнаружен IE-Свойства браузера-Содержание-Сертификаты-Личные получается, что в контейнере пользователя находились два сертификата. Как Вы связали это в то, что в контейнере 2 сертификата? Вы смотрели в хранилище сертификатов. Прикладное ПО должно при расшифровании — читать серийные номера получателей, находить сертификаты и проверять наличие ссылки на закрытый ключ у сертификата ( + можно в приоритете использовать еще по датам действия) и только потом обращаться к выбранному контейнеру из контекста найденного сертификата. Как сделано у Вас и зачем еще где-то прописывать пути к контейнерам? |

|

Техническую поддержку оказываем тут |

|

|

WWW |

|

Максим Коллегин |

|

|

Статус: Сотрудник Группы: Администраторы Сказал «Спасибо»: 21 раз |

CSP 4.0 контролирует сроки действия секретных ключей. Как этот контроль обойти — написано в документации или в форуме Отредактировано пользователем 9 апреля 2018 г. 17:32:32(UTC) |

|

Знания в базе знаний, поддержка в техподдержке |

|

|

WWW |

| Пользователи, просматривающие эту тему |

|

Guest |

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

|

Aphex_TV |

|

|

Статус: Новичок Группы: Участники

|

Не удаётся работать с сертификатом в версии 3,9 (куплена пожизненно) НА ВЕРСИИ 3,9 (КУПЛЕНА ПОЖИЗНЕННО) НА ВЕРСИИ 4,0 (НЕ КУПЛЕНА) |

|

|

|

Александр Лавник |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 53 раз |

Автор: Aphex_TV Не удаётся работать с сертификатом в версии 3,9 (куплена пожизненно) НА ВЕРСИИ 3,9 (КУПЛЕНА ПОЖИЗНЕННО) НА ВЕРСИИ 4,0 (НЕ КУПЛЕНА) Здравствуйте. Предположу, что сертификат и ключ приобретены 25 февраля 2019 года в аккредитованном удостоверяющем центре. С 1 января 2019 года все аккредитованные удостоверяющие центры выпускают сертификаты по ГОСТ Р 34.10-2012, который поддерживается в КриптоПро CSP 4.0, но не поддерживается в КриптоПро CSP 3.9. Следовательно, для работы с данным сертификатом нужно купить и активировать обновление лицензии до версии КриптоПро CSP 4.0. По данному вопросу Вы можете обратиться дилеру, у которого была приобретена лицензия на КриптоПро CSP 3.9, или в наш коммерческий отдел (наши контакты). |

|

Техническую поддержку оказываем тут |

|

|

|

|

Aphex_TV |

|

|

Статус: Новичок Группы: Участники

|

Спасибо. |

|

|

|

ТахаАТ |

|

|

Статус: Новичок Группы: Участники

|

Такая же ошибка как и у Aphex_TV: |

|

|

|

ТахаАТ |

|

|

Статус: Новичок Группы: Участники

|

Это было при тестировании. При попытке установить личный сертификат, пишет, что нет ключа((( |

|

|

|

Андрей Писарев |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 451 раз |

Автор: ТахаАТ Такая же ошибка как и у Aphex_TV: Здравствуйте. Основное: > надо покупать обновление до 4.0? |

|

Техническую поддержку оказываем тут |

|

|

WWW |

| Пользователи, просматривающие эту тему |

|

Guest (2) |

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

Мне постоянно приходится иметь дело

с сертификатами, токенами, закрытыми ключами, криптопровайдерами и

прочим. Сейчас все завязано на это — банкинг, сдача отчетности в разные

гос органы, обращения опять же в эти органы, в том числе и физ лиц. В

общем, с этой темой рано или поздно придется познакомиться многим. Для

того, чтобы перенести все это хозяйство с одного компьютера на другой,

иногда приходится прилично повозиться, особенно тем, кто не в теме.

by zerox https://serveradmin.ru/perenos-konteynerov-zakryityih-klyuchey-i-sertifikatov-cryptopro/

Перенести закрытые ключи и сертификаты КриптоПро на другой компьютер можно двумя способами:

- Перенести

или скопировать контейнер закрытого ключа через стандартную оснастку

CryptoPro в панели управления. Это самый простой и быстрый способ, если у

вас не много сертификатов и ключей. Если же их несколько десятков, а

это не такая уж и редкость, то такой путь вам не подходит. - Скопировать

сертификаты и ключи непосредственно через перенос самих исходных файлов

и данных, где все это хранится. Объем работы одинаков и для 5 и для

50-ти сертификатов, но требуется больше усилий и знаний.

Я

опишу оба этих способа, но подробно остановлюсь именно на втором

способе. В некоторых ситуациях он является единственно возможным.

Важное замечание. Я буду переносить контейнеры закрытого ключа, которые

хранятся в реестре. Если вы храните их только на токене, то переносить

контейнеры вам не надо, только сертификаты.

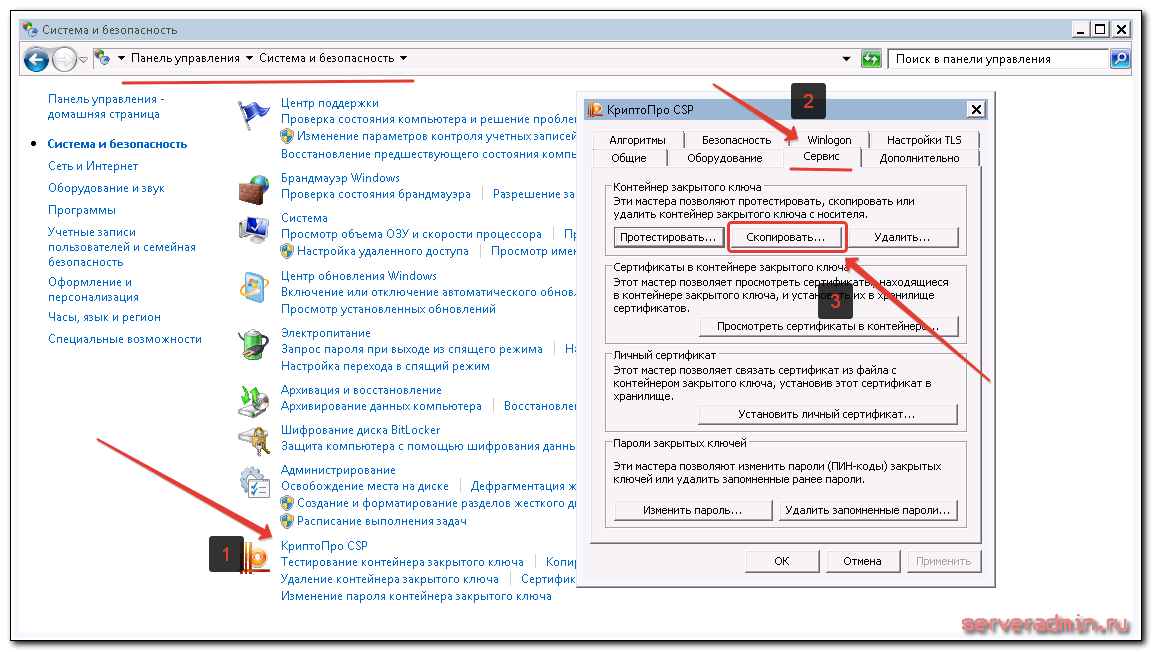

Копирование закрытого ключа через оснастку КриптоПро

Для того, чтобы скопировать контейнер для хранения закрытого ключа сертификата штатным средством, необходимо в Панели управления открыть оснастку CryptoPro, перейти в раздел Сервис и нажать Скопировать.

Далее

вы выбираете текущий контейнер, который хотите скопировать. Это может

быть либо токен, либо реестр компьютера. Затем новое имя и новое

расположение контейнера. Опять же, это может быть как реестр, так и

другой токен.

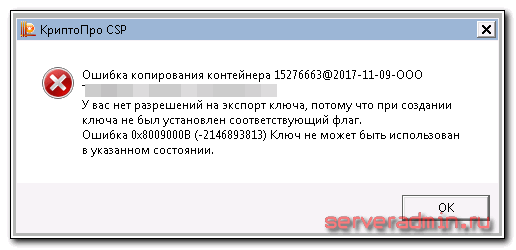

Ошибка копирования контейнера

Но

тут есть важный нюанс. Если во время создания закрытого ключа он не был

помечен как экспортируемый, скопировать его не получится. У вас будет

ошибка:

Ошибка

копирования контейнера. У вас нет разрешений на экспорт ключа, потому

что при создании ключа не был установлен соответствующий флаг. Ошибка

0x8009000B (-2146893813) Ключ не может быть использован в указанном

состоянии.

Если получили такую ошибку, то для вас этот способ переноса не подходит. Можно сразу переходить к следующему.

Отдельно

расскажу, как скопировать сертификат и закрытый ключ к нему в файл,

чтобы перенести на другой компьютер без использования токена. Штатные

возможности CryptoPro не позволяют скопировать закрытый ключ в файл.

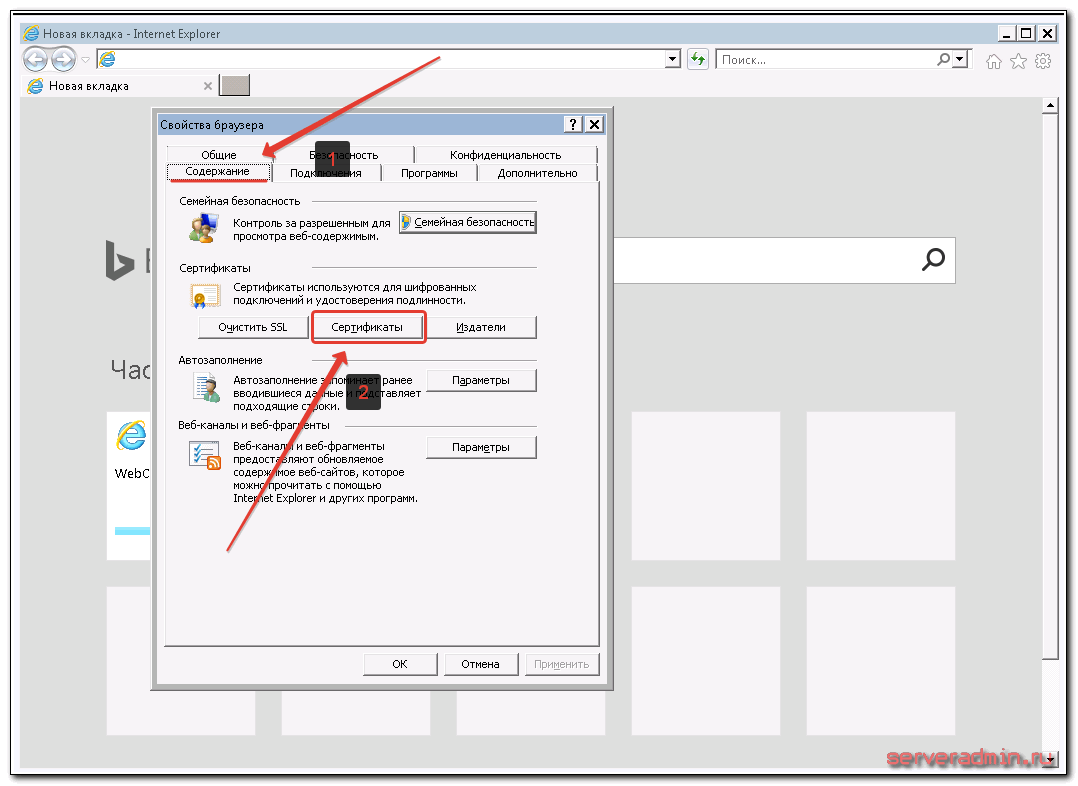

Запускаем Internet Explorer, открываем его настройки и переходим на вкладку Содержание. Там нажимаем на Сертификаты.

Выбираем нужный сертификат и нажимаем Экспорт.

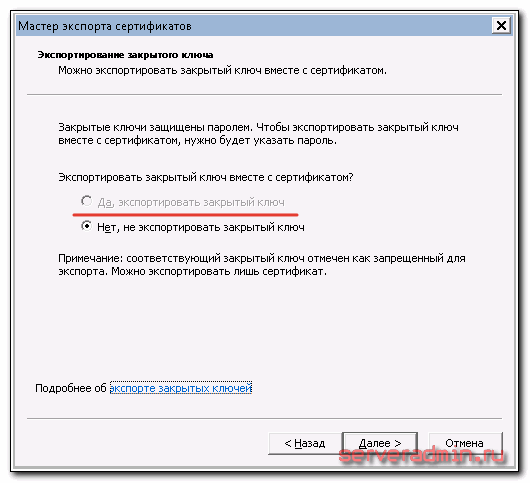

Если у вас после слов «Экспортировать закрытый ключ вместе с сертификатом» нет возможности выбрать ответ «Да, экспортировать закрытый ключ«,

значит он не помечен как экспортируемый и перенести его таким способом

не получится. Можно сразу переходить к другому способу, который описан

ниже.

Если же такая возможность есть, то выбирайте именно этот пункт и жмите Далее.

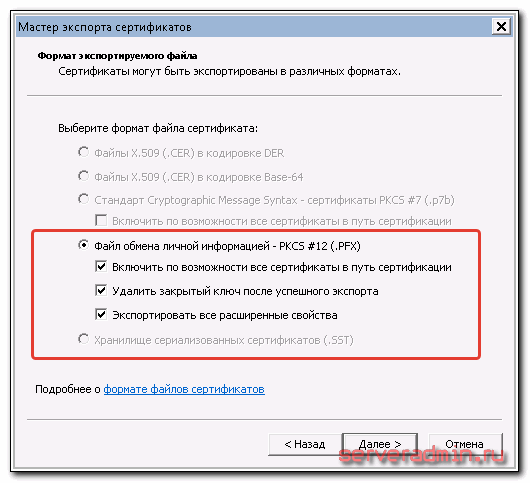

В следующем меню ставьте все галочки, так вам будет удобнее и проще в

будущем, если вдруг опять понадобится копировать ключи уже из нового

места.

Укажите

какой-нибудь пароль и запомните его! Без пароля продолжить нельзя. В

завершении укажите имя файла, куда вы хотите сохранить закрытый ключ.

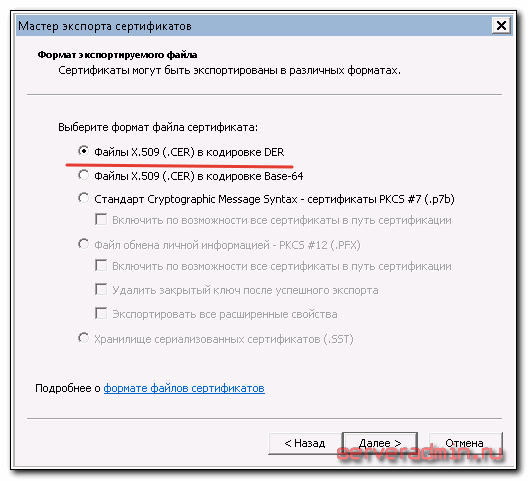

Теперь вам нужно скопировать сам сертификат. Только что мы копировали

закрытый ключ для него. Не путайте эти понятия, это разные вещи. Опять

выбираете этот же сертификат в списке, жмите Экспорт и выберите файл

формата .CER.

Сохраните сертификат для удобства в ту же папку, куда сохранили закрытый ключ от него.

В итоге у вас должны получиться 2 файла с расширениями:

- .pfx

- .cer

Вам

достаточно перенести эти 2 файла на другой компьютер и кликнуть по

каждому 2 раза мышкой. Откроется мастер по установке сертификатов. Вам

достаточно будет выбрать все параметры по-умолчанию и понажимать Далее.

Сертификат и контейнер закрытого ключа к нему будут перенесены на другой

компьютер.

Я описал первый способ

переноса в ручном режиме. Им можно воспользоваться, если у вас немного

сертификатов и ключей. Если их много и руками по одному переносить

долго, то переходим ко второму способу.

Массовый перенос ключей и сертификатов CryptoPro с компьютера на компьютер

В

интернете достаточно легко находится способ переноса контейнеров

закрытых ключей КриптоПро через копирование нужной ветки реестра, где

это все хранится. Я воспользуюсь именно этим способом. А вот с массовым

переносом самих сертификатов у меня возникли затруднения и я не сразу

нашел рабочий способ. Расскажу о нем тоже.

Для

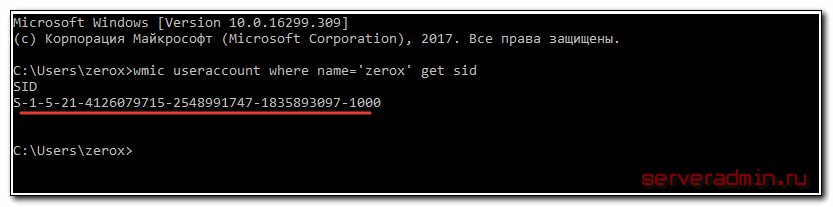

дальнейшей работы нам надо узнать SID текущего пользователя, у которого

мы будем копировать или переносить сертификаты с ключами. Для этого в

командной строке выполните команду:

wmic useraccount where name='zerox' get sid

В данном случай zerox — имя учетной записи, для которой узнаем SID.

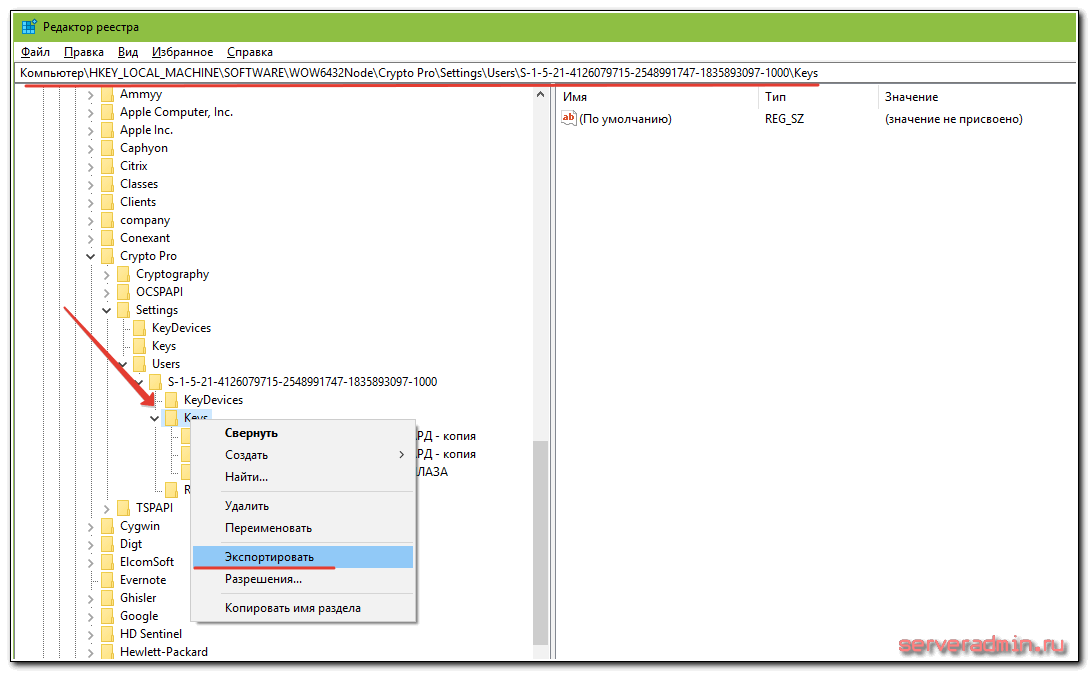

Далее скопируем контейнеры закрытых ключей в файл. Для этого на компьютере открываем редактор реестра и переходим в ветку:

HKEY_LOCAL_MACHINESOFTWAREWOW6432NodeCrypto ProSettingsUsersS-1-5-21-4126079715-2548991747-1835893097-1000Keys

где S-1-5-21-4126079715-2548991747-1835893097-1000

— SID пользователя, у которого копируем сертификаты. Выбираем папку

Keys и экспортируем ее.

Сохраняем ветку реестра в файл. В ней хранятся закрытые ключи.

Теперь нам нужно скопировать сразу все сертификаты. В Windows 7, 8 и 10 они живут в директории — C:UserszeroxAppDataRoamingMicrosoftSystemCertificatesMy. Сохраняйте эту директорию.

Для

переноса ключей и сертификатов нам надо скопировать на другой компьютер

сохраненную ветку реестра и директорию с сертификатами My.

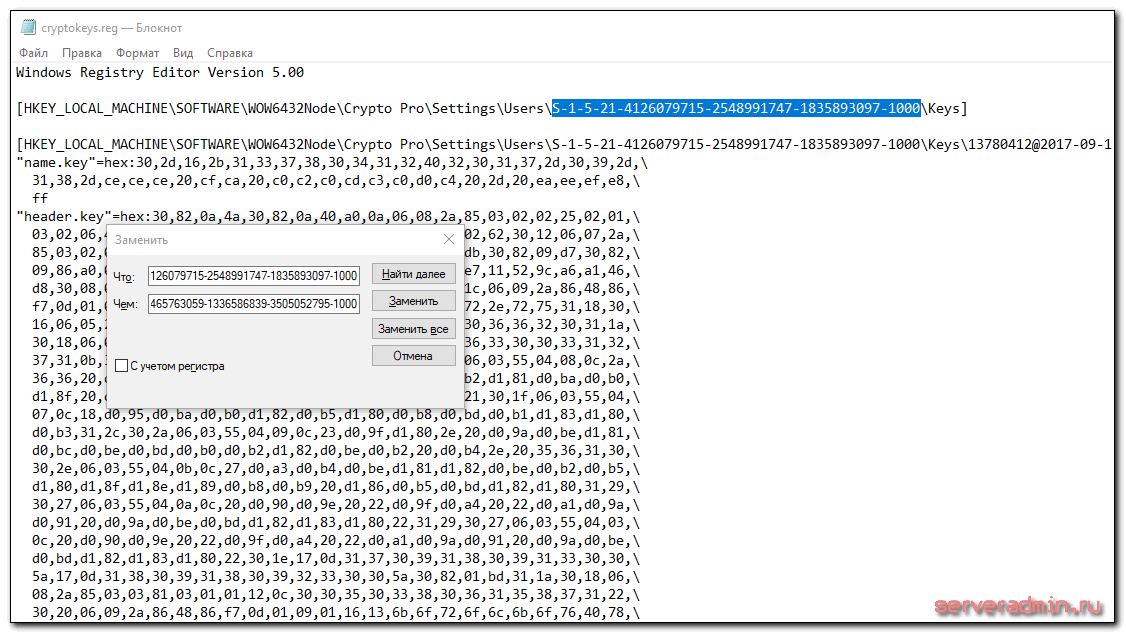

Открываем файл с веткой реестра в текстовом редакторе и меняем там SID

пользователя со старого компьютера на SID пользователя нового

компьютера. Можно прям в блокноте это сделать поиском с заменой.

После

этого запускаем .reg файл и вносим данные из файла в реестр. Теперь

скопируйте папку My с сертификатами в то же место в профиле нового

пользователя. На этом перенос сертификатов и контейнеров закрытых ключей

КриптоПро завершен. Можно проверять работу.

Я

не раз пользовался этим методом, на текущий момент он 100% рабочий.

Написал статью,чтобы помочь остальным, так как сам не видел в интернете

подробной и понятной с первого раза статьи на эту тему. Надеюсь, моя

таковой получилась.

Привет ребята, клиент хочет сохранить на флэйшку сертификат через КриптоПро, но появляется ошибка: «Ошибка копирования контейнера. У вас нет разрешения на экспорт ключа, потому что при создании ключа не был установлен соответствующий флаг»

Перенести ключ можно как минимум, двумя путями:

1.Зайти в Пуск->Все программы->Крипто-Про -> Сертификаты -> Сертификаты текущего пользователя -> Личные -> Реестр -> Сертификаты. Здесь выбрать Ваши сертификаты, которые Вы хотите перенести. Кликаем правой кнопкой мыши по ним и выбираем «Экспортировать». В мастере указываем, что необходимо так же перенести и закрытую часть ключа.

2.Зайти в Пуск->Все программы->Крипто-Про->Крипто-Про CSP, перейти на вкладку «Сервис», здесь выбрать «Скопировать» и следуя мастеру, скопировать ваши ключи на съемный носитель.

Установить ключ:

1.Запустить полученный на первом этапе файл, указать хранилище «Личные». Далее, проверить, строиться ли цепочка. Открываем Пуск->Все программы->КриптоПро->Сертификаты. В левой части открываем Сертификаты — текущий пользователь -> Личное -> Реестр-> Сертификаты. Теперь в правой части находим и открываем свой сертификат. Переходим на вкладку «Путь сертификации». Здесь должна строиться цепочка до корневого УЦ без всяких красных крестиков и т.п. Если здесь отображается только один, Ваш, сертификат, то необходимо обратиться в УЦ, выдавший Вам этот сертификат и узнать, где можно скачать корневой сертификат, и как его установить.

2.Если выбрали второй вариант, то:

Вставьте Вашу подпись в компьютер. Зайдите в Пуск->Все программы(все приложения)->КриптоПро->Крипто-Про CSP. Перейдите на вкладку Сервис. Выберите «Просмотреть сертификаты в контейнере». Далее «Обзор». Выбираем свой контейнер, жмём «Далее». Здесь нажимаем кнопку «Установить», соглашаемся со всем. Далее завершаем работу с установщиком, закрываем КриптоПро CSP

Открываем Пуск->Все программы->КриптоПро->Сертификаты. В левой части открываем Сертификаты — текущий пользователь -> Личное -> Реестр-> Сертификаты. Теперь в правой части находим и открываем свой сертификат. Переходим на вкладку «Путь сертификации». Здесь должна строиться цепочка до корневого УЦ без всяких красных крестиков и т.п. Если здесь отображается только один, Ваш, сертификат, то необходимо обратиться в УЦ, выдавший Вам этот сертификат и узнать, где можно скачать корневой сертификат, и как его установить.

I’m trying to create a certificate that I will later use for signing other certificates in development. I’m using the Powershell New-SelfSignedCertificate cmdlet.

Below is the command:

New-SelfSignedCertificate -CertStoreLocation Cert:CurrentUserMy -Container In4mRootCATest* -DnsName in4monline-test.com -FriendlyName "In4m Test Root CA Cert" -KeyExportPolicy Exportable -KeyFriendlyName "In4m Test Root CA Cert Private Key" -KeyLocation "C:scratch" -KeyProtection None -KeySpec Signature -KeyUsage CertSign,CRLSign,DigitalSignature -KeyUsageProperty All -NotAfter (Get-Date).AddMonths(72) -Provider "Microsoft Base DSS Cryptographic Provider" -Type Custom

The error I get is:

New-SelfSignedCertificate : CertEnroll::CX509Enrollment::_CreateRequest: Invalid flags specified. 0x80090009 (-2146893815 NTE_BAD_FLAGS)

At line:1 char:1

+ New-SelfSignedCertificate -CertStoreLocation Cert:CurrentUserMy -Co ...

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : NotSpecified: (:) [New-SelfSignedCertificate], Exception

+ FullyQualifiedErrorId : System.Exception,Microsoft.CertificateServices.Commands.NewSelfSignedCertificateCommand

Can anyone help me to understand what values I may be combining/submitting in error?

I’m on Windows 10.

Help is appreciated.

asked Jan 28, 2017 at 23:49

Ayo IAyo I

7,5024 gold badges29 silver badges40 bronze badges

Remove the -provider argument, then use the Certificates MMC snap-in to see if the certificate is what you require.

answered Jan 29, 2017 at 7:41

Simon CatlinSimon Catlin

2,1411 gold badge13 silver badges15 bronze badges

1

I’m not an expert on certificates, but this might move you forward.

I’d suggest trying with another provider from the list you’ll get with:

certutil -csplist

https://social.technet.microsoft.com/wiki/contents/articles/7573.active-directory-certificate-services-pki-key-archival-and-management.aspx

Client CSP Does Not Permit Key Export

For the client enrollment process to generate and send a private key to the CA, the key must be marked as exportable when the key is generated. If the certificate template is not set to allow key exportable or if the third-party CSP (if applicable) does not support exportable keys, enrollment will fail and the enrollment wizard will return an error that the key is not exportable. Third-party CSPs may report varying errors, such as “catastrophic failure”, when this occurs. If a Windows 2000 or Windows Millennium Edition client performs enrollment with key archival, the following error may appear if the key is not marked for export.

0x80090009 — NTE_BAD_FLAGS

Note: If the CSP supports the one-time flag for key archival, known as (CRYPT_ARCHIVABLE), the key export flag is not required. The Microsoft default software CSPs support this flag. However, Windows 2000 and Windows Millennium Edition clients do not support this flag and must allow the key to be exported for enrollment to work with key archival.

answered Jan 29, 2017 at 4:33

2

I’m trying to create a certificate that I will later use for signing other certificates in development. I’m using the Powershell New-SelfSignedCertificate cmdlet.

Below is the command:

New-SelfSignedCertificate -CertStoreLocation Cert:CurrentUserMy -Container In4mRootCATest* -DnsName in4monline-test.com -FriendlyName "In4m Test Root CA Cert" -KeyExportPolicy Exportable -KeyFriendlyName "In4m Test Root CA Cert Private Key" -KeyLocation "C:scratch" -KeyProtection None -KeySpec Signature -KeyUsage CertSign,CRLSign,DigitalSignature -KeyUsageProperty All -NotAfter (Get-Date).AddMonths(72) -Provider "Microsoft Base DSS Cryptographic Provider" -Type Custom

The error I get is:

New-SelfSignedCertificate : CertEnroll::CX509Enrollment::_CreateRequest: Invalid flags specified. 0x80090009 (-2146893815 NTE_BAD_FLAGS)

At line:1 char:1

+ New-SelfSignedCertificate -CertStoreLocation Cert:CurrentUserMy -Co ...

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

+ CategoryInfo : NotSpecified: (:) [New-SelfSignedCertificate], Exception

+ FullyQualifiedErrorId : System.Exception,Microsoft.CertificateServices.Commands.NewSelfSignedCertificateCommand

Can anyone help me to understand what values I may be combining/submitting in error?

I’m on Windows 10.

Help is appreciated.

asked Jan 28, 2017 at 23:49

Ayo IAyo I

7,5024 gold badges29 silver badges40 bronze badges

Remove the -provider argument, then use the Certificates MMC snap-in to see if the certificate is what you require.

answered Jan 29, 2017 at 7:41

Simon CatlinSimon Catlin

2,1411 gold badge13 silver badges15 bronze badges

1

I’m not an expert on certificates, but this might move you forward.

I’d suggest trying with another provider from the list you’ll get with:

certutil -csplist

https://social.technet.microsoft.com/wiki/contents/articles/7573.active-directory-certificate-services-pki-key-archival-and-management.aspx

Client CSP Does Not Permit Key Export

For the client enrollment process to generate and send a private key to the CA, the key must be marked as exportable when the key is generated. If the certificate template is not set to allow key exportable or if the third-party CSP (if applicable) does not support exportable keys, enrollment will fail and the enrollment wizard will return an error that the key is not exportable. Third-party CSPs may report varying errors, such as “catastrophic failure”, when this occurs. If a Windows 2000 or Windows Millennium Edition client performs enrollment with key archival, the following error may appear if the key is not marked for export.

0x80090009 — NTE_BAD_FLAGS

Note: If the CSP supports the one-time flag for key archival, known as (CRYPT_ARCHIVABLE), the key export flag is not required. The Microsoft default software CSPs support this flag. However, Windows 2000 and Windows Millennium Edition clients do not support this flag and must allow the key to be exported for enrollment to work with key archival.

answered Jan 29, 2017 at 4:33

2