Обновлено: 11.02.2023

Напоминаем, что попытки повторить действия автора могут привести к потере гарантии на оборудование и даже к выходу его из строя. Материал приведен исключительно в ознакомительных целях. Если же вы собираетесь воспроизводить действия, описанные ниже, настоятельно советуем внимательно прочитать статью до конца хотя бы один раз. Редакция 3DNews не несет никакой ответственности за любые возможные последствия.

В Windows уже давно для хранения паролей всех пользователей и управления ими используется система SAM. Вся информация в ней хорошо защищена, поэтому для того чтобы узнать пароль, придётся затратить кучу времени и ресурсов, особенно если он достаточно сложный. Чаще всего, однако, вовсе не требуется именно узнать пароль — достаточно сбросить его или поменять. Для этого разработано несколько утилит, одной из которых мы воспользуемся. Ещё один важный момент — очевидно, что, когда ОС запущена, она не позволит просто так влезать в хранилище паролей. Поэтому надо убедиться, что компьютер поддерживает загрузку с CD/DVD- или USB-носителя, чтобы запустить нужные утилиты.

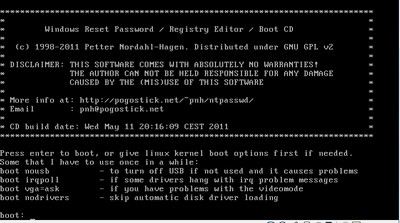

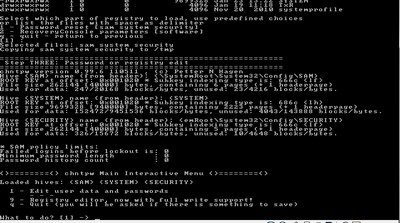

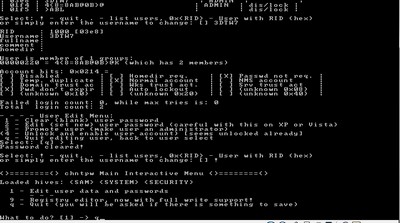

Самая известная из них — это Offline NT Password and Registry editor, которая умеет работать с паролями и реестром Windows XP/Vista/7. Скачайте USB- или CD-версию утилиты, запишите загруженный образ на диск или воспользуйтесь нашими советами по созданию мультизагрузочной флешки. Утилита не имеет графического интерфейса, но пугаться этого не стоит — всё в ней довольно просто и понятно. К тому же часто нужная опция предлагается по умолчанию , так что от вас потребуется только нажать клавишу Enter.

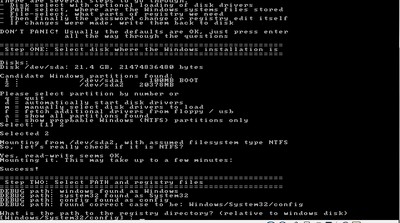

Загрузитесь со съёмного носителя Offline NT Password and Registry editor. Вам вряд ли понадобятся дополнительные опции загрузки, но в некоторых случаях придётся опытным путём подобрать те, которые помогут утилите запуститься. На следующем этапе надо выбрать номер раздела, на котором установлена Windows. Ориентироваться придётся в первую очередь по его размеру. В принципе, до самого последнего момента программа не вносит никаких изменений в Windows, поэтому в случае ошибки можно просто начать процедуру сброса пароля заново.

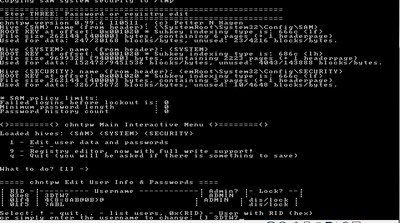

Затем утилита попросит указать путь до папки, где находятся файлы SAM (фактически это куст реестра). По умолчанию это X:/Windows/System32/config, его же и предлагает вначале программа. Потом надо выбрать первый пункт (Password reset), так как мы собрались сбросить пароль.

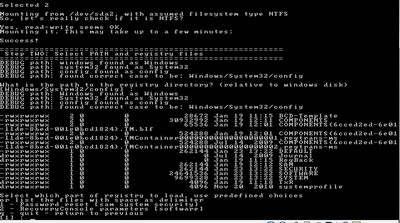

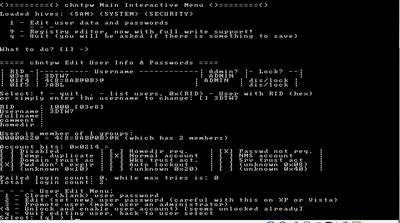

Дальше всё просто. Выбираем первый пункт (Edit user data and password) и вписываем имя пользователя или его идентификатор в формате 0xabcd, где abcd — это RID, указанный в первом столбце. RID пригодится, если имя пользователя некорректно отображается или его не получается ввести. Например, при использовании кириллицы.

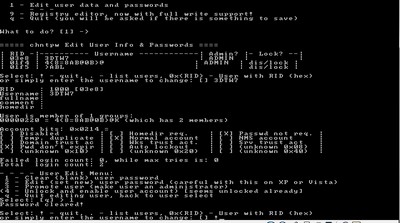

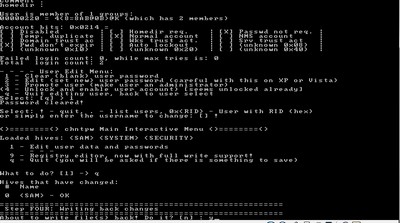

Осталось указать пункт 1 (сброс пароля) или 2 (смена пароля) для выбранного пользователя. Выходим из режима редактирования пароля, введя восклицательный знак и нажав Enter.

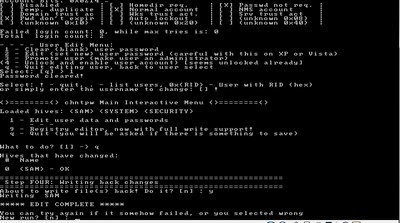

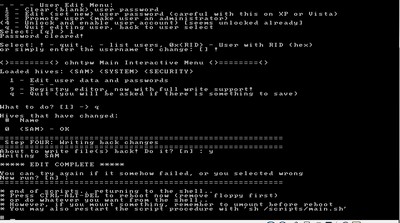

Всё, почти готово. Вводим q, нажимаем Enter, а затем соглашаемся с внесением изменений, введя y и ещё раз нажав Enter. Отказываемся от дальнейшей работы в Offline NT Password and Registry editor (n), извлекаем флешку или CD-диск и нажимаем заветную комбинацию Alt+Ctrl+Del для перезагрузки. Готово — пароль сброшен!

Это был простой способ сброса пароля Windows 7. Сложностей с ним быть не должно. Надо всего лишь быть внимательным и аккуратным. Проблемы могут возникнуть только при отсутствии необходимых драйверов для работы с жёстким диском. Тогда придётся закинуть их на дискету (если вы, конечно, найдёте живого представителя этого почти вымершего вида и рабочий привод для него) или на USB-флешку и на первом этапе выбрать пункт fetch additional drivers.

Для второго и третьего способов понадобится только установочный диск Windows 7 и больше ничего. Более сложный вариант подразумевает включение изначально скрытой учётной записи «Администратор» путём правки реестра из установочной среды Windows 7. В дальнейшем можно будет войти в систему под этой учёткой и отредактировать любой другой аккаунт в ОС. По умолчанию «Администратор» не имеет пароля, что только играет нам на руку.

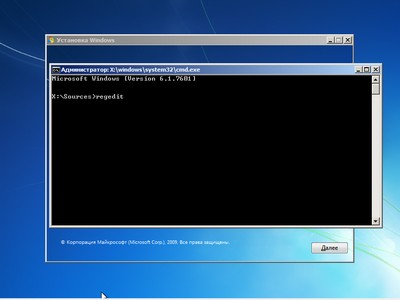

Итак, загружаемся с установочного диска и нажимаем Shift+F10 для вызова командной строки, где вбиваем regedit и жмём Enter для запуска редактора реестра.

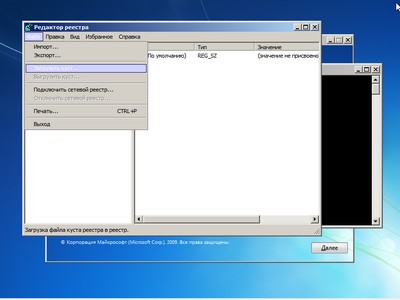

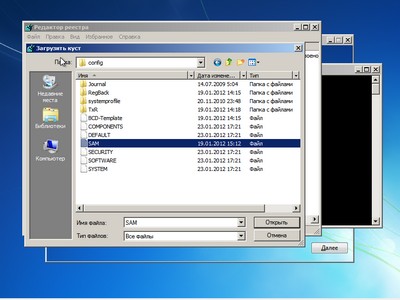

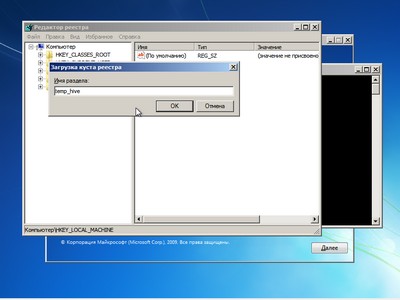

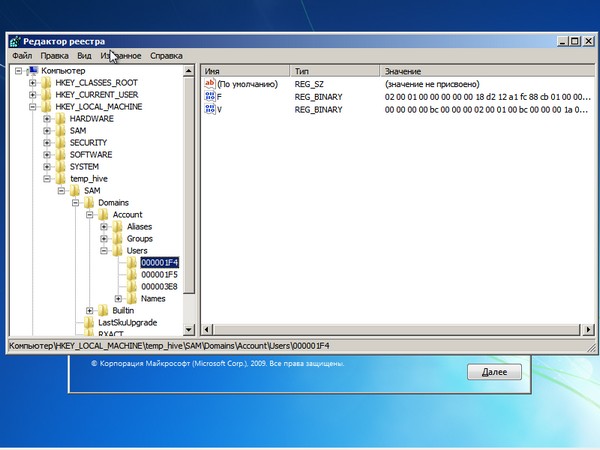

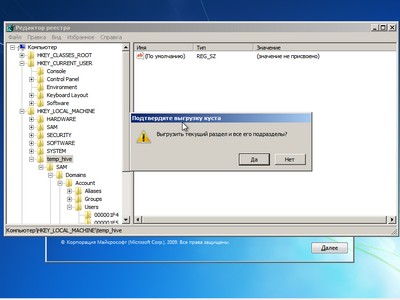

Выделяем раздел HKEY_LOCAL_MACHINE, а в меню выбираем «Файл» → «Загрузить куст…» (File → Load hive…). Нам надо открыть файл SAM, который находится в папке WindowsSystem32config на том разделе, где установлена Windows 7. При открытии будет предложено ввести имя загружаемого куста — вбивайте любое.

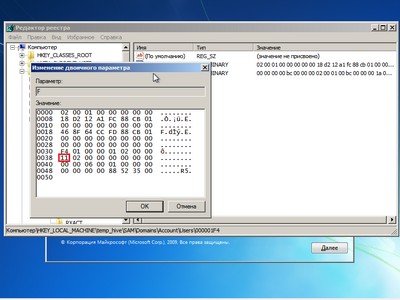

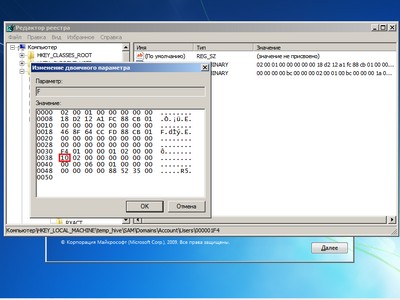

Теперь надо выбрать раздел HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4 и дважды кликнуть по ключу F. Откроется редактор, в котором надо перейти к первому числу в строке 038 — это 11. Его надо изменить на 10. Будьте аккуратны и не ошибитесь — поменять надо только его, не добавляя и не удаляя другие числа!

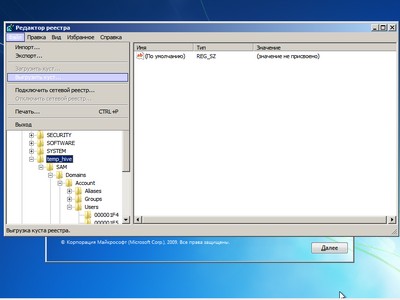

Теперь надо выделить наш куст HKEY_LOCAL_MACHINEимя_куста и в меню выбрать «Файл» → «Выгрузить куст…» (File → Unload hive…), а затем подтвердить выгрузку куста.

Всё, можно перезагрузиться, вытащив предварительно установочный диск, и войти в систему под администраторским аккаунтом. В панели управления Windows в разделе управления пользователями можно изменить настройки другой учётной записи. В том числе поменять пароль.

Остался последний способ, неправильный. Почему неправильный? Потому что мы займёмся подменой системных файлов, а это дело неблагородное. В чём заключается основная идея? Всё просто — в ОС по умолчанию включена функция детектирования залипающих клавиш. Вы с ней наверняка сталкивались хотя бы раз, а если нет — то просто быстро нажмите Shift не менее 5 раз, и вы увидите вот такое замечательное окошко:

Окошко это принадлежит маленькой вспомогательной программке sethc.exe, которая лежит в системной директории Windows. Более того, она запускается даже на экране приветствия, когда вам предлагают выбрать пользователя и ввести пароль. Но ведь её можно заменить чем-нибудь полезным. К примеру, cmd.exe. Естественно, не прямо в запущенной ОС, а загрузившись с установочного диска Windows 7 и нажав Shift+F10.

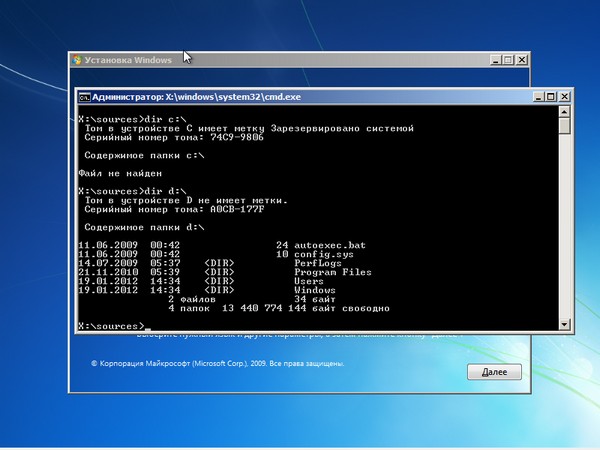

Начать надо с определения буквы диска, на котором установлена Windows. Самое легкое — просто просмотреть содержимое корня раздела командой dir. C:, скорее всего, будет виден как D:, но необязательно.

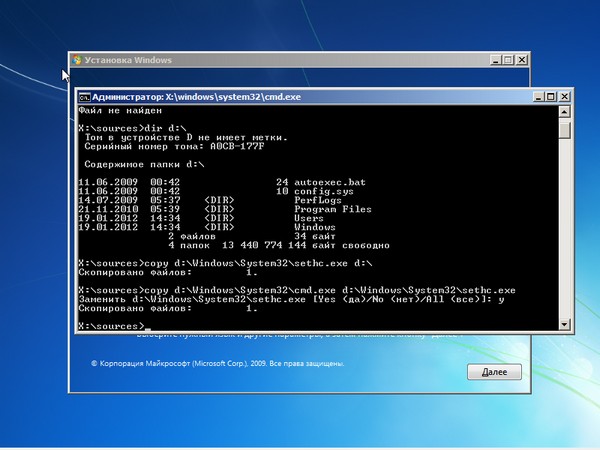

Определившись с буквой тома, выполняем две простые команды — одной копируем на всякий случай оригинальный файл sethc.exe в корень диска или куда душе угодно, а второй меняем его на cmd.exe.

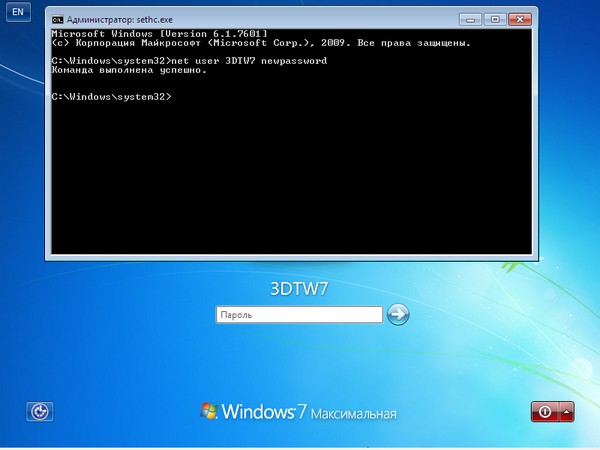

Перезагружаемся, быстро нажимаем несколько раз клавишу Shift (или Ctrl, или Alt) и наблюдаем окно с командной строкой. В нём надо ввести ещё одну команду, подставив соответственно имя нужного пользователя и новый пароль. С другими параметрами этой команды можно ознакомиться в официальной справке.

Если вы захотите вернуть всё на круги своя, то надо снова загрузиться с установочного диска, открыть консоль и выполнить команду:

Впрочем, можно ничего не восстанавливать, а оставить такой маленький трюк в системе на всякий случай. Помимо перечисленных выше способов, есть множество других методик сброса или восстановления пароля в Windows, но сейчас мы их рассматривать не будем. Ещё раз призываем наших читателей быть внимательными и аккуратными при работе с внутренностями ОС, а ещё лучше не доводить ситуацию до «хирургического» вмешательства в SAM. Удачного вам восстановления доступа к учётным записям!

По многочисленным просьбам читателей решил написать подробную и простую инструкцию, как сбросить пароль от учетной записи пользователя в любой версии Windows: 10, 8.1, 8, 7, XP.

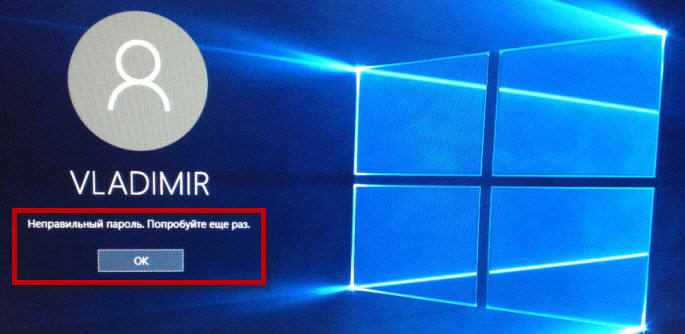

Итак, вы включили компьютер, а система просит ввести пароль для входа. Вы вводите пароль пользователя, а он не подходит: возникает ошибка “неверный пароль”. Что же делать, если ни один пароль не подходит, а войти в систему необходимо? Есть решение – пароль можно сбросить с помощью специальной программы, записанной на загрузочную флешку. Сейчас расскажу, как создать такую флешку.

Вам будет необходимо ненадолго воспользоваться любым другим компьютером. Для этого можете обратиться к родственнику, другу, соседу, может есть компьютер на работе – думаю, это сейчас не проблема.

Итак, садимся за другой компьютер или ноутбук. Вставляем в него любую флешку:

Скачиваем бесплатную программу для сброса паролей Windows – Lazesoft Recover My Password. Можете скачать ее с официального сайта (либо с моего Яндекс.Диска):

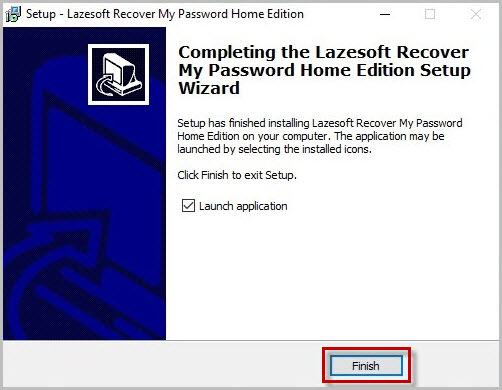

Запустите скаченный файл lsrmphdsetup.exe: Устанавливаем программу как обычно: т.е. со всем соглашаемся и во всех окнах жмем кнопку “Next”. В последнем окне установки жмем кнопку “Finish” – программа запустится автоматически и на рабочем столе будет создан ее ярлык:

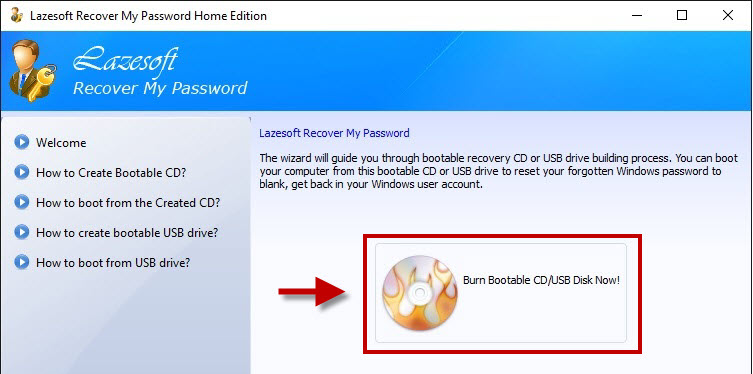

В стартовом окне жмем кнопку Burn Bootable CD/USB Disk Now! (“Записать загрузочный CD/USB диск прямо сейчас”):

В следующем окне выберите версию Windows, которая установлена на том компьютере где мы будем затем сбрасывать пароль. В списке нет Windows 10, но это не страшно: если у вас “десятка”, то выбирайте здесь Windows 8.1 с вашей разрядностью.

После того, как выбрали нужную версию Windows – жмем кнопку “Next”:

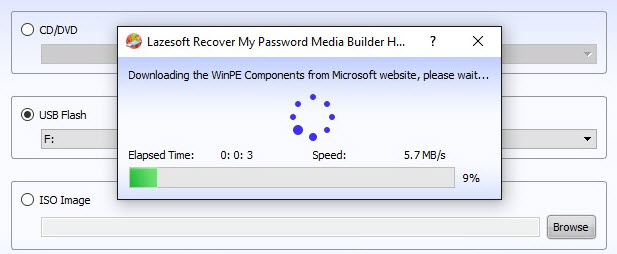

В следующем окне ставим маркер на пункте USB Flash и выбираем букву нашей флешки (она уже вставлена в компьютер). В моем случае буква флешки: F.

Затем жмем кнопку “Start”:

Программа некоторое время будет загружать необходимые компоненты с сайта Microsoft:

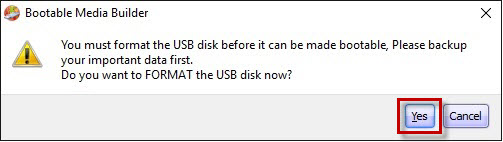

После этого программа спросит: “Отформатировать USB диск сейчас?” Все файлы, если они есть на флешке – будут удалены. Жмем кнопку “Yes”:

Теперь ждем, пока будет создана загрузочная флешка:

По окончанию процесса – жмем кнопку “Finish”:

Всё! Загрузочная флешка с программой для сброса пароля готова. Вынимаем ее и несем на свой компьютер.

Вставляем загрузочную флешку в свой компьютер. И вот теперь наступает самый важный, и в то же время самый сложный для тех кто будет делать это впервые, момент. Нам нужно настроить загрузку компьютера с нашей флешки .

Те, кто умеет загружать компьютер с флешки – можете сразу переходить к концу данной статьи. Для тех, кто не знает как загрузиться с флешки, постараюсь объяснить как можно понятней:

Для того, чтобы “заставить” компьютер загрузиться не как обычно (т.е. с жесткого диска), а с нужного нам устройства (в нашем случае – с флешки) – необходимо включить определенную настройку в Биосе компьютера.

Чтобы попасть в этот самый Биос, мы должны сразу же после включения компьютера нажать определенную клавишу на клавиатуре (и нажать не один раз, а много-много раз, пока не увидим Биос на экране).

На разных компьютерах и ноутбуках эта клавиша разная:

- Чаще всего используется клавиша Delete (или Del ).

- Также часто Биос можно вызвать клавишей F2 (а на некоторых ноутбуках Fn+F2 ).

- Реже используются клавиши Esc, F1, F6 и другие.

В общем, сразу же после того как вы нажали кнопку включения (Power) на своем компьютере или ноутбуке, то не ждите пока начнется загрузка Windows, а сразу начинайте жать много раз на клавишу Delete на клавиатуре. Через несколько секунд (5-10) на экране должен появиться Биос.

Если ничего такого не появилось, а началась как обычно загрузка вашей Windows, то ничего больше не ждем: снова перезагружаем наш компьютер (можно прямо кнопкой Reset) и пробуем жать много раз уже другую клавишу – F2.

Если опять не попали в Биос – перезагружаем компьютер снова и пробуем жать следующую клавишу – Esc. Потом F6 и т.д. Но надеюсь, вам не придется так долго экспериментировать: в подавляющем большинстве случаев срабатывает либо клавиша Delete , либо F2 .

Кстати, подсказка о том, какой клавишей загрузить Биос обычно мелькает внизу на экране сразу же после включения компьютера. Но почему-то никто на нее не смотрит, либо не успевает рассмотреть.

Итак, надеюсь, пока понятно. Будем считать, что в Биос мы попали.

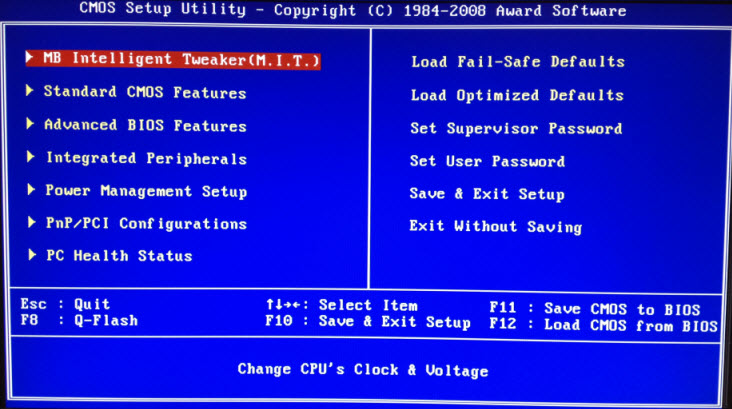

На разных компьютерах Биос разный, и выглядит он у всех по разному.

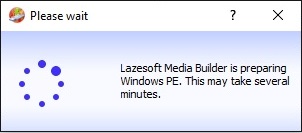

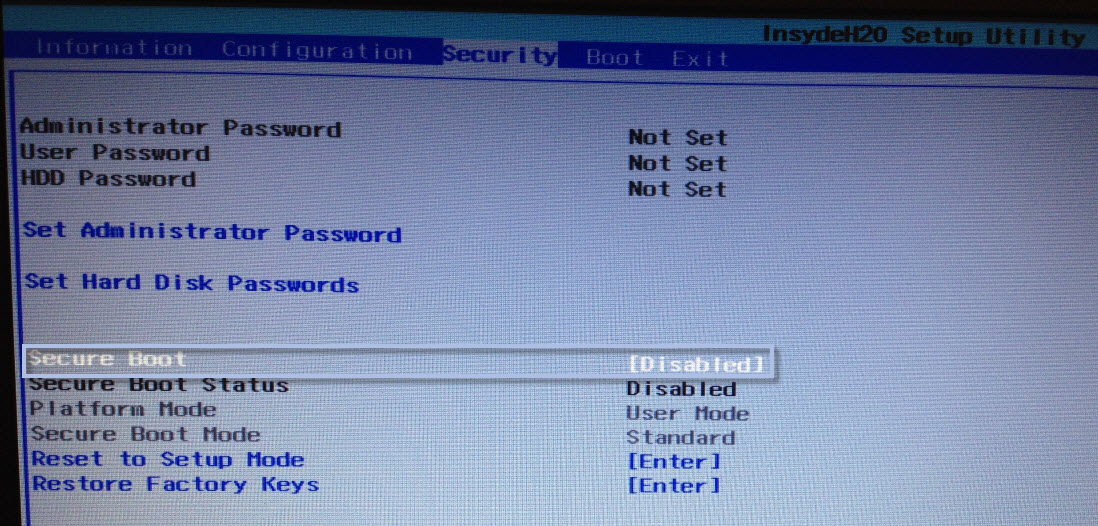

У меня на компьютере он, например, такой:

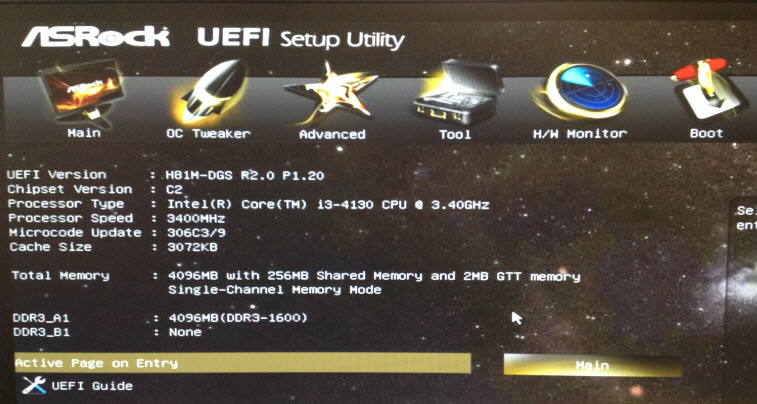

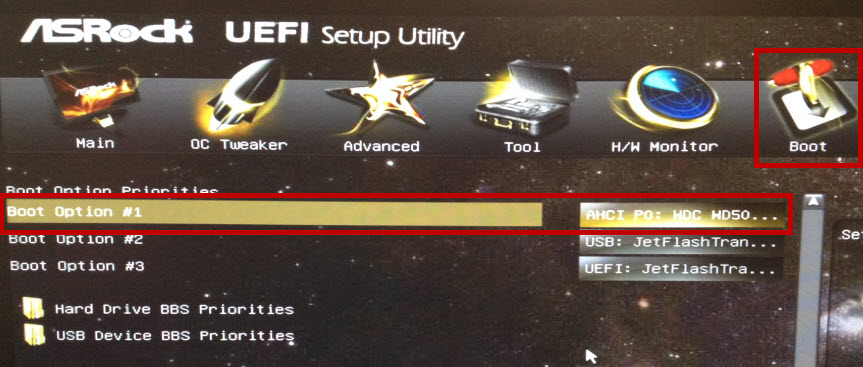

На другом компьютере он будет такой:

На третьем компьютере такой:

То есть это я говорю к тому, что написать отдельную инструкцию к каждому Биосу практически нереально.

Главное, что должен знать любой, кому необходимо настроить загрузку с флешки: в Биосе (как бы он у вас не выглядел) нужно найти раздел, где присутствует слово Boot (с англ. “Загрузка”). Перейдя с помощью стрелок на клавиатуре в этот раздел – выставляем на первое место в списке загрузочных устройств флешку.

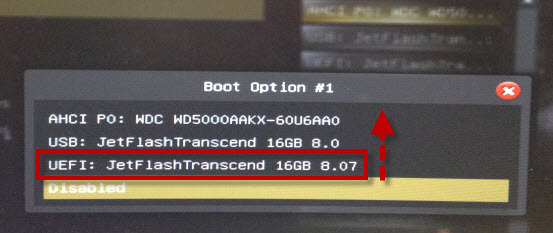

В Биосе флешка может отображаться с собственным названием (например, Transcend), либо как USB-HDD; бывают и другие варианты. Важно одно: ее необходимо выбрать в качестве первого устройства, с которого пойдет загрузка компьютера.

Обычно флешку “поднимают” на первое место с помощью стрелок на клавиатуре, либо клавишами +/- , либо F5/F6.

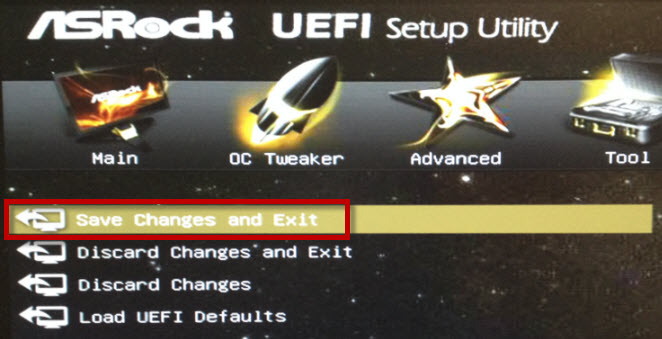

Выставив в Биосе нужную нам настройку, мы должны покинуть его, не забыв сохранить внесенные изменения. Для этого нужно перейти в раздел Exit (он обычно самый последний) – и там выбрать пункт “Save and Exit” (“Сохранить и Выйти”). И затем еще раз подтвердить, что мы выходим, нажав “Yes”.

На этом всё: если вы сделали все правильно, компьютер перезагрузится и загрузка пойдет уже с флешки (жать снова клавишу Delete, либо F2, либо еще что-то – не надо!).

Многие не хотят даже связываться с созданием загрузочной флешки с любым софтом, т.к. боятся что все равно не смогут настроить с нее загрузку компьютера. Я постарался описать весь этот процесс загрузки с флешки как можно подробнее. Если вы осилили этот текст, надеюсь стало хоть немного понятнее и теперь остается только попрактиковаться.

Дальше я буду рассказывать, как сбросить пароль Windows на примере своего компьютера.

Итак, я создал на другом компьютере загрузочную флешку с программой для сброса пароля Lazesoft Recover My Password. Эту флешку я вставляю в свой компьютер и включаю его.

Сразу же жму много-много раз клавишу Delete на клавиатуре. Через несколько секунд попадаю в Биос.

Перехожу с помощью стрелок на клавиатуре в раздел Boot (хотя в моем Биосе можно и мышкой работать – в старых версиях Биоса так не получится).

Здесь у меня первым устройством сейчас стоит жесткий диск (ACHI PO: WDC WD50…):

Выделяю эту строчку с помощью стрелки на клавиатуре и жму клавишу Enter. Открывается список устройств, с которых можно загрузиться. В моем случае это жесткий диск и моя флешка (она здесь перечислена аж два раза). Поднимаем на первое место в списке – флешку (если есть выбор: USB или UEFI, то выбираем UEFI). Делаем это с помощью стрелок на клавиатуре, либо клавишами +/- , либо F5/F6:

Теперь флешка на первом месте в списке загрузочных устройств:

Теперь выходим отсюда, сохранив изменения. Для этого перемещаемся стрелкой на клавиатуре в последний раздел Exit. Выделяем строчку Save Changes and Exit – жмем клавишу Enter:

Затем выбираем Yes:

Компьютер сам перезагрузится. Дальше я ничего не трогаю – жду когда начнется загрузка компьютера с моей загрузочной флешки.

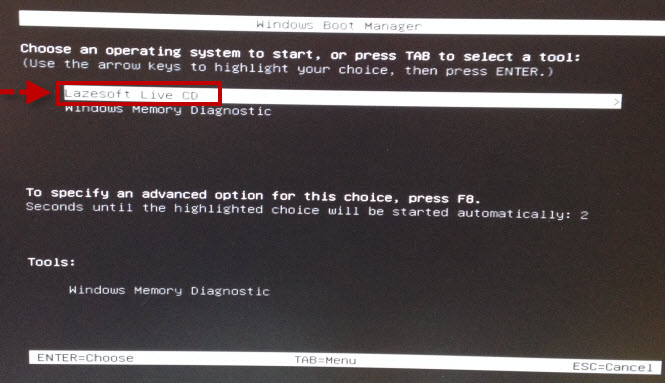

Через некоторое время открывается меню, в котором клавишей Enter мы выбираем пункт Lazesoft Live CD:

Ждем пока идет загрузка:

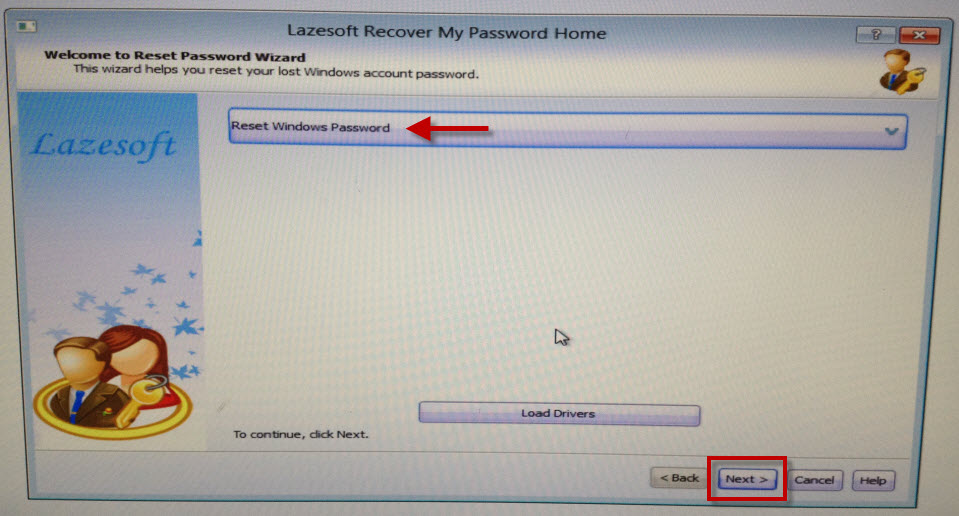

В следующем окне проверяем чтобы был выбран пункт Reset Windows Password (“Сброс пароля Windows”) и жмем кнопку Next:

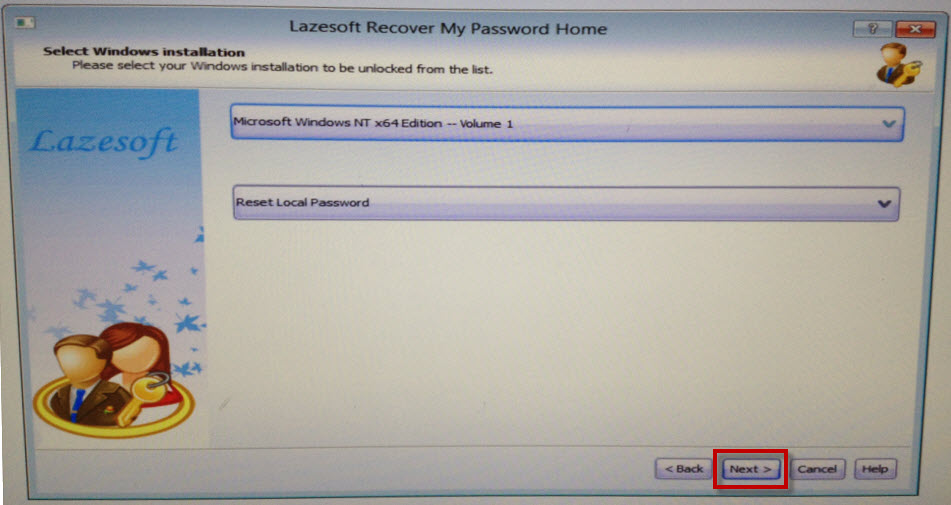

Снова жмем Next:

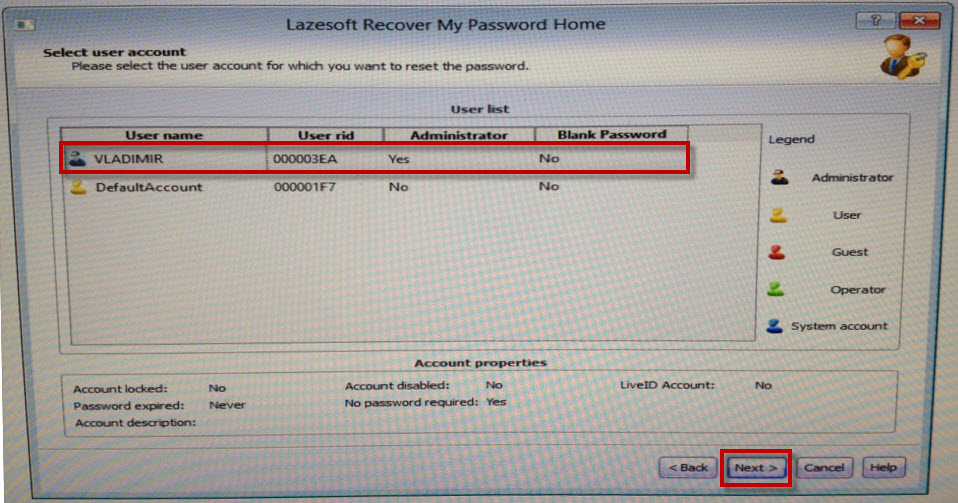

В следующем окне выделяем имя пользователя, пароль которого будет сброшен и жмем Next:

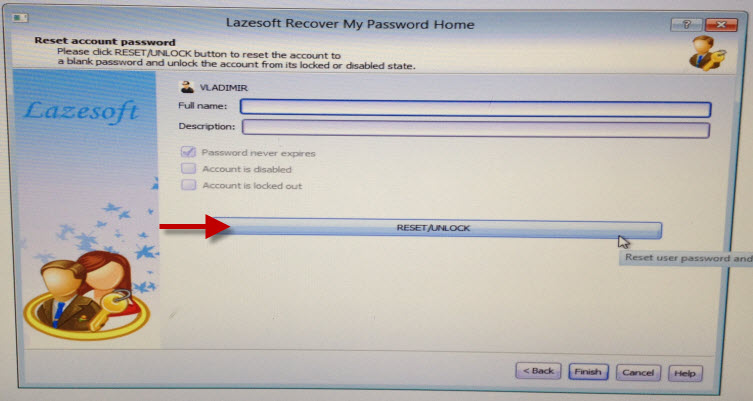

Жмем на кнопку RESET/UNLOCK:

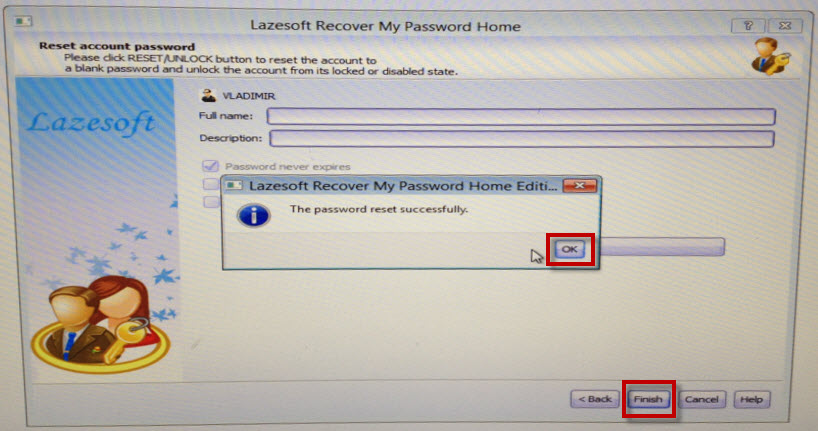

Пароль успешно сброшен – жмем ОК. Затем Finish:

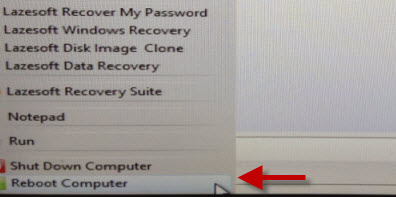

Заходим в “Пуск” и жмем Reboot Computer (“Перезагрузить компьютер”):

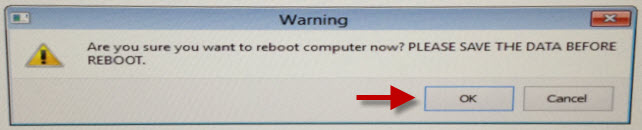

Нажимаем ОК:

После того, как компьютер перезагрузится, мы сможем войти в Windows без пароля!

Если вы вдруг забыли пароль от своей учётной записи в Windows, то вам ничего не остаётся кроме как искать способ его сброса или же устанавливать новую операционную систему, что на мой взгляд полнейшее безумие в данном случае

В данной статье я покажу наипростейший вариант сброса пароля учётной записи в любой версии Windows (пробовал даже на Windows 10) при помощи загрузочной программы Reset Windows Password. Процесс сброса укладывается всего в 4 шага!

Сразу хочу предупредить, что еcли на компьютере вы использовали для входа учётную запись Microsoft, а не стандартную локальную, то ни одна из программ сбросить её пароль не сможет, поскольку пароль учётной записи Microsoft можно поменять только на сайте компании. Поэтому данный способ как и все аналогичные работает только если вы забыли пароль от стандартной локальной учётной записи Windows!

Программа является загрузочной, т. е. её нельзя просто установить на компьютер как это обычно делается. Запуск программы будет происходить с диска или флешки на этапе загрузки компьютера. Т.е. программу потребуется предварительно записать на диск или флешку!

Создание загрузочного диска / флешки с программой Reset Windows Password и её запуск

Программу вы можете скачать по ссылке:

После того как программа скачается необходимо записать её на диск или флешку. Инструкция по записи программы в виде файла ISO на CD/DVD диск находится вот здесь, а по записи программы в ISO на флешку — вот здесь.

Поскольку современные ноутбуки можно частенько встретить без дисковода для чтения дисков, то, думаю, большинству подойдёт способ записи программы на флешку, тем более она есть, пожалуй, у каждого владельца компьютера.

После того как вы запишите программу на диск или флешку, её необходимо запустить. Для этого следует перезагрузить компьютер и настроить ваш BIOS, чтобы компьютер грузился не как обычно с жёсткого диска, а с записанной флешки или CD/DVD диска.

В отдельной статье я давал инструкцию по настройке BIOS на загрузку компьютера с диска или флешки, прочтите её если испытываете трудности с загрузкой программы:

У каждого компьютера может быть своя особенность настройки загрузки с определённого устройства, поэтому чётких рекомендаций дать не получится. Но статья по ссылке выше должна помочь большинству.

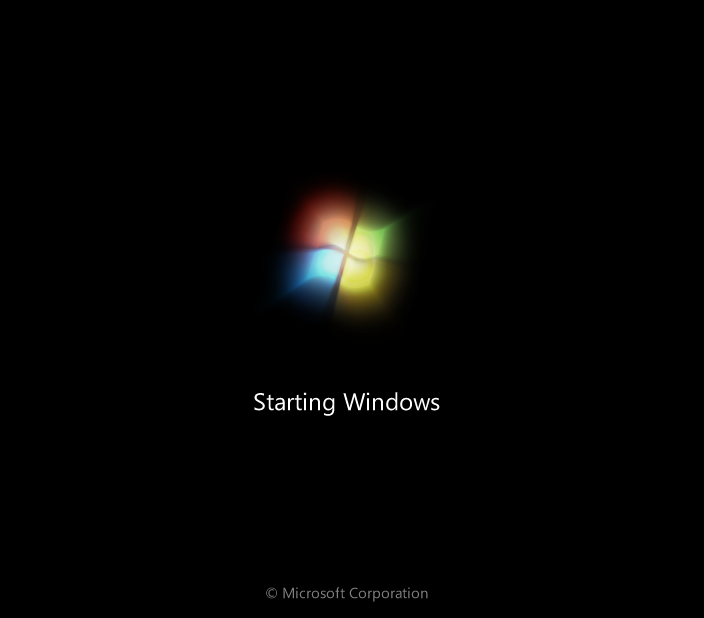

Когда программа начнёт запускаться, вы увидите окно, похожее на загрузку обычной Windows 7:

Работа с программой

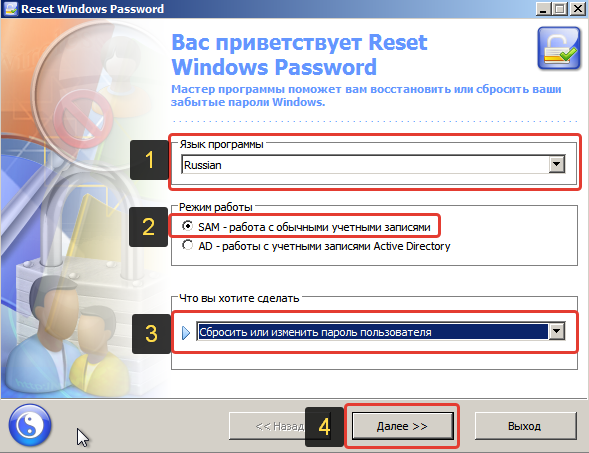

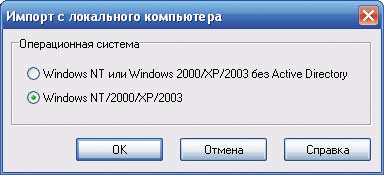

Когда загрузочная программа Reset Windows Password запустится, в первом окне необходимо будет настроить программу.

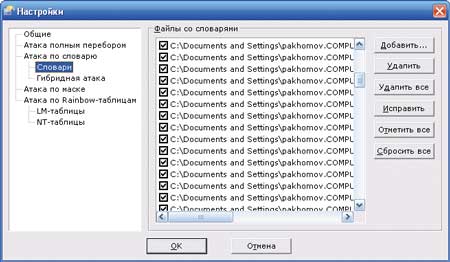

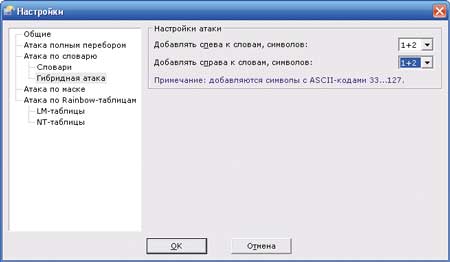

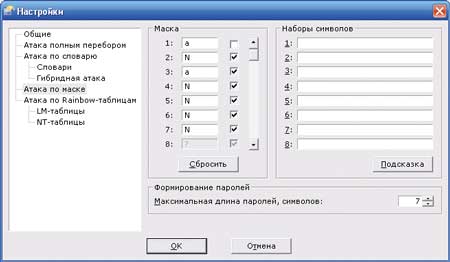

В первую очередь выбираем русский язык (1), затем в разделе «Режим работы» выбираем пункт «SAM – работа с обычными учётными записями» (2) и в конце под надписью «Что вы хотите сделать?» выбираем «Сбросить или изменить пароль пользователя» (3). Когда всё настроили, нажимаем «Далее» (4) внизу окна.

Программа будет выполнять именно сброс пароля (т. е. его стирание, обнуление), а не замену старого пароля на какой-то новый!

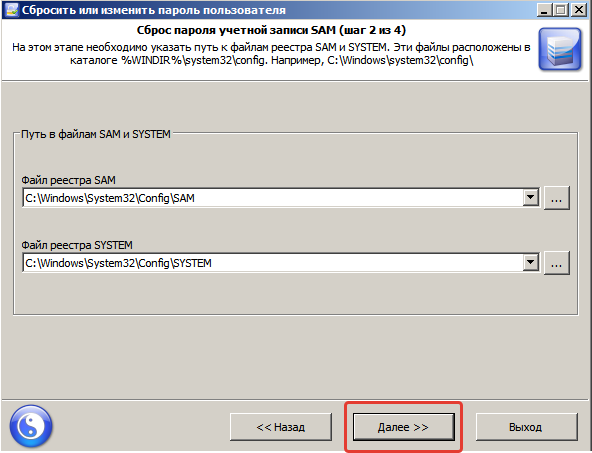

В следующем окне мы можем выбрать путь к папкам «SAM» и «SYSTEM» для сброса пароля.

Если вы пользуетесь стандартной Windows, где ничего глобально не переделано, то пути менять не нужно и они уже будут заданы правильно:

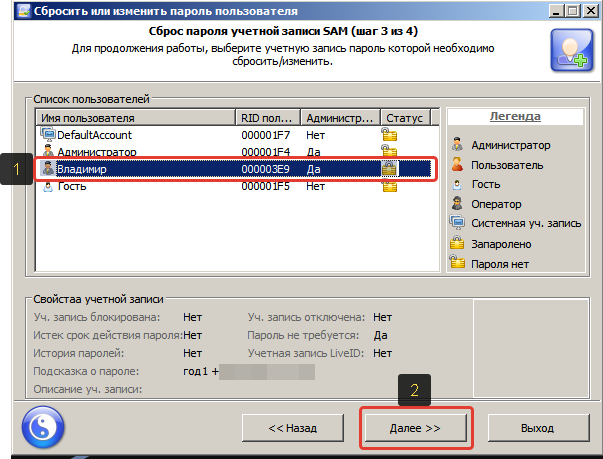

На этапе №3 выбираем в окне ту учётную запись Windows, для которой хотим сбросить пароль (1) и нажимаем «Далее» (2).

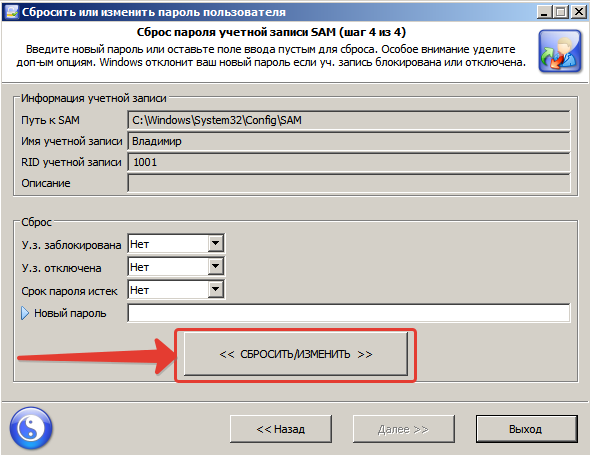

На последнем 4-м этапе нажимаем кнопку «Сбросить / Изменить»:

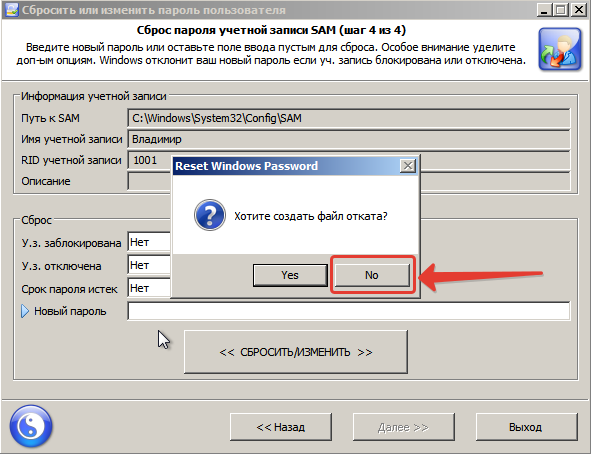

Появится предложение сделать файл отката. При помощи этого файла можно вернуть работать способность системы в случае её «поломки» после работы программы.

Вообще программа не лезет туда куда не нужно и не делает никаких серьёзных изменений в Windows, поэтому файл отката проще не создавать, нажав «No» в данном окне.

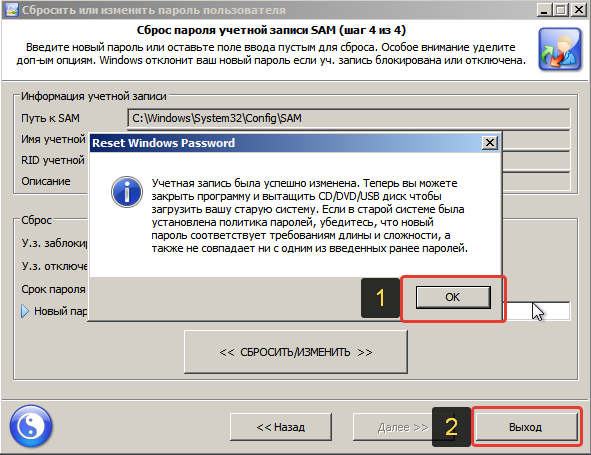

Появится уведомление о том, что учётная запись была изменена (пароль сброшен) и можно закрывать программу и проверять изменения. Просто нажимаем «ОК» (1) в окне уведомления и затем «Выход» (2) в самой программе.

Теперь вытащите диск / флешку c программой из компьютера и перезагрузите его. Windows должна загрузиться сразу не спрашивая пароля!

Как видите данный способ для сброса пароля учетных записей Windows очень прост и трудности могут возникнуть, пожалуй, лишь на этапе загрузки программы с флешки или диска. Но среди всех способов сброса пароля я не нашёл ни одного, позволяющего сбросить пароль не загружаясь со специального загрузочного диска. Поэтому без этого всё равно не обойтись и уж проще разобраться со сбросом пароля, чем Windows переустанавливать :))

Хорошего Вам дня и отличного настроения! До встречи в следующих статьях

Сделай репост – выиграй ноутбук!

Каждый месяц 1 числа iBook.pro разыгрывает подарки.

- Нажми на одну из кнопок соц. сетей

- Получи персональный купон

- Выиграй ноутбук LENOVO или HP

86 комментариев

Здравствуйте! На планшете не срабатывает сенсор при загрузки с флешки

Автор: Владимир Белев

Здравствуйте! Инструкция дана для компьютеров, на планшетах слишком много новых нюансов, ведь там принципиально другая система загрузки.

Итак, локальный ай-ди повержен! Теперь новый вопрос — как победить ай-ди мелкомягких? Как удалить аккаунт или отменить необходимость пароля?

Ведь лайф-айди так и не принимает пароль. Поделитесь секретом?

Автор: Владимир Белев

Пароль для учетки Microsoft никакой программой сбросить не получится, ведь это уже касается непосредственно сайта Майкрософт. Поэтому, если вдруг аккаунт не ваш и вы хотите его «скинуть», то не получится.

Огррроменное СПАСИБИЩЕ тебе, Человек. Оно очень помогло! И, блин, быстро, что для меня, чайника, вообще нереально. Стопицот помогалок мимо, и Вот.

Пойду выпью чаю за твое здоровье!

Автор: Владимир Белев

Рад, что способ помог, потому что винда постоянно обновляется и часто старые варианты сброса пароля работать перестают)

А что делать если у меня нет доступа к правам администратора?

Автор: Владимир Белев

Увы и ах: программа перед окончанием требует регистрации и результата в конечном счете нет

Автор: Владимир Белев

Доброй ночи.А если пишет ошибка открытия SAM неподдержываемыйформат ключа

Автор: Владимир Белев

Благодарю Добрый человек, ваша схема сработала на отлично.

как скачать программу

Автор: Владимир Белев

В статье дана ссылка, посмотрите.

здравствуйте! У МЕНЯ ВСЕ ПОЛУЧИЛОСЬ! Чего только я не перепробовала. Спасибо вам, ЧЕЛОВЕК, что такую помощь людям несете.

Автор: Владимир Белев

Здравствуйте! Рад помочь, заглядывайте «в гости»

Пароли, а особенно безопасные (читай сложные) имеют неприятное свойство — они легко забываются. Ну или чаще всего просто теряется бумажка с этим самым паролем. Ситуация, в общем, типичная. Поэтому неплохо бы подготовиться к ней заранее и знать, как быстро сбросить или сменить пароль.

Напоминаем, что попытки повторить действия автора могут привести к потере гарантии на оборудование и даже к выходу его из строя. Материал приведен исключительно в ознакомительных целях. Если же вы собираетесь воспроизводить действия, описанные ниже, настоятельно советуем внимательно прочитать статью до конца хотя бы один раз. Редакция не несет никакой ответственности за любые возможные последствия.

Самая известная из утилит для сброса пароля — это Offline NT Password and Registry editor, которая умеет работать с паролями и реестром Windows XP/Vista/7. Скачайте USB- или CD-версию утилиты, запишите загруженный образ на диск или воспользуйтесь советами по созданию мультизагрузочной флешки.

Утилита не имеет графического интерфейса, но пугаться этого не стоит — всё в ней довольно просто и понятно. К тому же часто нужная опция предлагается по умолчанию, так что от вас потребуется только нажать клавишу Enter .

Загрузитесь со съёмного носителя Offline NT Password and Registry editor. Вам вряд ли понадобятся дополнительные опции загрузки, но в некоторых случаях придётся опытным путём подобрать те, которые помогут утилите запуститься.

На следующем этапе надо выбрать номер раздела, на котором установлена Windows. Ориентироваться придётся в первую очередь по его размеру. В принципе, до самого последнего момента программа не вносит никаких изменений в Windows, поэтому в случае ошибки можно просто начать процедуру сброса пароля заново.

Выбрать номер раздела на котором установлена Windows

Затем утилита попросит указать путь до папки, где находятся файлы SAM (фактически это куст реестра). По умолчанию это %WinDir%System32config, его же и предлагает вначале программа.

Потом надо выбрать первый пункт (Password reset), так как мы собрались сбросить пароль.

Дальше всё просто. Выбираем первый пункт (Edit user data and password).

Вписываем имя пользователя или его идентификатор в формате 0xabcd, где abcd — это RID, указанный в первом столбце. RID пригодится, если имя пользователя некорректно отображается или его не получается ввести. Например, при использовании кириллицы.

Осталось указать пункт 1 (сброс пароля) или 2 (смена пароля) для выбранного пользователя.

Выходим из режима редактирования пароля, введя восклицательный знак и нажав Enter .

Всё, почти готово. Выходим из режима редактирования пользователя, введя q и нажав Enter .

Затем соглашаемся с внесением изменений, введя y и ещё раз нажав Enter .

Отказываемся от дальнейшей работы в Offline NT Password and Registry editor (n), извлекаем флешку или CD-диск и нажимаем заветную комбинацию Alt + Ctrl + Del для перезагрузки. Готово — пароль сброшен!

Это был простой способ сброса пароля Windows 7. Сложностей с ним быть не должно. Надо всего лишь быть внимательным и аккуратным. Проблемы могут возникнуть только при отсутствии необходимых драйверов для работы с жёстким диском. Тогда придётся закинуть их на дискету (если вы, конечно, найдёте живого представителя этого почти вымершего вида и рабочий привод для него) или на USB-флешку и на первом этапе выбрать пункт fetch additional drivers.

Для второго и третьего способов понадобится только установочный диск Windows 7 и больше ничего. Более сложный вариант подразумевает включение изначально скрытой учётной записи «Администратор» путём правки реестра из установочной среды Windows 7. В дальнейшем можно будет войти в систему под этой учётной записи и отредактировать любой другой аккаунт в ОС . По умолчанию «Администратор» не имеет пароля, что только играет нам на руку.

Итак, загружаемся с установочного диска и нажимаем Shift + F10 для вызова командной строки, где вбиваем regedit и жмём Enter для запуска редактора реестра.

При открытии будет предложено ввести имя загружаемого куста — вбивайте любое (например temp_hive ). Теперь нужно перейти к следующему разделу:

HKEY_LOCAL_MACHINE temp_hive SAMDomainsAccountUsers001F4 и дважды кликнуть по ключу F. Откроется редактор, в котором надо перейти к первому числу в строке 038 — это 11. Его надо изменить на 10. Будьте аккуратны и не ошибитесь — поменять надо только его, не добавляя и не удаляя другие числа!

Всё, можно перезагрузиться, вытащив предварительно установочный диск, и войти в систему под администраторским аккаунтом. В панели управления Windows в разделе управления пользователями можно изменить настройки другой учётной записи. В том числе поменять пароль.

Остался последний способ, неправильный. Почему неправильный? Потому что мы займёмся подменой системных файлов, а это дело неблагородное. В чём заключается основная идея? Всё просто — в ОС по умолчанию включена функция детектирования залипающих клавиш. Вы с ней наверняка сталкивались хотя бы раз, а если нет — то просто быстро нажмите Shift не менее 5 раз, и вы увидите вот такое замечательное окошко:

Окошко это принадлежит маленькой вспомогательной программке sethc.exe , которая лежит в системной директории Windows. Более того, она запускается даже на экране приветствия, когда вам предлагают выбрать пользователя и ввести пароль. Но ведь её можно заменить чем-нибудь полезным. К примеру, cmd.exe . Естественно, не прямо в запущенной ОС , а загрузившись с установочного диска Windows 7 и нажав Shift + F10 .

Начать надо с определения буквы диска, на котором установлена Windows. Самое легкое — просто просмотреть содержимое корня раздела командой dir .

Определившись с буквой тома (например C: ), выполняем две простые команды — одной копируем на всякий случай оригинальный файл sethc.exe в корень диска или куда душе угодно, а второй меняем его на cmd.exe .

Перезагружаемся, быстро нажимаем несколько раз клавишу Shift (или Ctrl ) и наблюдаем окно с командной строкой. В нём надо ввести ещё одну команду, подставив соответственно имя нужного пользователя и новый пароль. С другими параметрами этой команды можно ознакомиться в официальной справке.

Если вы захотите вернуть всё на круги своя, то надо снова загрузиться с установочного диска, открыть консоль и выполнить команду:

Впрочем, можно ничего не восстанавливать, а оставить такой маленький трюк в системе на всякий случай.

Помимо перечисленных выше способов, есть множество других методик сброса или восстановления пароля в Windows, но сейчас мы их рассматривать не будем. Ещё раз призываем наших читателей быть внимательными и аккуратными при работе с внутренностями ОС , а ещё лучше не доводить ситуацию до «хирургического» вмешательства в SAM. Удачного вам восстановления доступа к учётным записям!

Читайте также:

- Не запускается diablo 2 на windows 10

- Как сделать темный диспетчер задач в windows 10

- Что такое майкрософт сторе на виндовс 10

- Для скачивания файла нажмите на кнопку разрешить mac os

- Настройка qt creator linux

Содержание

- Ошибка открытия sam неподдерживаемый формат ключа сессии sam windows 10

- Ошибка открытия sam неподдерживаемый формат ключа сессии sam windows 10

- BootDev

- Страницы

- 2018-08-30

- Сброс пароля учетной записи Windows с помощью WinPE

- Содержание

- Пароли Пользователей Windows

- Варианты Сброса

- Сброс Пароля

- Среда Предустановки

- Не Utilman’ом Единым

- Бэкап Файла SAM

- Возврат Сброшенного Пароля

Ошибка открытия sam неподдерживаемый формат ключа сессии sam windows 10

w2k srv std rus

После неудачной перезагрузки каждые пять минут появляется сообщение

Тип события: Предупреждение

Источник события: SceCli

Категория события: Отсутствует

Код события: 1202

Дата: 06.09.2007

Время: 10:12:26

Пользователь: Н/Д

Компьютер: TD001

Описание:

Выполнено распространение политики безопасности с предупреждением. 0x2 : Не удается найти указанный файл.

Для диагностики этого события выполните вход с неадминистративной учетной записью и на http://support.microsoft.com выполните поиск раздела «Troubleshooting 1202 events» («Диагностика события 1202»).

0x2: The system cannot find the file specified.

This error is similar to 0x534 and to 0x6fc in that it is caused by an irresoluble account name. When the 0x2 error occurs, it typically indicates that the irresoluble account name is specified in a Restricted Groups policy setting.

To troubleshoot this issue, follow these steps:

1. Determine which service or which object is having the failure. To do this, enable debug logging for the Security Configuration client-side extension. To do this: a. Start Registry Editor.

b. Locate and then click the following registry subkey: HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionWinlogonGPExtensions<827d319e-6eac-11d2-a4ea-00c04f7 9f83a>

c. On the Edit menu, click Add Value, and then add the following registry value: Value name: ExtensionDebugLevel Data type: DWORD Value data: 2

d. Quit Registry Editor.

2. Refresh the policy settings to reproduce the failure. To refresh the policy settings, type the following at the command prompt, and then press ENTER: secedit /refreshpolicy machine_policy /enforceThis creates a file that is named Winlogon.log in the %SYSTEMROOT%SecurityLogs folder.

3. At the command prompt, type the following, and then press ENTER: find /i «cannot find» %SYSTEMROOT%securitylogswinlogon.logThe Find output identifies the problem account names—for example, «Cannot find MichaelAlexander.» In this example, the user account MichaelAlexander does not exist in the domain, or it has a different spelling—for example, MichelleAlexander.Determine why this account cannot be resolved. For example, look for typographical errors, a deleted account, the wrong policy applying to this computer, or a trust problem.

4. If you determine that the account has to be removed from the policy, find the problem policy and the problem setting. To find what setting contains the unresolved account, type the following at the command prompt on the computer that is producing the SCECLI 1202 event, and then press ENTER: c:>find /i “account name” %SYSTEMROOT%securitytemplatespoliciesgpt*.*For this example, the syntax and the results are: c:>find /i «MichaelAlexander» %SYSTEMROOT%securitytemplatespoliciesgpt*.*———- D:WINNTSECURITYTEMPLATESPOLICIESGPT00000.DOM———- D:WINNTSECURITYTEMPLATESPOLICIESGPT00001.INF———- D:WINNTSECURITYTEMPLATESPOLICIESGPT00002.INFSeInteractiveLogonRight = TsInternetUser,*S-1-5-32-549,*S-1-5-32-550,JohnDough,*S-1-5-32-551,*S-1-5-32-544,*S-1-5-32-548———- D:WINNTSECURITYTEMPLATESPOLICIESGPT00003.DOMThis identifies GPT00002.inf as the cached security template from the problem GPO that contains the problem setting. It also identifies the problem setting as SeInteractiveLogonRight. The display name for SeInteractiveLogonRight is “Logon locally.” For a map of the constants (for example, SeInteractiveLogonRight) to their display names (for example, Logon locally), see the Microsoft Windows 2000 Server Resource Kit, «Distributed Systems Guide.» The map is in the «User Rights» section of the Appendix.

5. Determine which GPO contains the problem setting. Search the cached security template that you identified in step 4 for the text «GPOPath=.» In this example, you would see the following: GPOPath=<6ac1786c-016f-11d2-945f-00c04fb984f9>MACHINEBetween «GPOPath=» and «MACHINE» is the GUID of the GPO.

6. To find the friendly name of the GPO, use the Resource Kit utility Gpotool.exe. Type the following at the command prompt, and then press ENTER: gpotool /verboseSearch the output for the GUID you identified in step 5. The four lines that follow the GUID contain the friendly name of the policy. For example:Policy <6ac1786c-016f-11d2-945f-00c04fb984f9>Policy OKDetails:————————————————————DC: domcntlr1.wingtiptoys.comFriendly name: Default Domain Controllers Policy

You have now identified the problem account, the problem setting, and the problem GPO. To resolve the problem, search the Restricted Groups section of the security policy for instances of the problem account (in this example, «MichaelAlexander»), and then remove or replace the problem entry.

—-Настройка политики безопасности.

Предупреждение 2: Не удается найти указанный файл.

Ошибка открытия домена учетных записей SAM.

Ошибка при настройке системного доступа.

Настройка параметров протоколирования.

Настройка аудита/протоколирования выполнена успешно.

Настройка политики Kerberos.

Настройка политики Kerberos выполнена успешно.

……………………………………….

Ошибка открытия sam неподдерживаемый формат ключа сессии sam windows 10

4GOOD People Gm500 — Обсуждение

» | Описание | FaQ»

Windows 10 | 10’1″ | INTEL Bay Trail 1.8GHz | 2GB | 3G

Windows 10» | Обсуждение UWP-приложений Windows» | Обсуждение гейминга на Intel Cherry Trail» | Android | Remix OS | Linux на планшетах» | Меняем операционную систему» | Поиск программ» | Антивирусы» | Скорая помощь владельцам планшетов» | Скорая помощь владельцам ноутбуков» | Курилка айтишников» | Операционные системы и софт

- В теме действуют все Правила форума и Правила раздела «Ноутбуки и UMPC»!

- Для сравнения или выбора устройства обращайтесь в раздел: Ноутбуки, Планшеты, TabletPC, UMPC, MID .

- Сообщения, не относящиеся к теме обсуждения (оффтоп), удаляются без предупреждения.

- Полезные темы на заметку: FAQ по форуму, Как искать на форуме?, Как убирать изображения под спойлер , Экскурсовод раздела.

- Вместо слов «Спасибо!» используйте

Если у вас меньше 15 постов — нажмите на кнопку

под тем сообщением, где вам помогли, и напишите благодарность.

На момент создания темы официальной страницы поддержки не было. В теме выложен бекап заводской сборки ос с твиками ТС для установки через Acronis16 и пользовательский установщик бекапа драйверов. Все файлы проверены. Необходимо повторно устанавливать драйвера. Манипуляции с BIOS не рекомендуются.

Платформа MS Windows

Операционная система Windows 10 Home

Тип процессора Intel Atom Z3735F

Частота процессора 1.3 ГГц

Количество ядер процессора 4

Графическая подсистема Intel HD Graphics 4600

Объем оперативной памяти 2 ГБ

Встроенная память 16 ГБ

Слот для карты памяти Да

Тип карты памяти microSD (TransFlash)

Максимальный объем карты памяти 32 ГБ (64 ГБ у пользователей работает)

Сенсорный экран Да

Тип сенсорного экрана ёмкостный

Multitouch Да

Тип экрана IPS

Диагональ экрана 10.1″

Автоматический поворот экрана Да

Разрешение экрана 1280 x 800 пикселей

Интерфейс USB USB 2.0

Тип USB-разъёма microUSB и USB

Разъём под SIM карту Да

Подключение гарнитуры Да

Встроенный микрофон Да

Выход на наушники 3.5 мм

mini-HDMI Да

Внешняя клавиатура Да, встроена в чехол

Поддержка Wi-Fi Да

Wi-Fi IEEE 802.11b, IEEE 802.11g, IEEE 802.11n

Поддержка 3G (UMTS) Да

Диапазон частот 3G (UMTS) 900, 2100

Bluetooth да

Стандарт Bluetooth 4.0

Профиль A2DP да

Диапазоны GSM 850, 900, 1800, 1900

Материал корпуса пластик

Цвет Черный

Тыловая камера Да

Фронтальная камера Да

Разрешение тыловой камеры 2 Мпикс

Разрешение фронтальной камеры 0.3 Мпикс

Датчик ориентации дисплея Да

Отдельный разъём питания Да

Возможность зарядки от USB Да

Емкость аккумулятора 5800 mAh

BootDev

Создание загрузочных дисков и прочие полезные мелочи

Страницы

2018-08-30

Сброс пароля учетной записи Windows с помощью WinPE

Содержание

Пароли Пользователей Windows

Операционная система Windows хранит всю информацию о своих учетных записях и группах в файле SAM. Расположен он по пути WindowsSystem32configSAM.

Получить доступ к данному файлу в работающей операционной системе Windows не возможно. Система не допускает к нему никого кроме себя. А вот если загрузиться с другой операционной системы (к примеру WinPE), то функции защиты уже не будут работать, и можно спокойно производить все желаемые манипуляции над данным файлом.

Файл SAM, отчасти является файлом реестра Windows. То есть, его можно открыть в редакторе реестра, и посмотреть какие разделы и ключи в нем содержатся. Смысла в этом не очень много, вся информация в нем представлена в виде бинарных ключей. Пароли при этом не доступны для редактирования, они попросту не отображаются в редакторе, только параметры конкретных учетных записей.

Варианты Сброса

Программы для сброса очень просты по своему использованию. Вы запускаете программу, указываете расположение SAM-файла, выбираете необходимого пользователя, выполняете сброс пароля.

Сброс Пароля

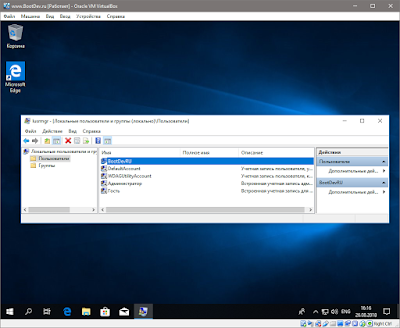

В качестве подопытного кролика будет выступать операционная система Windows 10, установленная в виртуальной машине VirtualBox. В ней будет присутствовать учетная запись с намеренно забытым паролем.

Наша цель, получить доступ к данной учетной записи.

В общем берем в руки установочный Windows-диск и читаем дальше.

Среда Предустановки

Нажимаем на клавиатуре сочетание клавиш Shift+F10 . Запустится окно командной строки.

По приветствию ввода команд видно, что текущей рабочей директорией является X:Sources. Нам же нужно перейти в директорию файла SAM, но прежде нужно понять под какой буквой расположен диск с установленной операционной системой Windows. Выполним команду mountvol , чтобы определить все подключенные диски.

В моем случае, в системе подключено четыре диска С, D, X и E. Диск X сразу исключаем, так как он принадлежит среде предустановки. Остальные проверяем командой dir .

В ходе поисков, целевым диском в моем случае, оказался диск D:. Выполняем смену рабочего диска командной строки на диск D:, и переходим в каталог WindowsSystem32config.

Проверим содержимое папки на наличие файла SAM командой dir .

Создадим копию данного файла. Выполним для этого команду copy SAM SAM.bkp .

Теперь перейдем на уровень выше, в директорию System32. Команда cd .. . Переименуем исполняемый файл Utilman.exe в _Utilman.exe ( ren Utilman.exe _Utilman.exe ). Скопируем исполняемый файл cmd.exe в эту же директорию, указав в качестве нового имени имя Utilman.exe ( copy cmd.exe Utilman.exe ). То есть, выполним подмену файла.

Перезагружаем компьютер с жесткого диска. На экране входа в учетную запись, нажимаем на кнопку специальных возможностей.

Вместо привычного окна запуска специальных возможностей, запустится окно командной строки.

Запущена она будет от имени пользователя SYSTEM. В этом можно убедиться выполнив команду echo %USERNAME% .

Выполним в консоли команду lusrmgr.msc . Запустится оснастка Локальные пользователи и группы. Через нее, можно будет без каких либо затруднений выполнить сброс, либо изменение пароля необходимого пользователя.

Сброс осуществляется установкой пустого пароля.

На этом сброс пароля можно считать завершенным. Остается только вернуть все как было, то есть переименовать обратно файл _Utilman.exe, предварительно удалив ненастоящий Utilman.exe. Сделать все это, можно уже в работающей основной системе, не обязательно грузиться снова с установочного диска.

Не Utilman’ом Единым

Чуть выше, был применен трюк с переименованием системной программы Utilman.exe. Отвечает она за панель специальных возможностей, вызывается сочетанием клавиш Win+U . Это не единственная программа подлог которой можно совершить. Ниже я перечислю перечень системных программ:

osk.exe — экранная клавиатура, вызывается из меню специальных возможностей.

Magnify.exe — экранная лупа, тоже является частью специальных возможностей. Может вызываться сочетанием клавиш Win++ .

sethc.exe — программа запускающаяся при пятикратном нажатии клавиш Shift . В Windows 10, на экране входа, она не работает. Но зато в ее предшественниках, должна.

Бэкап Файла SAM

В процессе описания процедуры сброса пароля, было произведено резервное копирование файла SAM в файл SAM.bkp. После данный файл больше никак не использовался. Зачем нужна резервная копия файла SAM? С помощью резервной копии файла SAM, можно выполнить откат к состоянию до сброса пароля, то есть вернуть сброшенный пароль обратно. Рассмотрим данный процесс более подробно.

Возврат Сброшенного Пароля

Как говорилось ранее, для осуществления отката к состоянию до сброса пароля, потрербуется резервная копия файла SAM, созданная до сброса пароля.

Необходимо снова загрузиться с установочного Windows-диска, войти в командную строку и перейти в ней папку WindowsSystem32config целевой операционной системы. То есть все то, что мы делали в начале процедуры сброса пароля.

Выполняем копирование, текущего файла SAM (сброшенный пароль) в файл _SAM, а файл SAM.bkp (несброшенный пароль) копируем в файл SAM. Делается это все командами copy SAM _SAM и copy SAM.bkp SAM .

Выполняем удаление файлов SAM.LOG* командой del /A SAM.LOG x , где x это цифра. Список всех файлов SAM.LOG можно получить командой dir /A SAM.LOG* . Удалять каждый придется по отдельности (команда del не понимает файловые маски к сожалению). Если этого не сделать, могут иногда возникнуть вот такие ошибки.

Перезагружаем компьютер, и проверяем результат.

Пароль запрашивается. В завершении, не забываем удалить бэкапы файла SAM, а именно SAM.bkp и _SAM. Делать это нужно естественно загрузившись в среде предустановки.

Мы рассмотрели, ручной способ сброса пароля локальной учетной записи Windows, без применения стороннего программного обеспечения. Все что требуется, это установочный диск Windows.

Сама идея данного способа, хороша тем, что с ее помощью мы получаем в свое распоряжение командную строку с правами системы. Что в свою очередь очень сильно развязывает руки. Хоть Explorer запускай.

Надеюсь данная информация будет полезна вам. А на этом у меня все 😉.

Если вы вдруг забыли пароль от своей учётной записи в Windows, то вам ничего не остаётся кроме как искать способ его сброса или же устанавливать новую операционную систему, что на мой взгляд полнейшее безумие в данном случае

В данной статье я покажу наипростейший вариант сброса пароля учётной записи в любой версии Windows (пробовал даже на Windows 10) при помощи загрузочной программы Reset Windows Password. Процесс сброса укладывается всего в 4 шага!

Сразу хочу предупредить, что еcли на компьютере вы использовали для входа учётную запись Microsoft, а не стандартную локальную, то ни одна из программ сбросить её пароль не сможет, поскольку пароль учётной записи Microsoft можно поменять только на сайте компании. Поэтому данный способ как и все аналогичные работает только если вы забыли пароль от стандартной локальной учётной записи Windows!

Программа является загрузочной, т. е. её нельзя просто установить на компьютер как это обычно делается. Запуск программы будет происходить с диска или флешки на этапе загрузки компьютера. Т.е. программу потребуется предварительно записать на диск или флешку!

Создание загрузочного диска / флешки с программой Reset Windows Password и её запуск

Программу вы можете скачать по ссылке:

Скачать Reset Windows Password

После того как программа скачается необходимо записать её на диск или флешку. Инструкция по записи программы в виде файла ISO на CD/DVD диск находится вот здесь, а по записи программы в ISO на флешку — вот здесь.

Поскольку современные ноутбуки можно частенько встретить без дисковода для чтения дисков, то, думаю, большинству подойдёт способ записи программы на флешку, тем более она есть, пожалуй, у каждого владельца компьютера.

После того как вы запишите программу на диск или флешку, её необходимо запустить. Для этого следует перезагрузить компьютер и настроить ваш BIOS, чтобы компьютер грузился не как обычно с жёсткого диска, а с записанной флешки или CD/DVD диска.

В отдельной статье я давал инструкцию по настройке BIOS на загрузку компьютера с диска или флешки, прочтите её если испытываете трудности с загрузкой программы:

Что такое BIOS и как в нём настроить порядок загрузки компьютера?

У каждого компьютера может быть своя особенность настройки загрузки с определённого устройства, поэтому чётких рекомендаций дать не получится… Но статья по ссылке выше должна помочь большинству.

Когда программа начнёт запускаться, вы увидите окно, похожее на загрузку обычной Windows 7:

Работа с программой

Когда загрузочная программа Reset Windows Password запустится, в первом окне необходимо будет настроить программу.

В первую очередь выбираем русский язык (1), затем в разделе «Режим работы» выбираем пункт «SAM – работа с обычными учётными записями» (2) и в конце под надписью «Что вы хотите сделать?» выбираем «Сбросить или изменить пароль пользователя» (3). Когда всё настроили, нажимаем «Далее» (4) внизу окна.

Программа будет выполнять именно сброс пароля (т. е. его стирание, обнуление), а не замену старого пароля на какой-то новый!

В следующем окне мы можем выбрать путь к папкам «SAM» и «SYSTEM» для сброса пароля.

Если вы пользуетесь стандартной Windows, где ничего глобально не переделано, то пути менять не нужно и они уже будут заданы правильно:

C:WindowsSystem32ConfigSAM

C:WindowsSystem32ConfigSYSTEM

Нажимаем «Далее».

На этапе №3 выбираем в окне ту учётную запись Windows, для которой хотим сбросить пароль (1) и нажимаем «Далее» (2).

На последнем 4-м этапе нажимаем кнопку «Сбросить / Изменить»:

Появится предложение сделать файл отката. При помощи этого файла можно вернуть работать способность системы в случае её «поломки» после работы программы.

Вообще программа не лезет туда куда не нужно и не делает никаких серьёзных изменений в Windows, поэтому файл отката проще не создавать, нажав «No» в данном окне.

Появится уведомление о том, что учётная запись была изменена (пароль сброшен) и можно закрывать программу и проверять изменения. Просто нажимаем «ОК» (1) в окне уведомления и затем «Выход» (2) в самой программе.

Теперь вытащите диск / флешку c программой из компьютера и перезагрузите его. Windows должна загрузиться сразу не спрашивая пароля!

Как видите данный способ для сброса пароля учетных записей Windows очень прост и трудности могут возникнуть, пожалуй, лишь на этапе загрузки программы с флешки или диска. Но среди всех способов сброса пароля я не нашёл ни одного, позволяющего сбросить пароль не загружаясь со специального загрузочного диска. Поэтому без этого всё равно не обойтись и уж проще разобраться со сбросом пароля, чем Windows переустанавливать :))

Хорошего Вам дня и отличного настроения! До встречи в следующих статьях

Забыли пароль? Нет проблем!

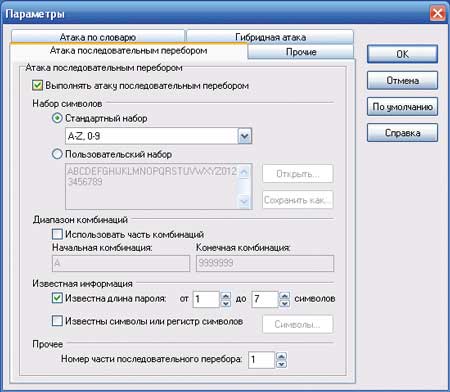

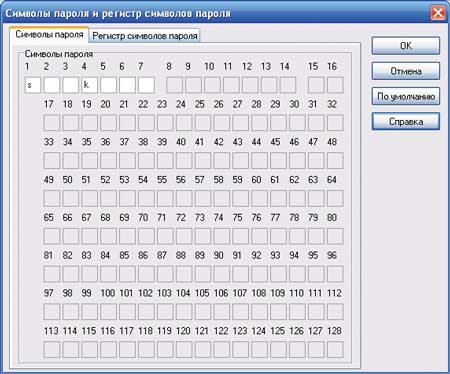

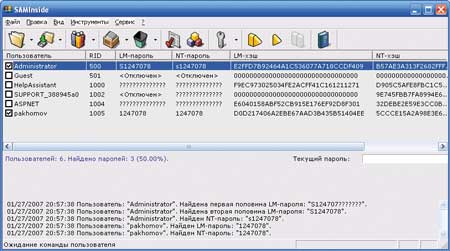

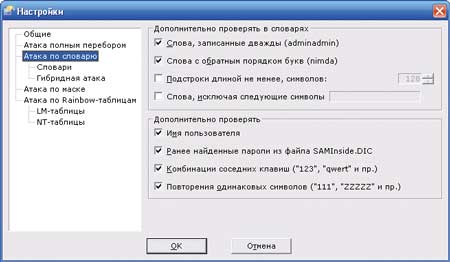

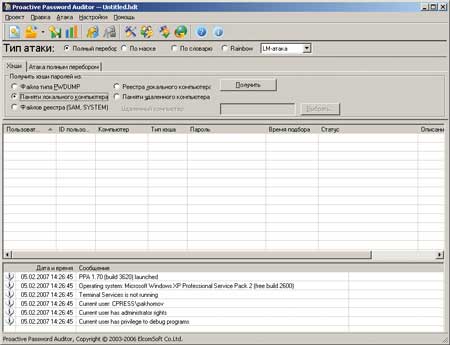

Теоретические основы

Понятие хэш-функции пароля

Взлом пароля

LM- и NT-хэши

Количество возможных паролей

Месторасположение SAM-файла

Практические примеры

Сброс пароля Windows

Подбор пароля

Рекомендации по защите паролей

Сначала мы хотели назвать данную статью иначе, например «Взлом паролей Windows» или что-то этом роде, поскольку такое название как нельзя лучше отражает ее суть. Однако слово «взлом» уж больно отдает чем-то криминальным, чем-то, за что в приличном обществе бьют по рукам (и не только по рукам), а в цивилизованных странах могут и в тюрьму посадить. А вот восстановление или обнуление забытого пароля — это уже сродни гуманитарной помощи, что может только приветствоваться. Правда, суть от этого не меняется. Взлом — он и в Африке взлом, как его ни называй. Процедура восстановления или обнуления забытого пароля и самый что ни на есть криминальный взлом системы отличаются разве что нравственными аспектами, но никак не последовательностью выполняемых действий.

Мы не будем вдаваться в подробности, зачем пользователю может понадобиться узнать пароль или обнулить его для получения доступа к системе. Оставляя за рамками повествования нравственную сторону вопроса, расскажем о том, каким образом можно обнулить или восстановить свой локальный пароль доступа к ПК, а также узнать сетевые пароли пользователей домена, если речь идет о локальной сети. Мы не станем изобретать велосипед и, поскольку тема эта отнюдь не нова, опишем лишь некоторые утилиты, с помощью которых можно легко обойти систему безопасности компьютера.

Для того чтобы понять, как взламываются пароли, читателям придется сначала усвоить, каким образом происходит аутентификация пользователей, где и в каком виде хранятся их пароли и как их можно узнать. В дальнейшем мы будем основываться на операционной системе Windows XP, хотя вскрытие паролей таких операционных систем, как Windows 2000/2003, от рассмотренного случая ничем не отличается, а в Windows 95/98/Mе те же действия выполнить еще проще.

Теоретические основы

Понятие хэш-функции пароля

Процесс локальной или сетевой аутентификации пользователя довольно прост: пользователь вводит пароль, соответствующий его учетной записи, и если пароль верен, то пользователь получает доступ в систему. Проверка пароля реализуется средствами операционной системы путем его сравнивания с паролем, хранящимся в компьютере. При этом разница между локальной и сетевой аутентификацией заключается лишь в том, что при локальной аутентифкации база учетных записей пользователей с их паролями хранится на самом компьютере, а при сетевой аутентификации — на специальном сервере, называемом контроллером домена.

Казалось бы, что может быть проще? Ведь нужно только знать, где именно хранится учетная база пользователей с их паролями, и подсмотреть нужную информацию. Но это слишком просто, чтобы оказаться правдой. Конечно же, все пароли сохраняются в зашифрованном виде. Зашифрованный пароль именуется хэшем (hash) или хэш-функцией пароля. Причем в данном случае речь идет о довольно хитром методе шифрования, особенность которого заключается в том, что зашифрованный таким образом пароль… принципиально невозможно расшифровать! Дело в том, что алгоритм шифрования (хэширования) является односторонним. Фактически любой алгоритм хэширования представляет собой подсчет контрольной суммы от исходного текста, при котором используются необратимые логические операции над исходным сообщением, такие как AND, OR и др.

Таким образом, по паролю можно вычислить его хэш-функцию, но, зная хэш-функцию, принципиально невозможно вычислить пароль, которому она соответствует. Сама хэш-функция представляет собой числовую последовательность длиной 16 байт.

Для справки: существует огромное количество различных алгоритмов вычисления хэш-функций, и соответственно хэш-функции могут быть разных типов. В дальнейшем мы будем говорить только о хэш-функциях паролей, создаваемых операционной системой Windows при локальной или сетевой аутентификации пользователей (LM- или NT-хэш).

Естественно, возникает вопрос: если знание хэш-функции не позволяет выяснить пароль пользователя, то как же в таком случае происходит процесс аутентификации? Дело в том, что при аутентификации сравниваются не сами пароли, а их хэш-функции. В процессе аутентификации пользователь вводит пароль в привычном для него виде, а операционная система рассчитывает его хэш-функцию и сравнивает с хэшем, хранящимся в компьютере. В случае их совпадения аутентификация считается успешной.

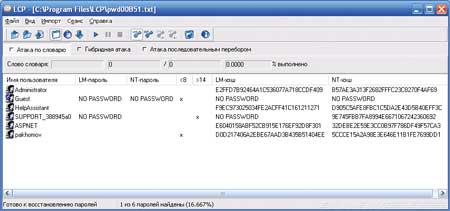

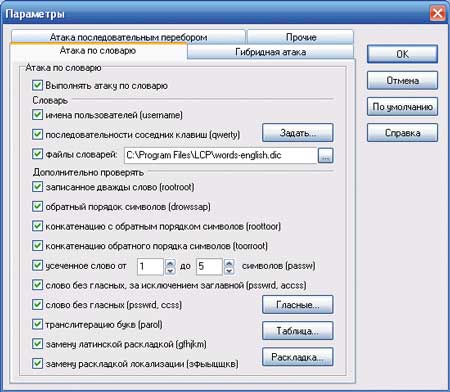

Взлом пароля

Процесс взлома, или подбора, пароля банален и представляет собой обычный перебор возможных паролей. Для этого нужно знать хэш-функцию пароля, хранимую в компьютере, и уметь вычислять хэш по паролю. Тогда, перебирая различные варианты паролей и сравнивая расчетные хэши с тем, что хранится в компьютере, можно подобрать правильный пароль.

Казалось бы, такой перебор никогда не закончится — вариантов паролей существует бесконечное множество. Однако не стоит торопиться с выводами. Во-первых, количество возможных паролей все-таки конечно, а во-вторых, современные компьютеры позволяют перебирать миллионы паролей в секунду. Кроме того, имеются различные методы атак на пароли (об этом речь пойдет далее), которые в большинстве случаев приводят к положительному результату в считаные минуты. Прежде чем от теории перейти к практике, рассмотрим смысл понятия «хэш» и выясним, сколько вариантов паролей реально существует.

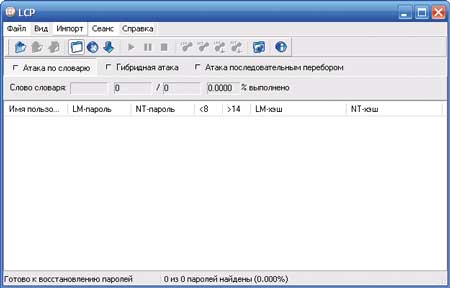

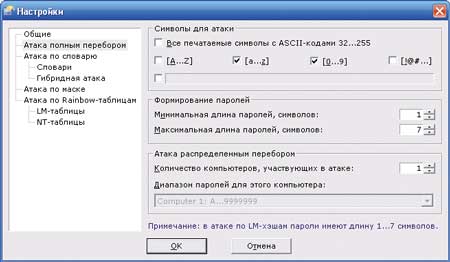

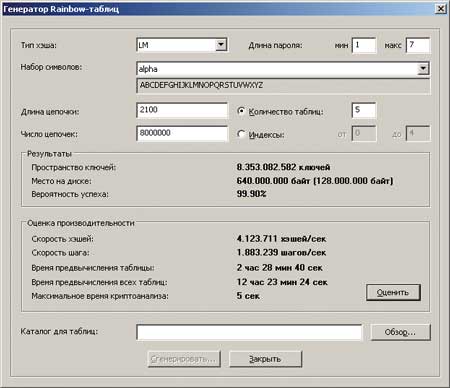

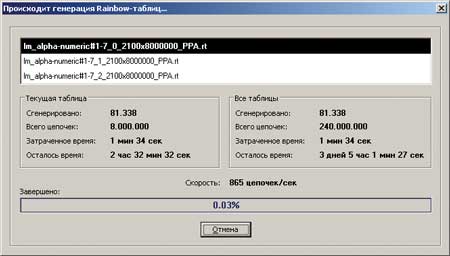

LM- и NT-хэши

В операционных системах Windows NT/2000/2003/XP существует два типа хэш-функций паролей: LM-хэш (LanMan-хэш) и NT-хэш. Хэш LM достался нам в наследство от сетей Lan Manager и используется в операционных системах Windows 9x. Поэтому, несмотря на то, что все современные операционные системы поддерживают новый тип хэширования (NT-хэш), чтобы обеспечить совместимость с клиентами Windows 9x, операционная система вынуждена хранить вместе с новым NT-хэшем и старый LM-хэш.

При применении LM-хэширования длина пароля ограничена 14 символами. Самым большим недостатком алгоритма получения LM-хэша является разделение пароля на две части, каждая из которых состоит из семи символов. Если вводимый пользователем пароль менее 14 символов, то при преобразовании к нему добавляются нулевые символы, то есть символы с кодом 0, чтобы получить строку, состоящую из 14 символов. Если же пароль пользователя превышает 14 символов, то LM-хэш соответствует пустому паролю. Каждая из 7-символьных половин пароля шифруется независимо от другой по алгоритму DES (бывший федеральный стандарт США), причем поскольку процесс шифрования каждой из 7-символьных половин пароля независим, то и подбор этих половин можно производить независимо, что значительно упрощает и ускоряет процесс вскрытия пароля. Другой серьезный недостаток LM-хэша связан с тем, что в процессе шифрования все буквенные символы пароля переводятся в верхний регистр. А поскольку LM-хэш содержит информацию о пароле без учета регистра, то LM-хэши для паролей ALLADIN, alladin, Alladin и aLLadin будут совершенно одинаковыми. Это существенно ограничивает количество возможных комбинаций пароля и, как следствие, ускоряет процесс вскрытия.

NT-хэш лишен недостатков, присущих LM-хэшу. Во-первых, при NT-хэшировании используется алгоритм шифрования MD4, при котором пароль не разбивается на две 7-символьные части. Во-вторых, при NT-хэшировании нет ограничения по длине пароля в 14 символов. В-третьих, NT-хэш является регистрозависимым, то есть NT-хэши для паролей ALLADIN и alladin будут совершенно разными.

Как мы уже отмечали, размер хэш-функций (и LM, и NT) независимо от длины вводимого пароля составляет 16 байт. Если длина пароля менее 14 символов, то для каждого пароля имеются и LM-, и NT-хэши. Если же длина пароля превышает 14-символов, то существует только NT-хэш.

Подобрать правильный пароль к известному NT-хэшу значительно сложнее, чем к LM-хэшу. Если известны и LM-, и NT-хэши, то сначала осуществляется подбор пароля по LM-хэшу, а после нахождения LM-пароля (все буквы верхнего регистра) используется NT-хэш для определения NT-пароля с учетом регистра. Правда, в данном случае есть одна тонкость: для пароля не всегда существует LM-хэш, для которого нужно, чтобы длина пароля была меньше или равной 14 символам. Но даже в случае, если длина пароля меньше 14 символов, LM-хэш можно удалить из базы. О том, как это сделать, мы еще расскажем, а пока приведем практические примеры LM- и NT-хэшей различных паролей.

Рассмотрим для начала 7-символьный пароль alladin, которому соответствует 16-байтный LM-хэш a01fad819c6d001aaad3b435b51404ee, записанный в шестнадцатеричной системе счисления. Далее рассмотрим 14-символьный пароль alladinalladin, для которого LM-хэш будет таким: a01fad819c6d001aa01fad819c6d001a. Обратите внимание, что первая половина (8 байт: a01fad819c6d001a) этого хэша полностью совпадает со второй. Кроме того, первая половина данного хэша совпадает с первой половиной LM-хэша пароля alladin. Такое совпадение отнюдь не случайно, если вспомнить, что каждые семь символов пароля кодируются независимо и определяют 8 байт итогового LM-хэша.

Интересно также отметить, что вторая половина LM-хэша пароля (aad3b435b51404ee) должна соответствовать символам с кодом 0, поскольку в том случае, если пароль меньше 14 символов, к нему добавляются пустые символы. То есть ad3b435b51404ee — это шифрование семи пустых символов. Поэтому можно предположить, что для любого другого 7-символьного пароля вторая половина LM-хэша окажется точно такой же. Действительно, для пароля tornado хэш LM равен 1e1e25e2f871d8dfaad3b435b51404ee, и, как нетрудно заметить, вторая половина этого хэша точно такая же, как и для пароля alladin. Для пароля ALLADIN значение LM-хэша точно такое же, как и для пароля alladin. Учитывая, что при LM-кодировании все буквы переводятся в верхний регистр, слово ALLADIN называют LM-паролем.

Если же рассмотреть NT-хэши для различных вариантов паролей (alladin, alladinalladin, tornado), то никакой закономерности не обнаружится (табл. 1). Кроме того, как уже отмечалось, NT-хэш является регистрозависимым, а сам NT-пароль соответствует истинному паролю.

Таблица 1. Пароли и соответствующие им хэш-функции

Количество возможных паролей

Итак, мы разобрались с алгоритмом, который используется для взлома пароля. Единственный способ, реализованный во всех программах, которые предназначены для подбора пароля, — это перебор всех возможных комбинаций. Естественно, возникает вопрос, а сколько вообще возможно комбинаций и так ли легко подобрать пароль методом перебора?

Что ж, давайте попробуем сосчитать. В операционных системах Windows 2000, 2003 и XP длина пароля может достигать 127 символов. При этом в качестве парольного символа можно использовать любой из 256 кодов ASCII. В таком случае при длине пароля в n символов количество возможных комбинаций будет равно 256n. Общее количество возможных паролей при этом составит 2561 + 2562 + … + 256127~~21024 = 1,8·10308. Это число астрономически огромно, и ни один современный компьютер не сможет перебрать все возможные комбинации за разумное время. Предположим, что имеется компьютер, который способен реализовать алгоритм перебора со скоростью 10 млн паролей в секунду. Для перебора всех паролей ему потребуется порядка 10293 лет! Для справки укажем, что возраст планеты Земля оценивается всего-навсего в 4,5 млрд лет (4,5·109). Практически это означает, что взломать пароль методом перебора невозможно! Что ж, «броня крепка, и танки наши быстры», однако не стоит делать поспешных выводов.

Прежде всего, приведенные нами выкладки не совсем корректны. Дело в том, что хотя количество всех возможных паролей и составляет 21024, но число возможных хэш-функций существенно меньше. Действительно, как мы уже отмечали, независимо от длины пароля длина хэш-функции составляет 16 байт, или 128 бит. Соответственно количество возможных вариантов хэш-функций равно 2128. Ну а поскольку для аутентификации применяются не сами пароли, а их хэш-функции, то и ориентироваться нужно именно на это количество возможных комбинаций. Фактически это означает, что одна и та же хэш-функция может соответствовать огромному количеству различных паролей и для успешной аутентификации можно использовать любой из них. Отсюда следует важный вывод: какой бы уникальный пароль вы ни придумали, существует огромное количество других комбинаций символов, которые можно применить в качестве правильного пароля.

Второй важный вывод заключается в том, что не имеет смысла использовать пароли длиннее 16 символов. Действительно, при длине пароля в 16 символов мы имеем 2128 возможных комбинаций, то есть ровно столько же, сколько и возможных комбинаций хэш-функций, а дальнейшее увеличение длины пароля не приведет к увеличению числа хэш-функций.

Теперь давайте попробуем сосчитать, сколько же времени потребуется для последовательного перебора всех наших 2128 хэш-функций. Учитывая, что скорость перебора составляет 107 паролей в секунду, получим, что для перебора всех комбинаций потребуется 1024 лет! Казалось бы, можно спать спокойно, но опять-таки не будем спешить с выводами.

Как мы уже отмечали, основную угрозу представляют не NT-, а LM-хэши. Количество доступных символов в данном случае уже не 256, а всего 197, поскольку все буквенные символы в пароле приводятся к верхнему регистру, следовательно, 26 символов строчных букв латинского алфавита и 33 символа строчных букв русского алфавита надо исключить из 256 вариантов ASCII-символов. Поэтому при длине пароля в 14 символов количество возможных вариантов составляет всего 19714=1,3·1032. Однако и эта цифра явно завышена. Вспомним, что при LM-кодировании пароль разбивается на две 7-символьные части, каждая из которых кодируется независимо. Поэтому в действительности количество возможных комбинаций определяется всего семью символами и составляет 1977=11,5·1016. При скорости перебора 107 паролей в секунду для перебора всех возможных комбинаций потребуется 37 лет. Конечно, и эта цифра достаточно велика и заставляет усомниться в том, что кто-то захочет заниматься подбором пароля. Однако здесь есть одно «но» — так называемый человеческий фактор. Попробуйте найти такого пользователя, который при наборе пароля переключает раскладку клавиатуры! А это значит, что реальное количество символов не 197, а 64. В этом случае число возможных вариантов уменьшается уже до значения 647 (рассматриваются LM-хэши), а для перебора всех паролей потребуется всего 5 дней!

К тому же в подавляющем большинстве случаев пароли представляют собой осмысленные слова или фразы, причем не очень большой длины. Ну а с учетом того, что количество слов исчисляется всего-навсего сотнями тысяч, то перебор по словарю окажется не слишком длительным.

Отсюда следует очень важный вывод: чаще всего подобрать пользовательский пароль не составляет труда — это вопрос времени. Далее на конкретном примере мы покажем вам, как можно быстро подобрать пароли по известным хэш-функциям, а пока рассмотрим, где хранятся хэш-функции и каким образом их можно заполучить.

Месторасположение SAM-файла

До сих пор мы рассматривали процесс восстановления паролей по известным хэш-функциям, но не ответили на самый главный вопрос: где эти хэш-функции паролей хранятся и каким образом можно получить доступ к базе учетных записей пользователей? Все учетные записи пользователей вместе с соответствующими им хэш-функциями паролей хранятся в так называемой базе SAM (Security Accounts Manager). Она представляет собой одноименный файл, который не имеет расширения. SAM-файл является составной частью реестра и хранится в каталоге %systemroot%system32config (под %systemroot% понимается каталог с операционной системой — по умолчанию соответствует каталогу C:WINDOWS). Кроме того, резервная копия этого файла имеется на диске аварийного восстановления системы, а также в каталоге %systemroot%repair. Однако при использовании резервной копии SAM-файла необходимо иметь в виду, что пароли могли измениться с момента последнего сеанса создания резервной копии. Кроме того, недавно заведенных учетных записей пользователей в резервной копии может и не оказаться.

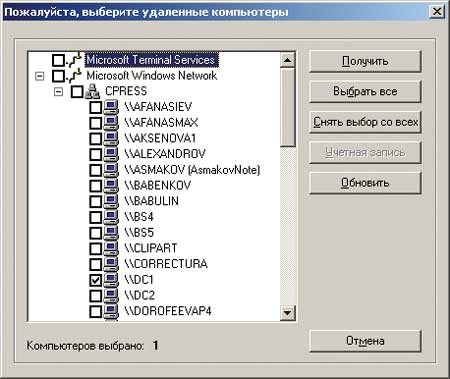

Практические примеры

Говоря о паролях и получении доступа к ПК, необходимо рассмотреть два принципиально разных сценария: первый — это получение доступа к отдельному ПК, который не входит в локальную сеть, а второй — получение доступа к ПК в составе локальной сети, то есть получение сетевого доступа. При этом под локальной сетью мы будем в дальнейшем понимать полноценную сеть с выделенным контроллером домена.

С программной точки зрения способы получения доступа к локальному и сетевому ПК ничем не отличаются друг от друга. Разница заключается лишь в способе получения SAM-файла, который в первом случае хранится на локальном ПК, а во втором — на контроллере домена сети.

Кроме того, доступ к ПК можно реализовать за счет как сброса пароля, так и его подбора. Причем порядок действий различен, поэтому мы детально рассмотрим оба способа сброса.

Сброс пароля Windows

Как уже отмечалось в первой части статьи, существует два типа паролей: локальные и сетевые. Хэш-функции локальных паролей хранятся на самом ПК, а хэш-функции сетевых паролей — на контроллере домена. Поскольку процедура сброса пароля подразумевает редактирование SAM-файла, что принципиально невозможно реализовать удаленно (то есть по сети), и требует перезагрузки ПК, то сброс пароля используется преимущественно для получения доступа к локальному ПК. Если же требуется сбросить именно сетевой пароль пользователя, а администраторский сетевой пароль утерян, то ту же самую процедуру придется проделать для сетевого контроллера домена, но нужно понимать, что для этого необходимо иметь физический доступ к серверу и процедура его остановки и перезагрузки не останется незамеченной.

Для сброса пароля необходимо внести изменения в SAM-файл, который хранится в директории %systemroot%system32config. Однако при загруженной операционной системе доступ к этому файлу заблокирован, то есть его невозможно ни скопировать, ни просмотреть, ни подменить. Поэтому для получения доступа к SAM-файлу прежде всего необходимо загрузить компьютер не с жесткого диска, а с дискеты, компакт-диска или с флэш-памяти с использованием другой операционной системы.

При этом если на жестком диске компьютера установлена файловая система NTFS, то необходимо, чтобы загрузочная операционная система понимала ее. К примеру, можно подготовить системную дискету DOS и разместить на ней драйвер NTFS, называемый NTFSDOS. C помощью этого драйвера все разделы NTFS будут смонтированы в качестве логических дисков DOS, после чего доступ к ним станет возможным.

Кроме того, нам понадобится утилита, позволяющая производить изменения в SAM-файле. Сегодня наиболее популярными из подобных утилит являются две: Active Password Changer 3.0 и Offline NT/2K/XP Password Changer & Registry Editor.

Утилита Active Password Changer 3.0

Данную программу можно скачать с сайта www.password-changer.com/download.htm. Существует несколько вариантов ее загрузки: c установкой на компьютере (Windows Installer) в виде исполняемого файла под DOS (DOS Executable), загрузочная дискета с интегрированным приложением (Bootable Floppy Creator) и ISO-образ для создания загрузочного CD-диска с интегрированным приложением.

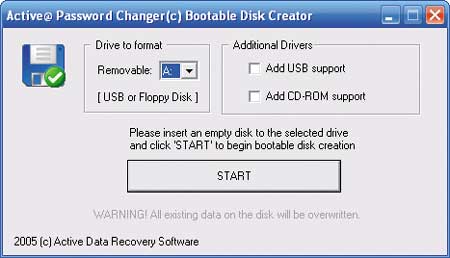

Вариант утилиты с установкой на компьютер подразумевает установку исполняемого файла под DOS, установку мастера создания загрузочной дискеты или флэш-диска USB с интегрированным приложением (рис. 1) и утилиту для записи ISO-образа загрузочного диска с интегрированным приложением.

Рис. 1. Мастер создания загрузочной дискеты или флэш-диска USB

с интегрированным приложением Active Password Changer 3.0

Пользоваться данной утилитой независимо от того, применяется ли для загрузки CD-диск, флэш-диск USB или дискета, очень просто. Для этого потребуется лишь минимальное знание английского языка.

Какой именно вариант предпочесть — создание загрузочной дискеты, флэш-диска USB или CD-диска — зависит от конкретной ситуации. К примеру, если на компьютере нет флопповода, что встречается довольно часто, то вариант с загрузочной дискетой отпадает. Использование загрузочного CD-диска тоже не всегда подходит, к примеру на новых материнских платах PATA-контроллер, к которому прицеплен оптический привод, может быть реализован посредством контроллера типа JMicron и в этом случае воcпользоваться загрузочным CD-диском с интегрированной утилитой Active Password Changer 3.0 не удастся по причине отсутствия драйверов контроллера. То есть загрузиться с такого диска можно, но приложение работать не будет.

Вариант с флэш-диском USB практически всегда срабатывает, но только в том случае, если материнская плата поддерживает на уровне BIOS возможность загрузки с флэш-диска. У всех новых моделей материнских плат данная функция предусмотрена, но бывают и исключения. Так, некоторые модели материнских плат (особенно на чипсетах NVIDIA) хотя и позволяют реализовать загрузку системы с флэш-диска USB, но не дают возможности запустить саму утилиту.

Поэтому целесообразно обеспечить возможность использования всех трех способов применения утилиты Active Password Changer 3.0.

Как мы уже отмечали, работа с самой утилитой не вызывает проблем. На первом этапе необходимо выбрать логический диск, на котором размещена операционная система. Далее программа находит SAM-файл на данном логическом диске и выводит учетные записи пользователей, которые можно редактировать.

Редактированию подлежат те же пункты, что и при редактировании из операционной системы Windows пользователем, имеющим статус администратора. Таким образом, используя утилиту Active Password Changer 3.0, можно сбросить пароль любого пользователя (Clear this User’s Password), блокировать (Account is disabled) или разблокировать (Account is locked out) учетную запись, указать необходимость смены пароля при следующей загрузке пользователя (User must change password at next logon) или задать опцию бессрочного пароля (Password never expires). Кроме того, с ее помощью можно задать расписание (по дням недели и часам), когда данному пользователю разрешен вход в систему.

Вообще, редактирование учетных записей пользователя с применением утилиты Active Password Changer 3.0 занимает буквально считаные секунды. Огорчает лишь одно — на официальном сайте www.password-changer.com/download.htm бесплатно можно скачать лишь демо-версию программы, которая имеет существенные ограничения по функциональности и, по сути, абсолютно бесполезна. Поэтому имеет смысл найти ее «правильный» вариант — Active Password Changer 3.0 Professional. К примеру, полнофункциональная версия этой утилиты входит в состав довольно известного загрузочного диска Hiren‘s Boot CD (текущая версия 8.6), который можно легко найти в Интернете. Правда, в данном случае подразумевается загрузка именно с CD-диска.

Offline NT/2K/XP Password Changer & Registry Editor

Утилиту Offline NT/2K/XP Password Changer & Registry Editor можно абсолютно бесплатно скачать с сайта http://home.eunet.no/pnordahl/ntpasswd. Имеются два ее варианта: ISO-образ для создания загрузочного CD-диска и утилита для создания загрузочной дискеты.

Использование данной утилиты вкупе с загрузочным флэш-диском USB в принципе возможно, но создавать такую дискету и интегрировать в нее утилиту придется самостоятельно.

Применение Offline NT/2K/XP Password Changer & Registry Editor не вызывает сложностей. На первом этапе выбираем логический диск с инсталлированной операционной системой. Далее необходимо указать местоположение файла SAM (по умолчанию предлагается windows/system32/config) и выбрать функцию редактирования SAM-файла. Если операционная система устанавливалась по умолчанию, то можно даже не вчитываться в вопросы, которые появляются в каждом новом диалоговом окне, а все время нажимать Enter.

После выбора конкретной учетной записи можно сбросить пароль, задать новый пароль, заблокировать или разблокировать учетную запись пользователя, задать опцию бессрочного пароля и т.д.

В заключение отметим, что утилита Offline NT/2K/XP Password Changer & Registry Editor также входит в состав диска Hiren‘s Boot CD.

Другие варианты

Кроме рассмотренных утилит Active Password Changer 3.0 и Offline NT/2K/XP Password Changer & Registry Editor существуют подобные утилиты для сброса пароля, которые обычно включаются в загрузочные диски Live CD, то есть в диски, с помощью которых можно загрузить операционную систему без ее инсталляции на жесткий диск компьютера. Различных дисков Live CD предлагается достаточно много, но, как правило, все они построены на основе различных клонов Linux-систем. Если же говорить о дисках Live CD на основе Windows XP с интегрированным инструментом для смены пароля, то их мало. Можно назвать диск iNFR@ CD PE 6.3, представляющий собой урезанную копию Windows XP, для работы которой не требуется инсталляция на жесткий диск. В комплект также входит множество утилит и пакетов, в том числе пакет ERD Commander, который позволяет сбрасывать пароль и создавать нового пользователя. Загрузочный диск Live CD урезанной версии Windows XP с использованием хорошо известного пакета PE Builder можно изготовить и самостоятельно, а затем интегрировать в него утилиту для смены пароля (ERD Commander). Однако если такие диски предполагается применять исключительно для смены пароля, то это не самый лучший вариант. Куда практичнее использовать описанные выше методы. Дело в том, что диски Live CD на основе урезанной версии OC Windows XP обладают одним серьезным недостатком: время загрузки компьютера с такого диска составляет более 5 минут, что, конечно же, крайне неудобно.

Подбор пароля

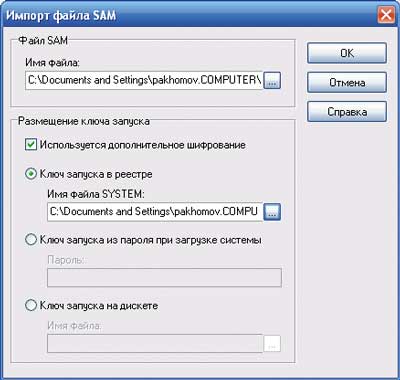

Подбор пароля — задача отнюдь не тривиальная. Основная проблема заключается в том, каким образом получить SAM-файл. Кроме того, одного SAM-файла для этого недостаточно. Дело в том, что для усиления безопасности компания Microsoft в свое время добавила в операционную систему утилиту SYSKEY, которая первоначально входила в Service Pack 3 для Windows NT 4.0. Данная утилита позволяет дополнительно зашифровывать хэши паролей учетных записей пользователей с применением 128-битного ключа, что делает невозможным процесс извлечения хэшей из SAM-файла некоторыми программами, например программой SAMDump. В операционных системах Windows 2000/2003/XP утилита SYSKEY активирована по умолчанию, а дополнительное шифрование не может быть заблокировано.

При активированном режиме SYSKEY ключ шифрования паролей, который кодируется с помощью системного ключа, может храниться как локально (при этом возможна его дополнительная защита паролем), так и отдельно — на дискете, что встречается крайне редко.

Впервые способ преодоления защиты SYSKEY был предложен Тоддом Сабином (Todd Sabin) в его программе pwdump2. Данный способ может быть реализован только на локальной машине, и для создания дампа паролей методом pwdump2 необходимо иметь права администратора. Работа утилиты pwdump2 основана на внедрении библиотеки samdump.dll, посредством которой она записывает свой код в пространство другого процесса (lsass.exe), обладающего более высоким уровнем привилегий. Загрузив библиотеку samdump.dll в процесс lsass (системная служба Local Security Authority Subsystem, LSASS), программа использует те же самые внутренние функции интерфейса API, чтобы обратиться к хэшам паролей. Это означает, что утилита получает доступ к зашифрованным паролям без их расшифровки.

Кроме метода внедрения библиотеки, существуют и другие способы обойти ограничения защиты SYSKEY. К примеру, если имеется доступ к самому ключу, который может храниться на локальной машине, то ничто не мешает расшифровать данные SAM-файла. Ключ является составной частью реестра, и информация о нем может быть извлечена из файла SYSTEM, который сохраняется в той же директории, что и файл SAM. При загруженной операционной системе Windows файл SYSTEM, так же как и файл SAM, является заблокированным, то есть его нельзя ни скопировать, ни переименовать, ни подменить.

Далее мы расскажем о наиболее популярных утилитах, позволяющих подобрать пароль методом перебора по его хэш-функциям, но прежде рассмотрим основные способы получения SAM-файла и системного ключа шифрования.

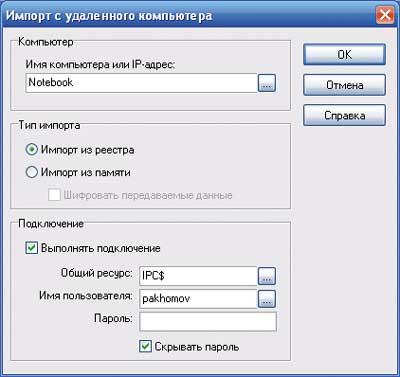

Получение SAM-файла и системного ключа шифрования

Для локального ПК

Если речь идет о локальном ПК, то при использовании утилит подбора паролей по их хэш-функциям необходимо прежде всего получить SAM-файл и файл SYSTEM. В принципе, некоторые утилиты (в частности, SAMinside), если они установлены на том самом ПК, где хранится учетная запись пользователей, позволяют сделать это и при загруженной операционной системе. Однако в данном случае есть одно серьезное ограничение: эта операция возможна только при условии, что компьютер загружен под учетной записью пользователя, имеющего права администратора. Но тогда возникает резонный вопрос: если компьютер загружен под учетной записью пользователя с правами администратора, зачем вообще подбирать пароль? Поэтому наиболее типичной является ситуация, когда учетная запись с правами администратора неизвестна и нужно как раз подобрать пароль администратора или любого пользователя данного ПК с правами администратора.

В этом случае необходимо предварительно скопировать два файла: SAM и SYSTEM, которые, как уже отмечалось, расположены в директории %systemroot%system32config (по умолчанию это директория СWindowssystem32config).

Для осуществления данной процедуры требуется загрузить компьютер с помощью альтернативной операционной системы, то есть не с жесткого диска. Самый простой вариант — создать загрузочный диск Live CD или даже флэш-диск USB (если компьютер поддерживает загрузку с USB-носителя) с урезанной версией Windows XP. Это легко сделать посредством утилиты PE Builder (более подробно о создании таких дисков можно прочитать в отдельной статье в этом номере журнала). Кроме того, если для загрузки используется CD-диск, то перед загрузкой в компьютер необходимо также вставить флэш-диск USB, чтобы иметь возможность скопировать на него нужные файлы (если флэш-диск вставить после загрузки ОС, то он не инициализируется).