Folders changed to Application .exe, how to remove .exe virus from computer?

If the .exe virus infects you, and folder become exe file virus, follow these to remove folders with .exe application:

1. Install, update your antivirus application.

2. Delete all detected files. Now, the .exe folder is removed, and you need to show the original folders.

3. Open File Manager.

4. Go to the top menu, Tools > Folder Options. Select the View tab.

5. Check the «Show hidden files and folders.»

6. Go to Start > Run, type cmd at the OPEN: box, and press OK. This will show the command prompt.

7. Using My Computer, view the drive of hidden folders

8. Go to Command Prompt and type these command lines to unhide all folders and files: attrib *.* /d /s -h -r -s.

See more items on how to remove .exe virus from computer.

Overview of .exe Virus

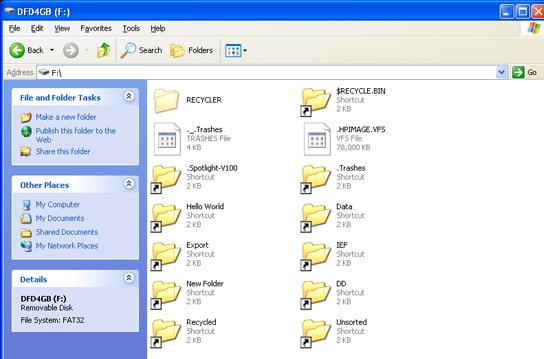

.exe virus malware is not new to most computer users. What we heard the most are applications.exe, app.exe, and newfolder.exe virus. The virus is mainly spread by mobile devices such as USB flash drives. And it will hide the real folder, make a fake executable file to do the folder to seduce the user to click, click to trigger the Trojan to infect more folders. What’s worse, .exe viruses are said to be so dangerous that they can disable programs like Task Manager, Regedit, and Folder Options. If your devices have been infected by the .exe virus, you can follow the ways below to recover files from .exe virus and remove it thoroughly.

How to Recover Files from .exe Virus

Once your USB flash drive or computer has been infected with .exe. virus, the original folders will be hidden and turn into .exe files. So, to recover the virus infected files, you need to unhide all folders and files by using the methods below.

1. Change View Settings

- Open File Manager, go to the top menu, «Tools» > «Folder Options». Select the «View» tab.

- Mark the «Show hidden files and folders».

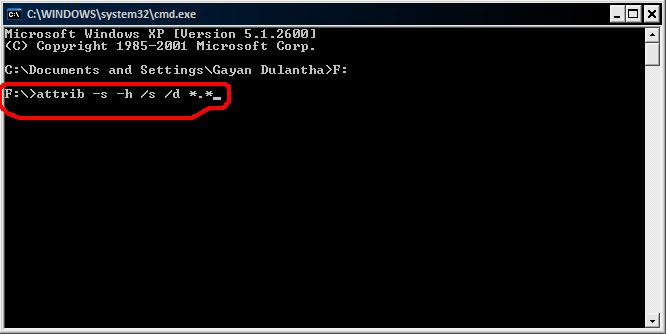

2. Use Command Prompt

- Go to «Start», type cmd, right-click «Command Prompt» and choose «Run as administrator».

- Type attrib -h -r -s /s /d *.* and hit Enter.

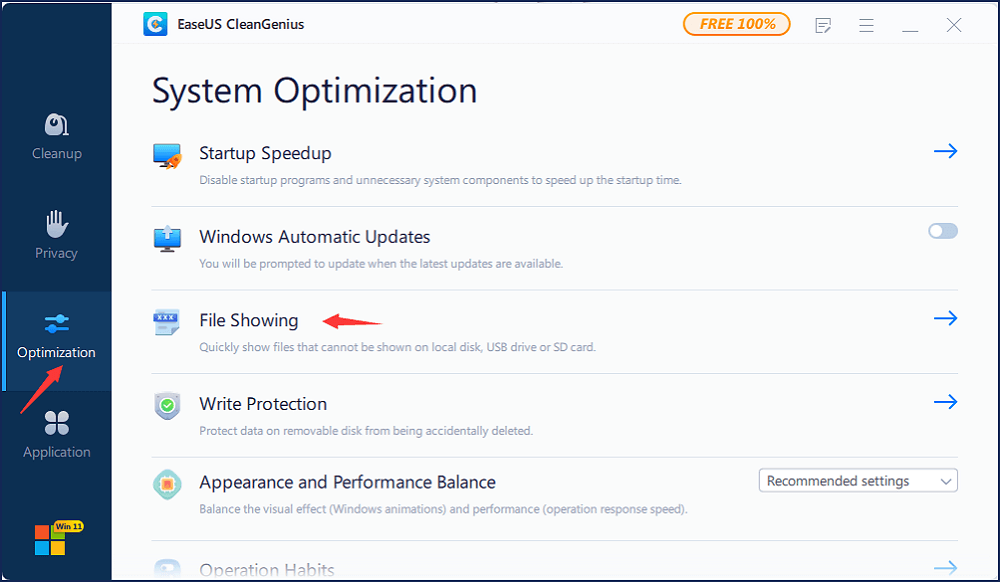

Manual execution of the command line is suitable for computer professionals, since incorrect commands can do more harm than good. Therefore, for security and usability, we strongly recommend you try an automatic command line alternative — EaseUS CleanGenius. It is a practical tool that enables you to check and fix file system errors, enable/disable write protection and update your system with one-click instead of typing intricate command lines.

Follow the simple steps below to show hidden files with this 1-click-fix software.

Step 1. DOWNLOAD EaseUS CleanGenius for Free.

Step 2. Start EaseUS CleanGenius, choose «Optimization» on the left panel. Next, click «File Showing» on the right panel.

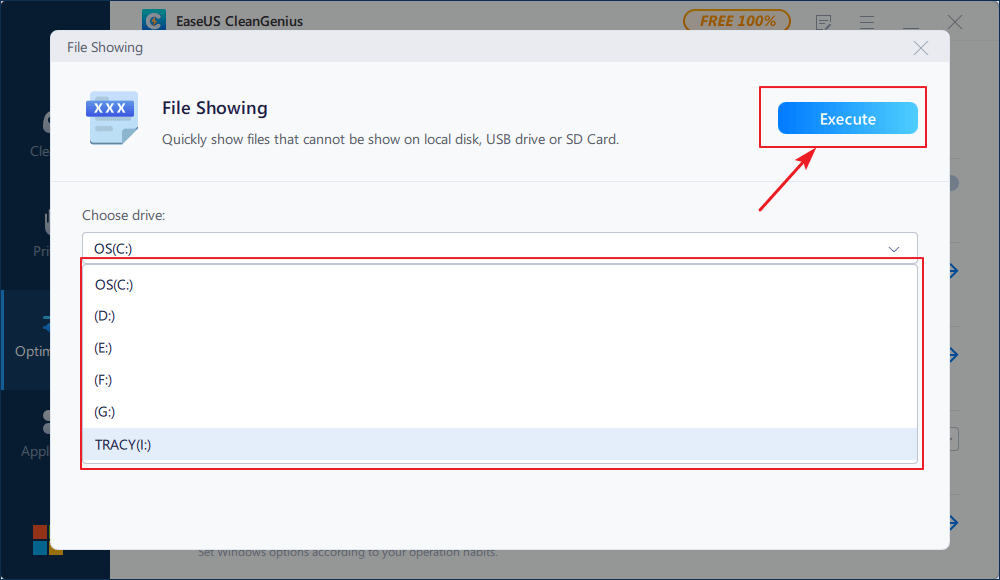

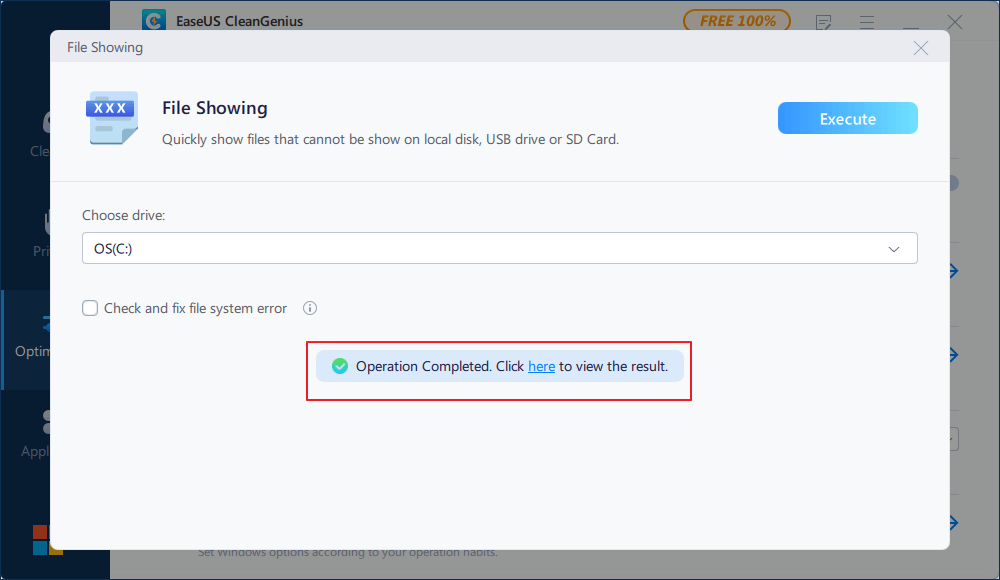

Step 3. Select the hard drive and click «Execute».

Step 4. After the operation completes, click the here link to check the hidden files.

3. Use Virus Attack Recovery Software (Most Effective)

If the above two solutions can’t recover the files turned into .exe, don’t despair, you still have the last but the most effective method to make it with ease. That is using EaseUS Data Recovery Wizard. This reliable and professional virus attack recovery has so far helped a big number of customers to recover virus infected files. It is also competent to restore folders infected by the .exe virus from USB flash drive and computer’s hard drive.

Now, download this EaseUS Data Recovery Wizard software by clicking the download button below and follow the step-by-step guide to proceed .exe virus file recovery as soon as possible.

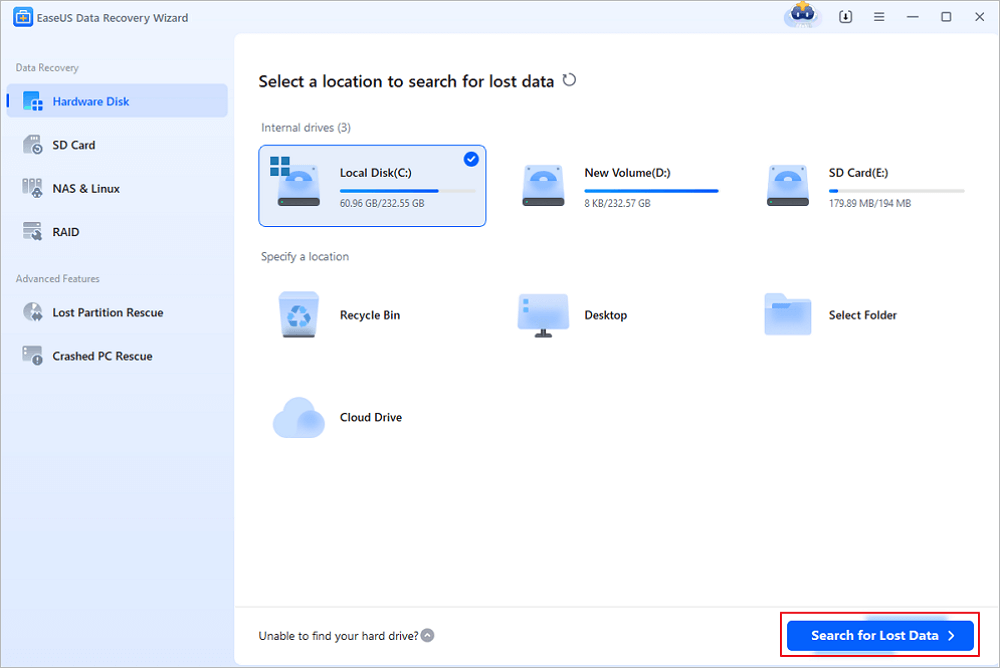

Step 1. Select the virus infected drive to scan

Run EaseUS virus file recovery software on your Windows PC. Select the disk attacked by the virus to scan for lost or hidden files. Note that:

- If it’s an HDD where files were hidden or deleted by virus, it’s better to install the software on a different volume or an external USB drive to avoid data overwriting.

- If the infected device is an external hard drive, flash drive or memory card, it doesn’t matter to install the software on the local drive of the computer.

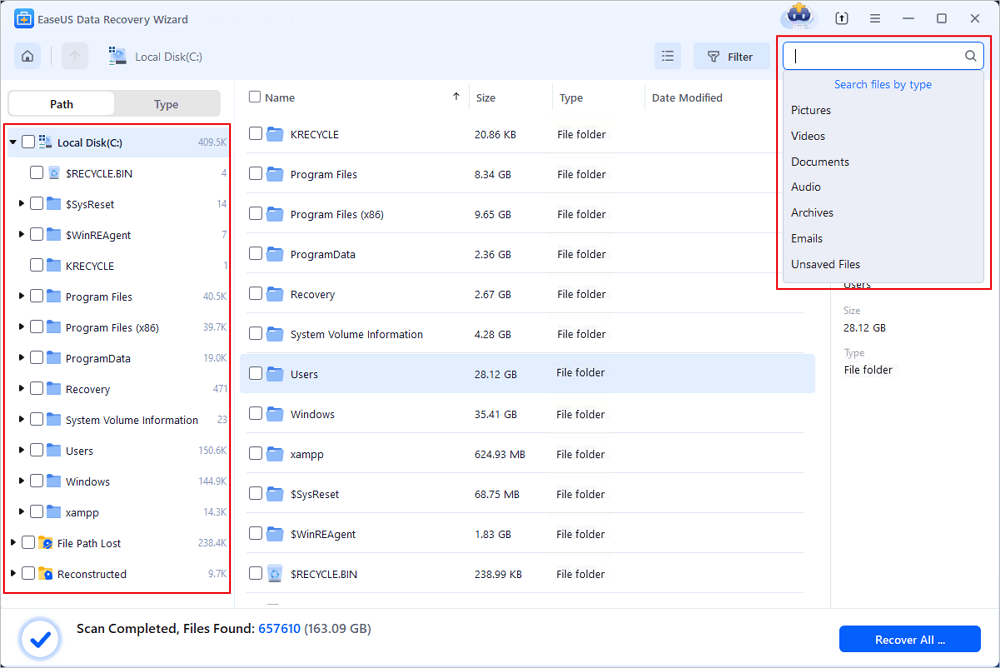

Step 2. Check all scanned results

EaseUS Data Recovery Wizard will immediately start a scan process to find your deleted or hidden files on the virus infected hard drive. To quickly locate the wanted files, you can use the Filter or type grouping feature to display only the pictures, videos, documents, emails, etc.

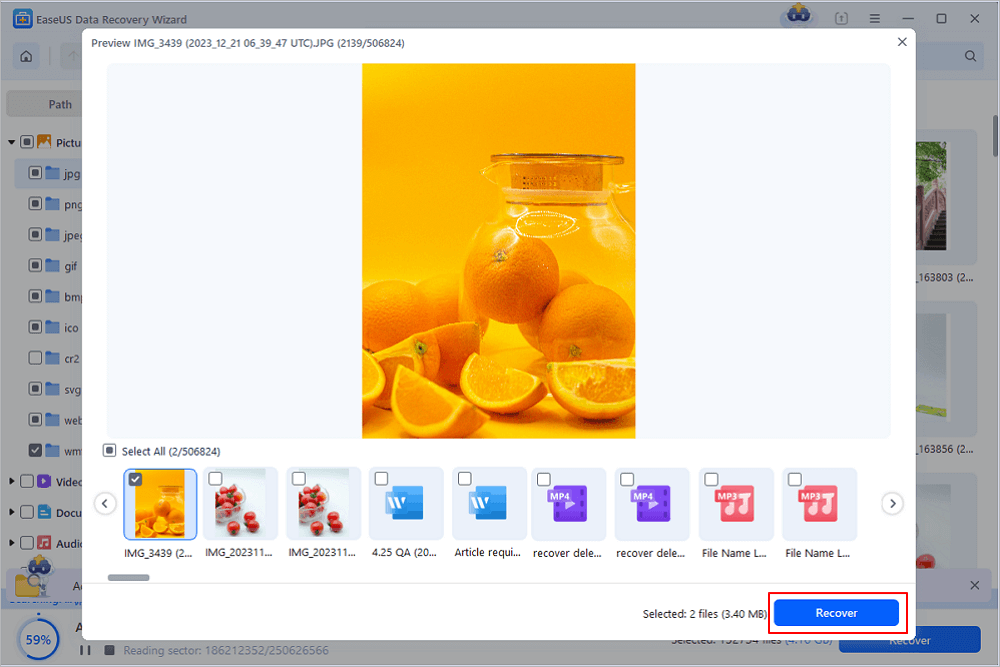

Step 3. Preview and recover deleted/hidden files

When the process finishes, you can preview the scanned files. Select the files you want and click the «Recover» button. You should save restored files to another secure location on your computer or storage device, not where they were lost.

How to Remove .exe Virus Manually

To remove .exe virus from the USB drive or the computer, go through the following the guide carefully.

Step 1. Run Command Prompt on your Windows 10/8.1/8/Vista/XP computer;

Step 2. Enter the following commands one by one. These will delete the preliminary stages of the virus.

taskkill /f /t /im «New Folder.exe»

taskkill /f /t /im «SCVVHSOT.exe»

taskkill /f /t /im «SCVHSOT.exe»

taskkill /f /t /im «scvhosts.exe»

taskkill /f /t /im «hinhem.scr»

taskkill /f /t /im «blastclnnn.exe»

Step 3. Re-enable Task Manager and Regedit after deleting the virus by entering the following commands one by one.

reg add HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableTaskMgr /t REG_DWORD /d 0 /f

reg add HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableTaskMgr /t REG_DWORD /d 0 /f

reg add HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableRegistryTools /t REG_DWORD /d 0 /

reg add HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableRegistryTools /t REG_DWORD /d 0 /f

Step 4. Go to «Folder Options» > «View» > «Advanced Settings» > «Show Hidden Files, Folders and Drives», and click «OK». Find the following listed files and delete them all.

C:WINDOWSSCVVHSOT.exe

C:WINDOWSSCVHSOT.exe

C:WINDOWShinhem.scr

C:WINDOWSsystem32SCVHSOT.exe

C:WINDOWSsystem32blastclnnn.exe

C:WINDOWSsystem32autorun.ini

C:Documents and SettingsAll UsersDocumentsSCVHSOT.exe

Folders changed to Application .exe, how to remove .exe virus from computer?

If the .exe virus infects you, and folder become exe file virus, follow these to remove folders with .exe application:

1. Install, update your antivirus application.

2. Delete all detected files. Now, the .exe folder is removed, and you need to show the original folders.

3. Open File Manager.

4. Go to the top menu, Tools > Folder Options. Select the View tab.

5. Check the «Show hidden files and folders.»

6. Go to Start > Run, type cmd at the OPEN: box, and press OK. This will show the command prompt.

7. Using My Computer, view the drive of hidden folders

8. Go to Command Prompt and type these command lines to unhide all folders and files: attrib *.* /d /s -h -r -s.

See more items on how to remove .exe virus from computer.

Overview of .exe Virus

.exe virus malware is not new to most computer users. What we heard the most are applications.exe, app.exe, and newfolder.exe virus. The virus is mainly spread by mobile devices such as USB flash drives. And it will hide the real folder, make a fake executable file to do the folder to seduce the user to click, click to trigger the Trojan to infect more folders. What’s worse, .exe viruses are said to be so dangerous that they can disable programs like Task Manager, Regedit, and Folder Options. If your devices have been infected by the .exe virus, you can follow the ways below to recover files from .exe virus and remove it thoroughly.

How to Recover Files from .exe Virus

Once your USB flash drive or computer has been infected with .exe. virus, the original folders will be hidden and turn into .exe files. So, to recover the virus infected files, you need to unhide all folders and files by using the methods below.

1. Change View Settings

- Open File Manager, go to the top menu, «Tools» > «Folder Options». Select the «View» tab.

- Mark the «Show hidden files and folders».

2. Use Command Prompt

- Go to «Start», type cmd, right-click «Command Prompt» and choose «Run as administrator».

- Type attrib -h -r -s /s /d *.* and hit Enter.

Manual execution of the command line is suitable for computer professionals, since incorrect commands can do more harm than good. Therefore, for security and usability, we strongly recommend you try an automatic command line alternative — EaseUS CleanGenius. It is a practical tool that enables you to check and fix file system errors, enable/disable write protection and update your system with one-click instead of typing intricate command lines.

Follow the simple steps below to show hidden files with this 1-click-fix software.

Step 1. DOWNLOAD EaseUS CleanGenius for Free.

Step 2. Start EaseUS CleanGenius, choose «Optimization» on the left panel. Next, click «File Showing» on the right panel.

Step 3. Select the hard drive and click «Execute».

Step 4. After the operation completes, click the here link to check the hidden files.

3. Use Virus Attack Recovery Software (Most Effective)

If the above two solutions can’t recover the files turned into .exe, don’t despair, you still have the last but the most effective method to make it with ease. That is using EaseUS Data Recovery Wizard. This reliable and professional virus attack recovery has so far helped a big number of customers to recover virus infected files. It is also competent to restore folders infected by the .exe virus from USB flash drive and computer’s hard drive.

Now, download this EaseUS Data Recovery Wizard software by clicking the download button below and follow the step-by-step guide to proceed .exe virus file recovery as soon as possible.

Step 1. Select the virus infected drive to scan

Run EaseUS virus file recovery software on your Windows PC. Select the disk attacked by the virus to scan for lost or hidden files. Note that:

- If it’s an HDD where files were hidden or deleted by virus, it’s better to install the software on a different volume or an external USB drive to avoid data overwriting.

- If the infected device is an external hard drive, flash drive or memory card, it doesn’t matter to install the software on the local drive of the computer.

Step 2. Check all scanned results

EaseUS Data Recovery Wizard will immediately start a scan process to find your deleted or hidden files on the virus infected hard drive. To quickly locate the wanted files, you can use the Filter or type grouping feature to display only the pictures, videos, documents, emails, etc.

Step 3. Preview and recover deleted/hidden files

When the process finishes, you can preview the scanned files. Select the files you want and click the «Recover» button. You should save restored files to another secure location on your computer or storage device, not where they were lost.

How to Remove .exe Virus Manually

To remove .exe virus from the USB drive or the computer, go through the following the guide carefully.

Step 1. Run Command Prompt on your Windows 10/8.1/8/Vista/XP computer;

Step 2. Enter the following commands one by one. These will delete the preliminary stages of the virus.

taskkill /f /t /im «New Folder.exe»

taskkill /f /t /im «SCVVHSOT.exe»

taskkill /f /t /im «SCVHSOT.exe»

taskkill /f /t /im «scvhosts.exe»

taskkill /f /t /im «hinhem.scr»

taskkill /f /t /im «blastclnnn.exe»

Step 3. Re-enable Task Manager and Regedit after deleting the virus by entering the following commands one by one.

reg add HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableTaskMgr /t REG_DWORD /d 0 /f

reg add HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableTaskMgr /t REG_DWORD /d 0 /f

reg add HKLMSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableRegistryTools /t REG_DWORD /d 0 /

reg add HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem /v DisableRegistryTools /t REG_DWORD /d 0 /f

Step 4. Go to «Folder Options» > «View» > «Advanced Settings» > «Show Hidden Files, Folders and Drives», and click «OK». Find the following listed files and delete them all.

C:WINDOWSSCVVHSOT.exe

C:WINDOWSSCVHSOT.exe

C:WINDOWShinhem.scr

C:WINDOWSsystem32SCVHSOT.exe

C:WINDOWSsystem32blastclnnn.exe

C:WINDOWSsystem32autorun.ini

C:Documents and SettingsAll UsersDocumentsSCVHSOT.exe

Суть данного вируса заключается в том, что он скрывает содержимое флешки и подменяет его ссылками на исполняемый файл, который умело маскирует с помощью изменения их атрибутов.

Убеждаемся, что папки и файлы целые

Для этого зажимаем Windows + R и вставляем команду «control.exe folders» откроется окно с параметрами папок переходим на вкладку вид и ищем там два параметра:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

Теперь ваши папки на флешке будут видны, но они будут прозрачными.

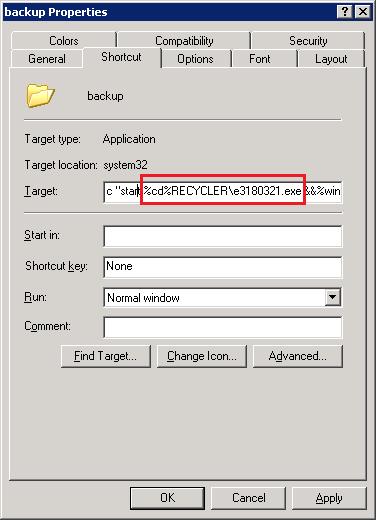

Находим и удаляем вирус через свойства ярлыка

Кликаем правой кнопкой на ярлык «свойства» там нас интересует строка «Объект». Она довольно длинная, но в ней есть путь к вирусу. В моем случае, строка двойного запуска выглядела так:

- «%windir%system32cmd.exe /c “start %cd%RECYCLER6dc09d8d.exe &&%windir%explorer.exe %cd%support»

Как мы видим сам вирус имеет название 6dc09d8d.exe и находится в папке Recycle на самой флешке. Удаляем данный файл вместе с папкой Recycle.

Удаляем вирус с помощью антивируса

Скачиваем антивирус допустим Dr.Web CureIt! он себя хорошо зарекомендовал. Запускаем антивирус выбираем флешку и ждем пока он найдет и удалит вирусы. Потом нужно вернуть стандартные атрибуты для файлов и папок это можно сделать двумя способами.

Первый меняем атрибуты через командную строку для этого зажимаем Windows +R вставляем CMD нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f: нажать ENTER, где f: — это буква вашей флешки ( с помощью данной команды мы переходим на флешку)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

- Расшифровка атрибутов R — разрешает или запрещает атрибут «Только для чтения», S — превращает файл или папку в системный, H — скрываем или показываем файлы и папки, D — обработка файлов и каталогов, +/- установка /удаление атрибута

Второй меняем атрибуты через bat файл для этого создаем текстовый файл на флешке записываем в неё следующий текст attrib -s -h /d /s и сохраняем с названием 1.bat и после запускаем его.

Если файлов много, то возможно потребуется несколько минут для выполнения команды. Так же если есть возможность используем Dr.Web LiveDisk

Автономный метод удаления вируса

В блокноте создаем файл и копируем туда ниже перечисленный текс после сохраняем его как avto.bat (скачать готовый файл) кидаем на флешку и запускаем от имени администратора. После запуска компьютер попросит ввести букву, соответствующую вашей флешке, что нужно сделать. После этого он удалить папку RECYCLER, файл автозапуска autorun.inf и вернёт атрибуты папкам, которые стали ярлыками. Вероятнее всего вирус будет удален.

:lable

cls

set /p disk_flash=»Vvedite bukvu vashei fleshki: «

cd /D %disk_flash%:

if %errorlevel%==1 goto lable

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

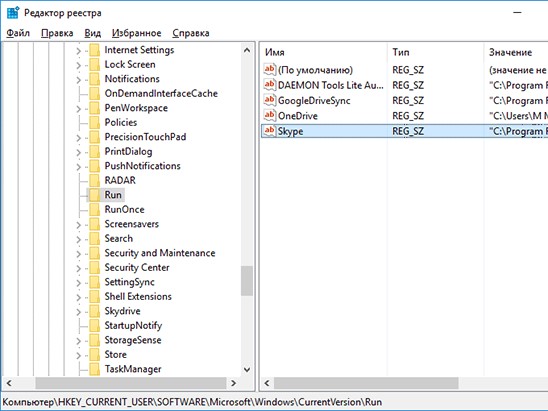

Удаление вируса через реестр

В некоторых случаях вирусы прописывают себя в автозапуск системы. Нажмите клавиши Win + R, в появившемся окне введите regedit и нажмите Enter. Проверьте руками следующие ветки реестра на наличие подозрительных записей:

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun – эти программы запускаются при загрузке компьютера

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun – программы, автоматически запускаемые при входе текущего пользователя

Удалите все подозрительные записи и незнакомые программы

Удаление вируса вручную

- Во временной папке Temp C:users%username%AppDataLocalTemp ищем файл с необычным расширением .pif и удаляем его (можно воспользоваться поиском).

- Проверяем также папку C:Users<<Пользователь>>AppdataRoaming. в ней не должно быть исполняемых файлов с расширение *.EXE и *.BAT. Удаляем все подозрительные файлы.

Восстановление системы

Если вирус недавно появился, то данный способ может помочь.

Нажимаем Windows + R откроется окно выполнить вставляем туда «rstrui.exe» откроется окошко восстановление системы нажимаем далее выбираем нужную точку выставления по дате потом система спросит вы уверены нажимаем «OK» и начнётся процесс выставления системы. После восстановления должно появится окошко о удачно окончании процесса.

На этом, пожалуй, все в большинстве случаев выше перечисленные способы должны удалить вирусные ярлыки, но если они не помогли, то копируем скрытые файлы на компьютер и делаем полное форматирование флешки потом копируем обратно и меняем атрибуты.

{youtube}a5FjQWEudOo{/youtube}

{youtube}45XfAmQc1dg{/youtube}

{youtube}8w3RSl8kGh8{/youtube}

Комментарии ()

Оставьте свой комментарий

#1

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 13 Май 2009 — 12:59

На работе столкнулся с проблемой: Вставляю флешку в компьютер, и одна из папок с office документами стала с расширением .exe? o_0 При этом аваст ругается на папку — «win32.trojan-gen»? Папку не запускал естественно, но как быть с документами в папке, они безвозвратно утеряны или их можно восстановить?

еще небольшой скриншот — http://uimages.ru/index/0-2&photo=1-0-84313

- Наверх

#2

v.martyanov

v.martyanov

-

- Virus Analysts

-

- 8 308 Сообщений:

Guru

Отправлено 13 Май 2009 — 13:02

На работе столкнулся с проблемой: Вставляю флешку в компьютер, и одна из папок с office документами стала с расширением .exe? o_0 При этом аваст ругается на папку — «win32.trojan-gen»? Папку не запускал естественно, но как быть с документами в папке, они безвозвратно утеряны или их можно восстановить?

еще небольшой скриншот — http://uimages.ru/index/0-2&photo=1-0-84313

Ссылка «прислать вирус» вверху страницы.

- Наверх

#3

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 13 Май 2009 — 13:02

Уверены, что это именно папка, а не файл со значком папки?

Проверьте его на VirusTotal

- Наверх

#4

v.martyanov

v.martyanov

-

- Virus Analysts

-

- 8 308 Сообщений:

Guru

Отправлено 13 Май 2009 — 13:05

Уверены, что это именно папка, а не файл со значком папки?

Проверьте его на VirusTotal

Да на 99% файл. Если отключена опция «показывать расширения», то юзер видит папку, кликает по ней. Троян открывает нужную папку в explorer’е — то есть все работает как и ожидалось.

- Наверх

#5

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 13 Май 2009 — 13:09

Ссылка «прислать вирус» вверху страницы.

Извините, я вас не понял.

Уверены, что это именно папка, а не файл со значком папки?

Проверьте его на VirusTotal

Уже не уверен, но я точно знаю что раньше эта была папка с документами http://forum.drweb.com/public/style_emoticons/default/smile.png

http://www.virustotal.com/ru/analisis/4fed…96657037354c557

- Наверх

#6

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 13 Май 2009 — 13:11

Извините, я вас не понял.

Прислать вирус — отослать файл на анализ в вирлаб.

Вверху страницы есть «кнопка» с такой же ссылкой.

Судя по VirusTotal, Доктору вирус известен.

- Наверх

#7

v.martyanov

v.martyanov

-

- Virus Analysts

-

- 8 308 Сообщений:

Guru

Отправлено 13 Май 2009 — 13:14

Извините, я вас не понял.

Прислать вирус — отослать файл на анализ в вирлаб.

Вверху страницы есть «кнопка» с такой же ссылкой.Судя по VirusTotal, Доктору вирус известен.

Угу. Тогда не понимаю, зачем тему было создавать?

- Наверх

#8

Pavel Plotnikov

Pavel Plotnikov

-

- Guests

- 5 276 Сообщений:

Отправлено 13 Май 2009 — 13:14

Piterski, в чём ваш вопрос?

Ситуация очевидно следующая: на машине откуда вы принесли «папку» есть инфекция, которая создаёт файлы *.exe где вместо * подставляет названия папок и файлов расположенных на компьютере. При копировании на флешку вы скопировали не нужную вам папку, а файл выглядищий как «папка».

Принесли этот файл на другой ПК где он и был успешно обнаружен.

Вывод надо лечить ПК откуда скопировали эту «папку».

GUI/Android/iOS/WP8/волейбол

- Наверх

#9

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 13 Май 2009 — 13:18

Piterski, в чём ваш вопрос?

Вопрос в том, что надо восстановить файлы которые были в этой папке, как я уже понял это не папка, но а где тогда папка? На машине откуда она была взята ее уже нет о_0

- Наверх

#10

v.martyanov

v.martyanov

-

- Virus Analysts

-

- 8 308 Сообщений:

Guru

Отправлено 13 Май 2009 — 13:21

Piterski, в чём ваш вопрос?

Вопрос в том, что надо восстановить файлы которые были в этой папке, как я уже понял это не папка, но а где тогда папка? На машине откуда она была взята ее уже нет о_0

Включить отображение скрытых и системных файлов нужно.

- Наверх

#11

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 13 Май 2009 — 13:30

Включить отображение скрытых и системных файлов нужно.

Ясно, спасибо. И последний вопрос, чем можно вылечить машину где создаются такие файлы *.exe?

- Наверх

#12

v.martyanov

v.martyanov

-

- Virus Analysts

-

- 8 308 Сообщений:

Guru

Отправлено 13 Май 2009 — 13:32

Включить отображение скрытых и системных файлов нужно.

Ясно, спасибо. И последний вопрос, чем можно вылечить машину где создаются такие файлы *.exe?

CureIt (http://www.freedrweb.com/cureit/?lng=ru)

- Наверх

#13

userr

userr

-

- Members

- 16 310 Сообщений:

Newbie

Отправлено 13 Май 2009 — 13:33

Ясно, спасибо. И последний вопрос, чем можно вылечить машину где создаются такие файлы *.exe?

Очевидно, Drweb http://forum.drweb.com/public/style_emoticons/default/cool.png

Делайте логи по правилам раздела

- Наверх

#14

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 14 Май 2009 — 11:59

Добрый день Уважаемые! Сегодня я смог занятся машиной где в первые был замечен этот вирус, стал следовать указаниям, но возникла проблема.

Скачайте свежий CureIt. Создайте папку C:TEST, скопируйте в нее CureIt. Скачайте прилагаемый файл cureit-scan.zip (см. внизу страницы правил), распакуйте в C:TEST все файлы, запустите cureit-scan.bat — запустится CureIt. Все найденное — лечить, неизлечимое — перемещать.

При запуске cureit-scan.bat — быстро открывается командная строка, там что то пишется и закрывается, cureIt — не запускается. http://forum.drweb.com/public/style_emoticons/default/sad.png

- Наверх

#15

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 14 Май 2009 — 12:03

При запуске cureit-scan.bat — быстро открывается командная строка, там что то пишется и закрывается, cureIt — не запускается.

Добавьте в конец батника (после :end) команду pause — будет возможность рассмотреть, что там пишется.

- Наверх

#16

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 14 Май 2009 — 12:12

Добавьте в конец батника (после :end) команду pause — будет возможность рассмотреть, что там пишется.

А как это сделать? http://forum.drweb.com/public/style_emoticons/default/blink.png

- Наверх

#17

YVS

YVS

-

- Helpers

- 4 798 Сообщений:

Звездочет

Отправлено 14 Май 2009 — 12:14

Добавьте в конец батника (после :end) команду pause — будет возможность рассмотреть, что там пишется.

А как это сделать? http://forum.drweb.com/public/style_emoticons/default/blink.png

Открыть блокнотом cureit-scan.bat и добавить строку.

На всякий случай приложил новый архив (оригинал взят отсюда).

[здесь было вложение (cureit_scan.zip)]

Сообщение было изменено YVS: 14 Май 2009 — 19:27

Удалил вложение

- Наверх

#18

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 14 Май 2009 — 12:18

- Наверх

#19

Pavel Plotnikov

Pavel Plotnikov

-

- Guests

- 5 276 Сообщений:

Отправлено 14 Май 2009 — 12:22

сабж — http://s47.radikal.ru/i115/0905/c3/964a71e4eaaa.png http://forum.drweb.com/public/style_emoticons/default/huh.png

переименуйте 89wf95qu.exe в xyz.pif запустите bat файл и отпишетесь о результате

GUI/Android/iOS/WP8/волейбол

- Наверх

#20

Piterski

Piterski

-

- Posters

- 16 Сообщений:

Newbie

Отправлено 14 Май 2009 — 12:31

89wf95qu.exe в xyz.pif запустите bat файл и отпишетесь о результате

Все запустилось, сейчас проверяется и уже нашло с десяток инфицированных файлов. По этому поводу у меня назрел вопрос — Я все делаю по правилам, лечу и переношу. Но там такие файлы о_0 (в папках system 32 и тд), не упадет ли у меня ОС? Запустится ли она после перезагрузки? о_0

- Наверх

Вчера на курсах подхватил на флешку вирус, который был немедленно детектирован и удален антивирусом на моем домашнем компе. Однако оказалось, что все папки на флешке стали ярлыками. Какое-то время назад я уже сталкивался с такой проблемой, поэтому знаю первое правило, позволяющее предотвратить заражение вашего компьютера: не в коем случае не пытайтесь открыть ярлыки к папкам! (даже если данные на флешке бесценны, и вы хотите немедленно убедиться в том, что они никуда не пропали). Почему не стоит открывать эти ярлыки? Создатели вируса пошли на такую уловку: в свойствах этих ярлыков прописаны две команды:

- Первая запускает и устанавливает вирус на Ваш ПК

- Вторая открывает интересующую Вас папку

Т.е. пользователь, на компьютере которого не установлен антивирус, не обратив внимание на тот факт, что все каталоги на флешке теперь отображаются в виде ярлыков, может просто не знать, что флешка заражена, т.к. все папки на флешке открываются и информация в них на месте. В некоторых модификациях подобного вируса папки перестают открываться, даже если щелкнуть по ярлыку. В любом случае, не паникуйте, не спешите форматировать USB флешку и читайте внимательно инструкцию ниже. Поймите, каталоги никуда не делись, они как лежали на флешке так и лежат. Просто вирус скрыл все папки на флешке, т.е. им были назначены соответствующие атрибуты (скрытый + архивный). Наша задача: уничтожить вирус и снять эти атрибуты.

Итак, ниже я приведу инструкцию, описывающую что делать, если папки на флеше стали ярлыками

Содержание:

- Удаляем исполняемые файлы вируса на USB флешке

- Проверка системы на наличие команд автозапуска вируса

- Восстанавливаем вид каталогов и доступ к папкам

- Ручной способ восстановления атрибутов скрытых папок на флешке

- Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Удаляем исполняемые файлы вируса на USB флешке

Первым делом необходимо избавиться от исполняемых фалов вируса. Это можно сделать с помощью любого антивируса (благо есть куча бесплатных или portable версий, таких как Dr.Web CureIt или Kaspersky Virus Removal Tool), если же его нет – можно попробовать найти и обезвредить вирус вручную. Как же найти файлы вируса, заразившего USB флешку?

- В проводнике Windows включаем отображение скрытых и системных фалов.

- В Windows XP: Пуск-> Мой компьютер->Меню Сервис->Свойства папки->вкладка Вид. На ней снимаем галку у параметра «Скрывать защищенные системные файлы (рекомендуется)» и устанавливаем у «Показывать скрытые файлы и папки».

- В Windows 7 путь немного другой: Пуск->Панель Управления->Оформление и персонализация->Параметры папок->Вкладка Вид. Параметры те же самые.

- Для Windows 8/10 инструкция есть в статье Показать скрытые папки в Windows 8.

- Открываем содержимое флешки, и видим на нем множество ярлыков на папки (обратите внимание на значок ярлыка у иконок папок).

Теперь нужно открыть свойства любого ярлыка на папку (ПКМ -> Свойства). Они будут выглядеть примерно так:

Нас интересует значения поля Target (Объект). Строка, указанная в нем довольно длинная, и может выглядит примерно так:

%windir%system32cmd.exe /c "start %cd%RECYCLERe3180321.exe &&%windir%explorer.exe %cd%backup

В этом примере RECYCLERe3180321.exe это и есть тот самый вирус. Т.е. файл вируса с именем e3180321.exe находится в папке RECYCLER. Удаляем этот файл, а можно и папку целиком (рекомендую проверить наличие этой папки как на самой зараженной флешке, так и в системных каталогах C:windows, C:windowssystem32 и в профиле текущего пользователя (о них чуть ниже)).

Так же рекомендую посмотреть исполняемые файлы вируса в следующих каталогах:

- в Windows 7, 8 и 10 —

C:usersимя_пользователяappdataroaming - в Windows XP —

C:Documents and Settingsимя_пользователяLocal SettingsApplication Data

Если в этих каталогах имеются файлы с расширением «.exe», то скорее всего это и есть исполняемый файл вируса и его можно удалить (на незараженном компьютере в этом каталоге .exe файлов быть не должно).

В некоторых случаях такие вирусы не детектируются антивирусами, т.к. их могут создавать в виде .bat/.cmd/.vbs файлов сценариев, которые в принципе не выполняют никаких деструктивных действия на компьютере. Рекомендуем руками проверить флешку на наличие файлов с такими разрешениями (их код можно посмотреть с помощью любого текстового редактора).

Теперь клик по ярлыку не опасен!

Проверка системы на наличие команд автозапуска вируса

В некоторых случаях вирусы прописывают себя в автозапуск системы. Проверьте руками следующие ветки реестра (regedit.exe) на наличие подозрительных записей:

- HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun – эти программы запускаются при загрузке компьютера

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun – программы, автоматически запускаемые при входе текущего пользователя

Удалите все подозрительные записи и незнакомые программ (ничего плохого вы не сделаете, и если даже вы отключите автозагрузку какой-то нужной программы, вы сможете всегда запустить ее вручную после входа в систему).

Другие способы автозапуска программ в системе описаны в статье Управление автозапуском программ в Windows 8.

Восстанавливаем вид каталогов и доступ к папкам

После того, как флешка и компьютер очищена от вирусов, нужно восстановить обычный вид папок и файлов на флешке. В зависимости от модификации вируса (и фантазии «разработчиков») оригинальным папкам могут быть присваивоены системные атрибуты «скрытая» и «системная», либо они могут быть перенесены в некую также скрытую папку, специально созданную вирусом. Просто так эти атрибуты не снять, поэтому придется воспользоваться командами сброса атрибутов через командную строку. Это также можно сделать вручную или с помощью командного файла. Затем оставшиеся ярлыки на папки можно удалить – они нам не нужны

Ручной способ восстановления атрибутов скрытых папок на флешке

- Открываем командную строку с правами администратора

- В появившемся черном окне вводим команды, после набора каждой нажимаем Enter

cd /d f:

, где

f:

— это буква диска, назначенная флешке (в конкретном случае может отличаться)

attrib -s -h /d /s

, команда сбрасывает атрибуты S («Системный»), H («Скрытый») для всех файлов и папок в текущем каталоге и во всех вложенных.

Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Можно воспользоваться готовым скриптов, которые выполняет все операции по восстановлению атрибутов файлов автоматически.

С этого сайта скачайте файл clear_attrib.bat (263 байта) (прямая ссылка) и запустите его с правами администратора. Файл содержит следующий код:

:lbl

cls

set /p disk_flash="Enter flash drive: "

cd /D %disk_flash%:

if %errorlevel%==1 goto lbl

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

При запуске программа просит вас указать имя диска флешки (например, F:), а затем сама удаляет все ярлыки, фалы autorun.*, снимает атрибуты скрытия с каталогов, удаляет папку с вирусом RECYCLER и, наконец, показывает содержимое USB флешки в проводнике.

Надеюсь, эта заметка будет полезной. Если у вас встретятся другие модификации вируса, превращающего папки на флешке в ярлыки – описывайте симптомы в комментариях, попытаемся разобраться с проблемой вместе!

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

1 |

|

|

23.08.2010, 14:43. Показов 15416. Ответов 21

Добрый день! При подключении флешки к компьютеру имеющиеся на ней папки скрываются и вместо них появляются файлы с теми же названиями и расширением .exe

__________________

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

23.08.2010, 15:01 [ТС] |

2 |

|

можно ли использовать в моем случае скрипт из подобной темы Папки на флешке становятся .exe

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

23.08.2010, 15:10 |

3 |

|

нет!! использовать только те скрипты которые написаны для вашей системы, мы работаем над вашей проблемой. Добавлено через 1 минуту

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

23.08.2010, 20:39 [ТС] |

4 |

|

Установил MBAM,но так как к инету вирусный компьютер не подключен, базы обновить не смог(обновление не смог скачать). Провел сканирование, результаты прилагаю.

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

23.08.2010, 21:02 |

5 |

|

вот обновления http://ifolder.ru/18984220 HKEY_LOCAL_MACHINESOFTWAREMicrosoftSecurity CenterAntiVirusDisableNotify (Disabled.SecurityCenter) -> Bad: (1) Good: (0) -> No action taken.

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

23.08.2010, 21:10 [ТС] |

6 |

|

Спасибо за оперативный ответ

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

23.08.2010, 22:04 |

7 |

|

результат Mbam с обновлениями так же скиньте сюда..что с проблемами??

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

24.08.2010, 20:07 [ТС] |

8 |

|

к сожалению не смогу сейчас разместить результаты сканирования, они будут только в четверг(сканирование будет проведено завтра с утра и в четверг с утра)

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

24.08.2010, 20:25 |

9 |

|

сразу тогда попробуете антиауторан http://freesoft.ru/?id=671712 не забудьте выключить все антивирусное ПО закрыть проводник, лог приложите.

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

26.08.2010, 14:31 [ТС] |

10 |

|

Выкладываю отчеты Mbam за вчера и сегодня

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

26.08.2010, 14:38 [ТС] |

11 |

|

лог антиауторана выложу позже

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

26.08.2010, 14:57 |

12 |

|

удалить с помощью MBAM следующие строки Код HKEY_LOCAL_MACHINESOFTWAREMicrosoftActive SetupInstalled Components{67kln5j0-4opm-61we-kkx2-4667qwe23218} (Generic.Bot.H) -> No action taken.

HKEY_CURRENT_USERSOFTWAREMicrosoftActive SetupInstalled Components{67kln5j0-4opm-01we-aax2-5657qca554112} (Backdoor.Bot) -> No action taken.

HKEY_LOCAL_MACHINESOFTWAREMicrosoftActive SetupInstalled Components{67kln5j0-4opm-01we-aax2-5657qca554112} (Backdoor.Bot) -> No action taken.

HKEY_LOCAL_MACHINESystemCurrentControlSetEnumRootLEGACY_AVT-NET (Trojan.Agent) -> No action taken.

Зараженные параметры в реестре:

HKEY_CLASSES_ROOTexefilenevershowext (Trojan.Autorun) -> No action taken.

C:Documents and SettingsAdmincsrss.exe (Trojan.Agent) -> No action taken.

C:Documents and SettingsAdminctfmon.exe (Trojan.Agent) -> No action taken.

если не знаете что это за exe то и их тоже Код c:HAHAlRamanbok.exe (Generic.Bot.H) -> No action taken. c:NOTGLOWeKn.exe (Backdoor.Bot) -> No action taken. скачать и устанвоить explorer8 даже если вы им и не пользуеетсь Добавлено через 1 минуту

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

26.08.2010, 20:32 [ТС] |

13 |

|

лог антиауторана

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

26.08.2010, 21:18 [ТС] |

14 |

|

[QUOTE=arbitr;926330]удалить с помощью MBAM следующие строки Код HKEY_LOCAL_MACHINESOFTWAREMicrosoftActive SetupInstalled Components{67kln5j0-4opm-61we-kkx2-4667qwe23218} (Generic.Bot.H) -> No action taken.

HKEY_CURRENT_USERSOFTWAREMicrosoftActive SetupInstalled Components{67kln5j0-4opm-01we-aax2-5657qca554112} (Backdoor.Bot) -> No action taken.

HKEY_LOCAL_MACHINESOFTWAREMicrosoftActive SetupInstalled Components{67kln5j0-4opm-01we-aax2-5657qca554112} (Backdoor.Bot) -> No action taken.

HKEY_LOCAL_MACHINESystemCurrentControlSetEnumRootLEGACY_AVT-NET (Trojan.Agent) -> No action taken.

Зараженные параметры в реестре:

HKEY_CLASSES_ROOTexefilenevershowext (Trojan.Autorun) -> No action taken.

C:Documents and SettingsAdmincsrss.exe (Trojan.Agent) -> No action taken.

C:Documents and SettingsAdminctfmon.exe (Trojan.Agent) -> No action taken.

если не знаете что это за exe то и их тоже Код c:HAHAlRamanbok.exe (Generic.Bot.H) -> No action taken. c:NOTGLOWeKn.exe (Backdoor.Bot) -> No action taken. Удалить из карантина?

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

27.08.2010, 03:00 |

15 |

|

я не вижу чтоб они были в карантине, удаляйте те строки что я вам дал

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

27.08.2010, 09:35 [ТС] |

16 |

|

лог AVZ

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

27.08.2010, 15:16 |

17 |

|

заражения не вижу…что с проблемами??

1 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

27.08.2010, 20:50 [ТС] |

18 |

|

скрытые файлы показывает, exe-ки не генерирует, каких-либо сбоев в работе(кроме требований образа при запуске ОС) не наблюдается Добавлено через 40 минут

0 |

|

1073 / 368 / 4 Регистрация: 05.08.2010 Сообщений: 1,056 |

|

|

28.08.2010, 00:33 |

19 |

|

каких-либо сбоев в работе(кроме требований образа при запуске ОС) не наблюдается стоп а вы с чего запускаеетсь..что в биосе выставлено???что за образ????

0 |

|

0 / 0 / 0 Регистрация: 23.08.2010 Сообщений: 25 |

|

|

28.08.2010, 17:39 [ТС] |

20 |

|

после загрузки ОС сразу появляется сообщение о том, что не найден образ(какой точно-не помню) и просьба вставить установочный диск. После нажатия ОК загружается антивирус и д.т. Добавлено через 46 секунд

0 |

|

IT_Exp Эксперт 87844 / 49110 / 22898 Регистрация: 17.06.2006 Сообщений: 92,604 |

28.08.2010, 17:39 |

|

20 |

#1

Azzzik

-

- На удаление

- Cообщений: 736

- Регистрация: 03-02-2007

Отправлено 26 Октябрь 2010 — 22:35

С недавнего времени компьютер стал себя странно вести при работе с флешками и другими съемными дисками. Все папки на флешках переписываются как «папка.exe». Если открыть папку.exe, то папка открывается в отдельном окне и сразу принимает обычный вид папке (исчезает .exe).

Наверное , это какой-то вирус. Нод с последними обновлениями не помогает. Что делать? Кто сталкивался?

- Наверх

#2

Doctor Exe

Doctor Exe

-

- Модераторы

- Cообщений: 38 821

- Регистрация: 06-11-2007

Отправлено 26 Октябрь 2010 — 23:16

Azzzik

все ваши папки — скрытые. а то что вы видите — приложения-вирусы.

Антивирус вам в помощь и после него надо скрытым папкам поменять атрибуты.

Нод с последними обновлениями не помогает.

Да бросьте, я своим клиентам только им и лечу. Ну, или ручками, ручками…

Сообщение отредактировал Doctor Exe: 26 Октябрь 2010 — 23:17

- Наверх

#3

Azzzik

Azzzik

-

- На удаление

- Cообщений: 736

- Регистрация: 03-02-2007

Отправлено 26 Октябрь 2010 — 23:24

вставляю любую флешку с нормальными папками — получаю экзешки . скрытых не было.

- Наверх

#4

Doctor Exe

Doctor Exe

-

- Модераторы

- Cообщений: 38 821

- Регистрация: 06-11-2007

Отправлено 26 Октябрь 2010 — 23:33

Azzzik

Сделайте скрин окна антивируса.

- Наверх

#5

Rutra

Rutra

-

- Человеки

- Cообщений: 7 696

- Регистрация: 13-10-2009

-

Предупреждения: 0

Отправлено 27 Октябрь 2010 — 15:11

была такая же проблема!

Нод удаляет данный вирус когда вы делаете 2 щелчок по папке. но саму проблему не решает

и все же нужно сделать следующее:

1. обновиться до последних баз

2. D.web Cure it на намбе и торренте все сть.

я так и смог от него избавиться , смотрел на сайтах название какое-то мудреное у него!

удачи

Сообщение отредактировал Rutra: 27 Октябрь 2010 — 15:12

- Наверх

#6

zeleniy

zeleniy

-

- На удаление

- Cообщений: 7 278

- Регистрация: 10-10-2009

Отправлено 27 Октябрь 2010 — 15:24

кстати, есть две версии данного вируса.

Первая, она старая, нод его видит и удаляет как вирус.

Но буквально позавчера, я столкнулся с новым его прототипом, которого НЕ ВИДИТ НОД, хоть сто раз щелкай. Обновления были 23 октября 2010 года.

А каспер еще видит его. воот.

кому надо могу скинуть этот вирус. я его сохранил. Все равно у меня стоит НОД, а он с ним уже даж задружил. воот

Кому надо ЧИСТО ДЛЯ ОЗНАКОМЛЕНИЯ И ДЛЯ ПЫТКИ ДАННОГО ВИРУСА. я прикрепил в пост.

ПРЕДУПРЕЖДАЮ ЭТО ВИРУС NOD 32 его видит как безопасный объект и позволяет ему рушить всю систему, ОБРАЩАЙТЕСЬ С НЕЙ КРАЙНЕ ОСТОРОЖНО. ТЕМ КТО НЕ ПОНИМАЕТ, ЛУЧШЕ НЕ ТРОГАЙТЕ!!!

ОТВЕТСТВЕННОСТИ ЗА ПОСЛЕДСТВИЯ Я НЕ НЕСУ, ЛИЧНО Я ДАЮ ЭТОТ ВИРУС НА ПЫТКИ СПЕЦИАЛИСТАМ

Прикрепленные файлы

-

DUBLDBF.rar 181,35К

5231 скачиваний

Сообщение отредактировал zeleniy: 27 Октябрь 2010 — 22:16

- Наверх

#7

nokius

nokius

-

- На удаление

- Cообщений: 15 316

- Регистрация: 23-09-2008

Отправлено 03 Ноябрь 2010 — 10:33

вот то что пишет каспер

http://www.securelis…in32.Radminer.d + как его очистить

Прикрепленные изображения

Сообщение отредактировал nokius: 03 Ноябрь 2010 — 10:34

- Наверх

#8

Гость_Dolphine_*

Гость_Dolphine_*

-

- Гости

- Регистрация: —

Отправлено 03 Ноябрь 2010 — 11:13

zeleniy

Мой НОД молчит, но архив распаковать не смог, говорит битый

Попробовал скачать Флашгетом, на 91 проценте застывает и все.

Сообщение отредактировал Dolphine: 03 Ноябрь 2010 — 11:16

- Наверх

#9

THEX

THEX

-

- Человеки

- Cообщений: 4 454

- Регистрация: 14-03-2007

-

Предупреждения: 0

Отправлено 03 Ноябрь 2010 — 11:47

недавно вытаскивал данные с флешки, на которой все папки были запакованы вирусом — там не было скрытых папок, только экзешники с названиями папок, но когда запускаешь их, то открываются как папки и можно работать с содержимым.

Не стал много заморачиваться (сначала думал с помощью UniExtract извлечь содержимое, но не вышло) и в помощью любимого Sandboxie в песочнице стал открывать экзешники и оттуда вытаскивать файлы. Чуть помучившись извлек все данные.

- Наверх

#10

THEX

THEX

-

- Человеки

- Cообщений: 4 454

- Регистрация: 14-03-2007

-

Предупреждения: 0

Отправлено 03 Ноябрь 2010 — 11:49

Dolphine

нод давно видит этот вирус. Еще когда его zeleniy прикрепил.

- Наверх

#11

zeleniy

zeleniy

-

- На удаление

- Cообщений: 7 278

- Регистрация: 10-10-2009

Отправлено 03 Ноябрь 2010 — 17:05

архив все норм, сам проверил! НОД в общем его нивкакую не видит. я в нем разочаровался, а еще и покупал его. так обидно

- Наверх

#12

-[RaY]-

Отправлено 03 Ноябрь 2010 — 22:33

THEX

нод давно видит этот вирус. Еще когда его zeleniy прикрепил.

Нод его только на вирус тотал видит…

Первоначально думал что понт в местных обновлениях, обновился с офф.сервера — результат такой же, не находит.

upd

Скандалы_интриги_расследования

На вирус тотале зверек определяется по Ноду как Win32/RemoteAdmin.RAdmin.20, актуальная база 5588. На машине база аналогичная, но упорно не видит. При распакованном архиве лепит про «невозможно открыть файл».

Ну и на сладкое — энциклопедия зверьков на офф сайт ЕСЕТа про такой вирус молчит.

Пичаль…

Сообщение отредактировал -[RaY]-: 03 Ноябрь 2010 — 23:06

- Наверх

#13

THEX

THEX

-

- Человеки

- Cообщений: 4 454

- Регистрация: 14-03-2007

-

Предупреждения: 0

Отправлено 03 Ноябрь 2010 — 23:17

щас только заметил, что определяет как потенциальную угрозу.

- Наверх

#14

zeleniy

zeleniy

-

- На удаление

- Cообщений: 7 278

- Регистрация: 10-10-2009

Отправлено 04 Ноябрь 2010 — 09:15

у меня стоит Eset Smart Security.

Обновления последние

скачиваю от сюда же, распаковываю. Есет молчит!

- Наверх

#15

THEX

THEX

-

- Человеки

- Cообщений: 4 454

- Регистрация: 14-03-2007

-

Предупреждения: 0

Отправлено 04 Ноябрь 2010 — 10:18

zeleniy

в методах сканирования указать «потенциально опасное ПО»

- Наверх

#16

zeleniy

zeleniy

-

- На удаление

- Cообщений: 7 278

- Регистрация: 10-10-2009

Отправлено 04 Ноябрь 2010 — 16:41

величайшая тупость Nod 32. Да, включенив метод обнаруживания потенциально опасного ПО нашло вирус ТОЛЬКО ПРИ СКАНИРОВАНИИ ЧЕРЕЗ САМ ПРОГРАММУ.

то есть получается так.

1)Вирус сидит на флешке. я его кликаю на нему 2 раза, НОД МОЛЧИТ!!! (уверенно кликаю потому что я понял суть его работы, могу запросто восстановить все)

2) нажимаю правую на вирусе и жму СКАНИРОВАТЬ с прогой Есет Смарт Секьюрити (метод в настройках уже включен) но все равно Нод МОЛЧИТ!

3) Выбираю в нод смарт секьюрити выборочное сканирование и выбираю только этот вирус на сканирование. И УРААА, наконец то увидел! ТОЛЬКО толку от этого???

- Наверх

#17

THEX

THEX

-

- Человеки

- Cообщений: 4 454

- Регистрация: 14-03-2007

-

Предупреждения: 0

Отправлено 04 Ноябрь 2010 — 18:35

zeleniy

а вы защиту в режиме реального времени настроили?

- Наверх

#18

madved

madved

-

- На удаление

- Cообщений: 389

- Регистрация: 28-02-2007

Отправлено 07 Ноябрь 2010 — 17:37

Так я не понял как с этим червяком бороться?

Ои-ои-ои… чо делать то???

- Наверх

#19

zeleniy

zeleniy

-

- На удаление

- Cообщений: 7 278

- Регистрация: 10-10-2009

Отправлено 08 Ноябрь 2010 — 00:07

cmd > dir /x смотришь имя папки, так как он называется «..» (две точки) то виндовс его и открыть не сможет, именно из за этого файлы вроде как есть, но их негде не найти. Прост вирус перемещяет все файлы в эту папку и дает ему название ..

то есть открываем командную строку переходим на флешку, допустим если флешка носит в названии букву G: то и соответственно пишем G: и ентер

после того как перейдем в корневую директорию флешки, нужно посмотреть командой dir /x (параметр X позволяет нам видеть название папки, чьи имена не соответствуют стандарту 8:3)

и мы увидем альтернативное название папки «..» , у меня было вот так «E2E2~1» и я прост взял и переименовал эту папку через командную строку командой ren E2E2~1 NewFolder, (команда ren обозначает rename то есть переименовать) и все

Виндовс начал видеть папку, и все файлы были внутри. ммм

надеюсь кому либо поможет этот совет

Сообщение отредактировал zeleniy: 08 Ноябрь 2010 — 00:08

- Наверх

#20

Pushok1

Pushok1

-

- На удаление

- Cообщений: 458

- Регистрация: 19-12-2008

Отправлено 08 Ноябрь 2010 — 00:57

пользуйтесь юсбдисксекьюрити и всё будет тип топ!

а чтобы открыть те файлы,на старых версиях этого фируса помогало вот что стираете .ехе и открываете получившийся файл с помощью проводника

Сообщение отредактировал Pushok1: 08 Ноябрь 2010 — 01:01

- Наверх

Лечим зараженные папки .ЕХЕ, которые стали ярлыками

Модератор: mike 1

-

Tehnar

- Интересующийся

- Сообщения: 33

- Зарегистрирован: 21 ноя 2014, 12:18

Лечим зараженные папки .ЕХЕ, которые стали ярлыками

Компьютер заразился вирусом. Некоторые папки на дисках C и D превратились в ярлыки и при попытке открыть их, выскакивает сообщение «Программа не запускается». Зараженные папки (ярлыки) все стали расширением .ЕХЕ. Подскажите пожалуйста как вылечить данный вирус? Что за вирус такой?

-

DesignerMix

- Администратор

- Сообщения: 7010

- Зарегистрирован: 25 апр 2014, 10:51

- Откуда: Белгород

- Контактная информация:

Re: Лечим зараженные папки .ЕХЕ, которые стали ярлыками

Сообщение

DesignerMix » 03 дек 2014, 14:49

Tehnar, Прежде всего включите отображение скрытых файлов и папок (включая системные!), если вы увидите ваши папки в виде полупрозрачных значков то следующий скрипт вам поможет. Скиньте в корень папки или диска на котором есть exe-файлы с пиктограммами ярлыков вот этот bat-файл и запустите его (желательно с правами администратора):

anti_hidden.rar

- Скрипт для снятия «аттрибутов» скрытый и «системный»

- (193 байт) 7585 скачиваний

Скрипт проверенный и много раз выручал.

После запуска скрипта в корне той папки или диска откуда он был запущен у всех файлов и папок будут сняты атрибуты «скрытый» и «системный». Также будет создан файл list.txt в котором будут перечислены имена папок и файлов с которых снялись эти аттрибуты. После этого вы можете сделать отображение содержимого в виде таблицы (через меню вид) и отсортировать все «по типу» а затем удалить вредоносные файлы.

Поле этого обязательно проверьте компьютер и все ваши флешки антивирусом. Например Kaspersky Virus Removal Tool

- Правила форума

- История изменений форума

- Мой YouTube-канал

-

DesignerMix

- Администратор

- Сообщения: 7010

- Зарегистрирован: 25 апр 2014, 10:51

- Откуда: Белгород

- Контактная информация:

Re: Лечим зараженные папки .ЕХЕ, которые стали ярлыками

Сообщение

DesignerMix » 03 дек 2014, 16:53

Tehnar, этот вирус распространяется с помощью флешек и его цель заставить пользователя запустить самого себя что-бы заразить компьютер или другую флешку. Делает он это крайне просто — берет и скрывает все папки создавая exe-файлы или ярлыки которые запускают вирус и при этом открывают нужную папку (часто она открывается в новом окне). Поэтому пользователь может долго ничего не подозревать (так как все работает). Сложность в удалении именно в том что помимо атрибута «скрытый» он добавляет «системный» атрибут который убрать сложнее.

Но все что я описал выше это только способ заражения, а вот что делает конкретный вирус — нужно разбираться.

- Правила форума

- История изменений форума

- Мой YouTube-канал

-

lllevin

- Новичок

- Сообщения: 1

- Зарегистрирован: 24 апр 2015, 10:35

Теперь нужно открыть свойства любого ярлыка на папку (ПКМ -> Свойства). Они будут выглядеть примерно так:

Теперь нужно открыть свойства любого ярлыка на папку (ПКМ -> Свойства). Они будут выглядеть примерно так:  Нас интересует значения поля Target (Объект). Строка, указанная в нем довольно длинная, и может выглядит примерно так:

Нас интересует значения поля Target (Объект). Строка, указанная в нем довольно длинная, и может выглядит примерно так: