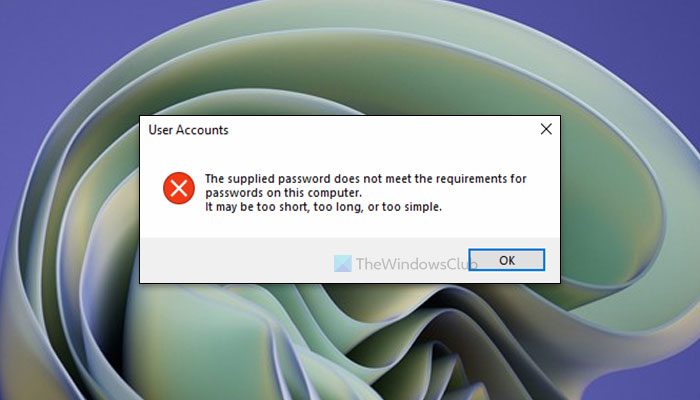

В Windows 11 и Windows 10 можно настроить политику паролей с помощью панели локальной политики безопасности. Однако, если пароль не соответствует требованиям, вы можете получить сообщение об ошибке: Предоставленный пароль не соответствует требованиям для паролей на этом компьютере. Если вы получили эту ошибку, следуйте этой статье, чтобы избавиться от этой проблемы.

Поставляемый пароль не соответствует требованиям к паролям на этом компьютере. он может быть слишком коротким, слишком длинным или слишком простым.

Независимо от того, используете ли вы Windows 11 или Windows 10, вы можете создать несколько учетных записей пользователей и установить для них пароль от имени администратора. Поскольку количество угроз безопасности увеличивается день ото дня, рекомендуется везде использовать надежный пароль.

В Windows можно установить политику требования к паролю, чтобы ваши пользователи всегда могли использовать надежный пароль. Всякий раз, когда вы включаете этот параметр и пытаетесь заменить текущий пароль на новый, который не соответствует требованиям, вы получите эту ошибку.

Таким образом, у вас есть два способа обойти эту ошибку на вашем компьютере. Во-первых, вы можете сохранить неизменными политики требований к паролям и использовать пароль соответственно. Во-вторых, вы можете временно отключить политику требования к паролю на вашем компьютере, изменить пароль и снова включить ее.

Поставляемый пароль не соответствует требованиям к паролям на этом компьютере.

Чинить Поставляемый пароль не соответствует требованиям к паролям на этом компьютере. ошибка, выполните следующие действия:

- Используйте надежный пароль

- Отключить требования к сложности пароля

Чтобы узнать больше об этих шагах, продолжайте читать.

1]Используйте надежный пароль

Поскольку вы используете функцию требований к сложности пароля, вы можете захотеть, чтобы ваши пользователи всегда устанавливали надежный пароль. Это хорошая практика, и мы рекомендуем вам это сделать. Говоря об обходе сообщения об ошибке, вы должны использовать пароль в соответствии с требованиями. Однако, если вы забыли требования к сложности, вы можете открыть редактор локальной групповой политики или панель локальной политики безопасности, чтобы узнать о них.

2]Отключить требования к сложности пароля

Это второе решение, и оно работает, когда вы не хотите использовать надежный пароль или использовать пароль без соответствия требованиям. Есть два способа отключить требования к сложности пароля в Windows 11/10, и вы можете использовать любой из них для выполнения работы. Однако в этой статье объясняется процедура его отключения с помощью локальной политики безопасности. Для этого сделайте следующее:

- Нажмите Win + R, чтобы открыть окно «Выполнить».

- Введите secpol.msc и нажмите кнопку Enter.

- Перейдите в Политики учетных записей> Политика паролей.

- Дважды щелкните параметр «Пароль должен соответствовать требованиям сложности».

- Выберите вариант Отключено.

- Щелкните кнопку ОК.

После этого вы можете изменить пароль по своему усмотрению.

Как исправить? Пароль не соответствует требованиям политики паролей?

Чинить Пароль не соответствует требованиям политики паролей. ошибка на компьютерах с Windows 11 или Windows 10, вам необходимо следовать вышеупомянутому руководству. Либо используйте надежный пароль, соответствующий требованиям сложности, либо отключите Пароль должен соответствовать требованиям сложности параметр. Вы можете сделать это с помощью редактора локальной групповой политики и панели локальной политики безопасности.

Как решить? Этот пароль не соответствует требованиям вашей корпоративной политики паролей по длине сложности или истории?

Чтобы исправить этот пароль, не соответствует требованиям к длительности сложности или истории вашей корпоративной ошибки политики паролей в Windows 11/10, вам необходимо отключить требования к сложности пароля. Для этого у вас есть два варианта: редактор локальной групповой политики или локальная политика безопасности. Откройте любой инструмент и отключите Пароль должен соответствовать требованиям сложности параметр.

Надеюсь, это руководство помогло вам решить проблему на вашем компьютере.

Прочтите: Усиление политики паролей для входа в Windows и политики блокировки учетной записи в Windows.

извените, но я начинающий и большинство информации в технических статьях не понимаю, можно ли как-то по-проще, с картинками и в ветке вопроса ?

например сервер терминало в в 2012 и в 2008 я могу поднять с закрытыми глазами, а вот что такое Active Directory я вобще не понимаю зачем это нужно и что это такое, если объясните на пальцах,

то думаю облегчите жизнь многим начинающим таким как я.

На каком языке я понимаю. Если сеть держиться на рабочей группе, то соответственно чтобы она работала, то на всех машинах сети должны быть прописаны IP-адреса одной подгруппы (192.168.0.1-255) и рабочая группа должна быть одинаковая.

А если Active Directory, то это настройка Домена, ДНС и темный лес…

Единственное что я понимаю что Active Directory это круто и удобно.

Хочу научиться. Т.к. у меня сейчас 3 сервера. которые стоят на расстоянии 5 км друг от друга. Один из них имеет доступ в интернет. к каждому подключены компьютеры к первому 3, второму 4, третьему 6. В скором

будущем интернет будет везде и я бы хотел объединить их в одну сеть. Основной софт

Парус-Предприятие (Парус-ресторан и Парус-Бухгалтерия), скоро буду подключать еще

Парус-Отель, Парус-Магазин, Парус-Менеджмент и Маркетинг, Парус-Турагенство и Парус-Зарплата. Это же дополнительные рабочие места. И если мне не удасться настроить всё на одном сервере, то связать все три сервера в одну

систему и удаленно ими управлять просто обязан, т.к. Сервера стоят на берегу моря, и два из трех работать будут только летом. Планирую покупать офис в городе и работать оттуда, поэтому любой доступной помощи очень рад. Т.к

и сам охотно делюсь информацией которую узнаю. Приходиться все поднимать самому, т.к это мой хлеб. И так как только все начинаю настраивать, то я и бухгалтер и системный администратор и бизнес-консультант в активно

развивающейся структуре. Бухгалтерию и принцип работы общепита знаю на ура. Софт «Парус», тоже знаю как ведущий специалист. А вот администрирование хромает.

мой скайп: parfentevva — всегда рад пообщаться онлайн.

-

Изменено

Vladimir Parfentev

22 марта 2013 г. 1:31

Ниже приведена небольшая инструкция об изменении политики паролей в . По умолчанию политика паролей определена таким образом, что все пароли учетных записей пользователей должны удовлетворять следующим требованиям:

- Не содержать имени учетной записи пользователя или частей полного имени пользователя длиной более двух рядом стоящих знаков.

- Иметь длину не менее 6 знаков.

- Содержать знаки трех из четырех перечисленных ниже категорий:

- Латинские заглавные буквы (от A до Z)

- Латинские строчные буквы (от a до z)

- Цифры (от 0 до 9)

- Отличающиеся от букв и цифр знаки (например, !, $, #, %)

Все параметры политики паролей задаются в локальных групповых политиках. Для запуска Редактора Локальных Групповых Политик (Local Group Policy Editor) необходим выполнить команду gpedit.msc

(для этого необходимо нажать комбинацию клавиш Win + R, в окне «Выполнить

» (Run

) в поле «Открыть:

» (Open:

) ввести имя команды и нажать «ОК

»)

В запустившейся оснастке в дереве групповых политик последовательно раскрываем группы:

- «Конфигурация компьютера

» (Computer Configuration

)- «Конфигурация Windows

» (Windows Settings

)- «Параметры безопасности

» (Security Settings

)- «Политики учетных записей

» (Account Policies

)- «Политика паролей

» (Password Policy

)

- «Политика паролей

- «Политики учетных записей

- «Параметры безопасности

- «Конфигурация Windows

Здесь мы можем изменить необходимую нам политику. В частности, политику сложности паролей. Для этого два раза кликаем по строке «Пароль должен отвечать требованиям сложности

» (Password must meet complexity requirements

) и в окне свойства политики устанавливаем переключатель в «Отключен

» (Disabled

)

Для всех политик доступно довольно подробное описание, для доступа к которому необходимо перейти на вкладку «Объяснение

» (Explain

).

Изменив необходимые параметры, сохраняем настройки и закрываем окна, нажав «ОК

» .

В этой же ветке можно изменить Политику блокировки учетных записей (Account Lockout Policy) в случае неверного ввода паролей. Все политики редактируются аналогичным образом.

Необходимо понимать, что изменение политики паролей может сильно снизить безопасность сервера. Лучше использователь для генерации с хранения паролей.

Помогла ли Вам данная статья?

Если вы хотите быстро загружаться на рабочий стол Windows 10, пропуская экран входа и желаете избежать ввода пароля учётной записи каждый раз при включении компьютера, то вы можете легко отключить пароль при входе в Windows 10. Как это сделать рассмотрим в этой статье.

Основной плюс при входе без пароля в том, что аккаунт не потребует от вас его ввода, а значит его не придётся запоминать и тратить драгоценное время во время загрузки. То есть, будет запускать рабочий стол быстрее. Однако не забывайте, что к ПК без пароля куда легче получить доступ (к примеру, детям).

Процесс настройки автоматического входа в Windows 10 очень похож на те же операции в и, поэтому к этим системам данная статья так же подойдёт. Метод применим и к локальной учётной записи, и учётной записи. В общем вы можете воспользоваться этой инструкцией, вне зависимости от типа аккаунта.

Внимание

: включайте автоматический вход только если вы являетесь единственным пользователем ПК. Если компьютер используется другими людьми (и детьми), то лучше всегда держать аккаунты под замком.

Вы можете использовать однин из способов, указанных ниже, чтобы включить Windows 10 без ввода пароля.

Способ № 1 для автоматического входа в систему без ввода пароля

Cамый простой способ убрать пароль из экрана входа в Windows 10.

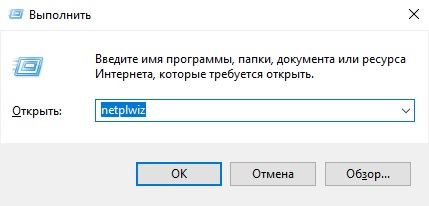

Откройте окно Выполнить

, одновременно нажав + R

(клавишу с логотипом Windows и клавишу R). В появившемся окне введите Netplwiz

, а затем нажмите клавишу Enter

.

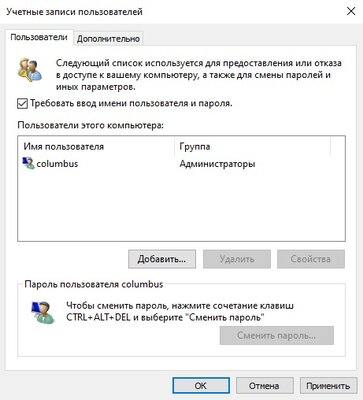

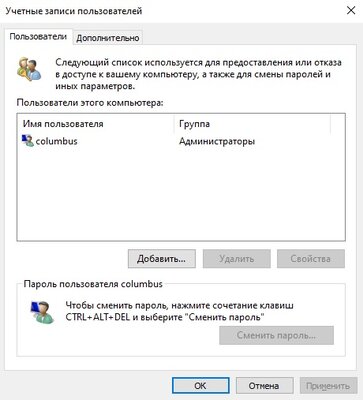

Далее появится диалоговое окно Учётные записи пользователей

, выберите учётную запись пользователя, а затем снимите флажок с опции Требовать ввод имени пользователя и пароля

. Нажмите кнопку Применить

, после откроется окно .

В окне Автоматический вход в систему

введите пароль, повторно введите его же для подтверждения, и кликните ОК

.

Теперь убедитесь в том, что галочка пропала. Можно попробовать перезагрузить систему, чтобы проверить.

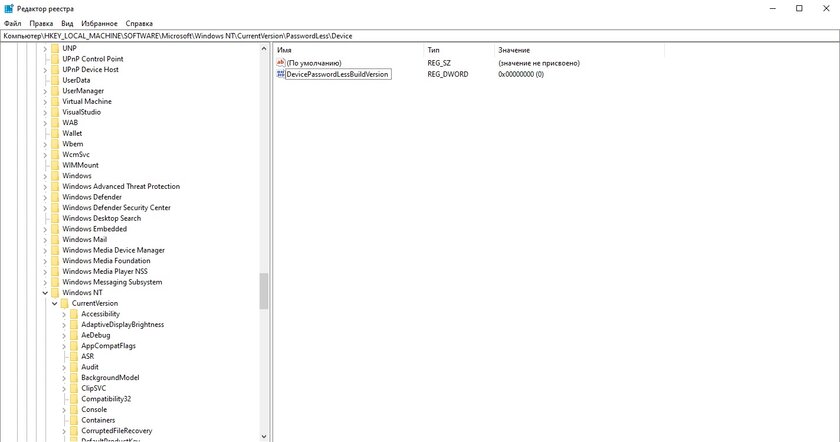

Способ № 2 для снятия пароля через реестр

Если, по какой-то причине, вы не смогли настроить автоматический вход в Windows 10, следуя способу 1, попробуйте использовать этот.

Откройте редактор реестра. Чтобы это сделать, откройте окно Выполнить

(при помощи сочетания клавиш Win + R

). Далее введите команду Regedit

и нажмите клавишу Enter

. Если перед вами появится окно с запросом внесения изменений в систему, то нажмите на кнопку Да

.

В редакторе реестра перейдите к следующему разделу:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

В правой части редактора реестра найдите параметр под названием DefaultUserName

, дважды щёлкните по нему и убедитесь, что название вашей учётной записи Microsoft или локальной учётной записи пользователя упомянуто в поле Значение

.

Далее, снова в той же части окна, найдите параметр DefaultPassword

. Если такой записи нет, создайте её. Для этого щёлкните правой кнопкой мыши по Winlogon

, нажмите кнопку Создать

, а затем нажав на Строковый параметр

(String Value). Переименуйте его в DefaultPassword

и введите пароль в поле Значение

. После проделанных действий нажмите кнопку ОК

.

Теперь вам нужно включить автоматический вход в систему. Чтобы это сделать перейдите в правую часть редактора реестра и найдите запись с меткой AutoAdminLogon

, а затем измените его значение с 0

(нуля) до 1

(единицы).

На этом всё. Перезагружайте компьютер и опробуйте Windows 10 через автоматический вход в свой аккаунт без запроса пароля. Но лучше конечно сначала попробовать первый способ.

Но процесс слегка отличается. И, на мой взгляд, в Windows 8.1 защита системы без текстового пароля продумана лучше. О причинах – в послесловии.

Отключение пароля при входе в Windows 8

Нажимаем сочетание клавиш Win (Клавиша со значком Windows) + R. В открывшемся окне пишем «netplwiz», жмём ОК (Или Enter)

Альтернатива – это вызвать боковую панель, подведя курсор на рабочем столе в правый нижний угол. В боковой панели выбрать «Поиск» и в открывшейся строке поиска вписать «netplwiz».

Окно «Учётные записи пользователей». Снимаем галочку с пункта о требовании ввода пароля, нажимаем «Применить»

Появится окно, в котором поля «Пароль» и «Подтверждение» оставляем пустыми. Нажимаем ОК.

Возвращаемся на рабочий стол. Снова обращаемся к боковой панели (см. пункт 2), теперь нажимаем на «Настройки».

В боковой панели настроек жмём на пункт «Изменение параметров компьютера»

Открываем вкладку «Пользователи», «Изменить пароль»

Указываем наш текущий пароль, после чего в качестве нового не пишем ничего. Применяем изменения, система сообщает, что при следующем запуске они вступят в силу.

Подтверждением изменений будет служить такая надпись:

Отключение пароля при входе в Windows 8.1

Отличия от предыдущей инструкции начинаются лишь с п.7, поэтому первые 6 пунктов выполняются по инструкции для Windows 8.

Находясь на рабочем столе, вызываем боковое меню и выбираем опцию «Настройки». В ней – пункт «Изменение параметров компьютера».

Нажимаем на «Учётные записи» -> «Параметры входа». Если пароль установлен, то вы увидите такой текст:

После нажатия кнопки «Изменить», вам нужно будет указать свой действующий пароль, а в качестве нового вновь ничего не пишем. Далее – «ОК».

Если всё сделано верно – снова получаем уведомление об отсутствии пароля у нашей учётной записи.

Перезагружаемся. Вход в систему будет выполнен автоматически.

Сброс забытого пароля в Windows 8/8.1

Подготовка

Во-первых, нам понадобятся несколько вещей:

- Другой компьютер с USB-разъёмом.

- Чистая флешка на 1 ГБ и выше.

- Образ диска Hiren’s Boot CD (далее – HBCD) (Скачать, 570 МБ)

- Программа Universal USB Installer (далее – UUI) (Скачать, 1 МБ)

Видеоинструкция

Текстовая версия

Шаг 1. Подготовка загрузочного диска/флешки.

Скачанный архив с HBCD открываем, находим там образ диска Hiren»s.BootCD.15.2.iso, переносим его куда-нибудь к себе на компьютер.

Вставляем флешку. Запускаем UUI, настраиваем, как на скриншоте (выбираем ISO и букву диска с флешкой).

Нажимаем «Create», в появившемся окне выбираем «Да».

Когда станет активной кнопка «Close» — флешка готова.

Шаг 2. Сброс пароля.

Вставляем накопитель в компьютер, на котором не помним пароль.

В BIOS выставляем приоритет загрузки не с жёсткого диска , а с флешки (этот шаг индивидуален, т.к.

BIOS у всех отличается. Но в основном приоритет загрузки находится в разделах вроде «

Boot» и «

Boot

device

priority»).

При появлении загрузчика выбираем пункт «Mini Windows XP», жмём Enter.

После загрузки рабочего стола открываем программу HBCD Menu, в ней жмём «Browse Folder»

В открывшемся окне находим диск, на котором установлена Windows. Если он назывался «Локальный Диск », то ищите «Local Disk». Если назывался иначе (Скажем, «Винда», то ищите это название). Цель – найти этот диск и запомнить его букву (C; D; E:, и т.д.).

Найдя нужную букву, закрываем окно проводника.

Снова возвращаемся в HBCD Menu: нажимаем кнопку Programs -> Passwords/Keys -> Windows Login -> NTPWEdit.

В этой программе нужно изменить букву диска строке «Path to SAM file» на букву диска с установленной Windows . Если всё сделано правильно, то кнопка (Re)open станет активной. Если нет – значит, подставьте другую букву.

Нажимаем (Re)open и получаем список пользователей. Выбираем нужного нам и нажимаем кнопку «Change Password».

В новом окне можем либо задать другой пароль, либо отключить его совсем – в этом случае оставьте поля для пароля пустыми.

Нажмите «Save changes». Затем, в левом нижнем углу экрана «Start» -> «Shut Down» -> «Restart».

Компьютер уйдёт в перезагрузку, а флешку можно вынимать. (Не забудьте потом заново выставить в

BIOS приоритет загрузки с жёсткого диска, хотя это и не критично).

Предупреждение

. Этот способ и менее безопасный, так как ваш пароль будет хранится в реестре в открытом виде.

Отключение запроса пароля при выходе их режима сна

Возможно стоит также отключить запрос пароля при выходе компьютера из спящего режима. Проще всего это сделать их интерфейса современной Панели управления.

Довольно часто при входе в систему нас просят ввести пароль пользователя. Эта мера позволяет держать данные пользователя в сохранности, предотвращая вторжение извне. Конечно, при желании взломать пароль можно, но для этого потребуется слишком много усилий. В тех же случаях, когда защищать паролем данные не очень и надо, его можно отключить. Но сделать это не так просто, как может показаться на первый взгляд. Особенно этот вопрос актуален для пользователей Windows 10, которых буквально пересадили на учетные записи Microsoft и каждый раз при включении требуют ввести пароль. Итак, чтобы отключить пароль при запуске операционной системы , нужно проделать следующие простые шаги.

Шаг 1.

Для Windows XP:

Пуск -> Выполнить

и вводим control userpasswords2

Для Windows 7/Vista:

Пуск, в поле для поиска вводим netplwiz

и нажимаем ENTER

.

Для Windows 8-10:

Win+S, в поле для поиска вводим netplwiz

и нажимаем ENTER

.

Шаг 2.

Снимаем галочку с «Требовать ввод имени пользователя и пароля.»

После снятия галочки нажимаем ОК.

Шаг 3.

Вводим пароль дважды.

После выполнения этих трех шагов и перезагрузки система уже не будет запрашивать пароль и будет сразу входить в ту учетную запись, данные которой были введены в последнем шаге. При этом важно помнить, что пароль — это обеспечение безопасности и сохранности личной информации. Потому его не стоит отключать в тех случаях, когда компьютером пользуется кто-то еще, а также если он расположен в месте, где находятся третьи лица, которые могут получить доступ к вашей личной информации.

Доброго дня.

Затем нужно открыть раздел учетных записей (в них содержаться все настройки, в том числе и пароль для входа).

Рис. 6. учетные записи пользователей

Но процесс слегка отличается. И, на мой взгляд, в Windows 8.1 защита системы без текстового пароля продумана лучше. О причинах – в послесловии.

Отключение пароля при входе в Windows 8

Нажимаем сочетание клавиш Win (Клавиша со значком Windows) + R. В открывшемся окне пишем «netplwiz», жмём ОК (Или Enter)

Альтернатива – это вызвать боковую панель, подведя курсор на рабочем столе в правый нижний угол. В боковой панели выбрать «Поиск» и в открывшейся строке поиска вписать «netplwiz».

Окно «Учётные записи пользователей». Снимаем галочку с пункта о требовании ввода пароля, нажимаем «Применить»

Появится окно, в котором поля «Пароль» и «Подтверждение» оставляем пустыми. Нажимаем ОК.

Возвращаемся на рабочий стол. Снова обращаемся к боковой панели (см. пункт 2), теперь нажимаем на «Настройки».

В боковой панели настроек жмём на пункт «Изменение параметров компьютера»

Открываем вкладку «Пользователи», «Изменить пароль»

Указываем наш текущий пароль, после чего в качестве нового не пишем ничего. Применяем изменения, система сообщает, что при следующем запуске они вступят в силу.

Подтверждением изменений будет служить такая надпись:

Отключение пароля при входе в Windows 8.1

Отличия от предыдущей инструкции начинаются лишь с п.7, поэтому первые 6 пунктов выполняются по инструкции для Windows 8.

Находясь на рабочем столе, вызываем боковое меню и выбираем опцию «Настройки». В ней – пункт «Изменение параметров компьютера».

Нажимаем на «Учётные записи» -> «Параметры входа». Если пароль установлен, то вы увидите такой текст:

После нажатия кнопки «Изменить», вам нужно будет указать свой действующий пароль, а в качестве нового вновь ничего не пишем. Далее – «ОК».

Если всё сделано верно – снова получаем уведомление об отсутствии пароля у нашей учётной записи.

Перезагружаемся. Вход в систему будет выполнен автоматически.

Сброс забытого пароля в Windows 8/8.1

Подготовка

Во-первых, нам понадобятся несколько вещей:

- Другой компьютер с USB-разъёмом.

- Чистая флешка на 1 ГБ и выше.

- Образ диска Hiren’s Boot CD (далее – HBCD) (Скачать , 570 МБ)

- Программа Universal USB Installer (далее – UUI) (Скачать , 1 МБ)

Видеоинструкция

Текстовая версия

Шаг 1. Подготовка загрузочного диска/флешки.

Скачанный архив с HBCD открываем, находим там образ диска Hiren»s.BootCD.15.2.iso, переносим его куда-нибудь к себе на компьютер.

Вставляем флешку. Запускаем UUI, настраиваем, как на скриншоте (выбираем ISO и букву диска с флешкой).

Нажимаем «Create», в появившемся окне выбираем «Да».

Когда станет активной кнопка «Close» — флешка готова.

Шаг 2. Сброс пароля.

Вставляем накопитель в компьютер, на котором не помним пароль.

В BIOS выставляем приоритет загрузки не с жёсткого диска, а с флешки (этот шаг индивидуален, т.к.

BIOS у всех отличается. Но в основном приоритет загрузки находится в разделах вроде «

Boot» и «

Boot

device

priority»).

При появлении загрузчика выбираем пункт «Mini Windows XP», жмём Enter.

После загрузки рабочего стола открываем программу HBCD Menu, в ней жмём «Browse Folder»

В открывшемся окне находим диск, на котором установлена Windows. Если он назывался «Локальный Диск», то ищите «Local Disk». Если назывался иначе (Скажем, «Винда», то ищите это название). Цель – найти этот диск и запомнить его букву (C; D; E:, и т.д.).

Найдя нужную букву, закрываем окно проводника.

Снова возвращаемся в HBCD Menu: нажимаем кнопку Programs -> Passwords/Keys -> Windows Login -> NTPWEdit.

В этой программе нужно изменить букву диска строке «Path to SAM file» на букву диска с установленной Windows. Если всё сделано правильно, то кнопка (Re)open станет активной. Если нет – значит, подставьте другую букву.

Нажимаем (Re)open и получаем список пользователей. Выбираем нужного нам и нажимаем кнопку «Change Password».

В новом окне можем либо задать другой пароль, либо отключить его совсем – в этом случае оставьте поля для пароля пустыми.

Нажмите «Save changes». Затем, в левом нижнем углу экрана «Start» -> «Shut Down» -> «Restart».

Компьютер уйдёт в перезагрузку, а флешку можно вынимать. (Не забудьте потом заново выставить в

BIOS приоритет загрузки с жёсткого диска, хотя это и не критично).

При входе в систему Windows не спросит пароль. Всё готово. Можете оставить, как есть, а можете придумать новый пароль.

Послесловие

Несмотря на большое количество пунктов, сброс пароля – дело быстрое, лишь бы под рукой был свободный компьютер. И как можно увидеть из этого примера, кому надо – тот подобную защиту пройдёт. От глаз коллег или гостей в доме пароль – хорошая защита, но надеяться, что он спасёт от всех бед я бы не советовал.

Содержание

- Изменить минимальную длину пароля для локальных учетных записей в Windows 10

- Изменить минимальную длину пароля для локальных учетных записей в Локальная политика безопасности

- Изменить минимальную длину пароля для локальных учетных записей в командной строке

- Как отключить пароль при входе в Windows 10 и что делать, если не получается

- Содержание

- Как отключить пароль в Windows 10

- Трудности и ошибки, с которыми можно столкнуться

- Зачем убирать запрос пароля при включении ПК на Windows 10

- Контроллер домена: запретить изменение пароля учетных записей компьютера Domain controller: Refuse machine account password changes

- Справочные материалы Reference

- Возможные значения Possible values

- Рекомендации Best practices

- Расположение Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Необходимость перезапуска Restart requirement

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

- Возможное влияние Potential impact

- Пароль должен соответствовать требованиям к сложности Password must meet complexity requirements

- Справочные материалы Reference

- Возможные значения Possible values

- Рекомендации Best practices

- Расположение Location

- Значения по умолчанию Default values

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

- Возможное влияние Potential impact

Изменить минимальную длину пароля для локальных учетных записей в Windows 10

Вы можете изменить минимальную длину пароля для локальных учетных записей, тем самым запретив короткие пароли. Длину пароля можно задать от 0 до 14 знаков, и если вы зададите определенное число (к примеру

Изменить минимальную длину пароля для локальных учетных записей в Локальная политика безопасности

Локальная политика безопасности доступна только в Windows 10 Pro , Enterprise и Education . Вариант второй описанный ниже подходит для всех выпусков Windows.

1.В строке поиска или в меню выполнить (выполнить вызывается клавишами Win+R) напишите команду secpol.msc и нажмите Enter.

2.В левой колонке выберите “Политики учетных записей” => Политика паролей => с правой стороны откройте “Минимальная длина пароля”.

3. Возле “Длина пароля не менее” задайте значение от 0 до 14 и нажмите “ОК”. На рисунке мы устанавливаем значение 9, если пользователь попытается во время изменения пароля ввести меньше 9 знаков – он получит ошибку.

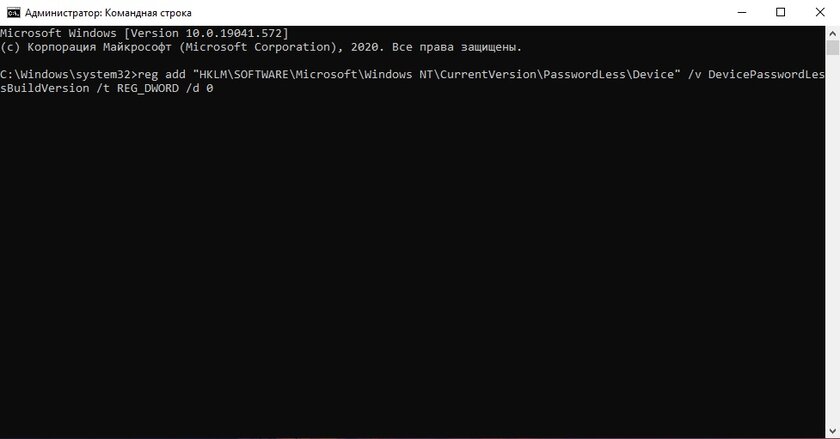

Изменить минимальную длину пароля для локальных учетных записей в командной строке

1.Откройте командную строку от имени администратора: один из способов — нажать на меню «Пуск» правой клавишей мыши и выбрать «Командная строка (администратор) из открывшегося меню.

2. Чтобы посмотреть минимальную длину пароля в данный момент – введите команду net accounts и нажмите клавишу Enter.

3. Чтобы задать минимальную длину пароля введите команду net accounts /minpwlen: 8 и нажмите клавишу Enter (вместо 8 вы можете задать любое значение от 0 до 14).

На сегодня всё, если вы знаете другие способы или у вас есть дополнения – пишите комментарии! Удачи Вам 🙂

Как отключить пароль при входе в Windows 10 и что делать, если не получается

Довольно часто после установки операционной системы Windows 10 пользователи жалуются на необходимость каждый раз вводить пароль при включении компьютера, что не всегда удобно. К сожалению, разработчики из Microsoft удобного способа отключить данную функцию не предусмотрели, так что очевидными путями ввод пароля отключить нельзя — нужно копать глубже. Благо, быть программистом совершенно не обязательно, так как манипуляции крайне простые — убрать пароль при входе в систему сможет любой даже не опытный пользователь. Речь именно о том пароле, который появляется при включении компьютера.

Содержание

Как отключить пароль в Windows 10

Для отключения пароля при входе в операционную систему Windows 10 пользователю необходима смена настроек учётной записи. К счастью, этот способ подразумевает всего три действия.

- Нажмите на клавиатуре комбинацию клавиш Windows + R, в появившейся строке введите команду netplwiz, после чего нажмите ОК.

Трудности и ошибки, с которыми можно столкнуться

- Иногда снятие галочки не регистрируется системой и пароль всё равно запрашивается при включении компьютера. В этом случае стоит повторно провести операцию.

- У некоторых пользователей может просто не быть в меню пункта «Требовать ввод имени пользователя и пароля».

После данных манипуляций пункт «Требовать ввод имени пользователя и пароля» в меню настройки профилей появится.

Зачем убирать запрос пароля при включении ПК на Windows 10

Использование пароля на компьютере необходимо в том случае, если его содержимое нужно защитить от доступа третьими лицами. Например, в учебных заведениях, офисах и предприятиях, даже в домашних условиях, если доступ к ПК нужно ограничить. С другой стороны, если вы являетесь единственным пользователем за компьютером или у вас просто нет необходимости защищать доступ к ПК от кого-либо, то необходимость в пароле испаряется. Более того, в некоторых ситуациях окно ввода пароля не только отнимает время, но и не позволяет использовать распространённый сценарий «нажал на кнопку включения ПК — отошёл по делам — вернулся, а компьютер уже полностью загрузился и готов к работе».

К сожалению, в Microsoft делать удобный интерфейс для отключения ввода пароля пока что не планируют — впервые вопросы «как отключить ввод пароля в Windows 10 при включении ПК» или «как убрать пароль на Windows 10» появились ещё в 2017 году, но по сей день пользователям нужно отправляться в редактор реестра или открывать меню настроек профилей. Это очень неочевидный путь, к которому прийти путём проб и ошибок просто не выйдет. С другой стороны, по гайду выше буквально за минуту или две пользователь даже с минимальным набором умений отключит пароль без каких-либо проблем.

Контроллер домена: запретить изменение пароля учетных записей компьютера Domain controller: Refuse machine account password changes

Область применения Applies to

В этой статье описываются лучшие методики, расположение, значения и вопросы безопасности для контроллера домена: откажитесь от настройки политики безопасности изменения пароля учетной записи компьютера. Describes the best practices, location, values, and security considerations for the Domain controller: Refuse machine account password changes security policy setting.

Справочные материалы Reference

Этот параметр политики включает или отключает блокировку контроллера домена на прием запросов на изменение паролей для учетных записей компьютеров. This policy setting enables or disables blocking a domain controller from accepting password change requests for machine accounts. По умолчанию устройства, которые присоединились к домену, изменяют пароли учетной записи компьютера каждые 30 дней. By default, devices joined to the domain change their machine account passwords every 30 days. Если этот запрос включен, контроллер домена отключит запросы на изменение пароля учетной записи компьютера. If enabled, the domain controller will refuse machine account password change requests.

Возможные значения Possible values

Если этот параметр включен, контроллер домена не может принимать любые изменения пароля учетной записи компьютера. When enabled, this setting does not allow a domain controller to accept any changes to a machine account’s password.

Если этот параметр отключен, контроллер домена может принимать любые изменения пароля учетной записи компьютера. When disabled, this setting allows a domain controller to accept any changes to a machine account’s password.

Не определено Not defined

То же, что и Disabled. Same as Disabled.

Рекомендации Best practices

- Включение этого параметра политики на всех контроллерах домена в домене предотвращает изменение пароля учетной записи компьютера членами домена. Enabling this policy setting on all domain controllers in a domain prevents domain members from changing their machine account passwords. Это, в свою очередь, делает эти пароли уязвимыми для атак. This, in turn, leaves those passwords susceptible to attack. Убедитесь, что это соответствует общей политике безопасности домена. Make sure that this conforms to your overall security policy for the domain.

Расположение Location

Конфигурация компьютераПараметры WindowsПараметры безопасностиЛокальные политикиПараметры безопасности Computer ConfigurationWindows SettingsSecurity SettingsLocal PoliciesSecurity Options

Значения по умолчанию Default values

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. The following table lists the actual and effective default values for this policy. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики Server type or GPO | Значение по умолчанию Default value |

|---|---|

| Default Domain Policy Default Domain Policy | Не определено Not defined |

| Политика контроллера домена по умолчанию Default Domain Controller Policy | Не определено Not defined |

| Параметры по умолчанию для автономного сервера Stand-Alone Server Default Settings | Не определено Not defined |

| Эффективные параметры по умолчанию для DC DC Effective Default Settings | Отключено Disabled |

| Действующие параметры по умолчанию для рядового сервера Member Server Effective Default Settings | Отключено Disabled |

| Действующие параметры по умолчанию для клиентского компьютера Client Computer Effective Default Settings | Не применяются Not applicable |

Управление политикой Policy management

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой. This section describes features and tools that are available to help you manage this policy.

Необходимость перезапуска Restart requirement

Нет. None. Изменения этой политики становятся эффективными без перезапуска устройства при их локальном экономии или распространении с помощью групповой политики. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Если включить этот параметр политики на всех контроллерах домена в домене, участники домена не смогут изменить пароли учетных записей компьютера, и эти пароли будут более уязвимыми для атак. If you enable this policy setting on all domain controllers in a domain, domain members cannot change their machine account passwords, and those passwords are more susceptible to attack.

Противодействие Countermeasure

Отключение контроллера домена: отказаться от изменения пароля учетной записи компьютера. Disable the Domain controller: Refuse machine account password changes setting.

Возможное влияние Potential impact

Нет. None. Это конфигурация по умолчанию. This is the default configuration.

Пароль должен соответствовать требованиям к сложности Password must meet complexity requirements

Область применения Applies to

В этой статье описываются лучшие методики, расположение, **** значения и вопросы безопасности для пароля, которые должны соответствовать требованиям к сложности настройки политики безопасности. Describes the best practices, location, values, and security considerations for the Password must meet complexity requirements security policy setting.

Справочные материалы Reference

Параметр политики «Пароли должны соответствовать требованиям к сложности» определяет, должны ли пароли соответствовать ряду рекомендаций по надежных паролям. The Passwords must meet complexity requirements policy setting determines whether passwords must meet a series of strong-password guidelines. Если этот параметр включен, пароли необходимы для удовлетворения следующих требований: When enabled, this setting requires passwords to meet the following requirements:

Пароли могут не содержать значение samAccountName пользователя (имя учетной записи) или полное значение displayName (полное имя). Passwords may not contain the user’s samAccountName (Account Name) value or entire displayName (Full Name value). В обеих проверках не занося чувствительность к делу. Both checks are not case-sensitive.

SamAccountName проверяется полностью, только чтобы определить, является ли он частью пароля. The samAccountName is checked in its entirety only to determine whether it is part of the password. Если samAccountName имеет длину менее трех символов, эта проверка пропускается. If the samAccountName is fewer than three characters long, this check is skipped. DisplayName разберется для разных знаков: запятых, токенов, дефис или дефис, подчеркивая, пробелы, знаки с запятой и вкладки. The displayName is parsed for delimiters: commas, periods, dashes or hyphens, underscores, spaces, pound signs, and tabs. При обнаружении какого-либо из этих разделов displayName разделяется, и все разделы (маркеры) для различения подтверждаются, что они не включены в пароль. If any of these delimiters are found, the displayName is split and all parsed sections (tokens) are confirmed not to be included in the password. Маркеры меньше трех символов игнорируются, а подстроки маркеров не проверяются. Tokens that are shorter than three characters are ignored, and substrings of the tokens are not checked. Например, имя «Erin M. Hagens» разделено на три маркера: «Erin», «M» и «Havens». For example, the name «Erin M. Hagens» is split into three tokens: «Erin», «M», and «Havens». Так как второй маркер имеет только один символ, он игнорируется. Because the second token is only one character long, it is ignored. Таким образом, у этого пользователя не может быть пароля, включающий «erin» или «havens» в качестве подстроки в любом месте пароля. Therefore, this user could not have a password that included either «erin» or «havens» as a substring anywhere in the password.

Пароль содержит символы из трех из следующих категорий: The password contains characters from three of the following categories:

- Буквы в верхнем регистре для европейских языков (от A до Z с диакритическими знаками, греческими и кириллическими знаками) Uppercase letters of European languages (A through Z, with diacritic marks, Greek and Cyrillic characters)

- Буквы в нижнем регистре европейских языков (от a до z, с диакритическими знаками, греческими и кириллическими знаками) Lowercase letters of European languages (a through z, sharp-s, with diacritic marks, Greek and Cyrillic characters)

- 10 базовых цифр (от 0 до 9) Base 10 digits (0 through 9)

- Не буквы и цифры (специальные символы): (

!@#$%^&*-+=’|() <> []:;»‘ <>. /) Символы валюты, такие как «Евро» или «Английские символы», не считаются специальными символами для этого параметра политики. Non-alphanumeric characters (special characters): (

!@#$%^&*-+=`|()<>[]:;»‘<>. /) Currency symbols such as the Euro or British Pound aren’t counted as special characters for this policy setting.

Требования к сложности применяются при смене или создании паролей. Complexity requirements are enforced when passwords are changed or created.

Правила, включенные в требования к сложности паролей Windows Server, входят в Passfilt.dll и не могут быть изменены напрямую. The rules that are included in the Windows Server password complexity requirements are part of Passfilt.dll, and they cannot be directly modified.

Если эта возможность включена, Passfilt.dll вызвать дополнительные вызовы службы поддержки для заблокированных учетных записей, так как пользователи не используются для паролей, содержащих символы, которые не включены в алфавит. When enabled, the default Passfilt.dll may cause some additional Help Desk calls for locked-out accounts because users aren’t used to passwords that contain characters that aren’t in the alphabet. Но этот параметр политики достаточно уныл, чтобы все пользователи к этому привыкли. But this policy setting is liberal enough that all users should get used to it.

Дополнительные параметры, которые можно включить в настраиваемую Passfilt.dll, — это использование символов, не включаемые в верхние строки. Additional settings that can be included in a custom Passfilt.dll are the use of non–upper-row characters. Чтобы ввести символы верхнего ряда, удерживайте клавишу SHIFT и нажимаете одну из клавиш в строке номеров клавиатуры (от 1 до 9 и 0). To type upper-row characters, you hold the SHIFT key and press one of any of the keys on the number row of the keyboard (from 1 through 9 and 0).

Возможные значения Possible values

- Enabled Enabled

- Отключено Disabled

- Не определено Not defined

Рекомендации Best practices

Последние рекомендации см. в руководстве по паролям. For the latest best practices, see Password Guidance.

Настройка паролей должна соответствовать требованиям к сложности для «Включено». Set Passwords must meet complexity requirements to Enabled. Этот параметр политики в сочетании с минимальной длиной пароля 8 обеспечивает не менее 218 340 105 584 896 разных возможностей для одного пароля. This policy setting, combined with a minimum password length of 8, ensures that there are at least 218,340,105,584,896 different possibilities for a single password. Этот параметр делает атаку с атакой с перехунышом, но по-прежнему не является невозможной. This setting makes a brute force attack difficult, but still not impossible.

Использование сочетаний клавиш ALT может значительно повысить сложность пароля. The use of ALT key character combinations can greatly enhance the complexity of a password. Однако требование, чтобы все пользователи в организации соблюдали такие строгие требования к паролям, может привести к неумеяющим пользователям и неработающей службе поддержки. However, requiring all users in an organization to adhere to such stringent password requirements can result in unhappy users and an over-worked Help Desk. Рассмотрите возможность реализации требования в организации использовать символы ALT в диапазоне от 0128 до 0159 в составе всех паролей администратора. Consider implementing a requirement in your organization to use ALT characters in the range from 0128 through 0159 as part of all administrator passwords. (Символы ALT вне этого диапазона могут представлять стандартные буквы и цифры, которые не усложняют пароль.) (ALT characters outside of that range can represent standard alphanumeric characters that do not add additional complexity to the password.)

Пароли, содержащие только буквы и цифры, легко скомпрометировать с помощью общедоступных средств. Passwords that contain only alphanumeric characters are easy to compromise by using publicly available tools. Во избежание этого пароли должны содержать дополнительные символы и соответствовать требованиям к сложности. To prevent this, passwords should contain additional characters and meet complexity requirements.

Расположение Location

Конфигурация компьютераПараметры WindowsПараметры безопасностиПолитики учетных записейПолитика паролей Computer ConfigurationWindows SettingsSecurity SettingsAccount PoliciesPassword Policy

Значения по умолчанию Default values

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. The following table lists the actual and effective default policy values. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики (GPO) Server type or Group Policy Object (GPO) | Значение по умолчанию Default value |

|---|---|

| Политика домена по умолчанию Default domain policy | Включено Enabled |

| Политика контроллера домена по умолчанию Default domain controller policy | Включено Enabled |

| Параметры по умолчанию для отдельного сервера Stand-alone server default settings | Отключено Disabled |

| Параметры по умолчанию для контроллера домена Domain controller effective default settings | Включено Enabled |

| Эффективные параметры по умолчанию для серверов-членов Member server effective default settings | Включено Enabled |

| Эффективные параметры GPO по умолчанию на клиентских компьютерах Effective GPO default settings on client computers | Отключено Disabled |

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Пароли, содержащие только буквы и цифры, очень просты в обнаружении с помощью нескольких общедоступных средств. Passwords that contain only alphanumeric characters are extremely easy to discover with several publicly available tools.

Противодействие Countermeasure

Настройка паролей должна соответствовать параметру политики сложности «Включено» и порекомендовать пользователям использовать различные символы в паролях. Configure the Passwords must meet complexity requirements policy setting to Enabled and advise users to use a variety of characters in their passwords.

В сочетании с минимальной длиной пароля 8 этот параметр политики гарантирует, что количество различных возможностей для одного пароля настолько велико, что успешное (но не невозможно) успешное атака с помощью атак с помощью атак с атакой с помощью атак перехимки будет трудно (но не невозможно). When combined with a Minimum password length of 8, this policy setting ensures that the number of different possibilities for a single password is so great that it is difficult (but not impossible) for a brute force attack to succeed. (При увеличении параметра политики минимальной длины пароля также увеличивается среднее время, необходимое для успешной атаки.) (If the Minimum password length policy setting is increased, the average amount of time necessary for a successful attack also increases.)

Возможное влияние Potential impact

Если конфигурация сложности паролей по умолчанию сохранена, могут возникнуть дополнительные вызовы службы поддержки для заблокированных учетных записей, так как пользователи могут не привыкли к паролям, которые содержат не алфавитные символы, или могут возникнуть проблемы с вводом паролей, содержащих знаки или символы с акцентами на клавиатурах с разными макетами. If the default password complexity configuration is retained, additional Help Desk calls for locked-out accounts could occur because users might not be accustomed to passwords that contain non-alphabetical characters, or they might have problems entering passwords that contain accented characters or symbols on keyboards with different layouts. Однако все пользователи должны соответствовать требованию сложности с минимальными сложностами. However, all users should be able to comply with the complexity requirement with minimal difficulty.

Если в организации предъявляются более строгие требования к безопасности, можно создать настраиваемую версию файла Passfilt.dll, которая позволяет использовать произвольно сложные правила обеспечения безопасности паролей. If your organization has more stringent security requirements, you can create a custom version of the Passfilt.dll file that allows the use of arbitrarily complex password strength rules. Например, для пользовательского фильтра паролей может потребоваться использовать символы, не верхней строки. For example, a custom password filter might require the use of non-upper-row symbols. (Символы верхнего ряда — это символы, которые требуют нажатия и удержания клавиши SHIFT, а затем нажатия клавиш в строке номеров клавиатуры от 1 до 9 и 0.) Настраиваемый фильтр паролей также может выполнить проверку словаря, чтобы убедиться, что предложенный пароль не содержит общих слов словаря или фрагментов. (Upper-row symbols are those that require you to press and hold the SHIFT key and then press any of the keys on the number row of the keyboard, from 1 through 9 and 0.) A custom password filter might also perform a dictionary check to verify that the proposed password does not contain common dictionary words or fragments.

Использование сочетаний клавиш ALT может значительно повысить сложность пароля. The use of ALT key character combinations can greatly enhance the complexity of a password. Однако такие строгие требования к паролям могут привести к дополнительным запросам службы поддержки. However, such stringent password requirements can result in additional Help Desk requests. Кроме того, ваша организация может рассмотреть требование для всех паролей администратора использовать символы ALT в диапазоне от 0128 до 0159. Alternatively, your organization could consider a requirement for all administrator passwords to use ALT characters in the 0128–0159 range. (Символы ALT за пределами этого диапазона могут представлять стандартные буквы и цифры, которые не усложняют пароль.) (ALT characters outside of this range can represent standard alphanumeric characters that would not add additional complexity to the password.)