Обновлено 27.06.2019

Как ограничить доступ к службам Mikrotik

Когда ваш роутер, в моем примере MikroTik RB4011iGS, получает внешний IP-адрес от провайдера, который вы настраиваете на WAN порту, то боты (Это такие роботизированные программы) завидев новое устройство с внешним адресом, сразу начинаю подбирать логин с паролем, чтобы получив к нему доступ начать рассылку спама или еще чего-нибудь. Данная практика касается абсолютно всех устройств. виртуальных машин, сайтов и многое другое, что имеет доступ в интернет, все это потенциальная цель для взлома и дальнейшего паразитического использования, поэтому вы как сетевой администратор или просто ответственный пользователь должны периодически просматривать события в журналах вашего устройства, чтобы идентифицировать попытки его компрометации.

Существует три метода позволяющие вам задать IP-фильтрацию, позволяющей вам ограничить доступ к службам роутера Mikrotik, только с определенных IP-адресов.

- Использование утилиты WinBox

- SSH / Telnet

- Web-интерфейс

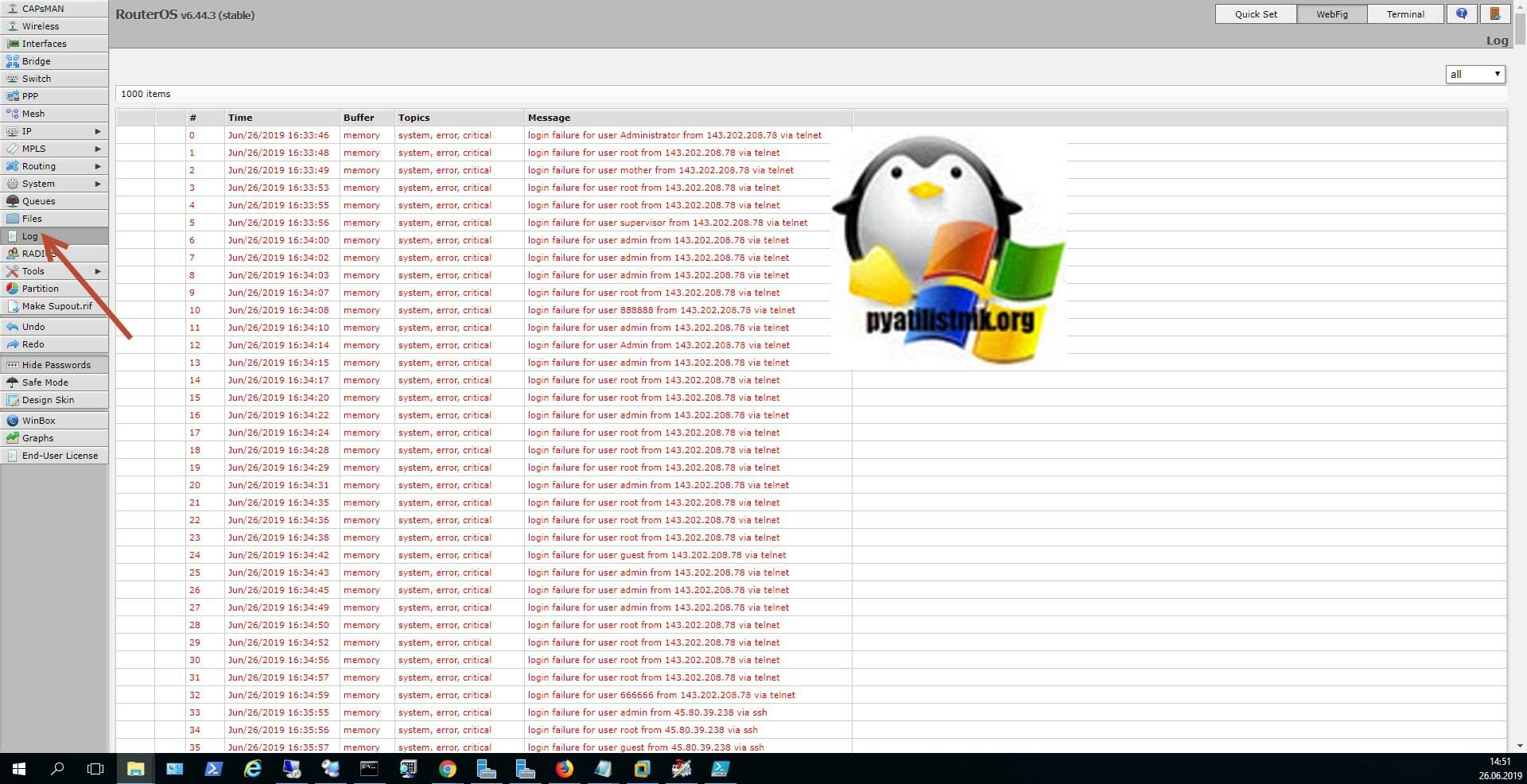

Как видим у нас есть три потенциальные точки проникновения на ваш роутер микротик. Как я и писал выше, зайдя на устройство, в разделе Log, я увидел вот такой подбор паролей по разным службам:

login failure for user ftp from 88.214.26.10 via ssh или

login failure for user root from 177.185.35.216 via telnet

Как видим идет постоянная подборка учетных данных, раз в три секунды, для самого роутера эти события имеют статус «system, error, critical» и их генерирование, плохо сказывается на работе оборудования, создавая лишнюю нагрузку.

Обязательно создайте другого пользователя с новым логином и удалите учетную запись Admin, это мы делали при начальных настройках, шанс того. что вас взломают уменьшится в десятки раз

Самое главное правило любого сервиса, гласит, что работать должно минимально возможное количество служб, все остальное должно быть отключено, по возможности ограничьте доступ к службам, только необходимыми адресами, для кого он предназначается. Перефразировав, чем меньше фронт атаки, тем проще защищаться

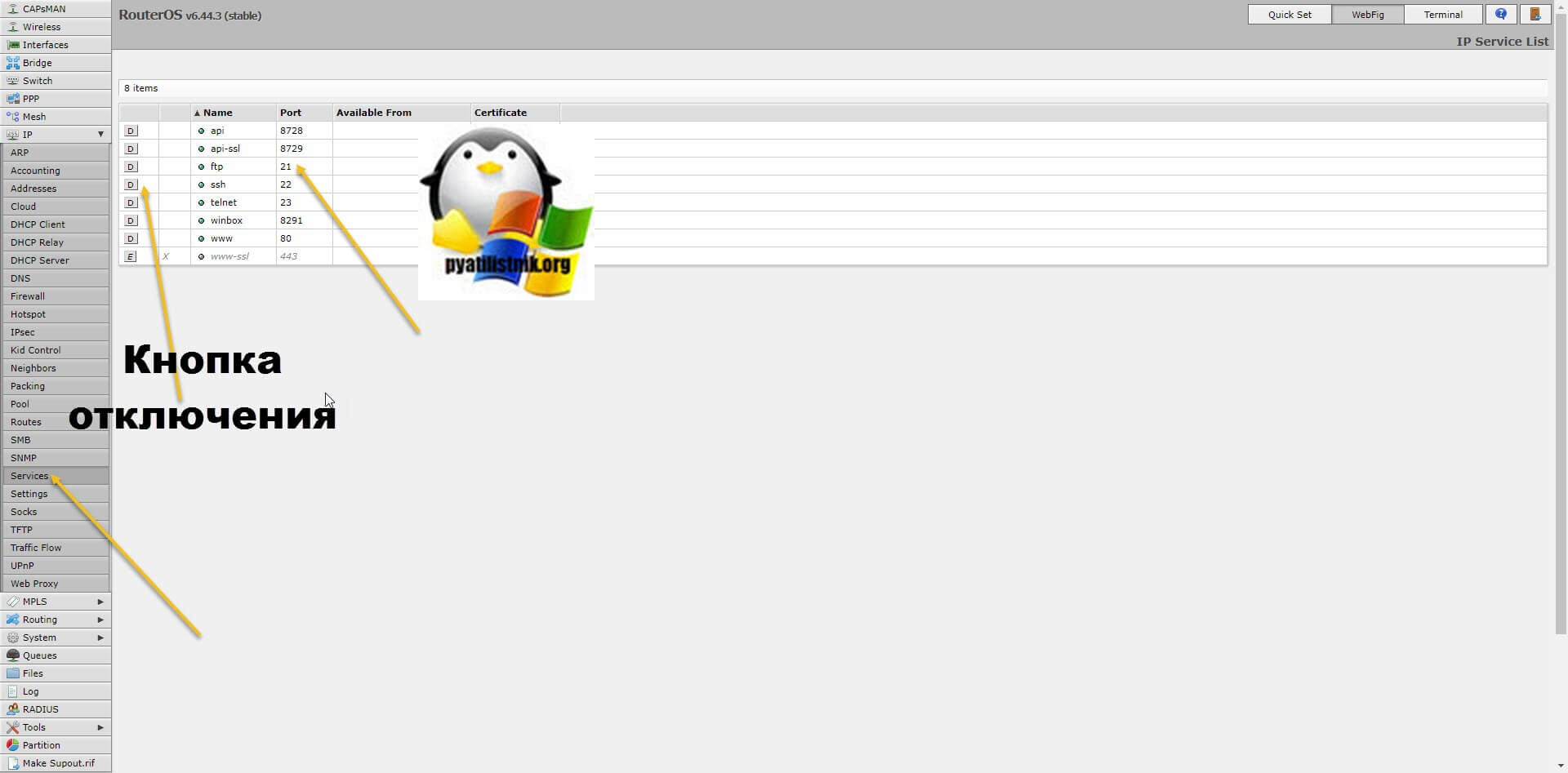

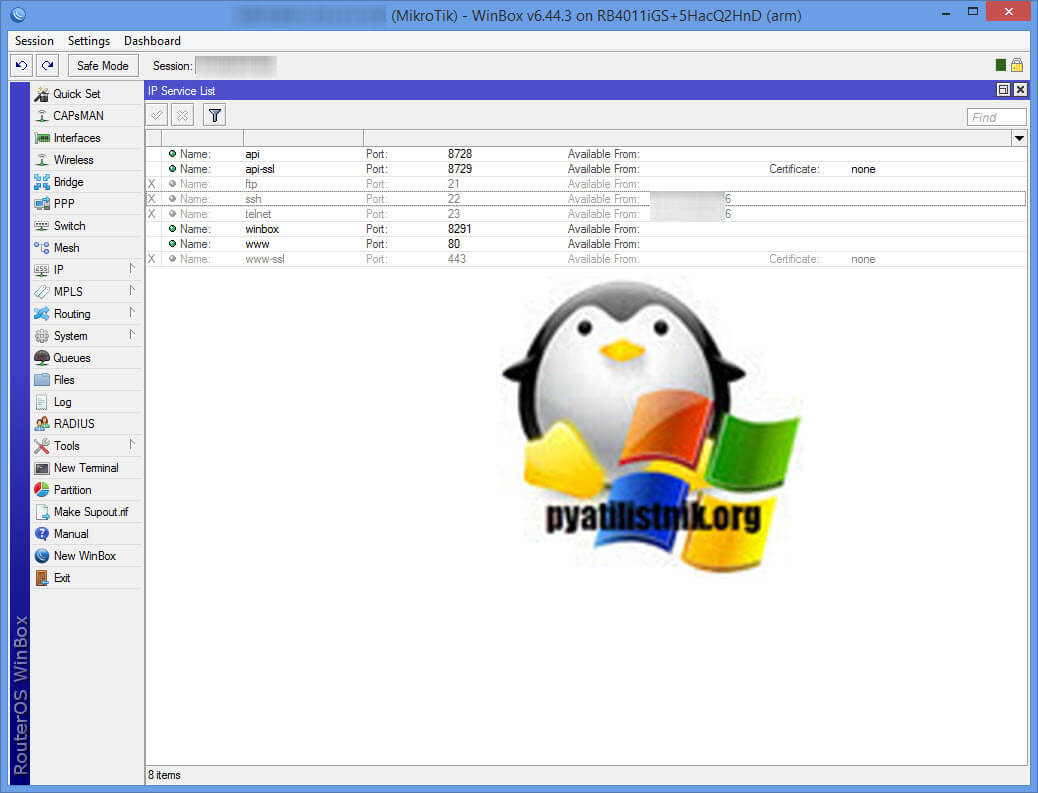

Фильтрация и отключение служб через Services

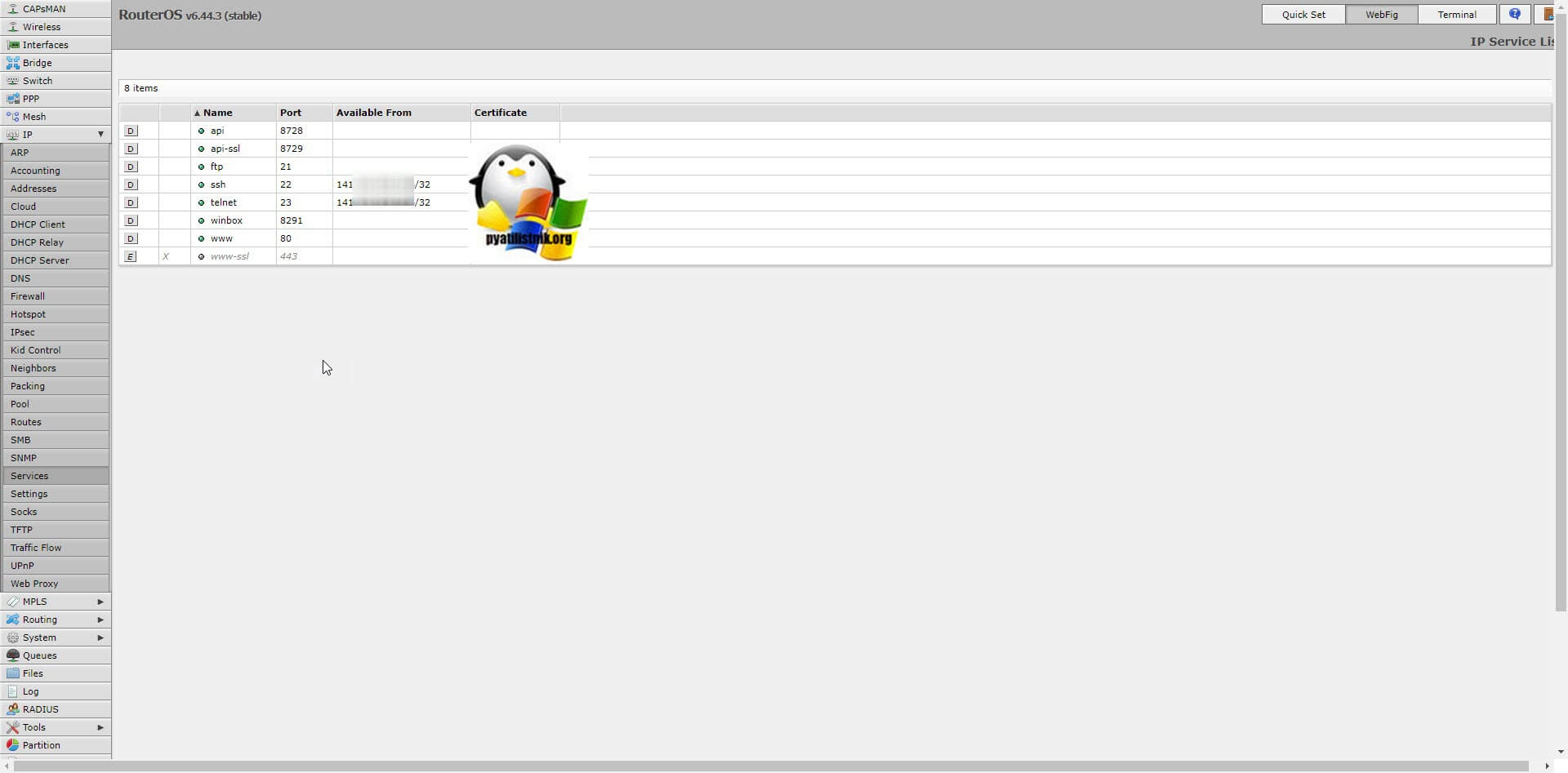

Как я и писал выше, все что вы не используете вы должны отключить, в моем случае, мне для управления моим MikroTik RB4011iGS достаточно веб интерфейса, поэтому я отключу: ftp, ssh, telnet. Для этого слева есть столбец с кнопкой «D«.

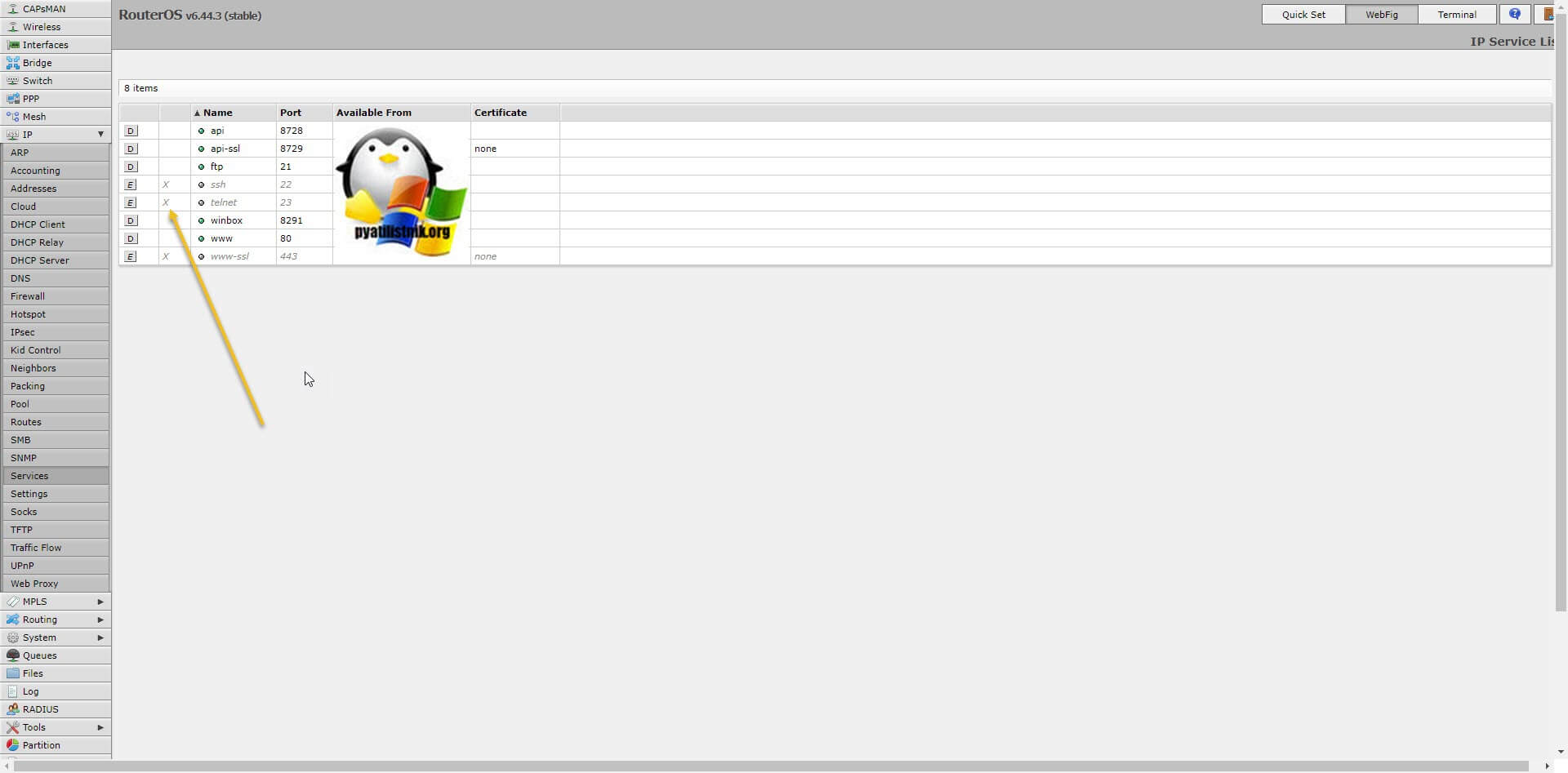

В итоге на против нужной вам службы появился крестик и сама надпись стала прозрачной.

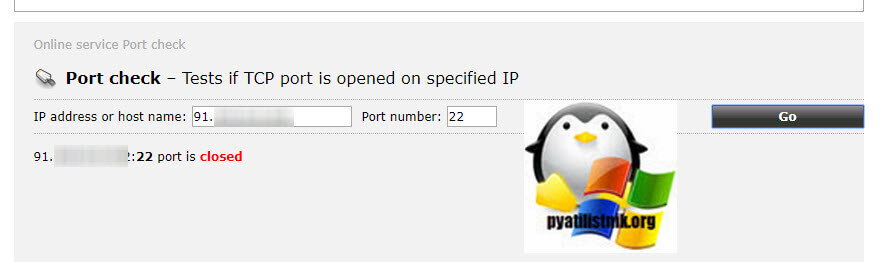

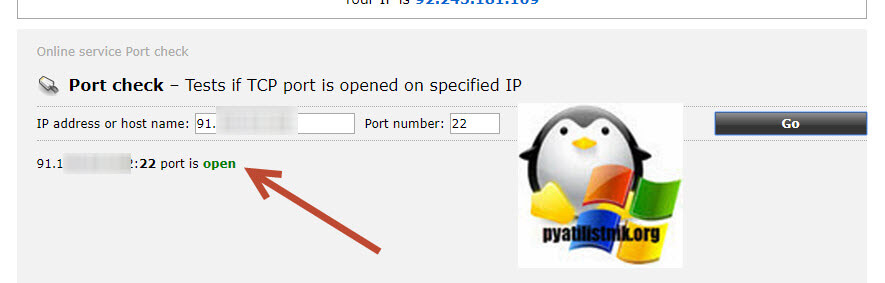

Пробуем проверить доступность порта из Германии, как видим 22 порт SSH закрыт, это хорошо, значит его больше не будут брутфорсить.

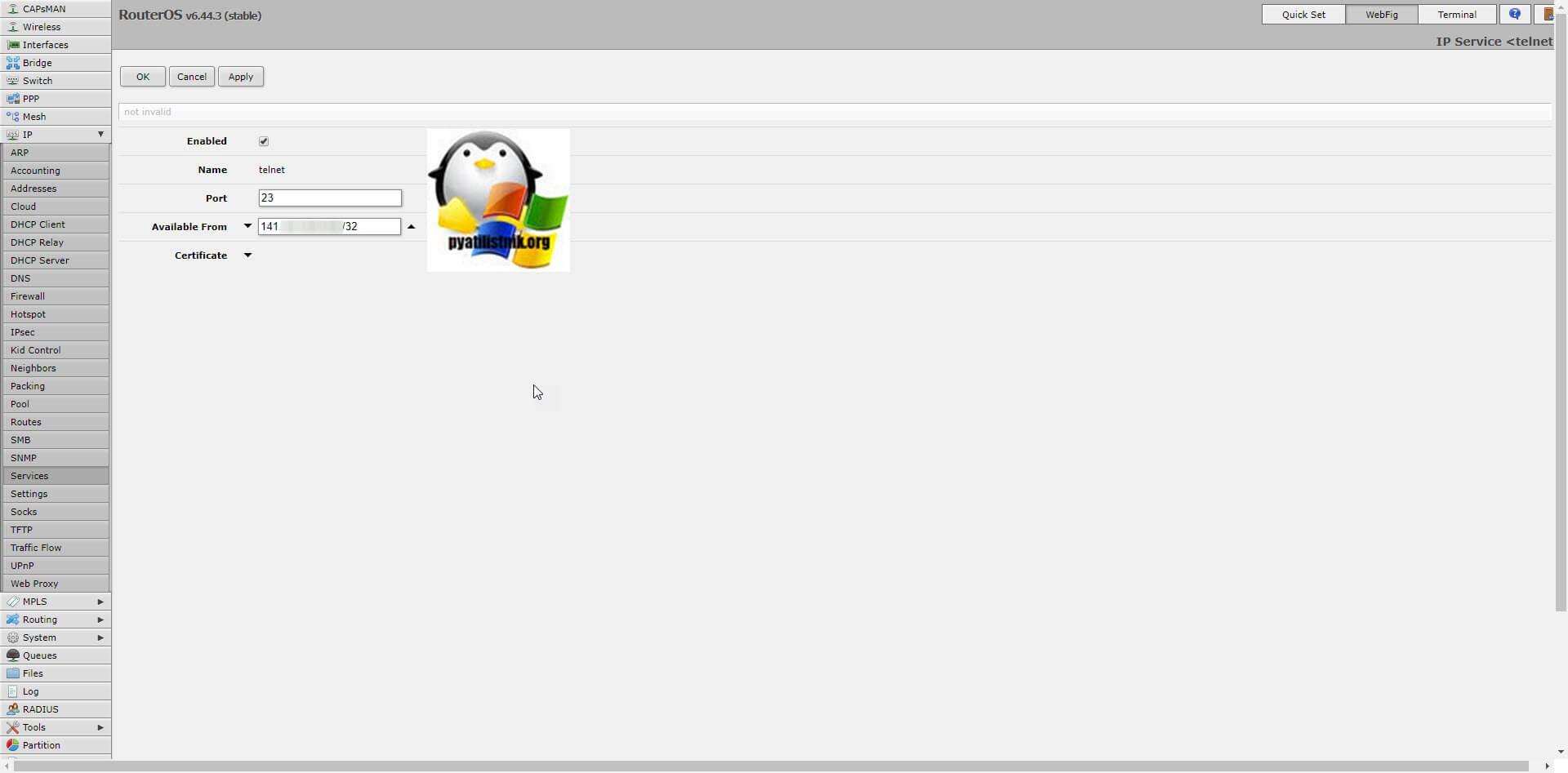

Если вы используете, например SSH, но хотите его оградить от перебора паролей, то вы можете пойти на хитрость и разрешить обращение к нему, только с определенной сети или IP-адреса. Для этого на включенной службе, щелкните два раза. В результате чего у вас откроется редактор правила фильтрации, где вам в поле «Port» необходимо указать по какому порту будет работать служба, для большей безопасности советую менять стандартные значения, на диапазон после 1024 и в поле «Avaliable From» указать сеть или IP-адрес, кому будет разрешено. Сохраняем правило.

В итоге у меня получилось вот так, пробуем проверить с другого IP доступ до служб.

Самое интересное, что порт при SSH при проверке с внешнего сервера показывал статус «Open», что слегка обескураживало

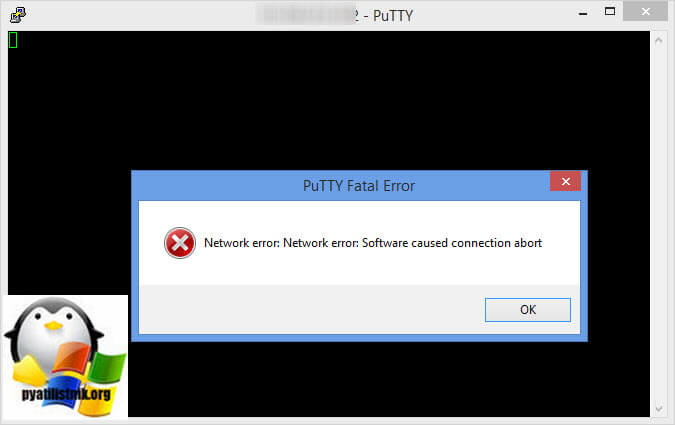

Но если вы попытаетесь подключиться через клиента Putty или его аналоги, то увидите ошибку подключения «Network error: Software caused connection abort», что доказывает, что созданное правило фильтрации на уровне службы работает.

Пробовал настроить фильтрацию служб и через WinBox, но результат тот же

Поэтапная блокировка IP откуда идет перебор паролей на Mikrotik

Предположим, что вы все же привыкли работать в терминале, но ограничиваться одним IP-адресом или подсеткой на уровне фильтрации на службе вы не хотите, тут у вас есть два выхода:

- Во первых, вы можете отключить SSH и Telnet, оставив только веб-интерфейс, в котором есть тот же терминал. Попасть в него можно, выбрав на роутере Mikrotik соответствующую кнопку в правом, верхнем углу. Как видите тут есть все команды.

- Второе, это настроить правила фильтрации и бана через SSH/Терминал, на этом я и остановлюсь. Лично я напоминаю, что я всегда стараюсь изменять стандартные значения портов на нестандартные, для большей безопасности.

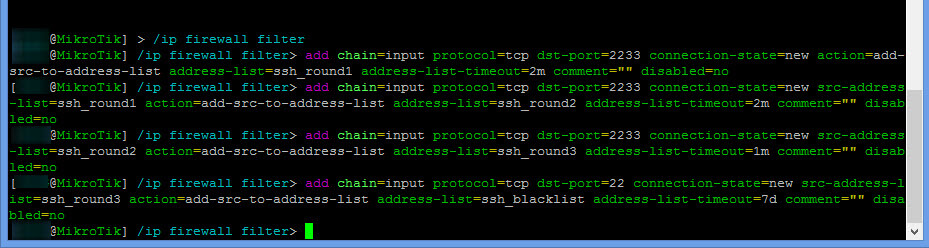

Создание правил:

Первым делом перейдем в раздел /ip firewall filter

Когда кто-то первый раз обращается по SSH на порт 2233, то мы его идентифицируем для себя и помещаем к себе в список IP адресов под названием «ssh_round1» на 2 минуты

add chain=input protocol=tcp dst-port=2233 connection-state=new action=add-src-to-address-list address-list=ssh_round1 address-list-timeout=2m disabled=no

Далее наш роутер Mikrotik начинает наблюдать за новым IP-адресом, который был помещен в «ssh_round1«. Если он еще раз в течении 2-х минут попытается произвести подключение на порт SSH 2233 (В моем случае), то мы его помещаем во второй список «ssh_round2«, но уже на 2 минуты.

add chain=input protocol=tcp dst-port=2233 connection-state=new src-address-list=ssh_round1 action=add-src-to-address-list address-list=ssh_round2 address-list-timeout=2m disabled=no

Далее если кто-либо из второго списка «ssh_round2» вновь попытается подключиться по SSH 2233, то мы его в третий раз заносим в новый список «ssh_round3«, но уже на минуту, так как это уже подозрительно.

add chain=input protocol=tcp dst-port=2233 connection-state=new src-address-list=ssh_round2 action=add-src-to-address-list address-list=ssh_round3 address-list-timeout=1m disabled=no

Если мы выявляем, что из третьего списка к нам опять обратился данный IP-адрес, то заносим его в черный лист запрета и баним на 7 дней, неделю не меньше, как говорил кролик из Винни Пуха.

add chain=input protocol=tcp dst-port=2233 connection-state=new src-address-list=ssh_round3 action=add-src-to-address-list address-list=ssh_blacklist address-list-timeout=7d disabled=no

Если хотите, чтобы все кто попал в ваш блэклист были забанены на вечно, то для этого можно использовать правило:

add chain=input protocol=tcp dst-port=2233 src-address-list=ssh_blacklist action=drop comment=»drop ssh brute forcers» disabled=no

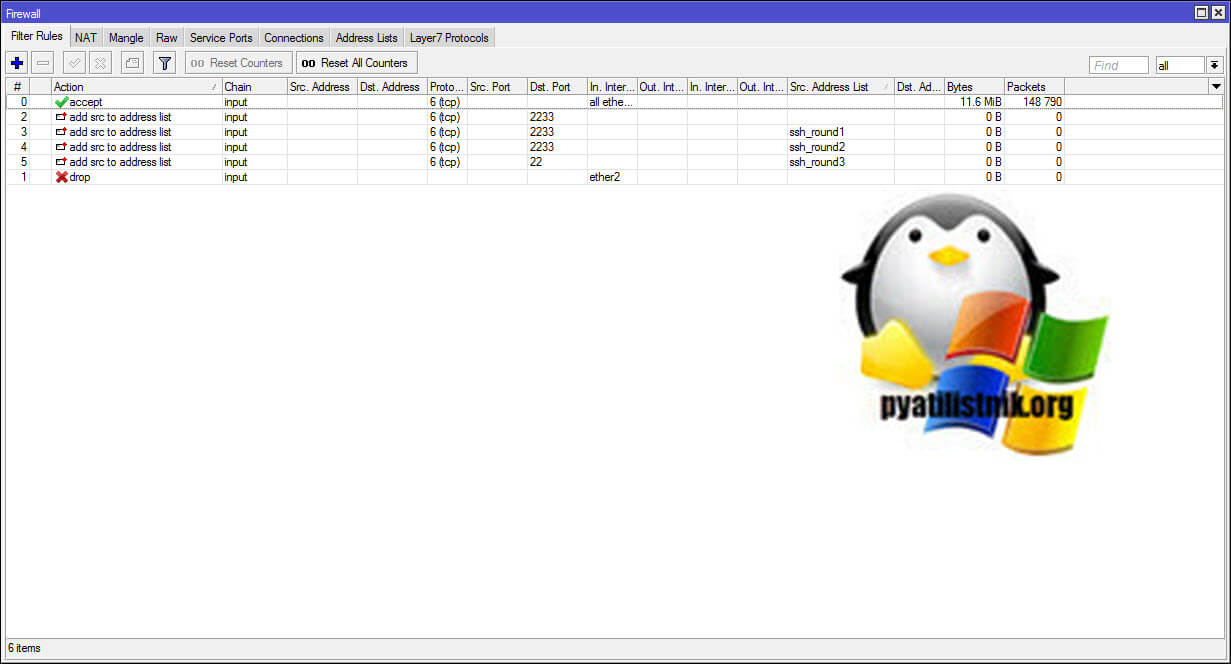

А вот так выглядят наши созданные правила в WinBox, раздел «Firewall».

Следуя таким конструкциям, вы можете создавать подобные правила и для других служб при необходимости. Надеюсь, что было интересно и вы смогли более надежно защитить ваш роутер Mikrotik.

зашел в терминал а там ужасть -как с этим бороться ?

-

gagarin74

- Сообщения: 16

- Зарегистрирован: 07 янв 2013, 10:48

IP адрес ко мне ни какого отношения не имеет, иногда бывают разные ip .

Это типо пароли подбирают ?

Как эту херь закрыть от любопытных ?

jan/26/2013 22:30:23 system,error,critical login failure for user root from 81.169

.132.144 via ssh

jan/26/2013 22:30:26 system,error,critical login failure for user root from 81.169

.132.144 via ssh

[admin@MikroTik] >

echo: system,error,critical login failure for user root from 81.169.132.144 via ss

h

[admin@MikroTik] >

echo: system,error,critical login failure for user root from 81.169.132.144 via ss

h

[admin@MikroTik] >

echo: system,error,critical login failure for user root from 81.169.132.144 via ss

h

-

Dragon_Knight

- Сообщения: 1724

- Зарегистрирован: 26 мар 2012, 18:21

- Откуда: МО, Мытищи

- Контактная информация:

26 янв 2013, 21:53

Обычный подбор пароля, ничего необычного и ничего страшного (ну конечно если пароль не 1234)…

Можно так закрыть:

Код: Выделить всё

/ip service

set telnet address="" disabled=yes port=23

set ftp address="" disabled=yes port=21

set www address=192.168.0.0/24 disabled=no port=12345

set ssh address="" disabled=yes port=22

set www-ssl address="" certificate=none disabled=yes port=443

set api address="" disabled=yes port=8728

set winbox address=192.168.0.0/24 disabled=no port=8291Думаю понятно, что некоторые отключены, а те что включены разрешены только для локальной сети.

Небольшой свод правил логики и ссылок:

- Если устройство имеет Ethernet порт, то оно обязано быть подключено через него. Компьютер, Ноутбук, Телевизор, Принтер, Камера видеонаблюдения, и т.д.

- Если нет возможности протянуть кабель, то найдите её, или страдайте со своими проблемами Wi-Fi дальше.

- Wi-Fi это сеть для мобильных устройств. Если Вы подключили свой шикарный 50″ телевизор не кабелем, то без фотоотчёта, когда он лежит у Вас в кармане дальнейшего разговора не получиться. Это относится и ко всем остальным устройствам.

- Если Ваше устройство вызывает вопросы в работе, первое что необходимо делать: NetInstall + дальнейшая настройка вручную.

- Не используйте WebFig или QuickSet — это пути к глюкам и ошибкам. Только SSH или WinBox, и да, — WinBox есть под Android.

- name.rsc — это текстовый файл, и Вы можете его открыть блокнотом.

- Если Вы хотите связаться со мной для ремонта или настройки, то: Telegram

- Мой сайт по Mikrotik: Global Zone >> MikroTik

-

iSupport

- Сообщения: 2360

- Зарегистрирован: 06 фев 2011, 20:44

29 янв 2013, 10:20

В предыдущем ответе есть все необходимое, службы надо либо донастроить, либо перенести на не стандартный порт, чтобы не ломали

Граждане, сколько раз просил =) чем понятнее и точнее сформулирован вопрос — тем понятнее и точнее будет на него ответ.

Я просматриваю ВСЕ темы форума и стараюсь помочь в каждой из них

Поэтому, НА ЛС отвечаю в последнюю очередь

-

gagarin74

- Сообщения: 16

- Зарегистрирован: 07 янв 2013, 10:48

-

Hassadar

- Сообщения: 1

- Зарегистрирован: 25 апр 2018, 10:04

25 апр 2018, 10:07

Помогите, пожалуйста, новичку. Ввёл в терминале эти команды:

/ip service

set telnet address=»» disabled=yes port=23

set ftp address=»» disabled=yes port=21

set www address=192.168.0.0/24 disabled=no port=12345

set ssh address=»» disabled=yes port=22

set www-ssl address=»» certificate=none disabled=yes port=443

set api address=»» disabled=yes port=8728

set winbox address=192.168.0.0/24 disabled=no port=8291

И теперь не могу зайти в панель управления через браузер с компа, подключённого по локальной сети к роутеру. Подскажите, как быть!

-

KARaS’b

- Сообщения: 1199

- Зарегистрирован: 29 сен 2011, 09:16

25 апр 2018, 12:07

Новичку хорошо бы сначала спрашивать, а только потом делать.

Эти команда отключили часть сервисов, а часть сделали доступными только из сети 192.168.0.0./24.

У вас, как у новичка, скорее всего дефолтная сеть микротика — 192.168.88.0/24, но при этом микротик ничего не знает, про сеть 192.168.0.0/24 и даже если вы выдадите компьютеру такой адрес вручную, у вас вряд ли что-то получится, грубо говоря у вас классически «выстрел в ногу».

Пробуйте подключиться не через браузер, а через винбоксом и не по ip а по маку. Если не поможет, то скорее всего вам придется сбрасывать устройство на дефолтные параметры с потерей вашей текущей конфигурации, если вы не сделали её бекап. Или возможно кто-то из местных предложит еще какой нибудь вариант.

-

Всем, добрый день!

Сам нисколько с ИТ не связан, приобрел MikroTik hap ac (RB962UIGS), настроил. Все отлично работало, но не было сети WI-FI 2.4 ГГц, настроил ее, пропала 5ГГц. Послушав совета ит-специалиста с работы, сбросил все настройки и тут началось.

В итоге настроил все как в https://gregory-gost.ru/sozdanie-domashney-seti-na-baze-ustroystv-mikrotik-part-2-nastroyka-hap-ac/ в тоже время так как подключение к провайдеру через PPoE, его настраивал как в https://wifigid.ru/mikrotik/nastrojka

Результат: подключение к провайдеру есть, адреса клиентам роутер раздает, но подключения к интернету нет ни через LAN порты, ни по wifi.

Прошу подсказать куда смотреть, или какой скрин выложить сюда для уточнения? -

В Winbox есть терминал, заходи в него и набери там export, эта команда выведет все настройки, скопируй в текстовый документ, найди там все пароли и ip которые выдаёт провайдер и замени, после выложи сюда.

P.S. а те кто порекомендовал сбросить что помочь не могут чтоли? -

Ок, сегодня выложу. Те кто посоветовал сбросить, 1,5 часа сидели с ним и сказали, что вроде как я все верно настроил, только вот результата нет.

-

(25 messages not shown)

aug/28/2019 22:49:59 system,error,critical login failure for user root from 84.51.85.26 via telnet

aug/28/2019 22:50:00 system,error,critical login failure for user root from 84.51.85.26 via telnet

aug/28/2019 22:50:01 system,error,critical login failure for user admin from 84.51.85.26 via telnet

aug/28/2019 22:50:02 system,error,critical login failure for user root from 84.51.85.26 via telnet

aug/28/2019 22:50:03 system,error,critical login failure for user root from 84.51.85.26 via telnet

aug/28/2019 22:50:04 system,error,critical login failure for user admin from 84.51.85.26 via telnet

aug/28/2019 22:50:05 system,error,critical login failure for user root from 84.51.85.26 via telnet

aug/28/2019 22:50:06 system,error,critical login failure for user Administrator from 84.51.85.26 via telnet

[admin@MikroTik] > export

# aug/28/2019 22:51:28 by RouterOS 6.45.3

# software id = HKWL-R0JP

#

# model = RouterBOARD 962UiGS-5HacT2HnT

# serial number = 8A7708D58666

/interface bridge

add igmp-snooping=yes mtu=1500 name=LAN-bridge protocol-mode=none

/interface ethernet

set [ find default-name=ether2 ] name=LAN2

set [ find default-name=ether3 ] name=LAN3

set [ find default-name=ether4 ] name=LAN4

set [ find default-name=ether5 ] name=LAN5

set [ find default-name=ether1 ] name=WAN

set [ find default-name=sfp1 ] disabled=yes

/interface pppoe-client

add add-default-route=yes disabled=no interface=WAN name=Internet password=

kYgykfff use-peer-dns=yes user=F-333333-220317

/interface wireless

set [ find default-name=wlan1 ] band=2ghz-b/g/n disabled=no mode=ap-bridge

ssid=Porogo wireless-protocol=802.11 wps-mode=disabled

set [ find default-name=wlan2 ] band=5ghz-a/n/ac disabled=no mode=ap-bridge

ssid=Glatniy wireless-protocol=802.11 wps-mode=disabled

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa2-psk eap-methods=»» mode=

dynamic-keys supplicant-identity=MikroTik wpa-pre-shared-key=gfgfgf66

wpa2-pre-shared-key=hfhfhf77

/ip pool

add name=LAN-Pool ranges=192.168.88.5-192.168.88.29

/ip dhcp-server

add add-arp=yes address-pool=LAN-Pool bootp-lease-time=lease-time

bootp-support=dynamic disabled=no interface=LAN-bridge lease-time=12h name=

DHCP-Server

/interface bridge port

add bridge=LAN-bridge interface=LAN2

add bridge=LAN-bridge interface=LAN3

add bridge=LAN-bridge interface=LAN4

add bridge=LAN-bridge interface=LAN5

add bridge=LAN-bridge interface=wlan1

add bridge=LAN-bridge interface=wlan2

/ip address

add address=192.168.88.1/24 interface=LAN-bridge network=192.168.88.0

/ip dhcp-server network

add address=192.168.88.0/24 dns-server=192.168.88.1 gateway=192.168.88.1

netmask=24

/ip dns

set allow-remote-requests=yes

/ip firewall nat

add action=masquerade chain=srcnat out-interface=WAN src-address=

192.168.88.0/24

/system clock

set time-zone-name=Asia/Krasnoyarsk -

Зайдите через winbox в IP-Firewall, вкладка NAT, там будет правило (/ip firewall nat add action=masquerade chain=srcnat out-interface=WAN src-address=192.168.88.0/24). Два раза на него нажимаете, откроется окно, там надо в качестве out-interface выбрать не WAN а ваше соединение с провайдером pppoe-client (name=Internet). По моему дело в этом, попробуйте….

P.S. судя по куску лога к вашему микротику пытаются пароль подобрать. Желательно настроить Firewall и отключить не используемые сервисы в ip-service, а так же обновить прошивку до актуальной версии.Последнее редактирование: 29 авг 2019

-

Очень благодарю, действительно проблема была в этом. Все заработало! По сервисам и фаерволлу буду смотреть.

Последнее редактирование: 30 авг 2019

Итак, Вы заказали себе VDS (в CloudLite) с операционной системой Ubuntu 22.04 Server (а может Ubuntu 18.04, Ubunu 20.04) на характеристиках:

Процессор: 2vCPUПамять: 1GbДиск: 30Gb

и все это за 190.00 руб в месяц перейдя по ссылке. Но ваши запросы несколько шире, вы хотите попробовать задействовать возможности Mikrotik RouterOS, как быть, вряд ли DATALINE сделает для Вас исключение и поставит другую ОС не из подготовленных шаблонов.

Но огорчаться не стоит, есть выход. И сегодня я на своем тестовом сервере под Debian 10 + Proxmox 6.4-13 разберу (Составлю свой пошаговый мануал) как заменить установленную Ubuntu 22.04 Server на Mikrotik RouterOS. Также все ниже на практике опробовано и на VDS CloudLite.

Шаг №1: Подключаемся по SSH к своей VDS системе:

|

root@ekzorchik:~# ssh -l ekzorchik 172.35.35.15 |

На заметку: САМОЕ ВАЖНОЕ это записать настройки сети, которые у Вас на VDS системе, это: IP-Address, Netmask, Gateway, DNS.

Шаг №2: Создаем временный раздел для хранения образа диска:

|

ekzorchik@srv—us2204a:~$ sudo mount —t tmpfs tmpfs /tmp |

Шаг №3: Скачиваем с официального сайта Mikrotik версию Cloud Hosted Router

|

ekzorchik@srv—us2204a:~$ wget https://download.mikrotik.com/routeros/7.5/chr-7.5.img.zip |

Шаг №4: Устанавливаем пакет посредством которого сможем распаковать скачанный образ:

|

ekzorchik@srv—us2204a:~$ sudo apt—get install —y unzip |

Шаг №5: Распаковываю скачанный образ:

|

ekzorchik@srv—us2204a:~$ unzip chr—7.5.img.zip Archive: chr—7.5.img.zip inflating: chr—7.5.img ekzorchik@srv—us2204a:~$ |

Шаг №6: Для наблюдения за процессом устанавливаю утилиту pv:

|

ekzorchik@srv—us2204a:~$ sudo apt—get install —y pv |

Шаг №7: Определяем именование диска на текущей операционной системе Ubuntu 22.04:

|

ekzorchik@srv—us2204a:~$ sudo dmesg | grep disk [ 1.332947] sd 2:0:0:0: [sda] Attached SCSI disk ekzorchik@srv—us2204a:~$ |

Шаг №8: Записываем распакованный образ на диск из предыдущего шага:

|

ekzorchik@srv—us2204a:~$ pv —c | sudo dd if=chr—7.5.img of=/dev/sda bs=4M oflag=sync 32+0 records in 32+0 records out 134217728 bytes (134 MB, 128 MiB) copied, 0.19418 s, 691 MB/s 0.00 B 0:21:51 [0.00 B/s] [<=> ] ekzorchik@srv—us2204a:~$ |

Шаг №9: Производим перезагрузку сервера командами:

|

ekzorchik@srv—us2204a:~$ sudo bash —c «echo 1 > /proc/sys/kernel/sysrq» ekzorchik@srv—us2204a:~$ sudo bash —c «echo b > /proc/sysrq-trigger» |

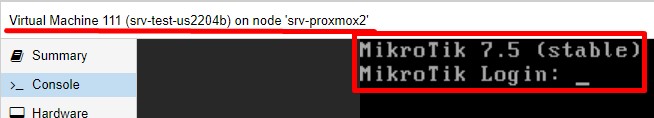

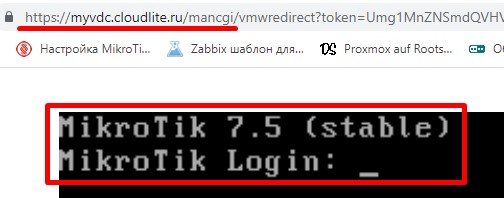

Шаг №10: Открываем консоль (через KVM/Консоль) виртуальной машины и видим приглашение Mikrotik на авторизацию:

а вот скриншот если OS была Ubuntu 20.04 LTS купленная в Dataline:

Mikrotik 7.5 (Stable)

Mikrotik Login: набираю admin и нажимаю Enter

Do you want to see the software license? [Y/n] нажимаю Y и нажимаю Enter

Изменяю после пароль на учетную запись admin:

Press F1 for help

Change your password:

new password: 712mbddr@

repeat new password: 712mbddr@

Password changed

[admin@Mikrotik]> _

Итого Вы успешно установили/подменили Ubuntu 22.04 Server на VDS своим образом Mikrotik, но есть, но, как же без этого, это лицензия установленного CHR на железо/виртуальную систему:

|

[admin@Mikrotik] > system license print system—id: идентификатор level: free |

уровень free - имеет ограничение на скорость в 1Mbit и поэтому бесплатна.

если нужна скорость, то можно пойти путем создания пробной лицензии на 60 дней, и уже вручную ее переправлять, но придется следить за датой окончания.

Level P1: ограничение на 1Гбит/с для интерфейсаLevel P10: ограничение на 10Гбит/с для интерфейсаLevel P-unlimited: без ограничений

создаем на сайте mikrotik.com аккаунт, т.е. получается у Вас будет логин и пароль

вводим команду

system license renew

account: Ваш_Ящик_Указанный_при_регистрации_на_mikrotik.compassword: Ваш_пароль_от_аккаунта_на_mikrotik.comlevel: указываю какую лицензию хочу, к примеру p1 и ввожу ее также "p1" (без кавычек) и в случае правильного указания данных login+password получаю ответstatus: done

и можно пользоваться скоростью 1Gbit/s если Ваша VDS можно вытянуть такую скорость, всяко больше чем 1Mbit/s

для тестов можно и free

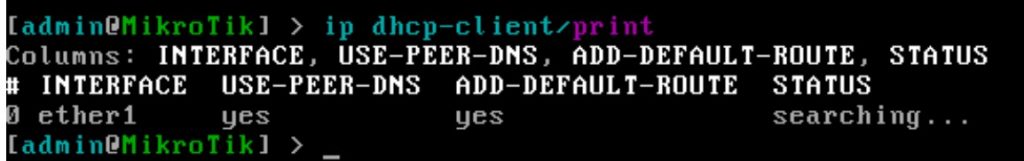

Шаг №11: Проверяю, какой IP адрес получила моя виртуальная система с осью RouterOS от DHCP—провайдера:

|

[admin@Mikrotik] > ip dhcp—client print ether1 = 172.35.35.15/24 |

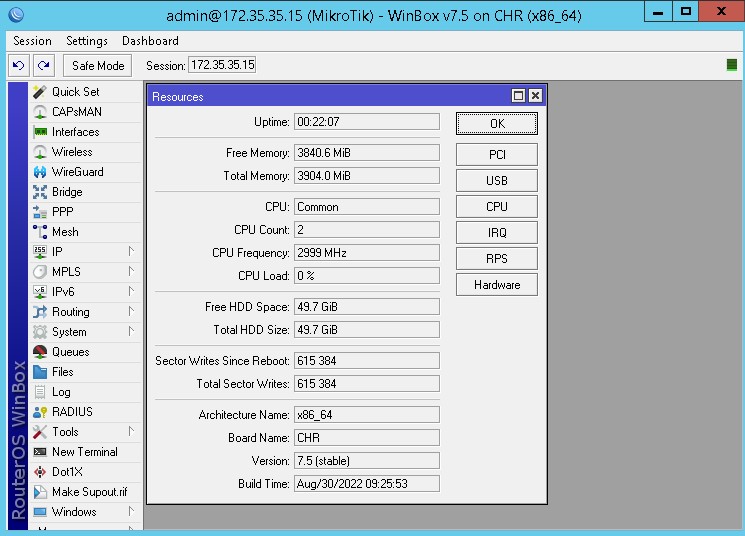

Шаг №12: Инициирую подключение к CHR посредством утилиты winbox:

Connect To: указываю IP адрес VDS системы где развернут CHR, в моем случае это 172.35.35.15Login: adminPasssword: мой измененный пароль

и нажимаю Connect

успешно, вот привычное меню и информация об железе, на котором установлена RouterOS

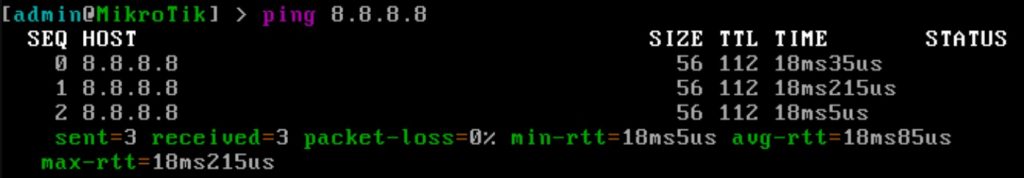

Шаг №13: Но если IP адрес вашей VDS выдается не по DHCP, то Вам его придется задать самим, вот к примеру:

|

ip address/add address=2.57.185.120/23 interface=ether1 disabled=no ip route add gateway=2.57.185.1 |

после проверяю что вижу 8.8.8.8 — вижу

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 |

[admin@MikroTik] > ip dns/set servers=8.8.8.8 [admin@MikroTik] > system package update download channel: stable installed—version: 7.5 latest—version: 7.6 status: Downloaded, please reboot router to upgrade it [admin@MikroTik] > system package update check—for—updates channel: stable installed—version: 7.5 latest—version: 7.6 status: New version is available [admin@MikroTik] > system package update download channel: stable installed—version: 7.5 latest—version: 7.6 status: Downloaded, please reboot router to upgrade it [admin@MikroTik] > system reboot Reboot, yes? [y/N]: y system will reboot shortly |

Подключаюсь через winbox к VDS-IP: 2.57.185.120:8291 — успешно

если не поменять логин авторизации и порт для сервиса SSH, то в логах будут множественные попытки подбора авторизации

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 |

10:34:22 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:23 echo: system,error,critical login failure for user admin from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:25 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:26 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:27 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:29 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:30 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > user/ 10:34:32 echo: system,error,critical login failure for user root from 2.57.219.149 via telnet [admin@MikroTik] > |

информация о железе:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 |

[admin@MikroTik] > system/resource/print uptime: 33m23s version: 7.5 (stable) build—time: Aug/30/2022 09:25:53 factory—software: 7.1 free—memory: 881.9MiB total—memory: 960.0MiB cpu: Intel(R) cpu—count: 2 cpu—frequency: 2194MHz cpu—load: 0% free—hdd—space: 31.8GiB total—hdd—space: 31.8GiB write—sect—since—reboot: 1200 write—sect—total: 1200 architecture—name: x86_64 board—name: CHR platform: MikroTik [admin@MikroTik] > |

Шаг №14: Применяю заметку "Шаблон базовой защиты для Mikrotik"

Шаг №15: В зависимости от своих задач начинаю настраивать и взаимодействовать с развернутым выше Mikrotikом, об этом как-нибудь в другой раз.

Подведем итог, я практически показал, как можно развернутую при покупке VDS системы на базе Ubuntu 22.04 превратить в Mikrotik RouterOS. Ну а дальше Вы уже по своим задачам начинаете состыковывать вашу сеть и программный Mikrotik. К примеру, организуете VPN сеть, какой-либо socks туннель, да еще много чего интересного.

На этом пока все, с уважением автор блога Олло Александр aka ekzorchik.

Post Views:

340

в последнее время начал в логих наблюдать следующее:

10:41:18 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:20 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:22 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:24 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:26 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:28 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:30 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:32 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:34 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:36 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:38 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:40 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:42 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:44 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:46 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:48 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:50 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:52 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:54 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:56 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:41:58 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:00 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:02 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:04 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:06 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:08 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:10 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:12 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:14 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:16 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:18 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:20 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:22 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:24 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:26 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:28 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:30 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:32 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:34 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:36 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:38 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:40 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:42 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:44 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:46 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:48 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:50 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:52 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:54 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:56 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:42:58 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:00 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:02 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:04 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:06 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:08 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:10 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:12 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:14 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:16 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:18 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:20 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:22 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:24 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:26 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:28 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:30 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:32 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:34 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:36 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:38 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:40 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:42 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:44 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:46 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:48 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:50 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:52 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:54 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:56 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:43:58 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:44:00 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:44:02 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:44:04 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:44:06 system,error,critical login failure for user root from 8.25.218.88 via ssh 10:44:08 system,error,critical login failure for user root from 8.25.218.88 via ssh 18:03:01 system,error,critical login failure for user anonymous from 10.100.8.182 via ftp 18:37:01 system,error,critical login failure for user anonymous from 10.100.13.52 via ftp 18:37:02 system,error,critical login failure for user anonymous from 10.100.13.52 via ftp 19:55:48 system,error,critical login failure for user anonymous from 10.100.12.64 via ftp 20:42:29 system,error,critical login failure for user anonymous from 10.100.9.113 via ftp 20:42:30 system,error,critical login failure for user anonymous from 10.100.9.113 via ftp 21:25:06 system,info,account user admin logged in from 10.100.12.239 via winbox

внешний адресс постоянно меняется, внутренний тоже.

почему это происходит и как с этим бороться?