Contents

Introduction

This document describes how to troubleshoot Uni-Directional Link Detection (UDLD) error messages on a Cisco Nexus 7000 Series switch.

Prerequisites

Requirements

Cisco recommends that you have a basic knowledge of these topics:

- Cisco Nexus Operating System (NX-OS)

- Basic UDLD operations

Components Used

The information in this document is based on these software and hardware versions:

- Cisco Nexus 7000 Series switches

- Cisco NX-OS Version 6.2(10)

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Background Information

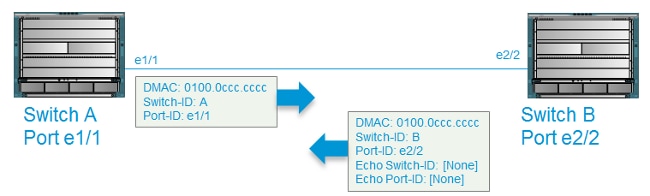

The ports exchange UDLD packets during the UDLD detection process, to include the originator switch-ID and the originator port-ID. Once a UDLD packet is received, the switch echoes the peer switch-ID and port-ID back to the peer. Once the switches exchange echo packets, a bi-directional relationship is formed.

The UDLD error conditions exist when the switch does not receive the expected information from its UDLD peer.

This document describes these UDLD error conditions and how to troubleshoot them:

- Empty-echo

- Transmit-Receive (Tx-Rx) Loop

- Uni-direction

- Neighbor mismatch

- Sudden cessation of UDLD frames

UDLD Error Conditions

This section describes the various types of UDLD error conditions and some probable causes.

Empty Echo

This condition is present when Switch-A receives a UDLD frame from Switch-B without the expected echo of the Switch-A switch-ID and port-ID.

When an empty-echo is detected, the UDLD performs these actions:

|

Mode |

Action |

|---|---|

| Normal Mode | err-disable port |

| Aggressive Mode | err-disable port |

These syslog messages are then generated:

2015 Mar 19 11:57:56.155 N7kA ETHPORT-2-IF_DOWN_ERROR_DISABLED Interface Ethernet1/2

is down (Error disabled. Reason:UDLD empty echo)

2015 Mar 19 11:57:56.186 N7kA ETH_PORT_CHANNEL-5-PORT_INDIVIDUAL_DOWN individual port

Ethernet1/2 is down

2015 Mar 19 11:57:56.336 N7kA ETHPORT-2-IF_DOWN_ERROR_DISABLED Interface Ethernet1/2

is down (Error disabled. Reason:UDLD empty echo)

Here are some possible causes for this condition

- The UDLD bi-directional relationship has timed out on Switch-B because it does not receive the UDLD frames from Switch-A.

- Switch-B received the UDLD frames from Switch-A but did not process them.

- Switch-A did not send the UDLD frames to Switch-B.

Tx-Rx Loop

This condition occurs when a UDLD frame is received on the same port from which it was transmitted.

When a Tx-Rx loop is detected, UDLD performs these actions:

|

Mode |

Action |

|---|---|

| Normal Mode | err-disable port |

| Aggressive Mode | err-disable port |

These syslog messages are then generated:

2015 Mar 20 14:52:30 N7kA %ETHPORT-2-IF_DOWN_ERROR_DISABLED: Interface Ethernet17/5

is down (Error disabled. Reason:UDLD Tx-Rx Loop)

2015 Mar 20 14:52:30 N7kA %ETHPORT-2-IF_DOWN_ERROR_DISABLED: Interface Ethernet17/5

is down (Error disabled. Reason:UDLD Tx-Rx Loop)

Here are some possible causes for this condition:

- There might be incorrect wiring or a physical media issue.

- The intermediate devices reflect the frames back to the sending port.

Neighbor Mismatch

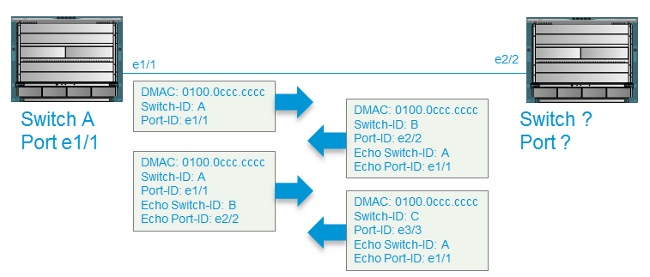

This condition is present when Port-A on Switch-A receives a frame from a port other than that with which it already formed a UDLD bi-directional relationship.

When a neighbor mismatch is detected, UDLD performs these actions:

|

Mode |

Action |

|---|---|

| Normal Mode | err-disable port |

| Aggressive Mode | err-disable port |

These syslog messages are then generated:

2015 Mar 21 10:23:05.598 N7kA %ETHPORT-2-IF_DOWN_ERROR_DISABLED: Interface Ethernet3/21

is down (Error disabled. Reason:UDLD Neighbor mismatch)

2015 Mar 21 10:24:07.065 N7kA %ETHPORT-2-IF_DOWN_ERROR_DISABLED: Interface Ethernet3/21

is down (Error disabled. Reason:UDLD Neighbor mismatch)

Here are some possible causes for this condition:

- The UDLD port in question is a member of a port-channel on which a member port has changed states.

- There is an intermediate device between the two ports that formed the bi-directional relationship.

Sudden Cessation of UDLD Frames

This condition is present when a port that has formed a bi-directional relationship does not receive a UDLD frame during the time-out interval (50 seconds by default).

When this condition is detected, the UDLD performs these actions:

|

Mode |

Action |

|---|---|

| Normal Mode | UDLD marks port as Undetermined, and the port continues to function in accordance with its spanning-tree port state |

| Aggressive Mode | err-disable port |

Troubleshoot UDLD Error Conditions

This section describes general troubleshooting steps that you should complete if you encounter a UDLD error-disabled port.

Since UDLD errors indicate physical layer faults, it is appropriate to troubleshoot at the physical layer. When UDLD error messages are encountered, consider these questions:

- Does the error persist if the Small Form-Factor Pluggable Transceiver (SFP) is replaced?

- Does the error persist if the cable is replaced?

- Does the error persist if the connection is moved to a different physical port on the switch?

Useful Commands

Use this command in order to restore all of the ports that have been placed into error-disable mode by the UDLD:

N7KA(config)# udld reset

Use this command in order to verify the bi-directional relationship:

N7KA-NORTH-AGG(config-if)# show udld eth 3/4Interface Ethernet3/4

--------------------------------

Port enable administrative configuration setting: enabled

Port enable operational state: enabled

Current bidirectional state: bidirectional

Current operational state: advertisement - Single neighbor detected

Message interval: 7

Timeout interval: 5Entry 1

----------------

Expiration time: 39

Cache Device index: 1

Current neighbor state: bidirectional

Device ID: JAF1620ABAB

Port ID: Ethernet3/12

Neighbor echo 1 devices: JAF1617BACD

Neighbor echo 1 port: Ethernet3/4

Message interval: 15

Timeout interval: 5

CDP Device name: N7KB-SOUTH-AGG(JAF1620ABAB)Last pkt send on: 400096, Aug 6 13:58:52 2014

Probe pkt send on: 400096, Aug 6 13:58:52 2014

Echo pkt send on: 395799, Aug 6 13:58:43 2014

Flush pkt send on: None.Last pkt recv on: 740333, Aug 6 13:58:52 2014

Probe pkt recv on: 740333, Aug 6 13:58:52 2014

Echo pkt recv on: 730454, Aug 6 13:58:43 2014

Flush pkt recv on: None.Deep pkt inspections done: None.

Mismatched if index found: None.

Deep pkt inspection drops: None.

Use this command in order to verify error counters on the physical interfaces, which determines whether the UDLD frames are dropped due to physical layer hardware faults:

RTP-Agg1# show interface ethernet 4/1 | i error|CRC|discard|drop

0 runts 0 giants 0 CRC/FCS 0 no buffer

0 input error 0 short frame 0 overrun 0 underrun 0 ignored

0 watchdog 0 bad etype drop 0 bad proto drop 0 if down drop

0 input with dribble 0 input discard

0 output error 0 collision 0 deferred 0 late collision

0 lost carrier 0 no carrier 0 babble 0 output discard

Use this command in order to check the CPU utilization, which determines whether high CPU utilization prevents the UDLD frames from being processed:

N7K-A# show system resources

Load average: 1 minute: 0.17 5 minutes: 0.25 15 minutes: 0.20

Processes : 1993 total, 1 running

CPU states : 0.18% user, 0.81% kernel, 98.99% idle

Useful TAC Information

This section describes the outputs that you should collect before you restore the link (if the circumstances permit) in order to provide the Cisco Technical Assistance Center (TAC) the best chance to diagnose the root cause of the link being placed into error-disabled mode by the UDLD:

- show tech-support lacp all (if the failed interface is a member of a Link Aggregation Control Protocol (LACP) portchannel)

- show tech-support module <x> (where x is the module where the UDLD error is detected)

- show tech-support ethpm

- show tech-support udld

- show udld internal event-history errors

- show udld internal event-history msgs | grep -a 3 -b 3 L2_RX_DATA

- show udld internal event-history ethernet <x/y>

- show log logfile | grep UDLD

- show log logfile | grep Ethernet<x/y>

- show processes cpu history

- show interface ethernet <x/y>

- show hardware internal errors module <x>

- show interface counters errors module <x>

Повторное включение портов, отключенных из-за ошибки

После устранения причины проблемы порты остаются отключенными, если на коммутаторе не настроено восстановление из состояния «errdisabled». В этом случае необходимо включить порты вручную. Выполните команду shutdown , а затем — команду интерфейсного режима no shutdown на соответствующем интерфейсе, чтобы вручную включить порты, если не поможет — команду reload для перезагрузки (иногда помогает)

Содержание

Введение

Предварительные условия

Требования

Используемые компоненты

Условные обозначения

Общие сведения

Платформы, на которых используется отключение из-за ошибки

Состояние «Errdisabled»

Назначение состояния «Errdisabled»

Причины возникновения состояния «Errdisabled»

Проверка нахождения портов в состоянии «Errdisabled»

Определение причины состояния «Errdisabled» (сообщения консоли, системный журнал и команда «show errdisable recovery»)

Восстановление порта из состояния отключения из-за ошибкиСвязанные обсуждения сообщества поддержки Cisco

Дополнительные сведения

Введение

В данном документе дается определение состояния отключения из-за ошибки, описывается восстановление из этого состояния и предоставляются примеры такого восстановления. В данном документе взаимозаменяемо используются термины «errdisabled» и «отключенный из-за ошибки». Зачастую клиенты обращаются в службу технической поддержки Cisco, когда замечают, что один или несколько портов коммутатора отключены из-за ошибки, т.е. данные порты находятся в состоянии «errdisabled». Такие клиенты хотят знать, почему произошло отключение из-за ошибки и как восстановить нормальное состояние портов.

Примечание: Состояние порта err-disabled отображается в выходных данных команды show interfaces interface_number status .

Предварительные условия

Требования

Для данного документа нет особых требований.

Используемые компоненты

Для воспроизведения примеров, приведенных в данном документе, необходимы два коммутатора серии Cisco Catalyst 4500/6500 (или эквивалентных) в лабораторной среде с настройками, сброшенными до заводских. На коммутаторах должно быть установлено ПО Cisco IOS®, и у каждого коммутатора должно быть по два порта Fast Ethernet, поддерживающих функции EtherChannel и PortFast.

Данные сведения были получены в результате тестирования приборов в специфической лабораторной среде. В качестве начальной конфигурации для всех описанных в документе устройств использовались стандартные (заводские) настройки. В условиях реально действующей сети при использовании каждой команды необходимо четко понимать, какие последствия может иметь применение той или иной команды.

Условные обозначения

Более подробные сведения о применяемых в документе обозначениях см. в документе Cisco Technical Tips Conventions (Условные обозначения, используемые в технической документации Cisco).

Общие сведения

Платформы, на которых используется отключение из-за ошибки

Функция отключения из-за ошибки поддерживается на следующих коммутаторах Catalyst:

-

коммутаторы Catalyst со следующим программным обеспечением Cisco IOS:

-

2900XL / 3500XL

-

2940 / 2950 / 2960 / 2970

-

3550 / 3560 / 3560-E / 3750 / 3750-E

-

4000 / 4500

-

6000 / 6500

-

-

коммутаторы Catalyst со следующим программным обеспечением Catalyst (CatOS):

-

2948G

-

4500 / 4000

-

5500 / 5000

-

6500 / 6000

-

Способ реализации функции отключения из-за ошибки зависит от программной платформы. В этом документе особое внимание уделяется функции отключения из-за ошибки на коммутаторах с программным обеспечением Cisco IOS.

Состояние «Errdisabled»

Назначение состояния «Errdisabled»

Если в конфигурации отображается порт, который должен быть включен, но программное обеспечение на коммутаторе обнаружило порт в состояние ошибки, то программное обеспечение отключит этот порт. Другими словами, порт автоматически отключается операционной системой коммутатора, так как порт обнаружен в состоянии ошибки.

Когда порт отключается из-за ошибки, он фактически выключается, а прием и отправка трафика через него не выполняются. Цвет индикатора порта становится оранжевым, а при выполнении команды show interfaces

отображается состояние порта err-disabled. Ниже приводится пример вывода данных о порте в состоянии error-disabled из интерфейса командной строки коммутатора:

cat6knative#show interfaces gigabitethernet 4/1 status Port Name Status Vlan Duplex Speed Type Gi4/1 err-disabled 100 full 1000 1000BaseSX

Или, если данный интерфейс отключен из-за состояния ошибки, и в консоли, и в системном журнале можно увидеть сообщения, подобные следующим:

%SPANTREE-SP-2-BLOCK_BPDUGUARD: Received BPDU on port GigabitEthernet4/1 with BPDU Guard enabled. Disabling port. %PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi4/1, putting Gi4/1 in err-disable state

Сообщение данного примера отображается, когда порт хоста принимает блок BPDU. Фактический вид сообщения зависит от причины состояния ошибки.

Функция отключения из-за ошибки решает две задачи.

-

Она позволяет администраторам знать, когда и где возникла проблема с портом.

-

Она исключает возможность того, что данный порт может вызвать сбой других портов модуля (или всего модуля).

Такой сбой может произойти, когда «неисправный» порт монополизирует буферы или сообщения об ошибках порта монополизируют связи между процессами на плате, что может в итоге вызвать серьезные сетевые проблемы. Функция отключения из-за ошибки помогает предотвратить такие ситуации.

Причины возникновения состояния «Errdisabled»

Эта функция была первоначально реализована для обработки особых конфликтных ситуаций, когда коммутатор обнаруживал в порту избыточные или поздние конфликты. Избыточные конфликты возникают, когда кадр отбрасывается из-за обнаружения 16 конфликтов подряд. Поздние конфликты возникают, когда каждое из подключенных к линии устройств определило, что линия занята. Ниже перечислены некоторые возможные причины ошибок данных типов:

-

кабель, не соответствующий спецификациям (слишком длинный, неправильного типа или поврежденный);

-

неисправная сетевая интерфейсная плата (с физическими неполадками или проблемами драйверов);

-

неправильная конфигурация дуплексного режима порта.

Неправильная конфигурация дуплексного режима порта является распространенной причиной ошибок из-за невозможности правильного согласования скорости и дуплексного режима между двумя напрямую соединенными устройствами (например, сетевой адаптер, подключенный к коммутатору). Только у полудуплексных соединений могут возникать конфликты в ЛВС. Так как для Ethernet характерен множественный доступ с контролем несущей (CSMA), конфликты являются обычным явлением для полудуплексных соединений, пока они составляют малую часть трафика.

Интерфейс может перейти в состояние «errdisabled» по различным причинам. Среди таких причин могут быть следующие:

-

Несоответствие дуплексных режимов

-

неправильная конфигурация каналов портов

-

нарушение защиты BPDU

-

состояние обнаружения однонаправленной связи (UDLD)

-

обнаружение поздних конфликтов

-

обнаружение переброски канала

-

нарушение безопасности

-

переброска по протоколу агрегации портов (PAgP)

-

защита протокола туннелирования уровня 2 (L2TP)

-

ограничение скорости DHCP-отслеживания

-

неисправный модуль GBIC, подключаемый модуль малого форм-фактора (SFP) или кабель

-

проверка протокола ARP

-

встроенное питание

Примечание: По умолчанию для всех таких причин включено обнаружение отключения из-за ошибки. Чтобы отключить обнаружение отключения из-за ошибки, выполните команду no errdisable detect cause . Команда show errdisable detect отображает состояние обнаружения отключения из-за ошибки.

Проверка нахождения портов в состоянии «Errdisabled»

Чтобы определить, был ли порт отключен из-за ошибки, выполняется команда show interfaces .

Пример данных об активном порте:

cat6knative#show interfaces gigabitethernet 4/1 status

!--- Refer to show interfaces status for more information on the command.

Port Name Status Vlan Duplex Speed Type

Gi4/1 Connected 100 full 1000 1000BaseSX

Ниже приводится пример данных о том же порте в состоянии отключения из-за ошибки:

cat6knative#show interfaces gigabitethernet 4/1 status

!--- Refer to show interfaces status for more information on the command.

Port Name Status Vlan Duplex Speed Type

Gi4/1 err-disabled 100 full 1000 1000BaseSX

Примечание: Если порт отключен из-за ошибки, индикатор на передней панели, соответствующей данному порту, будет выключен.

Определение причины состояния «Errdisabled» (сообщения консоли, системный журнал и команда «show errdisable recovery»)

Когда коммутатор переводит порт в состояние отключения из-за ошибки, он отправляет консоли сообщение с описанием причины отключения порта. В данном разделе приведены два примера сообщений с причинами отключения портов.

-

В первом случае отключение вызвано функцией защиты PortFast BPDU.

-

Во втором случае отключение вызвано ошибкой в конфигурации EtherChannel.

Примечание: Эти сообщения можно также увидеть в системном журнале, если выполнить команду show log .

Вот примеры сообщений:

%SPANTREE-SP-2-BLOCK_BPDUGUARD: Received BPDU on port GigabitEthernet4/1 with BPDU Guard enabled. Disabling port. %PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi4/1, putting Gi4/1 in err-disable state %SPANTREE-2-CHNMISCFG: STP loop - channel 11/1-2 is disabled in vlan 1

Если выполнена команда errdisable recovery, можно определить причину состояния «errdisabled» с помощью команды

show errdisable recovery

. Ниже представлен пример:

cat6knative#show errdisable recovery ErrDisable Reason Timer Status ----------------- -------------- udld Enabled bpduguard Enabled security-violatio Enabled channel-misconfig Enabled pagp-flap Enabled dtp-flap Enabled link-flap Enabled l2ptguard Enabled psecure-violation Enabled gbic-invalid Enabled dhcp-rate-limit Enabled mac-limit Enabled unicast-flood Enabled arp-inspection Enabled Timer interval: 300 seconds Interfaces that will be enabled at the next timeout: Interface Errdisable reason Time left(sec) --------- --------------------- -------------- Fa2/4 bpduguard 273

Восстановление порта из состояния отключения из-за ошибки

В этом разделе предоставляются примеры способов обнаружения портов, отключенных из-за ошибки, и их восстановления, а также краткое обсуждение некоторых дополнительных причин отключения портов из-за ошибки. Чтобы восстановить порт из состояния «errdisabled», сначала необходимо установить и устранить основную причину проблемы, а затем включить порт. Если включить порт, не устранив причину проблемы, он снова будет отключен из-за ошибки.

Исправление основной причины

После обнаружения причин отключения портов устраните основную причину проблемы. Устранение зависит от проблемы, вызвавшей состояние. Завершение работы может быть инициировано по самым разным причинам. В данном разделе обсуждаются некоторые из наиболее заметных и распространенных случаев.

-

Неверная конфигурация EtherChannel

Порты, задействованные в работе EtherChannel, должны обладать согласованными конфигурациями. У портов должны быть одинаковые сети VLAN, режим магистрали, скорость, дуплексный режим и т.д. Большинство отличий конфигураций в рамках одного коммутатора выявляются и заносятся в отчет при создании канала. Если на одной стороне коммутатор настроен для EtherChannel, а на другой — нет, процесс STP может отключить объединенные в канал порты на стороне, настроенной для поддержки режима EtherChannel. В режиме EtherChannel перед объединением портов в канал PAgP-пакеты не отправляются другой стороне для согласования; предполагается, что на другой стороне режим объединения в канал также поддерживается. Кроме того, в данном примере режим EtherChannel не включается на другом коммутаторе, однако соответствующие порты оставляются отдельными, не задействованными в каналах портами. Если оставить другой коммутатор в этом состоянии примерно на минуту, протокол STP коммутатора с включенным режимом EtherChannel считает, что образовалась петля. В результате объединенные в канал порты переводятся в состояние отключения из-за ошибки.

В данном примере обнаружена петля и отключены порты. В выходных данных команды show etherchannel summary указывается, что Number of channel-groups in use (Число используемых групп каналов) равно 0. Если обратить внимание на один из вовлеченных портов, можно заметить, что он находится в состоянии err-disabled:

%SPANTREE-2-CHNL_MISCFG: Detected loop due to etherchannel misconfiguration of Gi4/1 cat6knative#show etherchannel summary !--- Refer to show etherchannel for more information on the command. Flags: D - down P - in port-channel I - stand-alone s - suspended H - Hot-standby (LACP only) R - Layer3 S - Layer2 U - in use f - failed to allocate aggregator u - unsuitable for bundling Number of channel-groups in use: 0 Number of aggregators: 0 Group Port-channel Protocol Ports ------+-------------+-----------+-----------------------------------------------Режим EtherChannel отключен, так как на данном коммутаторе порты были переведены в состояние «errdisable».

cat6knative#show interfaces gigabitethernet 4/1 status Port Name Status Vlan Duplex Speed Type Gi4/1 err-disabled 100 full 1000 1000BaseSX

Чтобы определить характер проблемы, см. соответствующее сообщение об ошибке. В сообщении указывается, что функция EtherChannel обнаружила петлю в дереве STP. В этом разделе описывается возникновение данной проблемы, когда на одном устройстве (в этом случае коммутатор) канал EtherChannel вручную переведен в режим «Включено» (в противоположность режиму согласования), а на другом подключенном устройстве (в этом случае другой коммутатор) канал EtherChannel вообще не включен. Один из способов разрешения этой ситуации заключается в переводе режима канала в состояние «desirable» на обеих сторонах соединения с последующим повторным включением портов. В результате обе стороны формируют канал только после взаимного согласования. Если создание канала не согласовано, обе стороны продолжают функционировать как обычные порты.

cat6knative(config-terminal)#interface gigabitethernet 4/1 cat6knative(config-if)#channel-group 3 mode desirable non-silent

-

Несоответствие дуплексных режимов

Несоответствие дуплексных режимов встречается довольно часто из-за неудачного автоматического согласования скорости и дуплексного режима. В отличие от полудуплексного устройства, которому приходится дожидаться освобождения своего сегмента ЛВС другими передающими устройствами, дуплексное устройство при необходимости выполняет передачу независимо от других устройств. Если эта передача выполняется одновременно с передачей полудуплексного устройства, данное устройство будет рассматривать это как конфликт (в течение данного временного интервала) или как поздний конфликт (по истечении данного временного интервала). Так как дуплексное устройство никогда не ожидает конфликтов, на этой стороне никогда не допускается необходимость повторной передачи отброшенных пакетов. Низкий процент конфликтов характерен для полудуплексного режима, но не для дуплексного. Регистрация на порте коммутатора слишком большого количества конфликтов обычно указывает на несоответствие дуплексных режимов. Убедитесь, что на обеих сторонах кабеля порты настроены на одинаковые скорость и дуплексный режим. Команда show interfaces interface_number

предоставляет данные о скорости и дуплексном режиме портов коммутатора Catalyst. Более поздние версии протокола обнаружения Cisco (CDP) могут предупреждать о несоответствии дуплексных режимов перед переводом порта в состояние отключения из-за ошибки.Кроме того, в сетевом адаптере есть настройки, такие как автополярность, которые могут вызвать данную проблему. В случае сомнений отключите такие настройки. Если есть несколько сетевых адаптеров одного производителя и на всех таких сетевых адаптерах проявляется та же проблема, посетите веб-узел производителя, чтобы прочитать заметки о выпуске и получить драйверы последних версий.

Ниже перечислены другие возможные причины поздних конфликтов:

-

неисправный сетевой адаптер (с физическими неполадками, а не просто с ошибками конфигурации);

-

неисправный кабель

-

слишком длинный сегмент кабеля

-

-

защита портов BPDU

В режиме PortFast порт должен подключаться только к конечной станции (рабочей станции или серверу), а не к устройствам, генерирующим BPDU-блоки дерева STP, таким как коммутаторы, мосты или маршрутизаторы, формирующие мостовые соединения. При приеме BPDU-блока дерева STP через порт с включенной STP-функцией PortFast и защитой от пакетов BPDU дерева STP коммутатор переводит порт в состояние «err-disable», чтобы защитить сеть от возможного возникновения петель. Функция PortFast предполагает, что порт коммутатора не может сформировать физическую петлю. Поэтому PortFast пропускает первоначальные проверки протокола STP для данного порта, чтобы избежать тайм-аута конечных станций при загрузке. Сетевые администраторы должны тщательно реализовывать функцию PortFast. На портах с включенной функцией PortFast защита BPDU препятствует образованию петель в ЛВС.

В следующем примере показано, как включить эту функцию. Этот пример выбран из-за простоты создания ситуации отключения из-за ошибки в данном случае:

cat6knative(config-if)#spanning-tree bpduguard enable !--- Refer to spanning-tree bpduguard for more information on the command.В этом примере коммутатор Catalyst 6509 подключен к другому коммутатору (серии 6509). Коммутатор Catalyst 6500 отправляет блоки BPDU каждые 2 секунды (при использовании настроек STP по умолчанию). При включении режима PortFast для порта коммутатора 6509 функция защиты BPDU отслеживает поступающие в этот порт блоки BPDU. Поступление блока BPDU в порт означает, что устройство не является конечным. В этом случае функция защиты BPDU отключает данный порт во избежание возможного образования петли в дереве STP.

cat6knative(config-if)#spanning-tree portfast enable !--- Refer to spanning-tree portfast (interface configuration mode) !--- for more information on the command. Warning: Spantree port fast start should only be enabled on ports connected to a single host. Connecting hubs, concentrators, switches, bridges, etc. to a fast start port can cause temporary spanning tree loops. %PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi4/1, putting Gi4/1 in err-disable state.В этом сообщении коммутатор сообщает о поступлении блока BPDU в порт с поддержкой PortFast, из-за чего коммутатор отключает порт Gi4/1.

cat6knative#show interfaces gigabitethernet 4/1 status Port Name Status Vlan Duplex Speed Type Gi4/1 err-disabled 100 full 1000 1000BaseSX

Функцию PortFast необходимо отключить, так как данный порт является портом с непригодным соединением. Соединение является непригодным, так как включена функция PortFast, а коммутатор подключается к другому коммутатору. Необходимо помнить, что функция PortFast используется только на портах, подключенных к конечным станциям.

cat6knative(config-if)#spanning-tree portfast disable

-

UDLD

Протокол обнаружения однонаправленной связи (UDLD) позволяет устройствам, подключенным с помощью оптоволоконных или медных кабелей Ethernet (например кабелей категории 5), отслеживать физическую конфигурацию кабелей и обнаруживать появление однонаправленных соединений. При обнаружении однонаправленного соединения протокол UDLD отключает соответствующий порт и создает сообщение предупреждения для пользователя. Однонаправленные соединения могут вызвать множество проблем, включая петли в топологии STP.

Примечание: Работа UDLD основана на обмене пакетами протокола между соседними устройствами. Устройства на обеих сторонах соединения должны поддерживать протокол UDLD. Этот же протокол должен поддерживаться на соответствующих портах. Если UDLD включен только на одном порте, на этом конце соединения может быть настроен переход UDLD в состояние «err-disable».

Каждый порт коммутатора, настроенный на UDLD, отправляет пакеты протокола UDLD, в которых указывается устройство порта (или идентификатор порта) и соседнее устройство (или идентификаторы портов), которые видны UDLD на данном порте. В полученных с другой стороны пакетах соседние порты должны видеть свои собственные устройство или идентификатор порта (эхо). Если порт не видит собственного устройства или идентификатора порта во входящих UDLD-пакетах в течение заданного времени, такое соединение считается однонаправленным. В результате соответствующий порт отключается, а в консоли печатается сообщение примерно такого содержания:

PM-SP-4-ERR_DISABLE: udld error detected on Gi4/1, putting Gi4/1 in err-disable state.

Дополнительные сведения о работе, конфигурации и командах протокола обнаружения однонаправленной связи (UDLD) см. в документе Настройка обнаружения однонаправленной связи (UDLD).

-

Ошибка неустойчивости соединения (link-flap)

Неустойчивость соединения означает постоянное подключение и отключение интерфейса. Если число таких ошибок за 10 секунд больше пяти, интерфейс переводится в состояние «err-disable». Распространенной причиной неустойчивости соединения являются проблемы первого уровня (L1), такие как неисправность кабеля, несоответствие дуплексных режимов или неисправная плата GBIC. Просмотрите сообщения консоли или сообщения, отправленные на сервер системного журнала, в которых сообщается причина отключения портов.

%PM-4-ERR_DISABLE: link-flap error detected on Gi4/1, putting Gi4/ 1 in err-disable state

Чтобы просмотреть данные об ошибках неустойчивости соединения, выполните следующую команду:

cat6knative#show errdisable flap-values !--- Refer to show errdisable flap-values for more information on the command. ErrDisable Reason Flaps Time (sec) ----------------- ------ ---------- pagp-flap 3 30 dtp-flap 3 30 link-flap 5 10 -

Ошибка обратной петли (loopback)

Ошибка обратной петли возникает, когда пакет запроса keepalive возвращается обратно к отправившему его порту. По умолчанию коммутатор отправляет запросы keepalive всем интерфейсам. Устройство может отправлять пакеты обратно исходному интерфейсу по петле, которая обычно возникает из-за наличия в сети логической петли, не заблокированной протоколом STP. Исходный интерфейс принимает отправленный им пакет сообщения keepalive, а коммутатор отключает данный интерфейс (errdisable). Когда пакет keepalive возвращается обратно к отправившему его порту, появляется следующее сообщение:

%PM-4-ERR_DISABLE: loopback error detected on Gi4/1, putting Gi4/1 in err-disable state

По умолчанию в ПО на базе Cisco IOS версии 12.1EA сообщения keepalive отправляются всеми интерфейсами. В программном обеспечении на базе Cisco IOS 12.2SE или более поздней версии сообщения keepalive по умолчанию не отправляются оптоволоконными и восходящими интерфейсами. Дополнительные сведения см. в описании ошибки с идентификатором CSCea46385

(registered customers only)

.Предлагаемый обходной путь заключается в отключении запросов keepalive и обновлении до ПО Cisco IOS 12.2SE или более поздней версии.

-

Нарушение защиты порта

Защиту порта можно использовать вместе со статическими и динамически получаемыми MAC-адресами, чтобы ограничить входящий трафик порта. Чтобы ограничить трафик, можно ограничить MAC-адреса, которым разрешено отправлять трафик данному порту. Чтобы настроить порт коммутатора на отключение из-за ошибки при нарушении безопасности, выполните следующую команду:

cat6knative(config-if)#switchport port-security violation shutdown

Нарушение безопасности происходит в следующих двух ситуациях:

-

Когда на защищенном порте число защищенных MAC-адресов достигло максимума, а исходный MAC-адрес входящего трафика не совпадает ни с одним из идентифицированных защищенных MAC-адресов.

В этом случае защитой порта применяется настроенный режим нарушения.

-

Если трафик с защищенным MAC-адресом, настроенный или полученный на одном защищенном порте, пытается получить доступ к другому защищенному порту в той же сети VLAN.

В этом случае защита порта применяет режим нарушения завершения работы.

Дополнительные сведения о защите порта см. в документе Настройка защиты порта.

-

-

Защита L2pt

Когда блоки PDU уровня 2 входят в туннель или порт доступа на входящем пограничном коммутаторе, коммутатор заменяет пользовательский MAC-адрес PDU-назначения хорошо известным проприетарным адресом многоадресной рассылки Cisco: 01-00-0c-cd-cd-d0. Если включено туннелирование 802.1Q, пакеты также помечаются двумя тегами. Внешний тег является пользовательским тегом муниципальной сети, а внутренний тег — пользовательским тегом сети VLAN. Основные коммутаторы игнорируют внутренние теги и пересылают пакет всем магистральным портам в одной муниципальной сети VLAN. Пограничные коммутаторы на исходящей стороне восстанавливают данные о необходимом протоколе уровня 2 и MAC-адресе и пересылают пакеты всем туннельным портам или портам доступа внутри одной муниципальной сети VLAN. Поэтому блоки PDU уровня 2 сохраняются неизмененными и через инфраструктуру сервис-провайдера доставляются на другую сторону сети заказчика.

Switch(config)#interface gigabitethernet 0/7 l2protocol-tunnel {cdp | vtp | stp}Интерфейс переходит в состояние отключения из-за ошибки. Если инкапсулированный блок PDU (с собственным MAC-адресом назначения) получен из туннельного порта или порта доступа с включенным туннелированием уровня 2, туннельный порт отключается, чтобы предотвратить появление петель. Этот порт также отключается, когда достигается пороговое значение завершения работы для данного протокола. Порт можно снова включить вручную (выполнив последовательность команд shutdown, no shutdown

), или если включено восстановление из состояния «errdisabled», данная операция повторяется через указанный интервал времени.Интерфейс можно восстановить из состояния «errdisabled» включив порт с помощью команды errdisable recovery cause l2ptguard. Эта команда используется для настройки механизма восстановления после ошибки «максимальной скорости» уровня 2, чтобы интерфейс можно было вывести из отключенного состояния и попытаться снова использовать. Можно также задать временной интервал. Восстановление из состояния «errdisabled» по умолчанию отключено; при включении временной интервал по умолчанию равен 300 секундам.

-

Неисправный SFP-кабель

Порты переходят в состояние «errdisabled» с сообщением об ошибке %PHY-4-SFP_NOT_SUPPORTED при подключении коммутаторов Catalyst 3560 и Catalyst 3750 с помощью соединительного SFP-кабеля.

Соединительный SFP-кабель для коммутаторов Cisco Catalyst 3560 (CAB-SFP-50CM=) является бюджетным решением для соединений Gigabit Ethernet типа «точка-точка» между коммутаторами серии Catalyst 3560. 50-сантиметровый кабель является альтернативой использованию трансивера SFP при соединении коммутаторов серии Catalyst 3560 через SFP-порты на небольших расстояниях. Все коммутаторы серии Cisco Catalyst 3560 поддерживают соединительные SFP-кабели.

При подключении коммутатора Catalyst 3560 к коммутатору Catalyst 3750 или любой другой модели коммутатора Catalyst нельзя использовать кабель CAB-SFP-50CM=. Два коммутатора можно соединить с помощью медного кабеля с SFP (GLC-T) на обоих устройствах вместо кабеля CAB-SFP-50CM=.

Повторное включение портов, отключенных из-за ошибки

После устранения причины проблемы порты остаются отключенными, если на коммутаторе не настроено восстановление из состояния «errdisabled». В этом случае необходимо включить порты вручную. Выполните команду shutdown

, а затем — команду интерфейсного режима no shutdown на соответствующем интерфейсе, чтобы вручную включить порты.

Команда errdisable recovery позволяет выбрать тип ошибок, после которых порты снова автоматически включаются через указанный промежуток времени. Команда show errdisable recovery показывает состояние по умолчанию после восстановления из состояния отключения из-за ошибки для всех возможных условий.

cat6knative#show errdisable recovery ErrDisable Reason Timer Status ----------------- -------------- udld Disabled bpduguard Disabled security-violatio Disabled channel-misconfig Disabled pagp-flap Disabled dtp-flap Disabled link-flap Disabled l2ptguard Disabled psecure-violation Disabled gbic-invalid Disabled dhcp-rate-limit Disabled mac-limit Disabled unicast-flood Disabled arp-inspection Disabled Timer interval: 300 seconds Interfaces that will be enabled at the next timeout:

Примечание: Стандартный интервал тайм-аута равен 300 секундам, и по умолчанию он отключен.

Чтобы включить errdisable recovery и выбрать состояния отключения из-за ошибки, выполните следующую команду:

cat6knative#errdisable recovery cause ?

all Enable timer to recover from all causes

arp-inspection Enable timer to recover from arp inspection error disable

state

bpduguard Enable timer to recover from BPDU Guard error disable

state

channel-misconfig Enable timer to recover from channel misconfig disable

state

dhcp-rate-limit Enable timer to recover from dhcp-rate-limit error

disable state

dtp-flap Enable timer to recover from dtp-flap error disable state

gbic-invalid Enable timer to recover from invalid GBIC error disable

state

l2ptguard Enable timer to recover from l2protocol-tunnel error

disable state

link-flap Enable timer to recover from link-flap error disable

state

mac-limit Enable timer to recover from mac limit disable state

pagp-flap Enable timer to recover from pagp-flap error disable

state

psecure-violation Enable timer to recover from psecure violation disable

state

security-violation Enable timer to recover from 802.1x violation disable

state

udld Enable timer to recover from udld error disable state

unicast-flood Enable timer to recover from unicast flood disable state

В этом примере показано, как разрешить условие восстановления из состояния «errdisabled» при включенной защите BPDU:

cat6knative(Config)#errdisable recovery cause bpduguard

Полезное свойство этой команды состоит в том, что при включении восстановления из состояния «errdisabled», команда выдает список общих причин перевода портов в состояние отключения из-за ошибки. В следующем примере обратите внимание на то, что функция защиты BPDU была причиной отключения порта 2/4:

cat6knative#show errdisable recovery ErrDisable Reason Timer Status ----------------- -------------- udld Disabled bpduguard Enabled security-violatio Disabled channel-misconfig Disabled pagp-flap Disabled dtp-flap Disabled link-flap Disabled l2ptguard Disabled psecure-violation Disabled gbic-invalid Disabled dhcp-rate-limit Disabled mac-limit Disabled unicast-flood Disabled arp-inspection Disabled Timer interval: 300 seconds Interfaces that will be enabled at the next timeout: Interface Errdisable reason Time left(sec) --------- --------------------- -------------- Fa2/4 bpduguard 290

Если разрешено любое из условий восстановления из состояния «errdisabled», порты с таким условием снова включаются через 300 секунд. Это значение по умолчанию (300 секунд) можно изменить, выполнив следующую команду:

cat6knative(Config)#errdisable recovery interval timer_interval_in_seconds

В следующем примере длительность интервала восстановления из состояния «errdisabled» изменяется с 300 на 400 секунд:

cat6knative(Config)#errdisable recovery interval 400

Проверка

-

show version— отображение версии программного обеспечения, используемого на данном коммутаторе.

-

show interfaces interface interface_number status— отображение текущего состояния порта коммутатора.

-

show errdisable detect— отображение текущих настроек функции тайм-аута состояния «err-disable» и, если в данный момент есть порты, отключенные из-за ошибки, причины их отключения.

Устранение неполадок

-

show interfaces status err-disabled— отображение локальных портов в состоянии отключения из-за ошибки.

-

show etherchannel summary— отображение текущего состояния EtherChannel.

-

show errdisable recovery— отображение периода времени, по истечении которого интерфейсы восстанавливаются из состояния «errdisabled».

-

show errdisable detect— отображение причины состояния «err-disable».

Дополнительные сведения об устранении неполадок с портами коммутаторов см. в документе Устранение интерфейсных проблем и неполадок портов коммутатора.

http://www.cisco.com/cisco/web/support/RU/10/105/105416_errdisable_recovery.html

В этой статье мы рассмотрим определение состояния отключения из-за ошибки, опишем восстановление из этого состояния и предоставим примеры такого восстановления. В данной статье взаимозаменяемо используются термины «errdisabled» и «отключенный из-за ошибки».

Примечание: Состояние порта err-disabled отображается в выходных данных команды show interfaces interface_number status.

Для воспроизведения примеров, приведенных в данном документе, необходимы два коммутатора серии Cisco Catalyst 4500/6500 (или эквивалентных) в лабораторной среде с настройками, сброшенными до заводских. На коммутаторах должно быть установлено ПО Cisco IOS®, и у каждого коммутатора должно быть по два порта Fast Ethernet, поддерживающих функции EtherChannel и PortFast.

Данные сведения были получены в результате тестирования приборов в специфической лабораторной среде. В качестве начальной конфигурации для всех описанных в документе устройств использовались стандартные (заводские) настройки. В условиях реально действующей сети при использовании каждой команды необходимо четко понимать, какие последствия может иметь применение той или иной команды.

Платформы, на которых используется отключение из-за ошибки

Функция отключения из-за ошибки поддерживается на следующих коммутаторах Catalyst:

- коммутаторы Catalyst со следующим программным обеспечением Cisco IOS:

- 2900XL / 3500XL

- 2940 / 2950 / 2960 / 2970

- 3550 / 3560 / 3560-E / 3750 / 3750-E

- 4000 / 4500

- 6000 / 6500

- коммутаторы Catalyst со следующим программным обеспечением Catalyst (CatOS):

- 2948G

- 4500 / 4000

- 5500 / 5000

- 6500 / 6000

Способ реализации функции отключения из-за ошибки зависит от программной платформы. В этом документе особое внимание уделяется функции отключения из-за ошибки на коммутаторах с программным обеспечением Cisco IOS.

Состояние «Errdisabled»

Назначение состояния «Errdisabled»

Если в конфигурации отображается порт, который должен быть включен, но программное обеспечение на коммутаторе обнаружило порт в состояние ошибки, то программное обеспечение отключит этот порт. Другими словами, порт автоматически отключается операционной системой коммутатора, так как порт обнаружен в состоянии ошибки.

Когда порт отключается из-за ошибки, он фактически выключается, а прием и отправка трафика через него не выполняются. Цвет индикатора порта становится оранжевым, а при выполнении команды show interfaces отображается состояние порта err-disabled. Ниже приводится пример вывода данных о порте в состоянии error-disabled из интерфейса командной строки коммутатора:

cat6knative#show interfaces gigabitethernet 4/1 status

| Port | Name | Status | Vlanv | Duplex | Speed | Type |

| Gi4/1 | err-disabled | 100 | full | 1000 | 1000BaseSX |

Или, если данный интерфейс отключен из-за состояния ошибки, и в консоли, и в системном журнале можно увидеть сообщения, подобные следующим:

%SPANTREE-SP-2-BLOCK_BPDUGUARD:

Received BPDU on port GigabitEthernet4/1 with BPDU Guard enabled. Disabling port.

%PM-SP-4-ERR_DISABLE:

bpduguard error detected on Gi4/1, putting Gi4/1 in err-disable state

Сообщение данного примера отображается, когда порт хоста принимает блок BPDU. Фактический вид сообщения зависит от причины состояния ошибки.

Функция отключения из-за ошибки решает две задачи.

- Она позволяет администраторам знать, когда и где возникла проблема с портом.

- Она исключает возможность того, что данный порт может вызвать сбой других портов модуля (или всего модуля). Такой сбой может произойти, когда «неисправный» порт монополизирует буферы или сообщения об ошибках порта монополизируют связи между процессами на плате, что может в итоге вызвать серьезные сетевые проблемы. Функция отключения из-за ошибки помогает предотвратить такие ситуации.

Причины возникновения состояния «Errdisabled»

Эта функция была первоначально реализована для обработки особых конфликтных ситуаций, когда коммутатор обнаруживал в порту избыточные или поздние конфликты. Избыточные конфликты возникают, когда кадр отбрасывается из-за обнаружения 16 конфликтов подряд. Поздние конфликты возникают, когда каждое из подключенных к линии устройств определило, что линия занята. Ниже перечислены некоторые возможные причины ошибок данных типов:

- кабель, не соответствующий спецификациям (слишком длинный, неправильного типа или поврежденный);

- неисправная сетевая интерфейсная плата (с физическими неполадками или проблемами драйверов);

- неправильная конфигурация дуплексного режима порта.

Неправильная конфигурация дуплексного режима порта является распространенной причиной ошибок из-за невозможности правильного согласования скорости и дуплексного режима между двумя напрямую соединенными устройствами (например, сетевой адаптер, подключенный к коммутатору). Только у полудуплексных соединений могут возникать конфликты в ЛВС. Так как для Ethernet характерен множественный доступ с контролем несущей (CSMA), конфликты являются обычным явлением для полудуплексных соединений, пока они составляют малую часть трафика.

Интерфейс может перейти в состояние «errdisabled» по различным причинам. Среди таких причин могут быть следующие:

- Несоответствие дуплексных режимов

- неправильная конфигурация каналов портов

- нарушение защиты BPDU

- состояние обнаружения однонаправленной связи (UDLD)

- обнаружение поздних конфликтов

- обнаружение переброски канала

- нарушение безопасности

- переброска по протоколу агрегации портов (PAgP)

- защита протокола туннелирования уровня 2 (L2TP)

- ограничение скорости DHCP-отслеживания

- неисправный модуль GBIC, подключаемый модуль малого форм-фактора (SFP) или кабель

- проверка протокола ARP

- встроенное питание

Примечание: По умолчанию для всех таких причин включено обнаружение отключения из-за ошибки. Чтобы отключить обнаружение отключения из-за ошибки, выполните команду no errdisable detect cause. Команда show errdisable detect отображает состояние обнаружения отключения из-за ошибки.

Проверка нахождения портов в состоянии «Errdisabled»

Чтобы определить, был ли порт отключен из-за ошибки, выполняется команда show interfaces.

Пример данных об активном порте:

cat6knative#show interfaces gigabitethernet 4/1 status

| Port | Name | Status | Vlan | Duplex | Speed | Type |

| Gi4/1 | Connected | 100 | full | 1000 | 1000BaseSX |

Ниже приводится пример данных о том же порте в состоянии отключения из-за ошибки:

cat6knative#show interfaces gigabitethernet 4/1 status

Примечание: Если порт отключен из-за ошибки, индикатор на передней панели, соответствующей данному порту, будет выключен.

Определение причины состояния «Errdisabled» (сообщения консоли, системный журнал и команда «show errdisable recovery»)

Когда коммутатор переводит порт в состояние отключения из-за ошибки, он отправляет консоли сообщение с описанием причины отключения порта. В данном разделе приведены два примера сообщений с причинами отключения портов.

- В первом случае отключение вызвано функцией защиты PortFast BPDU.

- Во втором случае отключение вызвано ошибкой в конфигурации EtherChannel.

Примечание: Эти сообщения можно также увидеть в системном журнале, если выполнить команду show log .

Вот примеры сообщений:

%SPANTREE-SP-2-BLOCK_BPDUGUARD:

Received BPDU on port GigabitEthernet4/1 with BPDU Guard enabled. Disabling port.

%PM-SP-4-ERR_DISABLE:

bpduguard error detected on Gi4/1, putting Gi4/1 in err-disable state

%SPANTREE-2-CHNMISCFG: STP loop — channel 11/1-2 is disabled in vlan 1

Если выполнена команда errdisable recovery, можно определить причину состояния «errdisabled» с помощью команды show errdisable recovery.

Ниже представлен пример:

cat6knative#show errdisable recovery

| ErrDisable Reason | Timer Status |

| udld | Enabled |

| bpduguard | Enabled |

| security-violatio | Enabled |

| channel-misconfig | Enabled |

| pagp-flap | Enabled |

| dtp-flap | Enabled |

| link-flap | Enabled |

| 2ptguardl | Enabled |

| psecure-violation | Enabled |

| gbic-invalid | Enabled |

| mac-limit | Enabled |

| unicast-flood | Enabled |

| arp-inspection | Enabled |

Timer interval: 300 seconds

Interfaces that will be enabled at the next timeout:

| Interface | Errdisable reason | Time left(sec) |

| Fa2/4 | bpduguard | 273 |

Восстановление порта из состояния отключения из-за ошибки

В этом разделе предоставляются примеры способов обнаружения портов, отключенных из-за ошибки, и их восстановления, а также краткое обсуждение некоторых дополнительных причин отключения портов из-за ошибки. Чтобы восстановить порт из состояния «errdisabled», сначала необходимо установить и устранить основную причину проблемы, а затем включить порт. Если включить порт, не устранив причину проблемы, он снова будет отключен из-за ошибки.

Исправление основной причины

После обнаружения причин отключения портов устраните основную причину проблемы. Устранение зависит от проблемы, вызвавшей состояние. Завершение работы может быть инициировано по самым разным причинам. В данном разделе обсуждаются некоторые из наиболее заметных и распространенных случаев.

- Неверная конфигурация EtherChannel

Порты, задействованные в работе EtherChannel, должны обладать согласованными конфигурациями. У портов должны быть одинаковые сети VLAN, режим магистрали, скорость, дуплексный режим и т.д. Большинство отличий конфигураций в рамках одного коммутатора выявляются и заносятся в отчет при создании канала. Если на одной стороне коммутатор настроен для EtherChannel, а на другой — нет, процесс STP может отключить объединенные в канал порты на стороне, настроенной для поддержки режима EtherChannel. В режиме EtherChannel перед объединением портов в канал PAgP-пакеты не отправляются другой стороне для согласования; предполагается, что на другой стороне режим объединения в канал также поддерживается. Кроме того, в данном примере режим EtherChannel не включается на другом коммутаторе, однако соответствующие порты оставляются отдельными, не задействованными в каналах портами. Если оставить другой коммутатор в этом состоянии примерно на минуту, протокол STP коммутатора с включенным режимом EtherChannel считает, что образовалась петля. В результате объединенные в канал порты переводятся в состояние отключения из-за ошибки.В данном примере обнаружена петля и отключены порты. В выходных данных команды show etherchannel summary указывается, что Number of channel-groups in use (Число используемых групп каналов) равно 0. Если обратить внимание на один из вовлеченных портов, можно заметить, что он находится в состоянии err-disabled:%SPANTREE-2-CHNL_MISCFG: Detected loop due to etherchannel misconfiguration

of Gi4/1cat6knative#show etherchannel summaryFlags: D — down P — in port-channel

I — stand-alone s — suspended

H — Hot-standby (LACP only)

R — Layer3 S — Layer2

U — in use f — failed to allocate aggregator u — unsuitable for bundling

Number of channel-groups in use: 0

Number of aggregators: 0Group Port-channel Protocol Ports

——+————-+————+————————————————Режим EtherChannel отключен, так как на данном коммутаторе порты были переведены в состояние «errdisable».

cat6knative#show interfaces gigabitethernet 4/1 status

Port Name Status Vlan Duplex Speed Type Gi4/1 err-disabled 100 full 1000 1000BaseSX Чтобы определить характер проблемы, см. соответствующее сообщение об ошибке. В сообщении указывается, что функция EtherChannel обнаружила петлю в дереве STP. В этом разделе описывается возникновение данной проблемы, когда на одном устройстве (в этом случае коммутатор) канал EtherChannel вручную переведен в режим «Включено» (в противоположность режиму согласования), а на другом подключенном устройстве (в этом случае другой коммутатор) канал EtherChannel вообще не включен. Один из способов разрешения этой ситуации заключается в переводе режима канала в состояние «desirable» на обеих сторонах соединения с последующим повторным включением портов. В результате обе стороны формируют канал только после взаимного согласования. Если создание канала не согласовано, обе стороны продолжают функционировать как обычные порты.

cat6knative(config-terminal)#interface gigabitethernet 4/1

cat6knative(config-if)#channel-group 3 mode desirable non-silent - Несоответствие дуплексных режимов

Несоответствие дуплексных режимов встречается довольно часто из-за неудачного автоматического согласования скорости и дуплексного режима. В отличие от полудуплексного устройства, которому приходится дожидаться освобождения своего сегмента ЛВС другими передающими устройствами, дуплексное устройство при необходимости выполняет передачу независимо от других устройств. Если эта передача выполняется одновременно с передачей полудуплексного устройства, данное устройство будет рассматривать это как конфликт (в течение данного временного интервала) или как поздний конфликт (по истечении данного временного интервала). Так как дуплексное устройство никогда не ожидает конфликтов, на этой стороне никогда не допускается необходимость повторной передачи отброшенных пакетов. Низкий процент конфликтов характерен для полудуплексного режима, но не для дуплексного. Регистрация на порте коммутатора слишком большого количества конфликтов обычно указывает на несоответствие дуплексных режимов. Убедитесь, что на обеих сторонах кабеля порты настроены на одинаковые скорость и дуплексный режим. Командаshow interfaces interface_number предоставляет данные о скорости и дуплексном режиме портов коммутатора Catalyst. Более поздние версии протокола обнаружения Cisco (CDP) могут предупреждать о несоответствии дуплексных режимов перед переводом порта в состояние отключения из-за ошибки.Кроме того, в сетевом адаптере есть настройки, такие как автополярность, которые могут вызвать данную проблему. В случае сомнений отключите такие настройки. Если есть несколько сетевых адаптеров одного производителя и на всех таких сетевых адаптерах проявляется та же проблема, посетите веб-узел производителя, чтобы прочитать заметки о выпуске и получить драйверы последних версий.Ниже перечислены другие возможные причины поздних конфликтов:- неисправный сетевой адаптер (с физическими неполадками, а не просто с ошибками конфигурации);

- неисправный кабель

- слишком длинный сегмент кабеля

- защита портов BPDU

В режиме PortFast порт должен подключаться только к конечной станции (рабочей станции или серверу), а не к устройствам, генерирующим BPDU-блоки дерева STP, таким как коммутаторы, мосты или маршрутизаторы, формирующие мостовые соединения. При приеме BPDU-блока дерева STP через порт с включенной STP-функцией PortFast и защитой от пакетов BPDU дерева STP коммутатор переводит порт в состояние «err-disable», чтобы защитить сеть от возможного возникновения петель. Функция PortFast предполагает, что порт коммутатора не может сформировать физическую петлю. Поэтому PortFast пропускает первоначальные проверки протокола STP для данного порта, чтобы избежать тайм-аута конечных станций при загрузке. Сетевые администраторы должны тщательно реализовывать функцию PortFast. На портах с включенной функцией PortFast защита BPDU препятствует образованию петель в ЛВС.В следующем примере показано, как включить эту функцию. Этот пример выбран из-за простоты создания ситуации отключения из-за ошибки в данном случае:cat6knative(config-if)#spanning-tree bpduguard enableВ этом примере коммутатор Catalyst 6509 подключен к другому коммутатору (серии 6509). Коммутатор Catalyst 6500 отправляет блоки BPDU каждые 2 секунды (при использовании настроек STP по умолчанию). При включении режима PortFast для порта коммутатора 6509 функция защиты BPDU отслеживает поступающие в этот порт блоки BPDU. Поступление блока BPDU в порт означает, что устройство не является конечным. В этом случае функция защиты BPDU отключает данный порт во избежание возможного образования петли в дереве STP.cat6knative(config-if)#spanning-tree portfast enableWarning: Spantree port fast start should only be enabled on ports connected

to a single host. Connecting hubs, concentrators, switches, bridges, etc. to

a fast start port can cause temporary spanning tree loops.%PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi4/1, putting Gi4/1 in

err-disable state.В этом сообщении коммутатор сообщает о поступлении блока BPDU в порт с поддержкой PortFast, из-за чего коммутатор отключает порт Gi4/1.

cat6knative#show interfaces gigabitethernet 4/1 status

Port Name Status Vlan Duplex Speed Type Gi4/1 err-disabled 100 full 1000 1000BaseSX Функцию PortFast необходимо отключить, так как данный порт является портом с непригодным соединением. Соединение является непригодным, так как включена функция PortFast, а коммутатор подключается к другому коммутатору. Необходимо помнить, что функция PortFast используется только на портах, подключенных к конечным станциям.

cat6knative(config-if)#spanning-tree portfast disable

- UDLD

Протокол обнаружения однонаправленной связи (UDLD) позволяет устройствам, подключенным с помощью оптоволоконных или медных кабелей Ethernet (например кабелей категории 5), отслеживать физическую конфигурацию кабелей и обнаруживать появление однонаправленных соединений. При обнаружении однонаправленного соединения протокол UDLD отключает соответствующий порт и создает сообщение предупреждения для пользователя. Однонаправленные соединения могут вызвать множество проблем, включая петли в топологии STP.Примечание: Работа UDLD основана на обмене пакетами протокола между соседними устройствами. Устройства на обеих сторонах соединения должны поддерживать протокол UDLD. Этот же протокол должен поддерживаться на соответствующих портах. Если UDLD включен только на одном порте, на этом конце соединения может быть настроен переход UDLD в состояние «err-disable».Каждый порт коммутатора, настроенный на UDLD, отправляет пакеты протокола UDLD, в которых указывается устройство порта (или идентификатор порта) и соседнее устройство (или идентификаторы портов), которые видны UDLD на данном порте. В полученных с другой стороны пакетах соседние порты должны видеть свои собственные устройство или идентификатор порта (эхо). Если порт не видит собственного устройства или идентификатора порта во входящих UDLD-пакетах в течение заданного времени, такое соединение считается однонаправленным. В результате соответствующий порт отключается, а в консоли печатается сообщение примерно такого содержания:PM-SP-4-ERR_DISABLE: udld error detected on Gi4/1, putting Gi4/1 in err-disable state. - Ошибка неустойчивости соединения (link-flap)

Неустойчивость соединения означает постоянное подключение и отключение интерфейса. Если число таких ошибок за 10 секунд больше пяти, интерфейс переводится в состояние «err-disable». Распространенной причиной неустойчивости соединения являются проблемы первого уровня (L1), такие как неисправность кабеля, несоответствие дуплексных режимов или неисправная плата GBIC. Просмотрите сообщения консоли или сообщения, отправленные на сервер системного журнала, в которых сообщается причина отключения портов.%PM-4-ERR_DISABLE: link-flap error detected on Gi4/1, putting Gi4/ 1 in err-disable stateЧтобы просмотреть данные об ошибках неустойчивости соединения, выполните следующую команду:cat6knative#show errdisable flap-values

ErrDisable Reason Flaps Time (sec) pagp-flap 3 30 dtp-flap 3 30 link-flap 5 10 - Ошибка обратной петли (loopback)

Ошибка обратной петли возникает, когда пакет запроса keepalive возвращается обратно к отправившему его порту. По умолчанию коммутатор отправляет запросы keepalive всем интерфейсам. Устройство может отправлять пакеты обратно исходному интерфейсу по петле, которая обычно возникает из-за наличия в сети логической петли, не заблокированной протоколом STP. Исходный интерфейс принимает отправленный им пакет сообщения keepalive, а коммутатор отключает данный интерфейс (errdisable). Когда пакет keepalive возвращается обратно к отправившему его порту, появляется следующее сообщение:%PM-4-ERR_DISABLE: loopback error detected on Gi4/1, putting Gi4/1 in err-disable stateПо умолчанию в ПО на базе Cisco IOS версии 12.1EA сообщения keepalive отправляются всеми интерфейсами. В программном обеспечении на базе Cisco IOS 12.2SE или более поздней версии сообщения keepalive по умолчанию не отправляются оптоволоконными и восходящими интерфейсами. Предлагаемый обходной путь заключается в отключении запросов keepalive и обновлении до ПО Cisco IOS 12.2SE или более поздней версии. - Нарушение защиты порта

Защиту порта можно использовать вместе со статическими и динамически получаемыми MAC-адресами, чтобы ограничить входящий трафик порта. Чтобы ограничить трафик, можно ограничить MAC-адреса, которым разрешено отправлять трафик данному порту. Чтобы настроить порт коммутатора на отключение из-за ошибки при нарушении безопасности, выполните следующую команду:cat6knative(config-if)#switchport port-security violation shutdownНарушение безопасности происходит в следующих двух ситуациях:- Когда на защищенном порте число защищенных MAC-адресов достигло максимума, а исходный MAC-адрес входящего трафика не совпадает ни с одним из идентифицированных защищенных MAC-адресов.

В этом случае защитой порта применяется настроенный режим нарушения. - Если трафик с защищенным MAC-адресом, настроенный или полученный на одном защищенном порте, пытается получить доступ к другому защищенному порту в той же сети VLAN.

В этом случае защита порта применяет режим нарушения завершения работы.

- Когда на защищенном порте число защищенных MAC-адресов достигло максимума, а исходный MAC-адрес входящего трафика не совпадает ни с одним из идентифицированных защищенных MAC-адресов.

- Защита L2pt

Когда блоки PDU уровня 2 входят в туннель или порт доступа на входящем пограничном коммутаторе, коммутатор заменяет пользовательский MAC-адрес PDU-назначения хорошо известным проприетарным адресом многоадресной рассылки Cisco: 01-00-0c-cd-cd-d0. Если включено туннелирование 802.1Q, пакеты также помечаются двумя тегами. Внешний тег является пользовательским тегом муниципальной сети, а внутренний тег — пользовательским тегом сети VLAN. Основные коммутаторы игнорируют внутренние теги и пересылают пакет всем магистральным портам в одной муниципальной сети VLAN. Пограничные коммутаторы на исходящей стороне восстанавливают данные о необходимом протоколе уровня 2 и MAC-адресе и пересылают пакеты всем туннельным портам или портам доступа внутри одной муниципальной сети VLAN. Поэтому блоки PDU уровня 2 сохраняются неизмененными и через инфраструктуру сервис-провайдера доставляются на другую сторону сети заказчика.Switch(config)#interface gigabitethernet 0/7

l2protocol-tunnel {cdp | vtp | stp}Интерфейс переходит в состояние отключения из-за ошибки. Если инкапсулированный блок PDU (с собственным MAC-адресом назначения) получен из туннельного порта или порта доступа с включенным туннелированием уровня 2, туннельный порт отключается, чтобы предотвратить появление петель. Этот порт также отключается, когда достигается пороговое значение завершения работы для данного протокола. Порт можно снова включить вручную (выполнив последовательность команд shutdown, no shutdown), или если включено восстановление из состояния «errdisabled», данная операция повторяется через указанный интервал времени.Интерфейс можно восстановить из состояния «errdisabled» включив порт с помощью команды errdisable recovery cause l2ptguard. Эта команда используется для настройки механизма восстановления после ошибки «максимальной скорости» уровня 2, чтобы интерфейс можно было вывести из отключенного состояния и попытаться снова использовать. Можно также задать временной интервал. Восстановление из состояния «errdisabled» по умолчанию отключено; при включении временной интервал по умолчанию равен 300 секундам. - Неисправный SFP-кабель

Порты переходят в состояние «errdisabled» с сообщением об ошибке %PHY-4-SFP_NOT_SUPPORTED при подключении коммутаторов Catalyst 3560 и Catalyst 3750 с помощью соединительного SFP-кабеля.Соединительный SFP-кабель для коммутаторов Cisco Catalyst 3560 (CAB-SFP-50CM=) является бюджетным решением для соединений Gigabit Ethernet типа «точка-точка» между коммутаторами серии Catalyst 3560. 50-сантиметровый кабель является альтернативой использованию трансивера SFP при соединении коммутаторов серии Catalyst 3560 через SFP-порты на небольших расстояниях. Все коммутаторы серии Cisco Catalyst 3560 поддерживают соединительные SFP-кабели.<BR\P>При подключении коммутатора Catalyst 3560 к коммутатору Catalyst 3750 или любой другой модели коммутатора Catalyst нельзя использовать кабель CAB-SFP-50CM=. Два коммутатора можно соединить с помощью медного кабеля с SFP (GLC-T) на обоих устройствах вместо кабеля CAB-SFP-50CM=.

Повторное включение портов, отключенных из-за ошибки

После устранения причины проблемы порты остаются отключенными, если на коммутаторе не настроено восстановление из состояния «errdisabled». В этом случае необходимо включить порты вручную. Выполните команду shutdown, а затем — команду интерфейсного режима no shutdownна соответствующем интерфейсе, чтобы вручную включить порты.

Команда errdisable recovery позволяет выбрать тип ошибок, после которых порты снова автоматически включаются через указанный промежуток времени. Команда show errdisablerecovery показывает состояние по умолчанию после восстановления из состояния отключения из-за ошибки для всех возможных условий.

cat6knative#show errdisable recovery

| ErrDisable Reason | Timer Status |

| udld | Disabled |

| bpduguard | Disabled |

| security-violatio | Disabled |

| channel-misconfig | Disabled |

| pagp-flap | Disabled |

| dtp-flap | Disabled |

| link-flap | Disabled |

| 2ptguardl | Disabled |

| psecure-violation | Disabled |

| gbic-invalid | Disabled |

| mac-limit | Disabled |

| unicast-flood | Disabled |

| arp-inspection | Disabled |

Timer interval: 300 seconds

Interfaces that will be enabled at the next timeout:

Примечание: Стандартный интервал тайм-аута равен 300 секундам, и по умолчанию он отключен.

Чтобы включить errdisable recovery и выбрать состояния отключения из-за ошибки, выполните следующую команду:

cat6knative#errdisable recovery cause?

| all | Enable timer to recover from all causes |

| arp-inspection | Enable timer to recover from arp inspection error disable |

| state | |

| bpduguard | Enable timer to recover from BPDU Guard error disable |

| state | |

| channel-misconfig | Enable timer to recover from channel misconfig disable |

| state | |

| dhcp-rate-limit | Enable timer to recover from dhcp-rate-limit error disable |

| state | |

| dtp-flap | Enable timer to recover from dtp-flap error disable |

| state | |

| gbic-invalid | Enable timer to recover from invalid GBIC error disable |

| state | |

| l2ptguard | Enable timer to recover from l2protocol-tunnel error disable |

| state | |

| link-flap | Enable timer to recover from link-flap error disable |

| state | |

| mac-limit | Enable timer to recover from mac limit disable |

| state | |

| pagp-flap | Enable timer to recover from pagp-flap error disable |

| state | |

| psecure-violation | Enable timer to recover from psecure violation disable |

| state | |

| udld | Enable timer to recover from udld error disable |

| state | |

| unicast-flood | Enable timer to recover from unicast flood disable |

| state |

В этом примере показано, как разрешить условие восстановления из состояния «errdisabled» при включенной защите BPDU:

cat6knative(Config)#errdisable recovery cause bpduguard

Полезное свойство этой команды состоит в том, что при включении восстановления из состояния «errdisabled», команда выдает список общих причин перевода портов в состояние отключения из-за ошибки. В следующем примере обратите внимание на то, что функция защиты BPDU была причиной отключения порта 2/4:

cat6knative#show errdisable recovery

| ErrDisable Reason | Timer Status |

| udld | Disabled |

| bpduguard | Enabled |

| security-violatio | Disabled |

| channel-misconfig | Disabled |

| pagp-flap | Disabled |

| dtp-flap | Disabled |

| link-flap | Disabled |

| 2ptguardl | Disabled |

| psecure-violation | Disabled |

| gbic-invalid | Disabled |

| mac-limit | Disabled |

| unicast-flood | Disabled |

| arp-inspection | Disabled |

Timer interval: 300 seconds

Interfaces that will be enabled at the next timeout:

|

Interface |

Errdisable reason |

Time left(sec) |

|

Fa2/4 |

bpduguard |

290 |

Если разрешено любое из условий восстановления из состояния «errdisabled», порты с таким условием снова включаются через 300 секунд. Это значение по умолчанию (300 секунд) можно изменить, выполнив следующую команду:

cat6knative(Config)#errdisable recovery interval timer_interval_in_seconds

В следующем примере длительность интервала восстановления из состояния «errdisabled» изменяется с 300 на 400 секунд:

cat6knative(Config)#errdisable recovery interval 400

Проверка

- show version— отображение версии программного обеспечения, используемого на данном коммутаторе.

- show interfaces interface interface_number status— отображение текущего состояния порта коммутатора.

- show errdisable detect— отображение текущих настроек функции тайм-аута состояния «err-disable» и, если в данный момент есть порты, отключенные из-за ошибки, причины их отключения.

Устранение неполадок

- show interfaces status err-disabled— отображение локальных портов в состоянии отключения из-за ошибки.

- show etherchannel summary— отображение текущего состояния EtherChannel.

- show errdisable recovery— отображение периода времени, по истечении которого интерфейсы восстанавливаются из состояния «errdisabled».

- show errdisable detect— отображение причины состояния «err-disable».

Источник: blogsvazista.ru/vosstanovlenue-porta-cisco-errdisabled/

Ну например:

version 12.1

no service pad

service tcp-keepalives-in

service tcp-keepalives-out

service timestamps debug datetime msec localtime show-timezone

service timestamps log datetime msec localtime show-timezone

no service password-encryption

service sequence-numbers

!

hostname ИмяХоста

!

logging buffered 51200 warnings

enable secret 0 EnableSecret

!

username admin privilege 15 secret 0 AdminSecret

clock timezone ВашаЧасоваяЗона 6(ВашеСмещениеотГринвича)

errdisable recovery cause udld

errdisable recovery cause bpduguard

errdisable recovery cause security-violation

errdisable recovery cause channel-misconfig

errdisable recovery cause pagp-flap

errdisable recovery cause dtp-flap

errdisable recovery cause link-flap

errdisable recovery cause psecure-violation

errdisable recovery cause gbic-invalid

errdisable recovery cause dhcp-rate-limit

errdisable recovery cause unicast-flood

errdisable recovery cause vmps

errdisable recovery cause loopback

errdisable recovery interval 60

ip subnet-zero

!

ip tcp synwait-time 10

ip ssh time-out 120

ip ssh authentication-retries 3

vtp mode transparent

!

!

spanning-tree mode rapid-pvst

no spanning-tree optimize bpdu transmission

spanning-tree extend system-id

spanning-tree pathcost method long

vlan 50,2005

interface FastEthernet0/1

switchport access vlan 2005

switchport mode access

storm-control broadcast level 20.00

storm-control multicast level 20.00

storm-control action shutdown

down-when-looped

no cdp enable

spanning-tree portfast

spanning-tree bpdufilter enable

interface GigabitEthernet0/1

switchport trunk allowed vlan 50,2005

switchport mode trunk

spanning-tree link-type point-to-point

!

!

interface Vlan1

no ip address

no ip route-cache

shutdown

interface Vlan50

ip address ManageIP ManageIPMask

no ip route-cache

!

ip default-gateway ManageNetGate

ip http server

ip http authentication local

snmp-server community public RO

!

line con 0

logging synchronous

login local

line vty 0 4

logging synchronous

login local

transport input telnet ssh

line vty 5 15

logging synchronous

login local

transport input telnet ssh

!

scheduler max-task-time 5000

ntp clock-period 17180175

ntp server NTP_Server

!

end

Troubleshoot Err-disable recovery

Continuing on part 1.1c of the CCNP SWITCH 300-115 exam blueprint, we have Err-disable state, the configuration for detection, troubleshooting and recovery process of a switchport or more than one switchport from this condition.

Platforms that use Errdisable feature

Switches running Cisco IOS Software:

2900XL / 3500XL, 2940 / 2950 / 2960 / 2970, 3550 / 3560 / 3560-E / 3750 / 3750-E, 4000 / 4500, 6000 / 6500

Switches running CatOS software:

2948G, 4500 / 4000, 5500 / 5000, 6500 / 6000

The way in which errdisable is implemented varies between software platforms, I’ll be covering on errdisable for switches that run Cisco IOS Software only.

Function of Errdisable

If the configuration shows a port to be enabled, but software on the switch detects an error situation on the port, the software shuts down that port. The port is automatically disabled by the switch IOS because of an error condition that is encountered on the port.

When a port is error disabled, it is effectively shut down and no traffic is sent or received on that port. The port LED is set to the color orange and, when you issue the show interfaces command, the port status shows err-disabled. Here is an example of what an error-disabled port looks like from the command-line:

Switch# show interfaces gigabitethernet 4/1 status Port Name Status Vlan Duplex Speed Type Gi4/1 err-disabled 100 full 1000 1000BaseSX

If the interface has been disabled because of an error condition, you can see log messages that are similar to these in both the console and the syslog:

%SPANTREE-SP-2-BLOCK_BPDUGUARD: Received BPDU on port GigabitEthernet4/1 with BPDU Guard enabled. Disabling port. %PM-SP-4-ERR_DISABLE: bpduguard error detected on Gi4/1, putting Gi4/1 in err-disable state

This message is displayed when a host port receives the BPDU. The actual message depends on the reason for the error condition. The error disable function serves two purposes:

1- It lets the administrator know when and where there is a port problem.

2- It eliminates the possibility that this port can cause other ports on the module (or the entire module) to fail.

Such a failure can occur when a bad port monopolizes buffers or port error messages monopolize interprocess communications on the card, which can ultimately cause serious network issues. The error disable feature helps prevent these situations.

Causes of Errdisable Condition

This feature was first implemented to handle special collision situations in which the switch detected excessive or late collisions on a port. Excessive collisions occur when a frame is dropped because the switch encounters 16 collisions in a row. Late collisions occur after every device on the wire should have recognized that the wire was in use. Possible causes of these types of errors include:

- A cable that is out of specification (either too long, the wrong type, or defective)

- A bad network interface card with physical problems or driver problems

- A port duplex misconfiguration

A port duplex misconfiguration is a common cause of the errors because of failures to negotiate the speed and duplex properly between two directly connected devices. Only half-duplex connections should have collisions in a LAN. Because of the carrier sense multiple access (CSMA) nature of Ethernet, collisions are normal for half duplex, as long as the collisions do not exceed a small percentage of traffic.

There are various reasons for the interface to go into errdisable status:

- Duplex mismatch

- Port channel misconfiguration

- BPDU guard violation

- UniDirectional Link Detection (UDLD) condition

- Late-collision detection