Содержание

- Ethical hacking and penetration testing

- InfoSec, IT, Kali Linux, BlackArch

- How to hack routers in Windows (Router Scan by Stas’M manual)

- What is Router Scan for?

- Scanning local and global networks

- How to compose required IP ranges

- IP Range Syntax

- Router Scan Anonymous scanning via Tor

- Tor setup on Windows

- Configuring and running Router Scan

- Scanning Modules

- Port Scanner Settings

- Saving results in Excel format

- Using Router Scan Results

- Protection from Router Scan

Ethical hacking and penetration testing

InfoSec, IT, Kali Linux, BlackArch

How to hack routers in Windows (Router Scan by Stas’M manual)

What is Router Scan for?

To tell short, Router Scan by Stas’M scans subnets and hacks found routers. It uses brute-force and exploits vulnerabilities.

Router Scan is able to find and identify a variety of devices from large number of known routers and that the most important thing is to get from them useful information, in particular the characteristics of the wireless network: a method of protecting the access point (encryption), access point name (SSID) and access point key (passphrase).

Also it receives information about the WAN connection (useful when scanning a local network) and show the model of router.

Getting information occurs in two possible ways:

- The program will try to guess a pair of username/password to the router from a list of standard passwords, thereby get access.

- Or the vulnerabilities (bugs) will be used against the router model, allowing to get the necessary information and/or bypass the authorization process.

Wireless network detection and audit were added beginning with the version 2.60 including 802.11a/b/g/n standarts, you will need either an integrated or external Wi-Fi interface to use these functions.

3WiFi service functions were also added to achieve best wireless audit results, WPA/WPA2 network key brute-force and WPS PIN audit along with Pixie Dust attack.

The program runs on Windows, but it is possible to run it on Linux via Wine. You can download the program on the authors’ site. Password for the archive:

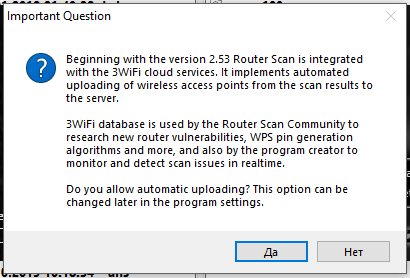

At the first start the program will ask whether we want to send the received scan results to a shared database:

Beginning with the version 2.53 Router Scan is integrated with the 3WiFi cloud services. It implements automated uploading of wireless access points from the scan results to the server.

3WiFi database is used by the Router Scan Community to research new router vulnerabilities, WPS pin generation algorithms and more, and also by the program creator to monitor and detect scan issues in real time.

Do you allow automatic uploading? This option can be changed later in the program settings.

Scanning local and global networks

- The network interface with the global IP address connects to the Internet directly without intermediaries, and everyone who has the Internet can connect to it.

- The remaining IP addresses are private.

Of the approximately four billion addresses defined in IPv4, three ranges are reserved for use in private networks. Packets addresses in these ranges are not routable in the public Internet, because they are ignored by all public routers. Therefore, private hosts cannot directly communicate with public networks, but require network address translation at a routing gateway for this purpose.

| Address range | Number of addresses | Classful description | Largest CIDR block |

|---|---|---|---|

| 10.0.0.0 – 10.255.255.255 | 16777216 | Single Class A | 10.0.0.0/8 |

| 172.16.0.0 – 172.31.255.255 | 1048576 | Contiguous range of 16 Class B blocks | 172.16.0.0/12 |

| 192.168.0.0 – 192.168.255.255 | 65536 | Contiguous range of 256 Class C blocks | 192.168.0.0/16 |

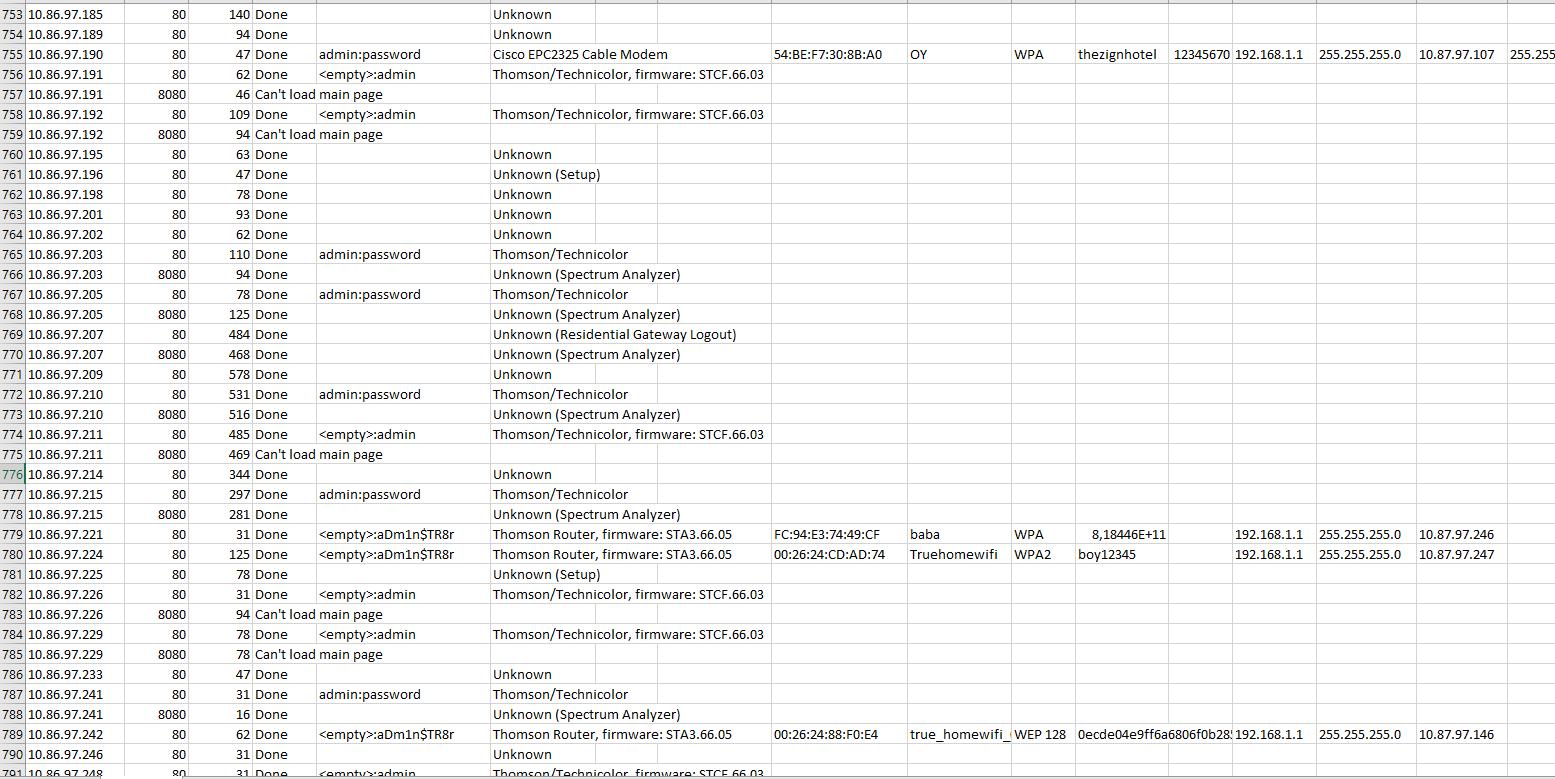

An example of interesting finds in my local network:

How to compose required IP ranges

In detail about compiling various ranges for Internet providers and geographical places, I have written in the article ‘How to collect Location, Country or ISP IP Ranges’. Since the guide is intended for Linux users, to use the online service suIP.biz could be more convenient for you:

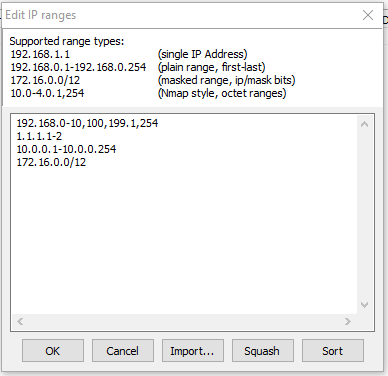

IP Range Syntax

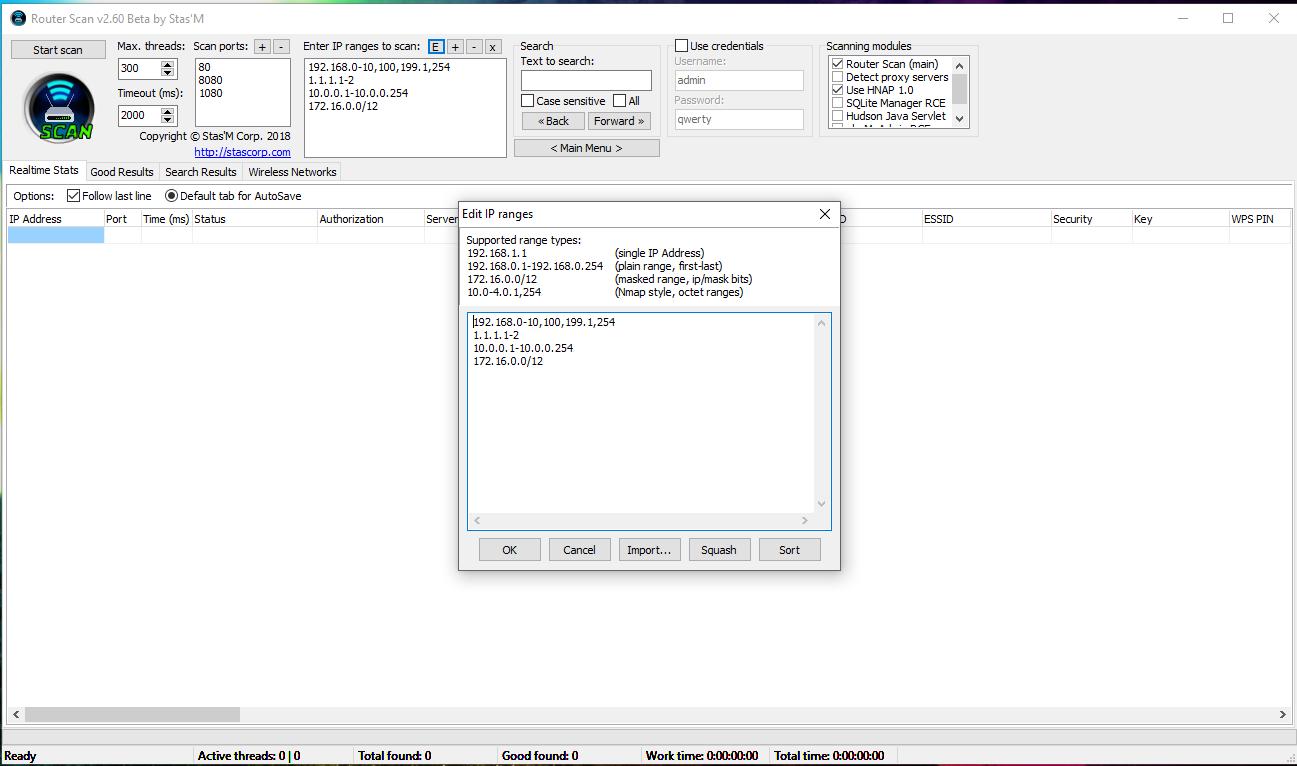

Router Scan supports several types of ranges:

1. A single IP address — only one address per line.

2. Normal range — specify the start and end addresses, separated by a hyphen (minus).

— 254 addresses will be scanned.

— 10 addresses will be scanned.

3. Range with bitmask — indicates the IP address of the network and the number of fixed bits (network mask), they are separated by a slash.

— The first 24 bits of the address do not change, there are 32 — 24 = 8 free bits.

— 28 = 256 addresses will be scanned.

— The first 12 bits of the address do not change, there are 32 — 12 = 20 free bits.

— 220 = 1048576 addresses will be scanned.

More information about such ranges can be read on Wikipedia.

4. Octet range in the Nmap style — individual octets of the IP address can be specified in the form of ranges through a hyphen, or as a comma-separated list.

— 254 addresses will be scanned, from 10.0.0.1 to 10.0.0.254.

— 2 addresses, 10.0.2.1 and 10.0.4.1 will be scanned.

Router Scan Anonymous scanning via Tor

Router Scan supports proxy traffic through HTTP/HTTPS, HTTP CONNECT, SOCKS4, SOCKS4a, SOCKS5. We can also use Tor as a proxy, extracting all the attendant benefits: IP hiding, free, stable connection, traffic encryption.

Note: If you are using a HTTP/HTTPS type proxy server, it will only be used to send HTTP requests and responses, attempts to connect to ports and socket data transfers are bypassing the proxy server. To proxy socket connections, use either HTTP CONNECT or SOCKS proxy.

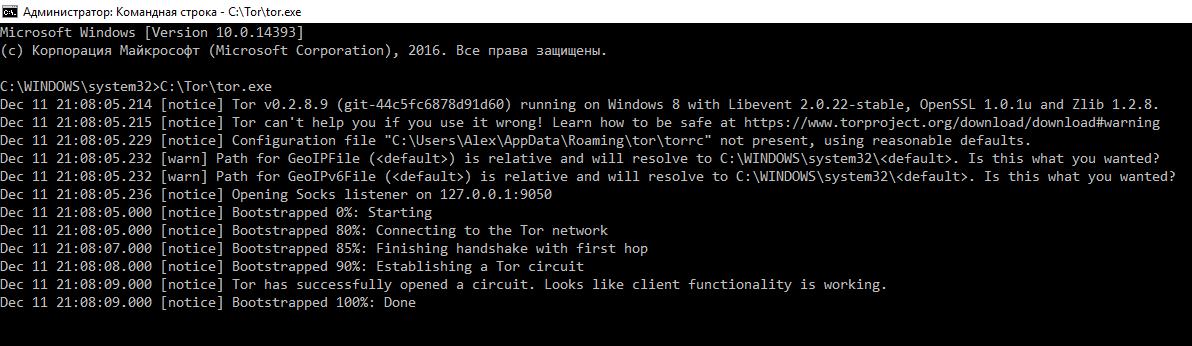

Tor setup on Windows

Go to the downloads section of the Tor project site, select to download the Expert Bundle. Not the Tor browser, for our purposes we need Expert Bundle.

Download the unpacked folder to any location. Tor can be installed as a Windows service. This is a convenient option, because you do not need to run it every time, you do not need to enter commands. But now for speed and clarity, we manually start the Tor process with default options.

Open the Windows PowerShell (admin) prompt and drag the file tor.exe from the downloaded archive, wait until Tor completes its business:

This window does not need to be closed! Otherwise, communication with the Tor network will cease.

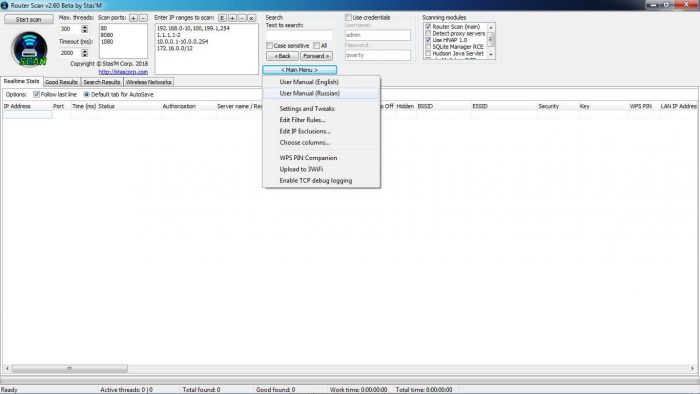

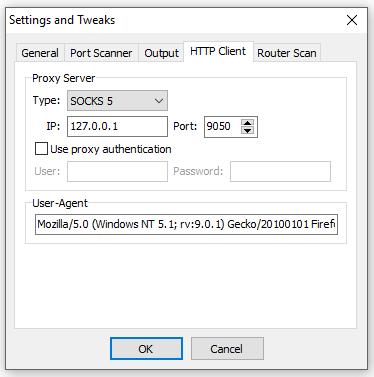

Now go to the Router Scan settings: , then Settings and Tweaks, then HTTP Client. In the Proxy Server group, in the Type drop-down list, select SOCKS5. As the IP, enter 127.0.0.1, and as Port — 9050.

Now the scan must be performed via Tor.

NOTE: You cannot scan private networks via Tor!

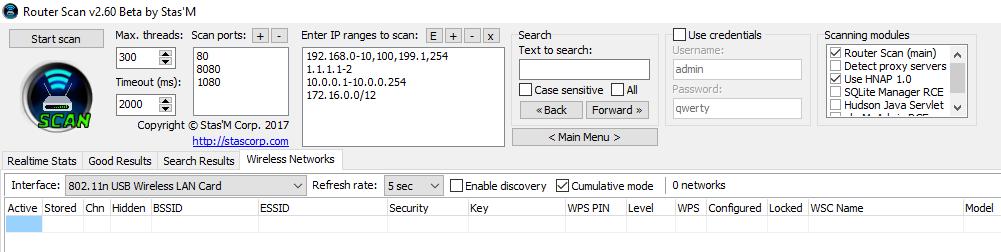

Configuring and running Router Scan

The main button is multifunctional. When you start the scan, it is divided into two buttons — to stop and pause the scan. But it can also perform a number of other functions:

- [Start scan] — starts the process of scanning IP ranges.

- [Stop scan] — stops the scan.

- [||] — sets the scan to pause.

- [>>] — resumes scanning.

- [Force stop] — Forcibly stops scanning.

- [Stop import] — interrupts the import of the file into the table.

- [Stop upload] — interrupts the upload of data to the 3WiFi database (with automatic unloading after the scan is complete).

Max. threads

This parameter sets the maximum number of threads, that is, how many devices can be scanned in parallel and simultaneously.

Timeout

Sets the connection waiting threshold for the device in milliseconds.

Note: Depending on the Internet service provider, speed and stability of the connection, these parameters will have to be modified intuitively, to obtain stable scan results without loss of connection. If you think that the program does not use enough threads, and your system can give more resources, try changing the scan mode in the program settings.

Scan ports

Determines which TCP ports will be scanned when scanning IP ranges.

- [+] allows you to add a new port to the end of the list.

- [-] removes the selected port from the list.

All ports are scanned using the standard HTTP/1.0 protocol, with the exception of ports 443, 4343 and 8443 — they are scanned over HTTPS using the OpenSSL library.

To increase the viewing angle in the network, you can also add to the list ports 81, 88, 8000, 8081, 8082, 8088, 8888, and the like.

You can also change the list of ports by editing the ports.txt file.

Auto save scan results to hard drive

This function periodically automatically saves the contents of the table selected for saving. To select a saved table, use the appropriate option. Adjustable parameters:

- Interval — the interval with which to save (in seconds).

- Format — in which format to save the file.

Supported file formats:

- XML 2003 Table — the XML format used by Microsoft Office 2003 (export only).

- CSV Table — text format CSV (import/export).

- Tab-delimited Text File — text format TXT with tab delimiters (import/export).

- IP: Port List — address list in IP address format: port (export only).

- JavaScript Object Notation is a JSON format that many interpreters and development environments accept (export only).

All files are saved in the program folder, in UTF-8 encoding (without BOM). File names correspond to the date and time of export.

To store, postprocess, or re-import the data, it is recommended to use the TXT format, or XML.

IP or IP ranges that you want to scan, enter in the ‘Enter IP ranges to scan’ field:

- [E] opens window of the IP range editor.

- [+] allows you to add one new range to the end of the list.

- [-] Deletes the selected range from the list.

- [x] completely erases the entire range list, including comments (beware, this is an irreversible action!).

Scanning Modules

- Router Scan (main) — the main scanning module, is responsible for cracking a password for the web interface of the device, and for obtaining information.

- Detect proxy servers — detects HTTP proxy servers, and notifies in case of luck — in the column name/device type, the ‘proxy server’ will be added in parentheses, and in the WAN column IP Address — the real external address of the proxy server. To indicate the record in the table of successful results, the text ‘Proxy Good Check’ will be written to the DNS column.

- Use HNAP 1.0 — checks the host for the presence of support for the protocol Home Network Administration Protocol v1.0 and the vulnerabilities in it. If it finds support, it will write ‘HNAP Info’ in the name/device type column. If the vulnerability is detected, it will write down the text ‘HNAP bypass auth’ in the authorization column, as well as the received wireless network settings. Note: If the main module has successfully picked up the authorization password before, the HNAP module will not be used. To force the HNAP vulnerability to be checked, disable the main module and scan the device.

The following modules are added as a bonus, and to the routers have no direct relationship.

- SQLite Manager RCE — defines vulnerable SQLite servers in which there is a vulnerability in executing arbitrary PHP code. If the SQLite Manager is found on the node, a link to it will be written to the comment column. The result of the vulnerability check will be displayed in the name column/device type. If the vulnerability is detected, the text ‘SQLite Good Check’ will be written to the DNS column to indicate the record in the table of successful results.

- Hudson Java Servlet — Identifies vulnerable Hudson CI servers (as well as Jenkins CI) in which there is a vulnerability in executing arbitrary Java code. If the Hudson/Jenkins CI is found on the node, a link to it will be written in the comment column. The result of the vulnerability check will be displayed in the name column/device type. If the vulnerability is detected, the text ‘Hudson Good Check’ will be written to the DNS column to indicate the record in the table of successful results.

- phpMyAdmin RCE — searches for phpMyAdmin on the scanned node, and then checks it for vulnerability to execute arbitrary PHP code (exploit). If phpMyAdmin is found on the node, a link to it will be written in the comment column. The result of the vulnerability check will be displayed in the name column/device type. If the vulnerability is detected, the text «PMA Good Check» will be written in the DNS column to indicate the record in the table of successful results.

Also, it’s important to know that the modules work one after another — they can overwrite the information in the columns that the previous module received.

Port Scanner Settings

Scan Mode

Depending on the speed of your Internet connection and available PC resources, you can choose different scanning modes:

- () Normal — it is optimized for work through a wireless network (i.e. when you are connected via Wi-Fi); it also does not clog the channel connections and is convenient when you need to use the Internet during scanning.

Technical characteristics: a delay of 15 ms between each IP/port pair.

- () Fast Scan — optimized for operation via Ethernet (when connected by cable). This mode can cause problems when you use Wi-Fi as the primary connection.

Technical characteristics: a delay of 15 ms between each IP-address, all these ports are checked at one time.

- () Ultra Fast — can be used for high-speed connections (1 Gb/s or higher) on high-performance machines. Use this mode at your own risk on an inappropriate system configuration, it can break the connection to the Internet for a long time, cause a denial of service to your Internet provider, or harm the network adapter.

Technical characteristics: without delays, all available threads are used at once.

SYN send times

This option is recommended to change only if you experience connection problems. It allows you to specify how many times to send a TCP SYN packet (request to connect to a port) and wait for a response.

The function can be useful when working under VPN with conflicting routes, or with an unstable connection.

On scan finish do

If you ran the scan for a long period of time, you might need this feature. You can select the following actions:

- Do nothing

- Close program

- Logoff user — exit the user’s session.

- Shutdown — turn off the PC.

- Suspend — put the PC in sleep state (if the function is available on the system).

- Hibernate — perform hibernation and shut down the PC (if the function is available on the system).

If you have disabled automatic saving of results, you will be prompted to enable it so that you do not lose the scan results.

‘Silent Mode’

This mode allows you to open the program without a visible window, and immediately start the scan. This will bring up an icon in the system tray, click it to display the main window.

When scanning is complete, the results will be saved to the file, even if auto-saving is disabled.

Note: You must restart the program to enable or disable this option.

Thread timeout

Sets the thread lifetime in minutes, i.e. the waiting threshold for processing the device. If the processing process did not succeed in meeting the specified time, it is forcibly terminated by the program, and the Timed out mark appears in the status column.

You can also turn off the waiting threshold by setting the Unlimited check box, but then the scanning process can be delayed forever, waiting for the hanging threads to end.

Saving results in Excel format

If you choose to save as a .csv file and open the result of scanning in MS Excel, then some data is corrupted. For example, the number 818445915008 (the password for one of the Wi-Fi networks) after re-saving the file will look like 8,18446E+11.

Using Router Scan Results

Separate articles are devoted to these questions:

Briefly, access to network equipment settings allows an attacker to manipulate traffic, including making attacks aimed at stealing passwords from sites, redirecting to fraudulent sites, blocking Internet connections, and infecting malicious programs. The attacker even has the opportunity to change the firmware of the router.

Protection from Router Scan

The principle of Router Scan is based on checking the default passwords of routers and on the use of vulnerabilities in their firmware. Therefore, protection is obvious:

- change factory passwords to enter the Admin panel

- update firmware of the device regularly

- change passwords for FTP, Telnet, SSH or disable these services if you do not use them

Источник

Содержание

- 1 Нам потребуются

- 2 Мы научимся

- 3 Этап 1. Определение внешнего адреса

- 4 Этап 2. Использование Router Scan

- 5 Мой роутер уязвим, что делать?

Внимание! Материал данной статьи предназначен исключительно для ознакомительного просмотра и не является руководством к действию. В первую очередь данный материал предназначен для тестирования защиты своего оборудования. Ответственность за использование всех инструментов, указанных в этой статье ложится на ваши плечи.

Итак, вы решили проверить свой беспроводной маршрутизатор на стойкость ко взлому! Хорошее дело! Давно пора. Всё будет происходить в несколько этапов.

Сперва мы определимся с адресами сканирования, затем воспользуемся инструментом Router Scan последней версии, скачать который можно на множестве различных тематических сайтов (либо я дам ссылку на облачко), ну и наконец определимся с дальнейшими действиями, если роутер уязвим.

Нам потребуются

- Программа Router Scan (роутер скан) актуальной версии;

- Выход в Интернет (проводной или беспроводной, не важно);

- Беспроводной адаптер для проверки точки доступа;

Мы научимся

- Определять свой внешний IP-адрес;

- Пользоваться программой Роутер Скан;

- Улучшать собственную безопасность, если наша точка доступа пала смертью храбрых.

Этап 1. Определение внешнего адреса

Для того, чтобы определить внешний адрес, можно воспользоваться различными сервисами, одним из которых является веб-сайт 2ip.ru при переходе на который вам высвечивается адрес точки выхода (от провайдера).

Либо, если вы уже твёрдо знаете диапазон адресов (или конкретный адрес), который нужно будет проверить, этот шаг можно пропустить!

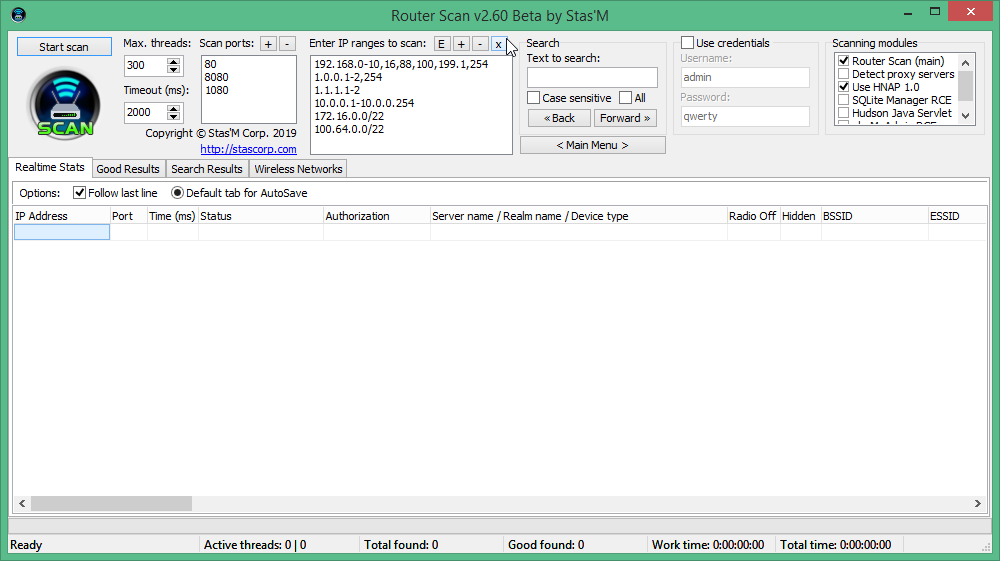

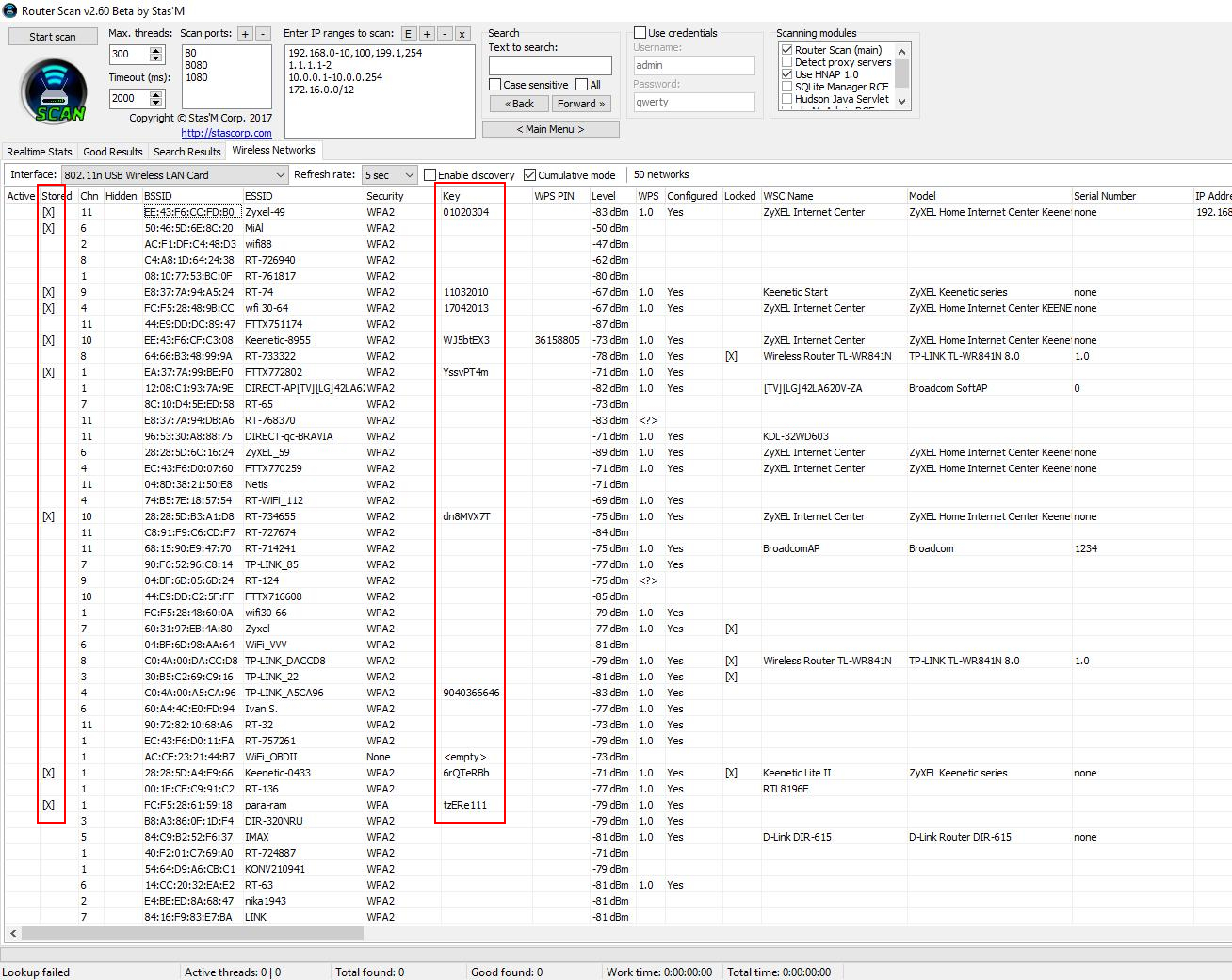

На этом этапе мы запускаем программу роутер скан и видим следующую картину:

- Кнопка начала сканирования;

- Вкладка отображения результатов в реальном времени;

- Вкладка отображения только успешно “раскрытых” устройств;

- Параметры сканирования – количество потоков и таймаут коннекта;

- Порты веб-интерфейсов, на которые происходит коннект;

- Диапазоны сканируемых адресов;

- Конкретные аутентификационные данные (иначе берутся из словаря);

- Типы атак;

Добавляем интересующий нас диапазон адресов, нажав кнопку “+” в разделе 6.

Затем нажимаем кнопку 1. Start Scan. Дожидаемся результатов или поглядываем на вкладку Good Results.

В результате сканирования мы получили:

- Аутентификационные данные для доступа в админку роутера;

- BSSID и ESSID точки доступа WiFi;

- WPA2 пароль точки доступа;

- WPS-пин точки доступа;

- Прочие сетевые настройки.

Нетрудно убедиться в валидности раскрытых данных:

Видео по теме:

Мой роутер уязвим, что делать?

Прежде всего не паниковать. Если Router Scan раскрыл вашу точку доступа, ещё не всё потеряно. Вот шаги, которые можно выполнить, чтобы увеличить защищённость точки доступа:

- Обновить прошивку роутера. На сайте производителя найти обновлённое программное обеспечение для своего маршрутизатора, возможно в нём закрыт ряд уязвимостей, позволяющих вытащить аутентификационные данные не прибегая к перебору;

- Сменить аутентификационные данные. В интерфейсе точки доступа сменить учётные данные администратора на что-то чуть менее очевидное, чем “admin:admin” и т.д. Если есть возможность сменить логин, то лучше ей воспользоваться. Пароль должен быть достаточно стойкий к взлому, лучше иметь длину больше 8 символов. Важное примечание: лучше иметь более длинный, но простой пароль (используются, например, только буквы, но не словарный), чем более короткий, но сложный (буквы обоих регистров, цифры, спецсимволы).

- Сменить точку доступа. (Если ничего не помогло). Рекомендую, кстати, mikrotik. Бюджетное, гибкое в настройке и весьма защищённое.

Друзья! Максимальный репост плиз, помогите другим стать более защищёнными!

А иначе:

Друзья! Вступайте в нашу группу Вконтакте, чтобы не пропустить новые статьи! Хотите сказать спасибо? Ставьте Like, делайте репост! Это лучшая награда для меня от вас! Так я узнаю о том, что статьи подобного рода вам интересны и пишу чаще и с большим энтузиазмом!

Также, подписывайтесь на наш канал в YouTube! Видео выкладываются весьма регулярно и будет здорово увидеть что-то одним из первых!

Содержание

- Router Scan 2.53 Официальный русский сайт Router Scan! Скачайте бесплатно Роутер Скан для Windows!

- Скачайте Router Scan с официального сайта

- Преимущества

- Интерфейс

- Скорость

- Функционал

- Скриншоты

- Видео

- Router Scan

- Описание

- Функции

- Дополнительные инструменты

- Router Scan 2.60

- Аналоги программы

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows

- Скачать последний Router Scan v2.60

- Что нужно для использования возможностей беспроводного аудита Router Scan?

- Обзор беспроводных сетей в Router Scan

- Получение WPA пароля на основе предсказанного WPS ПИНа в Router Scan

- Подбор пароля от любой Wi-Fi сети в Router Scan

- Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

- Как определить расположение Wi-Fi

- Решение проблем

- 1. Бесконечная ошибка Association failed

- 2. Вкладка Wireless Networks не работает в Linux

- 3. Npcap установлен, но всё равно ошибка «Please install WinPcap and try again»

- 4. Не работают беспроводные атаки в Router Scan

- Заключение

- Скачать Router Scan

- Главный функционал Router Scan

- Особенности использования Router Scan

Router Scan 2.53 Официальный русский сайт Router Scan! Скачайте бесплатно Роутер Скан для Windows!

Скачайте Router Scan с официального сайта

Преимущества

Интерфейс

Интуитивно понятный интерфейс программы.

Скорость

Произведение сканирования в два клика.

Функционал

Поддержка всех wi-fi стандартов.

Скриншоты

Видео

Теперь после скачивания Router Scan у вас появится замечательная возможность определить просто разнообразные устройства из большого числа разнообразных роутеров. Также основной особенностью можно считать то, что благодаря программе вы также можете вытаскивать полезную информацию. Вся подробная информация сразу будет устанавливаться на ваше устройство.

На данный момент программа также достаточно отлично будет работать при наличии ip адресов вашего города. искать их вы можете вручную, но при необходимости также можно будет воспользоваться специальной программой.

Во время использования вы сможете увидеть марку устройства, а также модель роутера. На данный момент получение определенной информации может происходить по двум путям: программа пытается подобрать логин и пароль самостоятельно. Если сделать это не получится, тогда программа пойдет в обход авторизации.

Источник

Router Scan

Описание

Функции

Чаще всего утилита Router Scan используется для получения информации о производителе маршрутизатора, силу сети в децибелах, а также справку о связи WAN. Но это далеко не всё, что можно узнать используя эту программу. Пользователь также может узнать информацию о SSID точек доступа, фразу ключа, и другую информацию о защитном механизме. Это информация о WPA, или WPA 2.

Ещё Router Scan подходи для взлома маршрутизаторов. При наличии Wi-Fi адаптера и этой программы, вы можете узнать пароль от маршрутизатора. Этот процесс называется брутом. Для его проведения, программа использует встроенный словарь. Слова сменяются поочередно, пытаясь найти ключ. Честно говоря, такой тип взлома не может похвастаться высоким процентом успеха. Но кроме словаря, есть и второй метод взлома. Для него программа использует некоторые уязвимости, присутствующие в системе защиты маршрутизаторов. Это более надежный инструмент, но он подойдёт только для некоторых моделей роутеров.

Дополнительные инструменты

Приложение имеет некоторые дополнительные функции. Они нужны для обеспечения большего удобства пользователя. К примеру, можно создать таблицу CSV, Эта таблица требуется для удобного хранения полученных данных. Эти таблицы в последствии можно фильтровать. Ещё присутствует отладочная запись TCP пакетов. Также можно импортировать данные, которые предоставляют другие программы.

Программа постоянно совершенствуется. Разработчик добавляет новые словари, для увеличения шанса взламывания. Также добавляется информация о новых уязвимых местах роутеров.

Источник

Router Scan 2.60

Router Scan – это технически очень сложная, но в то же время легкая по использованию программа, которая предназначена для сканирования широкого диапазона подключений. В дальнейшем, после проведения программного анализа, пользователи смогут получить максимально подробную информацию о соединении, причем добыть эти сведения стандартным способом просто невозможно.

С помощью этой многофункциональной утилиты, можно просканировать не только WI-FI роутеры и другие удаленные подключения, но так же и IP-камеры, отдельные сервера хранения данных, и другие устройства, которые подключаются по удаленному сетевому соединению.

Пароль ко всем архивам: 1progs

После проведения успешного анализа данных, пользователь сможет получить всю подробную информацию о соединении: скорость передачи данных, тип шифрования, имя сети, степень уязвимости, и даже пароль от точки доступа. Это поможет юзерам восстановить свой пароль, либо взломать чужое соединение.

Скачать Router Scan вы можете прямо на нашем сайте, для этого вам необходимо перейти по загрузочной ссылке, которая находится на данной странице.

Битая ссылка или обновилась версия программы? Напишите об этом в комментариях, обязательно обновим!

Аналоги программы

Похожие программы смотрите в наших подборках программ

Источник

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows

Router Scan – это программа для выполнения аудита безопасности, она сканирует сети, находит различные устройства. Для найденных устройств (роутеры, веб-камеры и т.п.) программа пытается подобрать пароль, а также применяет эксплойты, использующие уязвимости сетевого оборудования. В случае успешного подбора учётных данных, либо наличия уязвимости к эсплойту, из устройства извлекается полезная информация, например, пароль от Wi-Fi сети. До недавнего времени Router Scan выполнял аудит безопасности исключительно проводных сетей (локальных и глобальных).

На сайте авторов Router Scan (stascorp.com) доступна для скачивания бета версия Router Scan v2.60. Как и всегда, обновление добавляет поддержку огромного количества роутеров, имеется много эксплойтов и сделаны другие важные изменения. Но особо меня заинтересовала следующая запись в списке изменений:

Это очень интересные нововведения, предлагаю их опробовать.

Документация Router Scan ещё не обновлена, поэтому я пишу исходя исключительно из собственных экспериментов. Возможно, в данной инструкции имеются ошибки или неточности. Судя по всему, ещё не реализована атака Pixie Dust, либо я её просто не нашёл.

Скачать последний Router Scan v2.60

Перейдите на страницу программы, хотя на момент создания данной заметки там написано:

Router Scan v2.53 by Stas’M (build 04.11.2015)

тем не менее, ссылка на скачивание ведёт на версию v2.60 бета (причём архив без пароля).

Что нужно для использования возможностей беспроводного аудита Router Scan?

Программы

Если при попытке использования функций беспроводного аудита вы увидели сообщения:

То вам нужно установить WinPcap, ссылка на скачивания (выберите версию для Windows): https://www.winpcap.org/install/default.htm

То вам нужно установить Npcap, ссылка на официальную страницу, где вы найдёте инсталлятор: https://nmap.org/npcap/. При установке Npcap обязательно поставьте галочку «Install Npcap in WinPcap API-compatible mode»!

Оборудование

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

В атаках на WPS ПИН при использовании Alfa AWUS036NHA я получал сообщение об ошибке:

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку моя вторая карта Alfa AWUS052NH работает с Router Scan без проблем, и вообще она дальнобойнее, и именно её я чаще всего использую, в том числе в Linux, то я не стал разбираться, что не так с AWUS036NHA. Возможно, проблема решиться рекомендуемым образом. Кстати, пишите в комментариях, с какими беспроводными картами у вас получилось «подружить» Router Scan, а с какими возникли проблемы.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Встроенная Wi-Fi карта Intel Corporation Centrino Advanced-N 6235 (rev 24) (в Linux поддерживает режим монитора и инъекцию) также хорошо работает с Router Scan.

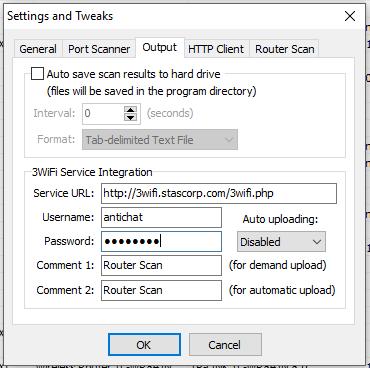

Настройка Router Scan

Для некоторых наших атак нам понадобиться информация с 3WiFi. Нам хватит гостевого доступа. Перейдите в настройки Router Scan и в качестве Username и Password введите antichat:

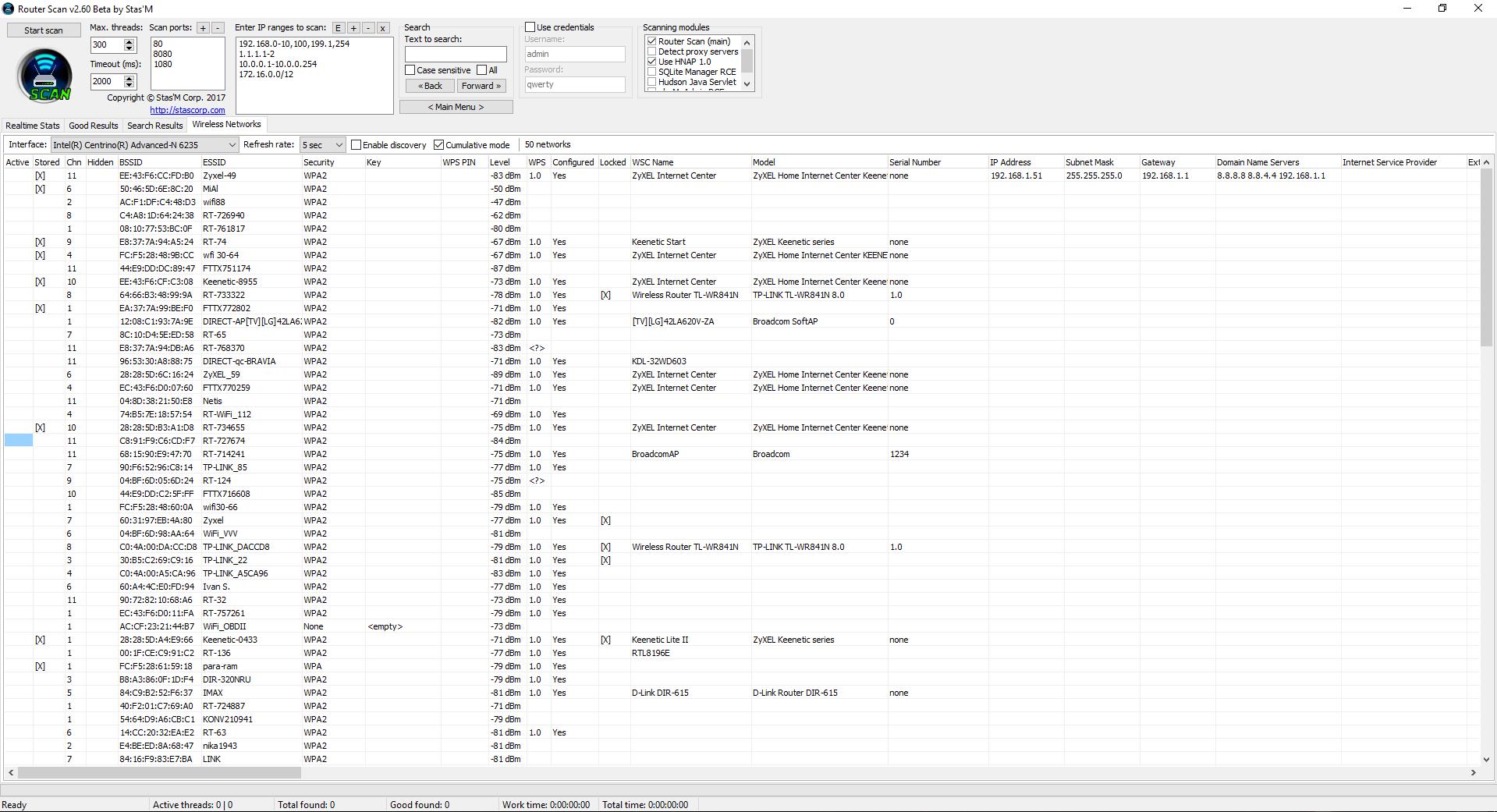

Обзор беспроводных сетей в Router Scan

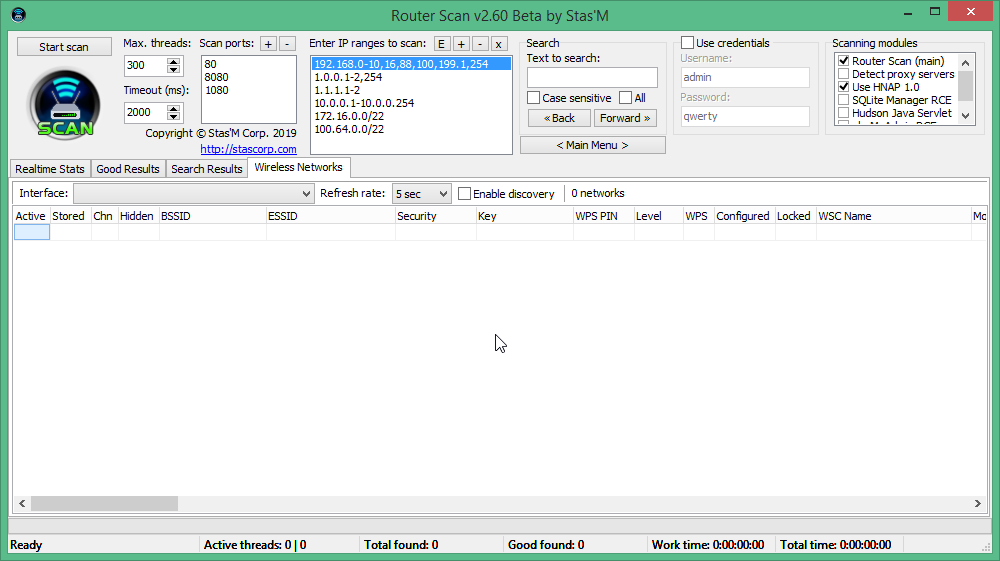

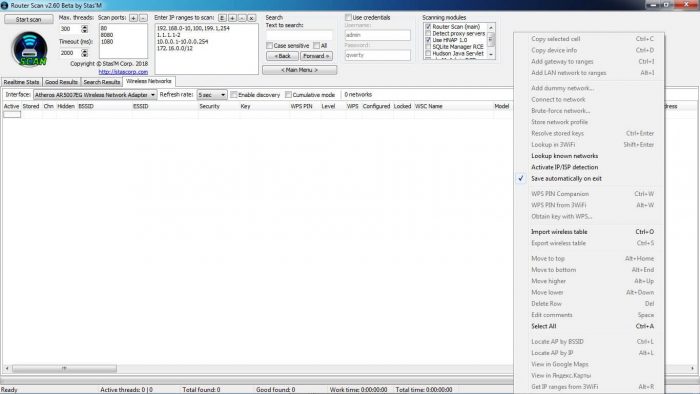

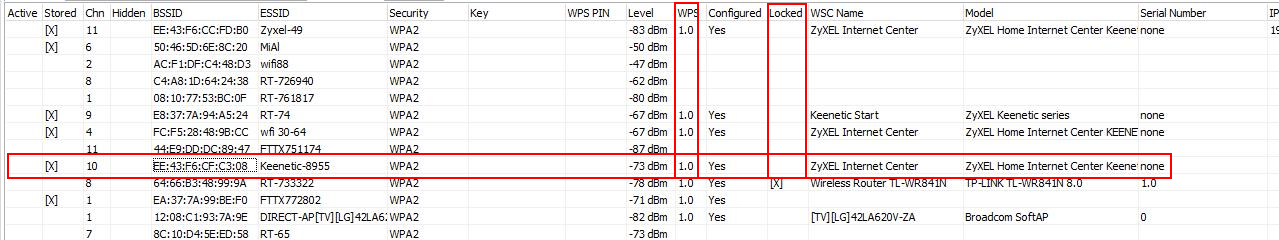

В Router Scan начиная с версии v2.60 появилась вкладка Wireless Networks:

В поле Interface выберите ту Wi-Fi карту, которую вы хотите использовать для аудита Wi-Fi сетей. Если вы поставите галочку на Enable discovery, то начнётся сбор данных о доступных в радиусе досягаемости точках доступа. Чтобы точки доступа не пропадали из списка, поставьте галочку Cumulative mode:

Поле Active отмечает (вроде бы) сети, к которым вы подключены в данный момент.

Обратите внимание, что нам доступна расширенная информация о точках доступа. В том числе, можно увидеть точную модель (поля WSC Name и Model) для ТД с WPS.

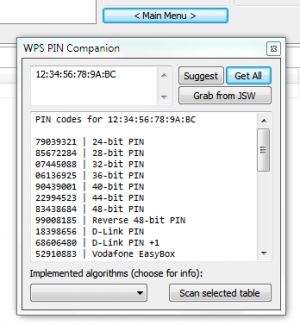

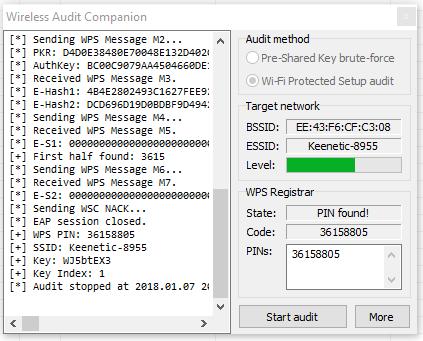

Получение WPA пароля на основе предсказанного WPS ПИНа в Router Scan

В одной из своих статей под названием «Эффективный подбор WPS ПИНа по базе известных и сгенерированным ПИНам» я рассказывал о таком приёме быстрого взлома Wi-Fi, когда WPS ПИН рассчитывается на основе алгоритмов, либо берётся из базы данных. Если ПИН угадан, то раскрывается пароль от Wi-Fi сети.

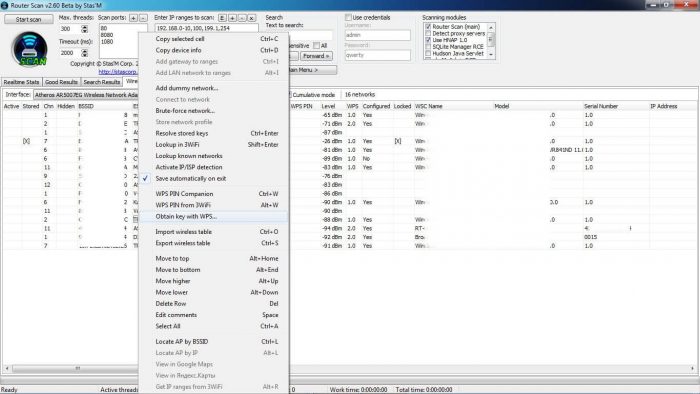

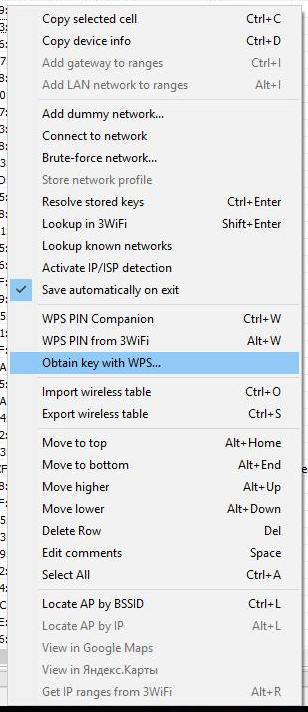

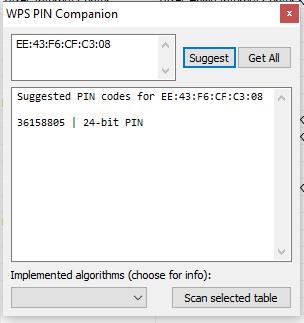

Примерно эта же атака реализована в Router Scan. Уже несколько версий назад был добавлен инструмент WPS PIN Companion. Этот инструмент «угадывает» WPS ПИН беспроводной сети. ПИН рассчитывается по определённым алгоритмам, за основу берётся MAC-адрес и серийный номер роутера (только для некоторых алгоритмов генерации). В новой версии WPS PIN Companion получил новые алгоритмы и другие улучшения, но главным является его комбинация с другим инструментом, который в контекстном меню (вызывается правой кнопкой мыши) называется Obtain key with WPS…:

Поскольку для взлома подходят только точки доступа с WPS, то нужно выбрать те, у которых в столбце WPS стоит номер версии, а в столбце Locked ничего не записано (т.е. WPS для данной ТД не должен быть заблокирован), пример такой подходящей точки доступа:

Кликаем на выбранной ТД правой кнопкой мыши, выбираем Obtain key with WPS…:

Если у вас уже есть WPS ПИН (или несколько пинов), то введите их в поле PINs. Если пина у вас нет, то пока закройте этой окно.

В контекстном меню также доступны две опции:

Первая рассчитывает ПИН по алгоритмам для данной конкретной точки доступа:

Как видим, угаданный пин это 36158805.

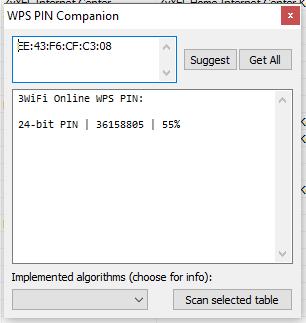

При клике на WPS PIN from 3WiFi нам показывается следующее окно:

В нём снова 36158805 и, видимо, проценты совпадения.

Возвращаемся к опции Obtain key with WPS…:

Наш пин туда вписался автоматически, нажимаем Start audit. Как можно увидеть, пароль успешно раскрыт:

Об этом говорят строки:

Паролем от Wi-Fi является WJ5btEX3.

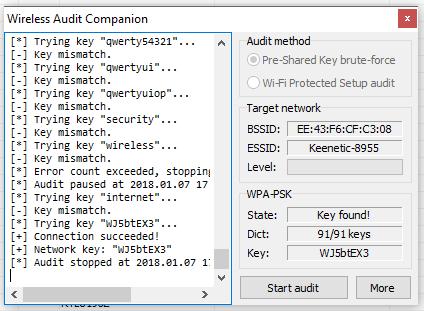

Подбор пароля от любой Wi-Fi сети в Router Scan

Предыдущий метод является быстрым, но работает только для сетей с незаблокированным WPS.

Для всех остальных точек доступа доступен более универсальный, но медленный метод. Суть его заключается в том, что Router Scan пытается подключиться к Wi-Fi сети с паролем, который берёт из словаря. Если подключение прошло удачно – значит пароль угадан, если подключение не получилось, значит программа переходит к следующему паролю и пробует его и т.д. далее, пока не будет подобран пароль или не закончится словарь. На каждую попытку требуется несколько секунд – это медленно.

Для начала атаки нажмите правой кнопкой мыши на интересующую вас точку доступа и выберите Brute-force network…:

Атаку нужно начать с выбора файла словаря. Для этого напротив поля Dict. нажмите (click to load) и выберите файл словаря. С программой поставляется небольшой словарик (файл wlanpass.txt) на 90 слов. Можно использовать его.

Удачный подбор пароля:

Кстати, чтобы попытки не останавливались, нажмите на More, далее Maximum error counts и введите для неограниченных попыток:

Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

Router Scan позволяет вам «вспомнить» пароли от сетей, к которым вы подключались. Для этого из контекстного меню выберите опцию Resolve stored keys:

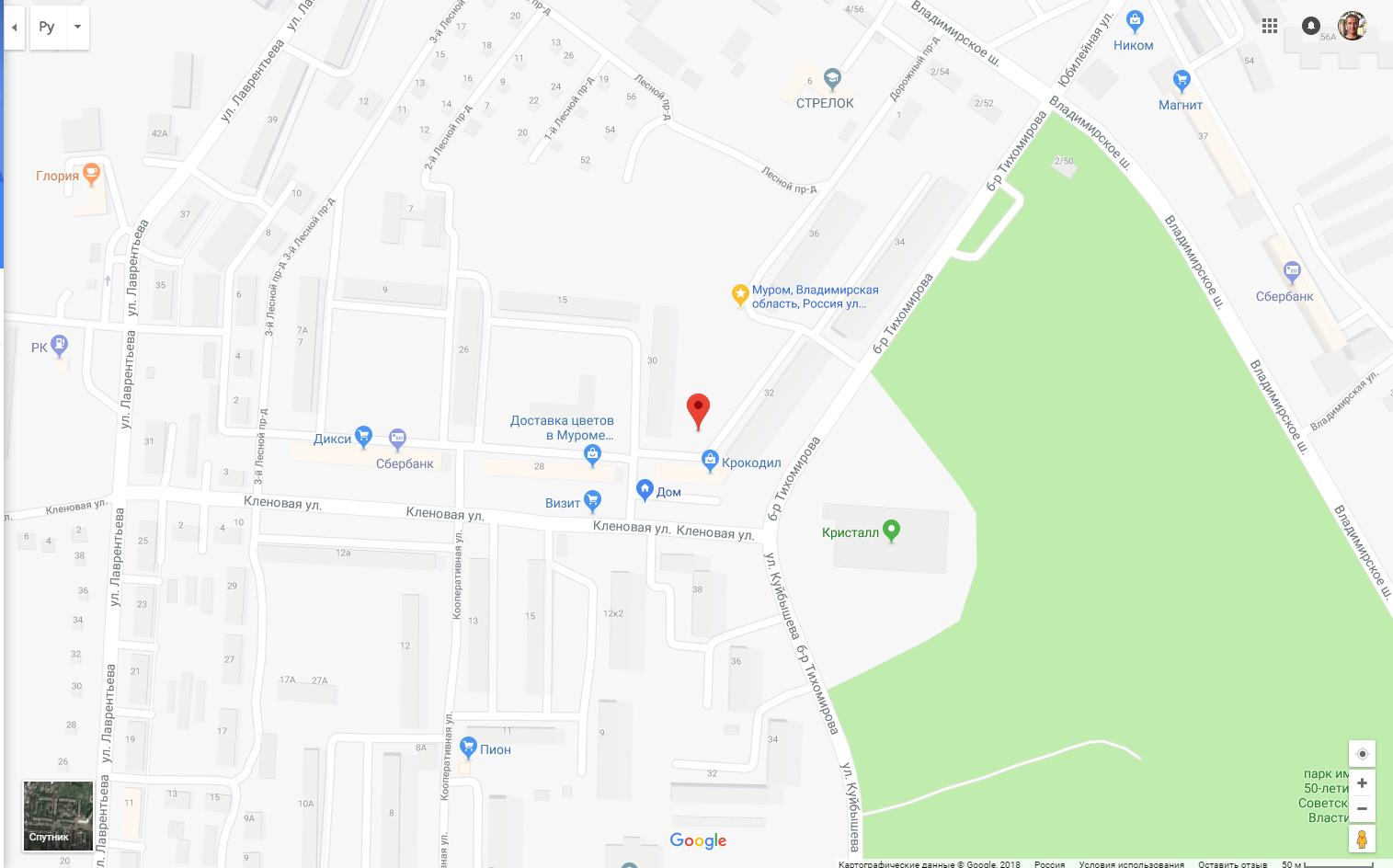

Как определить расположение Wi-Fi

Для этого в Router Scan выберите опцию Locate AP by BSSID, появится окно:

Нажмём, например, на Google Maps:

Решение проблем

1. Бесконечная ошибка Association failed

Иногда при атаках у меня появлялись бесконечные сообщения:

Если остановить и повторно запустить атаку, то данная ошибка обычно исчезала.

2. Вкладка Wireless Networks не работает в Linux

Вкладка Wireless Networks не работает и никогда не будет работать в Linux, поскольку для данной функциональности в Router Scan требуется WinPcap или Npcap, которые в Linux отсутствуют.

3. Npcap установлен, но всё равно ошибка «Please install WinPcap and try again»

Если вы уже установили Npcap или установили Wireshark, но всё равно получаете ошибку:

То причина может быть в том, что вы забыли включить галочку «Install Npcap in WinPcap API-compatible mode». Заново запустите установщик Npcap и включите эту опцию.

4. Не работают беспроводные атаки в Router Scan

Если у кого-то перестали работать беспроводные атаки Router Scan, то теперь появилось исправление.

В беспроводных атаках Router Scan очень сильно полагается на WinPcap/Npcap. В истории изменений Npcap (https://github.com/nmap/npcap/blob/master/CHANGELOG.md) мы можем увидеть следующее:

Npcap 1.30 [2022-04-09]

Restore raw WiFi frame capture support, which had been broken in a few ways since Npcap 0.9983. Additional improvements enable PacketSetMonitorMode() for non-admin-privileged processes, allowing Wireshark to correctly enable monitor mode via checkbox without requiring WlanHelper.exe.

Восстановлена поддержка захвата сырых кадров WiFi, которая была поломана сразу несколькими способами с момента выхода Npcap 0.9983. Дополнительные улучшения включают PacketSetMonitorMode() для процессов без прав администратора, что позволяет Wireshark правильно включать режим мониторинга с помощью флажка, не требуя WlanHelper.exe.

Короче говоря, функциональность связанная с беспроводными атаками уже давно и сильно была сломана. Теперь они её починили — я проверил, атака на WPS прошла успешно.

Поэтому просто обновите Npcap до последней версии. Либо установите Wireshark последней версии — вместе с ней поставляется и Npcap.

Заключение

Router Scan Stas’M – это уникальная программа, по эффективности и простоте использования и не имеющая аналогов ни для Windows, ни на Linux. Новые функции Router Scan во многом также являются уникальными для ОС Windows. Тем не менее, ОС Linux может предложить дополнительные инструменты для атак на Wi-Fi сети.

Источник

Скачать Router Scan

Router Scan – бесплатная утилита для сканирования больших диапазонов сетей с целью поиска, определения и извлечения массы полезной информации из Wi-Fi роутеров (и даже IP-камер, серверов и пр.), в том числе имени, типа шифрования и пароля точки доступа.

В процессе работы пользуется либо методом подбора логинов и паролей из списка стандартных, либо багами и уязвимостями прошивок для конкретной модели маршрутизатора.

Скачайте Router Scan бесплатно с официального сайта и он поможет проверить безопасность собственного используемого сетевого устройства и тем самым вовремя избавиться от возможных «дыр» в его защите, а также найти точки доступа рядом и проанализировать их.

Инструмент хорош тем, что, в лучших традициях графических интерфейсов, просто вводим диапазон адресов, нажимаем кнопку и он всё делает самостоятельно – никаких специфических знаний не требуется.

Главный функционал Router Scan

Утилита наделена обширным функционалом:

Программа не требует установки, достаточно скачать Router Scan в архиве и запустить файл внутри RouterScan.exe. Утилита хорошо документирована и имеет встроенную справку.

Особенности использования Router Scan

Стоит отметить, что при первом запуске Router Scan запрашивает разрешение на отправку полученных результатов сканирования в свободную интернет-базу точек доступа 3WiFi. И хотя впоследствии этот параметр изменяем в настройках программы, информацию уже загруженную в общедоступную базу удалить не получиться.

Какие достоинства утилиты можно отметить:

Чтобы обезопасить себя от компрометирования личных сведений, рекомендуется менять заводские пароли для входа в панель администратора, следить за своевременным обновлением прошивки роутера, а также отключать FTP, Telnet, SSH службы при отсутствии необходимости их использования.

Источник