Содержание

- 🖧 Как игнорировать ошибки проверки сертификата при использовании wget

- FreeBSD wget не может проверить сертификат, выданный Let’s Encrypt

- Как мне исправить эту проблему на FreeBSD 12?

- Как найти информацию о пакете ca_root_nss

- FreeBSD wget не может проверить центр сертификации

- Проверьте работу

- Заметка о –no-check-certificate

- ⚓ 10 примеров команды wget для помощи в устранении неполадок

- Что такое команда wget?

- Как команда wget поможет в траблшутинге?

- 1. Скачать веб-страницу

- 2. Скачать несколько файлов

- 3. Ограничить скорость загрузки

- ⚓ 10 примеров команды wget для помощи в устранении неполадок

- Что такое команда wget?

- Как команда wget поможет в траблшутинге?

- 1. Скачать веб-страницу

- 2. Скачать несколько файлов

- 3. Ограничить скорость загрузки

- Wget SSL error – Let’s have a look!

- Top causes and fixes for the Wget SSL error

- Wget not supporting https downloads resulting in Wget SSL error

- Errors with the secure protocol option

- Wget error due to Date/time

- No-check-certificate

- Conclusion

- PREVENT YOUR SERVER FROM CRASHING!

🖧 Как игнорировать ошибки проверки сертификата при использовании wget

Игнорируем ошибки проверки сертификата при использовании wget.

Попробуйте получить доступ к адресу, защищенному самоподписанным сертификатом.

Выдержка из страницы руководства.

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (105)

- Книги (27)

- Мануал (2 234)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (800)

- Обход запретов (34)

- Опросы (3)

- Скрипты (109)

- Статьи (336)

- Философия (99)

- Юмор (18)

Anything in here will be replaced on browsers that support the canvas element

Источник

FreeBSD wget не может проверить сертификат, выданный Let’s Encrypt

Всякий раз, когда я использую команду wget для загрузки материала из Интернета, он говорит:

ERROR: cannot verify download.freebsd.org’s certificate, issued by ‘CN=Let’s Encrypt Authority X3,O=Let’s Encrypt,C=US’:

Unable to locally verify the issuer’s authority.

Как мне исправить эту проблему на FreeBSD 12?

Настройки wget по умолчанию – проверка сертификата сервера на соответствие признанным центрам сертификации.

Эта ошибка означает, что wget не может найти корневые сертификаты локально.

Вы должны установить корневые сертификаты на вашем сервере FreeBSD.

Без корневых сертификатов все команды и программы, такие как Firefox, не будут работать.

FreeBSD поставляется с пакетом ca_root_nss. Он включает в себя пакет корневых сертификатов от проекта Mozilla.

Все, что вам нужно сделать, это установить пакет ca_root_nss, чтобы избавиться от этой проблемы.

Как найти информацию о пакете ca_root_nss

Запустите следующую команду pkg вместе с командой grep для поиска:

# pkg search ca | grep root

R-cran-urca-1.3.0_2 Unit root and cointegration tests for time series data

ca_root_nss-3.41 Root certificate bundle from the Mozilla Project

p5-CACertOrg-CA-20110724.005 CACert.org CA root certificate in PEM format

Так что, если вы запустите wget, вы можете получить ошибку, которая выглядит следующим образом:

ERROR: cannot verify download.freebsd.org’s certificate, issued by ‘CN=Let’s Encrypt Authority X3,O=Let’s Encrypt,C=US’: (click to enlarge)

FreeBSD wget не может проверить центр сертификации

Теперь мы знаем название пакета. Давайте установим это:

# pkg install ca_root_nss

Пакет корневых сертификатов CA, установлен в каталогах /etc/ssl и /usr/local/openssl / во FreeBSD.

Проверьте работу

Запустите команду wget еще раз, и она должна работать без проблем:

–2018-12-17 15:32:38– https://download.freebsd.org/ftp/releases/amd64/12.0-RELEASE/base.txz

Resolving download.freebsd.org (download.freebsd.org)… 149.20.1.200, 2001:4f8:1:11::15:0

Connecting to download.freebsd.org (download.freebsd.org)|149.20.1.200|:443… connected.

HTTP request sent, awaiting response… 200 OK

Length: 154325028 (147M) [application/octet-stream] Saving to: ‘base.txz’

2018-12-17 15:32:42 (38.6 MB/s) – ‘base.txz’ saved [154325028/154325028]

Заметка о –no-check-certificate

Если вы не можете установить пакет ca_root_nss, передайте опцию –no-check-certificate команде wget.

Это означает, что wget не будет сравнивать сертификат сервера с доступными центрами сертификации.

Также wget не требует, чтобы имя хоста URL совпадало с общим именем, представленным сертификатом:

Источник

⚓ 10 примеров команды wget для помощи в устранении неполадок

Что такое команда wget?

Команда wget – это популярная утилита командной строки Unix / Linux для извлечения контента из Интернета.

Она бесплатна и предоставляет неинтерактивный способ загрузки файлов из Интернета.

Команда wget из коробки поддерживает протоколы HTTPS, HTTP и FTP.

Более того, вы также можете использовать с ней HTTP прокси.

Как команда wget поможет в траблшутинге?

Есть много способов и вариантов применения.

Как системный администратор, большую часть времени вы будете работать с терминалом, а при устранении неполадок, связанных с веб-приложением, вы можете захотеть не проверять всю страницу целиком, а только лишь подключение к ней.

Наряду с wget вы конечно можете использовать не менее популярную команду curl:

Или вы хотите проверить интранет-сайты.

Или вы захотите скачать определенную страницу, чтобы проверить содержимое.

wget неинтерактивен, что означает, что вы можете запускать его в фоновом режиме, даже если вы вышли из системы.

Может быть много случаев, когда вам необходимо отключиться от системы, даже когда вы извлекаете файлы из Интернета.

В фоновом режиме wget спокойное запустится и завершит назначенную работу.

Wget также может быть использован для получения всего сайта на ваш локальный компьютер.

Wget может следовать по ссылкам на страницах XHTML и HTML для создания локальной версии.

Для этого он должен загрузить страницу рекурсивно.

Это очень полезно, поскольку вы можете использовать его для загрузки важных страниц или сайтов для просмотра в автономном режиме.

Давайте посмотрим на эти команды в действии.

Синтаксис wget приведен ниже:

1. Скачать веб-страницу

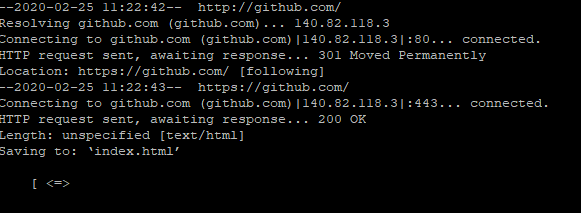

Давайте попробуем скачать страницу. Пример: github.com

2. Скачать несколько файлов

Wget также удобно использовать, когда вам нужно скачать несколько файлов одновременно.

Это может дать вам представление об автоматизации загрузки файлов с помощью некоторых скриптов.

Попробуем скачать файлы Python 3.8.1 и 3.5.1.

Итак, как вы можете догадаться, синтаксис следующий:

3. Ограничить скорость загрузки

Это будет полезно, если вы хотите проверить, сколько времени занимает загрузка файла с другой пропускной способностью.

Используя опцию –limit-rate, вы можете ограничить скорость загрузки.

Источник

⚓ 10 примеров команды wget для помощи в устранении неполадок

Что такое команда wget?

Команда wget – это популярная утилита командной строки Unix / Linux для извлечения контента из Интернета.

Она бесплатна и предоставляет неинтерактивный способ загрузки файлов из Интернета.

Команда wget из коробки поддерживает протоколы HTTPS, HTTP и FTP.

Более того, вы также можете использовать с ней HTTP прокси.

Как команда wget поможет в траблшутинге?

Есть много способов и вариантов применения.

Как системный администратор, большую часть времени вы будете работать с терминалом, а при устранении неполадок, связанных с веб-приложением, вы можете захотеть не проверять всю страницу целиком, а только лишь подключение к ней.

Наряду с wget вы конечно можете использовать не менее популярную команду curl:

Или вы хотите проверить интранет-сайты.

Или вы захотите скачать определенную страницу, чтобы проверить содержимое.

wget неинтерактивен, что означает, что вы можете запускать его в фоновом режиме, даже если вы вышли из системы.

Может быть много случаев, когда вам необходимо отключиться от системы, даже когда вы извлекаете файлы из Интернета.

В фоновом режиме wget спокойное запустится и завершит назначенную работу.

Wget также может быть использован для получения всего сайта на ваш локальный компьютер.

Wget может следовать по ссылкам на страницах XHTML и HTML для создания локальной версии.

Для этого он должен загрузить страницу рекурсивно.

Это очень полезно, поскольку вы можете использовать его для загрузки важных страниц или сайтов для просмотра в автономном режиме.

Давайте посмотрим на эти команды в действии.

Синтаксис wget приведен ниже:

1. Скачать веб-страницу

Давайте попробуем скачать страницу. Пример: github.com

2. Скачать несколько файлов

Wget также удобно использовать, когда вам нужно скачать несколько файлов одновременно.

Это может дать вам представление об автоматизации загрузки файлов с помощью некоторых скриптов.

Попробуем скачать файлы Python 3.8.1 и 3.5.1.

Итак, как вы можете догадаться, синтаксис следующий:

3. Ограничить скорость загрузки

Это будет полезно, если вы хотите проверить, сколько времени занимает загрузка файла с другой пропускной способностью.

Используя опцию –limit-rate, вы можете ограничить скорость загрузки.

Источник

Wget SSL error – Let’s have a look!

Wget SSL error can occur due to many different reasons that include Wget not supporting HTTPS downloads, no-check-certificate, the issue with secure protocol option, and son on.

Wget command help in downloading files from the Internet through the command line.

At Bobcares, we often receive requests to fix this error as part of our Server Management Services.

Today, let’s discuss how our Support Engineers fix this error easily for our customers.

Top causes and fixes for the Wget SSL error

It is a very generic error. When the Wget SSL error occurs, it normally pops an error message “Unable to establish SSL connection”.

Here are a few causes of the error. Let’s discuss them in detail.

Wget not supporting https downloads resulting in Wget SSL error

This error occurs when Wget does not support the https downloads in some distributions.

If we find any such error our Support Engineers fix this by compiling the source code manually using OpenSSL. After that, we can do https downloads.

Errors with the secure protocol option

Sometimes, the error may be with the secure protocol option. In such cases, our Support Engineers fix this by adding a secure-protocol option with a suitable protocol argument.

We set this using the command below.

We can set the protocol to any of these ‘auto’, ‘SSLv2’, ‘SSLv3’,‘TLSv1_1’, ‘TLSv1_2.

And, this can resolve the error easily. However, the older versions of TLS are vulnerable.

Wget error due to Date/time

Date/time mismatch can be a cause for the error to popup.

We double-check the date/time and refresh the SSL certificate to fix this error. We use the command below for refreshing.

No-check-certificate

Similarly, we can also fix the error by setting “–no-check-certificate“. On setting this, Wget does not check for servers certificate.

This will generally prompt for a password check. But this method is not always recommended.

[Need any further assistance with the Wget errors? – We can help you fix it!]

Conclusion

In short, when the Wget SSL error occurs, it pops an error message “Unable to establish SSL connection” which is a generic error. In today’s article, we discussed how our Support Engineers resolve this error easily for our customers.

PREVENT YOUR SERVER FROM CRASHING!

Never again lose customers to poor server speed! Let us help you.

Our server experts will monitor & maintain your server 24/7 so that it remains lightning fast and secure.

Источник

Перейти к содержанию

На чтение 2 мин Опубликовано 31.12.2021

Игнорируем ошибки проверки сертификата при использовании wget.

Попробуйте получить доступ к адресу, защищенному самоподписанным сертификатом.

$ wget --output-document - https://nextcloud.example.org

--2021-07-16 13:59:59-- https://nextcloud.example.org/ Resolving nextcloud.example.org (nextcloud.example.org)... 192.168.8.32 Connecting to nextcloud.example.org (nextcloud.example.org)|192.168.8.32|:443... connected. ERROR: cannot verify nextcloud.example.org's certificate, issued by ‘CN=nextcloud.example.org’: Self-signed certificate encountered. To connect to nextcloud.example.org insecurely, use `--no-check-certificate'.

$ wget --quiet --no-check-certificate --output-document - https://nextcloud.example.org/robots.txt

User-agent: * Disallow: /

Выдержка из страницы руководства.

[...] --no-check-certificate Don't check the server certificate against the available certificate authorities. Also don't require the URL host name to match the common name presented by the certificate. As of Wget 1.10, the default is to verify the server's certificate against the recognized certificate authorities, breaking the SSL handshake and aborting the download if the verification fails. Although this provides more secure downloads, it does break interoperability with some sites that worked with previous Wget versions, particularly those using self-signed, expired, or otherwise invalid certificates. This option forces an "insecure" mode of operation that turns the certificate verification errors into warnings and allows you to proceed. If you encounter "certificate verification" errors or ones saying that "common name doesn't match requested host name", you can use this option to bypass the verification and proceed with the download. Only use this option if you are otherwise convinced of the site's authenticity, or if you really don't care about the validity of its certificate. It is almost always a bad idea not to check the certificates when transmitting confidential or important data. For self-signed/internal certificates, you should download the certificate and verify against that instead of forcing this insecure mode. If you are really sure of not desiring any certificate verification, you can specify --check-certificate=quiet to tell wget to not print any warning about invalid certificates, albeit in most cases this is the wrong thing to do. [...]

см. также:

- 🖧 Советы и рекомендации по использованию команды wget в системах Linux

- 🖧 В чем разница между curl и Wget?

- 🖧 Как использовать wget за прокси

Пожалуйста, не спамьте и никого не оскорбляйте.

Это поле для комментариев, а не спамбокс.

Рекламные ссылки не индексируются!

Same problem as wget interrupted by a certificate problem:

After do-release-upgrade from 16.04 to 18.01

Failed to connect to https://changelogs.ubuntu.com/meta-release-lts.

Check your Internet connection or proxy settings

wget https://changelogs.ubuntu.com/meta-release-lts

--2018-09-15 08:03:41-- https://changelogs.ubuntu.com/meta-release-lts

Resolving changelogs.ubuntu.com (changelogs.ubuntu.com)... 91.189.95.15, 2001:67c:1560:8008::11

Connecting to changelogs.ubuntu.com (changelogs.ubuntu.com)|91.189.95.15|:443... connected.

ERROR: cannot verify changelogs.ubuntu.com's certificate, issued by ‘CN=DigiCert SHA2 Secure Server CA,O=DigiCert Inc,C=US’:

Unable to locally verify the issuer's authority.

To connect to changelogs.ubuntu.com insecurely, use `--no-check-certificate'.

Also (as root):

# update-ca-certificates

Updating certificates in /etc/ssl/certs...

0 added, 0 removed; done.

Running hooks in /etc/ca-certificates/update.d...

done.

# wget https://www.google.com/

--2018-09-16 16:54:31-- https://www.google.com/

Resolving www.google.com (www.google.com)... 216.58.201.164, 2a00:1450:4003:80a::2004

Connecting to www.google.com (www.google.com)|216.58.201.164|:443... connected.

ERROR: cannot verify www.google.com's certificate, issued by ‘CN=Google Internet Authority G3,O=Google Trust Services,C=US’:

Unable to locally verify the issuer's authority.

To connect to www.google.com insecurely, use `--no-check-certificate'.

Update 2018-10-23:

openssl s_client -connect www.google.com:443 -debug

fails

openssl s_client -connect www.google.com:443 --debug --CApath /etc/ssl/certs/

works

wget https://www.google.com/ --ca-directory=/etc/ssl/certs/

works, so why is the default ca-directory not /etc/ssl/certs/? and do I set it?

New Update and solved:

strace -e openat wget https://your-url

I saw that it was using /usr/local/lib/libssl.so.1.1, so I found one openssl installed on /usr/local, and after deleting it, the problem was fixed.

Thanks

I am not able to open any https URLs using wget or curl:

$ wget https://www.python.org

--2015-04-27 17:17:33-- https://www.python.org/

Resolving www.python.org (www.python.org)... 103.245.222.223

Connecting to www.python.org (www.python.org)|103.245.222.223|:443... connected.

ERROR: cannot verify www.python.org's certificate, issued by "/C=US/O=DigiCert Inc/OU=www.digicert.com/CN=DigiCert SHA2 Extended Validation Server CA":

Unable to locally verify the issuer's authority.

To connect to www.python.org insecurely, use '--no-check-certificate'.

$ curl https://www.python.org

curl: (60) SSL certificate problem: unable to get local issuer certificate

More details here: http://curl.haxx.se/docs/sslcerts.html

curl performs SSL certificate verification by default, using a "bundle"

of Certificate Authority (CA) public keys (CA certs). If the default

bundle file isn't adequate, you can specify an alternate file

using the --cacert option.

If this HTTPS server uses a certificate signed by a CA represented in

the bundle, the certificate verification probably failed due to a

problem with the certificate (it might be expired, or the name might

not match the domain name in the URL).

If you'd like to turn off curl's verification of the certificate, use

the -k (or --insecure) option.

This is using wget 1.12 and curl 7.30.0 on CentOS 5.5. It sounds like something is wrong with my local certificate store, but I have no idea how to proceed from here. Any ideas?

Update: After upgrading the openssl package from 0.9.8e-12.el5_4.6 to 0.9.8e-33.el5_11, there is now a different error:

$ wget https://pypi.python.org

--2015-04-28 10:27:35-- https://pypi.python.org/

Resolving pypi.python.org (pypi.python.org)... 103.245.222.223

Connecting to pypi.python.org (pypi.python.org)|103.245.222.223|:443... connected.

ERROR: certificate common name "www.python.org" doesn't match requested host name "pypi.python.org".

To connect to pypi.python.org insecurely, use '--no-check-certificate'.

For example, running wget https://www.dropbox.com results in the following errors:

ERROR: The certificate of `www.dropbox.com' is not trusted.

ERROR: The certificate of `www.dropbox.com' hasn't got a known issuer.

asked Feb 10, 2012 at 7:35

Russell DavisRussell Davis

8,1944 gold badges39 silver badges41 bronze badges

0

If you don’t care about checking the validity of the certificate just add the --no-check-certificate option on the wget command-line. This worked well for me.

NOTE: This opens you up to man-in-the-middle (MitM) attacks, and is not recommended for anything where you care about security.

davr

18.7k17 gold badges76 silver badges98 bronze badges

answered Jan 8, 2013 at 15:24

1

Looking at current hacky solutions in here, I feel I have to describe a proper solution after all.

First, you need to install the cygwin package ca-certificates via Cygwin’s setup.exe to get the certificates.

Do NOT use curl or similar hacks to download certificates (as a neighboring answer advices) because that’s fundamentally insecure and may compromise the system.

Second, you need to tell wget where your certificates are, since it doesn’t pick them up by default in Cygwin environment. If you can do that either with the command-line parameter --ca-directory=/usr/ssl/certs (best for shell scripts) or by adding ca_directory = /usr/ssl/certs to ~/.wgetrc file.

You can also fix that by running ln -sT /usr/ssl /etc/ssl as pointed out in another answer, but that will work only if you have administrative access to the system. Other solutions I described do not require that.

answered Mar 6, 2013 at 16:26

ShnatselShnatsel

3,9381 gold badge24 silver badges24 bronze badges

4

If the problem is that a known root CA is missing and when you are using ubuntu or debian, then you can solve the problem with this one line:

sudo apt-get install ca-certificates

SusanW

1,5401 gold badge12 silver badges22 bronze badges

answered Nov 10, 2012 at 20:41

cguenthercguenther

1,5491 gold badge10 silver badges14 bronze badges

5

May be this will help:

wget --no-check-certificate https://blah-blah.tld/path/filename

4b0

21.4k30 gold badges95 silver badges139 bronze badges

answered Jun 4, 2018 at 5:10

3

First, the SSL certificates need to be installed. Instructions (based on https://stackoverflow.com/a/4454754/278488):

pushd /usr/ssl/certs

curl http://curl.haxx.se/ca/cacert.pem | awk 'split_after==1{n++;split_after=0} /-----END CERTIFICATE-----/ {split_after=1} {print > "cert" n ".pem"}'

c_rehash

The above is enough to fix curl, but wget requires an extra symlink:

ln -sT /usr/ssl /etc/ssl

answered Feb 10, 2012 at 7:40

Russell DavisRussell Davis

8,1944 gold badges39 silver badges41 bronze badges

5

apt-get install ca-certificates

The s makes the difference

Milo

3,2979 gold badges28 silver badges43 bronze badges

answered Jan 16, 2018 at 17:12

PetePete

591 silver badge1 bronze badge

2

I have the similar problem and fixed it by temporarily disabling my antivirus(Kaspersky Free 18.0.0.405). This AV has HTTPS interception module that automatically self-sign all certificates it finds in HTTPS responses.

Wget from Cygwin does not know anything about AV root certificate, so when it finds that website’s certificate was signed with non trust certificate it prints that error.

To fix this permanently without disabling AV you should copy the AV root certificate from Windows certificate store to /etc/pki/ca-trust/source/anchors as .pem file(base64 encoding) and run update-ca-trust

answered Oct 28, 2018 at 23:15

Denis BakharevDenis Bakharev

9391 gold badge9 silver badges7 bronze badges

1

In my case, on raspberry pi 3B the timing was in the future (2025) that I need to update to the current local time using ntpdate by passing the time to the past and it solved the issue.

$ sudo date +%Y%m%d -s "20210101"

$ sudo ntpdate times1.mike.fi

answered Jul 17, 2021 at 15:04

I had a similar problem with wget to my own live web site returning errors after installing a new SSL certificate. I’d already checked several browsers and they didn’t report any errors:

wget --no-cache -O - "https://example.com/..." ERROR: The certificate of ‘example.com’ is not trusted. ERROR: The certificate of ‘example.com’ hasn't got a known issuer.

The problem was I had installed the wrong certificate authority .pem/.crt file from the issuer. Usually they bundle the SSL certificate and CA file as a zip file, but DigiCert email you the certificate and you have to figure out the matching CA on your own. https://www.digicert.com/help/ has an SSL certificate checker which lists the SSL authority and the hopefully matching CA with a nice blue link graphic if they agree:

`SSL Cert: Issuer GeoTrust TLS DV RSA Mixed SHA256 2020 CA-1

CA: Subject GeoTrust TLS DV RSA Mixed SHA256 2020 CA-1

Valid from 16/Jul/2020 to 31/May/2023

Issuer DigiCert Global Root CA`

answered Oct 3, 2020 at 23:24

We just had this same issue come up when we installed a newly minted certificate just this last week. I’ve also seen it two other times…yet I’m slow to learn. In all 3 cases I had to get the «intermediate certificates» and install them. In other words My cert was good but it’s signer or it’s signer’s signer wasn’t correctly installed. Make sure you go to your certificate provider’s site and get the correct intermediate certificates and install them as well on your server and then this warning will go away.

It might not JUST be the above, it could also be that clients don’t have updated lists…but I would make sure it’s not just you not fully installing the certificates right FIRST, and then after that going on to the clients and making sure their list is updated.

answered Apr 19, 2021 at 19:16

Uncle IrohUncle Iroh

5,6626 gold badges49 silver badges61 bronze badges

Not exactly the same issue. On docker, I was mounting my host filesystem to /etc where OpenSSL certs were already installed which gets overwritten.

Changing the mounting to different filesystem fixed it.

answered Feb 27, 2022 at 0:53

viggy28viggy28

7109 silver badges21 bronze badges

Thanks to Denis Bakharev I’ve solved that case.

If someone has Cygwin wget not working because ‘certificate not trusted’ and having ca-certificates installed AND having Antivirus that automatically self-sign all certificates it finds in HTTPS responses then you need:

- Get root certificate from your AV (I got mine with browser: open any https web-site, check it’s certificate, go to

Certification Pathtab, click on Root certificate. Then clickView certificatebutton, go toDetailstab and clickCopy to File...button. Default settings are fine for saving certificate in *.cer file). - Convert *.cer to *.crt. You can use Cygwin’s OpenSSL with the following command:

openssl x509 -inform DER -in <your *.cer certificate file> -out <new cert>.crt

- Move new *.crt file to ca-directory (in my case it was

/etc/pki/tls/certs/).

That was enough for me to get wget working.

answered May 31, 2022 at 12:13

Just do

apt-get install ca-certificate

Pang

9,365146 gold badges85 silver badges121 bronze badges

answered Jul 29, 2017 at 6:50

tekintiantekintian

2793 silver badges3 bronze badges

If you are using windows just go to control panel, click on automatic updates then click on Windows Update Web Site link. Just follow the step. At least this works for me, no more certificates issue i.e whenever I go to https://www.dropbox.com as before.

answered Aug 20, 2014 at 3:13

1

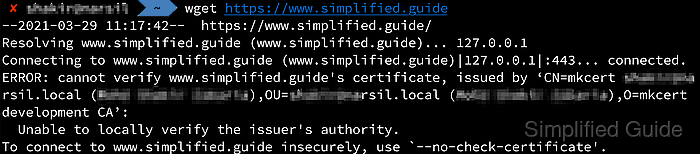

Wget, by default, performs a validity check of SSL certificates when connecting to https websites to ensure the certificate is valid. However, there are times that you’ll want Wget to ignore SSL certificate check errors and warnings. This could happen when accessing websites with expired or self-signed SSL certificates, but you still trust the websites.

$ wget https://www.simplified.guide --2021-03-29 11:09:07-- https://www.simplified.guide/ Resolving www.simplified.guide (www.simplified.guide)... 127.0.0.1 Connecting to www.simplified.guide (www.simplified.guide)|127.0.0.1|:443... connected. ERROR: cannot verify www.simplified.guide's certificate, issued by ‘CN=mkcert name@hostname (Your Name),OU=name@hostname (Your Name),O=mkcert development CA’: Unable to locally verify the issuer's authority. ERROR: certificate common name ‘*.simplified.guide’ doesn't match requested host name ‘www.simplified.guide’. To connect to www.simplified.guide insecurely, use `--no-check-certificate'.

You can turn off check-certificate option in Wget to skip certificate check, thus ignoring SSL errors. This is equivalent to using insecure option for cURL.

Steps to skip certificate check in wget:

-

Test downloading https page using wget.

$ wget https://www.simplified.guide --2021-03-29 11:31:11-- https://www.simplified.guide/ Resolving www.simplified.guide (www.simplified.guide)... 127.0.0.1 Connecting to www.simplified.guide (www.simplified.guide)|127.0.0.1|:443... connected. ERROR: cannot verify www.simplified.guide's certificate, issued by ‘CN=mkcert name@hostname (Your Name),OU=name@hostname (Your Name),O=mkcert development CA’: Unable to locally verify the issuer's authority. To connect to www.simplified.guide insecurely, use `--no-check-certificate'.

-

Use —no-check-certificate option to ignore certificate error for SSL.

$ wget --no-check-certificate https://www.simplified.guide --2021-03-29 11:32:21-- https://www.simplified.guide/ Resolving www.simplified.guide (www.simplified.guide)... 127.0.0.1 Connecting to www.simplified.guide (www.simplified.guide)|127.0.0.1|:443... connected. WARNING: cannot verify www.simplified.guide's certificate, issued by ‘CN=mkcert name@hostname (Your Name),OU=name@hostname (Your Name),O=mkcert development CA’: Unable to locally verify the issuer's authority. HTTP request sent, awaiting response... 200 OK Length: unspecified [text/html] Saving to: ‘index.html’ index.html [ <=> ] 31.01K --.-KB/s in 0s 2021-03-29 11:32:21 (100 MB/s) - ‘index.html’ saved [31755]

The same message is still displayed but as WARNING instead of ERROR and the command was a success.

--no-check-certificate Don't check the server certificate against the available certificate authorities. Also don't require the URL host name to match the common name presented by the certificate. As of Wget 1.10, the default is to verify the server's certificate against the recognized certificate authorities, breaking the SSL handshake and aborting the download if the verification fails. Although this provides more secure downloads, it does break interoperability with some sites that worked with previous Wget versions, particularly those using self-signed, expired, or otherwise invalid certificates. This option forces an "insecure" mode of operation that turns the certificate verification errors into warnings and allows you to proceed. If you encounter "certificate verification" errors or ones saying that "common name doesn't match requested host name", you can use this option to bypass the verification and proceed with the download. Only use this option if you are otherwise convinced of the site's authenticity, or if you really don't care about the validity of its certificate. It is almost always a bad idea not to check the certificates when transmitting confidential or important data. -

Add option to skip certificate check into config file.

$ echo "check-certificate = off" >> ~/.wgetrc

Only use this method in development setting or wherever security is not critical.

-

Test against https page with error again without using —no-check-certificate.

$ wget https://www.simplified.guide --2021-03-29 11:42:29-- https://www.simplified.guide/ Resolving www.simplified.guide (www.simplified.guide)... 127.0.0.1 Connecting to www.simplified.guide (www.simplified.guide)|127.0.0.1|:443... connected. WARNING: cannot verify www.simplified.guide's certificate, issued by ‘CN=mkcert name@hostname (Your Name),OU=name@hostname (Your Name),O=mkcert development CA’: Unable to locally verify the issuer's authority. HTTP request sent, awaiting response... 200 OK Length: unspecified [text/html] Saving to: ‘index.html.1’ index.html [ <=> ] 31.01K --.-KB/s in 0s 2021-03-29 11:42:29 (115 MB/s) - ‘index.html’ saved [31755]

Discuss the article:

Comment anonymously. Login not required.