В этой инструкции о возможных способах исправить проблему и войти в систему под нужной учетной записью.

Способы исправить ситуацию «Этот метод входа запрещено использовать» при входе в Windows

В зависимости от конкретной ситуации возможны разные подходы. Прежде всего, если речь идёт о компьютере или ноутбуке организации, правильнее всего будет обратиться к системному администратору или иному сотруднику, отвечающему за настройки оборудования. В остальных случаях возможны два основных сценария:

- На компьютере доступна какая-либо дополнительная учетная запись с правами администратора, вход под которой возможен. В этой ситуации решение будет более простым.

- На компьютере отсутствуют иные учетные записи с правами администратора, с которыми можно зайти в Windows.

По порядку рассмотрим возможные решения в каждом из указанных случаев.

Разрешение локального входа в систему при наличии работоспособной учетной записи администратора

Если в Windows есть другие учетные записи администратора, вход под которыми возможен, обычно достаточно выполнить следующие шаги для решения проблемы:

- Зайдите под такой учетной записью.

- Нажмите клавиши Win+R, введите gpedit.msc и нажмите Enter.

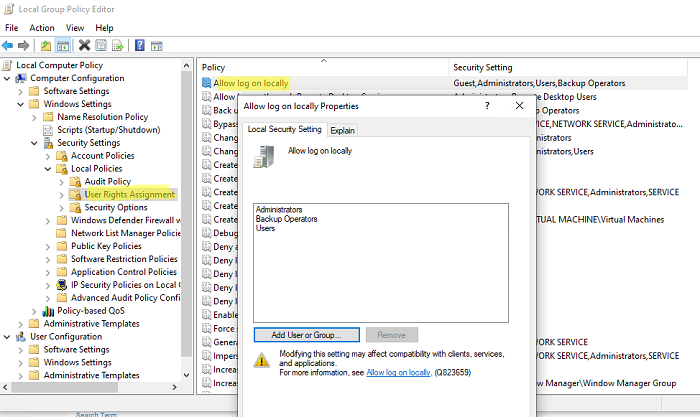

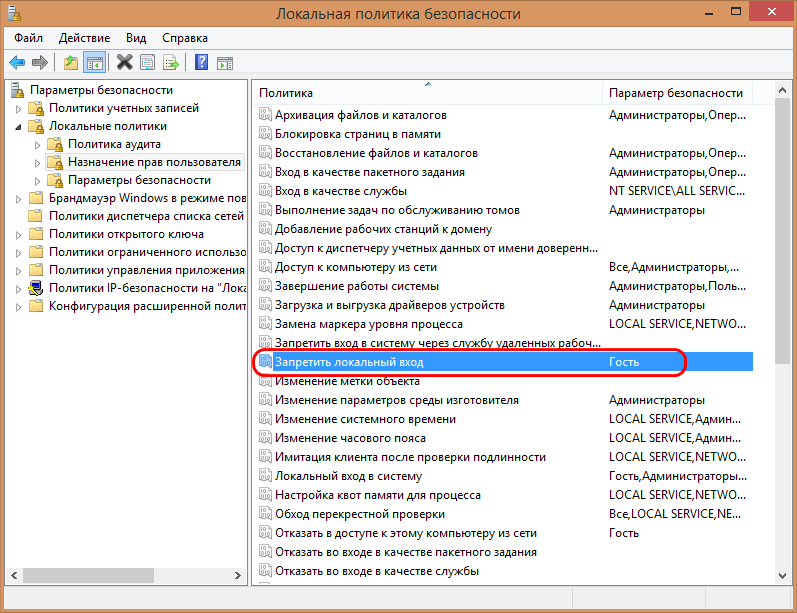

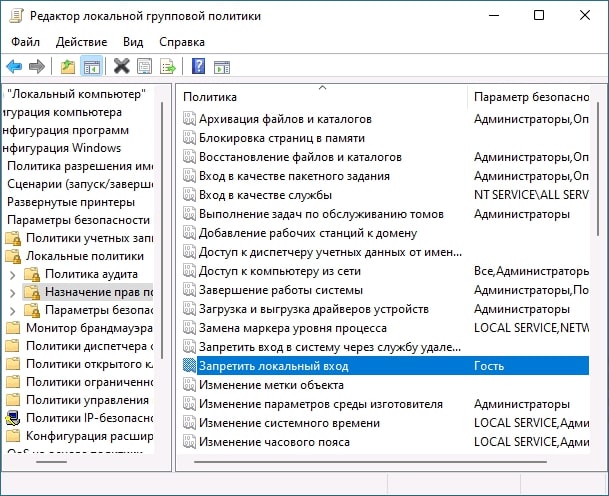

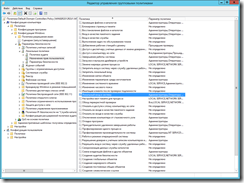

- В открывшемся редакторе локальной групповой политики перейдите к разделу Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Назначение прав пользователей. Также можно использовать Win+R — secpol.msc и перейти в Параметры безопасности — Локальные политики — Назначение прав пользователей.

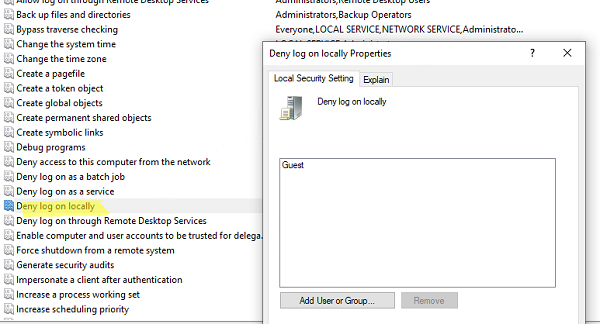

- В правой панели дважды нажмите по параметру «Запретить локальный вход». По умолчанию в списке должен быть лишь один пункт «Гость». Если в нем указаны иные пользователи и группы, их можно удалить и применить настройки.

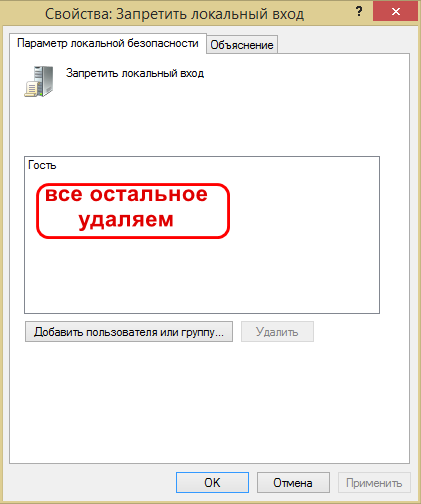

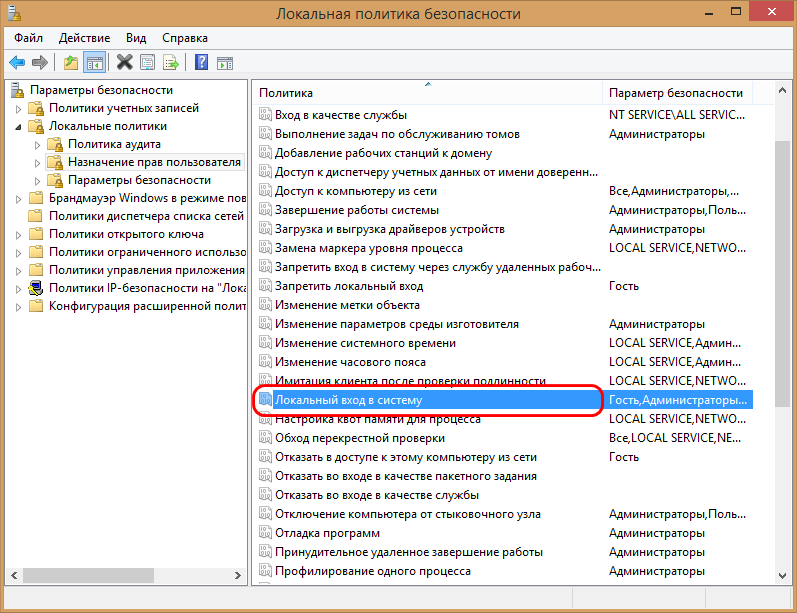

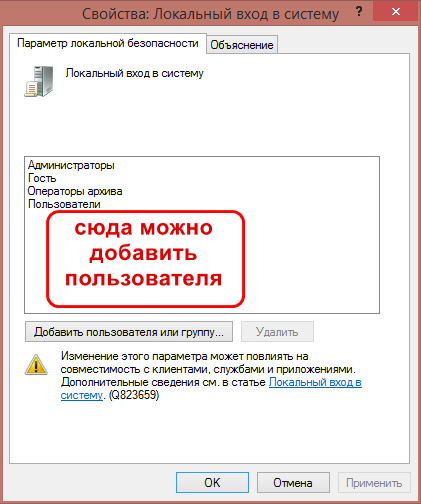

- Обратите внимание на еще один пункт — «Локальный вход в систему». По умолчанию в обычных пользовательских версиях Windows 10/11 в нем присутствуют пункты «Администраторы», «Гость», «Операторы архива» и «Пользователи».

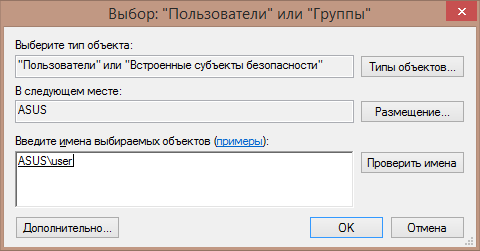

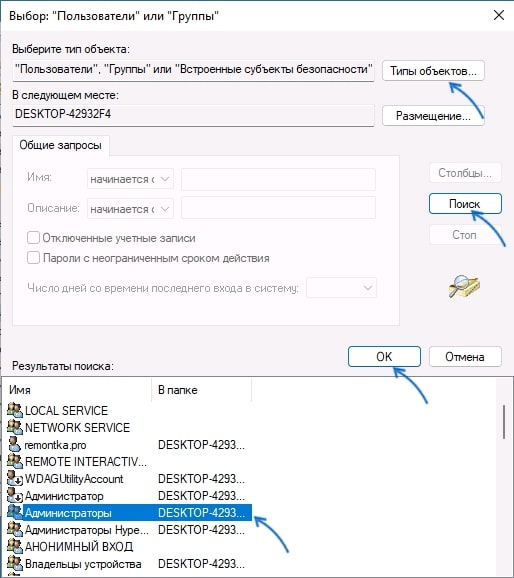

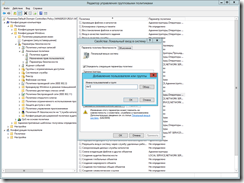

- Если вы не видите в списке одного из этих пунктов, нажмите «Добавить пользователя или группу», в следующем окне нажмите «Дополнительно», далее — по кнопке «Типы объектов» и отметьте пункт «Группы». Вернувшись в окно выбора пользователей и групп, нажмите «Поиск», в списке отметьте группу, которую нужно добавить в список — «Ок».

- Примените сделанные настройки и перезагрузите компьютер, либо обновите политики в командной строке с помощью команды gpupdate /force

После того, как все описанные шаги были проделаны, попробуйте снова войти в систему с учетной записью, для которой ранее сообщалось «Этот метод входа запрещено использовать».

Ещё одна возможность — использовать утилиту ntrights.exe из набора Windows 2003 Resource Kit, который легко можно найти в сети. Команда для разрешения локального входа будет выглядеть следующим образом (запускаем от имени администратора):

ntrights -u Имя_пользователя +r SeInteractiveLogonRight

В случае, если вход под каким-либо иным пользователем невозможен или иные учетные записи отсутствуют, рекомендую начать со среды восстановления. Для этого:

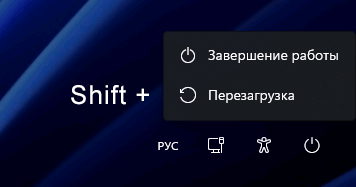

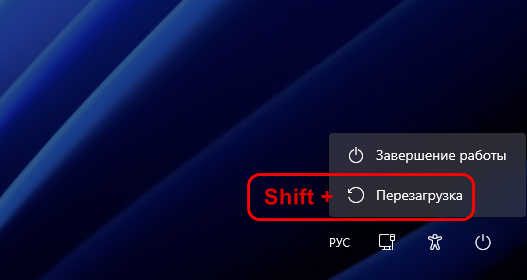

- На экране входа в систему нажмите по изображенной справа внизу кнопке питания, а затем, удерживая клавишу Shift — «Перезагрузка».

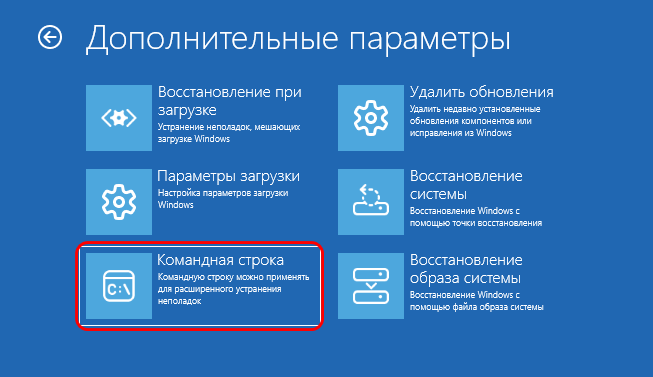

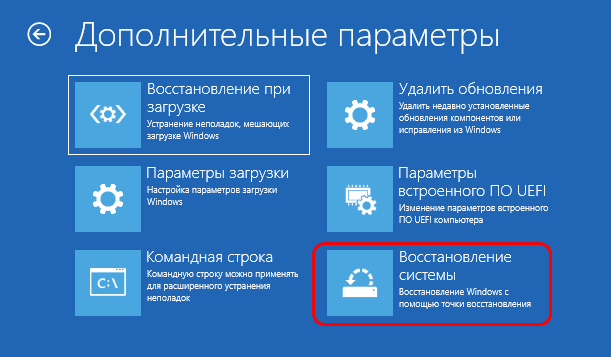

- В открывшей среде восстановления перейдите в раздел «Поиск и устранение неисправностей» — «Дополнительные параметры» — «Восстановление системы. Восстановление Windows с помощью точки восстановления».

- При наличии точек восстановления на дату, когда проблем со входом не было, используйте их — это должно решить проблему.

Если точек восстановления не оказалось, возможные следующие подходы:

- Включите скрытую системную учетную запись Администратор, например, вторым способом из этой инструкции: Как включить скрытую системную учетную запись Администратор в Windows 11 (подойдет и для Windows 10), а затем используйте шаги, описанные ранее для варианта с возможностью входа в систему.

- Если первый способ не помог решить проблему, но вход в Windows с учетной записью «Администратор» теперь возможен, вы можете создать новую учетную запись администратора вместо системной, перенести нужные данные из учетной записи пользователя, войти под которым не получается, работать под вновь созданным пользователем (старую учетную запись в дальнейшем можно будет удалить).

- Возможно использование сторонних утилит за загрузочной флешки или диска с WinPE. Например, утилита PCUnlocker (есть на диске WinPE от Sergei Strelec в разделе утилит для сброса паролей), при сбросе пароля (даже если он пустой), не только сбрасывает его, но и удаляет запрет локального входа для этой учетной записи. К сожалению, если запрет установлен для группы, например «Пользователи», этот вариант не сработает.

И, в крайнем случае, можно прибегнуть к переустановке системы. Однако учитывайте, что сброс с сохранением данных в среде восстановления Windows 11/10 не сбрасывает ограничения входа для пользователей.

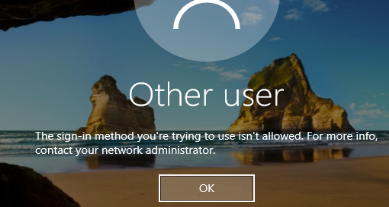

Если при входе в Windows вы получаете ошибку “Этот метод входа запрещено использовать”, значит результирующие настройки групповых политик на компьютере запрещают локальный вход под этим пользователем. Чаще всего такая ошибка появляется, если вы пытаетесь войти под гостевой учетной записью на обычный компьютер, или под пользователем без прав администратора домена на контроллер домена. Но бывают и другие нюансы.

The sign-in method you're trying to use isn't allowed. For more info, contact your network administrator.

Список пользователей и групп, которым разрешен интерактивный локальный вход на компьютер задается через групповую политику.

- Откройте редактор локальной групповой политики (

gpedit.msc

); - Перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment;

- Найдите в списке политику Allow log on locally (Локальный вход в систему);

- В этой политике содержится список групп, которым разрешен локальный вход на этот компьютер;

В зависимости от операционной системы и роли компьютера список групп, которым разрешен локальный вход может отличаться.Например, на рабочих станциях с Windows 10 и рядовых серверах на Windows Server 2022,2019,2016 локальный вход разрешен для следующих групп:

- Administrators

- Backup Operators

- Users

На серверах Windows Server с ролью контроллера домена Active Directory интерактивный вход разрешен для таких локальных и доменных групп:

- Account Operators

- Administrators

- Backup Operators

- Print Operators

- Server Operators

- Вы можете разрешить другим пользователям или группам локальный вход в систему. Для этого можно нажать кнопку Add User or Group, и найти нужных пользователей. Также вы можете, например, запретить пользователям без прав администратора вход на это устройство. Для этого просто удалите группу Users из настроек данной политики;

- После внесения изменения изменений нужно обновить настройки локальных политик командой

gpupdate /force

(перезагрузка не понадобится).

Также обратите внимание, что в этой же секции GPO есть еще одна политика, позволяющая принудительно запретить локальный интерактивной вход на консоль Windows. Политика называется Deny log on locally (Запретить локальных вход). В моем случае на компьютер запрещен анонимный локальный вход под учетной записью Гостя.

Вы можете запретить определенной группе (или пользователю) локальный вход на компьютер, добавив группу в эту политику. Т.к. запрещающая политика Deny log on locally имеет более высокий приоритет, чем разрешающая (Allow log on locally), пользователи не смогут зайти на этот компьютер с ошибкой:

Этот метод входа запрещено использовать

Одной из best practice по обеспечению безопасности аккаунтов администраторов в домене Windows является принудительный запрет на локальных вход на рабочие станции и рядовые сервера под администраторами домена. Для этого нужно распространить политику Deny log on locally с группой Domain Admins на все OU, кроме Domain Controllers. Аналогично нужно запретить вход под локальными учетными записями.

В доменной среде на компьютер может действовать несколько GPO. Поэтому, чтобы узнать примененные политики, назначающих права на локальный вход, нужно проверить результирующие настройки политик. Для получения результирующих настроек GPO на компьютере можно использовать консоль

rsop.msc

или утилиту gpresult.

Обратите внимание, что пользователи могут использовать интерактивные RDP сессии для подключения к устройству с Windows (если на нем включен RDP вход) несмотря на запрет локального входа. Список пользователей, которым разрешен вход по RDP задается в этом же разделе GPO с помощью параметра Allow logon through Remote Desktop Services.

Еще одной из причин, из-за которой вы можете встретить ошибку “

The sign-in method you are trying to use isn’t allowed

”, если в атрибуте LogonWorkstations у пользователя в AD задан список компьютеров, на которые ему разрешено входить (подробно описано в статье по ссылке). С помощью PowerShell командлета Get-ADUser вы можете вывести список компьютеров, на которых разрешено логиниться пользователю (по умолчанию список должен быть пустым):

(Get-ADUser kbuldogov -Properties LogonWorkstations).LogonWorkstations

В некоторых случаях (как правило в филиалах) вы можете разрешить определенному пользователю локальный и/или RDP вход на контроллер домена/локальный сервер. Вам достаточно добавить учетную запись пользователя в локальную политику Allow log on locally на сервере. В любом случае это будет лучше, чем добавлять пользователя в группу локальных администраторов. Хотя в целях безопасности еще лучше использовать RODC контроллер домена.

Также вы можете предоставить права на локальный вход с помощью утилиты ntrights (утилита входила в какую-то древнюю версию Admin Pack). Например, чтобы разрешить локальный вход, выполните команду:

ntrights +r SeInteractiveLogonRight -u "GroupName"

Чтобы запретить вход:

ntrights -r SeInteractiveLogonRight -u "UserName"

При работе с локальными политиками безопасности нужно проявлять особое внимание, в противном случае можно остаться без доступа к собственной же учетной записи Windows. Если при входе в Windows 10 или 11 вы видите сообщение «Этот метод входа запрещено использовать», скорее всего, вы или какая-то программа изменили права пользователя, запретив его локальный вход в систему. Решение этой проблемы может быть простым и не очень.

И в зависимости от того, имеются ли на компьютере другие админские учетные записи или нет.

Запись есть

Здесь всё досточно просто. Вам нужно зайти в систему под этой учеткой и восстановить настройки.

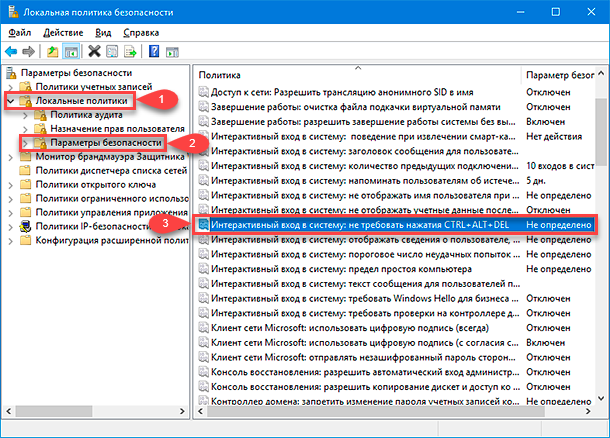

Для этого откройте командой secpol.msc оснастку «Локальные политики безопасности», разверните узел Параметры безопасности → Локальные политики → Назначение прав пользователей и найдите в правой колонке политику «Запретить локальный вход».

Кликните по политике дважды, чтобы открыть ее свойства. В списке групп пользователей этой политики должна быть только одна группа и/или пользователи — Гости, если в нём присутствуют другие учетные записи, удалите их.

Заодно обратите внимание на политику «Локальный вход в систему».

По умолчанию в ее списке должны присутствовать указанные на скриншоте группы. Если какая-то из них, в первую очередь Администраторы и Пользователи, отсутствует в списке, добавьте ее.

Нажмите кнопку «Добавить пользователя или группу» и введите ее или его имя в открывшемся диалоговом окошке выбора пользователя или группы.

Нажмите «OK», сохраните настройки и перезагрузите компьютер.

Вход в систему для проблемной учетной записи должен стать доступным.

Записи нет

Если вторая учетка администратора отсутствует, придется немного повозиться.

Первое, что вы можете предпринять, это активировать скрытую учетную запись Администратора и использовать ее для изменения настроек указанных выше политик.

Для этого, находясь на экране входа в систему, перезагрузите компьютер с зажатой клавишей Shift.

Загрузившись таким образом в среду восстановления, перейдите в раздел «Поиск и устранение неисправностей» — «Дополнительные параметры» и выберите пункт «Командная строка».

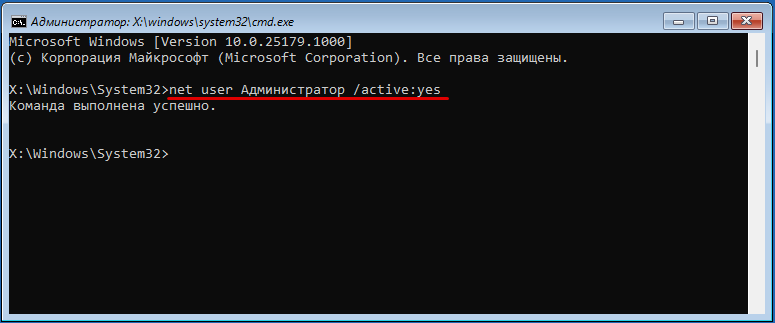

Выполните в консоли команду:

net user Администратор /active:yes

Перезагрузите компьютер.

Если этот способ не поможет (активированная учетка не появится или ограничение не удастся устранить), попробуйте восстановить систему.

Точно так же загружаемся в среду восстановления, но на этот раз вместо командной строки выбираем опцию «Восстановление системы» и следуем указаниями мастера. Способ рабочий, но необходимо, чтобы на компьютере имелись точки восстановления.

Еще можно попробовать сбросить для проблемной учетной записи пароль с помощью утилиты PCUnlocker, загрузив компьютер со спасательного диска WinPE от Sergei Strelec, но это поможет только если запрет установлен для конкретного пользователя, а не для всей группы.

Как всегда, переустановка является крайним вариантом решения проблемы. Если вы на него решитесь, используйте именно переустановку, а не сброс с сохранением параметров, так как последний вариант не снимает ограничения для входа в систему пользователей для заблокированных групп.

Загрузка…

Перейти к содержанию

На чтение 3 мин Просмотров 332 Опубликовано 25.09.2022

Владельцы Виндовс нередко встречаются с проблемой невозможностью включить компьютер. На экране появляется надпись “Этот метод входа запрещено использовать Windows”. Однако не следует паниковать, основная причина — работа системы безопасности, запрещающая выполнять вход определенному пользователю. Как исправить ошибку? Расскажем в статье ниже.

Содержание

- Особенность появления ошибки

- Как решить проблему?

- Из учетной записи администратора

- С другой учетной записи

Особенность появления ошибки

Ошибка Windows в большинстве случае возникает из-за действия политики безопасности. Каждый случай имеет свой подход. Если она высветилась на рабочем ПК фирмы, то первым делом рекомендуем обратить к специалисту, отвечающему за обслуживание компьютеров.

При проблемах с домашним устройством существует два стандартных подхода:

- Ошибка появилась при присутствии нескольких записей пользователей в системе, и существует одна с правами администратора.

- Ошибка произошла в ситуации, когда на компьютере стоит единственная учетная запись и имеет права администрирования.

Как решить проблему?

Каждая ситуация имеет свои особенности. Рассмотрим оба случая подробнее, когда не запускается Виндовс.

Из учетной записи администратора

В первом варианте, когда одна из записей имеет права администрирования, способ выглядит так:

- Войдите в учетную запись с администрированием.

- Зажмите сочетание клавиш Win+R, напишите в открывшейся командной строке gpedit.msc. Подтвердите действия с помощью Enter.

- Откроется окно с редактором локальной групповой политики. В нем перейдите в категорию “Конфигурация компьютера”, затем в “Конфигурация Windows”.

- Выберите “Параметры безопасности”, после откройте “Локальные политики” и “Назначение прав пользователей”.

- Далее в правой части два раза кликните на категорию “Запретить локальный вход”. При наличии других пользователей в списке удалите их и нажмите на “Ok”.

Выполнив действия, перезагрузите компьютер и войдите в систему снова с учетной записи, где вход запрещался. Ошибка должна исчезнуть.

Если инструкция не помогла, воспользуйтесь утилитой ntrights.exe. Ее легко скачать в интернете на официальном сайте. Программа предназначена для разрешения локального входа. После установки введите команду “ntrights -u Имя_пользователя +r SeInteractiveLogonRight”. Проверьте, помогло ли действие.

С другой учетной записи

Если возникли проблемы со входом другого пользователя рекомендуем воспользоваться средой восстановления. Как исправить ошибки Windows:

- Нажмите на экране входа на кнопку питания (где обычно открываются пункты “Завершение работы” и “Перезагрузка”.)

- Одновременно, удерживая Shift, кликните на “Перезагрузка”.

- Активируется среда восстановления. Найдите категорию “поиск и устранение неисправностей”.

- Зайдите в “Дополнительные параметры”, затем в “Восстановление системы с помощью точки восстановления”.

- Откроются доступные варианты отката. Вспомните дату, когда компьютер включался без проблем, выберите ее и нажмите “Восстановить”.

- Иногда точек восстановления не имеется в системе. В данной ситуации воспользуйтесь скрытой системной записью администратора.

- В среде восстановления откройте Поиск. Перейдите в “дополнительные параметры”, затем в “Командная строка”.

- Напишите команду “regedit“ и подтвердите ее.

- Выделите в реестре “HKEY_LOCAL_MACHINE”, а “Файле” нажмите на “Куст” и напишите путь к файлу “C:WindowsSystem32configSYSTEM”. Придумайте имя файла, оно отобразится в “HKEY_LOCAL_MACHINE”.

- В созданной папке откройте “Setup”. В категории “SetupType” напишите величину “2”. “CmdLine” поменяйте на “cmd.exe”.

- Выделите созданную папку и в “Файле” нажмите на “Куст”.

- Закройте окна и перезагрузите устройство. Во время включения активируется командная строка. Напишите команду “net user Администратор /active:yes” и подтвердите ее.

- Затем в командной строке напишите “regedit” и выберите категорию “HKEY_LOCAL_MACHINESYSTEMSetup”.

- В “SetupType” поменяйте на “0”, “CmdLine” оставьте пустое.

- Перезагрузите устройство.

- Повторите действия для первой инструкции с правами администратора.

Содержание

- Этот метод входа запрещено использовать для входа в Windows

- Запрещаем вход в систему для технических аккаунтов

- Подключение к удаленному рабочему столу «Локализованная политика этой системы не позволяет в интерактивном режиме в сети».

- Проблемы

- Причина

- Решение

- Помощь в решении проблемы

- Самостоятельное решение проблемы

- Проблема устранена?

- Как, используя встроенные возможности операционной системы «Windows 10», включить или отключить безопасный вход в систему?

- Введение

- Способ 1. Включить или отключить инструмент безопасного входа в настройках учетных записей пользователей

- Способ 2. Включить или отключить интерактивный вход в систему, используя приложение «Локальная политика безопасности»

- Способ 3. Включить или отключить инструмент безопасного входа в систему посредством возможностей приложения «Редактор реестра»

- Заключение

- Как дать полномочия на интерактивный вход в систему под учеткой юзера

Этот метод входа запрещено использовать для входа в Windows

Если при входе в Windows вы получаете ошибку “Этот метод входа запрещено использовать”, значит результирующие настройки групповых политик на компьютере запрещают локальный вход под этим пользователем. Чаще всего такая ошибка появляется, если вы пытаетесь войти под гостевой учетной записью на обычный компьютер, или под пользователем без прав администратора домена на контроллер домена. Но бывают и другие нюансы.

Список пользователей и групп, которым разрешен интерактивный локальный вход на компьютер задается через групповую политику.

На серверах Windows Server с ролью контроллера домена Active Directory интерактивный вход разрешен для таких локальных и доменных групп:

Также обратите внимание, что в этой же секции GPO есть еще одна политика, позволяющая принудительно запретить локальный интерактивной вход на консоль Windows. Политика называется Deny log on locally (Запретить локальных вход). В моем случае на компьютер запрещен анонимный локальный вход под учетной записью Гостя.

Вы можете запретить определенной группе (или пользователю) локальный вход на компьютер, добавив группу в эту политику. Т.к. запрещающая политика Deny log on locally имеет более высокий приоритет, чем разрешающая (Allow log on locally), пользователи не смогут зайти на этот компьютер с ошибкой:

В доменной среде на компьютер может действовать несколько GPO. Поэтому, чтобы узнать примененные политики, назначающих права на локальный вход, нужно проверить результирующие настройки политик. Для получения результирующих настроек GPO на компьютере можно использовать консоль rsop.msc или утилиту gpresult.

Еще одной из причин, из-за которой вы можете встретить ошибку “ The sign-in method you are trying to use isn’t allowed ”, если в атрибуте LogonWorkstations у пользователя в AD задан список компьютеров, на которые ему разрешено входить (подробно описано в статье по ссылке). С помощью PowerShell командлета Get-ADUser вы можете вывести список компьютеров, на которых разрешено логиниться пользователю (по умолчанию список должен быть пустым):

В некоторых случаях (как правило в филиалах) вы можете разрешить определенному пользователю локальный и/или RDP вход на контроллер домена/локальный сервер. Вам достаточно добавить учетную запись пользователя в локальную политику Allow log on locally на сервере. В любом случае это будет лучше, чем добавлять пользователя в группу локальных администраторов. Хотя в целях безопасности еще лучше использовать RODC контроллер домена.

Также вы можете предоставить права на локальный вход с помощью утилиты ntrights (утилита входила в какую-то древнюю версию Admin Pack). Например, чтобы разрешить локальный вход, выполните команду:

Чтобы запретить вход:

Источник

Запрещаем вход в систему для технических аккаунтов

В своей работе мне довольно часто приходится создавать учетные записи, предназначенные для каких либо технических задач (запуск скриптов, отправка почтовых уведомлений и т.п.). Поскольку эти учетные записи не предназначены для обычной работы, то, в целях безопасности, они не должны иметь возможность входа на сервер.

Запретить вход в систему для определенных учетных записей можно с помощью групповых политик. Для этого откроем оснастку управления групповыми политиками и создадим новый GPO.

Затем откроем созданный GPO для редактирования и перейдем в раздел Computer ConfigurationPoliciesWindows SettingsSecurity SettingsLocal PoliciesUser Rights Assignment. Здесь нас интересуют два параметра:

Deny log on locally — запрет на локальный (интерактивный) вход в систему;

Deny log on through Remote Desktop Services — запрет на вход по RDP.

Для активации политики необходимо включить (define) ее и указать пользователей или группы, для которых необходимо запретить вход. Использовать группы более удобно, чем добавлять пользователей по одному, поэтому я создал группу DenyInteractiveLogon, которую и добавлю в данные политики.

В результате должна получиться такая картина.

Политика готова, надо проверить ее действие. Для этого в оснастке ADUC находим группу DenyInteractiveLogon, добавляем в нее специально созданную сервисную учетку service_user

и безуспешно пытаемся войти на компьютер под этим пользователем. При любой попытке входа (локально или по RDP) выдается сообщение об ошибке.

В заключение пара важных моментов, о которых надо помнить при использовании запретов:

• Политика предназначена для компьютеров, поэтому назначать ее надо на подразделения, в которых находятся компьютеры, а не пользователи. В принципе можно особо не заморачиваться и назначить политику на весь домен, все равно запрет будет действовать только на указанные в политике группы;

• Данная политика довольно опасна в неумелых руках. К примеру, если указать в ней группу Domain Users, то никто из доменных пользователей не сможет войти на свой компьютер, а если добавить группу Everyone, то запрет подействует на все без исключения учетные записи. Поэтому, выбирая объекты для запрета будьте внимательны, чтобы не запретить вход обычным пользователям;

• По возможности для технических целей старайтесь использовать управляемые учетные записи служб (managed service accounts), они более безопасны в использовании.

Источник

Подключение к удаленному рабочему столу «Локализованная политика этой системы не позволяет в интерактивном режиме в сети».

Проблемы

Если вы не администратор и пытаетесь использовать средство подключения к удаленному рабочему столу, может появиться следующее сообщение об ошибке:

Локализованная политика этой системы не позволяет в интерактивном режиме использовать для работы с данными веб-сайт.

Причина

Эта проблема возникает, потому что учетная запись пользователя не входит в локализованную группу «Пользователи удаленного рабочего стола».

Решение

Чтобы решить эту проблему за вас, перейдите в раздел»Исправление для меня». Чтобы устранить проблему самостоятельно, перейдите к разделу «Самостоятельное решение проблемы».

Помощь в решении проблемы

Чтобы устранить эту проблему автоматически, нажмите кнопку или ссылку «Исправить». Нажмите кнопку «Выполнить» в диалоговом окне «Загрузка файла» и следуйте последователям мастера fix it.

Введите учетную запись пользователя в поле «Пользователи» во время установки решения Fix it.

Чтобы добавить учетную запись пользователя домена в локализованную группу «Пользователи удаленного рабочего стола», используйте следующий формат:

DomainUsername

Чтобы добавить несколько учетных записей пользователей в локализованную группу «Пользователи удаленного рабочего стола», используйте точки с заточкими (;) в качестве в качестве вехи. Например:

Username1; Имя пользователя2

Возможно, мастер доступен только на английском языке. При этом автоматическое исправление подходит для любых языковых версий Windows.

Если вы не используете компьютер, на котором возникла проблема, решение Fix It можно сохранить на устройстве флэш-памяти или компакт-диске, а затем запустить на нужном компьютере.

Самостоятельное решение проблемы

Чтобы устранить эту проблему, добавьте пользователей, разрешенных в список «Пользователи удаленного рабочего стола»:

Нажмите кнопку Пуск, выберите пункт Настройки, а затем — Панель управления.

Дважды щелкните «Система», а затем на вкладке «Удаленный» выберите «Выбор удаленных пользователей».

Щелкните «Добавить тип» в имени учетной записи пользователя и нажмите кнопку «ОК».

Если вы добавляете несколько имен пользователей, разделять их имена можно с помощью точки с за semicolon.

Примечание. Чтобы добавить пользователей в группу удаленных рабочих стола, необходимо войти в систему с помощью учетной записи администратора.

Кроме того, убедитесь, что у группы «Пользователи удаленного рабочего стола» есть достаточные разрешения для входа в службы терминалов. Для этого выполните следующие действия:

Нажмите кнопку«Начните», выберите «Выполнить»,введите secpol.msc и нажмите кнопку «ОК».

Раз развернуть локальные политикии щелкнуть «Назначение прав пользователя».

В правой области дважды щелкните «Разрешить эмблему через службы терминалов». Убедитесь, что в списке указана группа «Пользователи удаленного рабочего стола».

В правой области дважды щелкните «Запретить логотип через службы терминалов». Убедитесь, что группы «Пользователи удаленного рабочего стола» нет в списке, и нажмите кнопку «ОК».

Закроем оснастку «Локальные параметры безопасности».

Проблема устранена?

Проверьте, устранена ли проблема. Если устранена, пропустите дальнейшие инструкции, приведенные в этом разделе. Если нет, обратитесь в службу технической поддержки.

Мы ценим ваши замечания. Чтобы оставить отзыв или сообщить о проблемах с этим решением, оставьте комментарий в блоге«Fix it for me»или отправьте нам сообщение

электронной почты.

Источник

Как, используя встроенные возможности операционной системы «Windows 10», включить или отключить безопасный вход в систему?

Но особенно большое внимание ей стали уделять после стремительного развития огромного множества различных вариантов образцов персональных компьютерных устройств, представленных в стационарном и мобильном исполнении.

Введение

Основными и наиболее востребованными видами компьютерных устройств, которые бесспорно можно назвать основополагающими представителями данного класса, безоговорочно являются настольные персональные компьютеры и ноутбуки широкого вариативного ряда. Обладая сверх скоростными и высоко производительными внутренними комплектующими, означенные образцы компьютерных устройств способны мгновенно исполнять большой объем единовременных высоко затратных процессов, освобождая пользователей от трудоемких действий, значительно упрощая общее взаимодействие последних как между собой, так и с разнообразными видами информационных материалов, в последнее время регулярно и в огромных количествах используемыми пользователями в своей ежедневной деятельности.

Полноценно решать поставленные задачи и максимально использовать заложенные производителями возможности компьютеров помогает современное программное обеспечение, основное усилие которого направлено на увеличение общего уровня производительности, снижение трудоемкости обслуживаемых процессов и повышение удобства каждодневного использования устройств.

Одним из таких, массово представленных на рынке программных продуктов, неоспоримо является операционная система «Windows» производства корпорации «Microsoft». Обладая существенными и многочисленными преимуществами, система «Windows» значительно опередила схожие программные оболочки других производителей, и как следствие, представлена на подавляющем количестве пользовательских компьютеров в мире.

Операционная система «Windows», особенно новейшая ее версия «Windows 10», уделяет повышенное внимание обеспечению серьезного уровня безопасности как информационных материалов, хранящихся на персональных компьютерах или обрабатываемых посредством возможностей системы и установленных в ней приложениях, так и непосредственно защите компьютера, проверяя и контролируя доступ к нему при помощи доступных встроенных системных инструментов.

Это означает, что пользователи могут дополнительно укрепить защиту своего персонального компьютера, на базе самой целевой операционной системы на планете «Windows 10», и на соответствующем безопасном уровне полноценно обеспечить себе защиту как при взаимодействии по сети, так и в автономном режиме. И далее в нашем руководстве показано, как включить или отключить такой инструмент защиты, как безопасный вход в систему «Windows 10».

Безопасный вход является дополнительным компонентом, который присутствует на экране входа в «Windows 10». К сожалению, данный инструмент не способен помешать кому-либо получить доступ к пользовательскому компьютеру, если сторонний человек обладает корректными учетными данными конкретного пользователя для успешного входа в систему. Однако, встроенный инструмент скрывает стандартные поля для ввода данных, пока пользователь не наберет ключевую комбинацию символов. Лишь после верного исполнения, поля для ввода «ПИН-кода» или данных учетной записи становиться доступны для использования в обычном режиме.

Инструмент безопасного входа направлен на предотвращение зловредных действий вредоносных программ. Вредоносный код может находиться на компьютере пользователя, функционировать в фоновом режиме и подделывать экран входа в «Windows 10», чтобы захватывать учетные данные пользователя для дальнейшей передачи злоумышленнику. Поскольку приложения и программы, как правило, не имеют доступа к команде «Ctrl + Alt + Delete», пользователи могут обойти ложный экран входа в систему с помощью безопасного входа, который активируется путем ввода данной команды из трех клавиш, и быть полноценно уверенными, что вводят свои данные действительно в стандартные системные поля.

Активировать инструмент безопасного входа можно разными способами, и далее мы подробнее на них остановимся.

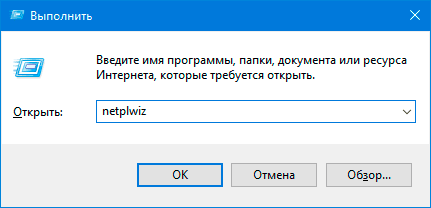

Способ 1. Включить или отключить инструмент безопасного входа в настройках учетных записей пользователей

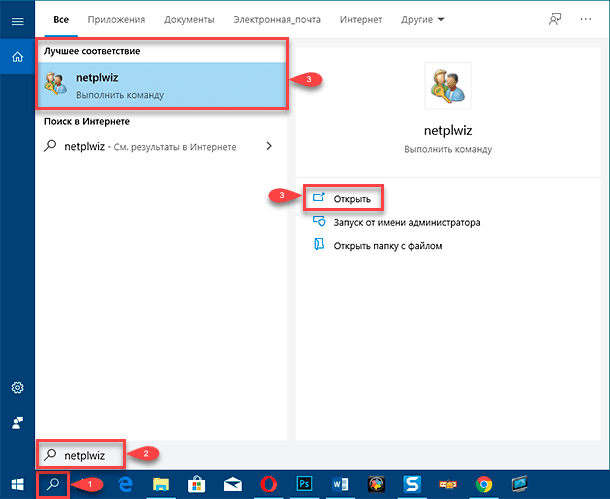

При использовании данного способа пользователям потребуется запустить панель «Учетные записи пользователей», воспользовавшись специальным исполняемым системным приложением «Netplwiz», активирующимся соответствующей одноименной командой.

Для отображения панели пользователям необходимо задействовать возможности диалогового окна «Выполнить», открыть которое можно путем совместного нажатия комбинации клавиш «Windows + R». В текстовом поле «Открыть» запущенного окна введите команду «netplwiz» (без граничных кавычек), а затем нажмите на кнопку «ОК» или клавишу «Ввод» на клавиатуре для непосредственного исполнения.

Кроме того, пользователи могут получить доступ к панели «Учетные записи пользователей» и другим способом. Например, нажмите на «Панели задач» в нижнем левом углу рабочего стола на кнопку «Поиск», выполненную в виде значка с изображением лупы, и откройте поисковую панель. В поле ввода запроса наберите фразу «netplwiz». Система мгновенно произведет поиск подходящих вариантов, и в поле «Лучшее соответствие» представит итоговый результат. Щелкните его левой кнопкой мыши или нажмите в боковом меню поисковой панели на кнопку «Открыть» для мгновенного отображения востребованной панели «Учетные записи пользователей».

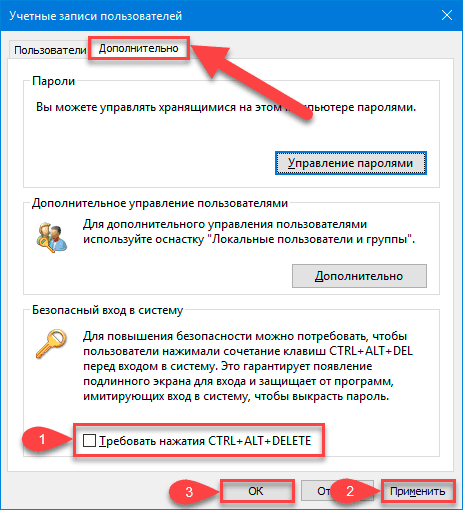

Искомая панель настроек учетных записей появится на экране. Перейдите на вкладку «Дополнительно» (если она не загружается сразу напрямую по умолчанию). В нижней части панели в разделе «Безопасный вход в систему» отыщите параметр «Требовать нажатия CTRL + ALT + DELETE». Установите или снимите индикатор выбора («галочку») в связанной ячейке означенной строки параметра, чтобы соответственно включить или отключить инструмент безопасности на экране входа в «Windows 10».

Нажмите на кнопку «Применить», а затем на кнопку «ОК» для завершения и сохранения установленных изменений настроек экрана доступа в систему.

Способ 2. Включить или отключить интерактивный вход в систему, используя приложение «Локальная политика безопасности»

В данном способе управления инструментом безопасного входа в операционную систему «Windows 10» пользователям потребуется использовать возможности приложения «Локальная политика безопасности», который несколько более трудоемкий, чем простое следование инструкциям, представленным в предыдущем разделе.

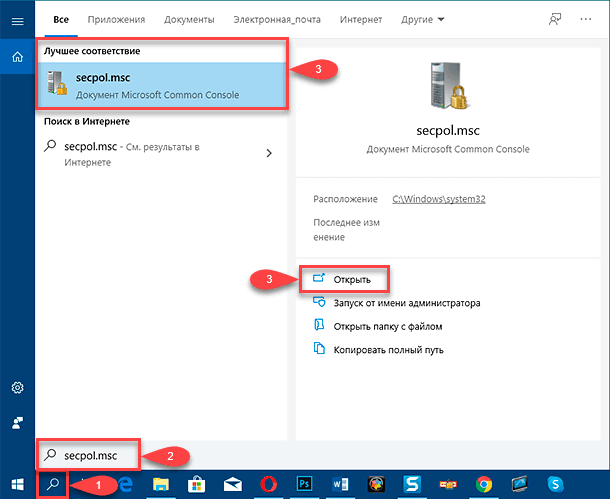

Запустите диалоговое окно «Выполнить», одновременно нажав комбинацию клавиш «Windows + R». В открывшемся окне в текстовом поле набора запроса «Открыть» введите команду «secpol.msc» (без учета наружных кавычек), а затем нажмите клавишу «Ввод» на клавиатуре или на кнопку «ОК» для выполнения.

Как и в ранее представленном «Способе 1», пользователи также могут получить доступ к приложению «Локальная политика безопасности», осуществив набор фразы «secpol.msc» в поле запроса поисковой панели, добиться отображения которой следует путем нажатия на кнопку «Поиск» на «Панели задач» в левом нижнем углу рабочего стола, и щелкнув итоговый результат, представленный в разделе «Лучшее соответствие», или нажав на кнопку «Открыть» в боковом правом меню поисковой панели.

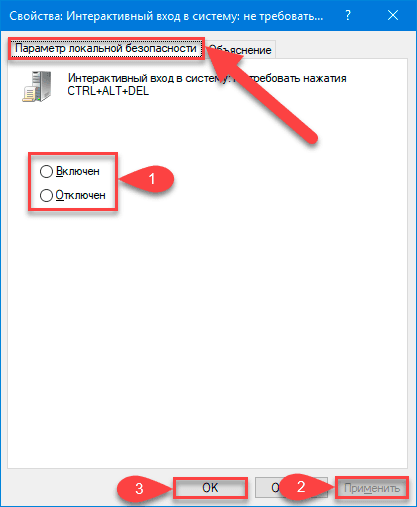

В открывшемся, по результатам исполненных действий, окне приложения «Локальная политика безопасности» разверните в левой боковой панели раздел «Локальные политики», выбрав требуемый из перечисленных вариантов доступных разделов параметров безопасности, нажав на схематическую стрелку «вправо» в строке соответствующего раздела, а потом, из списка вложенных директорий, выберите подпапку «Параметры безопасности». Теперь в связанной правой панели окна, используя стандартные методы перемещения посредством колеса управления компьютерной мыши или ползунка полосы прокрутки, отыщите и дважды щелкните левой кнопкой мыши строку записи политики «Интерактивный вход в систему: не требовать нажатия CTRL + ALT + DEL».

Всплывающая панель свойств выбранной записи политики мгновенно будет отображена на экране, и по умолчанию представлена вкладкой «Параметр локальной безопасности». Установите в связанной ячейке строки «Включен» или «Отключен» индикатор выбора (точку), чтобы соответственно включить или отключить данную функцию. Завершите настройку и сохраните внесенные изменения, нажав на кнопку «Применить», а затем на кнопку «ОК».

Способ 3. Включить или отключить инструмент безопасного входа в систему посредством возможностей приложения «Редактор реестра»

Данный вариант предполагает наличие у пользователей определенных знаний и навыков, позволяющих им производить процедуру редактирования реестра операционной системы «Windows 10», и подходит для уверенных опытных пользователей. Однако стоит помнить, что неосторожные или необдуманные действия, связанные с внесением пользователями изменений в реестр, могут привести к развитию разнообразных ошибок, возможному отказу отдельных приложений или даже полному краху операционной системы.

Откройте диалоговое окно «Выполнить», воспользовавшись одновременным нажатием комбинации клавиш «Windows + R». Введите команду «regedit» (опустив внешние кавычки) в текстовое поле «Открыть» и нажмите на кнопку «ОК» или щелкните на клавиатуре клавишу «Ввод» для продолжения.

Как и в первых двух предыдущих вариантах, пользователи могут получить доступ к «Редактору реестра» из поисковой панели, открывающейся нажатием на кнопку «Поиск» на «Панели задач» в левом нижнем углу рабочего стола, набрав в соответствующем текстовом поле запрос «regedit» или «редактор реестра» и щелкнув, представленный в разделе «Лучшее соответствие», итоговой результат, или нажав на кнопку «Открыть» в боковом меню панели поиска.

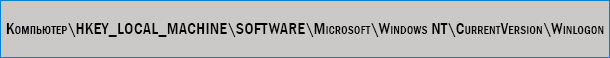

В окне приложения «Редактор реестра» осуществите пошаговый последовательный переход и разверните вложенные папки в следующем порядке:

КомпьютерHKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

После выбора окончательной папки из предложенного ряда «Winlogon», в правой панели окна будут отображены ее вложенные записи, управляющие определенными заданными параметрами. Отыщите в представленном списке запись реестра «DisableCad» и дважды щелкните ее левой кнопкой мыши, чтобы осуществить запуск всплывающего окна, ответственного за смену установленных настроек.

В представленном окне «Изменение параметра DWORD (32 бита)» установите в текстовом поле «Значение» один из двух числовых коэффициентов, каждый из которых задает определенное действие:

Затем нажмите на кнопку «ОК» для завершения редактирования параметров отмеченной записи реестра и сохранения установленных разрешений. Потом перезагрузите компьютер, чтобы заданные изменения вступили в силу.

Примечание. Если в настройках директории «Winlogon» запись реестра «DisableCad» не отображена, то щелкните правой кнопкой мыши по названию «Winlogon» в левой панели окна и во всплывающем контекстном меню наведите курсор на раздел «Создать». Мгновенно будет отображено новое скрытое вложенное меню, в котором из представленных вариантов выберите раздел «Параметр DWORD (32 бита)». Новый параметр появиться в правой панели окна. Присвойте ему название «DisableCAD» (без ограничивающих кавычек) и измените его значение в соответствии с ранее описанным способом.

Заключение

Вопросы обеспечения общей безопасности как персональных компьютерных устройств, так и разнообразных информационных материалов, тем или иным способом хранящихся на компьютерах или задействованных в различных сферах деятельности пользователей, требуют ответственного подхода и наличия действенных инструментов защиты.

Операционная система «Windows», массово представленная на подавляющем количестве персональных компьютеров в мире, обладает встроенными инструментами безопасности, установленными по умолчанию, как непосредственно сразу активными после первичной установки системы, так и требующими дополнительного включения при соответствующем желании пользователей.

Для исключения непредвиденной кражи пользовательских данных учетной записи, позволяющих осуществлять беспрепятственный доступ в систему, в «Windows 10», новейшей версии операционной системы корпорации «Microsoft» присутствует защитный инструмент безопасного доступа на экране входа. Применяя описанные в данном руководстве способы, пользователи могут быстро включить или, при соответствующей необходимости, отключить доступный инструмент безопасности любым из предложенных вариантов.

Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге.

Источник

Как дать полномочия на интерактивный вход в систему под учеткой юзера

Помощь в написании контрольных, курсовых и дипломных работ здесь.

Запуск программ под учеткой юзера

Собственно такой вопрос, есть много учеток юзеров, есть одна админская учетка. Есть программа.

Интерактивный вход систему запрещен локальной политикой

Проблема такая машина была не в домене ввели в домен потом обратно вывели и теперь локально не могу.

Есть ли способ узнать под какой учеткой вошел пользователь в систему

Подскажите пожалуйста есть ли способ узнать под какой учеткой вошел пользователь в систему при.

постоянная установка MS Office при входе в систему не под Админской учеткой.

Доброе время суток, уважаемые форумчане. У меня есть такая проблема. При входе в ОС Windows XP под.

Автоматический вход в систему под определенным пользователем

Доброго времени суток. Такой вопрос: возможно ли на Win Serv 2008 R2 сделать так, чтобы при.

Вход в систему под пользователем по умолчанию и автозагрузка

Добрый день! Имеется компьютер с вистой, на котором крутится простая задачка, даже страница сайта.

Как авторизоваться под доменной учеткой в Windows Server 2008?

Добрый день коллеги! Появилась не обходимость в офисе превести половину машин на на бесплатное ПО.

Как узнать, кто работал в заданное время и под какой учеткой

Помогите пжлста советом. Ситуация такая, файл был скачан с такой-то машины в таком-то кабинете и.

Источник

Содержание

- Запретить локальный вход Deny log on locally

- Справочные материалы Reference

- Возможные значения Possible values

- Рекомендации Best practices

- Location Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Групповая политика Group Policy

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

- Возможное влияние Potential impact

- CopyPaste

- 7 июл. 2014 г.

- Этот метод входа запрещено использовать

- Этот метод входа запрещено использовать»

- Ответы

- Все ответы

- Этот метод входа запрещено использовать»

- Ответы

- Все ответы

Запретить локальный вход Deny log on locally

Область применения Applies to

В этой статье описываются лучшие методики, расположение, значения, **** управление политиками и вопросы безопасности для параметра локальной политики безопасности «Запретить вход». Describes the best practices, location, values, policy management, and security considerations for the Deny log on locally security policy setting.

Справочные материалы Reference

Этот параметр политики определяет, какие пользователи не могут войти непосредственно в консоль устройства. This policy setting determines which users are prevented from logging on directly at the device’s console.

Константа: SeDenyInteractiveLogonRight Constant: SeDenyInteractiveLogonRight

Возможные значения Possible values

- Определяемый пользователей список учетных записей User-defined list of accounts

- Не определено Not defined

Рекомендации Best practices

- Назначьте локальному пользователю право запретить вход в систему локальной гостевой учетной записи, чтобы ограничить доступ потенциально неавторизованной учетной записи. Assign the Deny log on locally user right to the local guest account to restrict access by potentially unauthorized users.

- Проверьте изменения этого параметра политики в **** сочетании с параметром локальной политики «Разрешить вход в систему», чтобы определить, подчиняется ли учетная запись пользователя обеим политикам. Test your modifications to this policy setting in conjunction with the Allow log on locally policy setting to determine if the user account is subject to both policies.

Location Location

Computer ConfigurationWindows SettingsSecurity SettingsLocal PoliciesUser Rights Assignment Computer ConfigurationWindows SettingsSecurity SettingsLocal PoliciesUser Rights Assignment

Значения по умолчанию Default values

В следующей таблице перечислены фактические и эффективные значения политики по умолчанию для последних поддерживаемых версий Windows. The following table lists the actual and effective default policy values for the most recent supported versions of Windows. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики Server type or GPO | Значение по умолчанию Default value |

|---|---|

| Default Domain Policy Default Domain Policy | Не определено Not defined |

| Политика контроллера домена по умолчанию Default Domain Controller Policy | Не определено Not defined |

| Параметры по умолчанию для автономного сервера Stand-Alone Server Default Settings | Не определено Not defined |

| Действующие параметры по умолчанию для контроллера домена Domain Controller Effective Default Settings | Не определено Not defined |

| Действующие параметры по умолчанию для рядового сервера Member Server Effective Default Settings | Не определено Not defined |

| Действующие параметры по умолчанию для клиентского компьютера Client Computer Effective Default Settings | Не определено Not defined |

Управление политикой Policy management

В этом разделе описаны компоненты, средства и рекомендации, которые помогут в управлении этой политикой. This section describes features, tools, and guidance to help you manage this policy.

Перезапуск устройства не требуется для того, чтобы этот параметр политики был эффективным. A restart of the device is not required for this policy setting to be effective.

Изменения прав пользователя вступают в силу при его следующем входе в учетную запись. Any change to the user rights assignment for an account becomes effective the next time the owner of the account logs on.

Если применить этот параметр политики к группе «Все», никто не сможет войти локально. If you apply this policy setting to the Everyone group, no one will be able to log on locally.

Групповая политика Group Policy

Этот параметр политики перемежает параметр локальной политики «Разрешить вход в систему», если к учетной записи пользователя налагаются обе политики. **** This policy setting supersedes the Allow log on locally policy setting if a user account is subject to both policies.

Параметры применяются в следующем порядке с помощью объекта групповой политики (GPO), который будет перезаписывать параметры на локальном компьютере при следующем обновлении групповой политики: Settings are applied in the following order through a Group Policy Object (GPO), which will overwrite settings on the local computer at the next Group Policy update:

- Параметры локальной политики Local policy settings

- Параметры политики сайта Site policy settings

- Параметры политики домена Domain policy settings

- Параметры политики подразделения OU policy settings

Если локальный параметр затеняется, это означает, что в настоящее время этот параметр контролируется GPO. When a local setting is greyed out, it indicates that a GPO currently controls that setting.

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Для входа в консоль устройства можно использовать любую учетную запись с возможностью локального входа. Any account with the ability to log on locally could be used to log on at the console of the device. Если это право пользователя не ограничено только законными пользователями, которым необходимо войти в консоль устройства, неавторизованные пользователи могут скачать и запустить вредоносное ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ, которое повышает их права. If this user right is not restricted to legitimate users who must log on to the console of the device, unauthorized users might download and run malicious software that elevates their user rights.

Противодействие Countermeasure

Назначьте локальному пользователю право «Запретить вход» локальной гостевой учетной записи. Assign the Deny log on locally user right to the local Guest account. Если установлены необязательные компоненты, например ASP.NET, может потребоваться назначить это право пользователю дополнительным учетным записям, которые необходимы этим компонентам. If you have installed optional components such as ASP.NET, you may want to assign this user right to additional accounts that are required by those components.

Возможное влияние Potential impact

Если вы **** назначите право «Запретить вход на локальном компьютере» дополнительным учетным записям, можно ограничить возможности пользователей, которым назначены определенные роли в вашей среде. If you assign the Deny log on locally user right to additional accounts, you could limit the abilities of users who are assigned to specific roles in your environment. Однако это право пользователя должно быть явно назначено учетной записи ASPNET на устройстве, настроенном с ролью веб-сервера. However, this user right should explicitly be assigned to the ASPNET account on device that are configured with the Web Server role. Необходимо подтвердить, что делегирование действий не оказывает отрицательного влияния. You should confirm that delegated activities are not adversely affected.

CopyPaste

Простыми словами о сложном

7 июл. 2014 г.

Этот метод входа запрещено использовать

Привет. Имея контроллер домена (КД), под управление вин 2012 р2 Мне нужно было разрешить одному из созданных на КД пользователей (назвал я его rds1) вход на этот же КД (локальный вход).

Выйдя с учетной записи администратора КД пытаюсь войти под rds1 и получаю «Этот метод входа запрещено использовать».

Это все сделано продумано корпорацией MS, потому как, для чего обычному пользователю входить на КД?! Обычный пользователь без проблем может зайти и под TS ролями или RDS службой, а локальный вход по умолчанию для простых пользователей запрещен.

Покажу как разрешить вход локального пользователя;

· Открыл gpmc.msc после чего выбрал Объекты групповой политики

· Выбирал политику Default Domain Controllers Policy и нажал Изменить

· Перешел по пути Конфигурация компостера – политики – конфигурация windows –параметры безопасности — локальные политики – назначение прав пользователя – открыл параметр локальный вход в систему

· Добавил пользователя rds1 в разрешение локального входа

· Сделал gpupdate /force в cmd

Теперь могу делать win+l на кд и входить под rds1

Этот метод входа запрещено использовать»

Ответы

Вы делаете неправильно.

После выбора политики нужно через локальное меню по команде «Изменить» запустить ее редактор,

перейти в узел Конфигурация компьютера/Политики/Конфигурация Windows/Параметры безопасности/Локальные политики/Назначение прав пользователя, найти там политику Локальный вход в систему и отредактировать её.

PS Названия разделов политики пишу по памяти, могут быть некоторые неточности.

- Предложено в качестве ответа Petko Krushev Microsoft contingent staff, Moderator 8 июля 2014 г. 13:55

- Помечено в качестве ответа Petko Krushev Microsoft contingent staff, Moderator 17 июля 2014 г. 11:09

Все ответы

Проверьте групповые политики.

Может быть ошибочно указали группу для применения.

Куда глядеть в групповых подскажите?

профан в этом деле, так что извините. Дефолтные групповые у меня и только единственная политика которая отвечает за возможность управления подключенных клиентов через терминалы

сервер, поднят домен, в нем созданные пользователи, которые будут подключаться к TS, так вот пользователи могут подключаться к TS, а когда я после win+l хочу зайти под пользовательской учеткой (это я имел ввиду под словом «локально») то получаю ошибку. Админ учетка без данной ошибки входит в свою учетку.

Да, был доступ, заходил без проблем под пользователем.

Смотрите в консоли управления групповой политикой, узел результирующая политика, какая именно политика устанавливает у вас право пользователя Logon locally. Скорее всего, это Default Domain Controller Policy: в ней, насколько я помню, это право по умолчанию предоставляется только ряду привилегированных групп (Adminstrators, Server Opertors и т.п.), но не всем пользователям (Users, Domain Users).

Когда найёте эту политику — можете её поменять и после её применния (вручную — gpupdate, но на КД она и сама применяется весьма часто) пользователи смогут заходить локально.

Этот метод входа запрещено использовать»

Ответы

Вы делаете неправильно.

После выбора политики нужно через локальное меню по команде «Изменить» запустить ее редактор,

перейти в узел Конфигурация компьютера/Политики/Конфигурация Windows/Параметры безопасности/Локальные политики/Назначение прав пользователя, найти там политику Локальный вход в систему и отредактировать её.

PS Названия разделов политики пишу по памяти, могут быть некоторые неточности.

- Предложено в качестве ответа Petko Krushev Microsoft contingent staff, Moderator 8 июля 2014 г. 13:55

- Помечено в качестве ответа Petko Krushev Microsoft contingent staff, Moderator 17 июля 2014 г. 11:09

Все ответы

Проверьте групповые политики.

Может быть ошибочно указали группу для применения.

Куда глядеть в групповых подскажите?

профан в этом деле, так что извините. Дефолтные групповые у меня и только единственная политика которая отвечает за возможность управления подключенных клиентов через терминалы

сервер, поднят домен, в нем созданные пользователи, которые будут подключаться к TS, так вот пользователи могут подключаться к TS, а когда я после win+l хочу зайти под пользовательской учеткой (это я имел ввиду под словом «локально») то получаю ошибку. Админ учетка без данной ошибки входит в свою учетку.

Да, был доступ, заходил без проблем под пользователем.

Смотрите в консоли управления групповой политикой, узел результирующая политика, какая именно политика устанавливает у вас право пользователя Logon locally. Скорее всего, это Default Domain Controller Policy: в ней, насколько я помню, это право по умолчанию предоставляется только ряду привилегированных групп (Adminstrators, Server Opertors и т.п.), но не всем пользователям (Users, Domain Users).

Когда найёте эту политику — можете её поменять и после её применния (вручную — gpupdate, но на КД она и сама применяется весьма часто) пользователи смогут заходить локально.

- Remove From My Forums

-

Question

-

Hi everyone,

Hope you can help~~ Run out of thoughts on this…I just figured out I could not sign on a windows 10 with a local admin account (the default built in one).

I review the GPO, in Securities — local policies — allow local user to sign on, it is added with administrators and users there. Policy kicked in, and the pc I used in a correct OU. I also checked with GPresult. Besides, «denied local logon…»

is not configured.But when I sign in, I still get any error saying «The sign in method you used is not allowed, please check with your network administrator».The Machine, by the way, is joined to the domain, and connected to the network directly when doing the above…

May I ask what causing the issue? And what need to be fixed?

Takami Chiro

Answers

-

Hi,

Check if the following group policy setting is configured via the local group policy and domain group policy.

Computer ConfigurationPoliciesWindows SettingsSecurity SettingsLocal PoliciesUser Rights AssignmentAccess this computer from the network.Do you mean the link order? If so, the way in which GPOs are applied is from the highest number to the lowest number.

For example:

Use prosy server will apply before audit certificate service.

Best Regards,

Daisy Zhou

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact

tnmff@microsoft.com.-

Marked as answer by

Friday, June 26, 2020 3:07 PM

-

Marked as answer by

- Remove From My Forums

-

Question

-

Hi everyone,

Hope you can help~~ Run out of thoughts on this…I just figured out I could not sign on a windows 10 with a local admin account (the default built in one).

I review the GPO, in Securities — local policies — allow local user to sign on, it is added with administrators and users there. Policy kicked in, and the pc I used in a correct OU. I also checked with GPresult. Besides, «denied local logon…»

is not configured.But when I sign in, I still get any error saying «The sign in method you used is not allowed, please check with your network administrator».The Machine, by the way, is joined to the domain, and connected to the network directly when doing the above…

May I ask what causing the issue? And what need to be fixed?

Takami Chiro

Answers

-

Hi,

Check if the following group policy setting is configured via the local group policy and domain group policy.

Computer ConfigurationPoliciesWindows SettingsSecurity SettingsLocal PoliciesUser Rights AssignmentAccess this computer from the network.Do you mean the link order? If so, the way in which GPOs are applied is from the highest number to the lowest number.

For example:

Use prosy server will apply before audit certificate service.

Best Regards,

Daisy Zhou

Please remember to mark the replies as answers if they help.

If you have feedback for TechNet Subscriber Support, contact

tnmff@microsoft.com.-

Marked as answer by

Friday, June 26, 2020 3:07 PM

-

Marked as answer by